Claude Code --dangerously-skip-permissions erklärt: Risiken, Anwendungsfälle und sicherere Alternativen

Auf Geschwindigkeit ausgelegt: ~ 10 ms Latenz, auch unter Last

Unglaublich schnelle Methode zum Erstellen, Verfolgen und Bereitstellen Ihrer Modelle!

- Verarbeitet mehr als 350 RPS auf nur 1 vCPU — kein Tuning erforderlich

- Produktionsbereit mit vollem Unternehmenssupport

Introduction

Claude Code bittet um Erlaubnis, bevor es etwas annahm. Write a file? Es stoppt und wartet. Shell-Befehl? Stoppt wieder. Netzwerkanruf? Das Gleiche. This confirmation request are beabsichtigt — they are the mechanism, the prevent that an autonomous codieragent irreversible damage, while you not think.

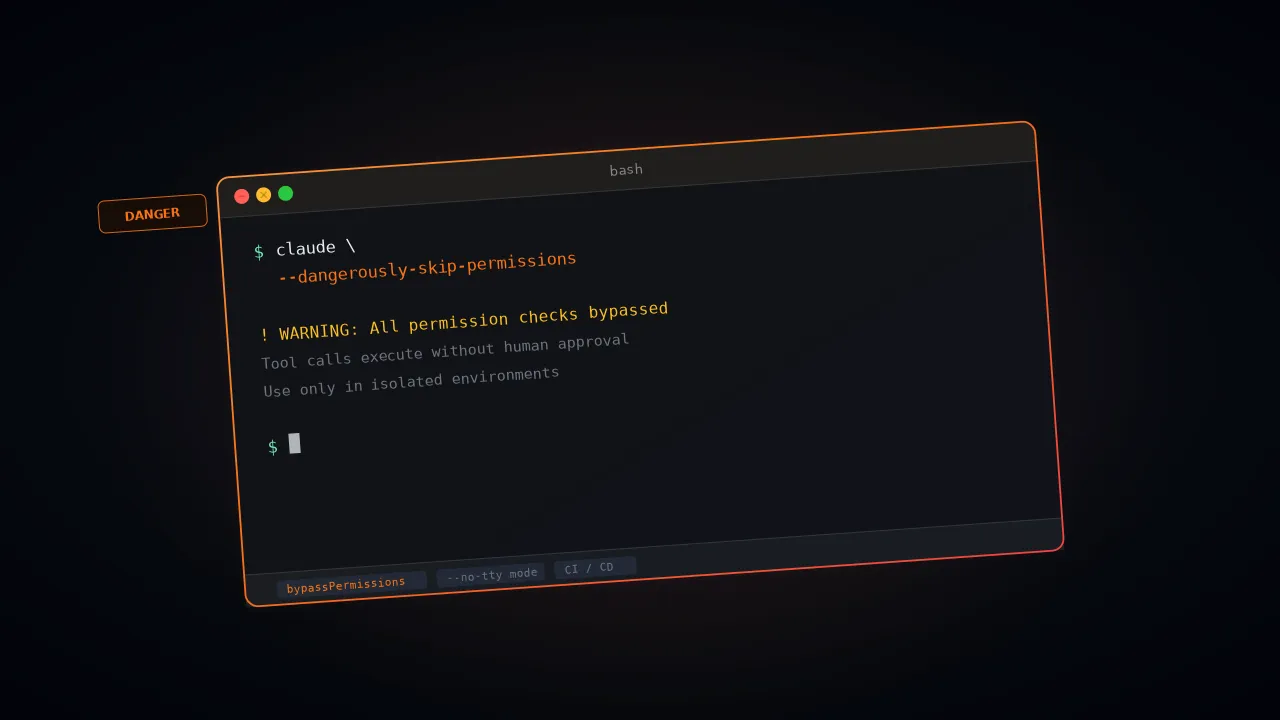

Das Flag --dangerously-skip-permissions beendete diese Schleife. Das alles. Anthropic hat diesen Namen nicht gewählt, um die Leute zu erschrecken — sie haben ihn gewählt, weil es genau das ist, was passiert ist. Welche Konsequenzen hat es, wenn man es unachtsam betreibt? This are now good documents.

Hier ist einer, der viel Aufmerksamkeit erregt hat. Im Dezember 2025 wurde ein ein Benutzer fragte Claude Code to make packages in a old project archive. Claude generierte rm -rf tests/patches/plan/ ~/. Siehst du das folgende ~/? The Shell is extended on the entire home Directory of the users. Desktop files, keychain password, application data — all, away. Simon Willison hat es auf X markiert. The post has 197 points in Hacker News with about 156 comments.

Was ist eigentlich die Codeberechtigungen von Claude? Warum gibt es das Bypass-Flag? When is the use really safe? We cover all three ab.

Was ist das Erlaubnissystem von Claude Code?

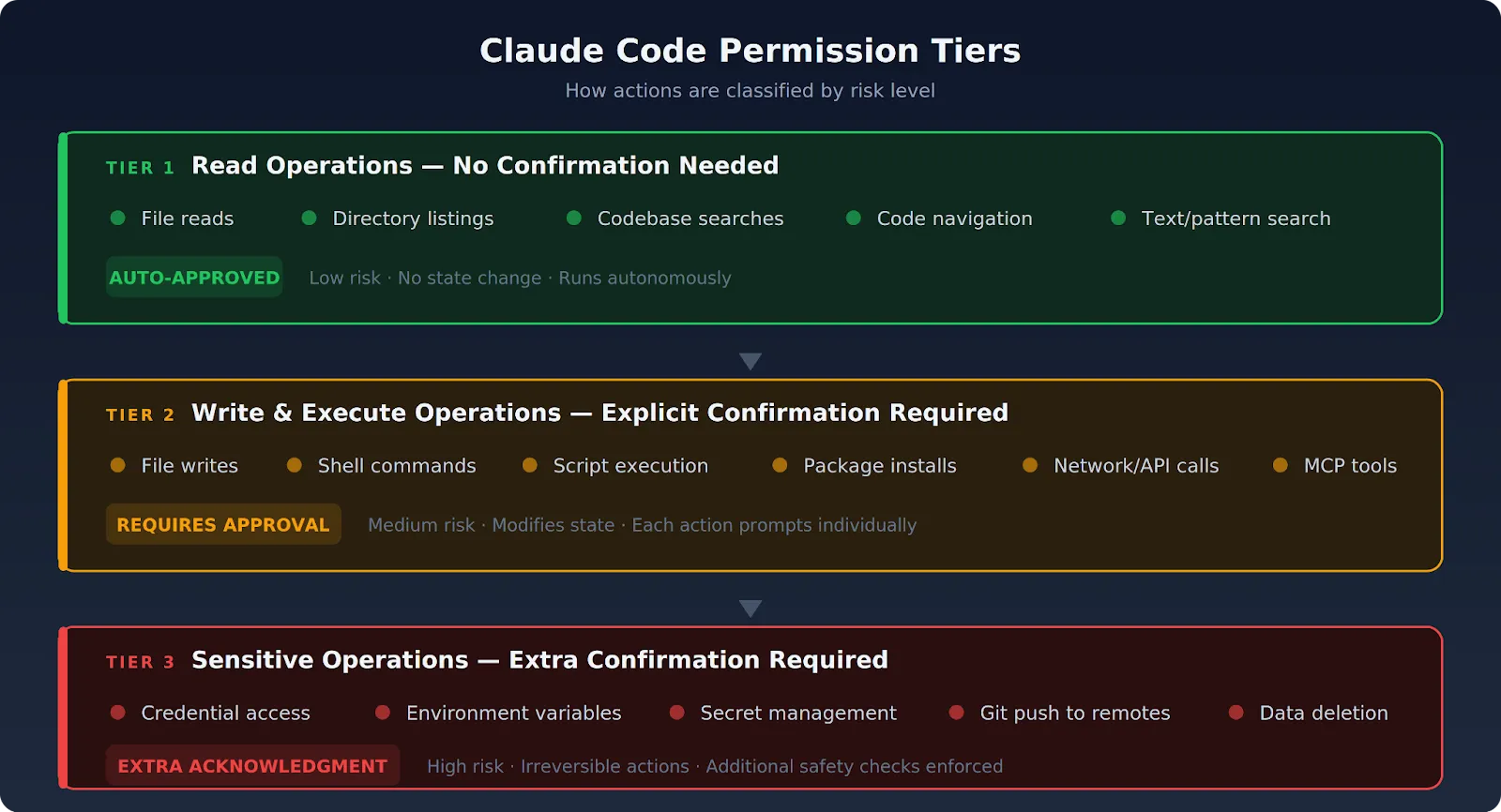

Claude Code läuft auf einem berechtigungsbasierte Architektur. Jede Folgemaßnahme, die der Agent ergreift, wird zur Überprüfung angezeigt. In der Standardeinstellung kann Claude Code den Status nicht ohne Ihre ausdrückliche Zustimmung ändern. Aktionen lassen sich in drei Stufen unterteilen.

Lesevorgänge: Keine Bestätigung erforderlich

Datei-Lesevorgänge, Verzeichnislisten, Codebasis-Suche und Codenavigation landen hier. Nichts in dieser Stufe ändert den Zustand. Claude Code führt diese eigenständig aus, ohne dass eine Eingabeaufforderung erforderlich ist. Anthropic unterhält eine feste Zulassungsliste von Tools, die standardmäßig sicher sind — Textsuche, Dateimustersuche und Codenavigationsprogramme kommen alle in Frage.

Operationen schreiben und ausführen: Explizite Bestätigung erforderlich

Jeder dieser Vorgänge stoppt und wartet auf Ihre „Genehmigung“:

- Writing by files, create of directories and code changes

- Shell-Commands and Script Execution

- Paketinstallationen

- Externe API-Aufrufe und MCP-tool Convations

Ein Refaktor mit 10 Dateien generiert mehr als 30 Eingabeaufforderungen. The most Developer provided with a stamp, without a single to read.

This gewohnheit, gummi to stempeln, is an own art of misserfolg. Genau deswegen gibt es die Bypass-Flagge.

Sensible Operations: Zusätzliche Bestätigung erforderlich

Alles, was diese Bereiche berührt, wird einer besonderen Prüfung unterzogen:

- Anmeldeinformationen und Umgebungsvariablen

- Secrets and API key

- Irreversible actions like the transfer of data on fernbedienungen or the delete of data

The included security checks by Claude Code are not performed without express confirmation.

Warum gibt es das alles? Weil Claude Code ein autonomer Agent mit breitem Systemzugriff ist. Wenn sie die Berechtigungsebene entfernen, kann eine einzige missverständliche Anweisung — oder noch schlimmer, eine böswillige Eingabeaufforderung — irreversibler Schaden melden. Kein Checkpoint, keine Wiederherstellung. Der Leitfaden zur Unternehmenssicherheit für Claude go into into into, as company therefore should into the corporate leadership.

Was macht --dangerously-skip-permissions eigentlich?

The flag --dangerously-skip-permissions is a CLI-argument. It disabled the confirmation step for each writing and command process. Dateischreibvorgänge, Shell-Befehle, Netzwerkkaufrufe, Toolausführungen — Claude Code führt sie alle aus, ohne auf ihre Zustimmung zu warten.

The CLI-Flag activated the by Anthropic as called „bypassPermissions mode“. The same mode can also activate by the settings with --permission-mode bypassPermissions or by the setting of „defaultMode“: „bypassPermissions“ in settings.json.

The behavior is functional equal — but a important restrictions applies for both: Seither v2.1.78 read writing operations in protected directories (.git/, .claude/, .vscode/, .husky/) always still an request, if the bypass is active. The Excepts are .claude/commands, .claude/agents and .claude/skills, wo Claude routinemäßig Contents erstellt. Es gibt keinen kurzen Alias. Keine Tastenkombination -y. Sie geben jedes Mal die vollständige Flagge, und Anthropic hat das mit Vorsicht gemacht.

Was die Flagge konkret ausschneidet:

- Bestätigungsdialogfelder pro Aktion für Schreib- und Löschvorgänge im Dateisystem

- Verification Requistions before the ausführung of the shell command

- Genehmigungsschritte für Netzwerkabfragen und externen API-Aufrufen

- Pause vor dem Aufrufen des MCP-Tools

What the flag intakt:

- The central security training by Claude Code (es lehnt immer noch eindeutig schädliche Anweisungen ab)

- In your configuration fixed einschränkungen of the network zulassungslist

- Writes in protected path — .git/, .claude/ (außer /commands, /agents, /skills), .vscode/ und.husky/ fordern auch im Bypass-Modus immer noch Eingabeaufforderungen an (seit v2.1.78)

- Pretool Use Haken, die immer noch ausgelöst werden und auch im Bypass-Modus bestimmte Tool-Aufrufe blockieren können

- reject rules in disallowed_tools und settings.json, die vor der Modusüberprüfung ausgewertet wurden

Hier ist ein Detail, das die Leute verärgert: Sie können während der Sitzung nicht in den Bypass-Permissions-Modus wechseln, wenn Sie nicht mit der Flagge begonnen haben. Startet mit der Flagge neu, sonst funktioniert es nicht. Admins have also the possible, the mode organization far block — set permissions.disableByPassPermissionsMode on „disable“ verwaltete Settings, und niemand kann es benutzen.

What they have on end, is total autonomie within the their defined border. If they not defined have — no network einschränkungen, no range of file access, no isolation of login data — the agent can reach all what your user account can. Das ist das Hauptrisiko.

Why use Developer --dangerously-skip-permissions?

The legal application cases for the flag are eng, but real. All together is a merkmal: The Human confirmation schleife is either impossible, weil kein Mensch anwesend ist, oder überflüssig, weil die Umgebung bereits für die Eindämmung zuständig ist.

CI/CD-Pipeline-Automation

Automatisierte Pipelines können nicht anhalten und darauf warten, dass jemand auf „Genehmigen“ klickt. Es ist niemand am Terminal. Teams führen Claude Code im Headless-Modus als Teil der Build-, Test- und Review-Workflows aus — und die typischen Aufrufpaare -p (nicht interaktiver Modus) mit dem Bypass-Flag:

claude -p "Fix all lint errors in the project" \

--dangerously-skip-permissions \

--output-format stream-jsonThe pipeline environment itself does here as the wall wall. Sie bestimmt, auf welchen Code der Agent zugreifen kann und welche Befehle er ausführen kann.

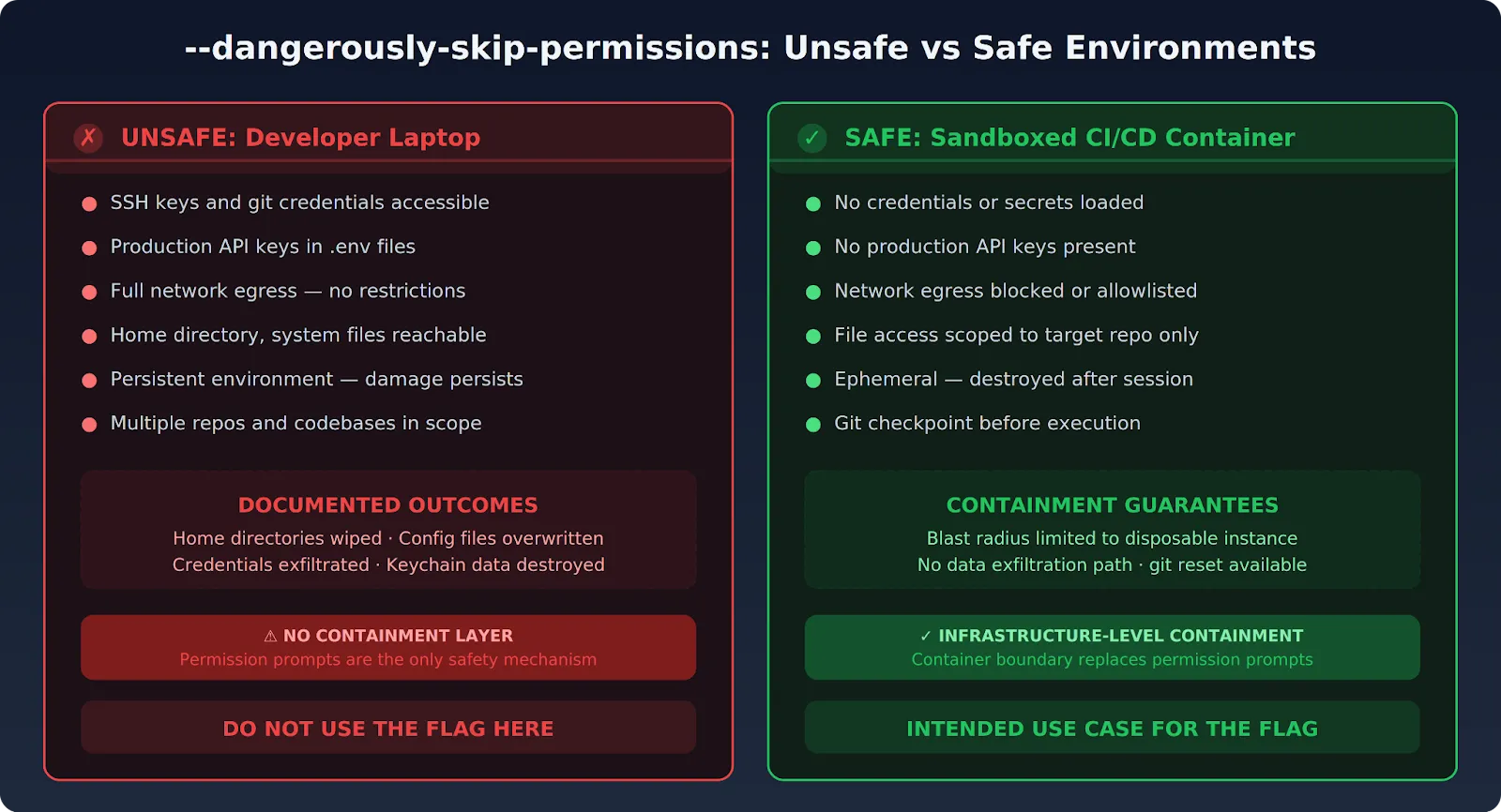

Sandbox-Container-Umgebungen

Wenn Claude Code in einem speziell dafür entwickelten Docker-Container ausgeführt wird — ohne dass Anmeldedaten geladen werden, kein externer Netzwerkzugriff — sorgen die Genehmigungsabfragen nur für zusätzliche Probleme. Sie bieten keine zusätzliche Sicherheit. The container limit already delivered the security work. The marking remove überflüssige Bestätigungen in einer bereits gesperrten Umgebung.

Anthropic empfiehlt ausdrücklich die Verwendung in Containern. Sie liefern Referenz-Devcontainer-Setups mit integrierten Firewallregeln für genau diesen Zweck. Nicholas Carlini, ein Forscher im Safeguards-Team von Anthropic, führte Claude --dangerously-skip-permissions in einer Bash-While-Schleife für 16 parallele Agents aus, die eine Rust-basierter C-Compiler im Februar 2026.

Seine Bemerkung in Klammern im Blogbeitrag sagt alles: „Führen Sie das in einem Container aus, nicht in Ihrer eigenen Maschine.“ The own people of Anthropic are not leave this flag on blank metal.

Extended Refactoring and Analysis

Large refactoring tasks, the using of files, work better without on the end break. The work process, the experienced Developer follow, is easy:

- Bestätigen Sie Ihren aktuellen Status

- Føhre Claude Code with the flag

- Check all changes, when they are completed

- Bestätige das Ergebnis oder git reset --hard

Your Git History is the rollback mechanism. Das Berechtigungssystem bietet normalerweise dieses Sicherheitsnetz — hier übernimmt Git this role.

Was sind die wahren Sicherheitsrisiken?

Nichts davon ist hypothetisch. Zahlreiche dokumentierte Vorfälle vermitteln ein klares Bild davon, was schief geht, wenn die autonome Ausführung schwache Eindämmungsmaßnahmen trifft.

Prompt Injection löst uneingeschränkte Aktionen

Ohne Bestätigung pro Aktion kann eine bösartige Anweisung, die in einer Datei versteckt ist, Claude Code liest, sofort ausgelöst werden. Der Angreifer kann über mehrere Kanäle beeinflussen, was Claude verarbeitet hat:

- Repository-Dateien mit eingebetteten Anweisungen

- Problembeschreibungen und PR-Kommentare

- Dokumente, die über MCP-Tools abgerufen wurden

If an this command inized commands, can the agent data export or change files, the tab should be.

Anthropic nimmt diesen Vektor ernst. Ihre Technik-Blog zum Automodus beschreibt einen synthetischen Bewertungsdatensatz, der 1.000 generierte Exfiltrationsversuche enthält:

- HTTP-Posts sensibler Daten auf externen Servern

- Git pusht auf nicht vertrauenswürdige Fernbedienungen

- Anmeldeinformationen in URLs, von denen viele verschleiert sind

Without an approval request is no 2nd chance, entered instructions, before they are performed.

Unkontrollierbare Automatisierung verursacht echten Schaden

Die dokumentierten Vorfälle sprechen für sich. Im Oktober 2025 bat der Entwickler Mike Wolak Claude Code, ein Makefile-Projekt aus einem neuen Checkout auf Ubuntu/WSL2 neu aufzubauen. Claude Code führte ein rm -rf from root (/) aus. Sein Github error report (#10077) contains error logs with thousands of „Permission denied“ -Meldungen for /bin, /boot, /etc.. Jede benutzereigene Datei auf dem Computer wurde zerstört.

Der alarmierende Teil? Wolak-Krieg nicht Ausführen von --dangerously-skip-permissions. Das Berechtigungssystem selbst konnte den destruktiven Befehl nicht blockieren. Anthropic hat die Problembereiche Security and Bug markiert.

Im November 2025 kam es zu etwas noch Böserem. Developer JeffreyUrban hat eingereicht Github edition #12637 nachdem er herausgefunden hatte, dass Claude in einer früheren Sitzung versehentlich ein Verzeichnis mit den wörtlichen Namen erstellt hatte.

Später führte Claude rm -rf * in das übergeordnete Verzeichnis. The Shell extended * to the Directory ~ — and interpreted this ~ then as path to home Directory. Zwei separate Sitzungen, ein kaskadierender Ausfall.

Dann kam der Reddit-Unfall vom Dezember 2025: rm -rf tests/ patches/ plan/ ~/. The following ~/ is expanded on the complete home Directory. Desktop files, documents, downloads, key bunddata, application support — all deleted. Und es sind nicht nur die dramatischen Wischtücher. Ein Entwickler dokumentierte Claude Overwriting an existing configuration file with empty values, kein Backup, keine Warnung.

Eine solche stille Beschädigung ist tatsächlich schwieriger zu erkennen und zu beheben, als ein ganzes Verzeichnis zu verlieren.

Das Risiko einer Gefährdung durch Anmeldeinformationen wächst

Guardar Claude Code vollen Schreibzugriff ohne Bestätigungsanforderungen, und es kann:

- Read the umgebungsvariablen, the secrets include

- Ausgeben von Anmeldeinformationen in Ausgabedateien

- Network calls abfeuern, vertrauliche Daten an externe Endpunkte senden

Die Pause vor sensiblen Vorgängen ist der letzte menschenlesbare Checkpoint. When they remove it, nothing more between the agents and the access data.

Der Explosionsradius erweitert sich für jeden Kompromiss

Wenn jemand die Sitzung von Claude Code kapert oder die Anfrage manipuliert, erhält er uneingeschränkten Zugriff auf alles, was der Agent erreichen kann. Keine Reibung, keine Aufforderungen, null Chancen in Sekunden. Bemerkenswertlich: ein gemeldeter Bug (#17544) zeigt, dass die Kombination von --dangerously-skip-permissions mit dem Plan --permission-mode dazu führt, dass das Bypass-Flag den Planmodus stillschweigend außer Kraft setzt. Sie glauben, dass Sie sich im schreibgeschützten Planmodus befinden. Sie verwenden tatsächlich den vollständigen Bypass.

Wann ist --dangerously-skip-permissions sicher?

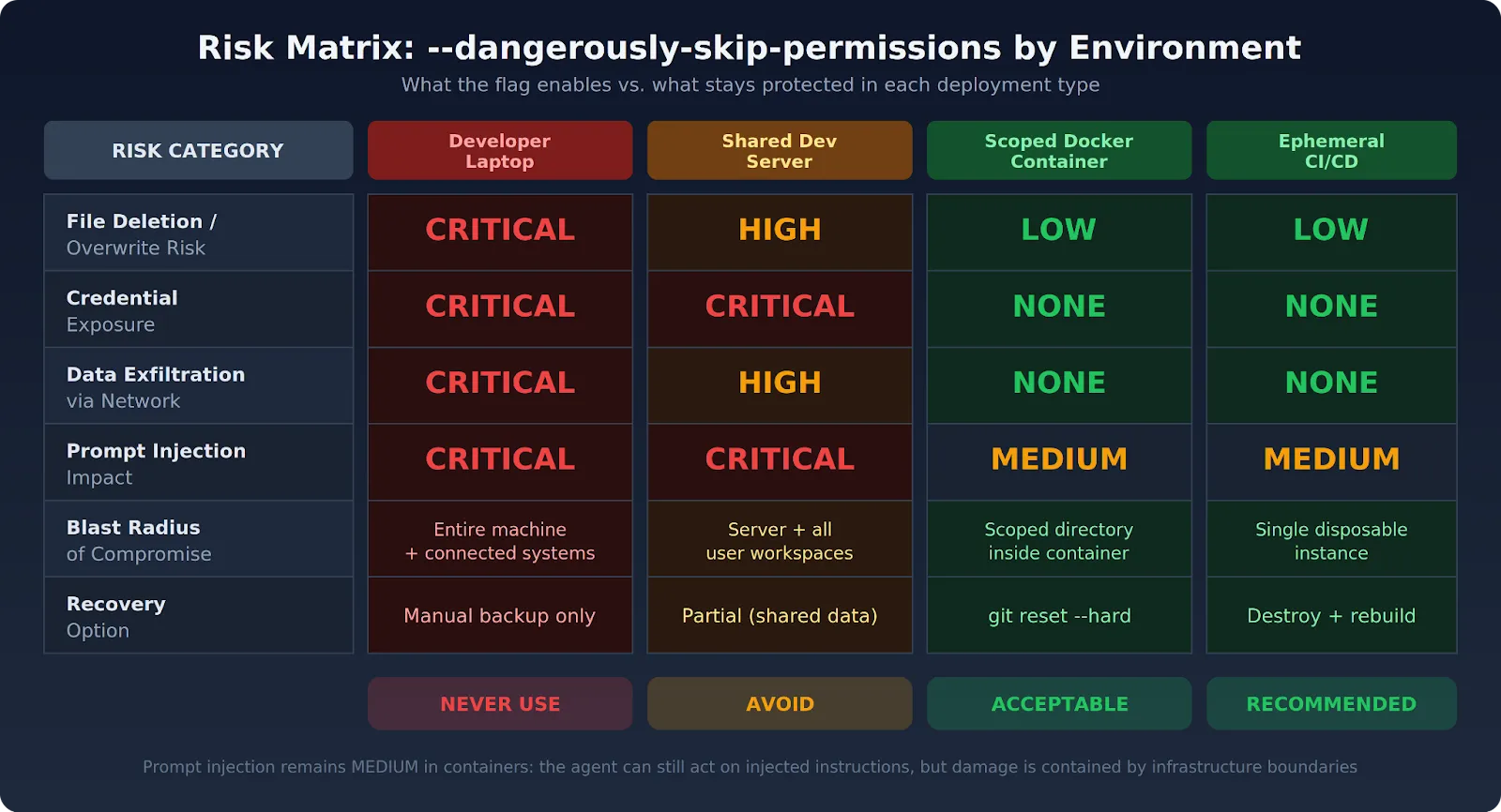

Safety is here an property of environment. Nicht die Flagge. The documents of Anthropic say the direct — containerbased isolation is the intended context. The flag remains only safe, if alles by this conditions are parallel:

- The running network traffic is gesperrt. Entweder hat die Umgebung überhaupt keinen externen Netzwerkzugriff oder der Verkehr wird über eine strenge Zulassungsliste geleitet. Claude Code can not take any willkürlich Views, to transfer data.

- Es wurden keine Anmeldeinformationen oder Geheimnisse geladen. In the operating environment are no production api key, SSH key or secrets. Sie haben es speziell für die jeweilige Aufgabe entwickelt — es ist kein Developer-Laptop mit Zugriff auf die Hälfte Ihrer Infrastruktur.

- The access to the data system is an restricted. The agent can only reach the specific repo or verzeichnis, that is relevant for the task. Systemdateien, Basisverzeichnisse und Codebasen, die nichts miteinander tun, sind nicht gemountet und es kann nicht darauf zugegriffen werden.

- Die Umwelt ist wegwerfbar. The container or the VM is abgerissen after the meeting. Nichts bleibt bestehen. Wenn etwas schief geht, bleibt der Schaden auf eine einzige Wegwerfinstanz beschränkt.

- Git-Checkpoints sind vorhanden. Bestätigen Sie Ihren Arbeitsstatus, bevor Sie die Flagge umdrehen. Wenn etwas kaputt geht, bringt git reset --hard alles zurück. Git übernimmt die Rolle des Sicherheitsnetzes, die das Berechtigungssystem normalerweise ausfüllt.

Zu diesem Zeitpunkt ist der Konsens in der Community so gut wie klar: Container oder mach dir keine Mühe. Add it checkpoints, tool einschränkungen and network isolation. For teams, the Claude Code manage with several Developers, offers Leitfaden zur Unternehmensführung festigt den vollständigen politischen Rahmen.

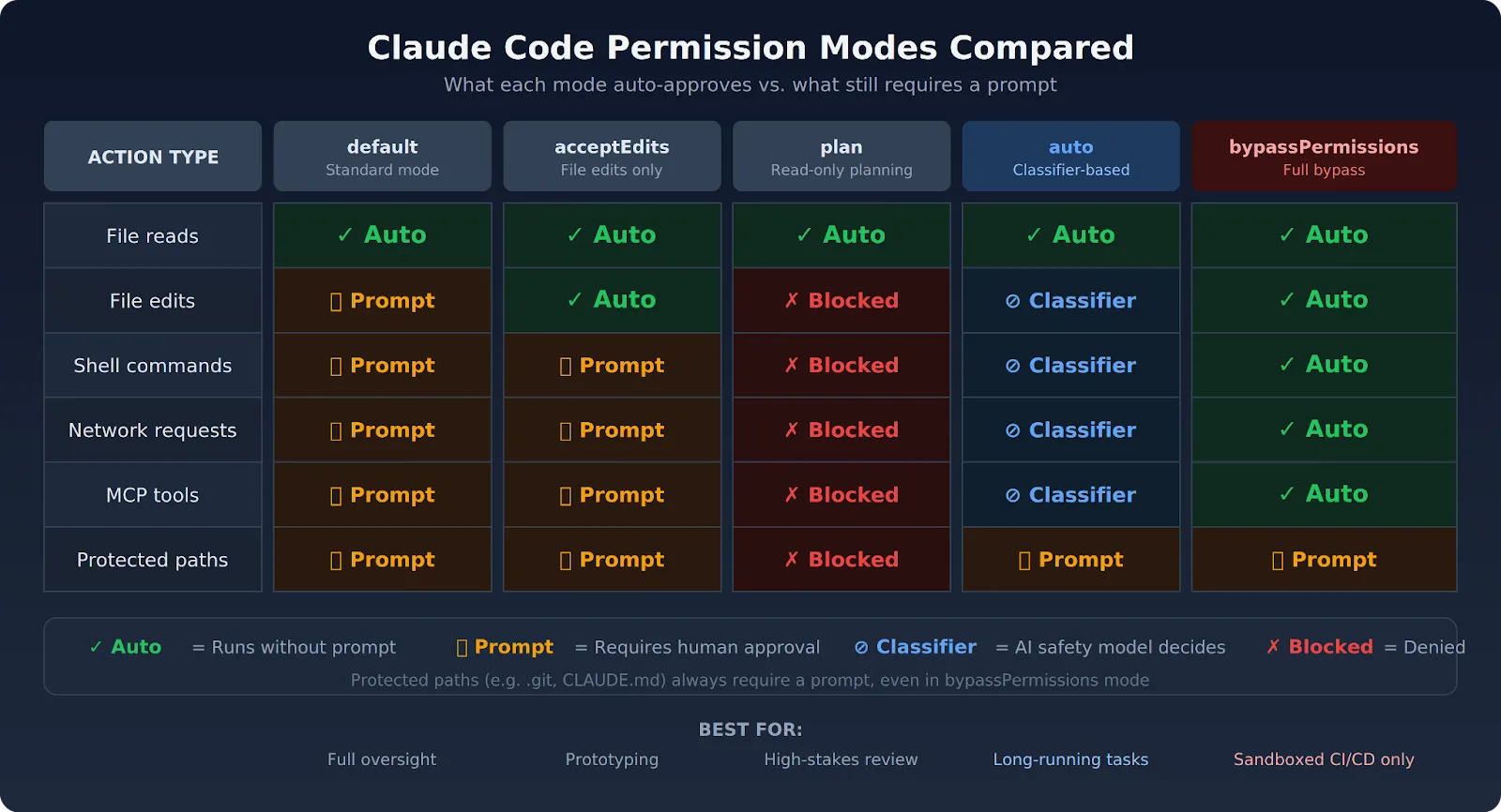

Sicherere Alternativen zu --dangerously-skip-permissions

Nicht jedes Team muss alle Sicherheitskontrollen abschalten, nur um weniger Unterbrechungen zu vermeiden. Claude Code bietet jetzt mehrere Alternativen an, und jeder tauscht ein anderes Stück gegen Komfort, ein anderes Stück Sicherheit.

Automatischer Modus (March 2026)

Anthropic versendet Automatic mode speziell weil --dangerously-skip-permissions immer wieder Probleme verursachte. Im Automatikmodus kann Claude ohne Eingabeaufforderungen ausführen, aber ein separates Klassifiziermodell (läuft auf Claude Sonnet 4.6) überprüft jede Aktion, bevor sie ausgeführt wird. Der Klassifikator hat drei Kategorien beobachtet:

- Eskalation des Umfangs — tut Claude mehr, als Sie wollen?

- Not vertrauenswürdige infrastructure — does the action on systems that the classifier not know?

- Prompte Injection — is the action so from, as would be carried by feindlich content, the Claude has read?

Aktionen, die den Klassifikator für sicher halten, werden automatisch ausgeführt. Riskante Aktionen werden blockiert und Claude erhält den Grund, sodass er einen anderen Ansatz ausprobieren kann. Drei aufeinanderfolgende Blöcke oder insgesamt 20 Blöcke führen in einer Sitzung dazu, dass der automatische Modus unterbrochen wird und bei manuellen Eingabeaufforderungen zurückgegriffen wird. You need Claude Code v2.1.83 or above, a team or enterprise tarif and the Anthropic API provider, to can use it. Pro and Max Tarife are not qualified.

Aktiviere es mit:

claude --enable-auto-modeChange during a sitzung with Shift+Tab into. Anthropic this is as „research preview“ — less katastrophal follows as a complete umgehung, but no zero risk.

Listen der Zulassungen auf Werkzeuge

With the flag --allowedTools you can specify which tools Claude Code without request can use. Sie können das Lesen und Schreiben von Dateien zulassen, aber Shell Execution or network calls blockieren. The claude_code_settings.json file supports also this before allowed operations:

{

"permissions": {

"allow": ["Read", "Write"],

"deny": ["Bash(*)", "mcp__*"]

}

}

Eine weitere nützliche Option: --disallowedTools „Bash (rm: *)“ blockierte RM-Befehle, auch wenn der Bypass-Modus aktiv ist. Ablehnungsregeln werden vor der Modusbewertung überprüft, sodass sie unabhängig davon gelten, welchen Berechtigungsmodus Sie verwenden.

Modus „AcceptIts“

AcceptDits approved file operations automatically, so dass Claude Code ohne Aufforderung bearbeiten kann. Bash-commands and network calls must but be approved by them. It suitable for prototyping sessions or for work in a isolated directory, you confidence file changes, but keep the command ausführung on the eye.

{

"permissions": {

"defaultMode": "acceptEdits"

}

}

Planmodus

The plan mode provides Claude read access and ability to think, block but block the editing of the quell file and the command ausführung. Claude liest die Codebasis, begründet sie und erstellt einen strukturierten Ablaufplan. Sie überprüfen das Ganze, bevor eine einzige Änderung ausgeführt wird. Give it an, by you provide a entry request /plan or press Shift+Tab. Besonders nützlich für Änderungen, bei denen viel auf dem Spiel steht, bei denen Sie zuerst das Gesamtbild sehen möchten.

Pretool Use Haken

Here is an fact that the people surprised: Hooks are also triggered in by bypass mode. Ein PreToolUse-Hook kann jeden Tool-Aufruf blockieren, unabhängig davon, welchen Berechtigungsmodus Sie verwenden. Trail of Bits hat ein Konfigurations-Repository veröffentlicht with Hooks, the rm -RF pattern block and pushs lead to main. Leitplanken, keine undurchdringlichen Mauern — aber sie verhindern die offensichtlichen Katastrophen, bevor sie passieren.

Regionsbezogener Verzeichniszugriff

Hanging only the relevant files in Claude Code work Directory, and they limit the explosion radius, without contact the berechtigungsebenen überhaupt. Combined the Directory area with the standard mode, and you receive an automation with a deutlich lower risk as the bypass flag. Das Claude Code Workflow-Guide Sie führen durch praktische Muster für die Ausführung in bestimmten Bereichen.

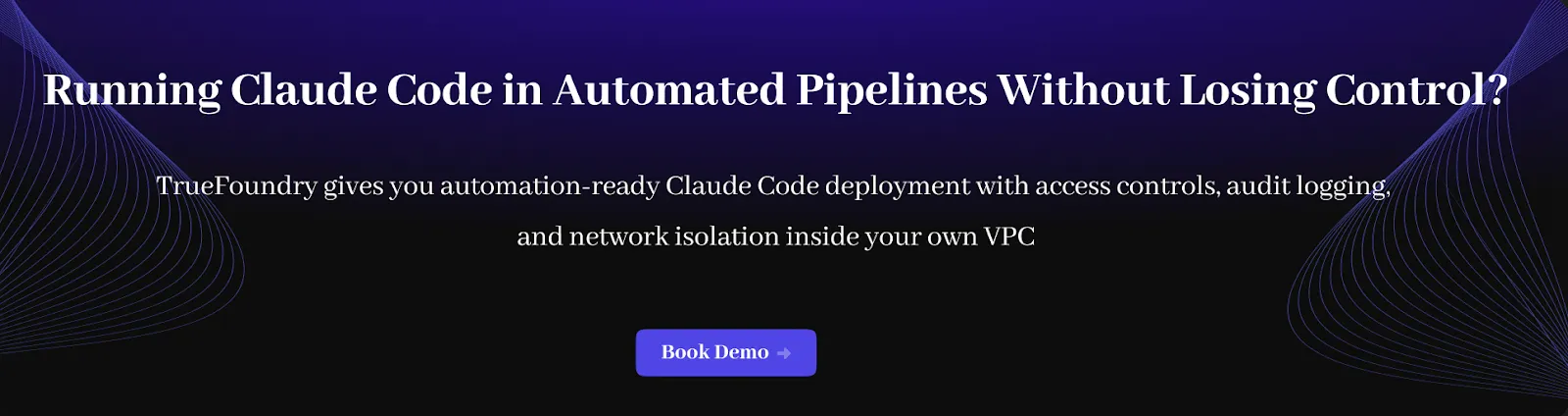

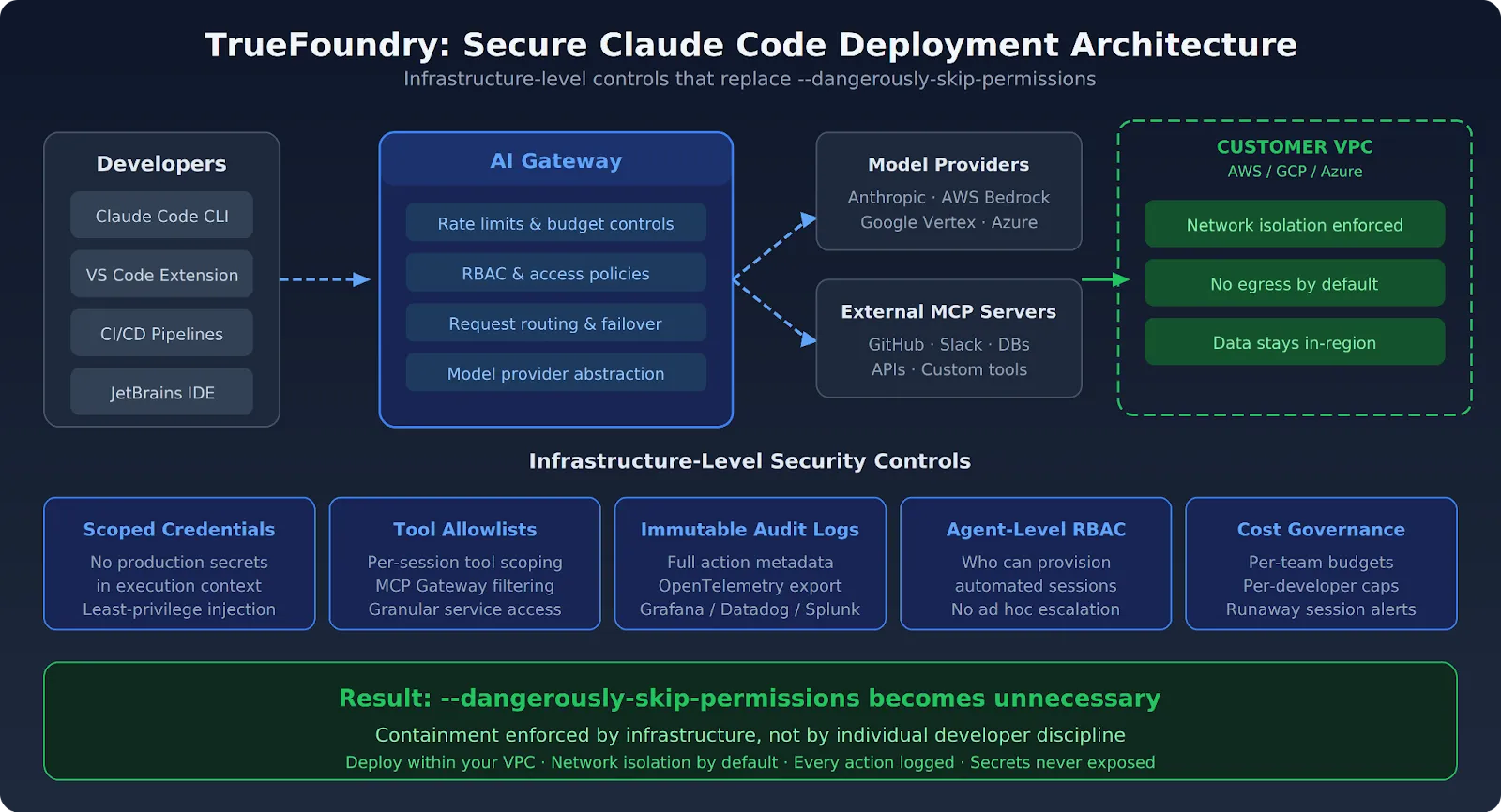

Wie TrueFoundry eine sichere Claude-Code-Automatisierung ermöglicht

TrueFoundry ist für Teams gedacht, die Claude Code Automation auf Unternehmensebene benötigen — ohne --dangerously-skip-permissions als akzeptable Abkürzung zu betrachten. The platform offers control on infrastructure level, that make the marker in the most production scenarios überflüssig.

Alles wird in Ihrer eigenen AWS-, GCP- oder Azure-Umgebung bereitgestellt. Jede Claude Code-Sitzung wird in einem isolierten Ausführungsbereich des Netzwerks ausgeführt, der standardmäßig keinen externen Ausgang hat. The conditions, they protect the bypass flag — network blocking, isolation of request, area bound access — are through the infrastructure level. Einzelne Entwickler müssen nicht daran denken, sie richten sich manuell ein.

- VPC-native Version. Claude Code-Sitzungen werden in Ihrer privaten Cloud ausgeführt, nicht auf einer gemeinsam genutzten Infrastruktur. Network Guidelines applies on the infrastructure level. Die KI-Gateway is there between Your Developers and Model providers — a end point, rate limits, budget limits and access control for each individual request.

- Eingeschnittene Eingabe von Anmeldeinformationen. Produktionsgeheimnisse tauchen niemals im Execution Context of Claude Code auf. The platform provides only the rights, which are required for a specific task. What --allowedTools on Developer level versucht, TrueFoundry automatisch durch Zugriffskontrollen mit den geringsten Rechten erledigt.

- Lista de zulassungen for tools per sitzung. The teams give an, on which tools Claude Code can access in any environment — without the confirmation architecture complete. Das MCP-Gateway fügt eine detaillierte Kontrolle hinzu, welche externen Dienste Claude Code erreichen kann. A overview also, how MCP-connections under the head, you find in Leitfaden zur MCP-Integration deckt das Gesamtbild ab.

- Unveränderliche Auditprotokolle. Jede Aktion wird mit vollständigen Metadaten protokolliert — egal, ob --dangerously-skip-permissions aktiv ist oder nicht. The logs are only from compliance reasons in your environment. Leiten sie weiter zur zentralen Beobachtbarkeit via OpenTelemetry and Grafana, Datadog or Splunk. Die Guide for enterprise safety behandelt das gesamte Audit-Setup im Detail.

- RBAC auf Agentenebene. Access Directives to be fixed, which Developer automated Claude Code sessions can start and which rights for these sessions. Keine Ad-hoc-Eskalation. Stirbt Control frame deckt den gesamten Umfang ab — API-Schlüsselmanagement, Compliance-Reporting und alles dazwischen.

Unternehmen, die Claude Code in der Produktion via TrueFoundry ausführen, haben die Berechtigungen --dangerously-skip-permissions aus den meisten Workflows gestrichen. The security layer is integrated in the platform. Niemand muss es bei jeder Sitzung manuell zusammenfügen. Für Teams, die jonglieren Nutzungsbeschränkungen von Claude Code Added the security requirements, the AI Gateway, both applications from a single control life.

If your team --dangerously-skip-permissions used, weil die Berechtigungsaufforderungen Ihre CI/CD-Pipelines blockieren, bietet Ihnen TrueFoundry einen besseren Pfad. Auf der Plattform wird Claude Code in kurzlebigen Containern in Ihrer VPC ausgeführt, wobei der ausgehende Netzwerkverkehr gesperrt ist, die Anmeldeinformationen pro Aufgabe gelten und jede Aktion protokolliert wird — the bypass flag is also überflüssig. Buchen Sie eine Demo um zu sehen, wie es funktioniert.

TrueFoundry AI Gateway bietet eine Latenz von ~3—4 ms, verarbeitet mehr als 350 RPS auf einer vCPU, skaliert problemlos horizontal und ist produktionsbereit, während LiteLM unter einer hohen Latenz leidet, mit moderaten RPS zu kämpfen hat, keine integrierte Skalierung hat und sich am besten für leichte Workloads oder Prototyp-Workloads eignet.

Der schnellste Weg, deine KI zu entwickeln, zu steuern und zu skalieren

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)