Serveurs MCP dans le curseur : installation, configuration et sécurité (Guide 2026)

.webp)

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

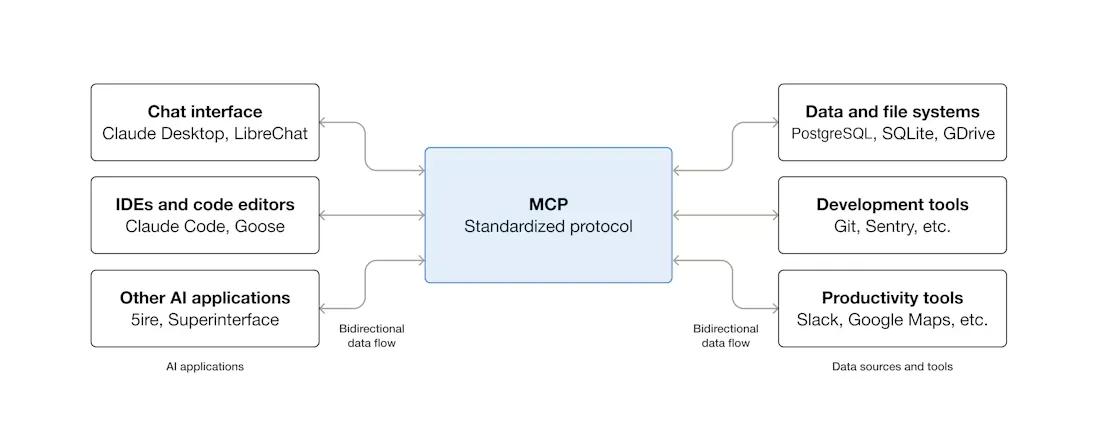

Par défaut, l'agent IA de Cursor ne connaît que votre base de code. C'est ça Il ne peut pas voir vos tableaux Postgres, n'a aucune idée des problèmes qui s'accumulent sur GitHub et ne peut certainement pas extraire de jetons de conception de Figma. Les serveurs MCP sont ce qui permet de combler cette lacune. Il s'agit de programmes légers qui connectent des outils externes à Cursor via un protocole standardisé : Protocole de contexte du modèle—afin que l'agent puisse interroger des bases de données, résoudre des problèmes de fichiers ou récupérer des données d'API directement depuis l'éditeur.

Bref historique. MCP open source anthropique dans novembre 2024. IA ouverte l'a adopté en mai 2025, et Google DeepMind a apporté le support de Gemini en avril. Puis, en décembre 2025, Anthropic a fait don du tout au Fondation Agentic AI (dans le cadre de la Linux Foundation), cofondée avec Block et OpenAI. Cette décision était significative. MCP est passé du statut de projet d'Anthropic à celui de norme véritablement neutre vis-à-vis des fournisseurs.

Cursor est devenu l'un des clients MCP incontournables parmi les IDE. Mais pour le configurer correctement et comprendre ce qui peut mal tourner du point de vue de la configuration et de la sécurité, il ne suffit pas de coller un extrait JSON que vous avez trouvé sur Reddit.

Comment fonctionne réellement MCP à l'intérieur du curseur

C'est l'une des raisons MCP contre API questions pour les agents IDE : les API nécessitent une logique d'intégration explicite, tandis que MCP permet à Cursor de charger dynamiquement les outils disponibles depuis les serveurs connectés.

MCP définit trois pièces mobiles. Hôtes sont le curseur de l'application. Clientèle sont des connecteurs internes à l'hôte qui gèrent les connexions individuelles aux serveurs. Serveurs sont les programmes légers à l'autre bout, exposant des outils via JSON-RPC 2.0.

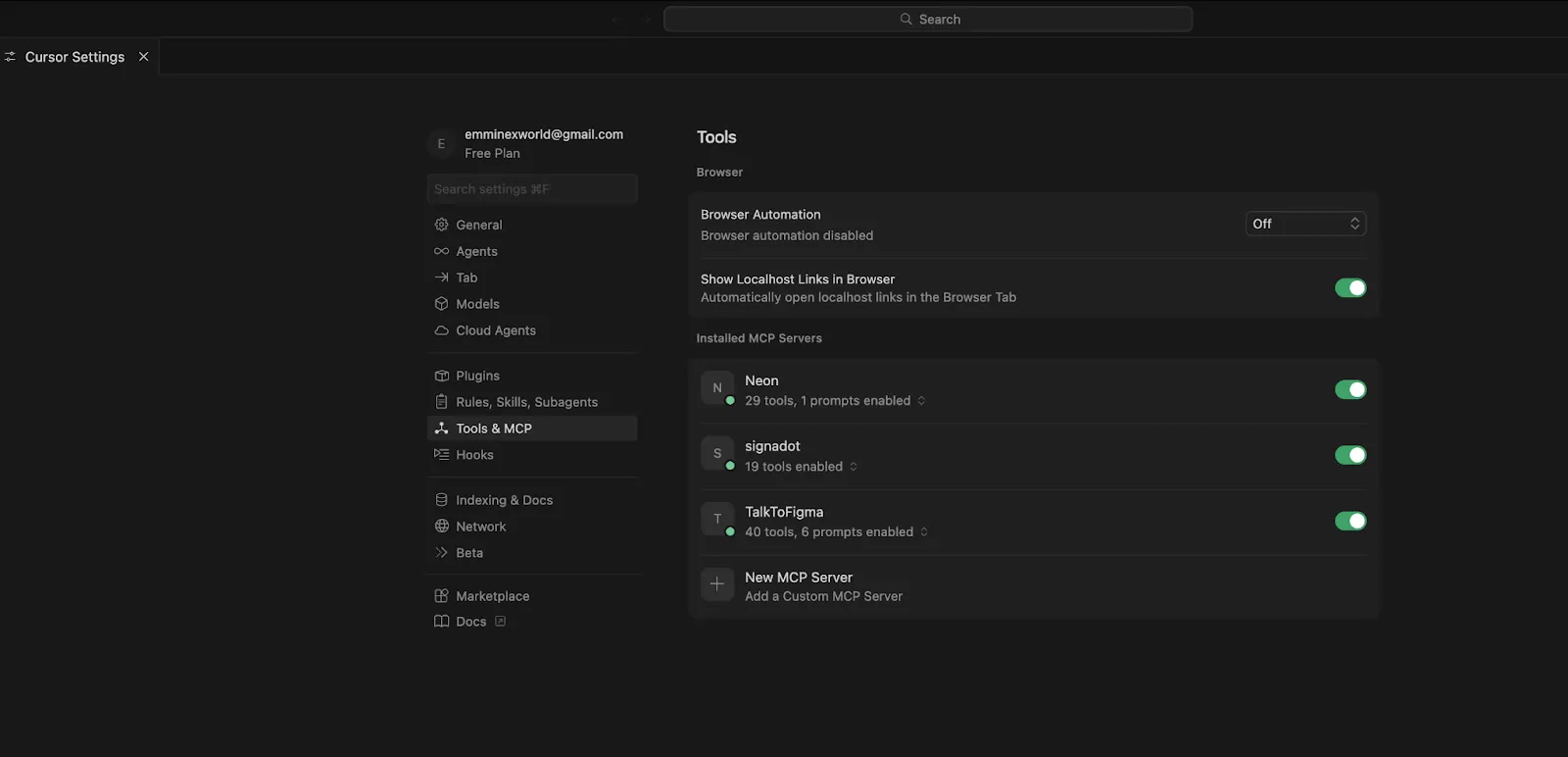

En pratique ? Vous ouvrez Cursor. Son agent analyse vos serveurs MCP activés, charge les outils qu'ils proposent et détermine lesquels appeler dans le cadre de la tâche sur laquelle il travaille. Dirigez-vous vers Paramètres du curseur > Outils et MCP et vous verrez chaque serveur chargé avec un indicateur d'état. Vous pouvez activer ou désactiver des outils individuels à partir de ce panneau.

Les serveurs peuvent exposer trois types de choses :

- Outils sont les plus importantes : des fonctions exécutables telles que create_issue ou run_query. Cursor prend en charge des outils depuis les premiers jours de son intégration MCP.

- Ressources sont des données contextuelles : contenu des fichiers, schémas de base de données, détails de configuration. Le soutien aux ressources est arrivé Curseur v1.6 (septembre 2025).

- Promptes permettez aux serveurs de proposer des modèles réutilisables et des flux de travail prédéfinis au client.

Pour une présentation plus complète de l'architecture MCP et des primitives de serveur, consultez notre guide sur MCP et son fonctionnement.

Types de transport : comment le curseur communique avec les serveurs MCP

Trois options ici. Lequel choisir dépend d'une simple question : serveur local ou serveur distant ?

Notre recommandation : un studio d'expérimentation locale. HTTP streamable pour littéralement tout le reste.

Configuration des serveurs MCP

La méthode la plus simple : liens profonds en un clic

De plus en plus de serveurs MCP disposent désormais d'un bouton « Ajouter au curseur » situé directement sur leur page de documentation. Cliquez dessus et le curseur ouvre une boîte de dialogue contenant le nom du serveur, le transport et l'URL déjà renseignés. Cliquez sur Installer. C'est tout le processus.

Les serveurs nécessitant une authentification déclenchent un flux OAuth basé sur le navigateur, et Cursor stocke les informations d'identification qui en résultent pour vous. Si vous êtes un développeur de serveurs et souhaitez ajouter ces liens profonds, Documentation sur le curseur MCP explique comment.

Configuration manuelle : stdio pour serveurs locaux

Ouvrir Paramètres du curseur > Outils et MCP, frappez Nouveau serveur MCP (qui vous place dans mcp.json), ou créez simplement le fichier manuellement. Placez-le dans .cursor/mcp.json dans votre projet pour une configuration à l'échelle du projet, ou ~/.cursor/mcp.json pour une configuration globale.

Voici à quoi ressemble un serveur MCP GitHub s'exécutant via Docker :

{

"mcpServers": {

"github": {

"command": "docker",

"args": [

"run", "-i", "--rm",

"-e", "GITHUB_PERSONAL_ACCESS_TOKEN",

"ghcr.io/github/github-mcp-server"

],

"env": {

"GITHUB_PERSONAL_ACCESS_TOKEN": "<YOUR_TOKEN>"

}

}

}

}Les champs, en bref :

- « commande » — Ce que Cursor exécute pour démarrer le serveur. npx, docker, python, node, tout ce que le serveur attend.

- « args » — Arguments transmis à cette commande.

- « env » — Variables d'environnement transmises lors de l'exécution. Insérez les clés d'API ici. Ni dans votre profil shell, ni dans un fichier .env qui est validé accidentellement, ici.

Configuration manuelle : HTTP streamable pour serveurs distants

Bien plus simple. Juste une URL et des en-têtes facultatifs :

{

"mcpServers": {

"remote-api": {

"url": "https://mcp.example.com/mcp",

"headers": {

"Authorization": "Bearer <YOUR_API_KEY>"

}

}

}

}Aucune commande. Pas de chiffons. Le curseur touche directement le point de terminaison HTTP.

Configuration au niveau du projet par rapport à la configuration globale

La configuration du projet (.cursor/mcp.json à la racine du dépôt) n'affecte que ce projet. La configuration globale (~/.cursor/mcp.json) s'applique partout. Même serveur défini dans les deux fichiers ? Victoires au niveau du projet.

Quand les choses se brisent : résolution des problèmes liés au MCP dans Cursor

La limite de 40 outils

Cursor dispose d'un plafond d'environ 40 outils actifs sur l'ensemble de vos serveurs MCP. Si vous le dépassez, deux choses se produisent : vous recevez un avertissement et l'agent perd silencieusement l'accès à certains outils. Il ne peut tout simplement plus les voir.

Pourquoi cette limite existe-t-elle ? Chaque définition d'outil brûle des jetons de contexte. Et une fois que vous avez saisi plus de 40 descriptions d'outils dans une invite, la capacité du LLM à choisir le bon se détériore sensiblement.

Que faire à ce sujet : ouvrez chaque serveur dans les paramètres et désactivez les outils que vous n'utilisez pas activement. Et en règle générale, un serveur exposant 5 à 10 outils bien définis vous servira mieux qu'un mégaserver qui essaie de faire 30 choses.

« Aucun outil trouvé » ou défaillances silencieuses

Votre Serveur MCP n'a pas démarré. Le curseur n'affiche aucune erreur. Aucun avertissement. Rien Vous remarquez simplement que les outils ne s'affichent pas.

Neuf fois sur dix, le problème est l'un des suivants : Node.js ou Python n'est pas installé (ou ne figure pas sur votre PATH). La version du package dans votre configuration n'existe pas. Ou bien une variable d'environnement que vous avez référencée est vide ou totalement absente.

Méthode de débogage la plus rapide : copiez mot pour mot la commande depuis votre fichier mcp.json et exécutez-la dans un terminal. Comme ceci : npx -y @modelcontextprotocol /server-postgres postgresql : //localhost/mydb. Quelle que soit l'erreur que le curseur avalait, elle s'imprimera directement sur votre écran.

SSH et environnements distants

les transports en studio et les environnements éloignés ne s'entendent pas. Le sous-processus est lancé du côté distant, mais Cursor l'attend localement. Vous vous retrouvez avec des pannes de connexion intermittentes qui sont incroyablement ennuyeuses à détecter.

Utilisez simplement Streamable HTTP. Déployez le serveur MCP en tant que point de terminaison hébergé et pointez le curseur sur l'URL. Permet d'économiser des heures de débogage.

De petites erreurs de configuration qui vous font perdre votre après-midi

Nous rencontrons toujours les trois mêmes :

- Nom du serveur + nom de l'outil de plus de 60 caractères. Le curseur renvoie une erreur, mais le message n'est pas particulièrement utile.

- La clé racine « MCPServers » est manquante. Aucune erreur. Aucun avertissement. Le curseur ignore simplement l'intégralité du fichier. Vous regarderez votre JSON parfaitement formaté en vous demandant pourquoi rien ne se charge.

- Oublier -y avec npx. Le processus est suspendu pour toujours. Pourquoi ? Parce que npx attend que vous confirmiez l'installation d'un package, mais il n'y a pas de terminal interactif dans lequel vous pouvez taper « y ».

MCP Security : la partie que vous ne pouvez pas vous permettre d'ignorer

Les serveurs MCP exécutent du code avec vos informations d'identification. Laisse-le pénétrer pendant un moment. Quelles que soient les autorisations que vous accordez à un serveur (accès à la base de données, jetons GitHub, clés API), il les utilisera. Chaque serveur MCP constitue, à toutes fins pratiques, une intégration totalement fiable. Si un serveur est compromis ou malveillant, il possède tout ce que vous lui avez donné.

2025 a été une année difficile pour Cursor Sécurité MCP. Les chercheurs ont publié plusieurs CVE critiques, et chacun d'entre eux a révélé une surface d'attaque fondamentalement différente :

- CVE-2025-54136, surnommé « McPoison » — Check Point Research a découvert que Cursor attribuait la confiance au nom de clé du serveur MCP dans le fichier de configuration, et non à la commande exécutée en dessous. Conséquences concrètes : quelqu'un pourrait envoyer un fichier .cursor/mcp.json modifié vers un dépôt partagé, remplaçant ainsi une commande légitime par une commande malveillante. Cursor l'exécutait toujours sans demander d'approbation, car le nom de la clé n'avait pas changé. Corrigé dans Cursor 1.3, juillet 2025.

- CVE-2025-54135, appelé « CurXecute » — Sécurité AIM J'ai trouvé quelque chose de fou. Ils ont montré que le contenu empoisonné contenu dans les messages Slack, lorsqu'il était résumé par l'agent de Cursor, pouvait réécrire votre fichier de configuration MCP et lancer automatiquement des serveurs malveillants. Un message sur Slack. C'est le vecteur d'attaque. Corrigé dans Cursor 1.3.9.

- CVE-2025-59944 — Lakera a découvert une astuce de distinction majuscules/minuscules ciblant macOS et Windows. Les attaquants pouvaient remplacer .cursor/mcp.json en écrivant dans .cursor/mcp.json. Le système de fichiers les traitait comme le même chemin. Corrigé dans Cursor 1.7.

- CVE-2025-64106 — Sécurité de Cyata a découvert que la boîte de dialogue d'installation de MCP dans Cursor pouvait être falsifiée. Il afficherait un nom fiable tel que « Playwright » à l'utilisateur tout en exécutant des commandes complètement différentes, contrôlées par l'attaquant en coulisse. Cursor a fourni un correctif dans la version 2.0. Il ne leur a fallu que 48 heures après la divulgation.

Meilleures pratiques en matière de sécurité

- Tuez le mode d'exécution automatique. Forcez l'agent à obtenir une approbation explicite avant chaque appel d'outil. Oui, chacun d'entre eux. La friction en vaut la peine.

- Privilégiez toujours le moindre privilège pour les informations d'identification. Jetons GitHub en lecture seule pour tout ce qui est lié à la recherche. Utilisateurs de base de données en lecture seule pour la navigation dans les schémas. N'accordez jamais l'accès en écriture à moins que le cas d'utilisation ne l'exige absolument.

- Versions avec boîtiers d'épingles. npx -y mcp-server @1 .2.3 — pas @latest. Une dernière étiquette compromise est un véritable vecteur d'attaque de la chaîne d'approvisionnement, et vous ne voulez pas le découvrir à la dure.

- Lisez le code source des serveurs tiers. Si vous ne voulez pas exécuter un package npm non vérifié en production, vous ne devriez pas non plus exécuter de serveur MCP non plus dans votre IDE. Même profil de risque.

- Restez connecté à la dernière version de Cursor. Tout le mérite revient à l'équipe Cursor, qui a corrigé chacun de ces CVE en quelques jours. Mais ces correctifs ne sont utiles que si vous les mettez à jour.

- Traitez les modifications apportées au fichier .cursor/mcp.json dans Git comme des modifications d'infrastructure. Même rigueur de révision que vous appliqueriez à un fichier Terraform ou à un flux de travail GitHub Actions.

Pour plus de détails sur ces sujets, consultez nos guides sur les entreprises Sécurité MCP et modèles de contrôle d'accès.

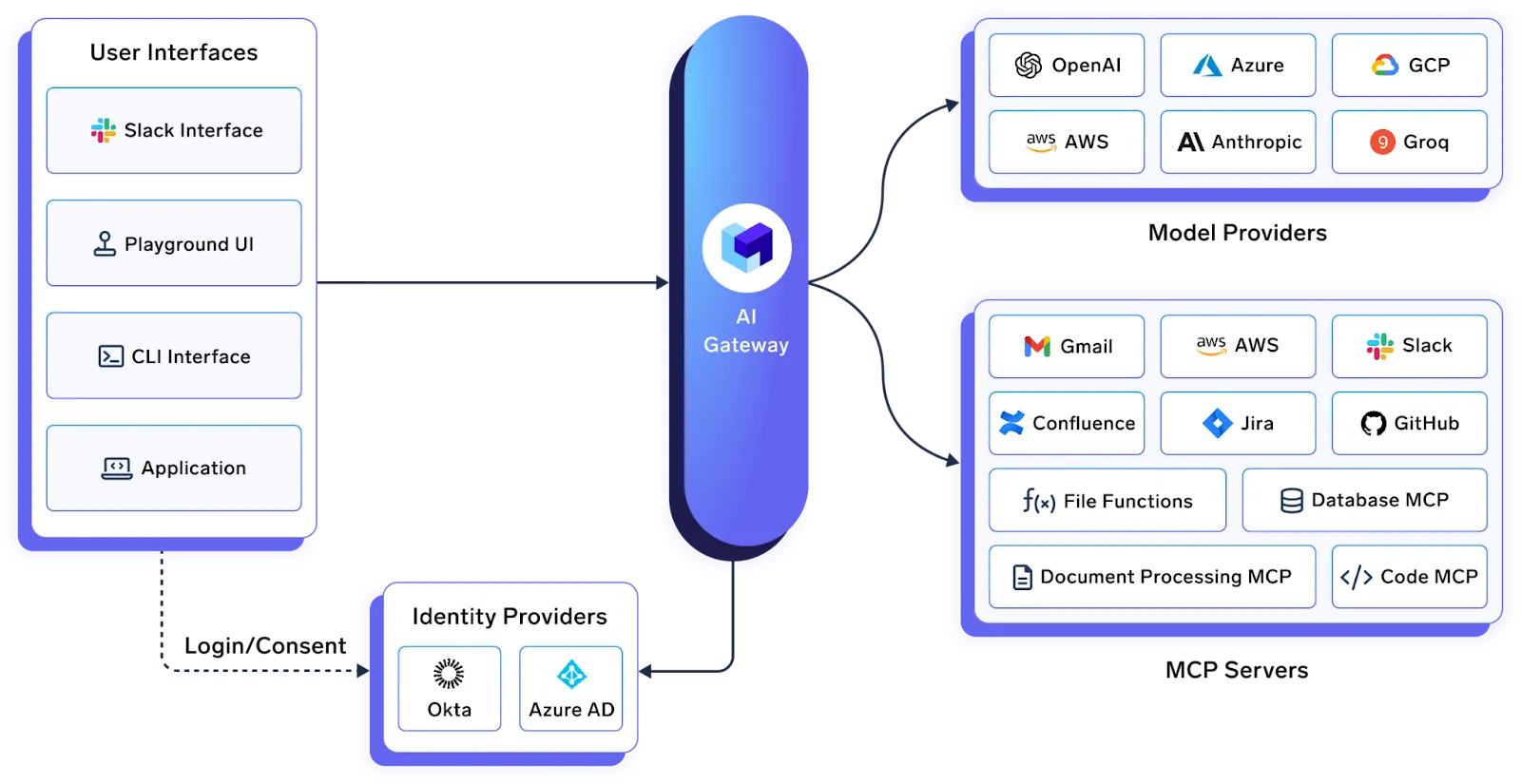

Faire passer MCP du développeur à l'entreprise

Pour un seul développeur, MCP est génial. Configurez-le une fois, profitez de l'augmentation de la productivité et passez à autre chose. Mais passer à une équipe de 20 personnes ? Ou 200 ? C'est là que la douleur commence.

Les clés d'API finissent par être éparpillées sur les ordinateurs portables individuels. Il n'existe pas de vue centralisée des serveurs et des outils actifs au sein de l'organisation. Aucune piste d'audit. Et lorsque quelqu'un quitte l'entreprise, ou change simplement d'équipe, vous êtes bloqué en rotation dans des dizaines de fichiers de configuration Cursor individuels répartis sur qui sait combien de machines.

Un Passerelle MCP met en place une couche entre vos agents et vos serveurs MCP qui gère tout ce qui précède : authentification centralisée, accès basé sur les rôles, observabilité et application des politiques.

Passerelle MCP de TrueFoundry fait exactement cela. Les développeurs s'authentifient une seule fois auprès de la passerelle. À partir de ce moment, la passerelle gère tous les jetons et informations d'identification OAuth en aval les concernant. Les administrateurs définissent les contrôles d'accès et les autorisations par serveur via RBAC. Chaque appel à un outil est enregistré avec un suivi complet au niveau des demandes.

Une caractéristique qui mérite d'être soulignée en particulier : Serveurs MCP virtuels. La passerelle peut exposer un sous-ensemble limité d'outils provenant des serveurs qui la sous-tendent. Supposons que vous souhaitiez un agent capable de lire les problèmes de GitHub mais qui ne doive en aucun cas supprimer un référentiel. Vous n'appliquez pas cela via une invite système que le LLM pourrait ignorer. La passerelle l'applique au niveau du protocole. L'outil « Supprimer le dépôt » n'existe tout simplement pas du point de vue de l'agent.

Les organisations qui utilisent déjà TrueFoundry Passerelle IA pour le routage LLM et le contrôle des coûts, bénéficiez d'une intégration native avec MCP Gateway. Un seul plan de contrôle couvrant les modèles, les outils et les agents.

Le curseur peut également se connecter directement à la passerelle IA de TrueFoundry pour un routage LLM centralisé, un suivi des coûts et une gestion des clés.

Conclusion

MCP permet à Cursor d'interagir avec de véritables outils externes, et pas seulement avec vos fichiers sources. La configuration individuelle ne prend que quelques minutes. Le véritable défi d'ingénierie apparaît plus tard : gouvernance, gestion des informations d'identification, contrôle d'accès et observabilité à l'échelle de l'équipe.

Commencez petit. Un ou deux serveurs. Utilisez des liens profonds lorsqu'ils sont disponibles. Respectez la limite de 40 outils. Restez à jour pour garder une longueur d'avance sur les correctifs de sécurité. Et si vous déployez MCP au sein d'une équipe ou d'une organisation, examinez une passerelle MCP avant que le problème de prolifération des informations d'identification ne se résolve de lui-même en se transformant en incident de sécurité.

Explorez Passerelle MCP de TrueFoundry ou réservez une démo pour le voir en action.

Questions fréquemment posées

Qu'est-ce qu'un serveur MCP exactement dans Cursor ?

Un programme léger connectant l'agent IA de Cursor à un outil externe ou à une source de données via le Protocole de contexte du modèle. Il expose les fonctions (appelées « outils ») que l'agent découvre et appelle pendant les flux de travail. GitHub, Postgres, Figma, Slack : ils disposent tous de serveurs MCP.

Comment en ajouter un à Cursor ?

De trois manières. Boutons de lien profond en un clic sur la page de documentation du serveur (le plus simple). Le Paramètres du curseur > Outils et MCP > Nouveau serveur MCP UI. Ou créez manuellement .cursor/mcp.json (project-scoped) ou ~/.cursor/mcp.json (global).

Quelle est la limite d'outils ?

Environ 40 outils actifs sur tous les serveurs. Passé ce délai, l'agent a de moins en moins de mal à choisir le bon outil parce que le contexte se remplit. Éteignez ce que vous n'utilisez pas.

Est-ce que Cursor gère les ressources MCP et l'élicitation ?

Oui Ressources expédiées v1.6 (septembre 2025) : données contextuelles telles que les schémas et le contenu des fichiers. Elicitation a atterri v1.5 (août 2025) : les serveurs peuvent demander des informations structurées aux utilisateurs en cours d'exécution.

Les serveurs MCP peuvent-ils être utilisés en toute sécurité dans Cursor ?

Cela dépend de votre configuration. Les serveurs MCP exécutent du code avec les autorisations que vous fournissez. Les chercheurs ont découvert de multiples vulnérabilités critiques en 2025, qui ont toutes été corrigées rapidement. Maintenez le curseur à jour, désactivez l'exécution automatique, limitez les informations d'identification, épinglez les versions des packages et auditez les serveurs tiers avant de les ajouter.

Comment les grandes équipes gèrent-elles les serveurs MCP ?

Par le biais d'une passerelle MCP. La passerelle de TrueFoundry centralise l'authentification, applique le RBAC et enregistre chaque appel d'outil. Les administrateurs contrôlent exactement quelles équipes ont accès à quels serveurs. Consultez notre comparaison des passerelles MCP pour en savoir plus.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)