La sécurité d'entreprise pour Claude : un guide de gouvernance pratique pour les équipes d'ingénierie

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Présentation

Huit entreprises du Fortune 10 sur dix utilisent désormais Claude, et plus de 300 000 entreprises l'exploitent en production. Deux CVE l'année dernière ont prouvé qu'un dépôt cloné suffisait pour exfiltrer des clés d'API ou exécuter du code avant même qu'une boîte de dialogue de confiance n'apparaisse.

Claude utilise trois interfaces (Web, bureau et CLI) et chacune possède une surface d'attaque différente. La version Web s'exécute dans un sandbox de navigateur, l'application de bureau se connecte aux outils locaux et Claude Code est installé dans les terminaux de vos développeurs avec les mêmes autorisations que leurs comptes utilisateurs. Il peut lire des fichiers, exécuter des commandes bash et se connecter à des services externes.

La plupart des guides de sécurité d'entreprise considèrent ces interfaces comme une seule et même chose, mais ce n'est pas le cas. Pour bien gérer Claude, il faut appliquer les bons contrôles à chaque surface, plutôt que des politiques générales qui restreignent trop les développeurs ou laissent des lacunes. Les sections ci-dessous expliquent comment procéder.

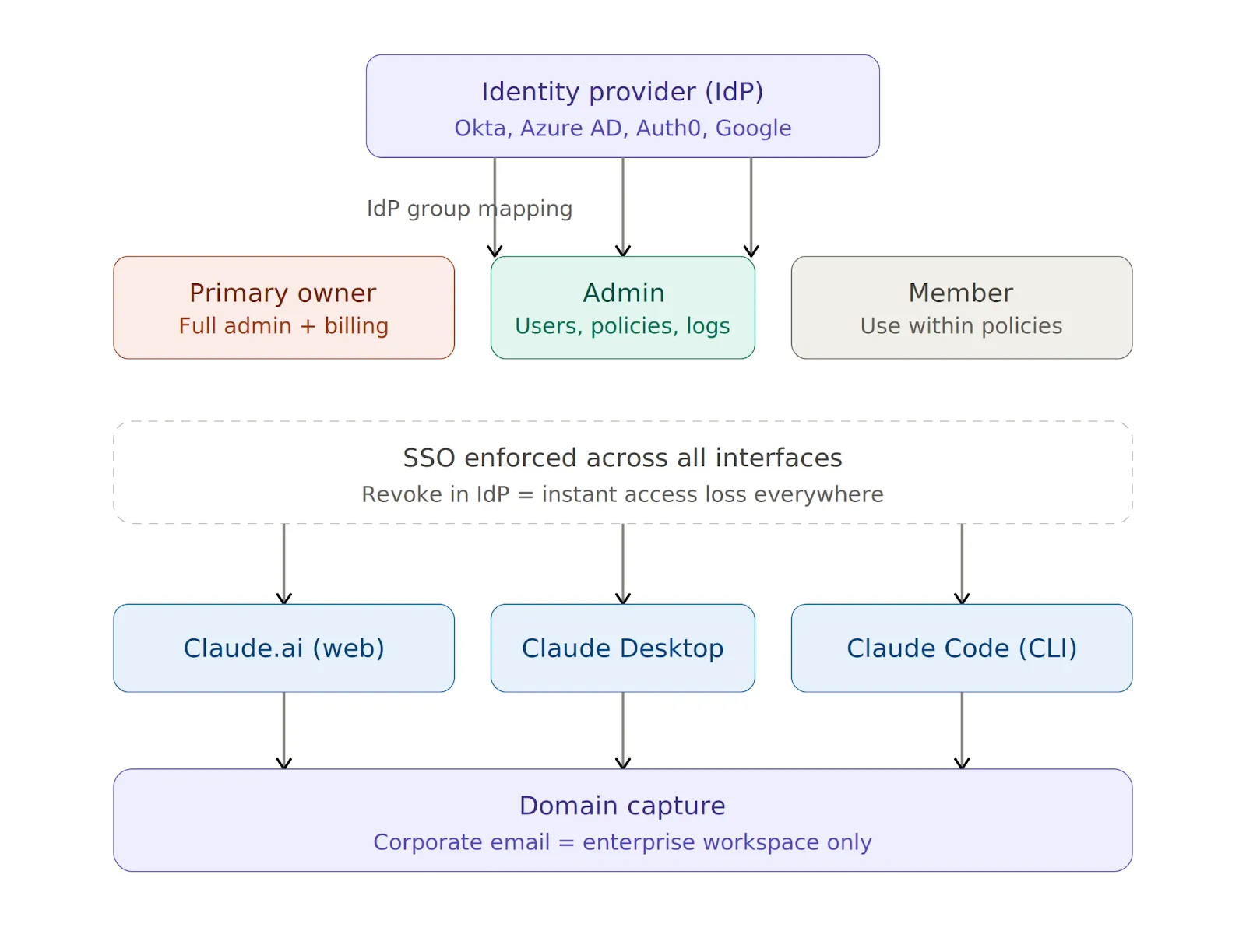

Configuration de l'identité et de l'accès

Le SSO devrait être opérationnel avant que vous ne confiiez Claude à un seul développeur, pas après, et certainement pas « bientôt ».

Claude prend en charge SAML 2.0 et OIDC avec Okta, Azure AD (Entra ID), Auth0 et Google Workspace, et vous pouvez tout gérer à partir de la console d'administration Claude (voir guide de configuration). Trois paramètres sont les plus importants à ce stade.

Étapes critiques de configuration SSO

- Activez Exiger l'authentification unique pour la console et Exiger l'authentification unique pour Claude. Les deux paramètres appliquent l'authentification basée sur le SSO et héritent du MFA de votre fournisseur d'identité.

- Revendiquez les domaines de messagerie de votre entreprise grâce à la capture de domaine. Une fois active, toute tentative de connexion avec une adresse d'entreprise est automatiquement redirigée vers l'espace de travail de l'entreprise, empêchant ainsi les employés de revenir à leurs comptes personnels sur n'importe quelle interface.

- Associez vos groupes de fournisseurs d'identité (IdP) aux rôles de Claude. Le propriétaire principal bénéficie d'un accès administrateur complet, y compris pour la facturation. L'administrateur gère les utilisateurs, les politiques et les journaux d'audit, mais ne peut pas toucher à la facturation, et le membre utilise Claude dans le cadre des politiques définies par l'administrateur.

La révocation d'un membre de votre IdP supprime instantanément son accès sur le Web, le bureau et la CLI.

Gestion des clés d'API

Le SSO gère les connexions interactives, tandis que les clés d'API gèrent tout le reste : les sessions Claude Code, les pipelines CI/CD et toute automatisation accédant à l'API en dehors d'un navigateur.

Vous devez émettre des clés via la console d'administration, car les développeurs ne doivent jamais utiliser de clés personnelles dans un contexte d'entreprise. Stockez-les dans AWS Secrets Manager, HashiCorp Vault ou Azure Key Vault, alternez-les tous les trimestres et révoquez-les immédiatement en cas de suspicion de compromission ou lorsque quelqu'un quitte l'équipe.

Accès aux modèles et routage du trafic

Après l'identité, la couche suivante est l'accès au modèle et le routage du trafic. Vous devez répondre à deux questions : quels modèles les développeurs peuvent-ils utiliser et où circule réellement leur trafic Claude ?

Restreindre le jeu de modèles

Une simple liste d'autorisations dans l'Admin Console empêche les développeurs de passer à des modèles plus coûteux ou non approuvés :

{

"allowedModels": ["claude-sonnet-4-5", "claude-haiku-4-5"]

}Acheminement du trafic via une passerelle

Acheminer le trafic de Claude via le vôtre Passerelle LLM vous permet d'inspecter, d'enregistrer et de gérer les demandes au niveau de la couche réseau. Pour commencer, vous pouvez définir ces variables d'environnement sur les machines des développeurs :

export ANTHROPIC_BASE_URL=https://your-gateway.internal.corp

export HTTPS_PROXY=https://proxy.your-company.com:8080Un détail important est que ces variables ne s'appliquent qu'à Claude Code et Claude Desktop. Le routage Web est contrôlé au niveau de l'organisation via la console d'administration.

Application de politiques de routage sur les machines des développeurs

Il est facile de définir des variables sur une machine, mais le faire sur 100 machines et s'assurer que personne ne les modifie constitue le véritable défi.

Vous pouvez appliquer des politiques de routage sur les machines des développeurs de trois manières :

- Paramètres gérés par MDM et Endpoint appuyez sur paramètres-gérés.json fichier sur chaque machine via Jamf, Kandji ou Intune. Claude Code lit le fichier au démarrage sans dépendre du réseau, et les paramètres sont inviolables au niveau du système d'exploitation. Le compromis est que le MDM ne fonctionne que sur les appareils appartenant à l'entreprise.

- Paramètres gérés par le serveur (Bêta) fournit la configuration à partir des serveurs d'Anthropic lorsque les développeurs s'authentifient. Aucun déploiement de fichiers n'est nécessaire et l'approche fonctionne sur les appareils BYOD. Le hic, c'est que l'application se fait uniquement côté client, donc un développeur utilisant sudo peut le modifier. L'approche est également incompatible avec l'URL ANTHROPIC_BASE_URL personnalisée. Par conséquent, si vous passez par une passerelle, cette option est supprimée.

- Fournisseur de cloud direct achemine Claude Code vers votre compte AWS Bedrock ou Google Vertex. Le trafic reste dans votre VPC grâce à la journalisation des audits native du cloud, mais l'inconvénient est le verrouillage par un fournisseur unique et une configuration IAM complexe.

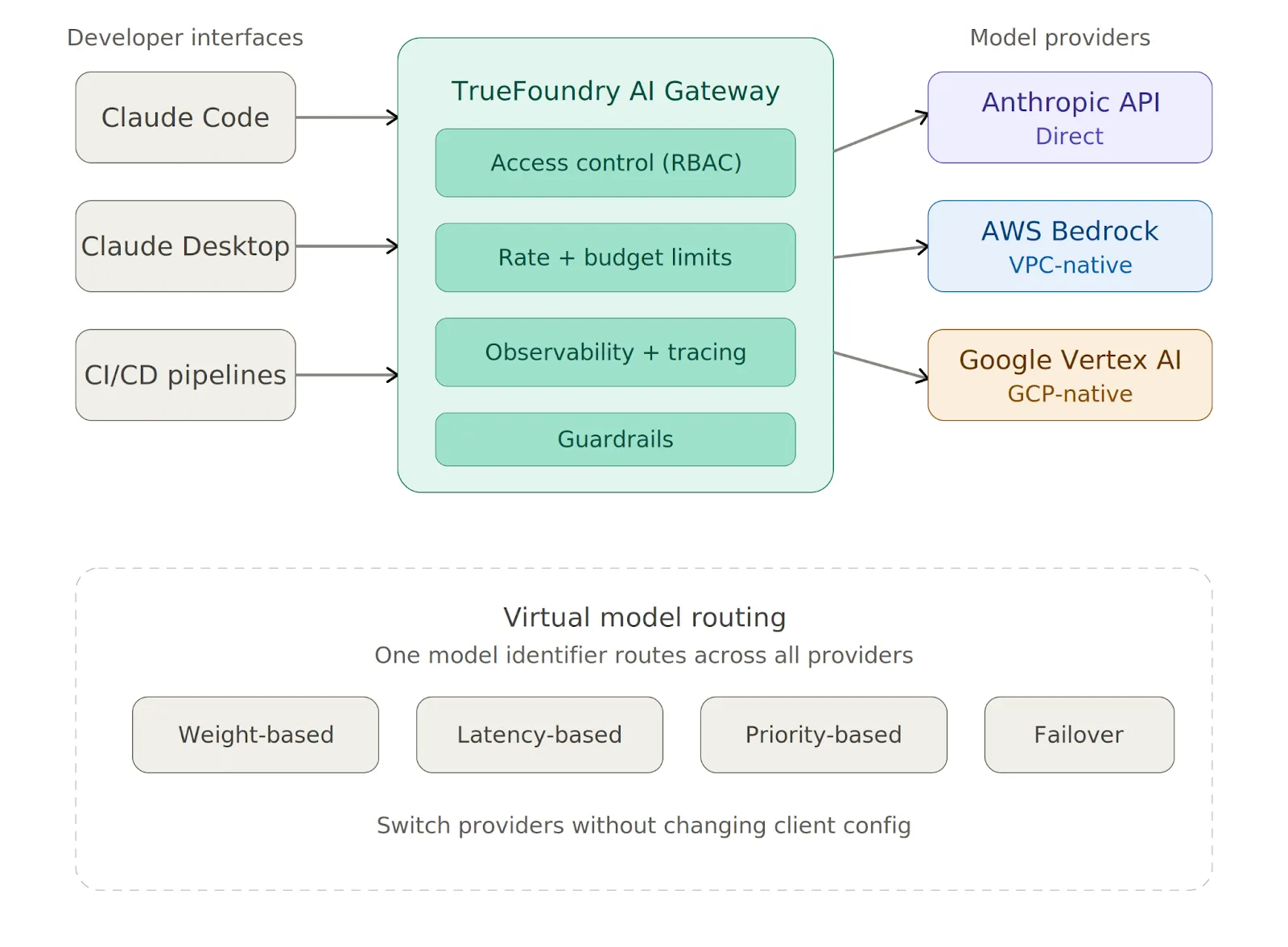

Utilisation d'une passerelle centralisée pour le routage multifournisseur

Au lieu de configurer chaque fournisseur un par un, Passerelle TrueFoundry AI vous offre une couche proxy unique entre Claude Code et tous vos fournisseurs de modèles. Vous pouvez pointer Claude Code dessus avec une variable :

export ANTHROPIC_BASE_URL=https://<your-truefoundry-gateway-url>À partir de là, vous ajoutez des comptes fournisseurs dans le tableau de bord de Gateway, et Claude Code les accède à tous (Anthropic, Bedrock, Vertex) via un seul point de terminaison. Modèles virtuels vous permettent de créer un identifiant de modèle unique qui achemine les différents fournisseurs selon une logique basée sur le poids ou la latence, et vous pouvez changer de fournisseur sans modifier la configuration du client.

Le Gateway applique également limites de taux, limites budgétaires, et contrôle d'accès sur chaque demande avant qu'elle ne parvienne au fournisseur.

Accès aux outils locaux et sandboxing

L'erreur que commettent la plupart des équipes est de traiter les trois interfaces de la même manière, même si elles sont fondamentalement différentes quant à ce qu'elles peuvent toucher.

Claude.ai (Web)

L'interface Web ne permet pas d'exécuter de code local. Les principaux risques sont donc l'exfiltration de données par le biais de commandes et l'informatique parallèle à partir de comptes personnels. La capture de domaine résout le second problème.

Pour le premier, classez Claude.ai comme un outil SaaS tiers dans votre outils de prévention des pertes de données (DLP) et de sécurité IA et appliquez les mêmes contrôles que vous le feriez pour Google Docs ou Notion. La console d'administration vous permet également de restreindre les téléchargements de fichiers, de désactiver les artefacts et de contrôler la rétention des conversations.

Bureau Claude

L'application de bureau n'exécute pas de commandes shell arbitraires par défaut, mais les intégrations d'outils locaux permettent aux développeurs de connecter Claude à des scripts, à des systèmes de fichiers et à d'autres ressources. Vous devez passer en revue chaque outil avant approbation et exiger une confirmation humaine explicite avant l'exécution pour tout outil disposant d'un accès en écriture. Il est également essentiel de maintenir l'application à jour via une mise à jour automatique imposée par MDM.

Code Claude (CLI)

Claude Code possède la surface d'attaque la plus large des trois interfaces. Il peut lire les fichiers .env, les clés SSH et les informations d'identification, exécuter des commandes bash arbitraires dans le contexte utilisateur du développeur et envoyer du code et du contexte aux serveurs d'Anthropic pour traitement.

La base de référence managed-settings.json suivante bloque les opérations les plus dangereuses :

{

"permissions": {

"disableBypassPermissionsMode": "disable",

"deny": [

"Bash(curl:*)", "Bash(wget:*)",

"Read(**/.env)", "Read(**/.env.*)",

"Read(**/secrets/**)", "Read(**/.ssh/**)",

"Read(**/credentials/**)"

],

"ask": ["Bash(git push:*)", "Write(**)"]

},

"allowManagedPermissionRulesOnly": true,

"allowManagedHooksOnly": true,

"transcriptRetentionDays": 14

}Voici ce que fait chaque réglage clé :

- DisableBypassPermissionsMode empêche les développeurs d'utiliser --dangerously-skip-permissions pour contourner les contrôles de sécurité.

- AllowManagedPermissionRulesOnly bloque complètement les remplacements d'autorisations au niveau du projet et au niveau de l'utilisateur.

- les règles de refus bloquent purement et simplement les opérations sans aucune dérogation possible.

- les règles de tâche nécessitent l'approbation explicite du développeur avant chaque exécution.

Encore une chose qui mérite d'être soulignée : Claude Code ne doit en aucun cas fonctionner en tant que root.

Activation du sandboxing natif

Claude Code's bac à sable natif applique l'isolation du système de fichiers et du réseau au niveau du système d'exploitation, à l'aide de Seatbelt sur macOS et de bubblewrap sur Linux. Les tests internes d'Anthropic ont révélé que le sandboxing réduit les demandes d'autorisation de 84 % tout en maintenant des limites d'exécution plus strictes. Vous devez l'activer pour tous les développeurs :

{

"sandbox": {

"enabled": true,

"network": { "httpProxyPort": 8080, "socksProxyPort": 8081 }

}

}Le sandbox empêche la modification des fichiers au niveau du système, bloque tout contact avec des domaines que vous n'avez pas autorisés et limite le rayon d'action des attaques par injection rapide. Vous devez également définir « allowUnsandboxedCommands » : false pour fermer la trappe d'évacuation qui, autrement, laisserait les commandes s'exécuter en dehors du sandbox.

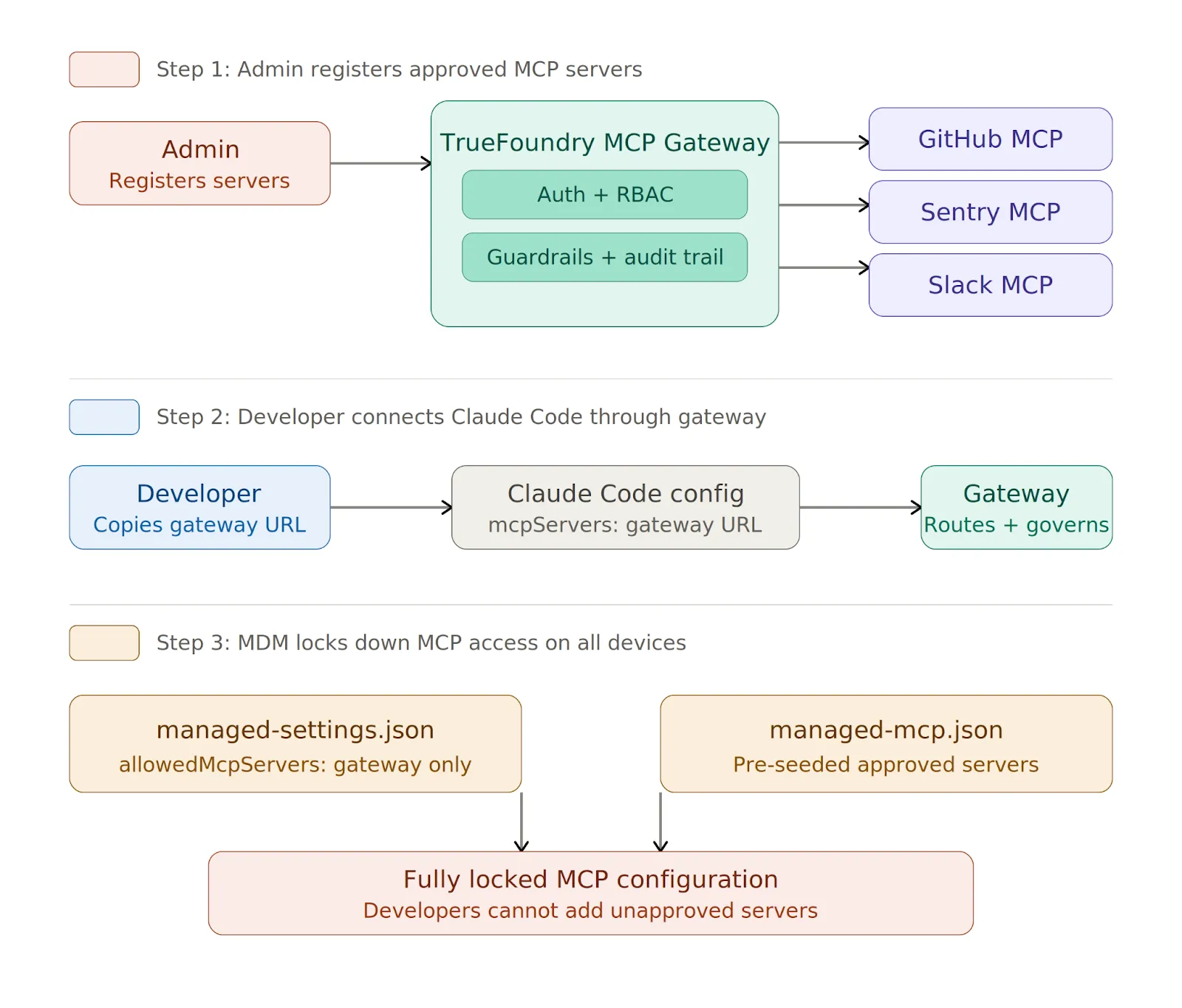

Gouvernance des serveurs MCP

Serveurs MCP connectez Claude à des bases de données externes, à des API et à des outils SaaS, et chaque nouveau serveur ajouté par un développeur étend la surface d'attaque. Sans contrôle centralisé, vous vous retrouvez avec une prolifération des informations d'identification, des serveurs publics non approuvés s'exécutant sur les machines des développeurs et aucune piste d'audit permettant de savoir quels outils ont été appelés ou quelles données ont été renvoyées.

La solution consiste à acheminer tous les accès MCP via une passerelle centralisée et à n'autoriser que l'URL de cette passerelle.

Ce que propose TrueFoundry MCP Gateway

Passerelle MCP TrueFoundry gère la gouvernance du MCP d'entreprise via un plan de contrôle unique :

- Registre MCP centralisé qui vous permet d'enregistrer et de gérer tous les serveurs approuvés en un seul endroit, afin que les développeurs se connectent à la passerelle au lieu de gérer localement les connexions individuelles aux serveurs.

- Authentification unifiée où les développeurs s'authentifient une seule fois à l'aide d'une clé d'API TrueFoundry ou d'un jeton IdP (Okta, Azure AD, Auth0), et la passerelle gère authentification sortante à chaque serveur en aval.

- Contrôle d'accès basé sur les rôles qui détermine quels utilisateurs et quelles équipes peuvent accéder à quels serveurs et outils, en imposant le moindre privilège depuis le tableau de bord.

- Gouvernance au niveau des outils qui vous permet de désactiver des outils individuels sur un serveur ou de regrouper des outils provenant de plusieurs serveurs dans un serveur MCP virtuel qui n'expose qu'un sous-ensemble approuvé par équipe.

- Rambardes qui appliquent des contrôles avant exécution, un blocage en temps réel et une validation post-exécution aux appels d'outils.

- Complet piste d'audit où chaque appel d'outil est suivi avec l'attribution de l'utilisateur, les charges utiles de demande/réponse et les données de latence.

Vous pouvez le verrouiller dans managed-settings.json :

{

"allowedMcpServers": [

{ "serverUrl": "https://truefoundry-mcp-gateway.your-company.com/*" }

],

"strictKnownMarketplaces": []

}Le tableau vide StrictKnownMarketplaces bloque toutes les installations MCP provenant du marché. Sur les appareils gérés, vous pouvez déployer un fichier managed-mcp.json via MDM pour pré-initialiser les machines dotées de serveurs approuvés. Une fois déployé, les développeurs ne peuvent pas ajouter de serveurs autres que ceux définis dans le fichier.

Conservation des données et conformité

Anthropic peut conserver les instructions et les sorties par défaut pour améliorer la sécurité et la qualité, mais vous disposez de trois leviers pour contrôler la rétention.

Paramètres de conservation par interface

Pour Claude.ai, vous pouvez définir une durée de conservation maximale de 30 jours à Paramètres de l'organisation > Données et confidentialité. Pour Claude Code, utilisez le paramètre TranscriptRetentionDays dans managed-settings.json avec une valeur par défaut de 7 à 14 jours.

Aucune conservation des données (ZDR)

Pour les charges de travail réglementées, vous devez demander ZDR par l'intermédiaire de l'équipe chargée de votre compte Claude. Le ZDR empêche Anthropic de stocker des invites ou des sorties au-delà de ce qui est nécessaire pour répondre à la demande, mais il nécessite un addendum contractuel. Vous ne devez pas traiter les données PHI ou d'autres données réglementées tant que l'addendum n'est pas signé et confirmé actif.

Cadres de conformité

- SOC 2 Type II la certification est détenue par Anthropic et est disponible dans le cadre de la NDA. Votre responsabilité inclut des procédures d'approvisionnement/déprovisionnement documentées, la conservation des journaux pendant plus de 90 jours et une évaluation à jour des risques liés aux fournisseurs.

- HIPAA la conformité nécessite le ZDR plus un examen humain obligatoire de toutes les sorties impliquant les données des patients, ainsi qu'une piste d'audit complète de chaque interaction PHI.

- GDPR la conformité exige résidence des données (régions AWS EU ou Vertex avec Private Service Connect), des flux de suppression documentés via l'API de conformité et des règles de refus pour bloquer le contenu contenant des informations personnelles.

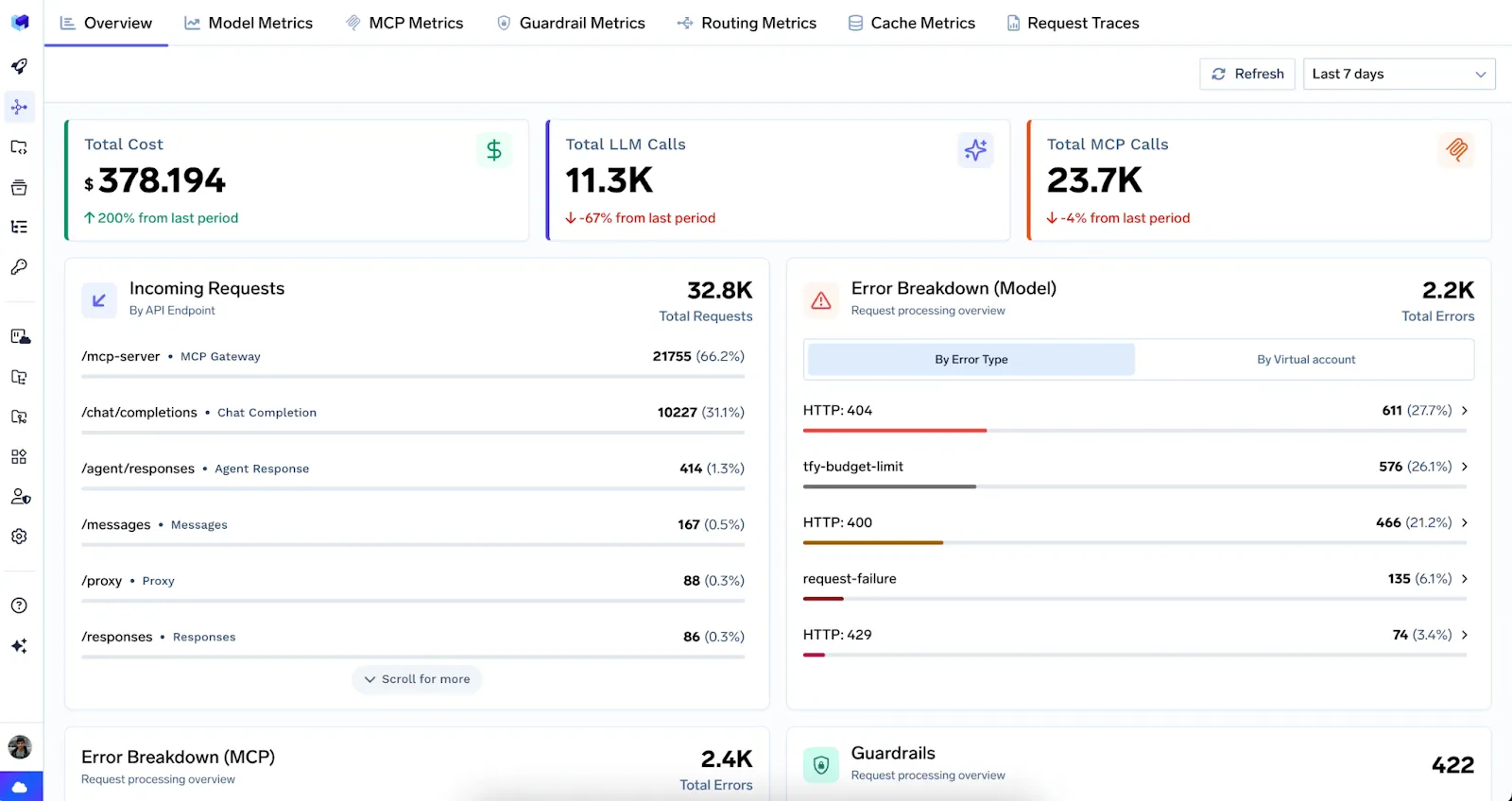

Enregistrement des audits et contrôles des coûts

Vous devez exporter régulièrement les journaux d'audit vers votre SIEM et les conserver pendant au moins 90 jours pour le SOC 2 ou plus pour les secteurs réglementés. Les éléments à capturer varient en fonction de l'interface :

- Web nécessite l'enregistrement des événements de début et de fin de session, des téléchargements de fichiers et des métadonnées de conversation.

- PC de bureau nécessite la journalisation des connexions au serveur MCP, des appels d'outils et des appels de service externes.

- CLI nécessite la journalisation des appels aux outils, des modèles d'accès aux fichiers, de l'exécution des commandes shell et des actions refusées.

Quand le trafic de Claude passe Passerelle TrueFoundry AI, chaque demande est tracée avec attribution complète à l'utilisateur à la fois pour les demandes LLM et MCP. Un tableau de bord unifié fournit des statistiques en temps réel et toutes les traces sont exportées vers Grafana, Datadog ou Splunk via OpenTelemetry.

Les administrateurs peuvent également configurer Ouvrez les paramètres de télémétrie nativement dans le fichier de paramètres gérés pour l'exportation directe de la télémétrie depuis Claude Code.

Pour les coûts, fixez-vous des objectifs mensuels limites de dépenses par utilisateur et par équipe dans la console d'administration. Sans ces plafonds, un pipeline mal configuré peut épuiser votre budget du jour au lendemain. Les ventilations par utilisateur et par modèle sont utiles pour les rapports de rétrofacturation, la détection des anomalies et plus encore Observabilité des coûts liés à l'IA.

Conclusion

Sécuriser Claude n'est pas une décision unique mais une série de décisions (identité, routage des modèles, sandboxing, gouvernance MCP, conservation des données, journalisation des audits et contrôle des coûts) appliquées différemment selon l'interface. La version Web nécessite des contrôles DLP et une capture de domaine. L'application de bureau a besoin d'un examen outil par outil. Claude Code a besoin d'un fichier managed-settings.json verrouillé déployé via MDM avec le sandboxing natif activé.

Le point commun entre les trois est que vous devez acheminer le trafic et l'accès MCP via une passerelle centralisée que vous contrôlez. Un point de terminaison, un ensemble de politiques et une piste d'audit. Passerelle TrueFoundry AI fournit cette couche pour le trafic LLM et la gouvernance des serveurs MCP, avec un contrôle d'accès intégré, une limitation du débit, des garde-fous et une observabilité.

Commencez par le SSO et la capture de domaine dès aujourd'hui, puis appliquez les paramètres gérés à l'ensemble de votre flotte et acheminez tout via une passerelle que vous contrôlez. Les CVE sont authentiques, et la visibilité augmente avec chaque développeur qui ouvre Claude Code.

FAQs

Qu'est-ce que managed-settings.json et pourquoi est-ce important ?

Le fichier managed-settings.json applique les politiques Claude Code à l'échelle de l'organisation que les développeurs ne peuvent pas modifier. Les administrateurs le déploient via MDM sur des chemins au niveau du système sous macOS ou Linux, et il contrôle les autorisations, l'accès aux modèles, les listes d'autorisation des serveurs MCP et la configuration du bac à sable.

Les développeurs peuvent-ils contourner les restrictions de sécurité de Claude Code ?

Oui, sauf si vous le bloquez. La définition de « disableBypassPermissionsMode » : « disable » empêche l'utilisation de l'indicateur --dangerously-skip-permissions, et « allowManagedPermissionRulesOnly » : true garantit que seules les règles au niveau du système s'appliquent.

Le sandboxing Claude Code fonctionne-t-il à la fois sur macOS et Linux ?

Claude Code utilise Seatbelt sur macOS et Bubblewrap sur Linux pour l'isolation du système de fichiers et du réseau au niveau du système d'exploitation. Les tests internes d'Anthropic ont révélé que le sandboxing réduit les demandes d'autorisation de 84 % tout en maintenant des limites d'exécution plus strictes.

Comment empêcher les développeurs de se connecter à des serveurs MCP non approuvés ?

Définissez AllowedMCPServers dans managed-settings.json pour n'autoriser que l'URL de votre passerelle, et définissez StrictKnownMarketplaces sur un tableau vide pour bloquer les installations de Marketplace. Déployez un fichier managed-mcp.json via MDM pour pré-initialiser les machines avec uniquement vos serveurs approuvés.

Qu'est-ce que la conservation zéro des données et quand en ai-je besoin ?

ZDR empêche Anthropic de stocker des invites ou des sorties au-delà de ce qui est nécessaire pour répondre à chaque demande. Vous en avez besoin avant de traiter des données réglementées, telles que les données PHI dans le cadre de la loi HIPAA, et cela nécessite un addendum contractuel par l'intermédiaire de votre équipe de compte Claude.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)