Servidores MCP en cursor: instalación, configuración y seguridad (Guía 2026)

.webp)

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

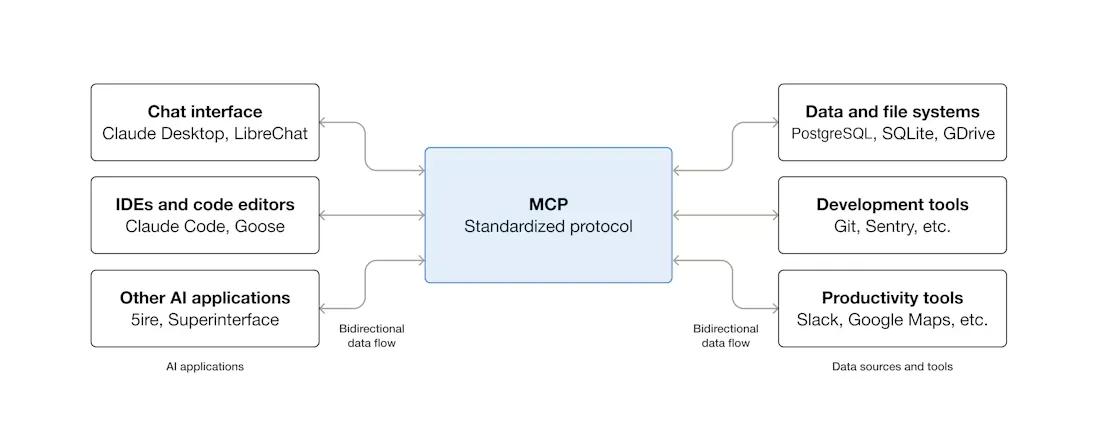

De fábrica, el agente de IA de Cursor solo conoce tu base de código. Eso es todo. No puede ver tus tablas de Postgres, no tiene ni idea de los problemas que se están acumulando en GitHub y, definitivamente, no puede extraer fichas de diseño de Figma. Los servidores MCP son los que cierran esa brecha. Son programas livianos que conectan herramientas externas a Cursor a través de un protocolo estandarizado: Protocolo de contexto modelo—para que el agente pueda consultar bases de datos, archivar problemas o obtener datos de API directamente desde el editor.

Un poco de historia rápida. MCP antrópico de código abierto en noviembre de 2024. IA abierta lo adoptó antes de mayo de 2025, y Google DeepMind trajo el apoyo de Gemini en abril. Luego, en diciembre de 2025, Anthropic donó todo a la Fundación Agentic AI (bajo la Fundación Linux), cofundada con Block y OpenAI. Esa medida fue significativa. MCP pasó de ser el proyecto de Anthropic a convertirse en un estándar genuinamente neutral con respecto a los proveedores.

Cursor se ha convertido en uno de los clientes MCP de referencia entre los IDE. Pero configurarlo correctamente (y entender qué puede salir mal desde el punto de vista de la configuración y la seguridad) requiere más que simplemente pegar un fragmento de JSON que encontraste en Reddit.

Cómo funciona realmente MCP dentro del cursor

Esta es una de las razones MCP frente a API es importante para los agentes IDE: las API requieren una lógica de integración explícita, mientras que MCP permite que Cursor cargue dinámicamente las herramientas disponibles desde los servidores conectados.

MCP define tres piezas móviles. Hospedadores son la aplicación: cursor. Clientes son conectores dentro del host que gestionan las conexiones de servidor individuales. Servidores son los programas livianos del otro extremo, que exponen las herramientas a través de JSON-RPC 2.0.

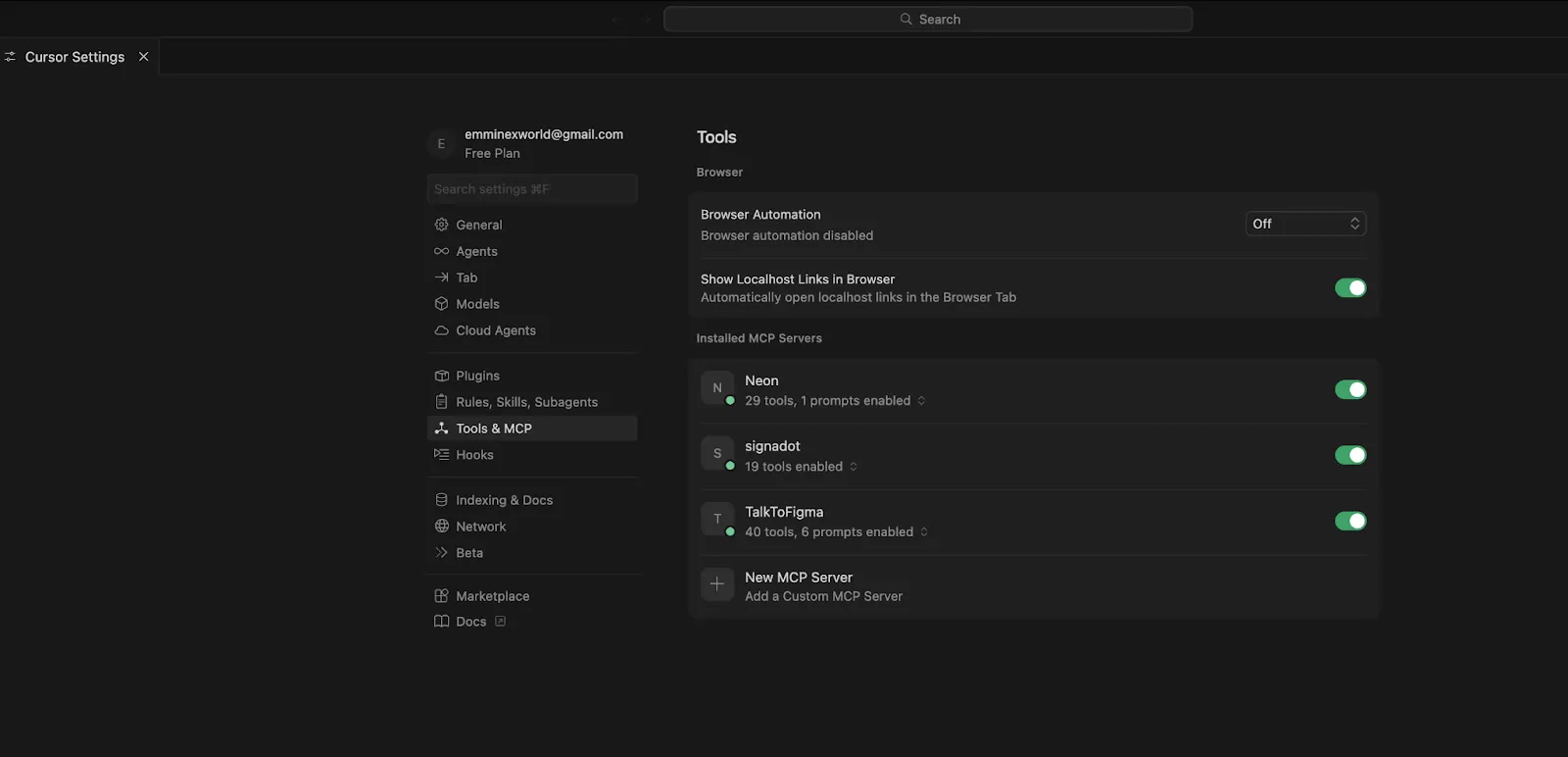

¿En la práctica? Abres Cursor. Su agente escanea tus servidores MCP habilitados, carga las herramientas que muestran y determina a cuáles usar como parte de cualquier tarea en la que esté trabajando. Dirígete a Configuración del cursor > Herramientas y MCP y verá todos los servidores cargados con un indicador de estado. Puedes activar o desactivar herramientas individuales desde ese panel.

Los servidores pueden exponer tres tipos de cosas:

- Herramientas son las más importantes: funciones ejecutables como create_issue o run_query. Cursor ha sido compatible con herramientas desde los primeros días de su integración con MCP.

- Recursos son datos contextuales: contenido de archivos, esquemas de bases de datos, detalles de configuración. Llegó el soporte para los recursos Cursor v1.6 (septiembre de 2025).

- Indicaciones permiten a los servidores ofrecer plantillas reutilizables y flujos de trabajo predefinidos al cliente.

Para obtener un recorrido más completo sobre la arquitectura MCP y las primitivas de servidor, consulte nuestra guía sobre MCP y cómo funciona.

Tipos de transporte: cómo se comunica el cursor con los servidores MCP

Aquí hay tres opciones. La que elija depende de una pregunta sencilla: ¿servidor local o remoto?

Nuestra recomendación: un estudio para la experimentación local. HTTP transmisible literalmente para todo lo demás.

Configuración de servidores MCP

La forma más fácil: enlaces profundos con un clic

Cada vez más servidores MCP tienen ahora el botón «Agregar al cursor» ubicado justo en su página de documentos. Haga clic en él y el cursor abrirá un cuadro de diálogo con el nombre del servidor, el transporte y la URL ya rellenados. Haga clic en Instalar. Ese es todo el proceso.

Los servidores que requieren autenticación activarán un flujo de OAuth basado en el navegador y Cursor almacenará las credenciales resultantes automáticamente. Si eres un desarrollador de servidores que deseas añadir estos enlaces profundos, el Documentación de Cursor MCP explica cómo.

Configuración manual: stdio para servidores locales

Abrir Configuración del cursor > Herramientas y MCP, golpear Nuevo servidor MCP (lo que lo lleva a mcp.json), o simplemente cree el archivo manualmente. Ponlo en .cursor/mcp.json dentro de tu proyecto para una configuración con alcance de proyecto, o en ~/.cursor/mcp.json para global.

Así es como se ve un servidor MCP de GitHub que se ejecuta a través de Docker:

{

"mcpServers": {

"github": {

"command": "docker",

"args": [

"run", "-i", "--rm",

"-e", "GITHUB_PERSONAL_ACCESS_TOKEN",

"ghcr.io/github/github-mcp-server"

],

"env": {

"GITHUB_PERSONAL_ACCESS_TOKEN": "<YOUR_TOKEN>"

}

}

}

}Los campos, brevemente:

- «comando»: qué cursor ejecuta para iniciar el servidor. npx, docker, python, node, lo que el servidor espere.

- «args»: argumentos reenviados a ese comando.

- «env»: variables de entorno transmitidas en tiempo de ejecución. Pon las claves de API aquí. No en tu perfil de shell, ni en un archivo.env que se comete accidentalmente, aquí.

Configuración manual: HTTP transmisible para servidores remotos

Es mucho más sencillo. Solo una URL y encabezados opcionales:

{

"mcpServers": {

"remote-api": {

"url": "https://mcp.example.com/mcp",

"headers": {

"Authorization": "Bearer <YOUR_API_KEY>"

}

}

}

}Sin orden. Sin argumentos. El cursor llega directamente al punto final HTTP.

Configuración a nivel de proyecto frente a configuración global

La configuración del proyecto (.cursor/mcp.json en la raíz del repositorio) afecta solo a ese proyecto. La configuración global (~/.cursor/mcp.json) se aplica en todas partes. ¿El mismo servidor definido en ambos archivos? Ganancias a nivel de proyecto.

Cuando las cosas se estropean: solución de problemas de MCP en el cursor

El límite de 40 herramientas

Cursor tiene un límite de aproximadamente 40 herramientas activas en todos los servidores MCP combinados. Si lo superas, ocurrirán dos cosas: recibes una advertencia y el agente pierde silenciosamente el acceso a algunas herramientas. Simplemente ya no puede verlas.

¿Por qué existe el límite? Cada definición de herramienta graba fichas de contexto. Y una vez que incluyes más de 40 descripciones de herramientas en un mensaje, la capacidad del LLM para elegir la correcta se deteriora notablemente.

Qué hacer al respecto: abre cada servidor en la configuración y desactiva las herramientas que no estés usando activamente. Y como regla general, un servidor con entre 5 y 10 herramientas bien definidas te servirá mejor que un megaserver intentando hacer 30 cosas.

«No se han encontrado herramientas» o errores silenciosos

Tu Servidor MCP no empezó. El cursor no muestra ningún error. Sin advertencia. Nada. Te acabas de dar cuenta de que las herramientas no aparecen.

Nueve de cada diez veces, el problema es uno de los siguientes: Node.js o Python no están instalados (o no están en tu PATH). La versión del paquete de tu configuración no existe. O bien, una variable de entorno a la que hiciste referencia está vacía o falta por completo.

La forma más rápida de depurar: copia el comando de tu mcp.json literalmente y ejecútalo en una terminal. Así: npx -y @modelcontextprotocol /server-postgres postgresql: //localhost/mydb. Cualquier error que Cursor haya estado tragando se imprimirá directamente en la pantalla.

SSH y entornos remotos

el transporte de estudio y los entornos remotos no se llevan bien. El subproceso se inicia en el lado remoto, pero Cursor lo espera de forma local. Terminas con fallos de conexión intermitentes que son increíblemente molestos de localizar.

Simplemente usa HTTP Streamable. Implemente el servidor MCP como un punto final hospedado y coloque el cursor en la URL. Ahorra horas de depuración.

Pequeños errores de configuración que te hacen perder la tarde

Seguimos encontrándonos con los mismos tres:

- Nombre del servidor + nombre de la herramienta de más de 60 caracteres. El cursor arroja un error, pero el mensaje no es especialmente útil.

- Falta la clave raíz de «MCPServers». Sin error. Sin previo aviso. El cursor simplemente ignora todo el archivo. Te quedarás mirando tu JSON perfectamente formateado preguntándote por qué no se carga nada.

- Olvidando -y con npx. El proceso se queda en suspenso para siempre. ¿Por qué? Porque npx está esperando a que confirmes la instalación de un paquete, pero no hay una terminal interactiva en la que puedas escribir «y».

MCP Security: la parte que no puede permitirse el lujo de saltarse

Los servidores MCP ejecutan código con sus credenciales. Deja que eso se asiente por un momento. Independientemente de los permisos que le des a un servidor (acceso a la base de datos, tokens de GitHub, claves de API), los usará. Cada servidor MCP es, a todos los efectos prácticos, una integración totalmente confiable. Si un servidor está comprometido o es malintencionado, tiene todo lo que usted le dio.

2025 fue un año difícil para Cursor Seguridad MCP. Los investigadores publicaron varios CVEs críticos y cada uno expuso una superficie de ataque fundamentalmente diferente:

- CVE-2025-54136, apodado «McPoison» — Investigación de Check Point descubrió que Cursor confiaba en el nombre de la clave del servidor MCP en el archivo de configuración, no en el comando real que se estaba ejecutando debajo. Impacto concreto: alguien podía enviar un archivo .cursor/mcp.json modificado a un repositorio compartido y cambiar un comando legítimo por uno malintencionado. Cursor seguía ejecutándolo sin solicitar su aprobación, porque el nombre de la clave no había cambiado. Se corrigió en Cursor 1.3, julio de 2025.

- CVE-2025-54135, llamado «Curxecute» — Seguridad AIM logró algo descabellado. Demostraron que el contenido contaminado de los mensajes de Slack, resumido por el agente de Cursor, podía reescribir el archivo de configuración de MCP e iniciar automáticamente servidores maliciosos. Un mensaje de Slack. Es el vector de ataque. Se corrigió en Cursor 1.3.9.

- CVE-2025-59944 — Lakera encontré un truco para distinguir mayúsculas y minúsculas dirigido a macOS y Windows. Los atacantes podían sobrescribir .cursor/mcp.json escribiendo en .cursor/mcp.json; el sistema de archivos los trataba como si fueran la misma ruta. Se corrigió en Cursor 1.7.

- CVE-2025-64106 — Seguridad de datos descubrió que el cuadro de diálogo de instalación de MCP en Cursor podía estar falsificado. Mostraba al usuario un nombre fiable, como «Playwright», mientras ejecutaba entre bastidores comandos completamente diferentes controlados por un atacante. Cursor incluyó una solución en la versión 2.0. Tardaron solo 48 horas desde su divulgación.

Mejores prácticas de seguridad

- Elimina el modo de ejecución automática. Obligue al agente a obtener una aprobación explícita antes de cada invocación de la herramienta. Sí, todas y cada una de ellas. La fricción vale la pena.

- El menor privilegio para las credenciales, siempre. Tokens de GitHub de solo lectura para todo lo relacionado con las búsquedas. Usuarios de bases de datos de solo lectura para navegar por esquemas. Nunca conceda acceso de escritura a menos que el caso práctico lo exija absolutamente.

- Versiones de paquetes PIN. npx -y mcp-server @1 .2.3, no @latest. Una etiqueta más reciente comprometida es un verdadero vector de ataque a la cadena de suministro, y no querrás averiguarlo por las malas.

- Lea el código fuente de los servidores de terceros. Si no ejecutaría un paquete npm no verificado en producción, tampoco debería ejecutar un servidor MCP no verificado en su IDE. Mismo perfil de riesgo.

- Mantente al día con la última versión de Cursor. Todo el mérito es del equipo de Cursor: han parcheado cada uno de estos CVEs en cuestión de días. Pero esos parches solo ayudan si realmente actualizas.

- Trate los cambios de .cursor/mcp.json en Git como los cambios de infraestructura. El mismo rigor de revisión que aplicarías a un archivo de Terraform o a un flujo de trabajo de GitHub Actions.

Encontrará más información sobre estos temas en nuestras guías sobre empresas Seguridad MCP y patrones de control de acceso.

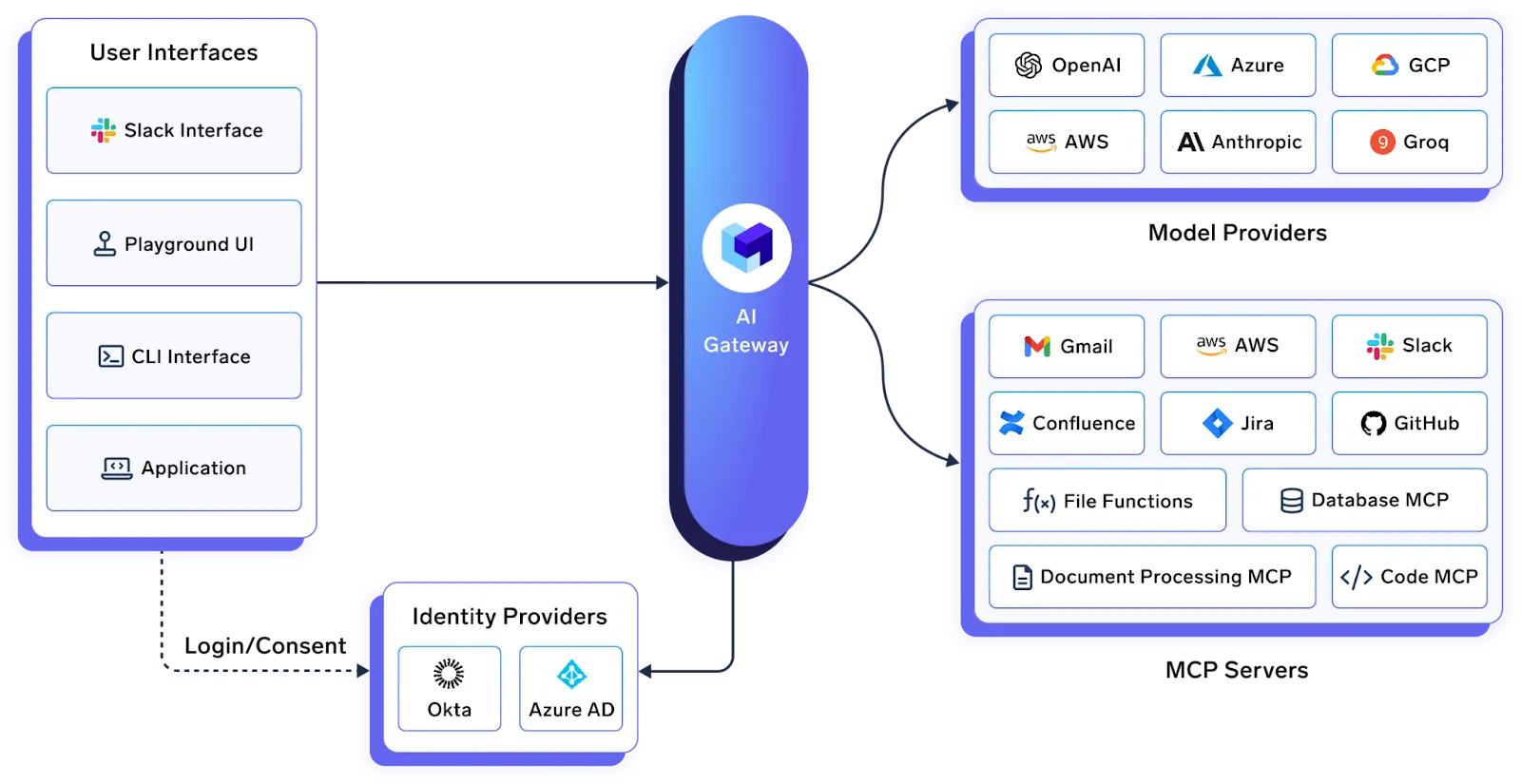

Escalar MCP de desarrollador a empresa

Para un solo desarrollador, MCP es genial. Configúralo una vez, disfruta del aumento de la productividad y sigue adelante. ¿Pero escalar a un equipo de 20 personas? ¿O 200? Ahí es donde empieza el dolor.

Las claves de API terminan dispersas en los ordenadores portátiles individuales. No existe una vista centralizada de qué servidores y herramientas están activos en la organización. Sin registro de auditoría. Y cuando alguien deja la empresa (o incluso simplemente cambia de equipo), tienes que rotar las credenciales en docenas de archivos de configuración de Cursor individuales repartidos en quién sabe cuántas máquinas.

Un Puerta de enlace MCP coloca una capa entre sus agentes y sus servidores MCP que gestiona todo lo anterior: autenticación centralizada, acceso basado en roles, observabilidad y aplicación de políticas.

La puerta de enlace MCP de TrueFoundry hace exactamente eso. Los desarrolladores se autentican una vez en la puerta de enlace. A partir de ese momento, la puerta de enlace administra todos los tokens y credenciales de OAuth posteriores para ellos. Los administradores definen los controles de acceso y los permisos por servidor mediante RBAC. Cada llamada a la herramienta, cada una de ellas, se registra con un seguimiento completo a nivel de solicitud.

Una característica que vale la pena destacar específicamente: Servidores MCP virtuales. La puerta de enlace puede exponer un subconjunto limitado de herramientas de los servidores que hay detrás de ella. Supongamos que quieres un agente que pueda leer los problemas de GitHub pero que nunca, bajo ninguna circunstancia, pueda eliminar un repositorio. Esto no se aplica mediante un aviso del sistema que el LLM pueda ignorar. La puerta de enlace lo aplica a nivel de protocolo. La herramienta de «eliminar repositorio» simplemente no existe desde la perspectiva del agente.

Organizaciones que ya utilizan TrueFoundry's Puerta de enlace de IA para el enrutamiento de LLM y el control de costos, obtenga una integración nativa con MCP Gateway. Un plano de control que abarca modelos, herramientas y agentes.

El cursor también se puede conectar directamente al AI Gateway de TrueFoundry para el enrutamiento centralizado de LLM, el seguimiento de costos y la administración de claves.

Finalizando

MCP le da a Cursor la capacidad de interactuar con herramientas externas reales, no solo con sus archivos fuente. La configuración individual lleva unos minutos. El verdadero desafío de ingeniería se presenta más adelante: la gobernanza, la administración de credenciales, el control de acceso y la observabilidad a escala de equipo.

Empieza con algo pequeño. Uno o dos servidores. Utilice enlaces profundos cuando estén disponibles. Respeta el límite de 40 herramientas. Manténgase actualizado para estar a la vanguardia de los parches de seguridad. Y si va a implementar el MCP en un equipo u organización, busque un MCP Gateway antes de que el problema de la proliferación de credenciales se resuelva por sí solo y se convierta en un incidente de seguridad.

Explorar La puerta de enlace MCP de TrueFoundry o reserve una demostración para verlo en acción.

Preguntas frecuentes

¿Qué es exactamente un servidor MCP en Cursor?

Un programa ligero que conecta el agente de IA de Cursor con una herramienta o fuente de datos externa a través del Protocolo de contexto modelo. Expone las funciones (denominadas «herramientas») que el agente descubre y llama durante los flujos de trabajo. GitHub, Postgres, Figma, Slack: todos tienen servidores MCP disponibles.

¿Cómo añado uno a Cursor?

Tres maneras. Botones de enlace profundo con un solo clic en la página de documentos del servidor (lo más fácil). Los Configuración del cursor > Herramientas y MCP > Nuevo servidor MCP UI. O crear manualmente .cursor/mcp.json (con alcance del proyecto) o ~/.cursor/mcp.json (global).

¿Cuál es el límite de herramientas?

Alrededor de 40 herramientas activas en todos los servidores. Pasado ese tiempo, el agente no consigue elegir la herramienta adecuada porque el contexto se llena de información. Apaga lo que no estés usando.

¿Cursor gestiona los recursos y la elicitación de MCP?

Sí. Recursos enviados v1.6 (septiembre de 2025): datos contextuales como esquemas y contenido de archivos. La elicitación aterrizó en v1.5 (agosto de 2025): los servidores pueden solicitar información estructurada al usuario en mitad de la ejecución.

¿Es seguro usar los servidores MCP en Cursor?

Depende de tu configuración. Los servidores MCP ejecutan el código con los permisos que usted proporcione. Los investigadores descubrieron múltiples vulnerabilidades críticas en 2025, y todas ellas se corrigieron rápidamente. Mantenga el cursor actualizado, desactive la ejecución automática, restrinja las credenciales, fije las versiones de los paquetes y audite los servidores de terceros antes de agregarlos.

¿Cómo administran los equipos grandes los servidores MCP?

A través de un MCP Gateway. La puerta de enlace de TrueFoundry centraliza la autenticación, aplica el RBAC y registra cada invocación de herramientas. Los administradores controlan exactamente qué equipos tienen acceso a qué servidores. Consulta nuestra comparación de pasarelas MCP para ver un desglose detallado.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)