Claude Code Governance: So steuern Sie Agenten-Rollouts mit einem KI-Gateway

.png)

Auf Geschwindigkeit ausgelegt: ~ 10 ms Latenz, auch unter Last

Unglaublich schnelle Methode zum Erstellen, Verfolgen und Bereitstellen Ihrer Modelle!

- Verarbeitet mehr als 350 RPS auf nur 1 vCPU — kein Tuning erforderlich

- Produktionsbereit mit vollem Unternehmenssupport

Claude Code experimentiert nicht mehr. Es liest ganze Codebasen, bearbeitet Dateien, führt Terminalbefehle aus, führt Tests aus und iteriert an Lösungen — alles anhand natürlicher Sprachbefehle. Die Entwicklungsteams führen es schnell ein, weil die Produktivitätsgewinne real sind.

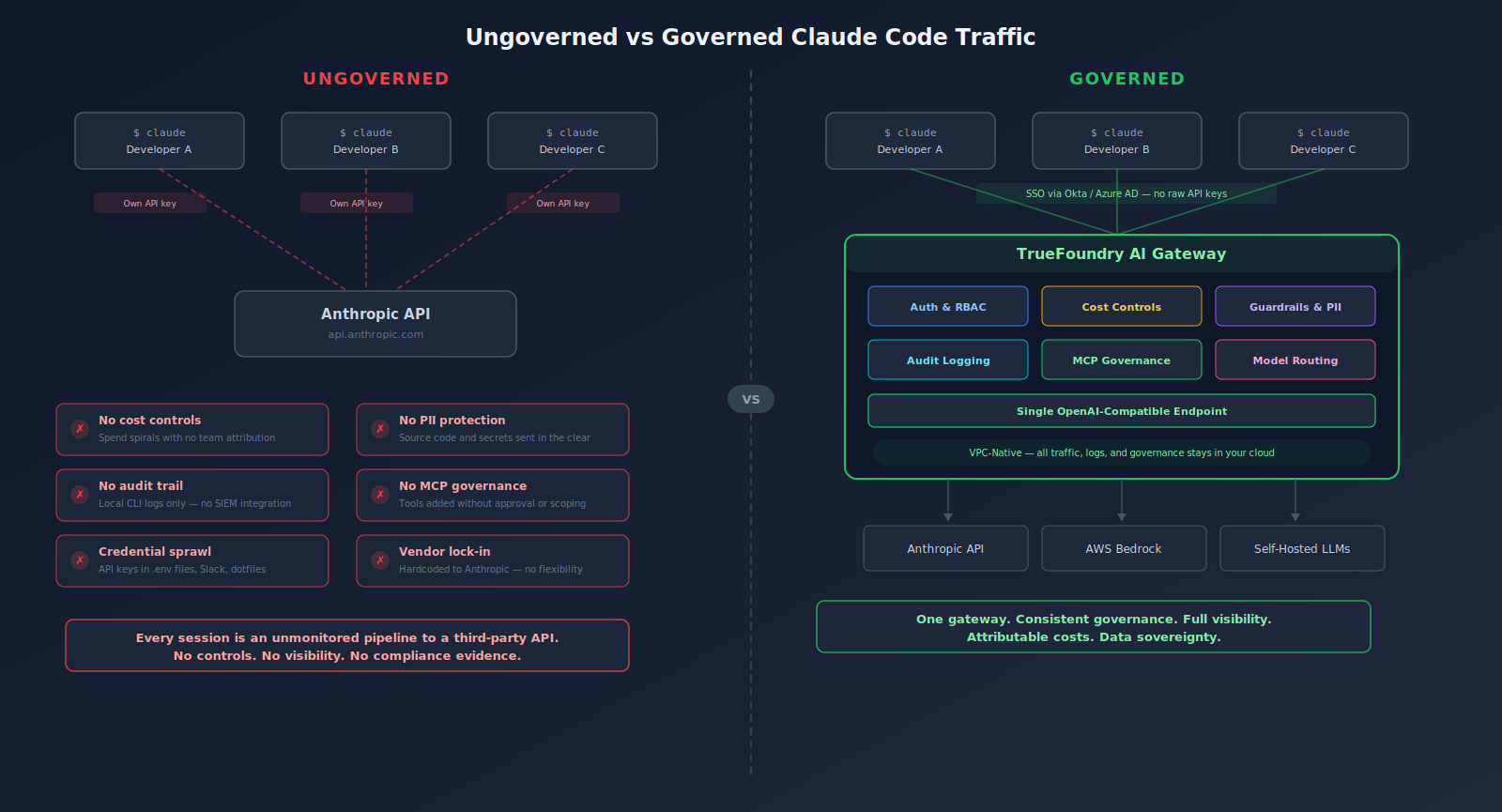

Aber jede Claude Code-Sitzung ist auch eine unüberwachte Pipeline zwischen Ihren Entwicklern, Ihrer proprietären Codebasis und der API von Anthropic. Ohne zentrale Steuerung birgt diese Pipeline ernsthafte Sicherheits-, Kosten- und Compliance-Risiken.

In diesem Leitfaden werden die spezifischen Risiken unkontrollierter Claude Code-Rollouts beschrieben und gezeigt, wie das AI Gateway von TrueFoundry Plattformteams die Kontrollebene gibt, die sie benötigen, um den Claude Code-Verkehr auf Unternehmensebene zu steuern — ohne die Entwickler auszubremsen.

Was ist Claude Code und warum ist er für Enterprise Engineering wichtig?

Claude Code ist das agentische Codierungstool von Anthropic. Im Gegensatz zu herkömmlichen Assistenten zur Codevervollständigung, die die nächste Zeile in einem Editor vorschlagen, agiert Claude Code als autonomer Agent. Es kann:

- Lesen Sie ganze Codebasen und navigieren Sie durch mehrere Verzeichnisse

- Dateien schreiben, ändern und löschen

- Führen Sie Shell-Befehle aus und interpretieren Sie die Fehlerausgabe

- Führen Sie Tests durch und wiederholen Sie bei Fehlern

- Stellen Sie über das Model Context Protocol (MCP) eine Verbindung zu externen Tools her

- Speicher auf Projektebene mithilfe von Claude.md-Konfigurationsdateien verwalten

Es läuft im Terminal, in IDEs wie VS Code und JetBrains, über eine Desktop-App und im Browser. Es funktioniert mit Modellen der gesamten Claude-Familie — Opus 4.6, Sonnet 4.6 und Haiku 4.5. Unternehmenskunden können auch über Amazon Bedrock oder Google Cloud Vertex AI darauf zugreifen.

Die Adoptionszahlen spiegeln die Auswirkungen wider. Entwicklerumfrage 2025 von Stack Overflow stellte fest, dass 85% der Entwickler bereits KI-Codierungstools verwenden oder planen, dies zu tun. Gartner prognostiziert dass 75% der Einstellungsprozesse bis 2027 KI-Eignungstests beinhalten werden. KI-gestütztes Programmieren wird zur Standard-Entwicklungsinfrastruktur.

Einen detaillierten Überblick darüber, wie Claude Code Aufgaben von der Kontextaufnahme bis zur Iteration tatsächlich verarbeitet, finden Sie in unserem Claude Code-Leitfaden zu Arbeitsabläufen.

Die Geschäftsrisiken unkontrollierter Claude-Code-Rollouts

Die unternehmensweite Einführung von Claude Code führt nicht nur zu Produktivitätssteigerungen. Es entsteht auch eine neue Kategorie von LLM-Traffic — ein hohes Volumen, viel Kontext und eine enge Verknüpfung mit proprietärem Quellcode. Ohne Governance verschärfen sich fünf Risiken schnell.

Unkontrolliertes Kostenrisiko

Claude Code-Sitzungen verbrauchen Token aggressiv. Wenn in einer einzigen Sitzung auf fünf mittelgroße Dateien verwiesen wird, können mehr als 30.000 Token verbraucht werden. Entwickler, die an komplexen Refaktoren arbeiten, können Hunderte von API-Aufrufen pro Tag generieren. Claude Code selbst hat keine organisatorischen Budgetkontrollen — diese Verantwortung liegt bei dem, was zwischen dem Entwickler und der API liegt. Ohne zentrale Durchsetzung steigen die Kosten in die Höhe, bevor die Finanzabteilung die Rechnung überhaupt sieht.

Verlust sensibler Daten

Claude Code sendet den Codekontext zur Verarbeitung an die Server von Anthropic. Proprietärer Quellcode, Umgebungsvariablen, API-Schlüssel, Konfigurationsdateien und möglicherweise Kundendaten werden alle über das Netzwerk übertragen. Sicherheitsforscher haben bereits echte Sicherheitslücken identifiziert — CVE-2025-54794 (Path Restriction Bypass) und CVE-2025-54795 (Command Injection) wurden gepatcht, aber sie demonstrieren die Angriffsfläche. Ohne eine Führungsebene, die den ausgehenden Datenverkehr überprüft, sind Unternehmen nur begrenzt in der Lage, den Schutz vor Datenverlust durchzusetzen.

Kein Audit-Trail

Regulierte Branchen benötigen klare Aufzeichnungen über die Nutzung von KI: Was wurde gesendet, was wurde zurückgegeben, welche Modelle wurden verwendet, von wem und wann. Claude Code erstellt standardmäßig nicht die zentralisierten, strukturierten Auditprotokolle, die Compliance-Teams benötigen. Jede Sitzung ohne Kontrolle ist ein blinder Fleck. Wenn ein Auditor fragt: „Auf was hat Ihr KI-Codierungstool im letzten Quartal zugegriffen?“ — Sie benötigen eine bessere Antwort als „Wir wissen es nicht“.

Verbreitung von Schatten-KI

Ohne Governance finden Entwickler ihre eigenen Wege. Verschiedene Teams konfigurieren Claude Code unterschiedlich. Sie verwenden unterschiedliche Modelle, wenden unterschiedliche Sicherheitspraktiken an oder umgehen organisatorische Kontrollen vollständig. Fragmentierung der Schatten-KI macht es unmöglich, konsistente Sicherheitsrichtlinien durchzusetzen, Kosten genau vorherzusagen oder die Einhaltung der Vorschriften im gesamten Unternehmen nachzuweisen.

Model- und Provider-Lock-In

Ohne eine Abstraktionsebene codieren Unternehmen Workflows direkt in die API von Anthropic fest. Wenn sich die Preise ändern, Modelle veraltet sind oder das Team Alternativen evaluieren möchte, wird die Migration teuer und störend. Ein Unternehmen, das die Tools aller Entwickler an einen einzigen Anbieter bindet, hat die Verhandlungsmacht und die architektonische Flexibilität aufgegeben.

CRO-Banner Titel: Ihre Entwickler verwenden bereits Claude Code — wer regelt den Traffic?

Untertext: Das AI Gateway von TrueFoundry bietet Plattformteams zentrale Authentifizierung, Kostenkontrollen, Leitplanken und Audit-Logging für jede Claude Code-Sitzung

KATZE: Eine Demo buchen

Warum das AI Gateway-Muster Claude Code Governance löst

Das AI-Gateway-Muster begegnet diesen Risiken, indem es eine zentrale Steuerungsebene zwischen allen KI-intensiven Anwendungen (einschließlich Claude Code) und den Modellen, die sie aufrufen, einfügt. Es ist dasselbe Architekturprinzip, das API-Gateways für den REST- und gRPC-Verkehr eingeführt haben — jetzt erweitert, um den spezifischen Anforderungen von LLM-Workloads gerecht zu werden.

Ein KI-Gateway befindet sich im Anforderungspfad und erzwingt die Governance auf der Infrastrukturebene:

- Authentifizierung und Zugriffskontrolle — Entwickler besitzen niemals rohe API-Schlüssel

- Ratenlimits und Token-Budgets — Obergrenzen pro Entwickler, Team oder Projekt verhindern unkontrollierbare Kosten

- Protokollierung von Ansagen und Antworten — strukturierte Audit-Trails für jede Sitzung

- Inhaltsfilterung und PII-Erkennung — Verhinderung von Datenverlust auf Netzwerkebene

- Beobachtbarkeit — Echtzeit-Dashboards mit KI-spezifischen Analysen

- Anbieter-Abstraktion — Leiten Sie den Verkehr zwischen Modellen und Anbietern weiter, ohne die Client-Konfigurationen zu ändern

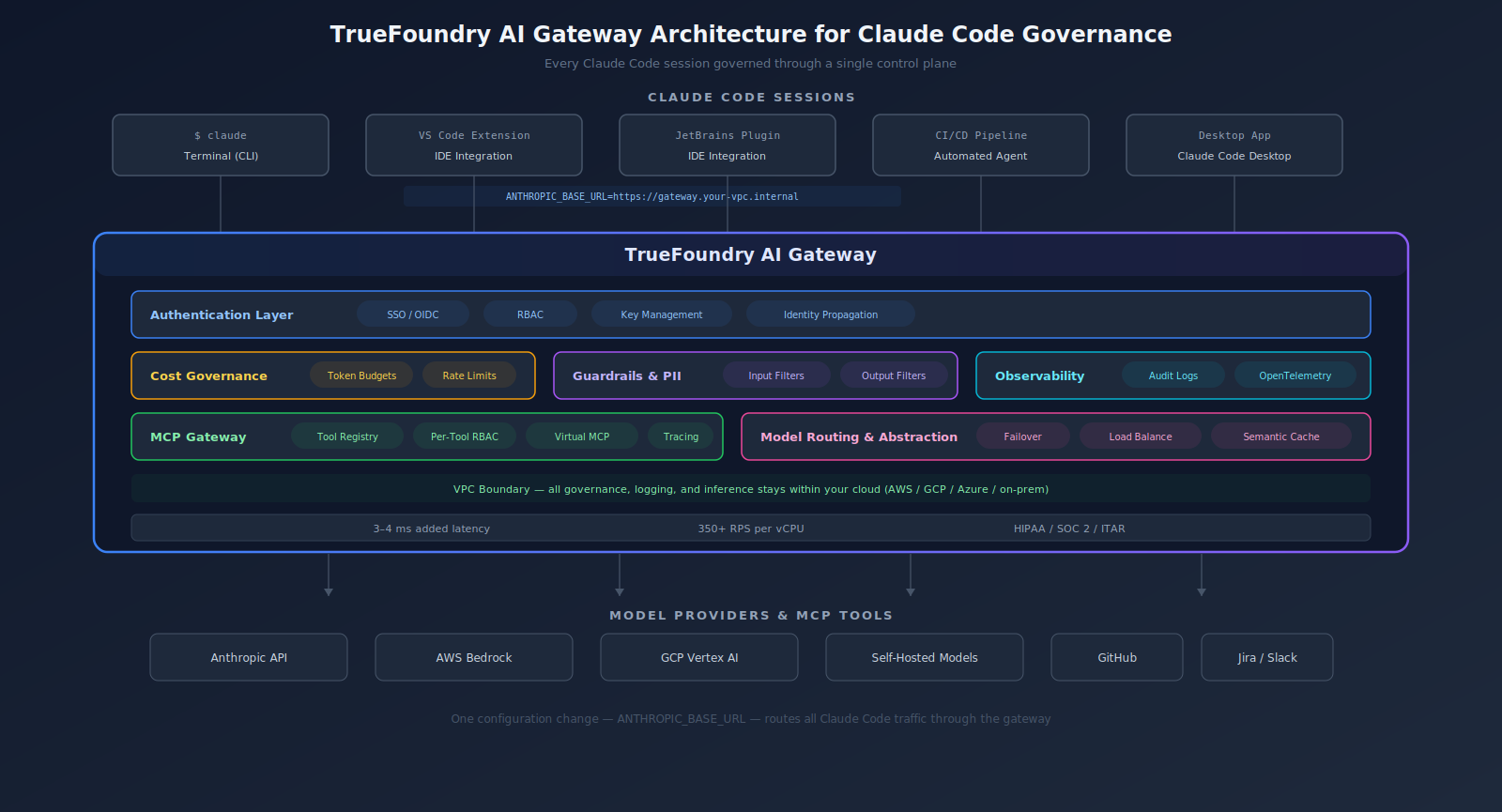

Speziell für Claude Code ist das AI-Gateway-Muster eine natürliche Ergänzung. Claude Code kommuniziert mit der API von Anthropic über Standard-HTTP. Für die Weiterleitung dieses Datenverkehrs durch ein Gateway sind keine Änderungen am Arbeitsablauf des Entwicklers erforderlich — lediglich eine Konfigurationsänderung, die Claude Code auf den Gateway-Endpunkt und nicht direkt auf Anthropic verweist.

Das architektonische Muster ist jetzt der Branchenkonsens. Der Hype Cycle for Generative AI 2025 von Gartner identifiziert KI-Gateways als kritische Infrastruktur für die verantwortungsvolle Skalierung von KI. TrueFoundry war im Gartner-Marktleitfaden 2025 für KI-Gateways ausgezeichnet als aufstrebender Lösungsanbieter in dieser Kategorie.

Wie TrueFoundry AI Gateway den Claude-Code-Verkehr steuert

Das AI Gateway von TrueFoundry bietet unternehmensweite Governance, Sicherheit und Beobachtbarkeit für LLM-Verkehr — einschließlich des Datenverkehrs aus Claude Code-Sitzungen. Es geht über die herkömmlichen API-Gateway-Funktionen hinaus und bietet KI-native Steuerelemente, die speziell für LLM- und Agenten-Workloads entwickelt wurden.

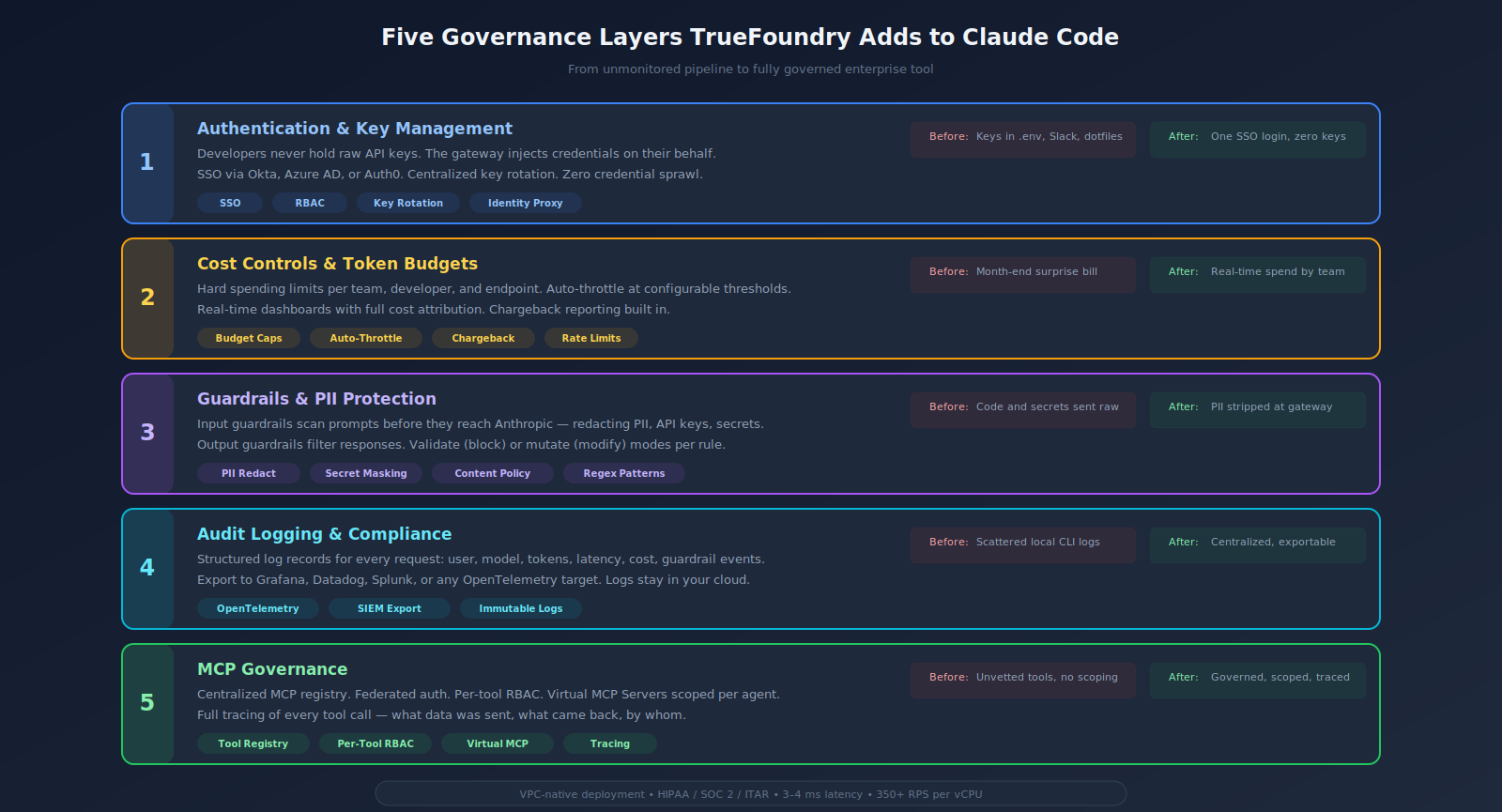

Zentralisierte Authentifizierung und Schlüsselverwaltung

Da das TrueFoundry-Gateway im Weg ist, besitzen oder verwalten einzelne Entwickler niemals Anthropic-API-Schlüssel. Das Gateway fügt im Namen des Entwicklers Authentifizierungs-Header ein und verwendet dabei Anmeldeinformationen, die zentral vom Plattformteam verwaltet werden. Entwickler authentifizieren sich einmal über Ihren bestehenden Identitätsanbieter (Okta, Azure AD, Auth0) per SSO, und das Gateway verarbeitet die gesamte nachgelagerte Provider-Authentifizierung.

Das Ergebnis: Keine unübermäßigen Zugangsdaten, vereinfachte Schlüsselrotation und kein Verlust von API-Schlüsseln über Entwickler-Workstations, .env-Dateien oder Slack-Nachrichten.

Kostenkontrolle und Token-Budgets pro Team

TrueFoundry setzt feste Ausgabenlimits pro Team, pro Entwickler und pro Endpunkt durch. Das Gateway verfolgt den Token-Verbrauch — Prompt-Token, Abschluss-Tokens, Gesamtkosten — für jede Anfrage in Echtzeit.

Plattformteams können:

- Legen Sie monatliche oder tägliche Budgetobergrenzen mit konfigurierbaren Warnschwellenwerten fest

- Automatische Drosselung oder Blockierung von Anfragen, wenn Grenzwerte erreicht sind

- Aufschlüsselung der Ausgaben nach Team, Projekt, Modell oder einzelnen Entwicklern

- Führen Sie Chargeback-Berichte durch, ohne Logs in externe Tools zu exportieren

Weitere Informationen zur Integration der Kostenkontrolle in die KI-Ebene finden Sie in unserer Leitfaden zu FinOps für KI.

Zusammensetzbare Leitplanken und PII-Schutz

True Foundry's Leitplanken, Motor arbeitet sowohl an Eingängen als auch an Ausgängen auf der Gateway-Ebene. Speziell für den Claude Code-Verkehr bedeutet das:

- Eingangsleitplanken scannt Eingabeaufforderungen, bevor sie Anthropic erreichen — Personenbezogene Daten maskieren, API-Schlüssel redigieren, verbotene Inhaltsmuster blockieren

- Ausgangsleitplanken Filtern von Modellantworten, bevor sie den Entwickler erreichen — Durchsetzung von Inhaltsrichtlinien und Erkennung unsicherer Ergebnisse

Jede Regel arbeitet im Modus „Überprüfen“ (Blockieren) oder „Ändern“ (Ändern). Plattformteams konfigurieren die Leitplanken zentral. Jede Claude Code-Sitzung erbt sie automatisch — es ist keine Konfiguration pro Entwickler erforderlich.

Verkehrsbeobachtbarkeit und Auditprotokollierung

Jede Claude Code-Anfrage, die über das Gateway weitergeleitet wird, erzeugt strukturierte Protokollaufzeichnungen: Benutzeridentität, verwendetes Modell, Token-Anzahl, Latenzmetriken, Guardrail-Auslösereignisse und Kostenzuweisung. Die Protokolle verbleiben in Ihrer Infrastruktur und werden in Ihren bestehenden Observability-Stack exportiert — Grafana, Datadog, Splunk oder ein beliebiges OpenTelemetry-kompatibles Ziel.

Wenn die Compliance fragt: „Wer hat am letzten Dienstag Claude Code verwendet, um Produktionskonfigurationen zu ändern?“ — das Gateway hat die Antwort.

MCP Governance für den Werkzeugzugriff

Im Zuge der Vertiefung der MCP-Integration von Claude Code — Verbindung zu Tools wie GitHub, Jira, Slack, Confluence und Datadog — Das MCP-Gateway von TrueFoundry dehnt die Steuerung auf den Werkzeugverkehr aus:

- Zentralisierte MCP-Registrierung mit RBAC pro Tool

- Verbundauthentifizierung, sodass Entwickler eine Verbindung zum Gateway herstellen, nicht zu einzelnen Servern

- Virtuelle MCP-Server, die festlegen, auf welche Tools jeder Agent (oder Entwicklersitzung) zugreifen kann

- Vollständige Rückverfolgung jedes Toolaufrufs, einschließlich der gesendeten und zurückgegebenen Daten

Ohne MCP-Governance erweitert jede neue Toolverbindung, die ein Entwickler hinzufügt, die Angriffsfläche. Unser Leitfaden zur MCP-Zugriffskontrolle für Unternehmen deckt das gesamte Implementierungsmuster ab.

VPC-nativer Einsatz mit voller Datensouveränität

Hier unterscheidet sich TrueFoundry von SaaS-First-Gateways. TrueFoundry wird in Ihrem AWS-, GCP- oder Azure-Konto bereitgestellt. Es unterstützt auch lokale und Air-Gap-Bereitstellungen.

Der gesamte Inferenzdatenverkehr, die Governance-Logik, die Audit-Logs und die Observability-Daten bleiben innerhalb Ihrer Cloud-Grenzen. Keine Eingabeaufforderungen, kein Codekontext oder keine Nutzungsdaten verlassen Ihre Infrastruktur. Für Unternehmen im Gesundheitswesen, im Verteidigungswesen, im Finanzdienstleistungssektor oder in anderen regulierten Branchen mit strengen Anforderungen an den Speicherort der Daten ist dies der Unterschied zwischen „Wir können Claude Code verwenden“ und „wir können nicht“.

TrueFoundry erfüllt sofort die HIPAA-, SOC 2- und ITAR-Anforderungen. Das Gateway erhöht die Latenz pro Anfrage um etwa 3—4 ms, wobei jede Proxy-Instanz mehr als 350 Anfragen pro Sekunde auf einer einzelnen vCPU verarbeitet.

Anbieterabstraktion und Modellrouting

Das Gateway von TrueFoundry bietet eine universelle LLM-API für über 250 Modelle. Beginnen Sie noch heute mit Claude Code auf der API von Anthropic. Leiten Sie den Verkehr morgen an von Bedrock oder Vertex gehostete Claude-Modelle weiter. Tauschen Sie GPT-4 oder ein selbst gehostetes Lama-Modell für bestimmte Anwendungsfälle ein. Es sind keine Änderungen am Entwickler-Workflow erforderlich — nur ein Update der Gateway-Konfiguration.

CRO-Banner Titel: Claude Code ist ein mächtiger Agent — Ihr Gateway sollte ihn wie einer steuern

Untertext: Leiten Sie den gesamten Claude Code-Verkehr über das AI Gateway von TrueFoundry weiter, um zentrale Kostenkontrollen, Leitplanken, Audit-Logging und MCP-Governance zu gewährleisten

KATZE: Starte kostenlos

Direct API und AI Gateway: Ein Governance-Vergleich

Erste Schritte mit der Verwaltung von Claude Code

Ihre Entwickler verwenden bereits Claude Code. Die Frage ist, ob dieser Datenverkehr reguliert wird — oder ob jede Sitzung eine unüberwachte Pipeline zu einer Drittanbieter-API ist.

Das AI Gateway von TrueFoundry bietet Plattformteams eine einzige Kontrollebene für den gesamten Claude Code-Verkehr: zentrale Authentifizierung, Kostenlimits pro Team, zusammensetzbare Leitplanken, strukturierte Auditprotokolle, MCP-Governance und volle Datenhoheit. VPC-nativ. SOC 2- und HIPAA-fähig.

Eine Demo buchen um zu erfahren, wie TrueFoundry Claude Code auf Unternehmensebene regelt. Oder kostenlos starten mit einer Live-Sandbox — keine Kreditkarte erforderlich.

TrueFoundry AI Gateway bietet eine Latenz von ~3—4 ms, verarbeitet mehr als 350 RPS auf einer vCPU, skaliert problemlos horizontal und ist produktionsbereit, während LiteLM unter einer hohen Latenz leidet, mit moderaten RPS zu kämpfen hat, keine integrierte Skalierung hat und sich am besten für leichte Workloads oder Prototyp-Workloads eignet.

Der schnellste Weg, deine KI zu entwickeln, zu steuern und zu skalieren

Steuern, implementieren und verfolgen Sie KI in Ihrer eigenen Infrastruktur

Aktuelle Blogs

Häufig gestellte Fragen

Wie leite ich Claude Code durch TrueFoundrys KI-Gateway?

Setzen Sie die Umgebungsvariable ANTHROPIC_BASE_URL auf Ihren TrueFoundry-Gateway-Endpunkt. Das Gateway übernimmt die Authentifizierung mit der Anthropic-API in Ihrem Namen. Keine Änderungen an der Claude Code CLI oder dem Entwickler-Workflow erforderlich – nur ein Konfigurationsupdate.

Kann TrueFoundry verhindern, dass Entwickler sensiblen Code an Anthropic senden?

Ja. Die Guardrails-Engine scannt jede ausgehende Anfrage auf Gateway-Ebene. Sie können Regeln konfigurieren, um API-Schlüssel, Kunden-PII, interne Projektnamen oder beliebige Regex-Muster zu erkennen und zu schwärzen – bevor die Anfrage Ihre Infrastruktur verlässt.

Verursacht ein KI-Gateway spürbare Latenz bei Claude Code-Sitzungen?

TrueFoundry fügt pro Anfrage ca. 3–4 ms hinzu. Im Vergleich zu LLM-Inferenzzeiten (oft mehrere Sekunden) ist der Overhead vernachlässigbar. Semantisches Caching kann die gesamte Round-Trip-Zeit für wiederholte Abfragen sogar reduzieren.

Wie unterstützt TrueFoundry bei der Audit-Compliance für Claude Code?

Das Gateway erfasst strukturierte Protokolldatensätze für jede Anfrage – Benutzeridentität, Modell, Tokens, Latenz, Kosten und Guardrail-Ereignisse. Protokolle verbleiben in Ihrer Infrastruktur und werden nach Grafana, Datadog, Splunk oder einem beliebigen OpenTelemetry-Ziel exportiert. Keine verstreuten lokalen Protokolle auf Entwickler-Rechnern.

Was unterscheidet TrueFoundry von anderen KI-Gateways für Claude Code Governance?

VPC-natives Deployment. TrueFoundry läuft in Ihrem AWS-, GCP- oder Azure-Konto. Der gesamte Datenverkehr, Protokolle und Governance-Daten verbleiben innerhalb Ihrer Cloud-Grenze – und erfüllen HIPAA-, SOC 2- und ITAR-Anforderungen, die SaaS-first-Gateways nicht erfüllen können. In Kombination mit nativem MCP-Gateway-Support, FinOps-Kontrollen pro Team und kombinierbaren Guardrails bietet TrueFoundry den vollständigen Governance-Stack für Claude Code im Unternehmensmaßstab.

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)