Seguridad empresarial para Claude: una guía práctica de gobierno para equipos de ingeniería

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Introducción

Ocho de cada diez empresas de la lista Fortune 10 utilizan ahora Claude, y más de 300 000 empresas lo utilizan en producción. El año pasado, dos CVE demostraron que basta con clonar un repositorio para filtrar las claves de API o ejecutar código antes de que aparezca un cuadro de diálogo de confianza.

Claude se distribuye en tres interfaces (web, de escritorio y CLI) y cada una tiene una superficie de ataque diferente. La versión web se ejecuta en un entorno limitado del navegador, la aplicación de escritorio se conecta a las herramientas locales y Claude Code se almacena en las terminales de los desarrolladores con los mismos permisos que sus cuentas de usuario. Puede leer archivos, ejecutar comandos de bash y conectarse a servicios externos.

La mayoría de las guías de seguridad empresarial tratan estas interfaces como una sola cosa, pero no lo son. Gobernar bien a Claude implica aplicar los controles correctos a cada superficie, en lugar de políticas generales que restringen excesivamente a los desarrolladores o dejan lagunas. En las siguientes secciones se explica cómo hacerlo.

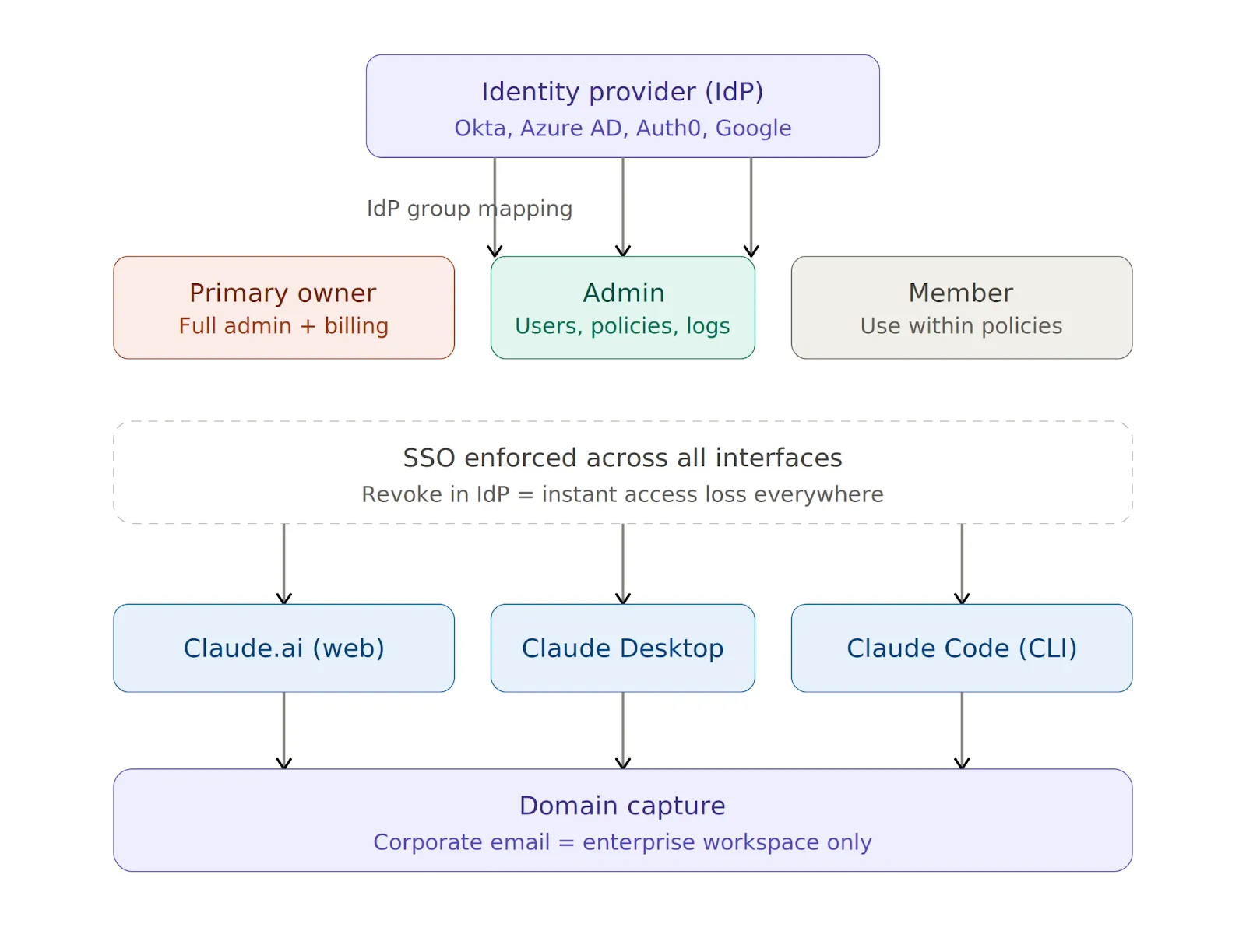

Configuración de identidad y acceso

El SSO debería estar activo antes de entregar Claude a un solo desarrollador, no después y, desde luego, no «pronto».

Claude es compatible con SAML 2.0 y OIDC con Okta, Azure AD (Entra ID), Auth0 y Google Workspace, y puedes gestionarlo todo desde la consola de administración de Claude (consulta la guía de configuración). Tres ajustes son los que más importan en esta etapa.

Pasos críticos de configuración de SSO

- Habilite Requerir SSO para la consola y Requerir SSO para Claude. Ambas configuraciones exigen la autenticación basada en SSO y heredan la MFA de tu proveedor de identidad.

- Reclame sus dominios de correo electrónico corporativo mediante la captura de dominios. Una vez activo, cualquier intento de inicio de sesión con una dirección de la empresa se dirige automáticamente al espacio de trabajo de la empresa, lo que evita que los empleados vuelvan a tener cuentas personales en cualquier interfaz.

- Asigne sus grupos de proveedores de identidad (IdP) a los roles de Claude. El propietario principal obtiene acceso de administrador completo, incluida la facturación. El administrador administra los usuarios, las políticas y los registros de auditoría, pero no puede controlar la facturación, y el miembro usa Claude dentro de las políticas definidas por el administrador.

La revocación de alguien en tu IdP interrumpe su acceso a la web, el escritorio y la CLI de forma instantánea.

Administración de claves de API

El SSO gestiona los inicios de sesión interactivos, mientras que las claves de API gestionan todo lo demás: las sesiones de Claude Code, las canalizaciones de CI/CD y cualquier automatización que llegue a la API fuera de un navegador.

Debes emitir las claves a través de la Consola de administración, ya que los desarrolladores nunca deben usar claves personales en un contexto corporativo. Guárdalas en AWS Secrets Manager, HashiCorp Vault o Azure Key Vault, rotándolas trimestralmente y revocalas de inmediato si sospechas que están comprometidas o cuando alguien abandone el equipo.

Modele el acceso y el enrutamiento del tráfico

Después de la identidad, la siguiente capa es el acceso al modelo y el enrutamiento del tráfico. Necesita respuestas a dos preguntas: ¿qué modelos pueden usar los desarrolladores y hacia dónde fluye realmente su tráfico de Claude?

Restringir el conjunto de modelos

Una simple lista de permitidos en la Consola de administración impide que los desarrolladores cambien a modelos no aprobados o de mayor costo:

{

"allowedModels": ["claude-sonnet-4-5", "claude-haiku-4-5"]

}Enrutamiento del tráfico a través de un gateway

Dirigir el tráfico de Claude a través del suyo Puerta de enlace LLM le permite inspeccionar, registrar y controlar las solicitudes en la capa de red. Para empezar, puedes configurar estas variables de entorno en las máquinas de los desarrolladores:

export ANTHROPIC_BASE_URL=https://your-gateway.internal.corp

export HTTPS_PROXY=https://proxy.your-company.com:8080Un detalle importante es que estas variables se aplican solo a Claude Code y Claude Desktop. El enrutamiento web se controla a nivel de organización a través de la consola de administración.

Aplicación de políticas de enrutamiento en las máquinas de los desarrolladores

Establecer variables en una máquina es fácil, pero hacerlo en 100 máquinas y garantizar que nadie las cambie es el verdadero desafío.

Puede aplicar las políticas de enrutamiento en las máquinas de los desarrolladores de tres maneras:

- MDM/Configuración gestionada por puntos finales empuja un configuración-administración.json archiva en cada máquina a través de Jamf, Kandji o Intune. Claude Code lee el archivo al arrancar sin depender de la red, y los ajustes son inalterables a nivel del sistema operativo. La desventaja es que la MDM solo funciona en dispositivos de propiedad corporativa.

- Configuración gestionada por el servidor (Beta) ofrece la configuración desde los servidores de Anthropic cuando los desarrolladores se autentican. No es necesario implementar archivos y el enfoque funciona en dispositivos BYOD. El problema es que la aplicación es exclusiva del lado del cliente, por lo que un desarrollador con mala reputación puede manipularla. Este enfoque tampoco es compatible con la ANTHROPIC_BASE_URL personalizada, por lo que si haces una ruta a través de una puerta de enlace, esta opción está descartada.

- Proveedor directo de servicios en la nube dirige Claude Code a su cuenta de AWS Bedrock o Google Vertex. El tráfico permanece en su VPC con un registro de auditoría nativo de la nube, pero el inconveniente es la dependencia de un solo proveedor y la compleja configuración de IAM.

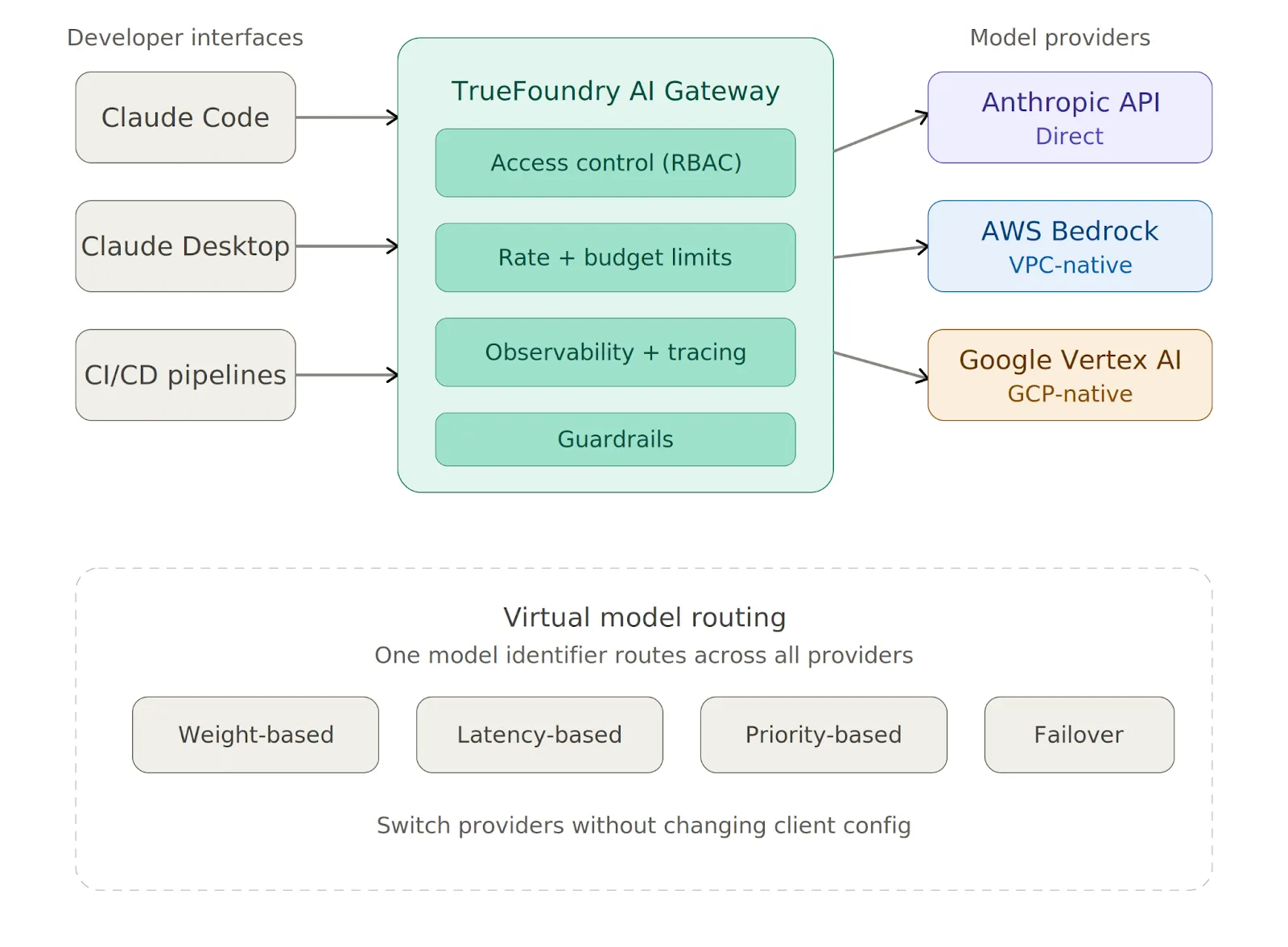

Uso de una puerta de enlace centralizada para el enrutamiento de múltiples proveedores

En lugar de configurar cada proveedor uno por uno, Puerta de enlace de IA TrueFoundry le ofrece una única capa de proxy entre Claude Code y todos sus proveedores de modelos. Puede dirigirlo a Claude Code con una variable:

export ANTHROPIC_BASE_URL=https://<your-truefoundry-gateway-url>Desde allí, añades cuentas de proveedores en el panel de control de Gateway y Claude Code llega a todas ellas (Anthropic, Bedrock, Vertex) a través de un único punto final. Modelos virtuales le permiten crear un identificador de modelo único que dirija a los proveedores con una lógica basada en el peso o en la latencia, y puede cambiar de proveedor sin tocar ninguna configuración del cliente.

The Gateway también hace cumplir límites de tarifas, límites presupuestarios, y control de acceso en cada solicitud antes de que llegue al proveedor.

Acceso a herramientas locales y sandboxing

El error que cometen la mayoría de los equipos es tratar las tres interfaces de la misma manera, a pesar de que son fundamentalmente diferentes en cuanto a lo que pueden tocar.

Claude.ai (Página web)

La interfaz web no ejecuta código local, por lo que los principales riesgos son la filtración de datos mediante instrucciones y la TI oculta de las cuentas personales. La captura de dominios resuelve el segundo problema.

Para la primera, clasifique Claude.ai como una herramienta SaaS de terceros en su herramientas de seguridad de inteligencia artificial y prevención de pérdida de datos (DLP) y aplica los mismos controles que utilizarías en Google Docs o Notion. La consola de administración también te permite restringir la carga de archivos, deshabilitar los artefactos y controlar la retención de las conversaciones.

Escritorio Claude

La aplicación para escritorio no ejecuta comandos de shell arbitrarios de forma predeterminada, pero las integraciones de herramientas locales permiten a los desarrolladores conectar a Claude con scripts, sistemas de archivos y otros recursos. Debes revisar cada herramienta antes de aprobarla y solicitar la confirmación humana explícita antes de ejecutarla para cualquier herramienta con acceso de escritura. También es fundamental mantener la aplicación actualizada mediante una actualización automática basada en MDM.

Código Claude (CLI)

Claude Code tiene la superficie de ataque más amplia de las tres interfaces. Puede leer archivos.env, claves SSH y credenciales, ejecutar comandos bash arbitrarios en el contexto de usuario del desarrollador y enviar código y contexto a los servidores de Anthropic para su procesamiento.

La siguiente línea base managed-settings.json bloquea las operaciones más peligrosas:

{

"permissions": {

"disableBypassPermissionsMode": "disable",

"deny": [

"Bash(curl:*)", "Bash(wget:*)",

"Read(**/.env)", "Read(**/.env.*)",

"Read(**/secrets/**)", "Read(**/.ssh/**)",

"Read(**/credentials/**)"

],

"ask": ["Bash(git push:*)", "Write(**)"]

},

"allowManagedPermissionRulesOnly": true,

"allowManagedHooksOnly": true,

"transcriptRetentionDays": 14

}Esto es lo que hace cada configuración clave:

- DisableBypassPermissionsMode impide que los desarrolladores usen --dangerously-skip-permissions para anular los controles de seguridad.

- AllowManagedPermissionRulesOnly bloquea por completo las anulaciones de permisos a nivel de proyecto y de usuario.

- las reglas de denegación bloquean las operaciones directamente sin que sea posible anularlas.

- las reglas de tarea requieren la aprobación explícita del desarrollador antes de cada ejecución.

Una cosa más que vale la pena enfatizar: Claude Code nunca debe ejecutarse como root bajo ninguna circunstancia.

Habilitar el sandboxing nativo

Los códigos de Claude sandbox nativo impone el aislamiento del sistema de archivos y la red a nivel del sistema operativo, mediante Seatbelt en macOS y bubblewrap en Linux. Las propias pruebas internas de Anthropic descubrieron que el sandboxing reduce las solicitudes de permiso en un 84% manteniendo al mismo tiempo límites de ejecución más estrictos. Deberías habilitarlo para todos los desarrolladores:

{

"sandbox": {

"enabled": true,

"network": { "httpProxyPort": 8080, "socksProxyPort": 8081 }

}

}El sandbox evita la modificación de los archivos a nivel del sistema, bloquea el contacto con los dominios no permitidos y limita el radio de ataque de los ataques de inyección rápida. También debes configurar «allowUnsandboxedCommands»: false para cerrar la trampilla de escape que, de otro modo, permitiría que los comandos se ejecutaran fuera del entorno limitado.

Gobernanza de servidores MCP

Servidores MCP conecta a Claude a bases de datos externas, API y herramientas SaaS, y cada nuevo servidor que añade un desarrollador amplía la superficie de ataque. Sin un control centralizado, acabamos con una proliferación de credenciales, servidores públicos no verificados que se ejecutan en máquinas de desarrolladores y sin ningún registro de auditoría sobre las herramientas utilizadas o los datos devueltos.

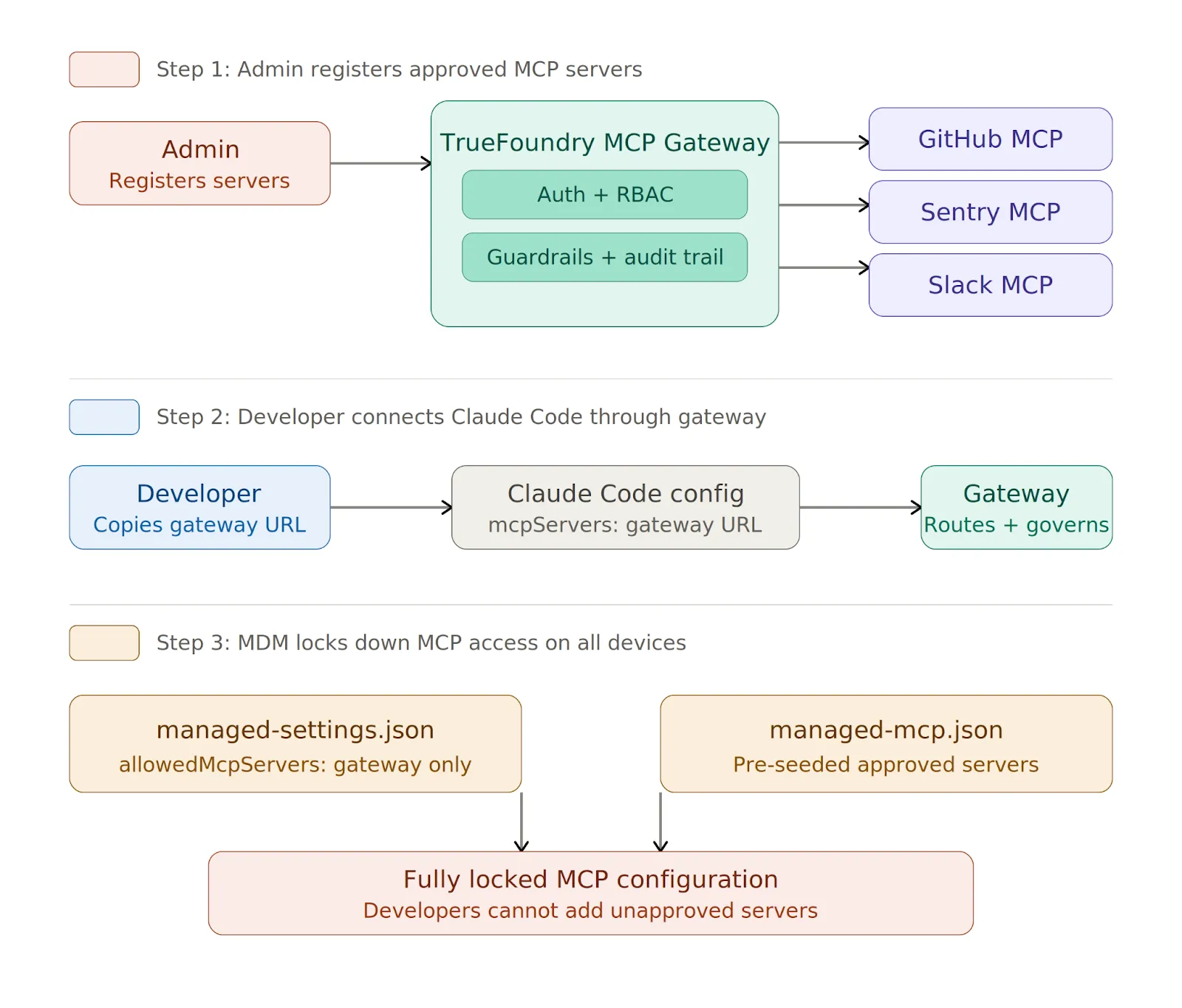

La solución consiste en enrutar todo el acceso al MCP a través de una puerta de enlace centralizada y permitir solo esa URL de puerta de enlace.

Qué ofrece TrueFoundry MCP Gateway

Puerta de enlace TrueFoundry MCP gestiona la gestión empresarial de MCP a través de un único plano de control:

- Registro MCP centralizado que le permite registrar y administrar todos los servidores aprobados en un solo lugar, de modo que los desarrolladores se conecten a la puerta de enlace en lugar de administrar las conexiones individuales de los servidores de forma local.

- autenticación unificada donde los desarrolladores se autentican una vez con una clave de API o un token de IdP de TrueFoundry (Okta, Azure AD, Auth0) y los identificadores de Gateway autenticación saliente a cada servidor descendente.

- Control de acceso basado en funciones que regula qué usuarios y equipos pueden acceder a qué servidores y herramientas, imponiendo el mínimo privilegio desde el panel de control.

- Gobernanza a nivel de herramienta que le permite deshabilitar herramientas individuales en un servidor o agregar herramientas de varios servidores en un servidor MCP virtual que expone solo un subconjunto aprobado por equipo.

- Barandas que aplican comprobaciones previas a la ejecución, bloqueos en tiempo real y validación posterior a la ejecución en las llamadas a las herramientas.

- Lleno registro de auditoría donde cada invocación de la herramienta se rastrea con la atribución de usuarios, las cargas útiles de solicitud/respuesta y los datos de latencia.

Puedes bloquearlo en managed-settings.json:

{

"allowedMcpServers": [

{ "serverUrl": "https://truefoundry-mcp-gateway.your-company.com/*" }

],

"strictKnownMarketplaces": []

}La matriz StrictKnownMarketplaces vacía bloquea todas las instalaciones de MCP originadas en el mercado. En los dispositivos gestionados, puedes implementar un mcp.json gestionado mediante MDM para preconfigurar máquinas con servidores aprobados y, una vez desplegado, los desarrolladores no pueden añadir servidores más allá de los definidos en el archivo.

Retención de datos y cumplimiento

Anthropic puede retener las indicaciones y los resultados de forma predeterminada para mejorar la seguridad y la calidad, pero tiene tres palancas para controlar la retención.

Configuración de retención por interfaz

Para Claude.ai, puede establecer la retención en un máximo de 30 días en Configuración de la organización > Datos y privacidad. Para Claude Code, usa la configuración transcriptRetentionDays en managed-settings.json con un valor de 7 a 14 días como valor predeterminado razonable.

Retención cero de datos (ZDR)

Para cargas de trabajo reguladas, debe solicitar ZDR a través de su equipo de cuentas de Claude. El ZDR evita que Anthropic almacene las solicitudes o los resultados más allá de lo necesario para atender la solicitud, pero requiere un anexo contractual. No debe procesar la PHI ni otros datos regulados hasta que el apéndice esté firmado y se confirme que está activo.

Marcos de cumplimiento

- SOC 2 tipo II La certificación está en manos de Anthropic y está disponible bajo NDA. Su responsabilidad incluye procedimientos de aprovisionamiento y desaprovisionamiento documentados, una retención de registros de más de 90 días y una evaluación actualizada de los riesgos de los proveedores.

- HIPAA el cumplimiento exige la ZDR y la revisión humana obligatoria de todos los resultados relacionados con los datos de los pacientes, junto con un registro de auditoría completo de cada interacción con la PHI.

- GDPR el cumplimiento requiere residencia de datos (regiones de la UE de AWS o Vertex con Private Service Connect), documentaron los flujos de trabajo de eliminación a través de la API de conformidad y denegaron reglas para bloquear el contenido que contiene PII.

Registros de auditoría y controles de costos

Debe exportar los registros de auditoría a su SIEM de forma regular y conservarlos durante un mínimo de 90 días para el SOC 2 o más para las industrias reguladas. Lo que se debe capturar varía según la interfaz:

- Web requiere el registro de los eventos de inicio y finalización de la sesión, las cargas de archivos y los metadatos de las conversaciones.

- Escritorio requiere el registro de las conexiones del servidor MCP, las invocaciones de herramientas y las llamadas a servicios externos.

- CLI requiere el registro de las invocaciones de herramientas, los patrones de acceso a los archivos, la ejecución de comandos de shell y las acciones denegadas.

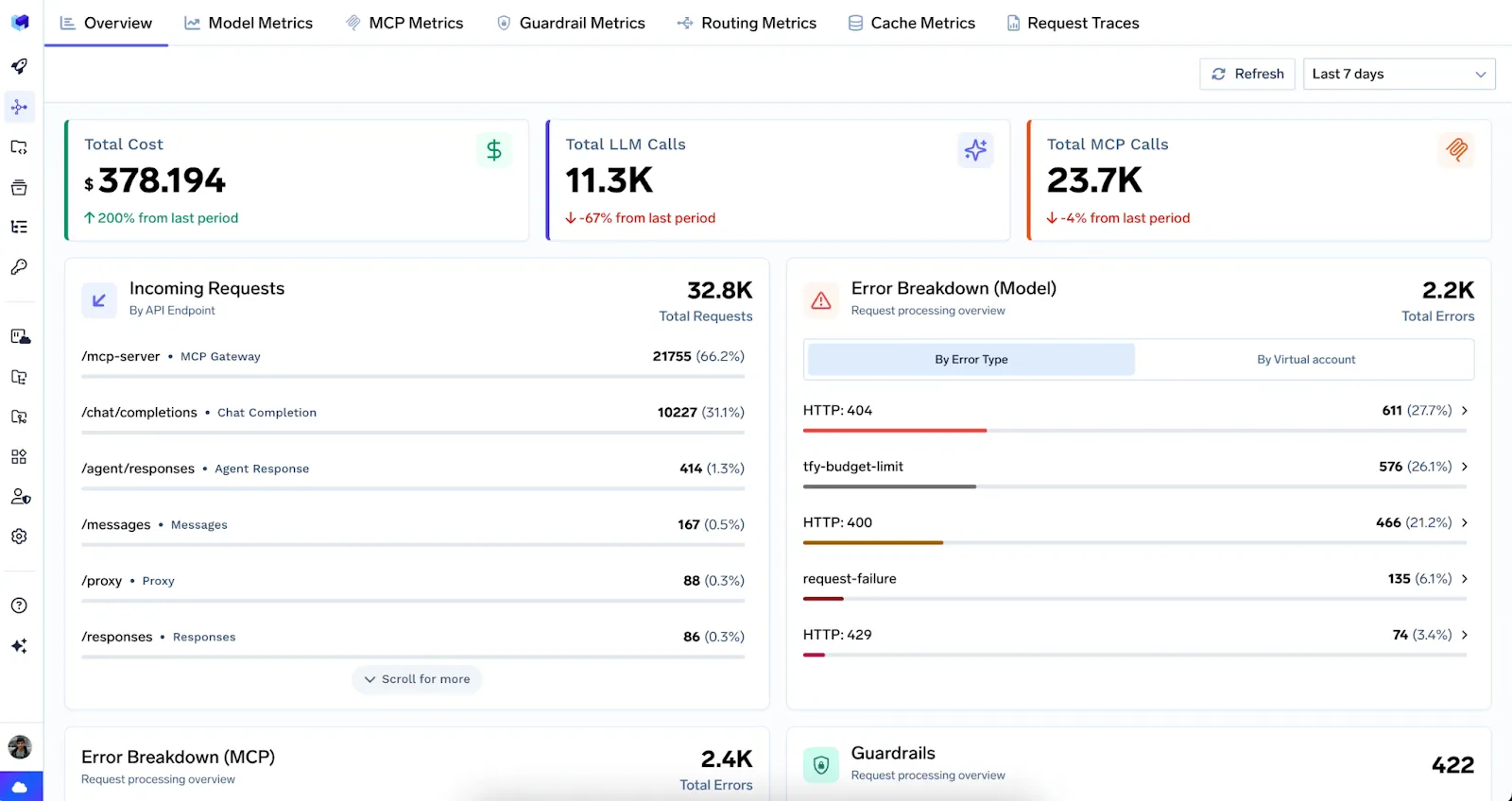

Cuando el tráfico fluye por Claude Puerta de enlace de IA TrueFoundry, cada solicitud se rastrea con una atribución de usuario completa en las solicitudes de LLM y MCP. Un panel unificado proporciona métricas en tiempo real y todos los rastros se exportan a Grafana, Datadog o Splunk a través de Telemetría abierta.

Los administradores también pueden configurar Configuración de OpenTelemetry de forma nativa en el archivo de configuración gestionada para la exportación directa de telemetría desde Claude Code.

Para los costos, fije una cantidad fija mensualmente límites de gastos por usuario y por equipo en la consola de administración. Sin estos límites, una canalización mal configurada puede agotar tu presupuesto de la noche a la mañana. Los desgloses por usuario y modelo son útiles para la generación de informes de contracargos, la detección de anomalías y mucho más Observabilidad de costos de IA.

Conclusión

Proteger a Claude no es una decisión, sino un conjunto de decisiones (identidad, enrutamiento de modelos, espacio aislado, gobierno de MCP, retención de datos, registro de auditorías y controles de costos), cada una de las cuales se aplica de manera diferente según la interfaz. La versión web necesita controles de DLP y captura de dominios. La aplicación de escritorio necesita una revisión herramienta por herramienta. Claude Code necesita un archivo managed-settings.json bloqueado, implementado mediante MDM y con el sandboxing nativo activado.

El hilo conductor de los tres es que debe enrutar el tráfico y el acceso al MCP a través de una puerta de enlace centralizada que usted controle. Un punto final, un conjunto de políticas y un registro de auditoría. Puerta de enlace de IA TrueFoundry proporciona esa capa tanto para el tráfico de LLM como para la gobernanza de los servidores MCP, con control de acceso, limitación de velocidad, barandas y observabilidad integrados.

Comience con el SSO y la captura de dominios hoy mismo, luego aplique la configuración gestionada en toda su flota y dirija todo a través de una puerta de enlace que usted controle. Los CVE son reales y la visibilidad aumenta con cada desarrollador que abre Claude Code.

Preguntas frecuentes

¿Qué es managed-settings.json y por qué es importante?

El archivo managed-settings.json aplica políticas de Claude Code en toda la organización que los desarrolladores no pueden anular. Los administradores lo implementan mediante MDM en rutas a nivel de sistema en macOS o Linux, y controla los permisos, el acceso a los modelos, las listas de servidores MCP permitidos y la configuración del entorno aislado.

¿Pueden los desarrolladores eludir las restricciones de seguridad de Claude Code?

Sí, a menos que lo bloquees. Al configurar «disableBypassPermissionsMode»: «disable» se evita el uso del indicador --dangerously-skip-permissions, y «allowManagedPermissionRulesOnly»: true se asegura de que solo se apliquen las reglas a nivel de sistema.

¿El sandboxing de Claude Code funciona tanto en macOS como en Linux?

Claude Code usa Seatbelt en macOS y bubblewrap en Linux para aislar el sistema de archivos y la red a nivel del sistema operativo. Las pruebas internas de Anthropic descubrieron que el sandboxing reduce las solicitudes de permiso en un 84% y, al mismo tiempo, mantiene unos límites de ejecución más estrictos.

¿Cómo puedo impedir que los desarrolladores se conecten a servidores MCP no aprobados?

Configura allowedMCPServers en managed-settings.json para permitir incluir solo la URL de tu puerta de enlace y establece strictKnownMarketplaces en una matriz vacía para bloquear las instalaciones del mercado. Implementa un mcp.json gestionado mediante MDM para preconfigurar máquinas que solo tengan tus servidores aprobados.

¿Qué es la retención cero de datos y cuándo la necesito?

El ZDR evita que Anthropic almacene las solicitudes o los resultados más allá de lo que se necesita para atender cada solicitud. Lo necesita antes de procesar cualquier dato regulado, como la PHI en virtud de la HIPAA, y requiere un anexo contractual a través de su equipo de cuentas de Claude.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)