Cursor-Sicherheit: Vollständiger Leitfaden zu Risiken, Datenfluss und Best Practices

Auf Geschwindigkeit ausgelegt: ~ 10 ms Latenz, auch unter Last

Unglaublich schnelle Methode zum Erstellen, Verfolgen und Bereitstellen Ihrer Modelle!

- Verarbeitet mehr als 350 RPS auf nur 1 vCPU — kein Tuning erforderlich

- Produktionsbereit mit vollem Unternehmenssupport

Sie denken wahrscheinlich nicht viel über Ihren Cursor nach, aber er kann Ihre digitale Sicherheit stärker beeinträchtigen, als Sie wissen. Jedes Mal, wenn Sie auf Links klicken oder Informationen eingeben, interagiert Ihr Cursor mit Websites und Apps. Dies kann zu Risiken führen, wenn Sie nicht vorsichtig sind. Dieses Handbuch richtet sich an DevSecOps-Teams, Sicherheitsingenieure und Entwickler, die ein klares Bild davon benötigen, was mit ihrem Code passiert: was Cursorsicherheit ist, wie Cursor funktioniert, welche Arten von Daten er verarbeitet, frühere Sicherheitslücken, Hauptrisiken und bewährte Methoden für eine sichere Verwendung.

.webp)

Was ist Cursor-Sicherheit und warum ist sie wichtig?

KI-gestützte IDEs haben sich schnell von „Nice-to-have“ -Tools zu einer zentralen Entwicklungsinfrastruktur entwickelt, oft schneller, als sich Sicherheitsteams anpassen können. Cursor von Anysphere ist ein gutes Beispiel: ein auf VS Code basierender Editor mit umfassender KI-Integration, der Code oder externe Aktionen generieren, umgestalten und sogar ausführen kann.

Cursor ist keine Nische mehr. Mitte 2025 wurde in Berichten das schnelle Wachstum des Unternehmens hervorgehoben. Sein Umsatz lag bei rund 500 Mio. $ ARR [Quelle]. Cursor selbst gibt an, dass es von „Zehntausenden von Unternehmen“ verwendet wird. Die Kunden wurden in seinem Beitrag zur Unternehmenseinführung öffentlich genannt [Quelle]. Der CEO von NVIDIA hat auch öffentlich anerkannt, dass KI-Codierungstools, einschließlich Cursor, innerhalb von NVIDIA weit verbreitet sind. [Quelle] Dieses Wachstum war größtenteils organisch, was auf die Verbreitung von Viren, Entwickler-Communities und ein großzügiges Freemium-Modell zurückzuführen ist.

Was Cursor einzigartig macht, ist sein Ansatz: Sie schreiben nicht mehr nur manuell Code, Sie leiten einen KI-Agenten, der Code für Sie liest, schreibt und ausführt, ein Trend, der oft als „Vibe Coding“ bezeichnet wird.

Die Einbettung von agentischer KI in die IDE bringt jedoch neue Sicherheitsherausforderungen mit sich. Im Gegensatz zu herkömmlichen Editoren arbeitet Cursor in einer mit der Cloud verbundenen, halbautonomen Umgebung, in der Code kontinuierlich mit externen Systemen interagiert.

Für Unternehmen stehen diese Risiken auf dem Spiel. Angesichts der großen Verbreitung und neuer Sicherheitslücken wie CVE-2025-Exploits ist es wichtig zu verstehen, wie Cursor mit Sicherheit umgeht.

Anatomie des Cursors: Die Angriffsfläche verstehen

Bevor Sie sich mit der Cursor-Sicherheitsinfrastruktur befassen, ist es wichtig, die Cursor-Engine zu verstehen. Cursor ist nicht nur eine statische IDE, sondern eine Sammlung von Agenten mit hoher Autonomie, die zusammenarbeiten. In Bezug auf die Sicherheit stellt jede Funktion von Cursor eine „Sicherheitsfrage“ dar, die ebenfalls ein potenzielles Risiko darstellt. So lassen sich die Hauptfunktionen von Cursor in einer Angriffsfläche umsetzen.

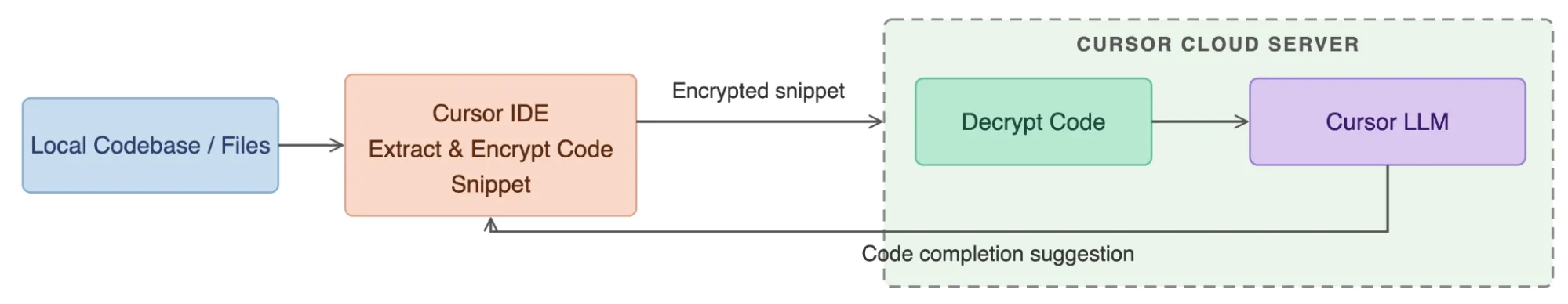

1. Automatische Vervollständigung des Codes

Der Cursor sagt während der Eingabe Inline-Code voraus. Kleine Ausschnitte Ihrer aktiven Datei werden verschlüsselt und an die Server von Cursor gesendet, wo ein benutzerdefiniertes LLM in weniger als einer Sekunde Vervollständigungen generiert.

Sicherheitsrisiko: Für Unternehmen erfordert dies absolute Zero Data Retention (ZDR), wodurch sichergestellt wird, dass Millionen von Abfragen pro Sekunde nur im Speicher verarbeitet und niemals in permanente Protokolle geschrieben werden. Jegliche Fehler könnten vertraulichen Code ans Licht bringen.

2. Chat-Assistent

Cursor kann zusammenarbeiten, um Funktionen zu entwickeln oder Fehler zu beheben. Es verwendet generisches Denken, um Ihre indizierte Codebasis zu durchsuchen und Snippets zu umfangreichen Eingabeaufforderungen für das KI-Modell zu kombinieren.

Sicherheitsrisiko: Trotz der Verbesserungen gegenüber der auf Snippets basierenden KI ist eine indirekte Prompt-Injection möglich. Bösartige Anweisungen, die in Bibliotheken, README-Dateien oder Kommentaren von Drittanbietern versteckt sind, könnten den Agenten „vergiften“ und dazu führen, dass er nicht autorisierte Aufgaben ausführt oder interne Logik an eine externe URL weiterleitet.

3. Inline-Bearbeitungsmodus (Cmd+K)

Cursor refaktoriert gezielte Codeblöcke auf präzise, chirurgische Weise. Der ausgewählte Code und die Anweisungen werden an das Modell gesendet, das einen Unterschied zurückgibt, der direkt auf Ihre Datei angewendet wird.

Sicherheitsrisiko: Schnelle KI-Refaktoren können zu subtilen Sicherheitslücken führen, insbesondere wenn die Prüfer übermüdet sind. Beispiele hierfür sind nicht validierte Eingaben, fest codierte Geheimnisse oder von der KI halluzinierte Logikfehler. Entwickler müssen Änderungen sorgfältig prüfen, bevor sie sie akzeptieren.

.webp)

4. Automatisierte Codeüberprüfung mit BugBot

BugBot überprüft Pull-Requests und schlägt Korrekturen vor, die Lese-/Schreibzugriff auf deine privaten GitHub-Repositorys erfordern.

Sicherheitsrisiko: Ihre CI/CD-Pipeline hängt jetzt teilweise von der Cloud-Infrastruktur von Cursor ab. BugBot muss als eine privilegierte Entität behandelt werden, und seine Berechtigungen sollten strikt begrenzt werden, um das Risiko zu minimieren.

5. Agenten im Hintergrund

Cursor lagert lang laufende Aufgaben an Hintergrundagenten aus, z. B. das Ausführen vollständiger Testsuiten auf isolierten Ubuntu-basierten VMs in der AWS-Cloud von Cursor.

Sicherheitsrisiko: Dadurch wird die Remotecodeausführung in das Bedrohungsmodell eingeführt. Die Isolierung von Cloud-Mandanten und die VM-Sicherheit sind von entscheidender Bedeutung, da proprietärer Code von Ihrem lokalen Computer in von Cursor verwaltete Cloud-Umgebungen übertragen wird.

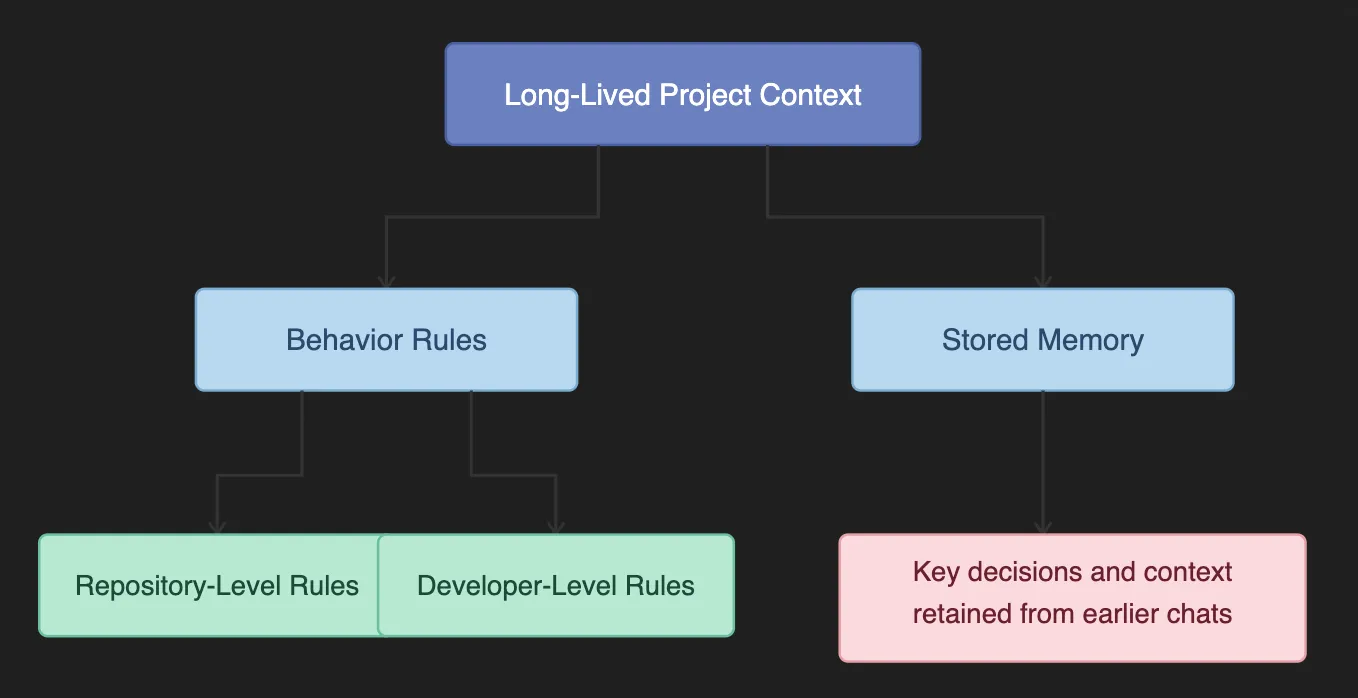

6. Anhaltendes Verhalten

Der Cursor erinnert sich an projektspezifische Styleguides und frühere architektonische Entscheidungen. Er fügt Anweisungen aus .cursorrules-Dateien und „Erinnerungen“ in den Kontext jeder Eingabeaufforderung ein.

Sicherheitsrisiko: Eine kompromittierte .cursorrules-Datei in einem gemeinsam genutzten Repository könnte der KI anhaltende, unsichtbare Verzerrungen einflößen. Beispielsweise könnten Angreifer die KI dazu zwingen, konsequent eine bösartige Bibliothek für die Verschlüsselung aller IDEs des Teams zu verwenden.

7. Codebase-Intelligenz

Cursor kann Ihr gesamtes Projekt anhand der semantischen Bedeutung „verstehen“ und durchsuchen, nicht nur anhand von Schlüsselwörtern. Es verwendet die Merkle-Tree-Synchronisation, um Code Einbettungen zuzuordnen, die in einer entfernten Vektordatenbank (Turbopuffer) gespeichert sind.

Sicherheitsrisiko: Sensible Logik oder Geheimnisse (wie .env-Dateien) könnten unbeabsichtigt vektorisiert werden, wenn sie nicht mit.cursorignore ausgeschlossen werden. Dadurch werden wichtige Informationen im Remotespeicher verfügbar gemacht.

Nachdem Sie nun die Funktionen und die Angriffsfläche von Cursor verstanden haben, müssen Sie im nächsten Schritt untersuchen, wohin Ihre Daten gehen, wie sie verarbeitet werden und welche vielschichtige Infrastruktur Cursor verwendet, um Ihren Code zu schützen.

Wie geht Cursor mit Ihrem Code um?

Cursor lässt sich eng in Ihre IDE integrieren und bringt KI-gestützte Automatisierung in Ihren Entwicklungsworkflow. Dies ermöglicht zwar Geschwindigkeit und Flexibilität, aber viele Entwickler behandeln ihre IDE wie eine Blackbox.

Wenn Sie CISO, Sicherheitsingenieur oder leitender KI-Entwickler sind, stellt sich eine wichtige Frage:

„Wo genau geht mein Code hin?“

Cursor begegnet diesem Problem durch eine dreistufige Architektur, die eine klare Kontrollkette schafft — von Ihrem lokalen Computer über die Cloud-Orchestrierung von Cursor bis hin zur KI-Inferenz und zurück:

- Tier 1 — Client (Lokaler Computer)

- Stufe 2 — Cursor-Backend (Gateway)

- Tier 3 — LLM-Subprozessoren von Drittanbietern

.webp)

Tier 1 — Client (Ihr lokaler Computer)

Der Cursor-Client, ein Fork von VS Code, hält Ihre sensibelsten Daten lokal verankert und führt alle wichtigen Vorverarbeitungen durch, bevor irgendetwas Ihre Umgebung verlässt. Er indexiert Ihren Code, erstellt lokale Einbettungen, verwaltet einen Merkle-Baum mit Datei-Hashes und führt semantische Suchen durch, um nur die relevanten Snippets auszuwählen, die an die Cloud gesendet werden sollen. Cursor respektiert auch die Regeln.cursorignore und .gitignore und filtert vertrauliche Dateien, Geheimnisse oder PII heraus.

Aus Sicherheitsgründen sorgt dies für Datenminimierung, da immer nur ein kleiner Teil des Codes Ihren Computer verlässt, und eine Filterung vor der Übertragung, wodurch der Client zur stärksten Grenze für den Schutz Ihres Quellcodes wird.

Stufe 2 — Cursor-Backend (Gateway)

Das Cursor-Backend fungiert als sichere Orchestrierungsebene und stellt KI-Eingabeaufforderungen zusammen, ohne Ihren Quellcode zu speichern. Dieses „Cursor-Gateway“, das hauptsächlich auf AWS gehostet wird, kombiniert Benutzerabfragen mit den auf dem Client ausgewählten Snippets und persistenten Projektanweisungen (wie .cursorrules). Es gilt schnelles Engineering, Routing-Logik und Sicherheitskontrollen und sogar vom Benutzer bereitgestellte API-Schlüssel werden zur Steuerung weitergeleitet.

Im Datenschutzmodus wird der gesamte Code im Arbeitsspeicher ohne Aufbewahrungsprotokollierung verarbeitet, und es findet keine Langzeitspeicherung statt. Das Gateway stellt die letzte vom Cursor gesteuerte Grenze dar, bevor Daten LLM-Drittanbieter erreichen.

Tier 3 — LLM-Subprozessoren von Drittanbietern

Die Inferenz erfolgt über LLM-Drittanbieter wie OpenAI, Anthropic oder Google. Diese Modelle erhalten die fertig zusammengestellte Eingabeaufforderung, verarbeiten sie und streamen die Ausgabe zurück über das Backend an den Client.

Für Unternehmenskunden stellen ZDR-Vereinbarungen (Zero Data Retention) sicher, dass Code nicht außerhalb des Inferenzfensters gespeichert wird, Aufforderungen nicht für Schulungen verwendet werden und keine sekundäre Aufbewahrung erfolgt. Die Auswahl von Anbietern, die die Vorschriften einhalten, und die Durchsetzung vertraglicher Garantien sind für die Aufrechterhaltung der Unternehmenssicherheit und der Einhaltung gesetzlicher Vorschriften von entscheidender Bedeutung.

.webp)

Wie geht der Cursor mit verschiedenen Datentypen um?

Der Cursor interagiert mit mehreren Datentypen, die jeweils unterschiedliche Ebenen durchlaufen und besondere Sicherheitsaspekte berücksichtigen. In der folgenden Tabelle sind die wichtigsten Datentypen, ihre primären Ebenen, Beispiele und Sicherheitshinweise zusammengefasst.

Was sind die Sicherheitsrisiken bei Cursor?

Die KI-Funktionen von Cursor ermöglichen eine leistungsstarke Automatisierung, bringen aber auch neue Sicherheitsherausforderungen mit sich. Schauen Sie sich hier die sieben wichtigsten Sicherheitsrisiken von Cursor an:

1. Böswillige Ausführung der Aufforderung

Angreifer können Aufforderungen erstellen, um die KI von Cursor dazu zu bringen, unbeabsichtigte Befehle auszuführen oder wichtige Projektdateien zu ändern. Da diese Aktionen direkt in Ihrem Terminal oder Dateisystem ausgeführt werden können, kann eine Ausnutzung zur Beschädigung des Codes oder sogar zur vollständigen Beeinträchtigung der Umgebung führen.

2. Projektübergreifende Kontamination des Kontextes

Cursor verwendet den Projekt- und Konversationskontext, um KI-Vorschläge zu verbessern. Wenn dieser Kontext vergiftet wird, beispielsweise durch irreführende Ausschnitte oder Anweisungen, kann er sich auf andere Projekte übertragen. Dies kann zu logischen Fehlern, Sicherheitslücken oder dem versehentlichen Durchsickern vertraulicher Informationen führen.

3. Kompromittierte Regeldateien

Regeldateien regeln das Verhalten von Cursor-Agenten, einschließlich Triggern und Ausführungsparametern. Eine manipulierte Regeldatei kann bösartige Anweisungen verbergen und so Angreifern dauerhaften Zugriff gewähren oder beliebigen Code ausführen, wenn die Datei geladen wird.

4. Unbeaufsichtigte Agenten werden automatisch ausgeführt

Im Auto-Run-Modus können Agenten Befehle ohne menschliche Zustimmung ausführen. Er ist zwar praktisch, macht aber wichtige Überprüfungsschritte überflüssig und erhöht so das Risiko, dass unsichere Skripts unbemerkt ausgeführt werden und möglicherweise Malware einschleppen oder die Entwicklungsumgebung gefährden.

5. Offenlegung von Zugangsdaten

KI-generierte Ausgaben können versehentlich API-Schlüssel, Authentifizierungstoken oder Anmeldeinformationen enthalten. Wenn diese Geheimnisse in Protokollen, in der Versionskontrolle oder in gemeinsam genutzten Umgebungen preisgegeben werden, könnten sich Angreifer direkten Zugriff auf sensible Systeme und Daten verschaffen.

6. Ausführung einer böswilligen Abhängigkeit

Cursor kann Pakete automatisch als Teil von KI-Workflows installieren. Bösartige oder kompromittierte Pakete aus öffentlichen Registern können verschleierte Skripte enthalten, die Daten exfiltrieren, Malware verteilen oder bei der Installation nicht autorisierte Befehle ausführen.

7. Namespace-Kollisionen und Agent-Spoofing

Wenn mehrere Agenten denselben Namespace verwenden, kann ein böswilliger Akteur einen gefälschten Agenten erstellen, der sich als vertrauenswürdiger Agent ausgibt. Dies kann das Agentensystem von Cursor kapern und es Angreifern ermöglichen, nicht autorisierte Befehle auszuführen oder vertrauliche Informationen zu exfiltrieren.

.webp)

Exploits aus der realen Welt: CurXecute und McPoison

Im Jahr 2025 identifizierten Forscher zwei wichtige Sicherheitslücken im Umgang von Cursor mit MCP-Servern und hoben damit die realen Risiken hervor, die von agentischer KI in IDEs ausgehen.

curXecute

Die erste, curXecute (CVE-2025-54135), demonstrierte die Gefahren einer indirekten sofortigen Injektion. Forscher fanden heraus, dass mit Cursor bestimmte Dateien innerhalb eines Arbeitsbereichs erstellt werden konnten, ohne dass die Zustimmung des Benutzers erforderlich war.

Dies bedeutete, dass ein Angreifer eine bösartige Nachricht erstellen konnte, z. B. eine vom KI-Agenten überwachte Slack-Benachrichtigung, die die KI dazu verleiten würde, eine schädliche .cursor/mcp.json-Datei zu schreiben. Da ältere Versionen von Cursor beim Erstellen neuer Dateien nicht zur Bestätigung aufforderten, konnte dieser Fehler ausgenutzt werden, um einfach durch Senden einer Textnachricht Remote Code Execution (RCE) zu erreichen.

McPoison

Die zweite Sicherheitslücke, McPoison (CVE-2025-54136), nutzte einen Fehler bei der Vertrauensvalidierung in Umgang des Cursors mit dem MCP-Server Zulassungen. In früheren Versionen vertraute Cursor einem Server, sobald er einmal genehmigt wurde, auf unbestimmte Zeit. Ein Angreifer konnte eine harmlose Konfiguration zunächst in ein gemeinsam genutztes Repository übertragen und darauf warten, dass sie genehmigt wird.

Später konnten sie den Befehl stillschweigend durch eine bösartige Nutzlast wie eine Reverse-Shell ersetzen. Da der Servername unverändert blieb, wurde der Benutzer von Cursor nicht erneut zur Genehmigung aufgefordert, sodass bösartige Befehle heimlich ausgeführt werden konnten.

Zusammengenommen unterstreichen diese Sicherheitslücken die Bedeutung strenger Genehmigungsworkflows, der Überwachung von Konfigurationsdateien und der Pflege aktueller Versionen von KI-fähigen IDEs.

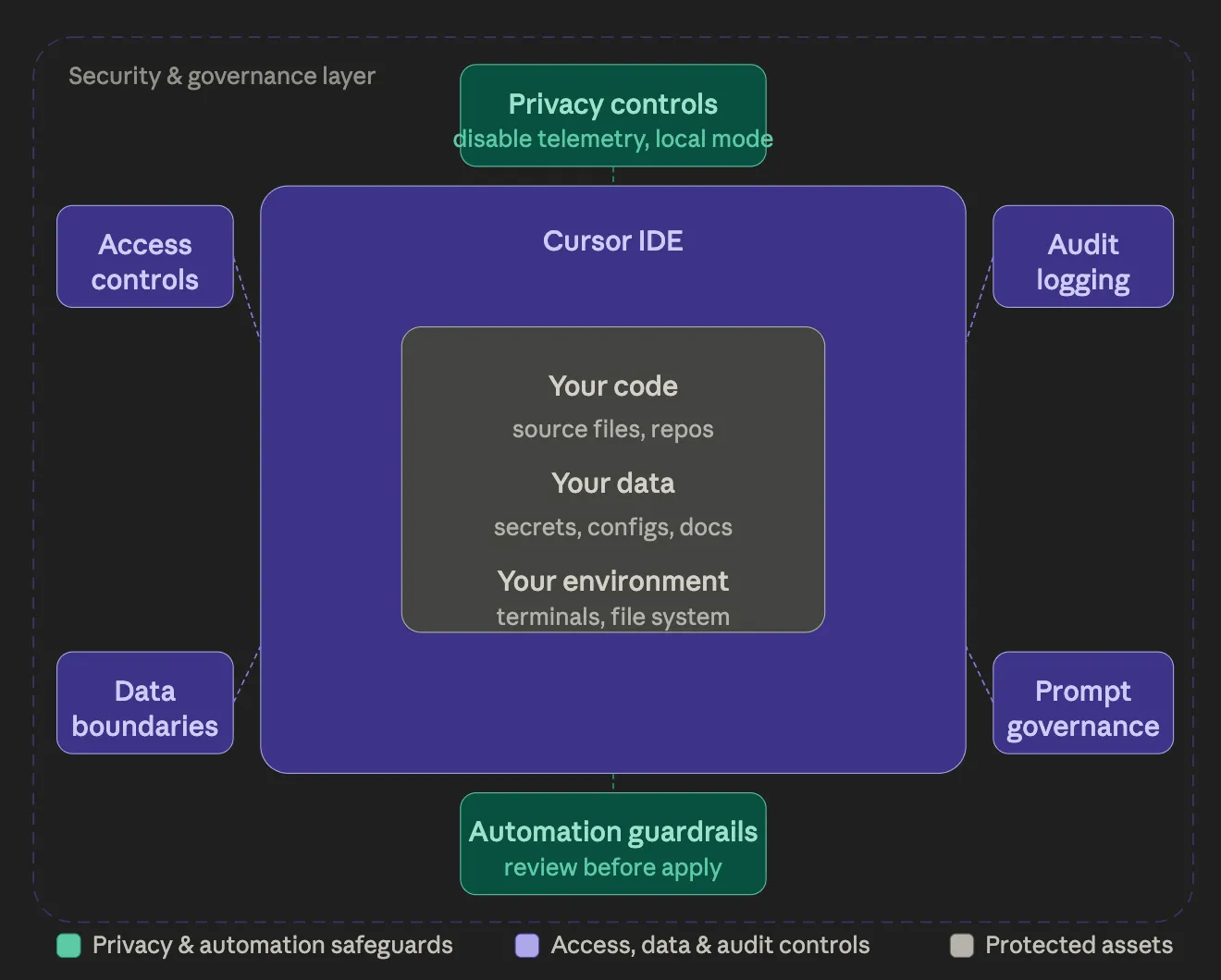

Bewährte Cursormethoden

Um den Cursor abzusichern, müssen die Kontrollen aufeinander abgestimmt werden, um zu verhindern, dass aus Fehlern, irreführenden Vorschlägen oder unerwartetem Verhalten Zwischenfälle werden. Jede Ebene sorgt für mehr menschliche Kontrolle, schränkt autonome Aktionen ein und verbessert die Sichtbarkeit. Hier, sieh es dir an:

Stufe 1: Sofortiges IDE-Hardening (einzelne Entwickler)

Dies sind die wesentlichen Schritte, die jeder Entwickler vom ersten Tag an implementieren sollte:

- Schalten Sie Terminal Auto-Run aus. Auto-Run mag praktisch sein, aber es umgeht die Pause, in der Fehler abgefangen werden können. Jeder von der KI vorgeschlagene Befehl sollte vor der Ausführung einer ausdrücklichen Überprüfung unterzogen werden, um versehentliche destruktive Aktionen zu verhindern.

- Aktivieren Sie den Datenschutzmodus. Dadurch wird sichergestellt, dass Code nicht außerhalb der lokalen Sitzung gespeichert wird. Im Datenschutzmodus bleibt das Benutzererlebnis erhalten und gleichzeitig wird die Offenlegung sensibler Codes erheblich reduziert.

- Schützen Sie Punktdateien und Anmeldeinformationen. Viele reale Lecks stammen von ENV-Dateien, SSH-Schlüsseln und anderen Konfigurationsdateien, die auf dem lokalen Computer gespeichert sind. Durch die Aktivierung des Dotfile-Schutzes wird sichergestellt, dass KI-Agenten niemals auf diese Dateien zugreifen.

Wenn Teams diese drei grundlegenden Schritte umsetzen, mindern sie die offensichtlichsten Risiken auf individueller Ebene.

Stufe 2: Leitplanken auf Projektebene (Team-Standardwerte)

Sobald Cursor von mehreren Entwicklern in einem Team verwendet wird, werden Konsistenz und durchsetzbare Praktiken unerlässlich:

- Verwenden Sie immer eine.cursorignore-Datei. Jedes Repository sollte sensible Dateien, PII oder Umgebungsdaten explizit von der KI-Indizierung, Einbettung und Eingabeaufforderungen ausschließen. Dadurch wird verhindert, dass vertrauliches Material den lokalen Computer verlässt.

- Behandle .cursorrules wie Produktionscode. Regeldateien definieren beständiges KI-Verhalten und beeinflussen Entscheidungen im gesamten Projekt. Man braucht ein zweites Auge, bevor man Änderungen zusammenführt, und betrachtet sie eher als politische denn als persönliche Präferenzen.

- Erzwingen Sie konsistente Projekteinstellungen. Die Standardisierung verhindert versehentliche Lecks, gewährleistet ein reproduzierbares KI-Verhalten und reduziert das Risiko einer projektübergreifenden Logik- oder Kontext-Kontamination.

- Verwenden Sie die Versionskontrolle gewissenhaft. Verfolge alle Änderungen in Git oder einem ähnlichen System, sodass von der KI vorgeschlagene Änderungen bei Bedarf rückgängig gemacht werden können.

Stufe 3: Unternehmenskontrollen (zentrale Verwaltung mit einem KI-Gateway)

In einer bestimmten Größenordnung reicht es nicht aus, sich auf „Bitte konfigurieren Sie das richtig“ zu verlassen. Zentralisierte Steuerungen wie ein KI-Gateway werden für Sichtbarkeit, Routing und durchsetzbare Leitplanken benötigt.

Leg etwas in die Mitte

Sobald Cursor teamübergreifend verwendet wird, benötigen Sie einen zentralen Ort, an dem Sie sehen und kontrollieren können, was die Agenten tun. Das einfachste Muster besteht darin, den Modell- und Tool-Traffic durch eine Gateway-Ebene zu leiten, anstatt jedes Notebook direkt mit den Anbietern kommunizieren zu lassen und MCP-Server.

Zum Beispiel TrueFoundry KI-Gateway ist als Proxy zwischen Anwendungen und LLM-Anbietern konzipiert und kann auch zwischen Anwendungen und MCP-Servern platziert werden, sodass Teams das Routing standardisieren und die Governance an einem Ort einrichten können. In der Praxis gibt dies den Sicherheitsteams eine klare Kontrolle über Dinge wie die Beobachtbarkeit von Anfragen, die Durchsetzung von Richtlinien und Leitplanken, die Anfragen und Antworten validieren oder transformieren.

Dies ist wichtig, da die meisten AppSec-Tools (SAST/DAST/SCA) den Code erst sehen, nachdem er geschrieben wurde. Ein Gateway gibt Ihnen Einblick in die KI-Nutzung, während sie stattfindet. Hier beginnen normalerweise Prompt-Injection, unsichere Tool-Nutzung und Richtlinienverstöße.

Wichtige Grenze: Dieser Kontrollpunkt regelt den Modell-/Werkzeugverkehr, verhindert jedoch nicht automatisch lokale Aktionen (wie das Ausführen von Terminalbefehlen), es sei denn, Ihre Umgebung und Ihre Einstellungen erzwingen diese Einschränkungen separat.

Standardisieren Sie Identitäts- und Datenrichtlinien: Wenn Cursor weit verbreitet ist, sollten für ihn dieselben Regeln gelten wie für andere Entwicklungstools. Single Sign-On, konsistente Einstellungen und Richtlinien ohne Datenspeicherung reduzieren das Rätselraten und erleichtern Audits.

In dieser Phase ist Cursor nicht mehr „nur ein Editor“ und wird Teil Ihrer Entwicklungsinfrastruktur.

Fazit

Der Cursor fühlt sich leistungsstark an, weil er Reibung beseitigt, und genau das ist sein Zweck. Reibung gibt es aber nicht ohne Grund, vor allem, wenn es um die Ausführung von Befehlen oder die Verwaltung von Abhängigkeiten geht. Teams, die Cursor sicher verwenden, bekämpfen diese Reibung nicht und vertrauen der KI auch nicht blind. Sie lassen die KI das Denken und Entwerfen übernehmen, während die Menschen für Genehmigung und Rechenschaftspflicht verantwortlich bleiben.

Das mentale Modell ist einfach und effektiv: KI kann Vorschläge machen, aber Menschen entscheiden.

Da Entwicklungstools immer agentischer werden, wird der Erfolg nicht denen gehören, die um jeden Preis am schnellsten arbeiten. Es wird den Teams gehören, die schnell und bewusst handeln und Geschwindigkeit mit bewusster Überwachung und Sicherheit in Einklang bringen.

Schützen und steuern Sie Ihre KI-Workflows mit TrueFoundry AI Gateway. Eine Demo buchen.

Häufig gestellte Fragen

Ist Cursor ein Sicherheitsrisiko?

Cursor birgt Sicherheitsrisiken wie Prompt-Injection, automatische Agentenausführungen und Gefährdung durch Integrationen von Drittanbietern. Die Risiken sind real, aber überschaubar, wenn angemessene Kontrollen, Datenschutzeinstellungen und menschliche Aufsicht angewendet werden. Unternehmensteams sollten Cursor als Teil ihrer Sicherheitsinfrastruktur betrachten.

Ist Cursor sicher für den Datenschutz?

Der Cursor kann aus Datenschutzgründen sicher sein, wenn der Datenschutzmodus aktiviert ist. In einer bestimmten Größenordnung reicht es nicht aus, sich auf „Bitte konfigurieren Sie das richtig“ zu verlassen. Zentralisierte Steuerungen wie ein KI-Gateway werden für Sichtbarkeit, Routing und durchsetzbare Leitplanken benötigt. Sensible Dateien sind geschützt und Regeln wie .cursorignore werden verwendet. Ohne diese Maßnahmen könnten Codefragmente die lokale Umgebung verlassen und möglicherweise vertrauliche oder geschützte Informationen preisgeben.

Verfolgt Cursor IP?

Der Cursor protokolliert möglicherweise minimale Telemetriedaten, die Netzwerkkennungen wie IP-Adressen für Diagnose- oder Analysezwecke enthalten können. Unternehmens-Datenschutzrichtlinien und der Datenschutzmodus tragen dazu bei, das Risiko zu minimieren. Benutzer sollten jedoch davon ausgehen, dass einige Metadaten auf Netzwerkebene für Dienstanbieter sichtbar sein könnten

Ist der Cursor-Datenschutzmodus sicher?

Der Datenschutzmodus reduziert effektiv die Aufbewahrung von Code außerhalb der lokalen Sitzung und minimiert so die Exposition gegenüber KI-Servern. Er stärkt zwar den Datenschutz, sorgt aber in Kombination mit Dotfile-Schutz, .cursorignore und kontrollierten Integrationen für umfassende Sicherheit bei sensiblen Projekten.

TrueFoundry AI Gateway bietet eine Latenz von ~3—4 ms, verarbeitet mehr als 350 RPS auf einer vCPU, skaliert problemlos horizontal und ist produktionsbereit, während LiteLM unter einer hohen Latenz leidet, mit moderaten RPS zu kämpfen hat, keine integrierte Skalierung hat und sich am besten für leichte Workloads oder Prototyp-Workloads eignet.

Der schnellste Weg, deine KI zu entwickeln, zu steuern und zu skalieren

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)