Claude Code --dangerously-skip-permissions expliqué : risques, cas d'utilisation et alternatives plus sûres

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Présentation

Claude Code demande la permission avant de toucher quoi que ce soit. Écrire un fichier ? Il s'arrête et attend. Commande Shell ? S'arrête à nouveau. Appel réseau ? Même chose. Ces instructions de confirmation sont intentionnelles : elles constituent le mécanisme qui empêche un agent de codage autonome de provoquer des dommages irréversibles lorsque vous ne regardez pas.

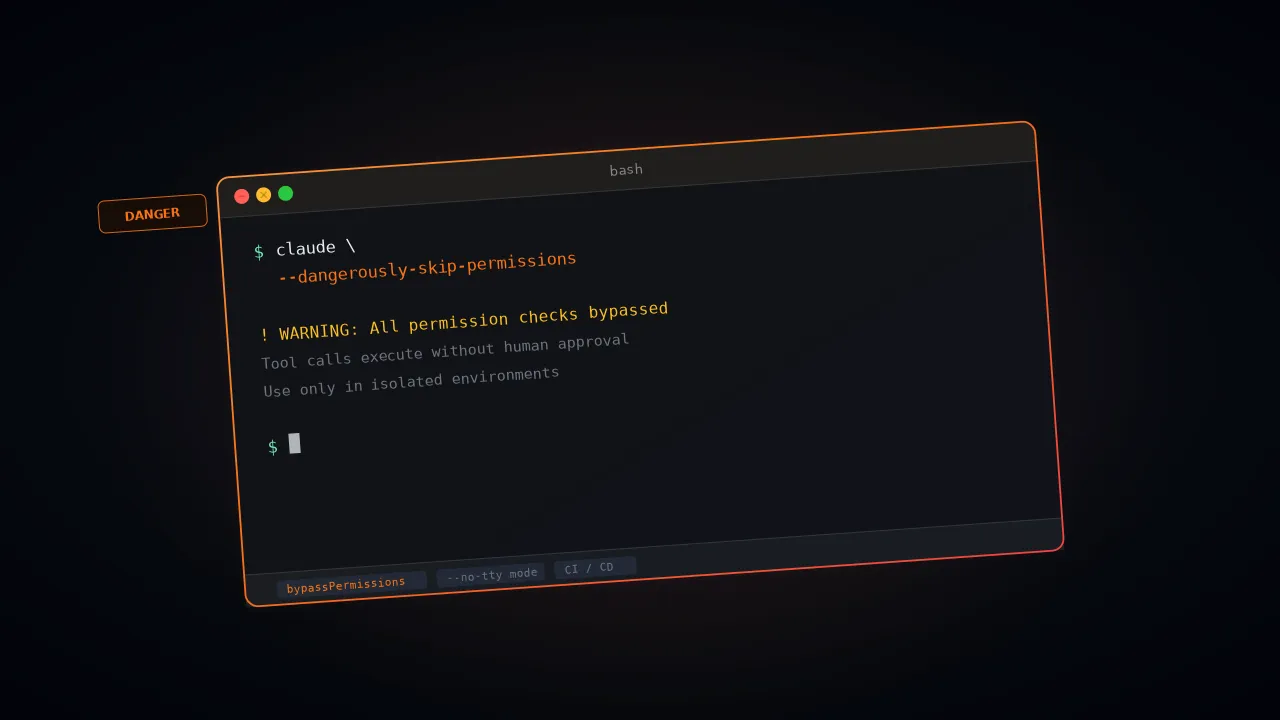

L'indicateur --dangerously-skip-permissions supprime cette boucle. Tout cela. Anthropic n'a pas choisi ce nom pour effrayer les gens, il l'a choisi parce que c'est exactement ce qui se passe. Quelles sont les conséquences d'une gestion imprudente ? Elles sont maintenant bien documentées.

En voici une qui a attiré beaucoup d'attention. En décembre 2025, un Un utilisateur a demandé à Claude Code pour nettoyer les paquets d'un ancien dépôt. Claude a généré rm -rf tests/ patches/ plan/ ~/. Tu vois ça à la fin ~/ ? Le shell l'a étendu à l'ensemble du répertoire personnel de l'utilisateur. Fichiers de bureau, mots de passe de porte-clés, données d'application, tout a disparu. Simon Willison l'a signalé sur X. La publication a atteint 197 points sur Hacker News avec plus de 156 commentaires.

Que régissent réellement les autorisations du code Claude ? Pourquoi le drapeau de contournement existe-t-il ? Quand peut-on vraiment l'utiliser en toute sécurité ? Nous couvrons les trois.

Qu'est-ce que le système de permission de Claude Code ?

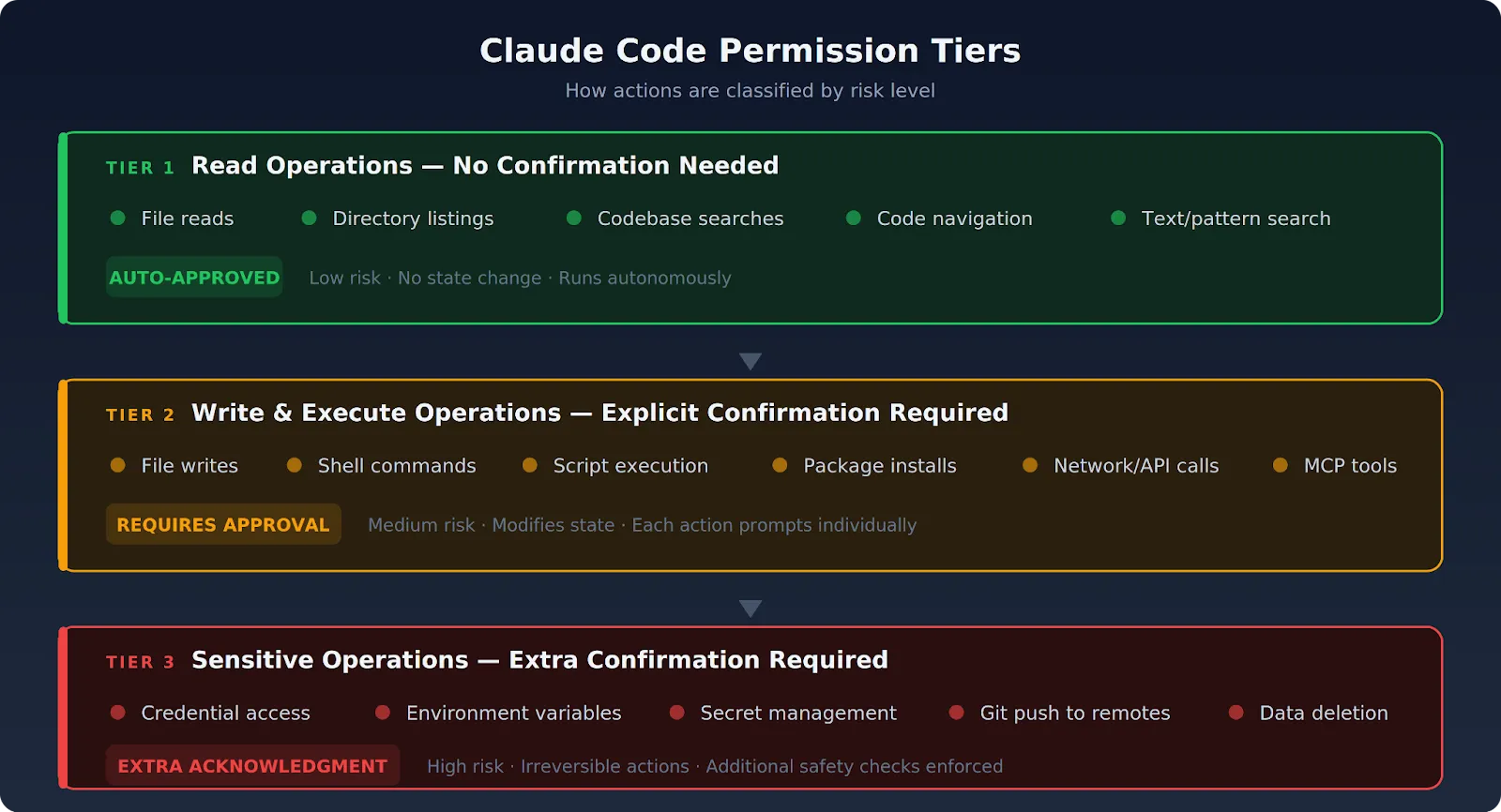

Claude Code fonctionne sur un architecture basée sur les autorisations. Chaque action consécutive prise par l'agent est présentée pour examen. La valeur par défaut n'autorisera pas Claude Code à modifier l'état sans votre approbation explicite. Les actions se répartissent en trois niveaux.

Lire les opérations : aucune confirmation requise

Les lectures de fichiers, les listes de répertoires, les recherches dans la base de code et la navigation par code atterrissent toutes ici. Rien dans ce niveau ne change d'état. Claude Code les exécute lui-même, aucune invite n'est requise. Anthropic maintient une liste fixe d'outils sécurisés par défaut : la recherche de texte, la recherche de modèles de fichiers et les utilitaires de navigation par code sont tous éligibles.

Opérations d'écriture et d'exécution : nécessite une confirmation explicite

Chacune de ces opérations s'arrête et attend votre « approbation » :

- Ecritures de fichiers, création de répertoires et modifications de code

- Commandes Shell et exécution de scripts

- Installations de packages

- appels d'API externes et Outil MCP invocations

Un refactor de 10 fichiers génère plus de 30 invites. La plupart des développeurs finissent par les approuver sans en lire un seul.

Cette habitude d'entériner est en soi une sorte d'échec. C'est exactement la raison pour laquelle le drapeau de contournement existe.

Opérations sensibles : besoin d'une confirmation supplémentaire

Tout ce qui touche à ces zones est signalé avec un examen minutieux :

- Informations d'identification et variables d'environnement

- Secrets et clés d'API

- Actions irréversibles, telles que le fait d'appuyer sur des télécommandes ou de supprimer des données

Les contrôles de sécurité intégrés à Claude Code ne seront pas effectués sans accusé de réception explicite.

Pourquoi tout cela existe-t-il ? Parce que Claude Code est un agent autonome disposant d'un large accès au système. Supprimez la couche d'autorisation et une seule instruction mal comprise, ou pire encore, une injection rapide malveillante, peut provoquer des dommages irréversibles. Pas de point de contrôle, pas de reprise. Le guide de sécurité d'entreprise pour Claude approfondit la manière dont les organisations devraient aborder la gouvernance dans ce domaine.

Que fait réellement --dangerously-skip-permissions ?

L'indicateur --dangerously-skip-permissions est un argument de la CLI. Il désactive l'étape de confirmation pour chaque opération d'écriture et d'exécution. Ecritures de fichiers, commandes shell, appels réseau, exécutions d'outils : Claude Code les exécute sans attendre votre approbation.

L'indicateur CLI active ce qu'Anthropic appelle le « mode BypassPermissions ». Vous pouvez également activer le même mode via les paramètres avec --permission-mode bypassPermissions ou en définissant « defaultMode » : « bypassPermissions » dans settings.json.

Le comportement est équivalent sur le plan fonctionnel, mais une mise en garde essentielle s'applique aux deux : depuis la version 2.1.78, les écritures dans des répertoires protégés (.git/, .claude/, .vscode/, .husky/) déclenchent toujours une invite même si le bypass est actif. Les exceptions sont .claude/commands, .claude/agents et .claude/skills, où Claude crée régulièrement du contenu. Il n'existe aucun alias court. Pas de raccourci -y. Vous tapez le drapeau complet à chaque fois, et Anthropic l'a fait exprès.

Ce que le drapeau effleure spécifiquement :

- Boîtes de dialogue de confirmation par action pour les écritures et les suppressions du système de fichiers

- Invitations de confirmation avant l'exécution de la commande shell

- Étapes d'approbation avant les demandes réseau et les appels d'API externes

- Pauses avant l'appel de l'outil MCP

Ce que le drapeau laisse intact :

- La formation de base de Claude Code en matière de sécurité (elle refuse toujours les instructions clairement dangereuses)

- Restrictions de liste d'autorisation réseau définies dans votre configuration

- Écrit dans des chemins protégés : .git/, .claude/ (sauf /commands, /agents, /skills), .vscode/ et .husky/ s'affichent toujours même en mode bypass (depuis la version 2.1.78)

- Crochets PreToolUse, qui se déclenchent toujours et peuvent bloquer des appels d'outils spécifiques même en mode bypass

- Refuser les règles dans disallowed_tools et settings.json, qui sont évaluées avant la vérification du mode

Voici un détail qui fait sursauter les internautes : vous ne pouvez pas passer en mode BypassPermissions en cours de session si vous n'avez pas commencé avec le drapeau. Redémarrez avec le drapeau, sinon cela ne fonctionnera pas. Les administrateurs ont également la possibilité de bloquer le mode à l'échelle de l'organisation : définissez Permissions.disableBypassPermissionsMode sur « désactiver » dans paramètres gérés, et personne ne peut l'utiliser.

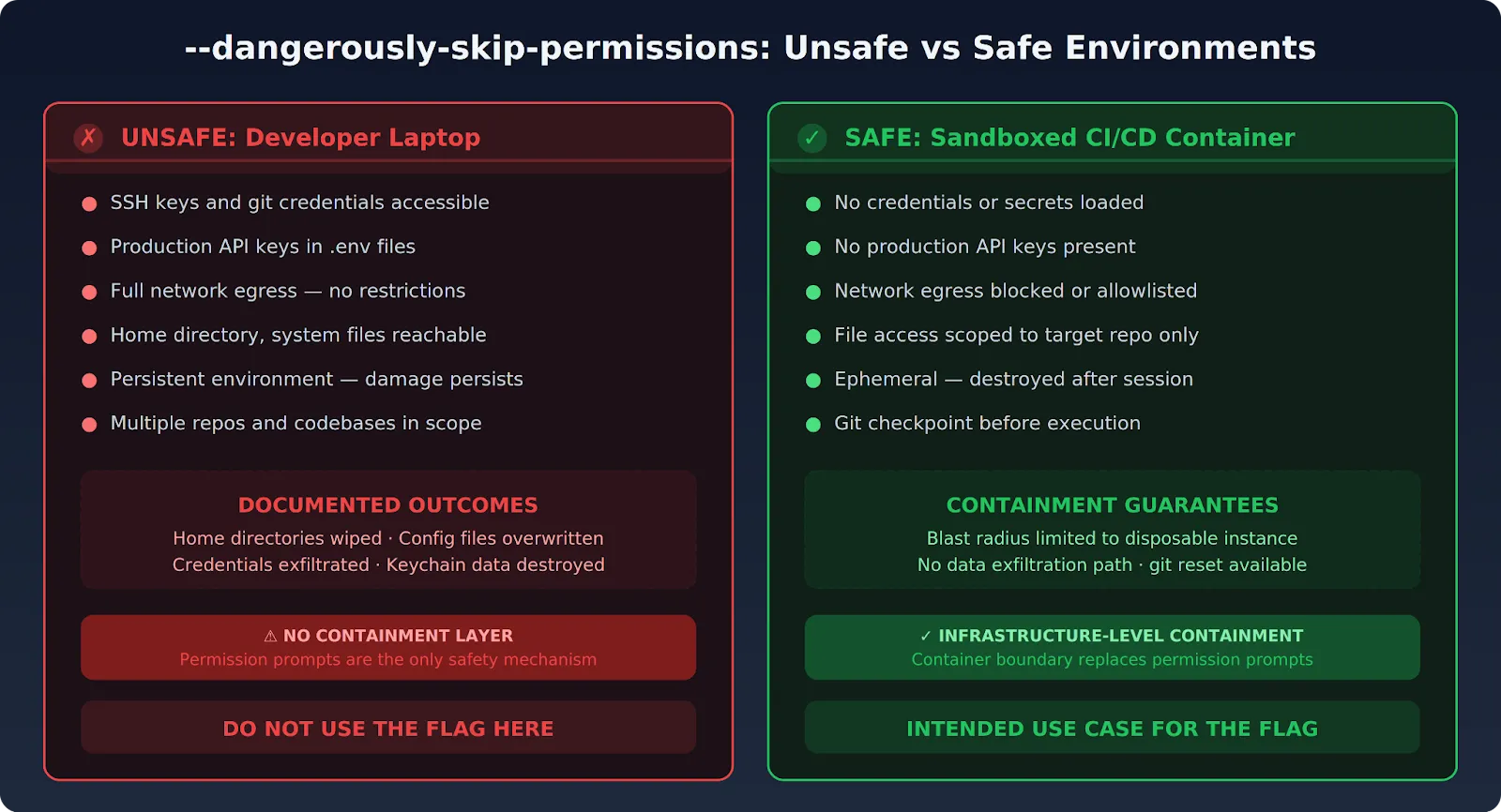

Vous obtenez une autonomie totale dans les limites que vous vous êtes fixées. Si vous n'en avez défini aucune (aucune restriction réseau, aucun périmètre d'accès aux fichiers, aucune isolation des informations d'identification), l'agent peut accéder à tout ce que votre compte utilisateur peut atteindre. C'est le principal risque.

Pourquoi les développeurs utilisent-ils --dangerously-skip-permissions ?

Les cas d'utilisation légitimes du drapeau sont limités mais réels. Chacun d'entre eux a un trait commun : la boucle de confirmation humaine est soit impossible car aucun humain n'est présent, soit redondante car l'environnement gère déjà le confinement.

Automatisation des pipelines CI/CD

Les pipelines automatisés ne peuvent pas s'arrêter et attendre que quelqu'un clique sur « Approuver ». Il n'y a personne au terminal. Les équipes exécutent Claude Code en mode headless dans le cadre des flux de travail de création, de test et de révision, et l'invocation typique associe -p (mode non interactif) à l'indicateur de contournement :

claude -p "Fix all lint errors in the project" \

--dangerously-skip-permissions \

--output-format stream-jsonL'environnement du pipeline lui-même sert ici de couche de confinement. Il dicte le code auquel l'agent peut accéder et les commandes qu'il peut exécuter.

Environnements de conteneurs en bac à sable

Lorsque Claude Code s'exécute dans un conteneur Docker spécialement conçu (aucune information d'identification n'est chargée, aucun accès au réseau externe), les demandes d'autorisation ne font qu'ajouter de la difficulté. Ils n'ajoutent rien à la sécurité. Les travaux de sécurité sont déjà effectués à la limite du conteneur. L'indicateur supprime les confirmations redondantes dans un environnement déjà verrouillé.

Anthropic recommande explicitement une utilisation conteneurisée. Ils fournissent des configurations de devcontainer de référence avec des règles de pare-feu intégrées exactement à cette fin. Nicholas Carlini, chercheur au sein de l'équipe Anthropic's Safeguards, a géré claude --dangerously-skip-permissions dans le cadre d'une boucle bash while pour 16 agents parallèles construisant un Compilateur C basé sur Rust en février 2026.

Sa note entre parenthèses dans le billet de blog en dit long : « Exécutez ceci dans un conteneur, pas dans votre machine elle-même ». Le propre peuple d'Anthropic ne brandira pas ce drapeau sur du métal nu.

Refactorisation et analyse étendues

Les tâches de refactorisation volumineuses qui couvrent des dizaines de fichiers fonctionnent mieux sans interruption constante. Le flux de travail suivi par les développeurs chevronnés est simple :

- Validez votre état actuel

- Exécutez Claude Code avec le drapeau

- Passez en revue toutes les modifications une fois qu'elles sont terminées

- Validez le résultat ou git reset --hard

L'historique de votre git devient le mécanisme de restauration. Le système de permissions fournit normalement ce filet de sécurité — ici, git prend en charge ce rôle.

Quels sont les véritables risques de sécurité ?

Rien de tout cela n'est hypothétique. De nombreux incidents documentés brossent un tableau clair de ce qui ne va pas lorsque l'exécution autonome rencontre un faible niveau de confinement.

Une injection rapide déclenche des actions illimitées

Sans confirmation par action, une instruction malveillante cachée dans un fichier lu par Claude Code peut être déclenchée immédiatement. Les attaquants peuvent influencer ce que Claude traite de plusieurs manières :

- Fichiers de référentiel avec instructions intégrées

- Descriptions des problèmes et commentaires de relations publiques

- Documents récupérés via les outils MCP

Si l'un d'entre eux contient des commandes injectées, l'agent peut exfiltrer des données ou modifier des fichiers qui devraient être interdits.

Anthropic prend ce vecteur au sérieux. Leur blog d'ingénierie sur le mode automatique détaille un ensemble de données d'évaluation synthétique contenant 1 000 tentatives d'exfiltration générées :

- POST HTTP de données sensibles vers des serveurs externes

- Git pousse vers des télécommandes non fiables

- Informations d'identification insérées dans des URL, la plupart utilisant l'obfuscation

Sans invite d'approbation, il n'y a aucune seconde chance de récupérer les instructions injectées avant leur exécution.

L'automatisation galopante cause de réels dégâts

Les incidents documentés parlent d'eux-mêmes. En octobre 2025, le développeur Mike Wolak a demandé à Claude Code de reconstruire un projet Makefile à partir d'un nouveau checkout sur Ubuntu/WSL2. Claude Code a exécuté un rm -rf à partir de root (/). Le sien Rapport de bogue GitHub (#10077) contient des journaux d'erreurs contenant des milliers de messages « Autorisation refusée » pour /bin, /boot, /etc. Chaque fichier appartenant à l'utilisateur sur la machine a été détruit.

Ce qui est alarmant ? Wolak était pas exécution de --dangerously-skip-permissions. Le système d'autorisation lui-même n'a pas réussi à bloquer la commande destructrice. Anthropic a marqué la zone à problèmes : sécurité et bogue.

Novembre 2025 a produit quelque chose d'encore plus méchant. Développeur Jeffrey-Urban field Numéro #12637 de GitHub après avoir découvert que Claude avait accidentellement créé un répertoire littéralement nommé ~ lors d'une session précédente.

Plus tard, Claude a exécuté rm -rf * dans le répertoire parent. Le shell a étendu * pour inclure le répertoire ~, puis l'a interprété comme le chemin du répertoire personnel. Deux sessions distinctes, un échec en cascade.

Puis est arrivé l'incident Reddit de décembre 2025 : rm -rf tests/ patches/ plan/ ~/. Le ~/ final s'est étendu à l'ensemble du répertoire personnel. Les fichiers de bureau, les documents, les téléchargements, les données du trousseau, le support des applications, le tout effacé. Et il n'y a pas que les lingettes spectaculaires. Un développeur a documenté Claude remplacement d'un fichier de configuration existant par des valeurs vides, pas de sauvegarde, pas d'avertissement.

Une telle corruption discrète est en fait plus difficile à détecter et à combattre que la perte d'un répertoire entier.

Le risque d'exposition aux titres de compétences augmente

Donnez à Claude Code un accès complet en écriture sans invite de confirmation, et il pourra :

- Lire les variables d'environnement contenant des secrets

- Copiez les informations d'identification dans les fichiers de sortie

- Déclenchez des appels réseau qui envoient des données sensibles à des terminaux externes

La pause avant les opérations sensibles est le dernier point de contrôle lisible par l'homme. Supprimez-le et il n'y aura rien entre l'exposition de l'agent et celle des informations d'identification.

Le rayon d'explosion s'étend quel que soit le compromis

Si quelqu'un pirate la session de Claude Code ou manipule l'invite, il obtient un accès illimité à tout ce que l'agent peut atteindre. Aucune friction, aucune invite, aucune seconde chance. À noter : a bug signalé (#17544) montre que la combinaison de --dangerously-skip-permissions avec --permission-mode plan entraîne le remplacement silencieux du mode plan par l'indicateur de contournement. Vous pensez être en mode plan en lecture seule. Vous êtes en train d'exécuter un bypass complet.

Quand est-ce que --dangerously-skip-permissions est sécurisé ?

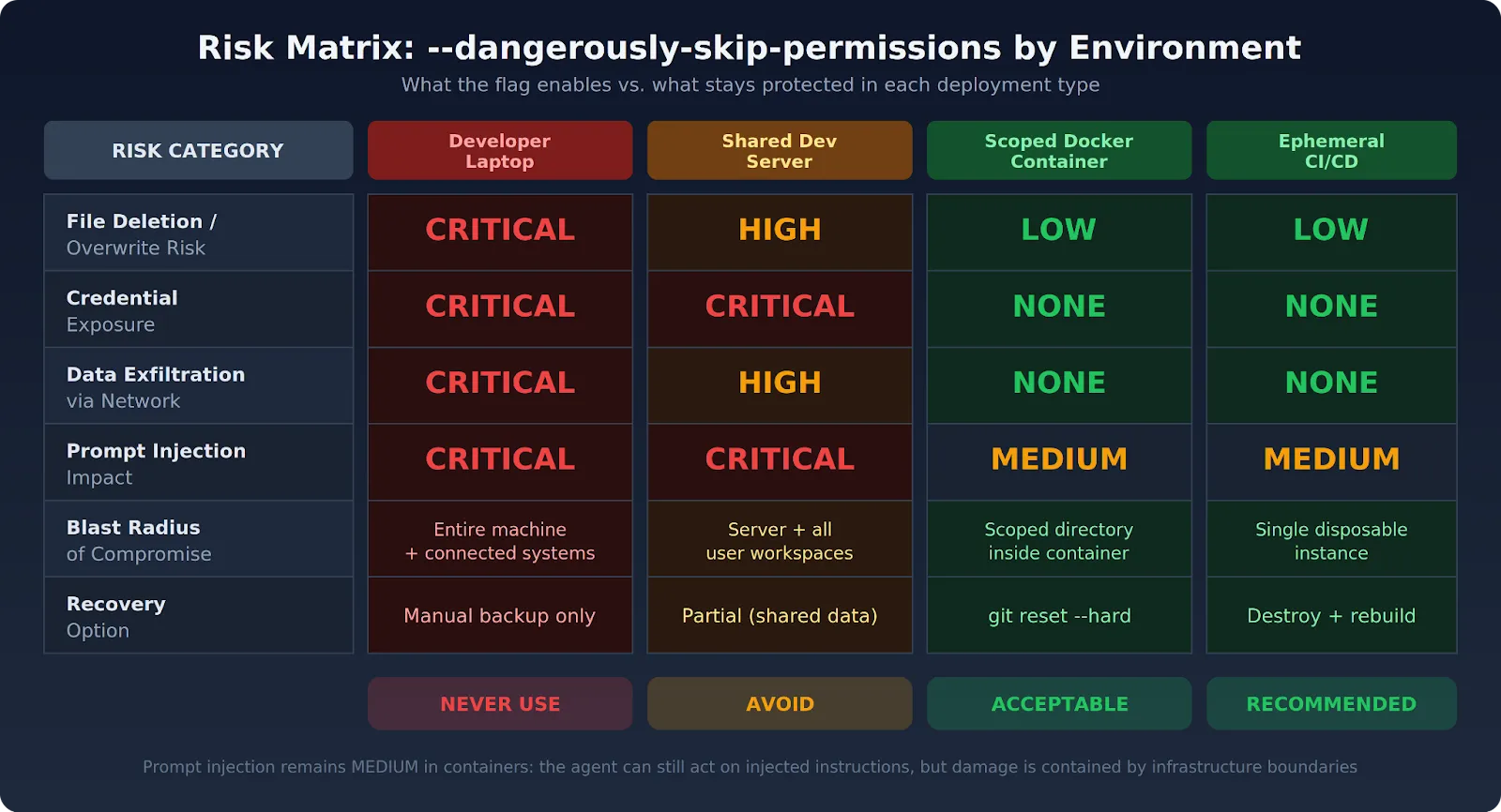

La sécurité est ici une propriété de l'environnement. Pas le drapeau. Les documents d'Anthropic le disent directement : l'isolation basée sur des conteneurs est le contexte prévu. Le drapeau ne reste en sécurité que lorsque tous de ces conditions sont valables en même temps :

- La sortie du réseau est verrouillée. Soit l'environnement ne dispose d'aucun accès réseau externe, soit le trafic passe par une liste d'autorisation stricte. Claude Code ne peut pas effectuer d'appels arbitraires pour envoyer des données.

- Aucune information d'identification ou secret n'est chargée. Aucune clé d'API de production, clé SSH ou secret ne réside dans l'environnement d'exécution. Vous l'avez conçu spécifiquement pour la tâche à accomplir. Il ne s'agit pas d'un ordinateur portable de développeur ayant accès à la moitié de votre infrastructure.

- L'accès au système de fichiers est strictement limité. L'agent ne peut accéder qu'au dépôt ou au répertoire spécifique correspondant à la tâche. Les fichiers système, les répertoires personnels et les bases de code non liées ne sont ni montés ni accessibles.

- L'environnement est jetable. Le conteneur ou la machine virtuelle est démoli à la fin de la session. Rien ne persiste. Si un objet se déplace de travers, les dégâts restent limités à une seule instance jetable.

- Les points de contrôle Git sont en place. Validez votre état de fonctionnement avant de retourner le drapeau. Si quelque chose se casse, git reset --hard rétablit tout. Git reprend le rôle de réseau de sécurité que le système de permissions remplit normalement.

À ce stade, le consensus de la communauté est à peu près établi : contenez-vous ou ne vous embêtez pas. Superposez les points de contrôle Git, les restrictions relatives aux outils et l'isolation du réseau. Pour les équipes qui gèrent Claude Code avec plusieurs développeurs, le guide de gouvernance définit le cadre politique complet.

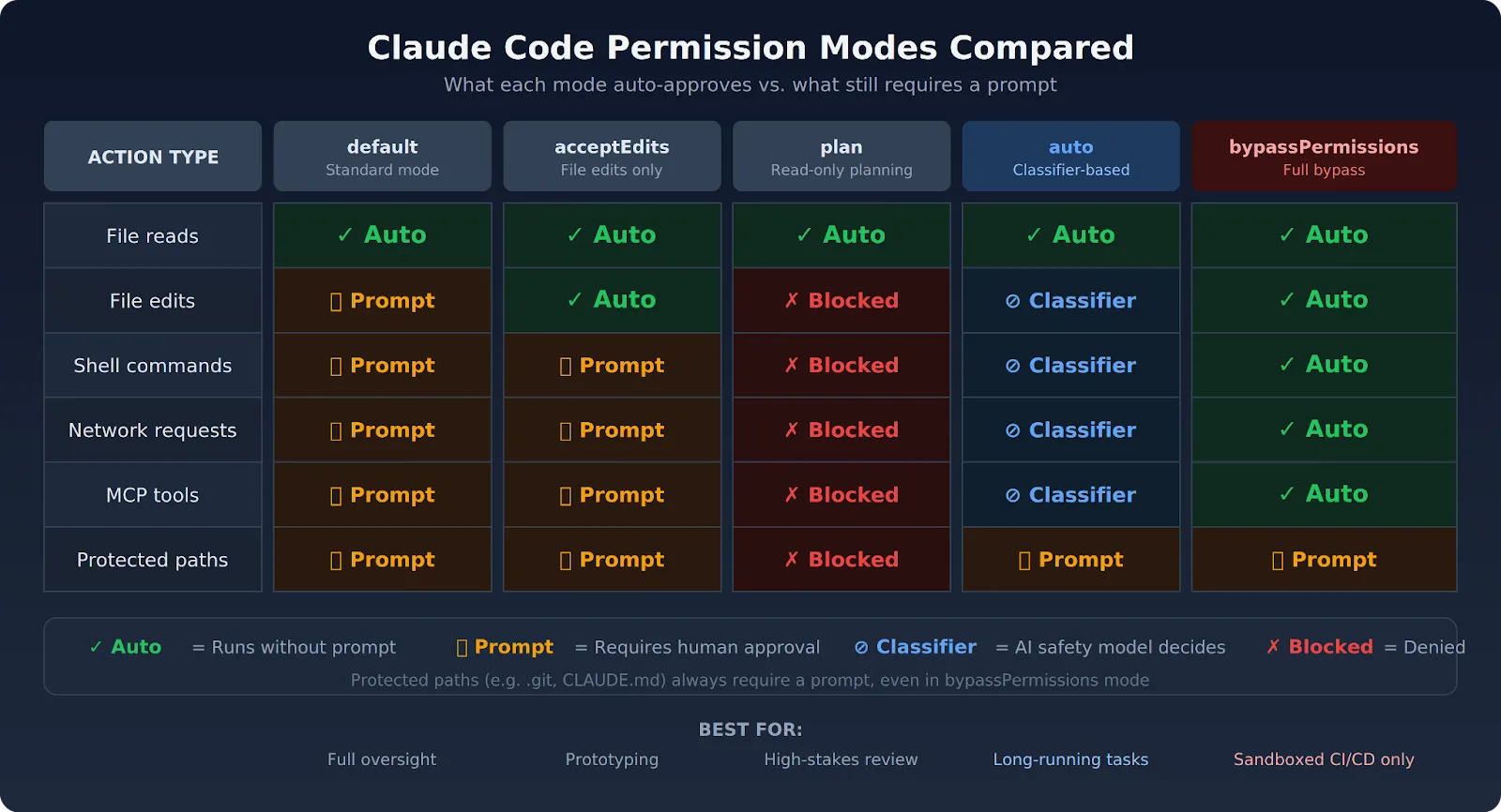

Alternatives plus sûres à --dangerously-skip-permissions

Toutes les équipes n'ont pas besoin de détruire tous les contrôles de sécurité simplement pour réduire les interruptions. Claude Code propose désormais plusieurs alternatives, et chacune d'entre elles troque un élément de commodité différent contre un élément de sécurité différent.

Mode automatique (mars 2026)

Expédition anthropique mode automatique en particulier parce que --dangerously-skip-permissions continuait de poser des problèmes. Le mode automatique permet à Claude de s'exécuter sans demande d'autorisation, mais un modèle de classification distinct (exécuté sur Claude Sonnet 4.6) examine chaque action avant son exécution. Le classificateur surveille trois catégories :

- Escalade de la portée : Claude fait-il plus que ce que vous lui demandiez ?

- Infrastructure non fiable : l'action cible-t-elle des systèmes que le classificateur ne reconnaît pas ?

- Injection rapide : l'action semble-t-elle avoir été motivée par un contenu hostile lu par Claude ?

Les actions que le classificateur juge sûres sont exécutées automatiquement. Les plus risqués sont bloqués, et Claude en reçoit la raison pour essayer une approche différente. Trois blocs consécutifs ou 20 blocs au total dans une session entraînent une pause du mode automatique et un retour à l'invite manuelle. Vous avez besoin de Claude Code v2.1.83 ou version ultérieure, d'un plan Team ou Enterprise et du fournisseur d'API Anthropic pour l'utiliser. Les forfaits Pro et Max ne sont pas éligibles.

Activez-le avec :

claude --enable-auto-modeCliquez dessus avec Shift+Tab pendant une session. Anthropic qualifie cela d' « aperçu de la recherche » : moins de résultats catastrophiques qu'un contournement complet, mais pas un risque zéro.

Listes d'autorisations au niveau des outils

L'indicateur --allowedTools vous permet de spécifier exactement quels outils Claude Code peut utiliser sans y être invité. Vous pouvez autoriser la lecture et l'écriture de fichiers, mais bloquer l'exécution du shell ou les appels réseau. Le fichier claude_code_settings.json prend également en charge ces opérations pré-approuvées :

{

"permissions": {

"allow": ["Read", "Write"],

"deny": ["Bash(*)", "mcp__*"]

}

}

Autre option utile : --DisallowedTools « Bash (rm : *) » bloque les commandes rm même lorsque le mode de contournement est actif. Les règles de refus sont vérifiées avant l'évaluation du mode. Elles s'appliquent donc quel que soit le mode d'autorisation que vous utilisez.

Mode d'édition accepté

AcceptEdits approuve automatiquement les opérations sur les fichiers, ce qui permet à Claude de modifier le code sans y être invité. Cependant, les commandes Bash et les appels réseau nécessitent toujours votre approbation. Cela fonctionne bien pour les sessions de prototypage ou pour travailler dans un répertoire isolé où vous pouvez faire confiance aux modifications de fichiers tout en gardant un œil sur l'exécution des commandes.

{

"permissions": {

"defaultMode": "acceptEdits"

}

}

Mode plan

Le mode Plan donne à Claude un accès en lecture et une capacité de raisonnement, mais bloque les modifications du fichier source et l'exécution des commandes. Claude lit la base de code, raisonne à ce sujet et produit un plan d'exécution structuré. Vous passez en revue l'ensemble avant qu'un seul changement ne soit effectué. Entrez-le en préfixant une invite par /plan ou en appuyant sur Shift+Tab. Particulièrement utile pour les changements à enjeux élevés où vous voulez d'abord avoir une vue d'ensemble.

Crochets à utilisation préalable à l'outil

Voici un fait qui surprend les gens : les hooks se déclenchent même en mode bypass. Un hook PreToolUse peut bloquer tout appel d'outil, quel que soit le mode d'autorisation que vous utilisez. Trail of Bits a publié un référentiel de configuration avec des crochets qui bloquent les modèles rm -rf et dirigent les poussées vers le principal. Des garde-corps, pas des murs impénétrables, mais ils empêchent les catastrophes évidentes avant qu'elles ne se produisent.

Accès limité à l'annuaire

Ne montez que les fichiers pertinents dans le répertoire de travail de Claude Code et vous limiterez le rayon d'explosion sans toucher à la couche d'autorisation. Associez la portée des répertoires au mode standard, et vous obtenez une automatisation avec bien moins de risques que ne le comporte l'indicateur de contournement. Le Guide du flux de travail Claude Code passe en revue des modèles pratiques pour une exécution limitée.

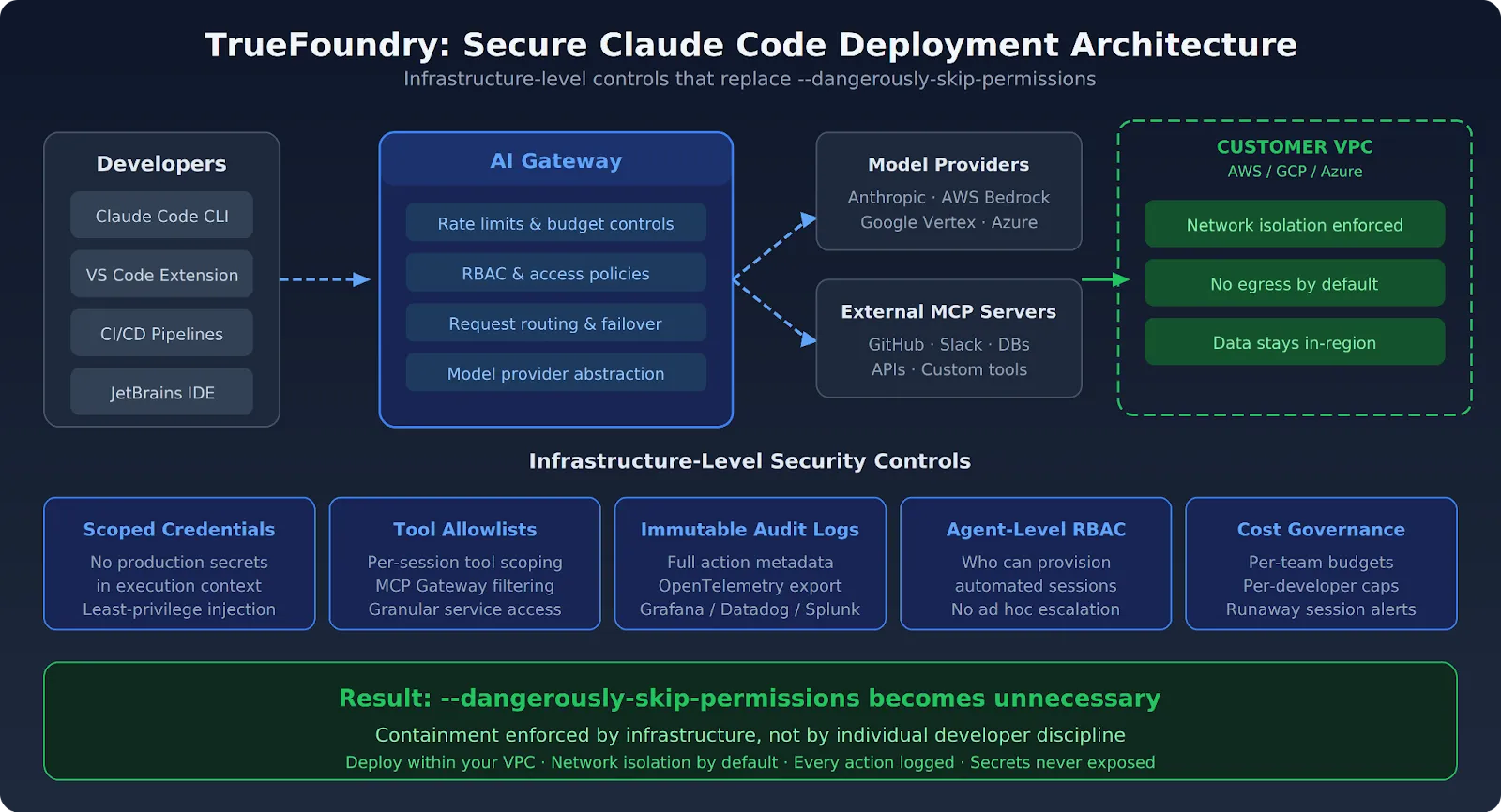

Comment TrueFoundry permet une automatisation sécurisée du code Claude

TrueFoundry est conçu pour les équipes qui ont besoin de l'automatisation de Claude Code à l'échelle de l'entreprise, sans considérer --dangerously-skip-permissions comme un raccourci acceptable. La plate-forme fournit des contrôles au niveau de l'infrastructure qui rendent le drapeau inutile dans la plupart des scénarios de production.

Tout est déployé dans votre propre environnement AWS, GCP ou Azure. Chaque session Claude Code s'exécute dans un espace d'exécution isolé du réseau sans sortie externe par défaut. Les conditions qui sécurisent l'indicateur de contournement (verrouillage du réseau, isolation des informations d'identification, accès limité) sont appliquées au niveau de la couche d'infrastructure. Les développeurs individuels n'ont pas besoin de se souvenir de les configurer manuellement.

- Exécution native au VPC. Les sessions Claude Code s'exécutent dans votre cloud privé, et non sur une infrastructure partagée. Les politiques réseau fonctionnent au niveau de l'infrastructure. Le Passerelle IA se situe entre vos développeurs et vos fournisseurs de modèles : un seul point de terminaison, des limites de débit, des limites budgétaires et un contrôle d'accès pour chaque demande.

- Injection d'informations d'identification à périmètre limité. Les secrets de production n'apparaissent jamais dans le contexte d'exécution de Claude Code. La plateforme injecte uniquement les autorisations requises pour une tâche spécifique. Ce que --AllowedTools essaie d'appliquer au niveau des développeurs, est géré automatiquement par TrueFoundry via des contrôles d'accès au moindre privilège.

- Listes d'autorisation de l'outil par session. Les équipes spécifient exactement à quels outils Claude Code peut accéder dans chaque environnement, sans désactiver complètement l'architecture de confirmation. Le Passerelle MCP ajoute un contrôle granulaire sur les services externes auxquels Claude Code peut accéder. Pour en savoir plus sur le fonctionnement des connexions MCP sous le capot, le Guide des intégrations MCP couvre l'ensemble du tableau.

- Journaux d'audit immuables. Chaque action est enregistrée avec des métadonnées complètes, peu importe que --dangerously-skip-permissions soit actif ou non. Les journaux restent dans votre environnement à des fins de conformité. Acheminez-les vers Grafana, Datadog ou Splunk via OpenTelemetry pour une observabilité centralisée. Le guide de sécurité d'entreprise couvre en détail la configuration complète de l'audit.

- RBAC au niveau de l'agent. Les politiques d'accès dictent quels développeurs peuvent lancer des sessions Claude Code automatisées et quelles autorisations ces sessions sont associées. Aucune escalade ponctuelle. Le cadre de gouvernance couvre l'ensemble de la gamme : gestion des clés d'API, rapports de conformité, etc.

Les organisations qui exécutent Claude Code en production via TrueFoundry ont supprimé --dangerously-skip-permissions de la plupart des flux de travail. La couche de confinement est intégrée à la plate-forme. Personne n'a besoin de l'assembler manuellement à chaque session. Pour les équipes qui jonglent Limites d'utilisation de Claude Code Outre les exigences de sécurité, l'AI Gateway gère les deux problèmes à partir d'un seul plan de contrôle.

Si votre équipe utilise --dangerously-skip-permissions parce que les invites d'autorisation bloquent vos pipelines CI/CD, TrueFoundry vous propose une meilleure solution. La plateforme exécute Claude Code dans des conteneurs éphémères de votre VPC, la sortie réseau étant verrouillée, les informations d'identification définies par tâche et chaque action étant enregistrée. L'indicateur de contournement devient donc inutile. Réservez une démo pour voir comment cela fonctionne.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)