Puerta de enlace de IA segura con MCP centralizado para empresas

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Los modelos con idiomas más amplios ahora pueden razonar, codificar y generar con una fluidez impresionante. Sin embargo, permanecen desconectados de los datos, los flujos de trabajo y las API que hacen que su empresa sea única. El resultado: modelos potentes que siguen necesitando que los humanos copien y peguen datos entre herramientas.

Hemos entrado en una era de IA agencial donde los agentes impulsados por LLM pueden llamar de forma autónoma a las herramientas, desencadenar incidentes o actualizar los CRM. Sin embargo, para actuar de forma segura y fiable, los agentes necesitan una forma universal de descubrir e invocar las API empresariales.

Ese puerto universal es el Protocolo de contexto modelo (MCP). En esta publicación analizamos el MCP, por qué es importante para las empresas y cómo es el nuevo TrueFoundry AI Gateway con soporte para MCP convierte la visión en una realidad de producción.

Recientemente organizamos un seminario web en profundidad sobre el uso del Model Context Protocol (MCP) en entornos empresariales.

¿Qué es el Protocolo de contexto modelo (MCP)?

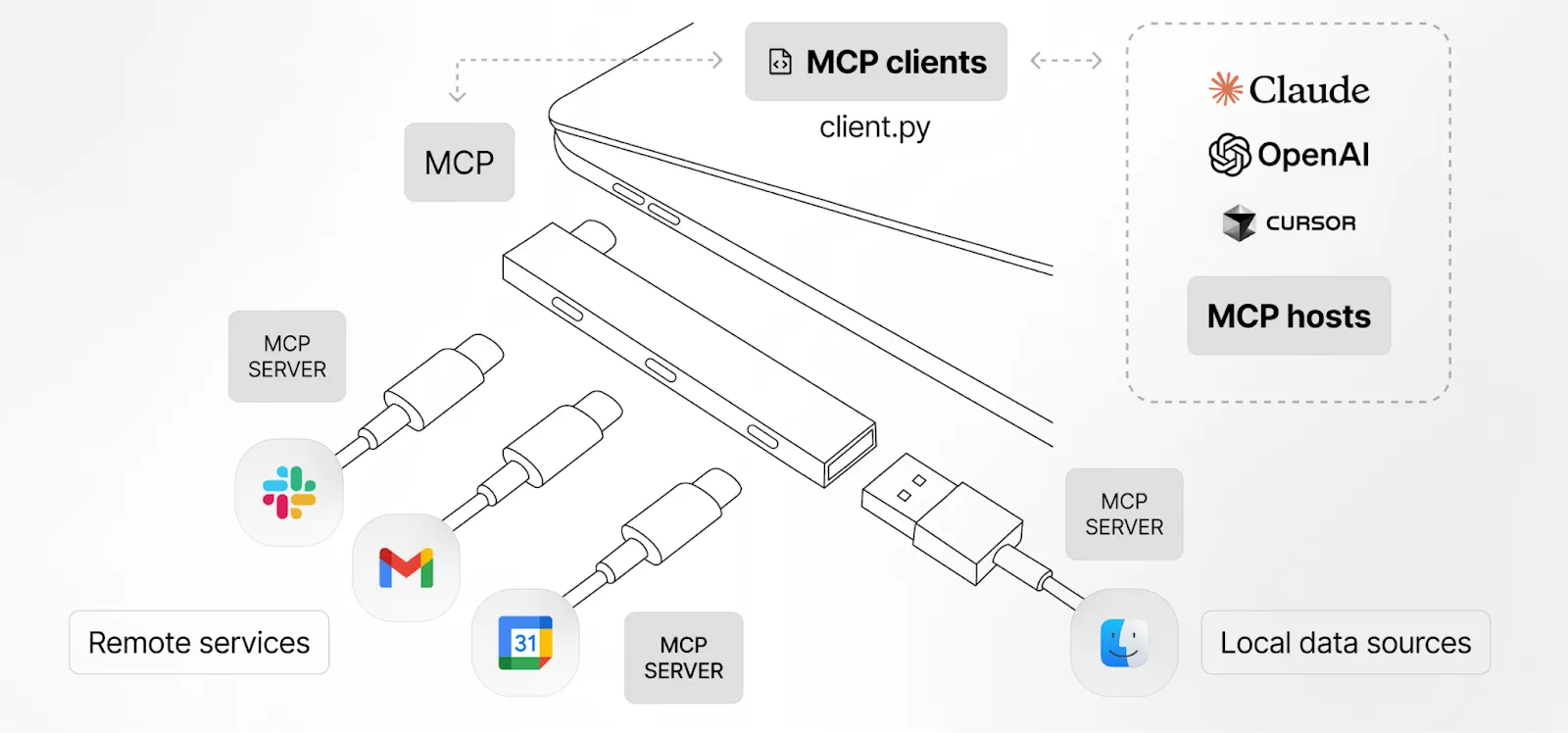

MCP es un estándar abierto que permite al software exponer su superficie de API en un esquema compatible con el LLM (considérelo como USB‑C para aplicaciones de IA). Un servidor MCP publica definiciones de herramientas, requisitos de autenticación y descripciones de uso que un LLM puede leer en tiempo de ejecución.

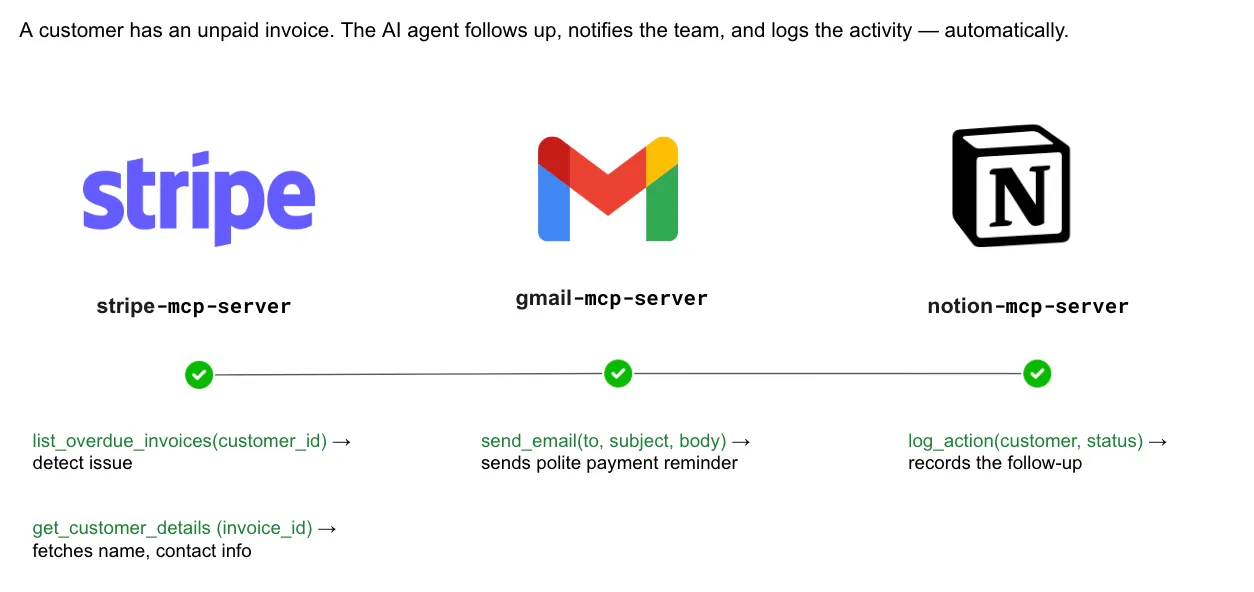

Con MCP, puede crear un agente de facturación. Cuando la factura de un cliente supera su fecha de vencimiento, el agente utilizará el siguiente flujo de trabajo:

- MCP a rayas: lista_facturas_vencidas para identificar las facturas impagadas, luego get_customer_details para obtener el nombre y la información de contacto del cliente.

- MCP de Gmail: Crea y envía un amable recordatorio por correo electrónico a través de enviar correo electrónico.

- Noción MCP: Registra la divulgación con log_action, para que los equipos de finanzas y cuentas tengan un registro de auditoría actualizado.

Todo el flujo de trabajo se ejecuta de forma autónoma (detecta, notifica y registra), lo que elimina el cambio de contexto y la entrada de datos manuales. Como cada paso se resume en una llamada MCP reutilizable, la misma arquitectura se extiende sin problemas a más operaciones financieras, desde la renovación de suscripciones hasta los desembolsos a proveedores, lo que proporciona una capa de automatización uniforme.

¿Cuáles son los beneficios de una puerta de enlace de IA segura con MCP?

A medida que las organizaciones integran cada vez más la IA en las operaciones diarias, proteger los datos y controlar las interacciones de la IA se ha vuelto esencial. Una puerta de enlace de IA segura actúa como una capa protectora que garantiza un uso seguro, eficiente y conforme a las normas.

- Protección de datos mejorada: Protege la información confidencial cifrando los datos e impidiendo el acceso no autorizado durante el procesamiento de la IA.

- Control de seguridad centralizado: Actúa como un único punto de control para supervisar, filtrar y gestionar todas las solicitudes y respuestas relacionadas con la IA.

- Soporte de cumplimiento: Ayuda a las organizaciones a cumplir normativas como el RGPD y las leyes de protección de datos al controlar cómo se utilizan y almacenan los datos.

- Prevención de amenazas: Detecta y bloquea las entradas maliciosas, las inyecciones rápidas y las salidas dañinas antes de que lleguen a los sistemas o usuarios de IA.

- Administración de acceso: Habilita los permisos basados en roles, lo que garantiza que solo los usuarios autorizados puedan interactuar con las herramientas y los datos de IA.

- Auditoría y registro: Mantiene registros detallados de las interacciones de la IA para realizar auditorías de transparencia, responsabilidad y seguridad.

- Reducción del riesgo de filtración de datos: Evita que la información empresarial confidencial quede expuesta a través de las indicaciones o resultados de la IA.

- Mejora de la supervisión del rendimiento: Realiza un seguimiento del uso de la IA, la calidad de la respuesta y el rendimiento del sistema para optimizar las operaciones.

- Control de costos: Supervisa el uso de las API y evita el uso indebido, lo que ayuda a las organizaciones a gestionar los gastos de IA de forma eficaz.

- Seguridad escalable: Proporciona una protección uniforme a medida que aumenta el uso de la IA en los equipos, las aplicaciones y las ubicaciones.

Desafíos operativos con MCP a escala

La implementación de un servidor de demostración es fácil, pero la implementación de MCP en toda la organización no lo es. Entre los obstáculos más comunes se incluyen los siguientes:

- Alojamiento y ciclo de vida — Los servidores personalizados deben funcionar cerca de los datos confidenciales, a veces aislados.

- Descubrimiento central — Los desarrolladores necesitan un registro de servidores MCP aprobados.

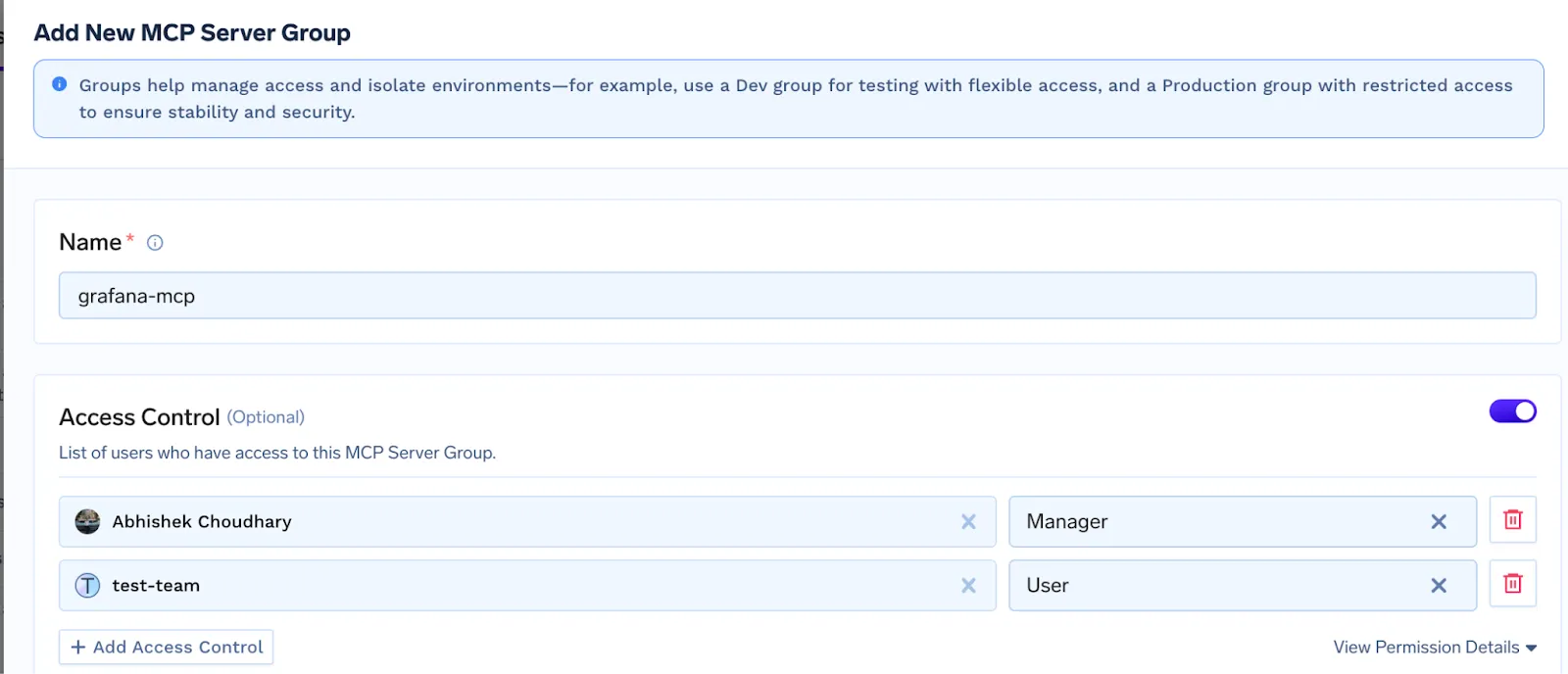

- Control de acceso - Defina qué equipos, usuarios o aplicaciones pueden acceder a qué registro de herramientas o servidores MCP

- Autenticación y autorización detallada — Debe asegurarse de que el usuario que llama al servidor MCP solo pueda acceder a los datos a los que tiene acceso

- Barandas — Las herramientas destructivas (por ejemplo, Delete_customer) deben requerir la aprobación humana.

- Controles de observabilidad y costos — Sin rastrear, los agentes fugitivos pueden enviar spam a las API o acumular facturas.

Gobernanza y control específicos de MCP

A medida que las organizaciones adoptan el Protocolo de contexto modelo (MCP) para conectar los modelos de IA con herramientas, API y datos empresariales, es esencial una gobernanza sólida para garantizar interacciones seguras, compatibles y bien administradas. Los controles específicos del MCP ayudan a prevenir el acceso no autorizado, protegen la información confidencial y mantienen la integridad operativa, al tiempo que permiten la innovación en inteligencia artificial.

La aplicación centralizada de políticas permite a las organizaciones definir reglas claras sobre cómo los sistemas de IA acceden a las herramientas y los datos. En combinación con un control de acceso granular, los administradores pueden restringir los permisos en función de las funciones, los usuarios o los modelos específicos, lo que reduce los riesgos de uso indebido. Los permisos a nivel de contexto refuerzan aún más la seguridad al garantizar que solo se compartan los datos necesarios, lo que contribuye a la minimización de los datos y a la protección de la privacidad.

Los registros de auditoría y el monitoreo en tiempo real brindan transparencia al rastrear el uso de las herramientas, el acceso a los datos y la actividad inusual. Esta información ayuda a los equipos a detectar las amenazas de forma temprana y a mantener la responsabilidad. El control de versiones y la gestión de la configuración también desempeñan un papel clave al evitar errores de configuración y garantizar que las integraciones de MCP se mantengan seguras y consistentes.

Por último, la gobernanza de MCP apoya el cumplimiento de los requisitos reglamentarios y permite una respuesta rápida a los incidentes. Si se produce una actividad sospechosa, los puntos finales del MCP afectados se pueden aislar rápidamente. Con el marco de gobierno adecuado, las organizaciones pueden escalar la adopción del MCP con confianza y, al mismo tiempo, proteger los datos, los sistemas y los usuarios.

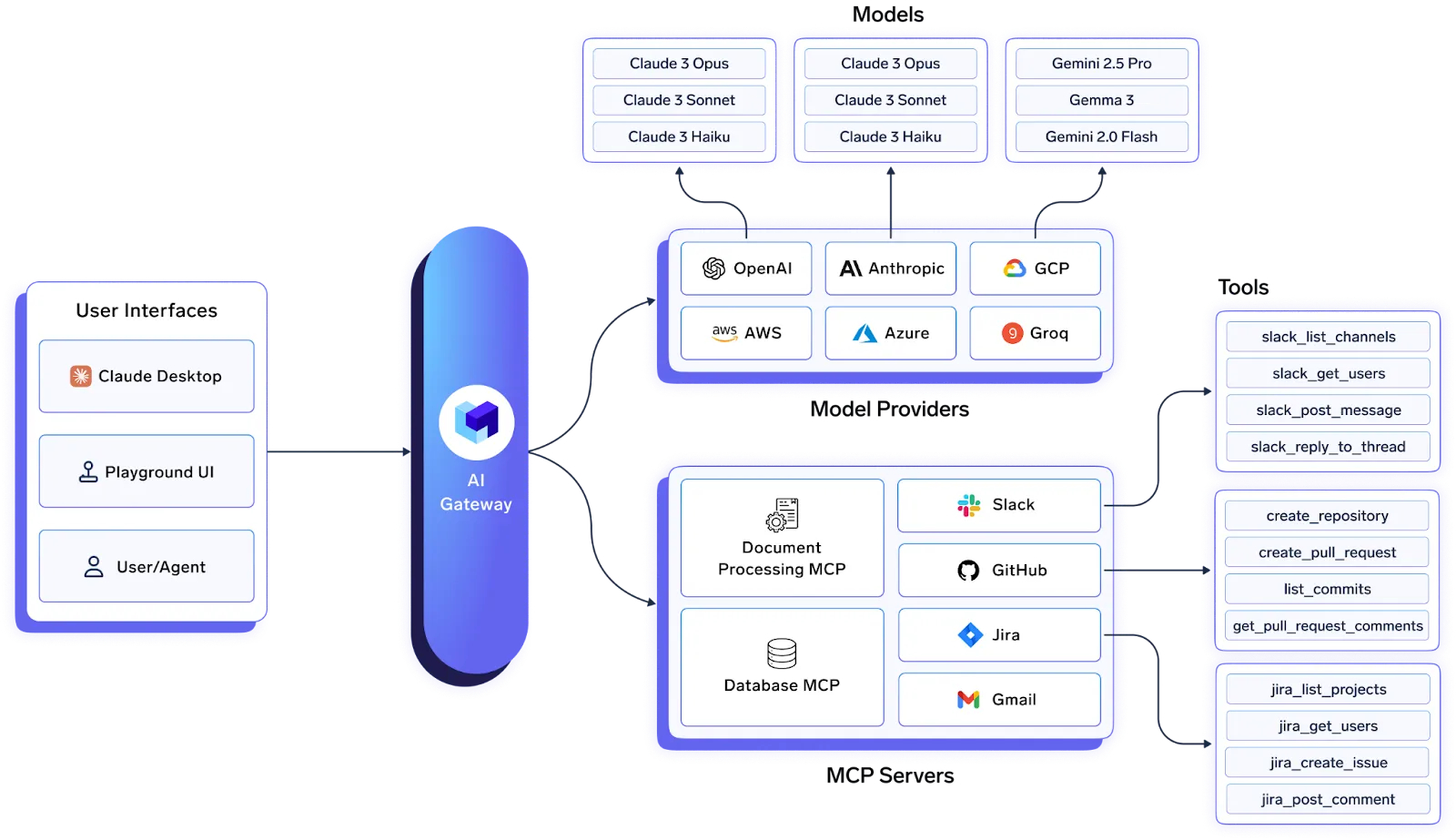

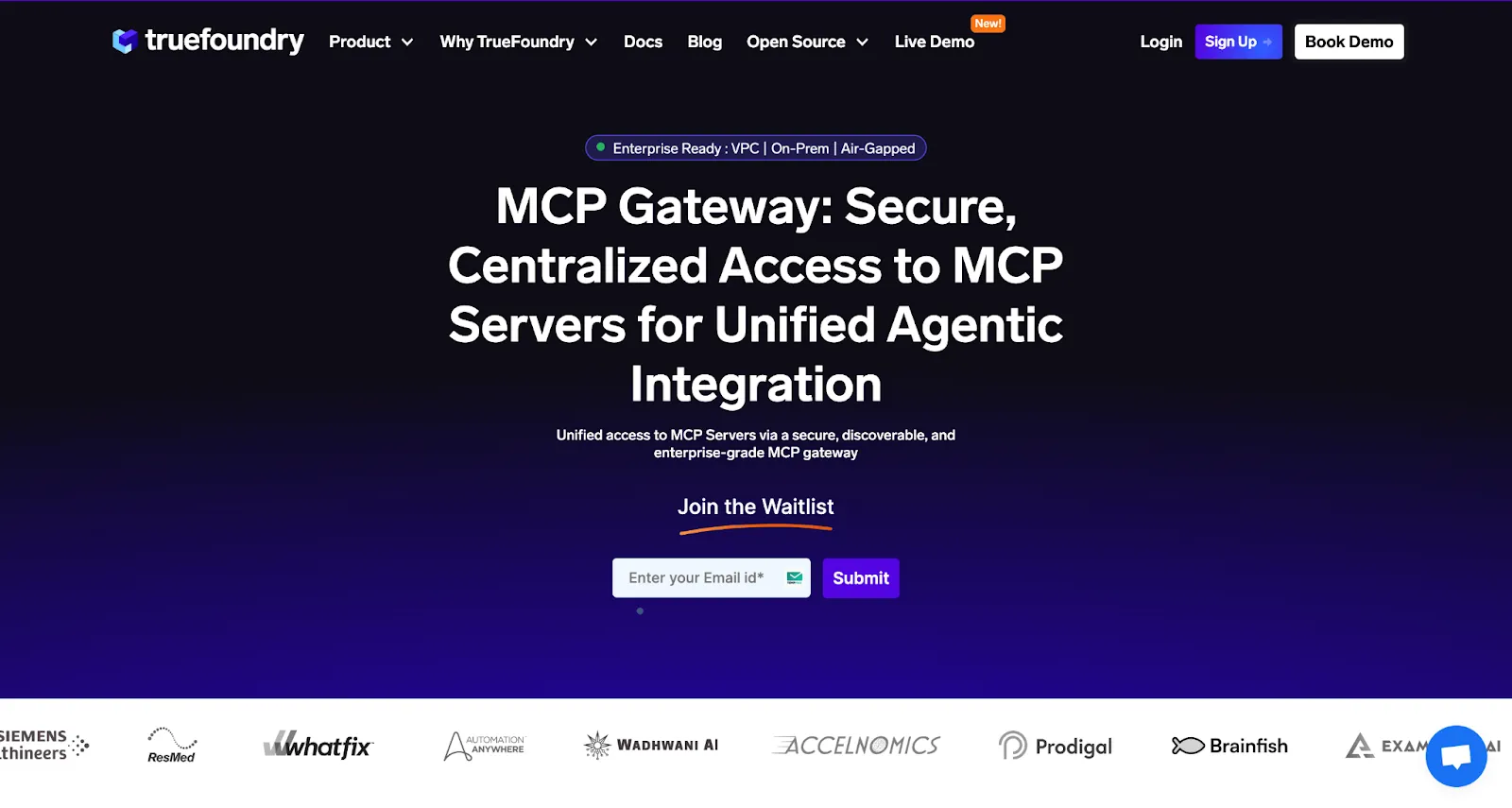

Puerta de enlace de IA compatible con mCP de TrueFoundry

True Foundry Puerta de enlace de IA ya proporcionaba un proxy unificado y de baja latencia para varios proveedores de LLM. Hoy lo estamos ampliando para que se convierta en el centro Plano de control MCP dentro de su VPC, en cualquier nube o local.

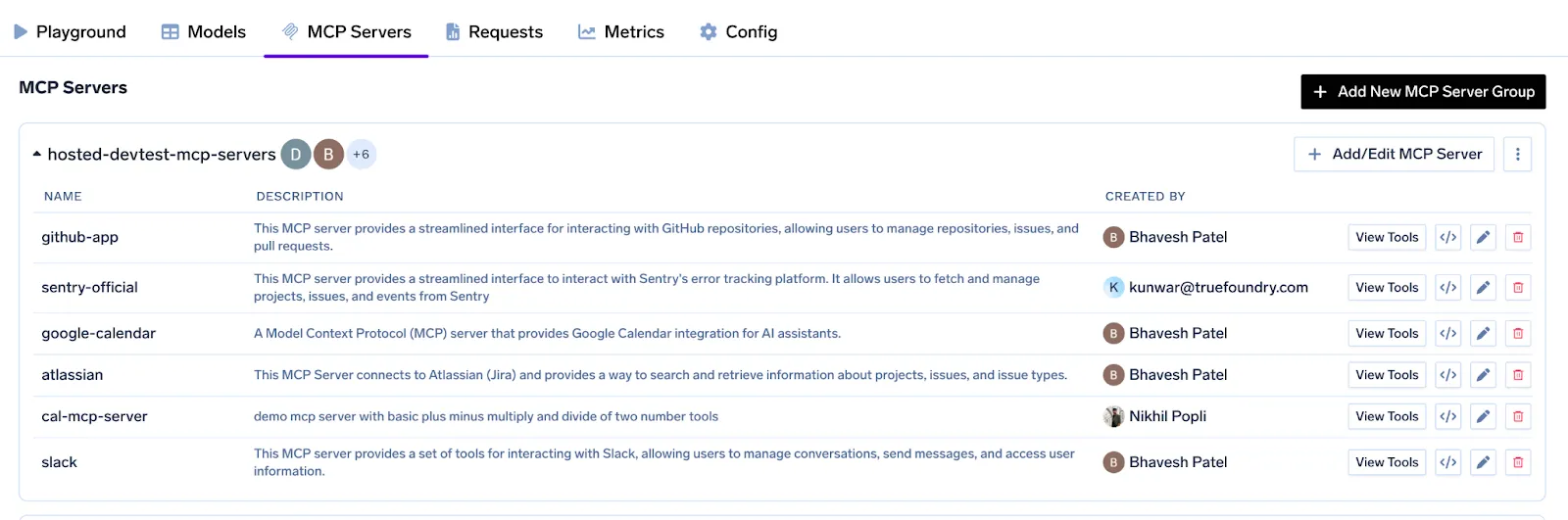

- Registre servidores MCP públicos o autohospedados.

- Aplica la autenticación respaldada por OAuth para que cada llamada a la herramienta contenga la identidad real del usuario.

- Aplica barreras, límites de velocidad y almacenamiento en caché semántico en toda la organización.

- Realice un seguimiento de cada paso del agente para la auditoría y la atribución de costos.

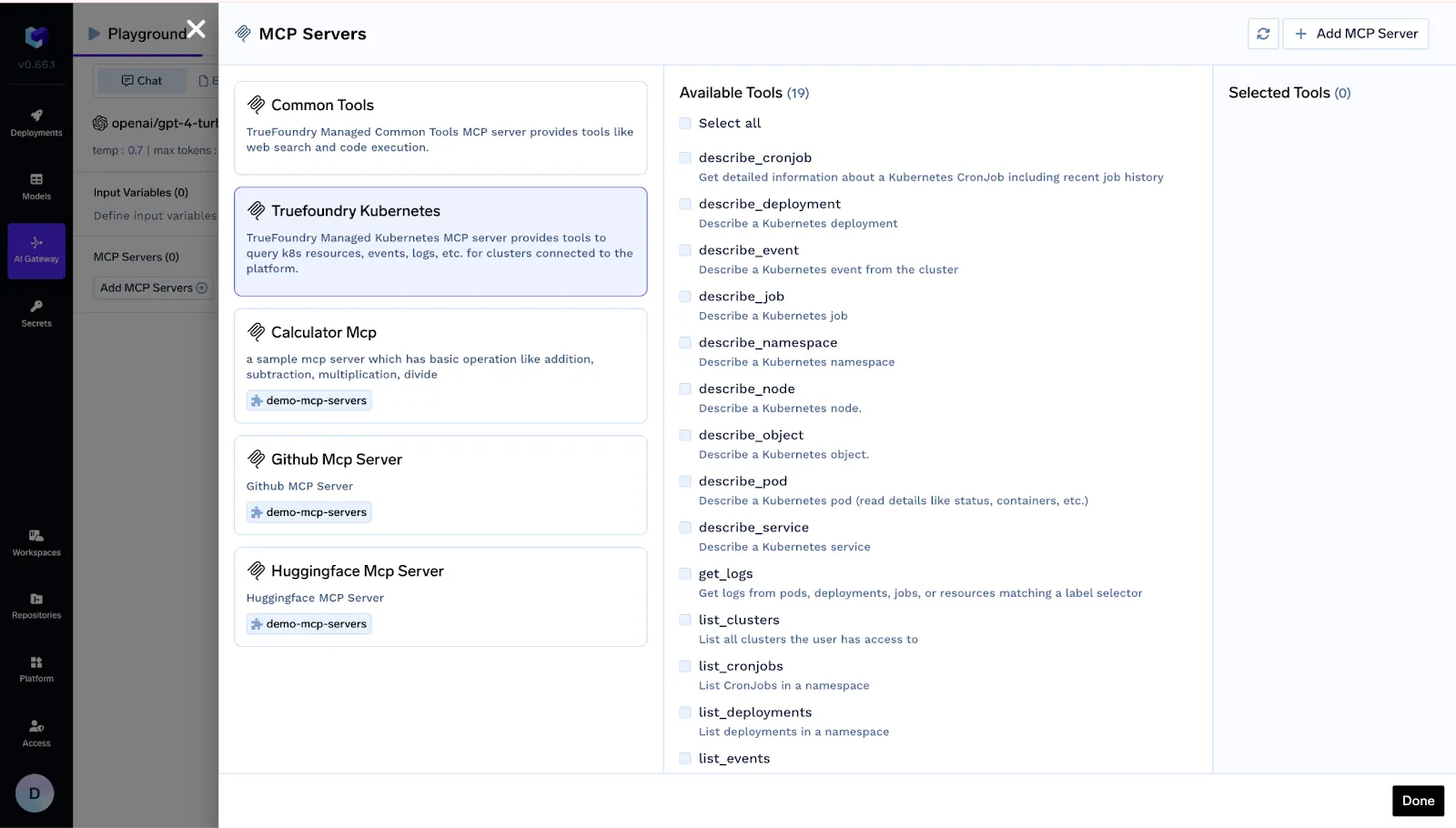

Deep‑Dive: capacidades clave de puerta de enlace

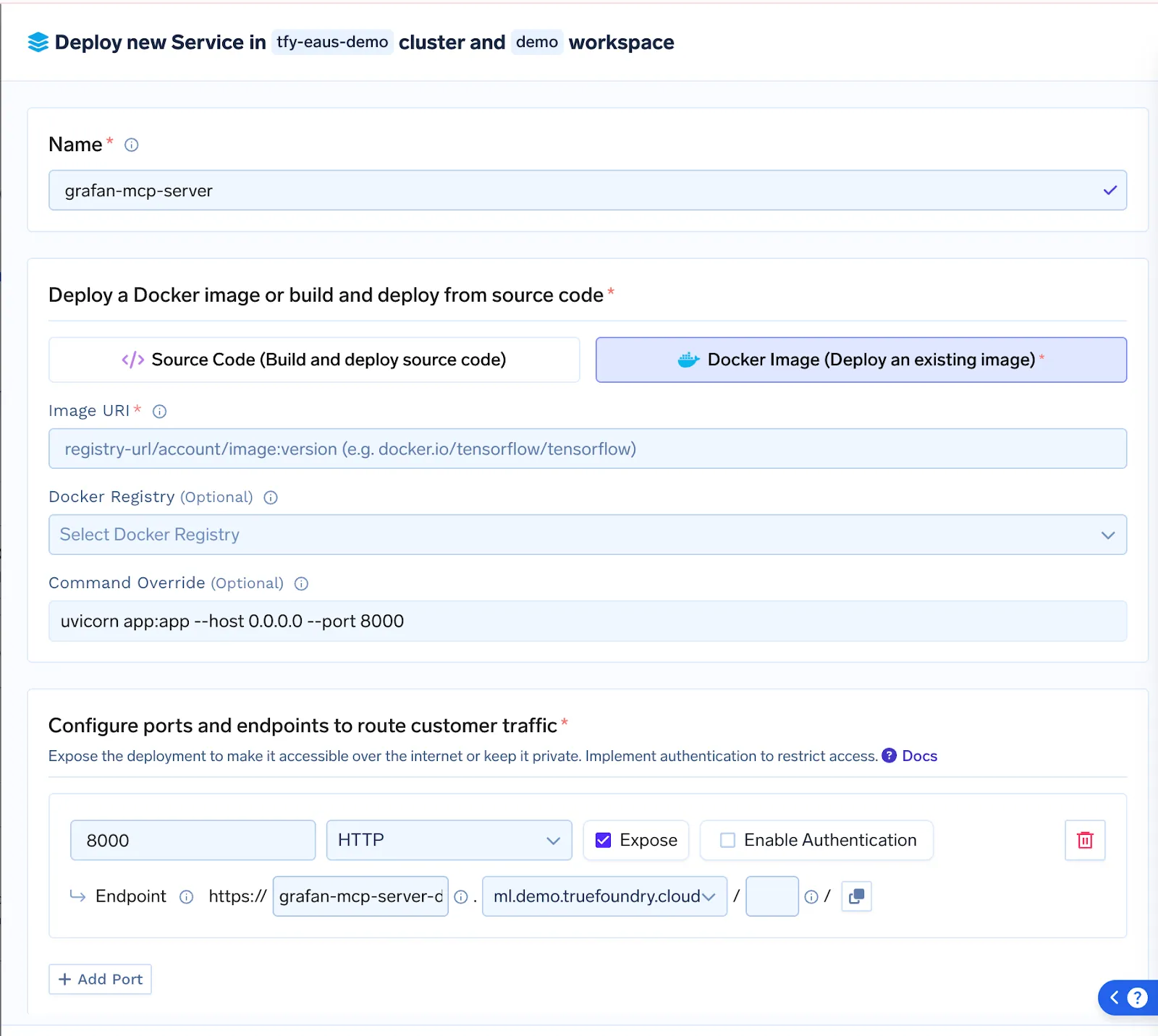

Despliegue sencillo del servidor MCP: Envíe los servidores como fuente o Docker; Gateway se encarga de la creación, el despliegue y el escalado automático de los contenedores sin tiempo de inactividad.

Registro central y autenticación respaldada por OAuth: En un solo panel se muestran Slack, GitHub, Salesforce o tu MCP de Postgres personalizado, con una lógica de actualización de tokens y alcances por usuario.

Control de acceso detallado: Asigne servidores (o herramientas individuales) a equipos, cuentas de servicio o entornos específicos para que un agente provisional no pueda tocar los datos de producción.

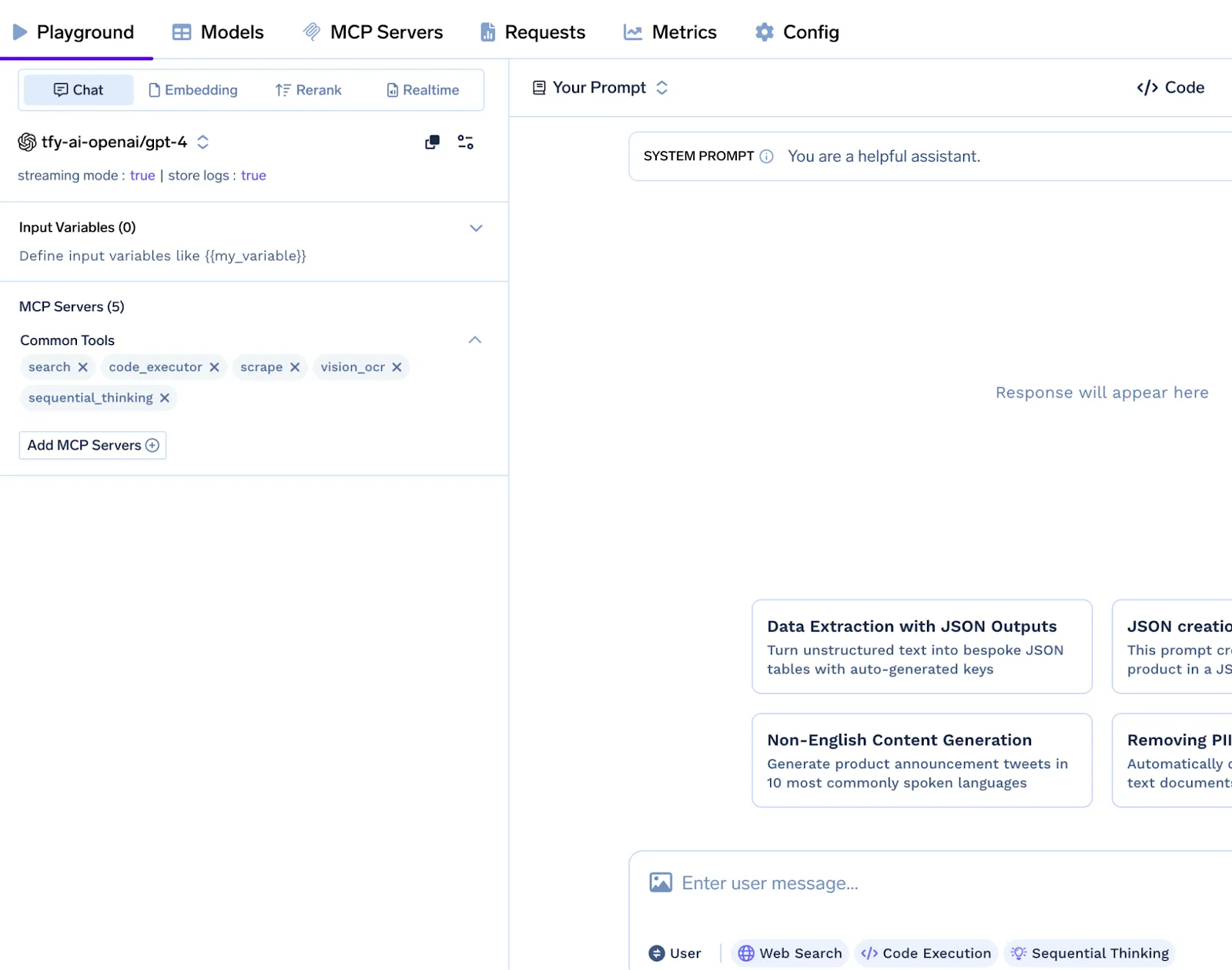

Agent Playground y fragmentos de código: Pon en marcha los agentes en cuestión de minutos: elige herramientas, escribe un mensaje, observa los seguimientos en tiempo real y, a continuación, copia fragmentos de Python ya preparados en tu proceso.

Barreras, observabilidad y limitación de velocidad: Redacción de PII, enlaces de aprobación manual, cuotas por herramienta y trazas distribuidas completas

Casos de uso y demostraciones del mundo real

A continuación se muestran dos ejemplos prácticos que mostramos durante el seminario web. Cada uno sigue un flujo claro y paso a paso para que puedas hacerte una idea de lo que el agente está haciendo de manera clandestina

1. Agente de depuración

Propósito — Triaje y reparación automatizados de los fallos de producción.

Flujo de trabajo:

- Acepte una URL de servicio fallida del usuario.

- Consulta el MCP de Kubernetes para ver una lista de los pods activos y transmitir registros en tiempo real.

- Analiza el seguimiento de la pila y, a continuación, pasa al MCP de GitHub para identificar el archivo y la línea exactos que provocaron el error.

- Genera una corrección en una nueva rama, envía la confirmación y abre un pull request.

- Publica el enlace de relaciones públicas en el canal de Slack designado para revisarlo rápidamente.

2. Asistente de entrevistas

Propósito — Entregue informes concisos a los candidatos antes de que se reúnan los paneles de entrevistas.

Flujo de trabajo:

- Escanea los eventos de Google Calendar de mañana cuyos títulos contengan «Entrevista».

- Recupera los currículos adjuntos o los documentos de Drive enlazados.

- Ejecute cada PDF con un OCR MCP para obtener texto limpio.

- Extraiga los detalles clave (empleador actual, experiencia total y funciones recientes) mientras redacta los identificadores personales.

- Publica un breve resumen en el canal privado de Slack «Entreview‑Prep» para que el panel esté preparado.

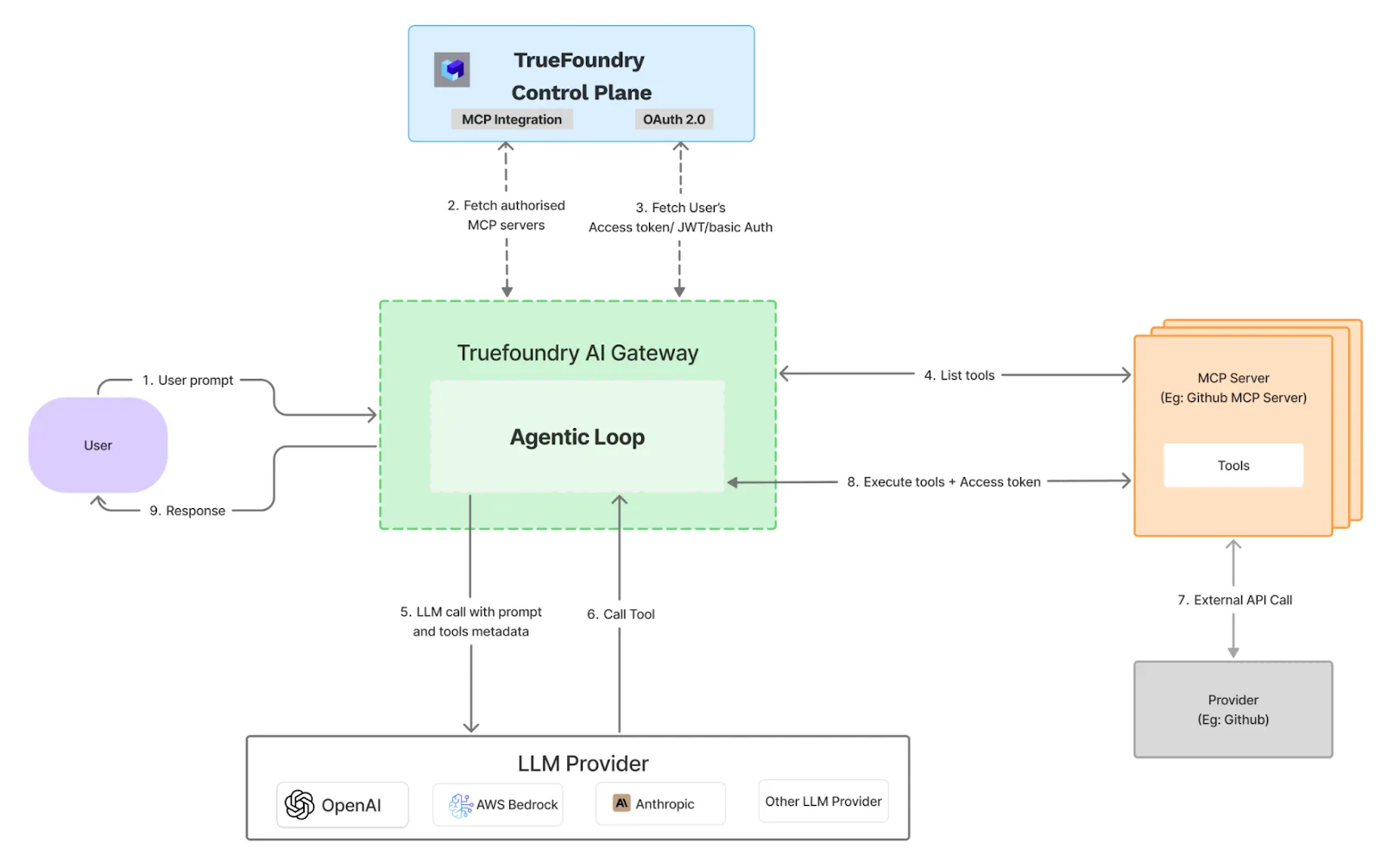

Descripción general de la arquitectura del sistema

La puerta de enlace de IA de Truefoundry está diseñada como un proxy intermediario de alto rendimiento que se encuentra entre el bucle de agencia del usuario final y los servicios posteriores, que incluyen Modelo de lenguaje grande (LLM) proveedores y servidores MCP. El sistema está diseñado para una latencia mínima mediante la ejecución de funciones críticas como la autenticación, la limitación de velocidad y las barreras de seguridad en la memoria. Para mantener el rendimiento, los datos de registro y análisis se procesan de forma asincrónica.

Ciclo de vida de las solicitudes y flujo de datos

El flujo operativo desde la solicitud del usuario hasta la respuesta final se ejecuta en una secuencia precisa de varios pasos:

1. Ingestión de solicitudes iniciales

La puerta de enlace recibe una solicitud inicial del usuario. Tras la ingestión, la solicitud se etiqueta con un identificador único para su seguimiento y se reenvía inmediatamente para su procesamiento.

2. Autenticación y autorización

La puerta de enlace se comunica con el plano de control de Truefoundry para realizar dos funciones de seguridad críticas:

- Obtiene una lista de servidores MCP autorizados que el usuario tiene permiso de acceso en función de políticas predefinidas.

- Solicita y recibe productos frescos, tokens de acceso de corta duración para cada uno de estos servidores autorizados, garantizando que las credenciales tengan un tiempo de exposición limitado.

3. Descubrimiento dinámico de herramientas

Con los tokens recién adquiridos, el Gateway consulta a cada servidor MCP autorizado para descubrir el conjunto de herramientas o funciones disponibles. Este proceso se lleva a cabo en tiempo real para cada solicitud de usuario y los resultados se almacenan en caché mientras dure esa solicitud para optimizar el rendimiento.

4. Invocación unificada de LLM

El Gateway crea un mensaje único y completo para el proveedor de LLM designado (por ejemplo, OpenAI, AWS Bedrock). Esta solicitud incluye la consulta original del usuario junto con los metadatos y esquemas de todas las herramientas descubiertas, lo que permite al LLM generar un plan de ejecución completo de varios pasos.

5. Ejecución iterativa de herramientas

Luego, Gateway ejecuta el plan generado por el LLM en un ciclo secuencial e iterativo:

- La puerta de enlace invoca la herramienta seleccionada en el servidor MCP correspondiente y pasa el token de acceso específico del usuario necesario con la llamada.

- El resultado de la ejecución de la herramienta se devuelve a la puerta de enlace.

- Luego, este resultado se retroalimenta al contexto del LLM para el siguiente paso del plan.

- Este ciclo se repite hasta que el LLM determine que la tarea está completa.

6. Interacción API externa encapsulada

Todas las llamadas a la API externas (por ejemplo, a GitHub o Stripe) las gestionan exclusivamente los servidores MCP, no el Gateway.

7. Entrega de respuestas y registro asincrónico

Una vez que se completa el ciclo de ejecución, la respuesta final se transmite al usuario. Al mismo tiempo, todos los datos operativos relevantes (incluidos los seguimientos, los tiempos de rendimiento y las métricas de costos) se envían a una cola asincrónica para que las plataformas de análisis y observabilidad los ingieran. Esto garantiza que el registro no introduzca ninguna latencia en el tiempo de respuesta orientado al usuario.

Mejores prácticas para una puerta de enlace de IA segura con MCP

Un seguro Puerta de enlace de IA actúa como la capa protectora entre los sistemas de IA y los datos, aplicaciones y usuarios empresariales. La implementación de las prácticas correctas garantiza un flujo de datos seguro, un acceso controlado y operaciones de IA confiables, al tiempo que minimiza los riesgos de seguridad y cumplimiento.

- Imponga una autenticación y autorización sólidas: Utilice la autenticación multifactor (MFA) y el control de acceso basado en roles (RBAC) para garantizar que solo los usuarios y servicios verificados puedan acceder a la puerta de enlace de IA.

- Aplicar los principios de minimización de datos: Permita que los sistemas de IA accedan solo a los datos necesarios para tareas específicas a fin de reducir la exposición de información confidencial.

- Cifre los datos en tránsito y en reposo: Utilice estándares de cifrado modernos para proteger los datos que fluyen a través de la puerta de enlace y se almacenan en registros o cachés.

- Implemente alertas y monitoreo en tiempo real: Supervise continuamente el tráfico, detecte anomalías y active alertas para actividades sospechosas o solicitudes de datos inusuales.

- Mantenga registros de auditoría detallados: Registre todas las solicitudes, respuestas y eventos de acceso a los datos para respaldar el cumplimiento, las investigaciones y la rendición de cuentas.

- Usa el filtrado y la redacción de contenido: Detecte y oculte automáticamente los datos confidenciales, como la información personal, los detalles financieros o las credenciales, antes de que lleguen a los modelos de IA.

- Actualice y parchee regularmente los sistemas: Mantenga actualizados el software de puerta de enlace, las dependencias y los controles de seguridad para evitar vulnerabilidades.

- Establece límites de velocidad y controles de uso: Impida el abuso, los intentos de denegación de servicio o el uso excesivo de las API imponiendo límites y cuotas.

- Aísle los entornos y las cargas de trabajo: Separe los entornos de desarrollo, pruebas y producción para reducir el riesgo de fugas de datos entre entornos.

- Realizar auditorías de seguridad periódicas: Revise periódicamente las configuraciones, las políticas y los controles de acceso para garantizar el cumplimiento y la eficacia continuos.

Introducción y lanzamiento de la versión beta de MCP Gateway

El lanzamiento beta de MCP Gateway ya está disponible en el plano de control de Truefoundry. Inscríbase para un prueba de tres meses, o reserva un sesión de asesoramiento personalizada para comparar el costo, la latencia y la arquitectura con nuestro equipo.

¿Está preparado para convertir las API aisladas en agentes superpotentes? Crea tu cuenta gratuita y conecte su primer servidor MCP en cuestión de minutos.

Conclusión

A medida que las empresas escalan la IA de las agencias, una puerta de enlace de IA segura con MCP se vuelve esencial para conectar los modelos a herramientas empresariales reales de forma segura y confiable. El MCP permite un acceso estandarizado a las herramientas, mientras que la puerta de enlace refuerza la gobernanza, la seguridad y la observabilidad en cada interacción.

Con el control centralizado, los permisos detallados y la supervisión en tiempo real, las organizaciones pueden implementar potentes agentes de IA sin comprometer la protección de los datos ni el cumplimiento. La adopción de una pasarela de IA segura con MCP garantiza una automatización de la IA escalable, confiable y lista para la producción para la empresa.

Reserva una demostración para ver cómo funcionará la pasarela de IA de TrueFoundry con MCP en su entorno empresarial.

Preguntas frecuentes

¿Qué es una puerta de enlace de IA empresarial con MCP?

Una puerta de enlace de IA empresarial con MCP es una capa centralizada que conecta los modelos de IA con las herramientas y los datos empresariales mediante el protocolo Model Context. Gestiona la autenticación, el control de acceso, el registro y la aplicación de políticas, lo que garantiza interacciones de IA seguras, observables y que cumplan con las normas y, al mismo tiempo, permite a los agentes descubrir e invocar de forma segura las API empresariales aprobadas.

¿Cómo mejora MCP una puerta de enlace de IA empresarial?

MCP mejora una pasarela de IA empresarial al estandarizar la forma en que los modelos de IA descubren y utilizan las herramientas. Proporciona esquemas estructurados, detalles de autenticación y reglas de uso, lo que permite a las pasarelas aplicar políticas, administrar permisos y monitorear el uso de las herramientas. Esto garantiza una integración coherente, segura y escalable entre los agentes de IA y los sistemas empresariales en todos los entornos.

¿Qué funciones de seguridad debe incluir una puerta de enlace de IA empresarial con MCP?

Una puerta de enlace de IA empresarial con MCP debe incluir una autenticación sólida, un control de acceso basado en roles, el cifrado, el registro de auditorías, la supervisión en tiempo real, la redacción de datos y la limitación de velocidad. También debe respaldar la aplicación de políticas, la gestión segura de los tokens y los controles de cumplimiento para evitar el acceso no autorizado, proteger los datos confidenciales y garantizar la seguridad de las interacciones de la IA con las herramientas empresariales.

¿Cómo protegen las empresas el acceso a las herramientas MCP a través de pasarelas de IA?

Las empresas protegen el acceso a las herramientas MCP imponiendo la autenticación basada en la identidad, asignando permisos basados en funciones y emitiendo tokens de corta duración para las llamadas a las herramientas. Las pasarelas de IA validan el contexto de los usuarios, restringen el acceso a los servidores MCP aprobados, registran todas las interacciones y aplican barreras, como los flujos de trabajo de aprobación y el filtrado de datos, para evitar el uso indebido o la exposición no autorizada de los datos.

¿Cuáles son las mejores prácticas para escalar una puerta de enlace de IA empresarial con MCP?

Las mejores prácticas incluyen la centralización de los registros de los servidores MCP, la implementación de controles de acceso granulares, la habilitación de la observabilidad y el seguimiento de los costos, y la automatización de la aplicación de políticas. Las organizaciones deben aislar los entornos, utilizar límites de velocidad, mantener registros de auditoría y revisar las configuraciones con regularidad. Estas medidas garantizan una escalabilidad segura, eficiente y compatible a medida que la adopción de la IA se expande en los equipos y los flujos de trabajo.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)