Die besten MCP-Register im Jahr 2026: Entwickler und Unternehmen im Vergleich

.webp)

Auf Geschwindigkeit ausgelegt: ~ 10 ms Latenz, auch unter Last

Unglaublich schnelle Methode zum Erstellen, Verfolgen und Bereitstellen Ihrer Modelle!

- Verarbeitet mehr als 350 RPS auf nur 1 vCPU — kein Tuning erforderlich

- Produktionsbereit mit vollem Unternehmenssupport

Vor einigen Monaten betrachteten die meisten Teams ihre MCP-Server als einfache Verbesserungen. Sie haben einen in GitHub gefunden, ihn über eine JSON-Konfigurationsdatei mit Claude Desktop oder Cursor verbunden und sind mit Ihrem Geschäft weitergegangen. Dieser Ansatz war für eine begrenzte Anzahl von Servern wirksam.

Sobald Sie jedoch damit beginnen, Ihre Auslastung auf Dutzende von MCP-Servern in mehreren Teams zu erhöhen, von denen jedes eine separate Authentifizierung, Verfügbarkeitserwartungen, Eigentumsrechte usw. erfordert, gehen Ihnen schnell die Kapazitäten aus, um sie alle zu verwalten.

All diese verschiedenen Teams haben am Ende doppelte Server, deren Anmeldeinformationen in der gesamten Umgebung verstreut sind und keine Möglichkeit zu wissen, welche Tools welchen Agenten verwenden.

Gleichzeitig hat die schnelle Entwicklung des Model Context Protocol es zu einer branchenüblichen Integrationsebene für agentische KI gemacht. Die schnell wachsende Unterstützung durch wichtige KI-Ökosysteme und Zehntausende von Servern hat dazu geführt, dass sich das MCP-Ökosystem viel schneller entwickelt hat als die dafür verfügbare Infrastruktur.

Hier kommen MCP-Register ins Spiel. MCP-Register dienen als Integrations- und Erkennungsebene für MCP-Server. Ihr Umfang ist sehr unterschiedlich und reicht von einfachen Discovery-Katalogen bis hin zu Plattformen, die versuchen, Hosting-, Governance- und Unternehmenskontrollprobleme zu lösen.

Die Wahl des falschen Ansatzes kann dazu führen:

- Ineffiziente Hosting-Modelle, die zu höheren Cloud-Kosten beitragen

- Unsichere Verbindungen zwischen nicht verifizierten Servern

- Fehlende Prüfprotokolle führen zu Compliance-Lücken

- Bei der manuellen Verwaltung der Infrastruktur kann ein technischer Aufwand anfallen

In diesem Leitfaden analysieren wir die besten MCP-Register für 2026 und untersuchen, wie sie in Bezug auf Discovery, Governance, Hosting und Unternehmensvorsorge abschneiden. Auf diese Weise können Sie die richtige Plattform für die Einrichtung Ihrer AI-Agent-Infrastruktur auswählen.

.webp)

Was ist ein MCP-Register und warum ist es wichtig?

Eine MCP-Registry ist ein zentralisierter Katalog, der alle MCP-Server, ihre Funktionen und die Art und Weise, wie eine Verbindung zu ihnen hergestellt wird, verfolgt. Sie können sich die MCP-Registry als Erkennungsebene für Ihre KI-Tools vorstellen.

MCP-Registries sind nicht mit den tatsächlichen Servern identisch. Sie speichern Servermetadaten wie:

- Serverbeschreibungen und Funktionen

- Verbindungsendpunkte und Protokolldetails

- Anforderungen an die Authentifizierung

- Versions- und Kompatibilitätsinformationen

Die eigentlichen Server existieren dort, wo sie bereitgestellt wurden, sei es lokal, in der Cloud oder bei einem Drittanbieter. Diese Unterscheidung wird immer wichtiger, je größer die Systeme werden.

Entwickler können Server manuell konfigurieren, wenn nur wenige zu verwalten sind. Wenn sich Agenten vermehren und Tools gleichzeitig eine Verbindung zu vielen Systemen herstellen, treten Fragmentierungsprobleme auf:

- Konfigurationsabweichung im gesamten Team

- Doppelte Server werden erstellt

- Unklarer Serverbesitz

- Inkonsistente Anwendung von Sicherheitsrisiken und Richtlinien auf allen Servern

Unternehmen sind sich dieses wachsenden Problems zunehmend bewusst: Schatten-KI. Teams können Automatisierungsagenten ohne Aufsicht mit externen Tools verbinden. Sie können jede Art der Verwaltung dieser potenziell gefährlichen Datenverbindungen oder jegliche Zugriffskontrolle anwenden.

Ohne eine zentrale MCP-Registry gibt es keinen Mechanismus, um diese Verbindungen zu verfolgen oder zu verwalten. Das MCP-Register bietet die Transparenz und Kontrolle, die Plattformteams benötigen, bevor die Vielzahl von Tools zu einem systemischen Problem wird.

.webp)

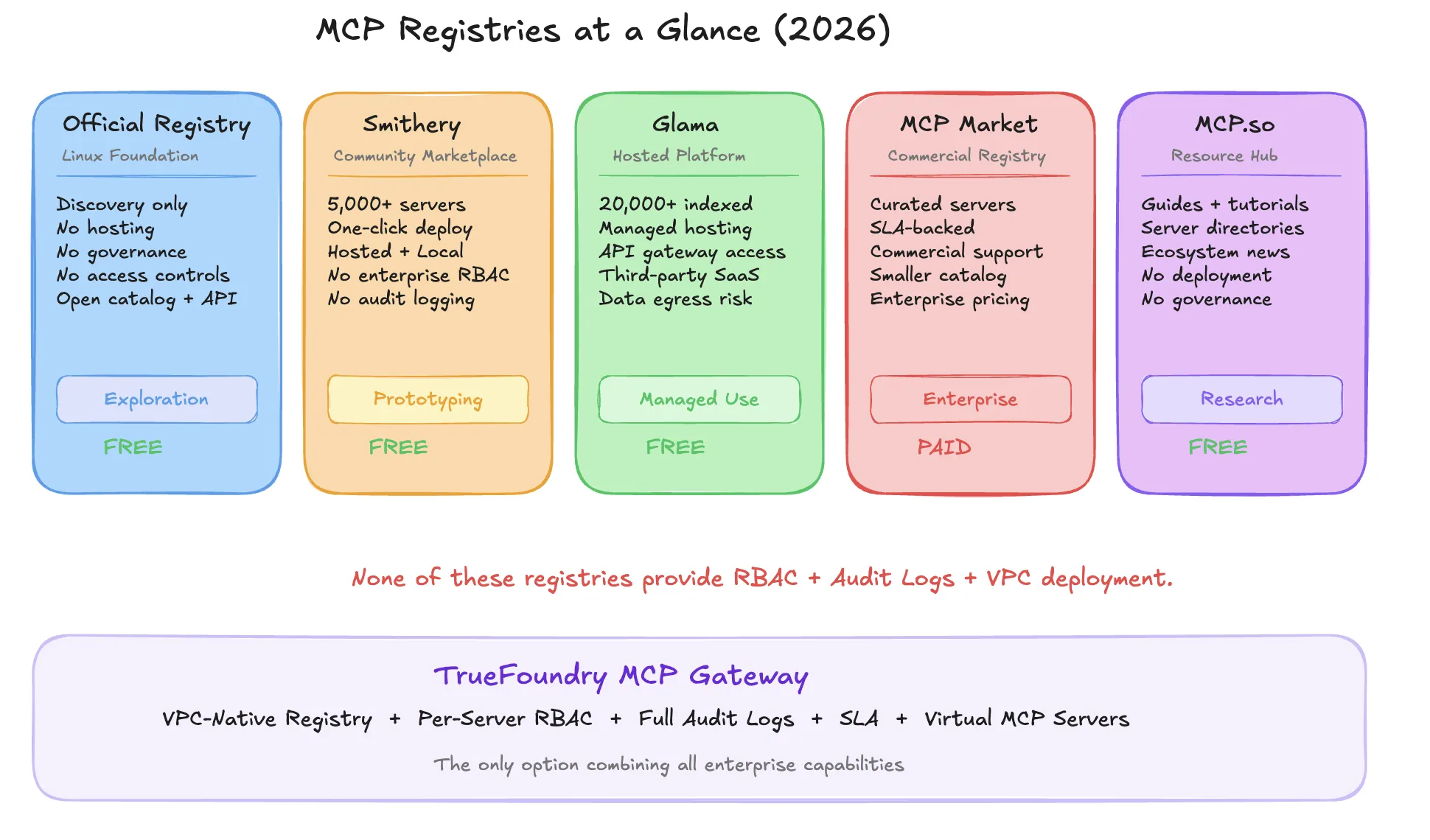

Die besten MCP-Register im Jahr 2026

MCP-Register gibt es aus vielen Gründen; einige beinhalten die Suche nach einem Server, die Bereitstellung eines Platzes zum Hosten einer Anwendung oder die Verwaltung der allgemeinen Nutzung von MCPS innerhalb des Unternehmens.

Im Folgenden finden Sie eine Zusammenfassung der besten MCP-Register, die anhand ihrer Funktionen und Fähigkeiten verglichen wurden.

Offizielles MCP-Register (registry.modelcontextprotocol.io)

Ein zentralisiertes Repository mit öffentlichen Metadaten für MCP-Server, unterstützt von Anthropic, GitHub, PulseMCP und Microsoft. Es ist eine Metaregistry — das bedeutet, dass sie zwar Metadaten über Pakete enthält, aber NICHT den eigentlichen Code oder die Binärdateien (die auf npm, PyPI, Docker Hub usw. gespeichert sind).

Limitierung:

- Nur Metadaten; bietet keinen Hosting- oder Laufservice an;

- Es befindet sich noch in der Vorschauversion und kann wichtige Änderungen erfahren;

- Speziell für die programmatische Nutzung entwickelt. Nicht für das Surfen durch Endbenutzer;

- Keine integrierten Kurations-, Bewertungs- oder Verwaltungsfunktionen;

Am besten für

- Autoren von MCP-Servern, die ihre Metadaten an einem einzigen kanonischen Ort veröffentlichen möchten. Auf diese Weise können alle nachgelagerten Register und Marktplätze sie finden.

- MCP-Client-Entwickler, die Discovery-Funktionen mithilfe der bereitgestellten REST-API implementieren möchten. Unternehmen, die eine standardisierte UPSTREAM-Quelle für die Einspeisung in ihre eigenen privaten Unterregister benötigen.

Schmiedekunst

Smithery ist das Äquivalent zu Docker Hub im MCP-Ökosystem. Dieses Tool verfügt über mehr als 7.000 verfügbare Server, die entweder lokal mithilfe der CLI installiert oder auf der Infrastruktur von Smithery als gehostete Remote-Server ausgeführt werden können. Bei gehosteten Servern verwaltet Smithery die Laufzeit und stellt OAuth-Modals für Serverautoren bereit, sodass sie ihren eigenen Authentifizierungsablauf nicht von Grund auf neu erstellen müssen. Die Zeit von der Identifizierung Ihres Tools bis zur Inbetriebnahme beträgt in der Regel weniger als eine Minute.

Limitierung:

- Keine unternehmensinternen Kontrollmechanismen wie RBAC, Auditprotokolle oder Genehmigungsworkflows

- Kein Einblick in Sicherheitsrisiken oder Token-Lebenszyklen für MCP-Server

- Qualität und Zuverlässigkeit der öffentlich zugänglichen MCP-Server sind inkonsistent

- Nicht für Compliance-Anforderungen in Produktionsumgebungen konzipiert

Am besten geeignet für:

Entwickler oder kleine Teams, die Prototypen von Agenten-Workflows erstellen möchten, indem sie eine schnelle Erkennung und Einrichtung oder Durchführung von Experimenten mit MCP-Integrationen ermöglichen.

Glama

Glamas ist eine zentrale Quelle für öffentliche MCP-Server-Metadaten, die von Anthropic, GitHub, PulseMCP und Microsoft verwaltet wird und als Metaregistry fungiert. Es enthält alle Metadaten des MCP-Pakets, speichert jedoch nicht den eigentlichen Quellcode oder die Binärdateien. Quellcode und Binärdateien sind in den Standard-Repositorys (NPM, PyPI, Docker Hub) verfügbar und können über Linda abgerufen werden.

Einschränkungen:

- Kein Quellcode oder Paket wurde im Glama-Repository gespeichert; Sicherheitsprüfungen hängen ausschließlich von den entsprechenden Paket-Repositorys ab.

- Es befindet sich noch in der Vorschauversion und es gibt keine Garantie gegen Datenrücksetzungen oder grundlegende Änderungen vor der allgemeinen Verfügbarkeit.

- In erster Linie für den programmatischen Abruf von MCP-Metadaten durch Unterregistrierungen konzipiert, nicht für das Surfen durch Endbenutzer.

- Keine integrierten Bewertungen oder Rezensionen; diese werden von nachgelagerten Unterregistern bereitgestellt.

- Unterhält keine Registrierung für MCP-Clients oder Host-Anwendungen.

Am besten geeignet für:

- MCP Server-Autoren, die ihre Metadaten auf einfache Weise veröffentlichen möchten, sodass alle nachgelagerten Register und Marktplätze sie finden können.

- MCP-Client-Entwickler, die Discovery-Funktionen mithilfe der REST-API entwickeln und implementieren.

- Unternehmensanwender, die nach einer gemeinsamen Upstream-Quelle für MCP-Metadaten suchen, die sie als Grundlage für die Erstellung privater Unterregister verwenden können.

MCP-Markt

MCPMarket.com ist ein Online-Marktplatz für MCP-Tools und listet über 10.000 MCP-Server in über 23 Kategorien auf, darunter Entwicklertools, API-Entwicklung, Datenwissenschaft und ML sowie Produktivität und Workflow.

Dies ist ein von der Community kuratiertes Verzeichnis mit einer durchsuchbaren Weboberfläche, über die Sie nach Kategorien filtern, ausgewählte oder offizielle MCP-Server anzeigen und Installationsdetails abrufen können. Wenn Sie Cline verwenden, ist der Installationsablauf stärker integriert, das Verzeichnis selbst ist jedoch clientunabhängig.

Einschränkungen:

- Das Community-Verzeichnis eines Drittanbieters ist kein offizielles MCP-Projekt. (d. h. keine Namespace-Überprüfung oder Authentifizierung des Herausgebers wie im Fall der offiziellen MCP-Registry)

- Keine programmatische API für MCPMarket.com: Es handelt sich nur um eine durchsuchbare Website (d. h. keine API-First-Registrierung; daher können keine nachgelagerten Tools erstellt werden, die eine Schnittstelle zu MCPMarket.com herstellen).

- Keine Qualitäts- oder Sicherheitsgarantie (da alle Angebote von der Community eingereicht wurden, scheint es keine formellen Überprüfungsverfahren zu geben).

- Keine Installation mit einem Klick von MCPMarket.com, es sei denn, Sie verwenden einen bestimmten Client (wie Cline).

Am besten geeignet für:

Entwickler, die daran interessiert sind, MCP-Server nach Kategorien über eine Weboberfläche zu durchsuchen und zu entdecken, anstatt eine API abzufragen. Ein nützliches Tool, um einen schnellen visuellen Überblick darüber zu erhalten, was im MCP-Ökosystem verfügbar ist.

MCP.so

MCP.so ist ein von der Community geführtes Verzeichnis für MCP-Server von Drittanbietern. Es gehört mit über 19.000 eingereichten Servern zu den größten derzeit verfügbaren Verzeichnissen. Jede Person kann dem Verzeichnis einen Eintrag hinzufügen, indem sie ein Problem auf GitHub einreicht. Das macht es sowohl beliebt als auch, was dazu führt, dass es schwer zu benutzen ist.

Limitierung:

- Nur Verzeichnis; keine Möglichkeit, Code auszuführen, keine Installation mit einem Klick und keine programmatische API für MCP-Clients

- Es wird nicht versucht, die Qualitäts- oder Sicherheitsrisiken jedes Angebots zu bewerten oder zu verifizieren. Angesichts des Umfangs ist es mit erheblichem Aufwand verbunden, etwas Passendes für Produktionsumgebungen zu finden

- Keine Überprüfung der Namespace-Inhaberschaft oder Herausgeberauthentifizierung

- Keine Bewertungen, Rezensionen oder Nutzungsstatistiken; schwer zu sagen, welche Angebote aufgegeben wurden

Am besten geeignet für:

Umfassende Suche, wenn Sie die größtmögliche Auswahl an MCP-Servern sehen möchten. Dies kann nützlich sein, um Hintergrundinformationen zu sammeln oder um obskure MCP-Server zu finden, die möglicherweise nicht auf anderen kuratierten Listen aufgeführt sind.

Vergleichstabelle der MCP-Registrierung

Vergleichen wir die fünf wichtigsten MCP-Register anhand der wichtigsten Parameter:

Was können die meisten Registries für Unternehmensteams nicht tun?

Die funktionalen Einschränkungen vieler MCP-Register führen zu vier wichtigen Lücken für Mitarbeiter auf Unternehmensebene:

- Fehlende Einschränkungen auf Serverebene: Jeder KI-Agent kann sich ohne Zugriffskontrolle mit jedem registrierten Server verbinden.

- Kein Prüfpfad: Es gibt keine Aufzeichnungen darüber, welcher Agent wann auf welche Tools zugegriffen hat oder welche Eingaben verwendet wurden.

- Keine Zugriffssteuerung: Registrierungen steuern keine Benutzer-, Gruppen- oder Agentenberechtigungseinstellungen auf Registrierungsebene.

- Risiko des ausgehenden Datenausgangs: Gehostete Registries leiten Tool-Aufrufe über eine externe Netzwerkinfrastruktur weiter, wodurch Compliance- und Sicherheitsrisiken für Organisationen entstehen, die SOC 2, GDPR oder ähnlichen Rahmenbedingungen unterliegen.

Diese Funktionen sind nicht optional. Sie werden von jeder Organisation benötigt, die Compliance-Audits unterzogen wird oder sensible Systeme in regulierten Branchen betreibt.

.webp)

Warum benötigen Unternehmen ein internes Register, nicht nur ein öffentliches?

Öffentlich verfügbare MCP-Server helfen Ihnen dabei, festzustellen, welche Tools vorhanden sind. Unternehmen müssen auch festlegen, wer unter welchen Bedingungen auf diese Tools zugreifen darf. Ein internes Register bietet drei wichtige Funktionen:

1. Eine Informationsquelle auf allen öffentlichen und privaten Servern

Viele Unternehmen verwenden eine Mischung aus externen und speziell entwickelten Servern, um ihre MCPs zu hosten. Die interne Registrierung schafft einen zentralen, kontrollierten Ort für die Archivierung beider Servertypen.

2. Einschränkungen des Genehmigungsworkflows zur Verhinderung der Verwendung von Shadow MCP

Bevor Agenten auf einen Server zugreifen können, muss der Server überprüft werden, damit das Sicherheitsteam den Zugriff des Agenten verwalten kann.

3. Versionskontrolle und Rollback-Funktionalität sorgen für Stabilität

Plattformmanager können einen Agenten einer bestimmten Serverversion zuweisen und dieser zuordnen und bei Bedarf zur vorherigen Version zurückkehren.

Ohne diese Fähigkeiten werden Unternehmen, die MCP-Technologie in großem Umfang einsetzen, vor den gleichen Herausforderungen stehen, die durch frühere Entwicklungen in Richtung Schatten-IT entstanden sind. Die Risiken in der Softwarelieferkette, die von nicht verwalteten MCP-Servern ausgehen, sind vergleichbar mit denen, die von nicht verwalteten traditionellen Softwarekomponenten in modernen Software-Lieferketten ausgehen.

.webp)

.webp)

Wie das MCP Gateway von TrueFoundry löst, was Registries allein nicht können

Mithilfe von MCP-Registern können Agenten herausfinden, welche Tools vorhanden sind. Sie setzen jedoch keine Zugriffskontrolle durch, verfolgen die Nutzung nicht und schützen sensible Systeme nicht vor Backend-Änderungen. TrueFoundry bietet eine vollständige Steuerungsebene, die die Registrierung auf eine verwaltete Infrastrukturebene erweitert.

Eine verwaltete interne Registrierung in Ihrer eigenen VPC

Innerhalb einer Steuerungsebene, die in ihrer eigenen Umgebung (AWS, GCP, Azure oder vor Ort) bereitgestellt wird, können Benutzer mithilfe von TrueFoundry sowohl selbst gehostete als auch öffentliche MCP-Serverinstanzen registrieren. Alle Interaktionen bleiben innerhalb des Netzwerkperimeters des Benutzers, und die Agenten können nur mit autorisierten Servern von Teams interagieren, die der DSGVO oder den Anforderungen an den Datenspeicherort unterliegen. Dies ist ein Muss für die Kontrolle.

Granulare Zugriffskontrolle pro Server

Nicht jeder Agent sollte Zugriff auf jedes Tool haben. TrueFoundry verwendet die rollenbasierte Zugriffskontrolle (RBAC) auf Serverebene, sodass jedes Team/jeder Agent nur die Tools sehen und aufrufen kann, zu deren Verwendung es autorisiert ist. Plattformteams definieren die Zugriffsebene, die ein Team oder ein Agent einmal haben wird, und dann erzwingt TrueFoundry diese Zugriffsebene für den gesamten Zugriff auf das Tool.

Durchgängige Auditprotokollierung mit Identitätskontext

Die gesamte Nutzung des Tools wird automatisch mit sehr detaillierten und strukturierten Metatag-Daten erfasst. Dazu gehören der Benutzer, der das Tool aufgerufen hat (der Agent), die Identität des Agenten, die Identität des Servers, der den Anruf erhalten hat, Datum und Uhrzeit des Anrufs, alle Eingaben zum Anruf und alle Ausgaben des Anrufs. Dadurch werden automatische Prüfprotokolle bereitgestellt, die die Einhaltung von Vorschriften wie SOC 2 und GDPR sicherstellen, ohne dass eine Protokollierung in einer separaten Infrastruktur erforderlich ist.

Virtuelle MCP-Server für Stabilität und Flexibilität

Durch die Erstellung eines virtuellen MCP-Servers bietet TrueFoundry eine Abstraktionsschicht, die es Agenten ermöglicht, mit Back-End-Diensten zu kommunizieren (TrueFoundry kann somit Änderungen an den Diensten berücksichtigen, ohne die Logik des Agenten zu ändern). Auf diese Weise erhalten Unternehmen konsistent stabile Produktionsprozesse, unabhängig von Änderungen, die hinter den Kulissen an der Infrastruktur vorgenommen wurden (diese Invarianz gilt auch nach einer Änderung der Infrastruktur).

.webp)

Fazit: Entdeckung ist nur der Ausgangspunkt

Community-basierte MCP-Register eignen sich für Experimente und Erkundungen. Wenn Unternehmen jedoch damit beginnen, MCPs in Produktionsumgebungen einzusetzen, reichen sie nicht aus, um die Steuerung und Kontrolle zu gewährleisten, die regulierte Unternehmenssysteme oder Unternehmenssysteme mit mehreren Teams erfordern.

Wenn ein Unternehmen seinen Einsatz von MCPs ausbaut, treten häufig Herausforderungen auf: eingeschränkte Sichtbarkeit der Toolnutzung, unkontrollierter Zugriff auf externe Dienste, fragmentierte Verwaltung von Anmeldeinformationen und Softwarebereitstellungspipelines, denen es an Richtlinienüberprüfungen mangelt. Ohne eine interne Ebene können diese Probleme schnell zu Compliance- und Sicherheitsrisiken werden. Die Risiken entsprechen denen, die bei Schatten-KI in früheren Wellen unkontrollierter Technologieübernahmen beobachtet wurden.

TrueFoundry ermöglicht es Unternehmen, über eine einfache MCP-Registrierung hinauszugehen, indem es eine Steuerungsebene bereitstellt, die Servererkennung, Zugriffskontrolle, Auditprotokollierung und VPC-native Bereitstellung auf einer einzigen Plattform umfasst. Dies bietet MCP-Anwendern eine solide Grundlage für den zuverlässigen Betrieb der MCP-Infrastruktur in Produktionsumgebungen.

Häufig gestellte Fragen

Was ist eine MCP-Registry und wie funktioniert sie?

Eine MCP-Registry ist ein zentralisierter Katalog von MCP-Servern, in denen Servermetadaten über Tools gespeichert sind, die von Agenten dynamisch erkannt werden können. Ihre Agenten können Tools erkennen, ohne sie fest in Ihre Konfiguration einbinden zu müssen. Registries verfolgen Funktionen, Verbindungsendpunkte und Authentifizierungsanforderungen und dienen als Erkennungsebene für das MCP-Ökosystem in Entwicklungsteams und Produktionsumgebungen.

Was ist der Unterschied zwischen einer MCP-Registry und einem MCP-Gateway?

Das MCP-Register ist ein Erkennungsmechanismus für die im MCP-Ökosystem verfügbaren Tools und Ressourcen. Das MCP-Gateway dient als Durchsetzungsmechanismus. Die Registry listet die Tools auf; das Gateway steuert, wer die Zugriffskontrolle hat, wie Anfragen weitergeleitet werden und wie sie protokolliert werden. Beide sind für kontrollierte Unternehmensbereitstellungen erforderlich.

Kann ich ein öffentliches MCP-Register wie Smithery in einer Produktionsumgebung verwenden?

Öffentlich verfügbare MCP-Server und öffentliche MCP-Register eignen sich gut für Discovery und Prototyping. Sie verfügen jedoch nicht über die institutionelle Steuerung, Zugriffskontrolle und Auditprotokollierung, die zum Schutz sensibler Daten und sensibler Systeme in Produktionsumgebungen, die den Compliance-Anforderungen unterliegen, erforderlich sind.

Wie verwalten Unternehmen die Zugriffskontrolle für MCP-Server in großem Maßstab?

Öffentlich verfügbare MCP-Server und öffentliche MCP-Register eignen sich gut für Discovery und Prototyping. Sie verfügen jedoch nicht über die institutionelle Steuerung, Zugriffskontrolle und Auditprotokollierung, die zum Schutz sensibler Daten und sensibler Systeme in Produktionsumgebungen, die den Compliance-Anforderungen unterliegen, erforderlich sind.

Worauf sollte ich 2026 in einem Unternehmens-MCP-Register achten?

Unternehmen kombinieren in der Regel ein MCP-Gateway, rollenbasierte Zugriffskontrolle, Genehmigungsworkflows und zentrale Authentifizierung, um zu steuern, welche Automatisierungsagenten auf welche Tools zugreifen können. Dieser Ansatz der Steuerungsebene verhindert unbefugte Automatisierungsabläufe und erstellt die für die Compliance-Überprüfung erforderlichen Audit-Trails.

TrueFoundry AI Gateway bietet eine Latenz von ~3—4 ms, verarbeitet mehr als 350 RPS auf einer vCPU, skaliert problemlos horizontal und ist produktionsbereit, während LiteLM unter einer hohen Latenz leidet, mit moderaten RPS zu kämpfen hat, keine integrierte Skalierung hat und sich am besten für leichte Workloads oder Prototyp-Workloads eignet.

Der schnellste Weg, deine KI zu entwickeln, zu steuern und zu skalieren

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)