Claude Code Governance : comment gérer les déploiements d'agents à l'aide d'une passerelle IA

.png)

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Claude Code n'est plus expérimental. Il lit des bases de code entières, édite des fichiers, exécute des commandes de terminal, exécute des tests et itère sur des solutions, le tout à partir d'instructions en langage naturel. Les équipes d'ingénierie le déploient rapidement car les gains de productivité sont réels.

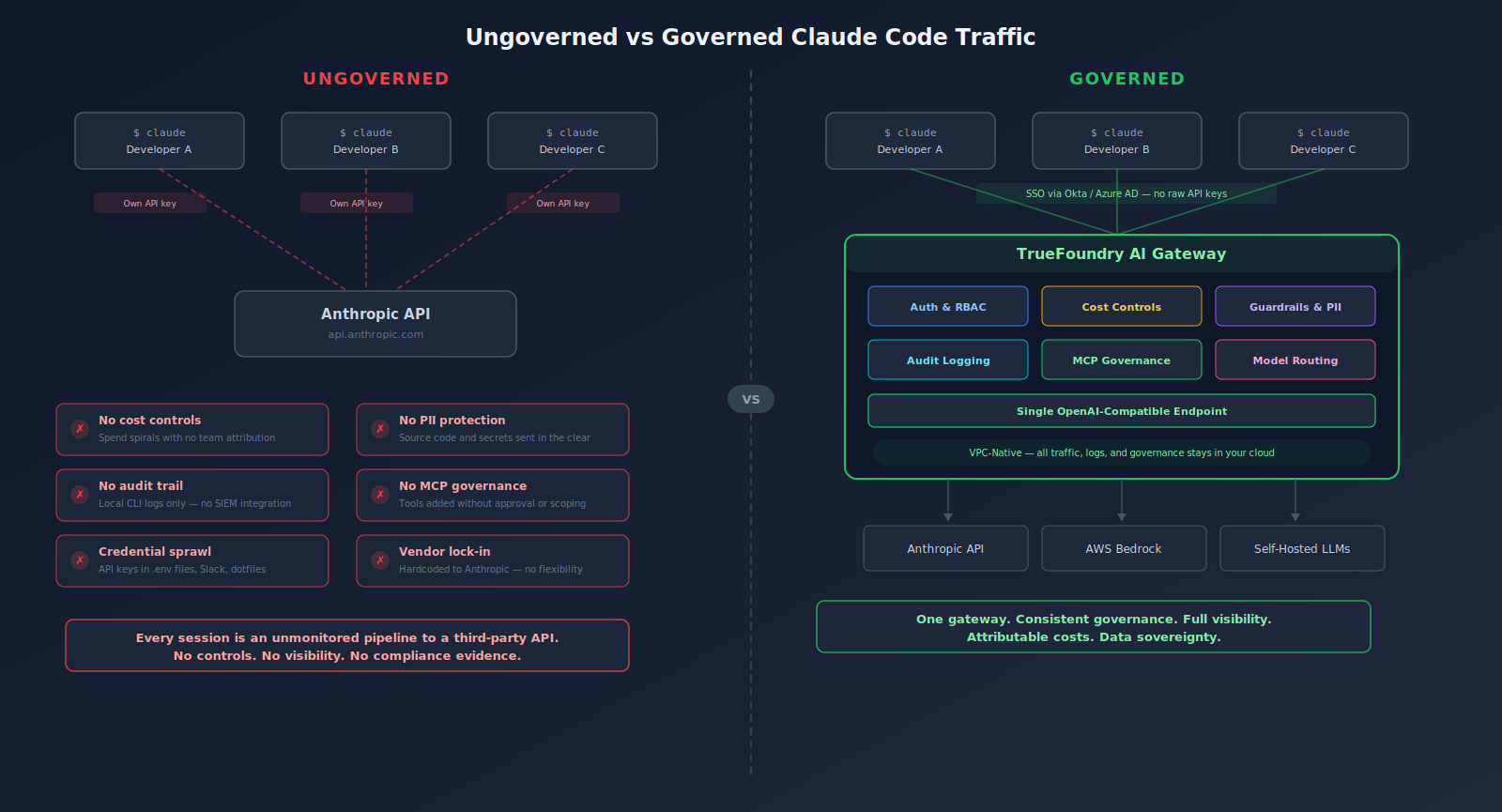

Mais chaque session Claude Code est également un pipeline non surveillé entre vos développeurs, votre base de code propriétaire et l'API d'Anthropic. Sans gouvernance centralisée, ce pipeline comporte de sérieux risques en matière de sécurité, de coûts et de conformité.

Ce guide décrit les risques spécifiques liés aux déploiements non régis de Claude Code et montre comment la passerelle IA de TrueFoundry fournit aux équipes de plateforme le plan de contrôle dont elles ont besoin pour gérer le trafic Claude Code à l'échelle de l'entreprise, sans ralentir les développeurs.

Qu'est-ce que Claude Code et pourquoi est-ce important pour l'ingénierie d'entreprise ?

Claude Code est l'outil de codage agentique d'Anthropic. Contrairement aux assistants de saisie de code traditionnels qui suggèrent la ligne suivante dans un éditeur, Claude Code fonctionne comme un agent autonome. Il peut :

- Lisez des bases de code entières et naviguez dans plusieurs répertoires

- Écrire, modifier et supprimer des fichiers

- Exécuter des commandes shell et interpréter la sortie d'erreur

- Exécutez des tests et répétez en cas d'échec

- Connectez-vous à des outils externes via le Model Context Protocol (MCP)

- Conservez la mémoire au niveau du projet grâce aux fichiers de configuration Claude.md

Il s'exécute dans le terminal, dans des IDE tels que VS Code et JetBrains, via une application de bureau et dans le navigateur. Il fonctionne avec les modèles de la famille Claude : Opus 4.6, Sonnet 4.6 et Haiku 4.5. Les clients professionnels peuvent également y accéder via Amazon Bedrock ou Google Cloud Vertex AI.

Les chiffres d'adoption reflètent l'impact. Sondage réalisé par Stack Overflow auprès des développeurs en 2025 a révélé que 85 % des développeurs utilisent déjà ou prévoient d'utiliser des outils de codage IA. Gartner prédit que 75 % des processus de recrutement incluront des tests de compétence en IA d'ici 2027. Le codage assisté par l'IA est en train de devenir une infrastructure de développement standard.

Pour un aperçu détaillé de la façon dont Claude Code traite réellement les tâches, de l'ingestion du contexte à l'itération, consultez notre Guide des flux de travail Claude Code.

Les risques commerciaux liés au déploiement non contrôlé de Claude Code

L'adoption de Claude Code à l'échelle de l'entreprise ne se traduit pas uniquement par des gains de productivité. Il produit également une nouvelle catégorie de trafic LLM, à volume élevé, à contexte élevé et étroitement lié au code source propriétaire. Sans gouvernance, cinq risques s'aggravent rapidement.

Exposition incontrôlée aux coûts

Les sessions Claude Code consomment des jetons de manière agressive. Le référencement de cinq fichiers de taille moyenne en une seule session peut brûler plus de 30 000 jetons. Les développeurs qui itèrent sur des refactorisations complexes peuvent générer des centaines d'appels d'API par jour. Claude Code lui-même n'a aucun contrôle budgétaire organisationnel. Cette responsabilité incombe à tout ce qui se trouve entre le développeur et l'API. En l'absence d'une application centralisée, les coûts montent en flèche avant même que le service financier ne voie la facture.

Fuite de données sensibles

Claude Code envoie le contexte du code aux serveurs d'Anthropic pour traitement. Le code source propriétaire, les variables d'environnement, les clés d'API, les fichiers de configuration et éventuellement les données des clients circulent tous sur le réseau. Les chercheurs en sécurité ont déjà identifié de réelles vulnérabilités — CVE-2025-54794 (contournement de restriction de chemin) et CVE-2025-54795 (injection de commandes) ont été corrigés, mais ils montrent la surface d'attaque. En l'absence d'une couche de gouvernance inspectant le trafic sortant, les organisations ont une capacité limitée à appliquer la prévention des pertes de données.

Aucune piste d'audit

Les secteurs réglementés ont besoin de données claires sur l'utilisation de l'IA : ce qui a été envoyé, ce qui a été renvoyé, quels modèles ont été utilisés, par qui et quand. Claude Code prêt à l'emploi ne produit pas les journaux d'audit centralisés et structurés dont les équipes de conformité ont besoin. Chaque session non gouvernée est un angle mort. Lorsqu'un auditeur demande : « À quoi votre outil de codage d'IA a-t-il accédé le trimestre dernier ? » — vous avez besoin d'une meilleure réponse que « nous ne savons pas ».

Prolifération des IA fantômes

Sans gouvernance, les développeurs trouvent leur propre voie. Les différentes équipes configurent Claude Code différemment. Ils utilisent des modèles différents, appliquent des pratiques de sécurité différentes ou contournent complètement les contrôles organisationnels. Fragmentation de l'IA fantôme rend impossible l'application de politiques de sécurité cohérentes, la prévision précise des coûts ou la démonstration de la conformité dans l'ensemble de l'organisation.

Verrouillage entre le modèle et le fournisseur

Sans couche d'abstraction, les organisations codent en dur les flux de travail directement dans l'API d'Anthropic. Si les prix changent, si les modèles deviennent obsolètes ou si l'équipe souhaite évaluer des alternatives, la migration devient coûteuse et perturbatrice. Une entreprise qui associe l'outillage de chaque développeur à un seul fournisseur a renoncé à sa capacité de négociation et à sa flexibilité architecturale.

Bannière CRO Titre : Vos développeurs utilisent déjà Claude Code. Qui gère le trafic ?

Sous-texte : La passerelle IA de TrueFoundry permet aux équipes de la plateforme de centraliser l'authentification, les contrôles des coûts, les garde-fous et la journalisation des audits pour chaque session Claude Code

CHAT : Réservez une démo

Pourquoi le modèle AI Gateway résout la question de la gouvernance de Claude Code

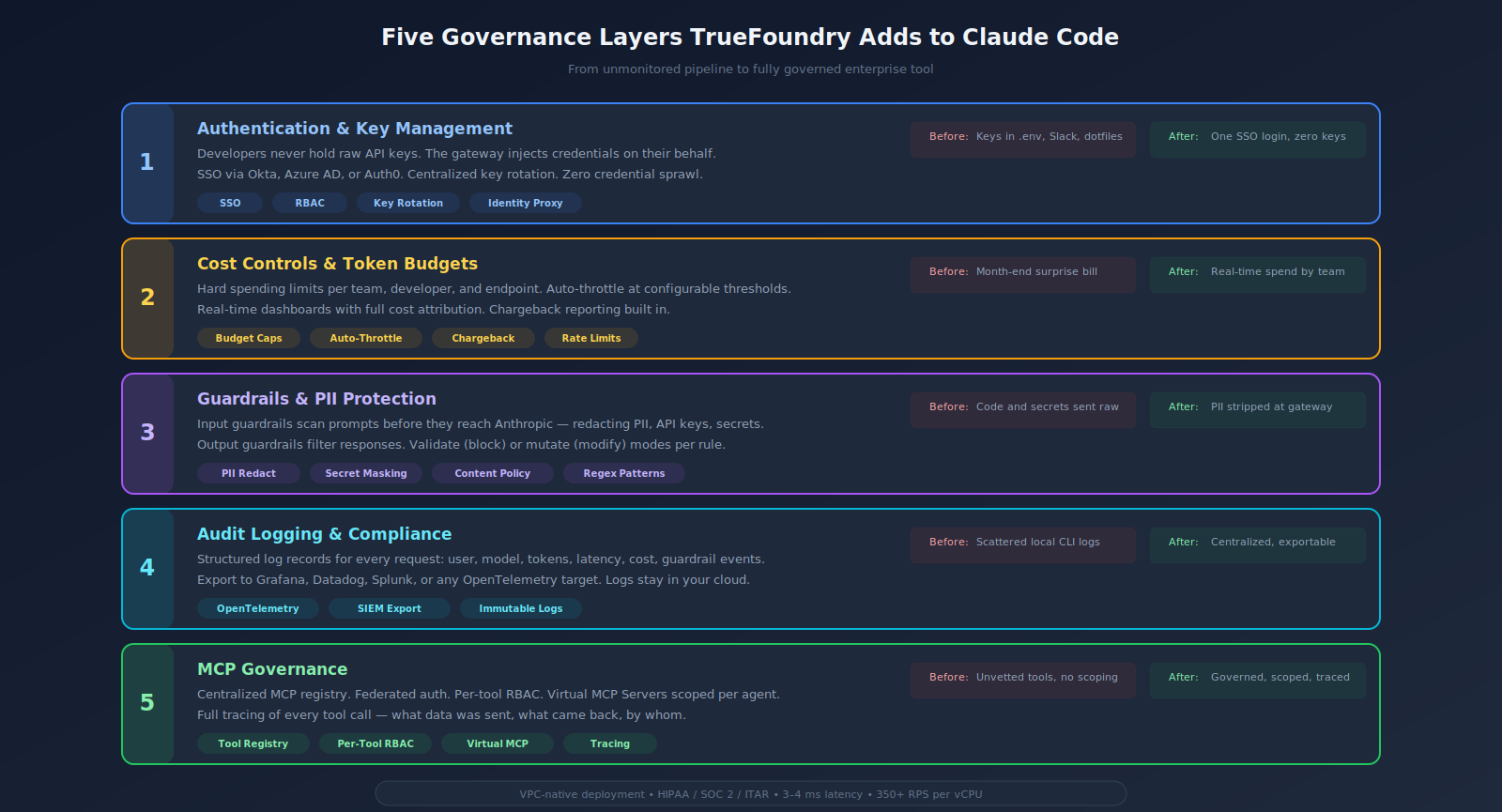

Le modèle de passerelle IA répond à ces risques en insérant un plan de contrôle centralisé entre toutes les applications utilisant l'IA (y compris Claude Code) et les modèles qu'elles appellent. Il s'agit du même principe architectural que les passerelles API ont apporté au trafic REST et gRPC, désormais étendu pour répondre aux exigences spécifiques des charges de travail LLM.

Une passerelle IA se trouve dans le chemin de la demande et applique la gouvernance au niveau de l'infrastructure :

- Authentification et contrôle d'accès — les développeurs ne détiennent jamais de clés d'API brutes

- Limites tarifaires et budgets symboliques — les plafonds par développeur, par équipe ou par projet permettent d'éviter des coûts exorbitants

- Enregistrement des réponses et des réponses — des pistes d'audit structurées pour chaque session

- Filtrage du contenu et détection des informations personnelles — prévention des pertes de données au niveau de la couche réseau

- Observabilité — tableaux de bord en temps réel avec analyses spécifiques à l'IA

- Abstraction du fournisseur — acheminez le trafic entre les modèles et les fournisseurs sans modifier les configurations des clients

Pour Claude Code en particulier, le modèle de passerelle AI est un choix naturel. Claude Code communique avec l'API d'Anthropic via le protocole HTTP standard. L'acheminement de ce trafic via une passerelle ne nécessite aucune modification du flux de travail du développeur. Il s'agit simplement d'un changement de configuration qui pointe Claude Code vers le point de terminaison de la passerelle plutôt que directement vers Anthropic.

Le modèle architectural fait désormais consensus dans l'industrie. Le Hype Cycle for Generative AI 2025 de Gartner identifie les passerelles d'IA comme une infrastructure essentielle pour faire évoluer l'IA de manière responsable. TrueFoundry était reconnu dans le guide du marché 2025 de Gartner pour les passerelles IA en tant que fournisseur de solutions émergent dans cette catégorie.

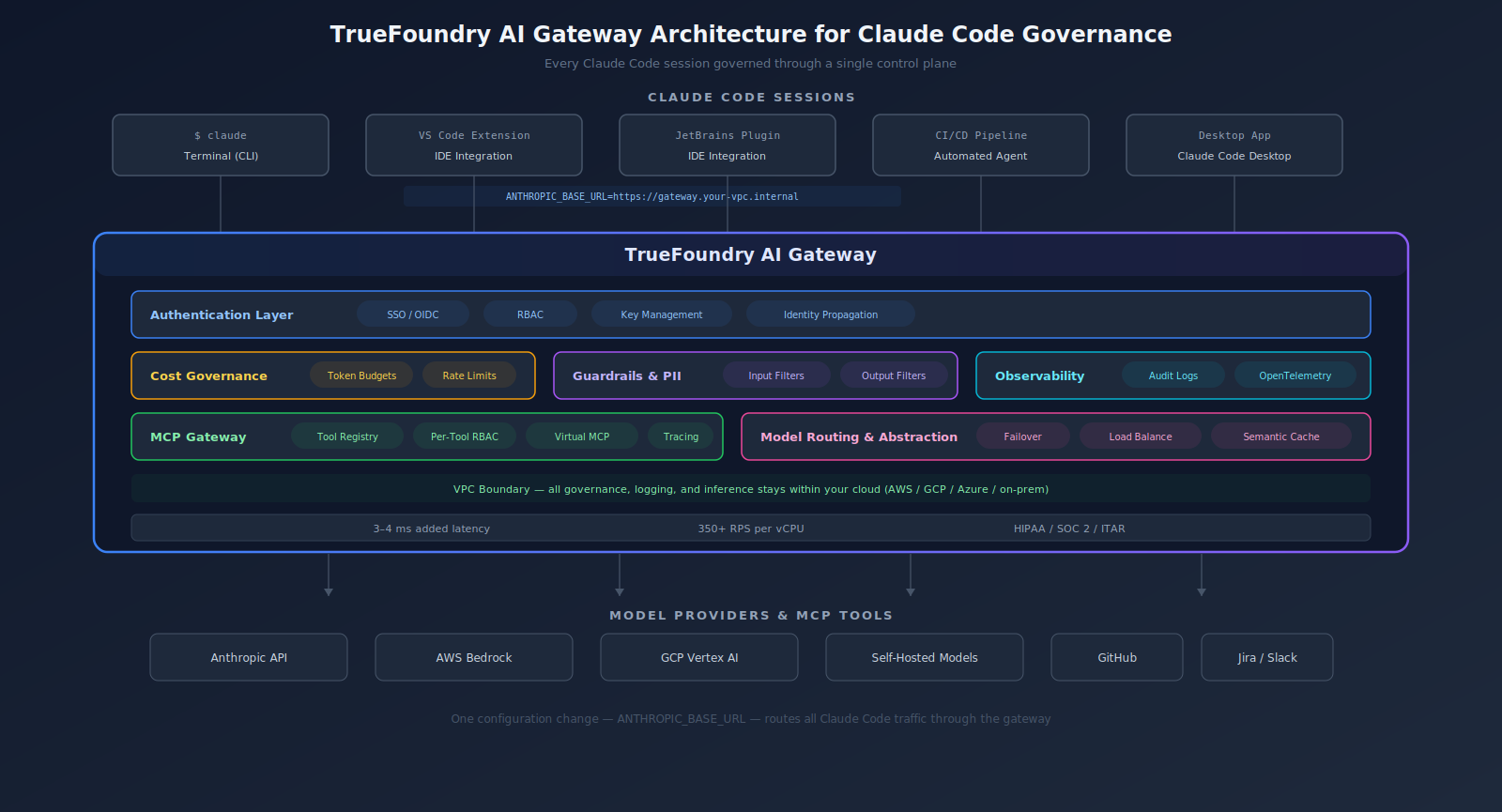

Comment TrueFoundry AI Gateway gère le trafic de code Claude

La passerelle IA de TrueFoundry fournit une gouvernance, une sécurité et une observabilité de niveau entreprise pour le trafic LLM, y compris le trafic provenant des sessions Claude Code. Il va au-delà des fonctionnalités de passerelle API traditionnelles avec des contrôles natifs de l'IA conçus spécifiquement pour les charges de travail LLM et agentic.

Authentification centralisée et gestion des clés

Avec la passerelle TrueFoundry en cours de route, les développeurs individuels ne détiennent ni ne gèrent jamais les clés d'API Anthropic. La passerelle injecte des en-têtes d'authentification pour le compte du développeur, à l'aide des informations d'identification gérées de manière centralisée par l'équipe de la plateforme. Les développeurs s'authentifient une seule fois via votre fournisseur d'identité existant (Okta, Azure AD, Auth0) via SSO, et la passerelle gère toutes les authentifications du fournisseur en aval.

Résultat : aucune prolifération des informations d'identification, une rotation des clés simplifiée et aucune fuite de clé d'API via les postes de travail des développeurs, les fichiers .env ou les messages Slack.

Contrôles des coûts par équipe et budgets symboliques

TrueFoundry impose des limites de dépenses strictes par équipe, par développeur et par terminal. La passerelle suit la consommation de jetons (jetons rapides, jetons d'achèvement, coût total) pour chaque demande en temps réel.

Les équipes de la plateforme peuvent :

- Définissez des plafonds budgétaires mensuels ou quotidiens avec des seuils d'alerte configurables

- Limiter ou bloquer automatiquement les demandes lorsque les limites sont atteintes

- Répartissez les dépenses par équipe, projet, modèle ou développeur individuel

- Générez des rapports sur les rétrofacturations sans exporter les journaux vers des outils externes

Pour en savoir plus sur l'intégration de la gouvernance des coûts dans la couche d'IA, consultez notre Guide FinOps pour l'IA.

Garde-corps composables et protection PII

TrueFoundry moteur de garde-corps fonctionne à la fois sur les entrées et les sorties de la couche passerelle. Pour le trafic Claude Code en particulier, cela signifie :

- Garde-corps d'entrée scannez les instructions avant qu'elles n'atteignent Anthropic, en masquant les informations personnelles, en supprimant les clés d'API, en bloquant les modèles de contenu interdits

- Garde-corps de sortie filtrer les réponses des modèles avant qu'elles ne parviennent au développeur, en appliquant la politique de contenu et en détectant les sorties dangereuses

Chaque règle fonctionne en mode validation (blocage) ou mutation (modification). Les équipes de la plateforme configurent les garde-corps de manière centralisée. Chaque session Claude Code en hérite automatiquement. Aucune configuration par développeur n'est requise.

Observabilité du trafic et journalisation des audits

Chaque requête Claude Code acheminée via la passerelle produit des enregistrements de journal structurés : identité de l'utilisateur, modèle utilisé, nombre de jetons, mesures de latence, événements de déclenchement de garde-corps et attribution des coûts. Les logs restent dans votre infrastructure et sont exportés vers votre stack d'observabilité existant : Grafana, Datadog, Splunk ou toute autre cible compatible avec OpenTelemetry.

Lorsque la conformité demande : « Qui a utilisé Claude Code pour modifier les configurations de production mardi dernier ? » — la passerelle a la réponse.

Gouvernance MCP pour l'accès aux outils

Alors que l'intégration MCP de Claude Code s'approfondit, en se connectant à des outils tels que GitHub, Jira, Slack, Confluence et Datadog, Passerelle MCP de TrueFoundry étend la gouvernance au trafic d'outils :

- Registre MCP centralisé avec RBAC par outil

- Authentification fédérée permettant aux développeurs de se connecter à la passerelle, et non à des serveurs individuels

- Serveurs MCP virtuels qui définissent les outils auxquels chaque agent (ou session de développeur) peut accéder

- Suivi complet de chaque appel à l'outil, y compris des données envoyées et renvoyées

Sans gouvernance MCP, chaque nouvelle connexion à un outil ajoutée par un développeur étend la surface d'attaque. Notre guide de contrôle d'accès MCP d'entreprise couvre le modèle de mise en œuvre complet.

Déploiement VPC natif avec souveraineté totale des données

C'est là que TrueFoundry diverge des passerelles SaaS. TrueFoundry se déploie sur votre compte AWS, GCP ou Azure. Il prend également en charge les déploiements sur site et en espace aérien.

Tout le trafic d'inférence, la logique de gouvernance, les journaux d'audit et les données d'observabilité restent dans les limites de votre cloud. Aucune invite, aucun contexte de code ou aucune donnée d'utilisation ne quitte votre infrastructure. Pour les entreprises des secteurs de la santé, de la défense, des services financiers ou de tout autre secteur réglementé soumis à des exigences strictes en matière de résidence des données, c'est la différence entre « nous pouvons utiliser Claude Code » et « nous ne pouvons pas ».

TrueFoundry répond dès le départ aux exigences HIPAA, SOC 2 et ITAR. La passerelle ajoute environ 3 à 4 ms de latence par demande, chaque instance de proxy gérant plus de 350 demandes par seconde sur un seul processeur virtuel.

Abstraction des fournisseurs et routage des modèles

La passerelle de TrueFoundry fournit une API LLM universelle pour plus de 250 modèles. Commencez dès aujourd'hui avec Claude Code sur l'API d'Anthropic. Acheminez le trafic vers les modèles Claude hébergés par Bedrock ou hébergés par Vertex demain. Utilisez GPT-4 ou un modèle Llama auto-hébergé pour des cas d'utilisation spécifiques. Aucune modification du flux de travail des développeurs n'est requise, juste une mise à jour de la configuration de la passerelle.

Bannière CRO Titre : Claude Code est un agent puissant : votre passerelle doit le gérer comme tel

Sous-texte : Acheminez tout le trafic Claude Code via la passerelle IA de TrueFoundry pour des contrôles des coûts centralisés, des garde-fous, la journalisation des audits et la gouvernance MCP

CHAT : Commencez gratuitement

API directe et AI Gateway : comparaison de la gouvernance

Commencez à Governing Claude Code

Vos développeurs utilisent déjà Claude Code. La question est de savoir si ce trafic est régi ou si chaque session est un pipeline non surveillé vers une API tierce.

La passerelle IA de TrueFoundry offre aux équipes de la plateforme un plan de contrôle unique pour l'ensemble du trafic Claude Code : authentification centralisée, limites de coûts par équipe, garde-corps composables, journaux d'audit structurés, gouvernance MCP et souveraineté totale des données. VPC-natif. Prêt pour les normes SOC 2 et HIPAA.

Réservez une démo pour découvrir comment TrueFoundry gère Claude Code à l'échelle de l'entreprise. Ou commencez gratuitement avec un bac à sable dynamique : aucune carte de crédit n'est requise.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

Gouvernez, déployez et suivez l'IA dans votre propre infrastructure

Blogs récents

Questions fréquemment posées

Comment router Claude Code via la passerelle IA de TrueFoundry ?

Définissez la variable d'environnement ANTHROPIC_BASE_URL sur votre point de terminaison de passerelle TrueFoundry. La passerelle gère l'authentification avec l'API d'Anthropic en votre nom. Aucune modification du CLI Claude Code ou du workflow du développeur n'est requise — juste une mise à jour de configuration.

TrueFoundry peut-il empêcher les développeurs d'envoyer du code sensible à Anthropic ?

Oui. Le moteur de guardrails analyse chaque requête sortante au niveau de la passerelle. Vous pouvez configurer des règles pour détecter et masquer les clés API, les données PII clients, les noms de projets internes ou tout schéma regex — avant que la requête ne quitte votre infrastructure.

L'utilisation d'une passerelle IA ajoute-t-elle une latence perceptible aux sessions Claude Code ?

TrueFoundry ajoute environ 3 à 4 ms par requête. Comparé aux temps d'inférence LLM (souvent plusieurs secondes), la surcharge est négligeable. La mise en cache sémantique peut même réduire le temps total d'aller-retour pour les requêtes répétées.

Comment TrueFoundry aide-t-il avec la conformité aux audits Claude Code ?

La passerelle capture des enregistrements de journaux structurés pour chaque requête — identité de l'utilisateur, modèle, tokens, latence, coût et événements guardrail. Les journaux restent dans votre infrastructure et sont exportés vers Grafana, Datadog, Splunk ou toute cible OpenTelemetry. Plus de journaux locaux éparpillés sur les machines des développeurs.

En quoi TrueFoundry se différencie-t-il des autres passerelles IA pour la gouvernance Claude Code ?

Déploiement VPC-natif. TrueFoundry s'exécute dans votre compte AWS, GCP ou Azure. Tout le trafic, les journaux et les données de gouvernance restent dans les limites de votre cloud — satisfaisant aux exigences HIPAA, SOC 2 et ITAR que les passerelles SaaS-first ne peuvent pas respecter. Combiné avec le support natif MCP Gateway, les contrôles FinOps par équipe et des guardrails composables, TrueFoundry fournit la pile de gouvernance complète pour Claude Code à l'échelle entreprise.

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)