Explicación del proxy MCP: qué es y cómo funciona

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

El Model Context Protocol (MCP) ha revolucionado la forma en que las aplicaciones de IA se conectan a fuentes de datos y herramientas externas. A medida que las organizaciones amplían sus implementaciones de IA, descubren que las conexiones directas a los servidores no siempre son el enfoque óptimo. Introduzca MCP Proxy, una potente capa intermedia que mejora la seguridad, la escalabilidad y la capacidad de administración de las implementaciones de MCP. Analicemos cómo MCP Proxy transforma las arquitecturas de IA empresariales y por qué se está convirtiendo en algo esencial para las implementaciones de producción.

¿Qué es MCP Proxy?

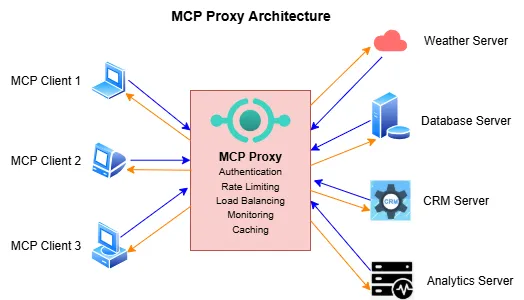

Un proxy MCP actúa como una capa intermediaria inteligente que se encuentra entre los clientes MCP (aplicaciones de IA) y los servidores MCP (fuentes de datos y herramientas). En lugar de establecer conexiones directas, el proxy actúa como una puerta de enlace centralizada que administra, enruta y mejora la comunicación entre estos componentes.

Piense en MCP Proxy como la «puerta de enlace de API para la IA»: al igual que las puertas de enlace de API tradicionales administran los puntos finales de REST, MCP Proxy administra las conexiones de los servidores MCP con funciones de nivel empresarial como la autenticación, la limitación de velocidad, la observabilidad y los controles de seguridad. La arquitectura de proxy sigue el protocolo MCP estándar: aparece como un servidor MCP normal para los clientes y actúa como un cliente MCP para los servidores back-end. Esta transparencia garantiza una integración perfecta con las aplicaciones compatibles con MCP existentes.

En esencia, un proxy MCP proporciona mecanismos unificados de control de acceso y autenticación, permite la traducción de protocolos entre diferentes tipos de transporte (stdio, SSE, HTTP), implementa políticas de seguridad y gobierno empresariales y ofrece monitoreo y observabilidad centralizados. Y lo que es más importante, agrupa varios servidores MCP en un único punto final, lo que simplifica considerablemente las implementaciones empresariales.

¿Cómo funciona MCP Proxy?

MCP Proxy funciona en una arquitectura sencilla pero potente que aprovecha la base JSON-RPC del Protocolo de contexto modelo. El proxy funciona como servidor MCP (orientado a los clientes) y como cliente MCP (frente a los servidores de fondo), creando un puente transparente que añade valor sin interrumpir los flujos de trabajo existentes.

Los proxies modernos admiten varios protocolos de transporte simultáneamente. Esto incluye el transporte en estudio para las conexiones de servidores locales y los entornos de desarrollo, los eventos enviados por el servidor (SSE) para las capacidades de transmisión en tiempo real, el HTTP transmisible para las implementaciones escalables y sin estado y WebSocket para las conexiones persistentes y de baja latencia. Esta flexibilidad de transporte permite a las organizaciones implementar servidores MCP con sus protocolos preferidos y, al mismo tiempo, proporcionar a los clientes una interfaz uniforme.

Cuando un cliente hace una solicitud al proxy, el sistema sigue un flujo de trabajo bien definido. En primer lugar, el proxy recibe la solicitud JSON-RPC del cliente y, a continuación, se evalúan las políticas de seguridad durante la autenticación y la autorización. A continuación, la resolución de rutas determina los servidores de fondo que se van a consultar y, a continuación, se aplica el formato específico del protocolo durante la traducción de las solicitudes. A continuación, el proxy reenvía las solicitudes a los servidores correspondientes, agrega las respuestas de varios servidores si es necesario y devuelve una respuesta unificada al cliente.

Las implementaciones del proxy MCP empresarial mantienen el estado de la sesión para optimizar el rendimiento y habilitar funciones avanzadas, como la agrupación de conexiones, donde las conexiones persistentes a los servidores back-end reducen la latencia, la preservación del contexto para mantener el contexto del usuario y el estado de la conversación, el equilibrio de carga para distribuir las solicitudes entre varias instancias de servidor y la interrupción de circuitos para evitar automáticamente los servidores fallidos.

Características clave de MCP Proxy

Administración de servidores y registro de MCP

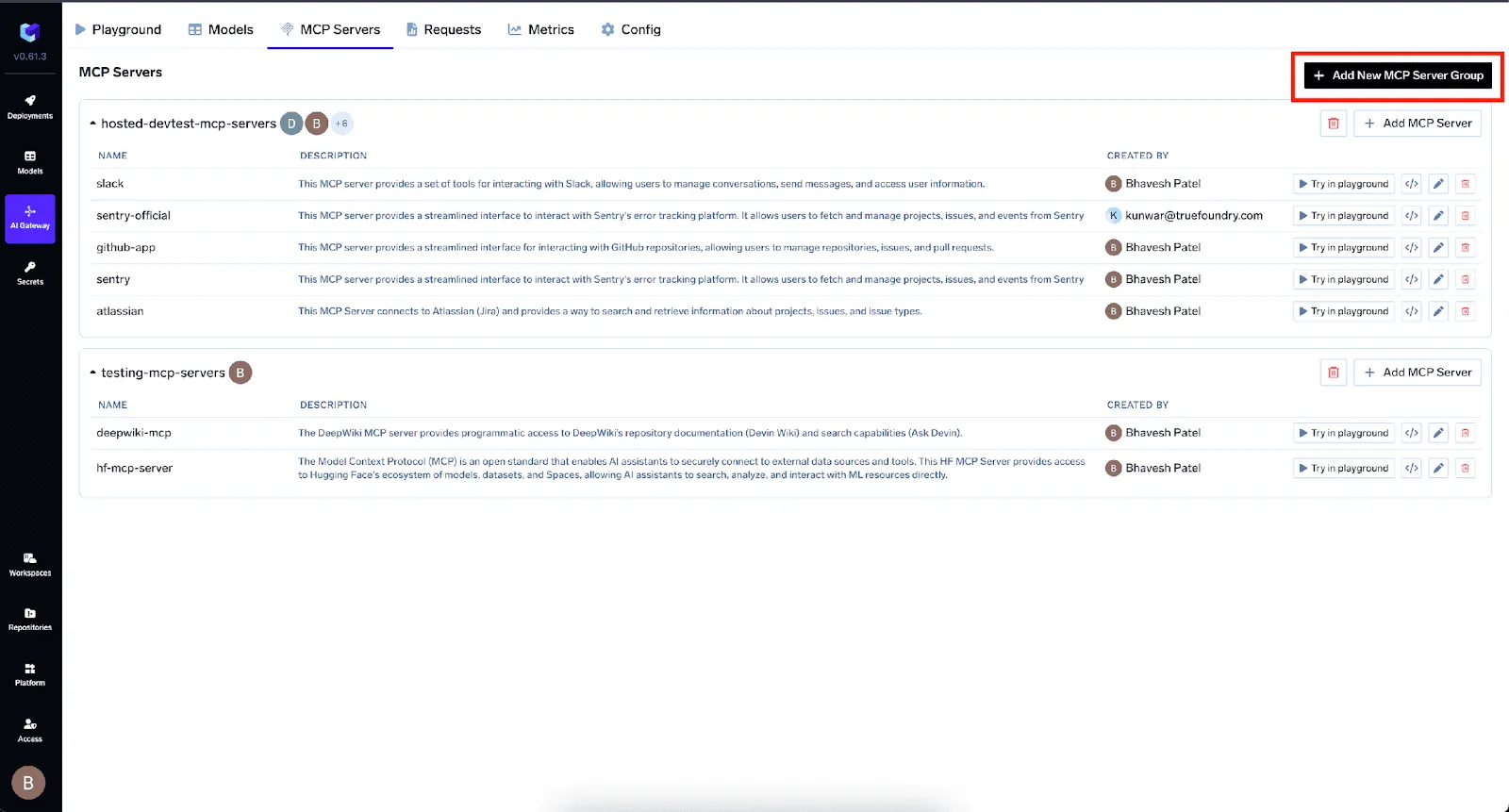

La base de cualquier implementación empresarial de MCP es un registro completo que cataloga y administra los servidores disponibles. Un sólido Registro MCP proporciona un catálogo centralizado en el que los administradores pueden registrar servidores MCP alojados tanto públicos como privados, manteniendo metadatos detallados sobre las capacidades, los requisitos de autenticación y los controles de acceso de cada servidor.

La puerta de enlace MCP de TrueFoundry ejemplifica este enfoque con su registro MCP centralizado que mantiene un inventario completo de los servidores disponibles y sus mecanismos de autenticación. El registro gestiona los flujos de OAuth2 específicos de cada usuario, almacenando y actualizando de forma segura los tokens de acceso y garantizando al mismo tiempo que los usuarios solo puedan acceder a los recursos para los que están autorizados. Esto elimina el caos que supone la administración distribuida de credenciales y proporciona a los equipos de TI empresariales la visibilidad y el control que necesitan.

El registro también permite la detección dinámica de herramientas, lo que permite a los agentes autónomos descubrir e invocar herramientas en tiempo de ejecución, en lugar de requerir configuraciones codificadas. Esta flexibilidad es crucial para crear sistemas de IA adaptables que puedan responder a los cambiantes requisitos empresariales sin intervención manual.

Autenticación y control de acceso MCP

La seguridad es fundamental en las implementaciones empresariales de MCP, y la autenticación representa la primera línea de defensa. Las conexiones directas tradicionales a los servidores requieren la administración de credenciales independientes para cada una Servidor MCP, creando una red compleja de flujos de autenticación que se vuelve difícil de manejar a gran escala.

MCP Proxy centraliza la autenticación a través de varios mecanismos. La integración con OAuth 2.0 admite flujos de OAuth de 2 y 3 etapas para aplicaciones empresariales, mientras que los tokens de acceso personal (PAT) permiten a los usuarios generar un único token para acceder a todos los servidores MCP autorizados. En el caso de las aplicaciones, los tokens de cuentas virtuales (VAT) proporcionan un acceso limitado a conjuntos de servidores específicos, y el control de acceso basado en roles (RBAC) garantiza una gestión de permisos detallada.

La capa de autenticación también implementa una administración sofisticada de tokens, que incluye la actualización automática de los tokens, el almacenamiento seguro de credenciales y la administración de sesiones en múltiples conexiones de servidores. Este enfoque reduce significativamente la carga de seguridad para los desarrolladores individuales, al tiempo que proporciona a los equipos de TI pistas de auditoría y controles de acceso exhaustivos.

Invocación de MCP y orquestación de herramientas

El valor principal de MCP Proxy reside en su capacidad para organizar invocaciones de herramientas complejas en varios servidores. A diferencia de las conexiones directas, en las que cada servidor funciona de forma aislada, el proxy permite flujos de trabajo sofisticados que abarcan múltiples fuentes de datos y capacidades.

La administración del espacio de nombres de las herramientas evita los conflictos de nombres al anteponer automáticamente identificadores de servidor a las herramientas. Por ejemplo, una herramienta get_weather de un servidor «weather-api» se convierte en weather-api_get_weather, lo que garantiza que no haya colisiones incluso cuando varios servidores presentan una funcionalidad similar. Esto permite la detección unificada de herramientas, en la que los clientes pueden descubrir todas las herramientas disponibles mediante una sola llamada a list_tools, en lugar de gestionar las conexiones a varios servidores.

El proxy también permite flujos de trabajo entre servidores en los que los comportamientos complejos de los agentes de IA pueden aprovechar las herramientas de varios servidores sin problemas. Esta capacidad de orquestación es lo que transforma la simple llamada de herramientas en una automatización empresarial sofisticada, lo que permite a las organizaciones crear sistemas de inteligencia artificial que se integren de forma natural con su tecnología actual.

Observabilidad y monitoreo para servidores MCP

Las implementaciones empresariales exigen una observabilidad integral de las operaciones de MCP. Las conexiones directas tradicionales dispersan la supervisión entre varios puntos finales, lo que dificulta obtener información integral sobre el rendimiento del sistema y los patrones de uso.

MCP Proxy consolida la observabilidad mediante un monitoreo centralizado que proporciona visibilidad de extremo a extremo de los flujos de solicitudes, una recopilación integral de métricas que incluye la latencia, el rendimiento y las tasas de error, un registro de auditoría detallado para el análisis de cumplimiento y seguridad, y un monitoreo del estado en tiempo real de la disponibilidad del servidor back-end.

Las funciones de observabilidad avanzadas incluyen el seguimiento de las solicitudes individuales en todo el sistema, el análisis de rendimiento que identifica los cuellos de botella y las oportunidades de optimización, los análisis de uso que rastrean los patrones de uso de las herramientas y la supervisión de la seguridad que detecta patrones de acceso anómalos o posibles amenazas de seguridad.

La capa de observabilidad también se integra con soluciones de monitoreo empresarial como Grafana, Datadog y paneles personalizados, lo que garantiza que las métricas de MCP fluyan sin problemas en los flujos de trabajo operativos existentes. Esta integración es crucial para mantener los acuerdos de nivel de servicio de nivel empresarial y la excelencia operativa.

Ventajas de usar un proxy MCP

Seguridad y gobierno mejorados

Los beneficios de seguridad de MCP Proxy van mucho más allá del simple control de acceso. Al consolidar las conexiones de varios servidores a través de una única puerta de enlace reforzada, las organizaciones pueden implementar políticas de seguridad consistentes en todo su ecosistema de MCP. Este enfoque reduce drásticamente la superficie de ataque en comparación con exponer los puntos finales de varios servidores directamente a las aplicaciones de los clientes.

La autenticación centralizada significa que los clientes se autentican una vez con el proxy en lugar de administrar credenciales independientes para cada servidor. El proxy gestiona la autenticación en segundo plano mediante cuentas de servicio o mecanismos sofisticados de intercambio de fichas, lo que garantiza que las credenciales confidenciales nunca abandonen el entorno de puerta de enlace segura. La aplicación de las políticas se hace uniforme en todas las interacciones del MCP, con capacidades como el filtrado de datos confidenciales, la desinfección de solicitudes y la redacción de respuestas implementadas en la capa de proxy, en lugar de requerir modificaciones individuales en el servidor.

La reducción de la superficie de ataque se logra mediante la implementación de servidores de fondo en redes privadas, a las que solo se puede acceder a través del proxy. Este aislamiento de la red reduce significativamente la exposición a amenazas externas y, al mismo tiempo, mantiene la flexibilidad necesaria para las integraciones empresariales complejas.

Simplicidad operativa y escalabilidad

MCP Proxy transforma la complejidad operativa de un desafío distribuido en una oportunidad de administración centralizada. En lugar de configurar políticas de monitoreo, escalado y red para cada servidor individual, los equipos de operaciones pueden centrarse en un único componente de puerta de enlace bien entendido.

El modelo de implementación unificado permite implementar proxies utilizando patrones estándar nativos de la nube, incluidos contenedores, balanceadores de carga y escalado automático, mientras que los servidores back-end se centran exclusivamente en la lógica empresarial. Esta separación de preocupaciones permite a los diferentes equipos optimizar sus componentes de forma independiente y, al mismo tiempo, mantener la coherencia general del sistema.

La integración simplificada de los clientes significa que las aplicaciones solo necesitan integrarse con un único punto final de proxy en lugar de administrar las conexiones a varios servidores. Esto reduce drásticamente la complejidad de las aplicaciones cliente y facilita la adición de nuevos servidores MCP sin necesidad de realizar cambios en el lado del cliente.

Escalabilidad y optimización del rendimiento

La arquitectura de proxy permite patrones de escalabilidad sofisticados que serían difíciles de implementar con conexiones directas. El escalado horizontal a través de varias instancias de proxy implementadas detrás de los balanceadores de carga proporciona una escalabilidad lineal a medida que aumenta la demanda. La agrupación de servidores de fondo permite agrupar varias instancias del mismo servidor detrás del proxy para distribuir la carga, lo que mejora tanto el rendimiento como la confiabilidad.

La distribución geográfica es posible con proxies implementados en varias regiones y enrutamiento inteligente a los servidores back-end más cercanos. Este enfoque minimiza la latencia de las implementaciones globales y, al mismo tiempo, mantiene una funcionalidad uniforme en todas las regiones.

Las funciones de optimización del rendimiento incluyen el almacenamiento en caché inteligente, donde los datos solicitados con frecuencia se almacenan en caché con ajustes de tiempo de vida configurables, la deduplicación de solicitudes que colapsa las solicitudes simultáneas idénticas, la agrupación de conexiones que mantiene conexiones eficientes con los servidores back-end y la compresión de respuestas que reduce la sobrecarga de la red.

Optimización de costos y eficiencia de recursos

Las implementaciones de MCP Proxy suelen generar importantes ahorros de costos a través de varios mecanismos. La consolidación de recursos reduce la sobrecarga operativa por servidor al compartir los componentes de la infraestructura, como los sistemas de monitoreo, registro y seguridad. El uso eficiente de los recursos mediante la agrupación de conexiones y el procesamiento por lotes de solicitudes mejora la eficiencia general del sistema.

La reducción de la sobrecarga de desarrollo permite a los equipos centrarse en crear servidores MCP que implementen la lógica empresarial en lugar de resolver los repetidos desafíos de infraestructura, como la autenticación, la supervisión y el escalado. Esta aceleración de la velocidad de desarrollo suele representar el mayor ahorro de costes para las organizaciones que adoptan las arquitecturas MCP Proxy.

Conexiones de proxy MCP frente a conexiones directas de servidor MCP

Comprender cuándo usar el proxy MCP en lugar de las conexiones directas requiere una consideración cuidadosa de los factores técnicos y organizativos. La elección entre estos enfoques tiene un impacto significativo en la seguridad, la escalabilidad y la complejidad operativa.

Consideraciones técnicas y de rendimiento

Las conexiones directas ofrecen una latencia mínima y, por lo general, solo añaden entre 1 y 2 ms a los tiempos de procesamiento de las solicitudes. Sin embargo, esta ventaja de rendimiento se obtiene a costa de una escalabilidad limitada, ya que el rendimiento está limitado por la capacidad de cada servidor. El uso de los recursos sigue un patrón de una conexión por par cliente-servidor, que puede volverse ineficiente a medida que aumenta la cantidad de clientes y servidores.

El proxy MCP introduce una latencia ligeramente superior, normalmente de 3 a 5 ms con la optimización adecuada, pero proporciona un rendimiento escalable mediante la agrupación de conexiones y el equilibrio de carga. La eficiencia de los recursos de las conexiones agrupadas a menudo se traduce en un mejor rendimiento general del sistema, a pesar del pequeño aumento de la latencia. Además, el almacenamiento en caché inteligente puede reducir considerablemente la carga interna de los datos a los que se accede con frecuencia.

Comparación de seguridad y gobierno

Las conexiones directas requieren una administración de credenciales por servidor, controles de seguridad distribuidos y varios puntos finales expuestos, cada uno de los cuales representa posibles vectores de ataque. Los registros de auditoría están dispersos entre los servidores, lo que dificulta el análisis exhaustivo de la seguridad.

MCP Proxy proporciona autenticación centralizada, control de acceso detallado basado en roles, registro de auditoría centralizado y un único punto final reforzado que reduce la superficie de ataque general. Esta consolidación mejora drásticamente la postura de seguridad al tiempo que simplifica los requisitos de cumplimiento y gobierno.

Análisis de complejidad operativa

Para implementaciones sencillas con pocos servidores, las conexiones directas ofrecen una configuración sencilla y una sobrecarga operativa mínima. Sin embargo, a medida que los sistemas escalan, la complejidad operativa aumenta considerablemente. Cada servidor requiere una supervisión individual, procedimientos de escalado manual y una administración de configuración distribuida.

El proxy MCP requiere una configuración inicial más compleja, pero simplifica considerablemente las operaciones a escala. La observabilidad unificada proporciona una visibilidad integral del sistema, las capacidades de escalado automatizado controlan las fluctuaciones de la demanda y la administración centralizada de la configuración reduce la carga operativa a medida que el sistema crece.

Marco de decisión

Elija conexiones directas para entornos de desarrollo y pruebas en los que la simplicidad es primordial, las aplicaciones que requieren tiempos de respuesta inferiores a los milisegundos, los escenarios de un solo servidor y los casos de uso básicos que implican llamadas sencillas a herramientas sin flujos de trabajo complejos.

Elija MCP Proxy para las implementaciones de producción que requieren seguridad y monitoreo de nivel empresarial, arquitecturas de varios servidores que agregan varios servidores MCP, requisitos de escalabilidad que implican escalamiento horizontal y distribución de cargas, necesidades de gobierno y cumplimiento que requieren capacidades de control y auditoría centralizadas, y flujos de trabajo complejos que implican la orquestación de herramientas entre servidores.

Desafíos y consideraciones

Desafíos de implementación técnica

La implementación de MCP Proxy presenta varios desafíos técnicos que requieren una cuidadosa consideración arquitectónica. La administración del estado representa una preocupación principal, ya que, a diferencia de los proxies HTTP sin estado, el proxy MCP a menudo necesita mantener el estado de la sesión para ofrecer una experiencia de usuario óptima. Esto incluye el contexto de la conversación, las preferencias del usuario y el estado de la conexión del servidor. El diseño de proxies con estado requiere una consideración cuidadosa de los mecanismos de persistencia, replicación y recuperación del estado.

La compatibilidad de los protocolos presenta otro desafío, ya que los diferentes servidores MCP pueden implementar versiones o extensiones de protocolo ligeramente diferentes. El proxy debe gestionar estas variaciones correctamente y, al mismo tiempo, presentar una interfaz coherente a los clientes. La negociación de versiones y la detección de funciones se convierten en componentes fundamentales para garantizar un funcionamiento perfecto en las diversas implementaciones de servidores.

La gestión de errores y la interrupción de circuitos requieren una lógica sofisticada al agregar varios servidores. Si un servidor de una solicitud de varios servidores falla, el proxy necesita una toma de decisiones inteligente para determinar si devuelve resultados parciales, vuelve a intentarlo con servidores alternativos o no aprueba toda la solicitud. Esta complejidad se multiplica cuando se trata de dependencias entre las diferentes respuestas de los servidores.

Gestión del rendimiento y los recursos

La administración de grupos de conexiones requiere equilibrar el uso de los recursos con las características de rendimiento. Un número demasiado bajo de conexiones crea cuellos de botella que limitan el rendimiento, mientras que el número excesivo de conexiones consume recursos excesivos del sistema. La configuración óptima depende de los patrones de uso, las características del servidor y las restricciones de infraestructura.

La implementación de la estrategia de almacenamiento en caché requiere un conocimiento profundo de la semántica de las herramientas MCP. Algunas herramientas devuelven datos dinámicos que no deben almacenarse en caché, mientras que otras devuelven información relativamente estática adecuada para períodos de almacenamiento en caché prolongados. La implementación de políticas de almacenamiento en caché eficaces requiere un análisis cuidadoso del comportamiento y las características de los datos de cada herramienta.

El procesamiento por lotes de solicitudes presenta oportunidades para mejorar la eficiencia, pero debe implementarse con cuidado para evitar introducir una latencia inaceptable para las solicitudes individuales. El desafío consiste en identificar los períodos óptimos de procesamiento por lotes que equilibren el aumento de la eficiencia con los requisitos de tiempo de respuesta.

Consideraciones de seguridad y cumplimiento

La administración de los tokens se vuelve compleja cuando se administran de forma segura los tokens de autenticación para los servidores back-end y, al mismo tiempo, se proporciona una autenticación perfecta para los clientes. Esto requiere mecanismos sofisticados de intercambio de tokens, un almacenamiento seguro de credenciales y una administración adecuada del ciclo de vida de los tokens.

Los problemas de privacidad de los datos surgen porque el proxy tiene potencialmente acceso a todos los datos que fluyen entre los clientes y los servidores. La implementación de un manejo adecuado de los datos, el cifrado en reposo y en tránsito y los controles de privacidad es crucial para mantener los estándares de seguridad empresarial.

La implementación que limita la velocidad debe equilibrar la protección de los servidores back-end contra la sobrecarga y, al mismo tiempo, proporcionar una buena experiencia de usuario. Esto requiere un ajuste cuidadoso en función de las capacidades del servidor, los patrones de comportamiento de los usuarios y los requisitos empresariales.

Desafíos operativos y organizacionales

La complejidad de la supervisión y las alertas aumenta a medida que el proxy se convierte en un componente crítico que requiere una observabilidad integral. Los equipos deben implementar controles de estado, supervisar el rendimiento y generar alertas tanto para el propio proxy como para sus conexiones a los servidores de fondo. Este monitoreo debe integrarse perfectamente con la infraestructura de monitoreo empresarial existente.

La coordinación de la implementación se hace necesaria, ya que las actualizaciones del proxy deben coordinarse con las implementaciones de los servidores back-end para garantizar la compatibilidad y evitar interrupciones en el servicio. Esta coordinación requiere procesos de implementación y procedimientos de prueba sofisticados.

La planificación de la copia de seguridad y la recuperación debe tener en cuenta la configuración y el estado del proxy. Los componentes críticos del sistema necesitan estrategias de respaldo integrales y procedimientos de recuperación comprobados para garantizar la continuidad del negocio durante interrupciones o desastres.

Implementación del proxy MCP

Planificación y diseño de la arquitectura

La implementación exitosa de MCP Proxy comienza con una planificación integral de la arquitectura que aborde tanto las necesidades inmediatas como los requisitos de crecimiento futuros. La estrategia de detección de servidores determina la forma en que el proxy identificará los servidores MCP de fondo y se conectará a ellos. Las opciones incluyen archivos de configuración estáticos adecuados para entornos estables, mecanismos de detección de servicios que detectan automáticamente los nuevos servidores y API de registro dinámicas que permiten a los servidores registrarse automáticamente en el proxy.

Las decisiones de topología de implementación implican elegir entre instancias de proxy únicas para implementaciones simples o varias instancias para una alta disponibilidad y distribución de la carga. Los requisitos de distribución geográfica deben tener en cuenta la latencia de la red, los requisitos de residencia de los datos y las necesidades de recuperación ante desastres.

La planificación de la integración identifica cómo se conectará el proxy con la infraestructura empresarial existente, incluidos los balanceadores de carga para la distribución del tráfico, las pasarelas de API para el control de acceso externo, los proveedores de identidad para la integración de la autenticación y los sistemas de monitoreo para una observabilidad integral. Estos puntos de integración son fundamentales para garantizar que el proxy se adapte perfectamente a los flujos de trabajo operativos existentes.

Enfoque básico de implementación

Una implementación fundamental de MCP Proxy requiere que varios componentes principales funcionen en armonía. El propio servidor proxy gestiona las conexiones de los clientes e implementa el protocolo MCP, mientras que los administradores de conexiones de fondo mantienen las conexiones con los servidores MCP y se encargan de la traducción de los protocolos. Los módulos de autenticación y autorización se integran con los sistemas de identidad empresariales y aplican las políticas de acceso.

Este es un ejemplo simplificado que demuestra la estructura básica de una implementación de MCP Proxy con Node.js:

const express = require('express');

const { MCPClient } = require('@modelcontextprotocol/client');

const { StdioTransport } = require('@modelcontextprotocol/transport-stdio');

class MCPProxy {

constructor() {

this.servers = new Map();

this.app = express();

this.setupRoutes();

}

async addServer(name, config) {

const transport = new StdioTransport(config.command, config.args);

const client = new MCPClient(transport);

await client.connect();

this.servers.set(name, {

client,

config,

lastHealthCheck: Date.now()

});

console.log(`Added MCP server: ${name}`);

}

async listTools() {

const allTools = [];

for (const [serverName, server] of this.servers) {

try {

const tools = await server.client.listTools();

const prefixedTools = tools.map(tool => ({

...tool,

name: `${serverName}_${tool.name}`,

serverName

}));

allTools.push(...prefixedTools);

} catch (error) {

console.error(`Failed to list tools from ${serverName}:`, error);

}

}

return allTools;

}

async callTool(toolName, args) {

const [serverName, actualToolName] = toolName.split('_', 2);

const server = this.servers.get(serverName);

if (!server) {

throw new Error(`Server ${serverName} not found`);

}

try {

return await server.client.callTool(actualToolName, args);

} catch (error) {

console.error(`Tool call failed for ${toolName}:`, error);

throw error;

}

}

setupRoutes() {

this.app.use(express.json());

this.app.get('/health', (req, res) => {

res.json({ status: 'healthy', servers: Array.from(this.servers.keys()) });

});

this.app.get('/tools', async (req, res) => {

try {

const tools = await this.listTools();

res.json({ tools });

} catch (error) {

res.status(500).json({ error: error.message });

}

});

this.app.post('/tools/:toolName', async (req, res) => {

try {

const result = await this.callTool(req.params.toolName, req.body);

res.json(result);

} catch (error) {

res.status(500).json({ error: error.message });

}

});

}

start(port = 3000) {

this.app.listen(port, () => {

console.log(`MCP Proxy listening on port ${port}`);

});

}

}

Implementación empresarial con TrueFoundry

AI Gateway de TrueFoundry proporciona una implementación de MCP Proxy lista para la producción que aborda los complejos requisitos de las implementaciones empresariales. La plataforma ofrece una solución integral Registro y puerta de enlace de MCP que simplifica la administración de servidores y, al mismo tiempo, proporciona funciones de nivel empresarial para la seguridad, la supervisión y la escalabilidad.

El enfoque de TrueFoundry se centra en un registro MCP centralizado que mantiene un inventario completo de los servidores disponibles y sus mecanismos de autenticación. Este registro gestiona los flujos de OAuth2 específicos de cada usuario, almacenando y actualizando de forma segura los tokens de acceso y garantizando al mismo tiempo que los usuarios solo puedan acceder a los recursos para los que están autorizados. El sistema elimina el caos que supone la administración distribuida de credenciales y proporciona a los equipos de TI empresariales una visibilidad y un control exhaustivos.

Los componentes arquitectónicos clave incluyen el plano de control centralizado que mantiene el registro de todos los servidores MCP y gestiona los mecanismos de autenticación, el control de acceso unificado mediante tokens de acceso personal (PAT) y tokens de cuentas virtuales (VAT), un campo de agentes integrado para las pruebas y el desarrollo, y una observabilidad integral con seguimiento de auditoría y monitoreo en tiempo real.

Para comenzar con la implementación de MCP de TrueFoundry, siga las Guía de inicio que explica cómo crear grupos de servidores MCP y configurar los primeros servidores. La plataforma admite tanto servidores MCP públicos de la comunidad como servidores alojados de forma privada, con controles de acceso sofisticados que determinan qué usuarios y equipos pueden acceder a servidores específicos.

TrueFoundry también admite servidores MCP basados en estudio a través de su capacidades de conversión de proxy, lo que permite a las organizaciones implementar servidores antiguos como terminales HTTP modernos. Para las integraciones empresariales, los servidores prediseñados, como el Servidor Atlassian MCP proporcionan una integración perfecta entre Jira y Confluence.

Consideraciones sobre la implementación en producción

Las implementaciones de proxy MCP de producción requieren prestar especial atención a la alta disponibilidad, la seguridad, la supervisión y los procedimientos operativos. La alta disponibilidad suele implicar la implementación de varias instancias de proxy detrás de los balanceadores de carga con comprobaciones de estado exhaustivas y capacidades de conmutación por error automática.

Las estrategias de escalado deben implementar el escalado automático de los módulos horizontales en función del uso de la CPU, el consumo de memoria y las métricas del volumen de solicitudes. Las políticas de escalamiento deben tener en cuenta tanto los picos repentinos de tráfico como los patrones de crecimiento gradual, al tiempo que se mantienen los acuerdos de nivel de servicio de rendimiento.

La implementación de la seguridad requiere políticas de red que restrinjan el acceso entre los componentes del sistema, una administración secreta integral de todas las credenciales y tokens, el cifrado de los datos en tránsito y en reposo, y auditorías de seguridad periódicas para identificar posibles vulnerabilidades.

La integración de la supervisión debe conectarse con las soluciones de supervisión empresarial para proporcionar una observabilidad integral, incluidas las métricas de rendimiento, el seguimiento de errores, la supervisión de la seguridad y los datos de planificación de la capacidad. Esta integración garantiza que las operaciones de MCP Proxy se alineen con los procedimientos y estándares operativos empresariales existentes.

Conclusión

MCP Proxy representa una evolución fundamental en la arquitectura de IA empresarial, transformando la forma en que las organizaciones implementan, administran y escalan sus implementaciones de Model Context Protocol. A medida que las aplicaciones de IA se vuelven cada vez más sofisticadas y se integran con sistemas empresariales complejos, el patrón de proxy proporciona las capacidades operativas, de gobierno y de seguridad esenciales que exigen las implementaciones de producción.

Los beneficios van mucho más allá de la simple administración de conexiones. Mediante la autenticación centralizada, el enrutamiento inteligente, la supervisión integral y los controles de seguridad de nivel empresarial, MCP Proxy permite a las organizaciones crear sistemas de IA robustos y escalables que cumplan con rigurosos estándares de confiabilidad y cumplimiento. El patrón de arquitectura aborda los desafíos críticos relacionados con la seguridad, la observabilidad y la complejidad operativa que surgen a medida que las organizaciones pasan de las implementaciones de prueba de concepto a las implementaciones a escala de producción.

Para las organizaciones que comienzan su viaje hacia el MCP, las conexiones directas proporcionan la funcionalidad adecuada para el desarrollo y la experimentación inicial. Sin embargo, a medida que los sistemas maduran y los requisitos empresariales aumentan, la adopción de MCP Proxy se vuelve esencial para el éxito a largo plazo. La transición de las conexiones directas a la arquitectura mediada por proxy representa una evolución natural que refleja patrones similares en los servicios web, los microservicios y la computación en nube.

AI Gateway de TrueFoundry ejemplifica la implementación lista para la producción de los patrones de MCP Proxy, y ofrece a las empresas una plataforma integral para escalar las implementaciones de IA y, al mismo tiempo, mantener los estándares de seguridad y gobierno. El enfoque integrado de la plataforma para Administración de servidores MCP, la autenticación y la observabilidad lo convierten en una opción óptima para las organizaciones comprometidas con el despliegue de la IA a escala empresarial.

A medida que el ecosistema del Model Context Protocol siga evolucionando, el patrón de proxy desempeñará un papel cada vez más importante a la hora de habilitar aplicaciones sofisticadas impulsadas por la IA. El futuro de la IA empresarial depende no solo de la creación de modelos inteligentes, sino también de la creación de arquitecturas inteligentes que puedan adaptar, escalar y proteger estas capacidades para su implementación en el mundo real. MCP Proxy es un componente fundamental de esta arquitectura inteligente, ya que permite a las organizaciones aprovechar todo el potencial del protocolo Model Context y, al mismo tiempo, cumplir con los exigentes requisitos de los entornos de producción empresarial.

Preguntas frecuentes

¿Qué es un proxy MCP?

Un proxy MCP es un intermediario inteligente que gestiona la comunicación entre las aplicaciones de IA y las herramientas o fuentes de datos externas. Traduce los protocolos y centraliza el control de acceso para simplificar la forma en que los modelos interactúan con varios servicios. Esta capa garantiza un flujo de datos seguro y eficiente sin necesidad de conexiones directas y complejas entre los componentes.

¿Cuál es la diferencia entre el proxy MCP y el gateway MCP?

Un proxy MCP facilita las conexiones directas o las traducciones de protocolos para servidores individuales. Por el contrario, una puerta de enlace MCP actúa como un plano de control centralizado para todo un ecosistema. Ofrece funciones avanzadas como el RBAC, el descubrimiento unificado de herramientas y una capacidad de observación profunda que los proxies simples e individuales no pueden proporcionar de forma nativa.

¿Qué es un proxy de inspector de MCP?

El proxy inspector MCP es un proxy especializado que se utiliza para supervisar y depurar la interacción entre los clientes de IA y los servidores MCP. Permite a los desarrolladores ver el tráfico JSON-RPC en tiempo real para garantizar que las definiciones y solicitudes de las herramientas tengan el formato correcto. El uso de una herramienta de este tipo ayuda a mantener integraciones de alta calidad y acelera la resolución de problemas.

¿Qué hace que TrueFoundry sea el mejor proxy MCP?

TrueFoundry proporciona una solución de proxy MCP de alto rendimiento con una latencia inferior a 3 ms y un gobierno integrado para todas las conexiones de sus herramientas. Unifica la administración de servidores en un solo registro, lo que permite el descubrimiento seguro de las herramientas y un control de acceso detallado. Al alojar esta infraestructura en su propia VPC, mantiene la residencia y la seguridad totales de los datos.

¿Cuáles son los riesgos del proxy MCP?

Los riesgos de usar un proxy MCP incluyen posibles vulnerabilidades de seguridad, interceptación de datos y problemas de privacidad si la información confidencial pasa a través del proxy. Los proxies mal configurados también pueden introducir latencia, crear puntos únicos de error o permitir el acceso no autorizado si la autenticación y el cifrado no se implementan correctamente.

¿Cuál es el objetivo principal del proxy MCP?

El objetivo principal de un proxy MCP es actuar como mediador entre los clientes y los servidores MCP. Ayuda a gestionar la comunicación mediante el enrutamiento de las solicitudes, el registro de las interacciones, la aplicación de controles de seguridad y la habilitación de la depuración o la supervisión. Esto mejora la confiabilidad, la observabilidad y el control sobre la forma en que los sistemas de IA basados en MCP intercambian datos.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)