Les 5 meilleures alternatives à la passerelle MCP Obot

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Le Model Context Protocol (MCP), introduit par Anthropic fin 2024, a discrètement repensé la façon dont nous connectons les agents d'IA aux outils et aux données dont ils ont besoin. Au lieu de recourir à des intégrations fragilisées et ponctuelles, MCP normalise la couche « adaptateur » afin que les agents puissent communiquer avec des services tels que Slack, Jira ou GitHub avec beaucoup moins de tâches personnalisées. C'est puissant... et compliqué. Au fur et à mesure que les entreprises déploient des agents alimentés par LLM, elles font fonctionner des milliers de serveurs MCP. Sans plan de contrôle, cette croissance se transforme rapidement en chaos d'intégration : connecteurs dupliqués, informations d'identification éparpillées et faible visibilité sur qui donne accès à quoi à l'IA.

Obot MCP Gateway (lancé par Obot AI en août 2025) tente de résoudre ce problème. Considérez-le à la fois comme un App Store interne et comme un contrôleur du trafic aérien : un plan de contrôle central où le service informatique peut intégrer, sécuriser et surveiller les serveurs MCP pendant que les employés découvrent et connectent des outils approuvés.

Bien qu'Obot propose une approche open source bien conçue, les entreprises ont souvent besoin d'une observabilité approfondie, d'une prise en charge multicloud et d'une gouvernance, des fonctionnalités où Passerelle MCP TrueFoundry et d'autres alternatives avancées au plomb.

Ce guide explore le fonctionnement d'Obot, sa place et les cinq meilleures alternatives à Obot MCP Gateway pour une infrastructure d'IA à l'échelle de l'entreprise.

Qu'est-ce que Obot MCP Gateway ?

Obot est un plan de contrôle open source pour les serveurs MCP conçu pour la gouvernance d'entreprise. À la base, il résout trois problèmes quotidiens : la découverte (comment les employés trouvent les outils qu'ils sont autorisés à utiliser), le contrôle d'accès (qui est autorisé à appeler quel MCP) et l'observabilité (qui a fait quoi, quand et à quelle fréquence). Il en résulte une diminution du nombre de MCP « fantômes » qui fonctionnent de manière incontrôlée et des connexions plus cohérentes et vérifiables entre les agents et les systèmes de l'entreprise.

Concrètement, Obot regroupe un registre de services, un catalogue Web, le RBAC et l'application des politiques, la gestion des informations d'identification et le proxy. Les administrateurs peuvent ajouter des entrées MCP via une interface utilisateur ou GitOps, joindre des documents et des métadonnées, et publier un catalogue organisé pour les employés. Les utilisateurs choisissent ensuite un outil et obtiennent une URL de connexion à usage unique qui se connecte à un client LLM, sans authentification manuelle ni câblage manuel. Pendant ce temps, Obot applique les politiques et se situe entre le client et le serveur MCP pour centraliser la journalisation et l'audit.

En termes simples : Obot fournit aux équipes informatiques les outils nécessaires pour traiter les serveurs MCP comme une infrastructure gérée de première classe, au lieu d'un ensemble croissant de connecteurs ad hoc.

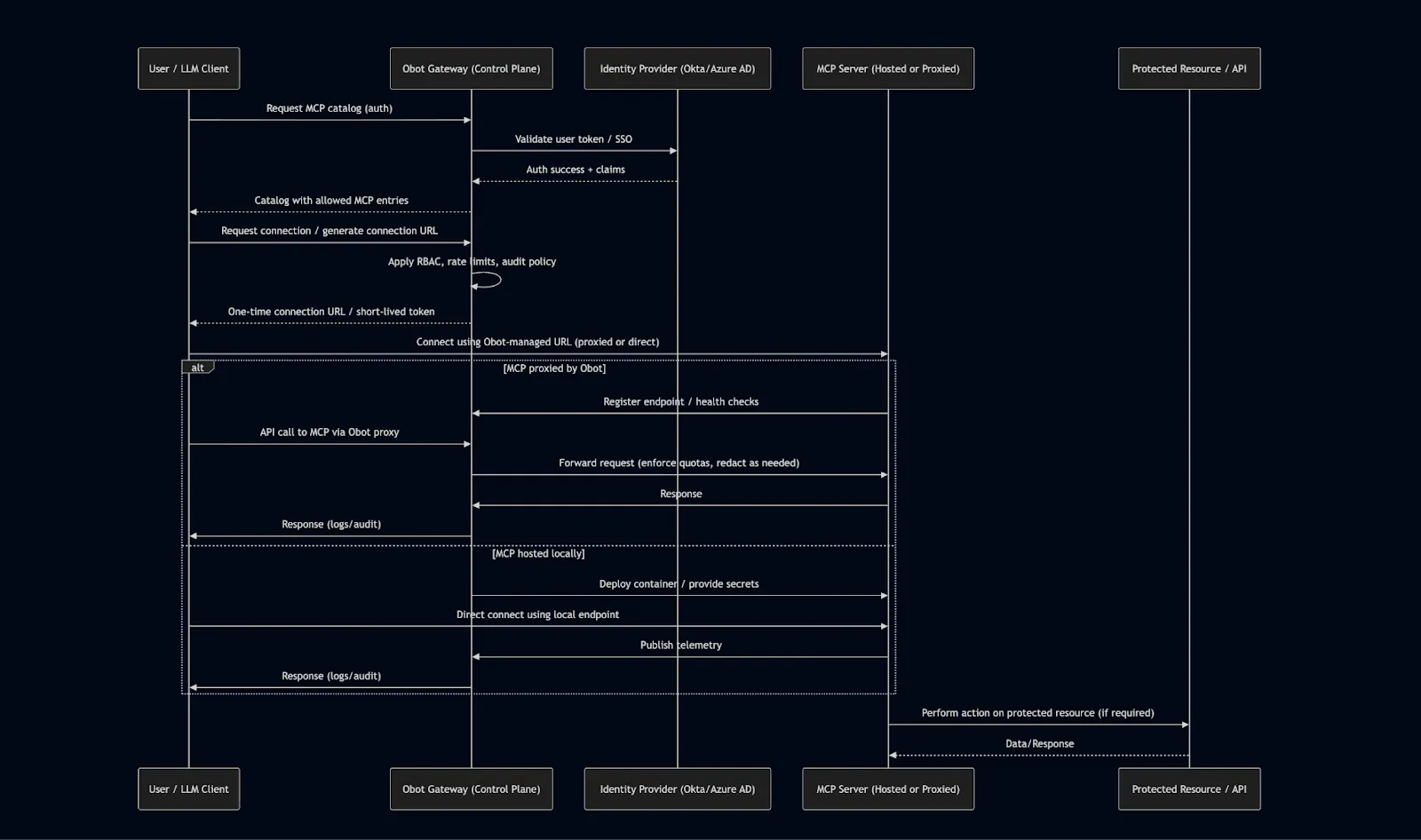

Comment fonctionne Obot MCP Gateway ?

Sous le capot, Obot fonctionne comme un proxy sécurisé et un plan de contrôle pour tout le trafic MCP. Le flux de travail typique est le suivant :

Configuration et intégration de l'administration

Le service informatique déploie la passerelle Obot (souvent sur Kubernetes) et l'intègre à des fournisseurs d'identité tels qu'Okta, Azure AD ou Google Workspace pour une authentification unifiée.

Configuration du catalogue

Obot inclut des connecteurs MCP courants (Slack, GitHub, Notion, etc.) prêts à l'emploi. Les administrateurs peuvent en ajouter d'autres via une interface utilisateur ou un flux de travail GitOps, en étiquetant chacun avec des métadonnées et des documents d'utilisation.

Contrôle d'accès et politiques

Les administrateurs définissent quelles équipes peuvent accéder à quels serveurs MCP. Les politiques sont appliquées directement par la passerelle d'Obot.

Découverte et connexion des utilisateurs

Les employés consultent un catalogue Web de MCP approuvés, se connectent via des URL en un clic et autorisent instantanément leurs outils d'IA à utiliser le service sélectionné.

Routage et observabilité

Chaque requête MCP passe par la couche proxy d'Obot, fournissant une piste d'audit unifiée, des journaux de demandes et des mesures de performance pour la conformité et le débogage.

Pourquoi explorer les alternatives à la passerelle Obot MCP ?

Bien qu'Obot MCP Gateway offre une base open source solide pour la gestion des serveurs Model Context Protocol, il est principalement conçu pour des cas d'utilisation internes légers.

Les entreprises opérant à grande échelle, avec des centaines d'agents, des exigences de conformité strictes et des déploiements multicloud, nécessitent une gouvernance, une observabilité et une optimisation des performances plus approfondies.

Les principales considérations sont les suivantes :

Sécurité et conformité : Certaines passerelles (comme Lasso Security) mettent l'accent sur des contrôles de sécurité avancés et l'analyse en temps réel des appels des agents. Une entreprise qui gère des données sensibles ou réglementées peut préférer une passerelle dotée de garde-corps intégrés et d'une fonction de détection des menaces.

Écosystème d'intégration : Obot fournit de nombreux connecteurs, mais d'autres fournisseurs (par exemple TrueFoundry, Microsoft Azure Gateway) proposent une intégration plus approfondie avec des plateformes ou des services spécifiques. Par exemple, si une organisation investit massivement dans Azure, la passerelle MCP de Microsoft (intégrée aux services Azure) peut s'intégrer plus facilement aux flux de travail existants.

Performances et évolutivité : Les passerelles diffèrent en termes de frais généraux et de débit. La passerelle MCP de TrueFoundry, par exemple, affiche une latence inférieure à 3 ms en cas de charge en gérant les limites d'authentification et de débit en mémoire. Si des milliers d'appels d'outils simultanés sont attendus, les solutions optimisées en termes de performances peuvent être préférées.

Modèle de déploiement : Certaines équipes donnent la priorité aux approches natives des conteneurs. La passerelle MCP de Docker traite chaque MCP comme un conteneur sandbox avec des limites de ressources et de sécurité strictes. Les entreprises qui utilisent déjà Docker peuvent trouver cette approche familière et facile à adopter.

Flexibilité et extensibilité : Les alternatives peuvent proposer des architectures de plugins ou des fonctionnalités uniques. La passerelle open source de Lasso, par exemple, permet aux utilisateurs d'ajouter des éléments personnalisés intercepteurs de sécurité pour filtrer ou transformer les demandes. D'autres plateformes (comme Context Forge d'IBM) permettent de composer des serveurs MCP « virtuels » à partir d'API existantes.

Lisez également : Qu'est-ce que MCP Gateway

Les 5 meilleures alternatives à la passerelle MCP Obot

1. Véritable fonderie

Passerelle MCP TrueFoundry est une solution d'entreprise conçue pour unifier et gérer les déploiements MCP à grande échelle. Construit dans le cadre du Plateforme d'IA TrueFoundry, il fournit un plan de contrôle unique qui s'intègre parfaitement à l'infrastructure d'IA existante, y compris la gestion LLM, la télémétrie et l'application de la conformité, permettant aux équipes de gérer à la fois les modèles et les outils sans fragmentation.

Principales caractéristiques

- Registre unifié (« groupes de serveurs MCP ») : isole et gère logiquement les ensembles d'outils entre les équipes et les environnements.

- Latence ultra-faible : évaluée à moins de 3 ms par requête, rendue possible par un routage en mémoire et une simultanéité optimisée.

- Sécurité de niveau entreprise : inclut la connexion fédérée (Okta, Azure AD), le RBAC affiné et la gestion des jetons OAuth2.

- Observabilité complète : traçage structuré complet, analyse des jetons et télémétrie de bout en bout pour chaque appel d'agent et chaque requête de modèle.

- Gestion MCP automatisée : prend en charge le déploiement de MCP conteneurisés, l'équilibrage de charge et l'orchestration du basculement.

- Intégration étroite de l'écosystème : facturation unifiée, suivi de l'utilisation et observabilité sur tous les modèles et outils MCP.

Comme il est profondément intégré à l'écosystème TrueFoundry, les entreprises bénéficient d'une vue d'ensemble de toutes les activités liées à l'IA, des LLM aux outils connectés, garantissant une gouvernance, une conformité et une visibilité des performances cohérentes.

Bref, Passerelle MCP TrueFoundry est bien plus qu'un simple connecteur, c'est un plan de contrôle complet de l'infrastructure d'IA. Pour les organisations qui ont besoin d'évolutivité, de fiabilité et de conformité, TrueFoundry se distingue comme l'alternative la plus complète à Obot.

Pour les entreprises qui évaluent le meilleure passerelle MCP en termes d'évolutivité, de conformité et de performances, TrueFoundry propose un plan de contrôle unifié spécialement conçu pour les systèmes d'IA de production.

Obot et TrueFoundry MCP Gateway : comparaison des fonctionnalités

Pourquoi True Foundry Se démarque

TrueFoundry va bien au-delà d'une passerelle : il s'agit d'une plateforme complète d'orchestration et de gouvernance pour l'infrastructure d'IA.

En unifiant la gestion des modèles, l'observabilité et l'application des politiques au sein d'un seul système, TrueFoundry élimine la prolifération des intégrations et fournit une interface unique pour toutes les activités des agents d'IA.

Sa latence inférieure à 3 ms, son observabilité approfondie et sa conformité de niveau professionnel en font le choix préféré des organisations qui créent des systèmes d'IA évolutifs, sécurisés et conformes.

2. Passerelle Docker MCP

Passerelle Docker MCP est une solution native des conteneurs proposée en tant que Plug-in Docker, destiné aux équipes déjà familiarisées avec les flux de travail de conteneurisation. Il traite chaque serveur MCP comme un charge de travail conteneurisée avec une isolation et des limites de ressources élevées, regroupant plusieurs serveurs MCP au sein d'une interface unique et sécurisée. Une caractéristique remarquable est sa Framework Interceptor — permettant à des scripts ou à des plugins personnalisés d'inspecter, de modifier ou de bloquer les requêtes en temps réel.

Par exemple :

- Un intercepteur « avant » peut appliquer une règle d'un dépôt par session sur les appels GitHub.

- Un intercepteur « après » peut enregistrer les réponses ou masquer des secrets automatiquement.

La passerelle MCP de Docker excelle en matière de filtrage de sécurité et d'auditabilité, avec une intégration étroite dans Docker Desktop et Docker Swarm. Le compromis est une latence supplémentaire (50 à 200 ms aller-retour typique) et un modèle centré sur les conteneurs, mais pour les équipes qui utilisent déjà l'infrastructure Docker, il offre une familiarité et une isolation renforcée par défaut.

3. Passerelle IBM MCP

Context Forge d'IBM est une passerelle MCP open source et un registre conçus pour les grandes entreprises qui ont besoin de fédération et d'extensibilité. Il peut détecter automatiquement plusieurs passerelles via mDNS, fusionner les fonctionnalités de différents déploiements et même regrouper plusieurs serveurs MCP en un seul point de terminaison.

Principaux points forts :

- Supporte plusieurs schémas d'authentification (JWT, Basic Auth, en-têtes personnalisés).

- Chiffre les informations d'identification de l'outil et s'intègre aux bases de données Postgres, MySQL ou SQLite.

- Convertit les API REST en serveurs MCP à la volée pour une intégration flexible.

Context Forge ressemble à un intergiciel IBM traditionnel : hautement configurable, convivial pour les fédérations et soucieux de la sécurité.

Cependant, il est toujours en version bêta et ne dispose pas de support officiel pour les entreprises, ce qui le rend idéal pour les organisations dotées de solides capacités DevOps capables de gérer une configuration DIY.

4. Passerelle Microsoft MCP

Au lieu de proposer une passerelle autonome, Microsoft a intégré la fonctionnalité MCP directement dans son écosystème Azure. Azure MCP Gateway agit comme un proxy inverse sensible aux sessions pour les serveurs MCP hébergés par Kubernetes et se connecte à Azure API Management, Container Apps et Azure Monitor.

- L'intégration native d'Azure AD gère l'authentification et l'application des politiques.

- Les flux OAuth, les limites de débit et la journalisation sont gérés via les services Azure existants.

- Idéal pour les équipes centrées sur Azure qui recherchent de faibles frais de configuration et une gouvernance native du cloud cohérente.

Bien que cela offre une intégration approfondie avec Azure et des opérations simplifiées, les configurations multicloud ou sur site peuvent être plus complexes et les options de personnalisation sont limitées.

L'approche de Microsoft privilégie essentiellement la commodité et l'alignement de l'écosystème par rapport à la portabilité.

5. Passerelle Lasso Security MCP

La passerelle MCP de Lasso Security est une passerelle open source axée sur la sécurité, axée sur la gestion des risques et la détection des menaces. Il agit comme un proxy et un orchestrateur pour toutes les interactions MCP, intégrant la sécurité, la gouvernance et la surveillance à chaque demande.

Les principaux facteurs de différenciation sont les suivants :

- Détection efficace des menaces et prévention des fuites de données au niveau du protocole.

- Filtres de sécurité configurables pour nettoyer les informations d'identification et bloquer les comportements suspects.

- Notation des menaces en temps réel, masquage des jetons et inspection des codes malveillants via des plugins.

- Tableaux de bord de visibilité unifiés garantissant l'absence d'activité « hors écran » des agents.

Bien que la couche de sécurité approfondie puisse entraîner des frais supplémentaires, Lasso est idéal pour les secteurs réglementés ou les organisations axées sur la sécurité qui ont besoin d'une auditabilité et d'un contrôle des politiques stricts.

Conclusion

La passerelle Obot MCP représente une avancée importante dans l'intégration unifiée de l'IA en offrant un plan de contrôle gratuit et open source qui introduit la gouvernance, l'évolutivité et l'interopérabilité dans les déploiements MCP modernes.

Cependant, alors que l'adoption des agents d'IA s'accélère dans les entreprises, le besoin de passerelles robustes et de niveau production devient de plus en plus critique.

Des plateformes comme Obot et TrueFoundry mettent l'accent sur l'orchestration à faible latence et la gestion du cycle de vie de bout en bout, tandis que des fournisseurs tels que Docker, IBM et Microsoft étendent leurs écosystèmes d'infrastructure existants pour répondre aux demandes de charge de travail de l'IA. Parallèlement, les passerelles axées sur la sécurité comme Lasso Security intègrent la détection des menaces et l'application de la conformité directement dans la couche de communication, préservant ainsi les interactions entre l'IA et les outils à grande échelle.

En comparant soigneusement ces approches, les entreprises peuvent sélectionner la passerelle MCP qui correspond le mieux à leurs objectifs d'architecture, de gouvernance et de performance.

À long terme, cet écosystème évolutif permettra aux entreprises de connecter en toute confiance les agents d'IA aux systèmes du monde réel, en veillant à ce que la sécurité, la fiabilité et la flexibilité restent au cœur de chaque déploiement.

Questions fréquemment posées

Quelles sont les meilleures alternatives à Obot MCP Gateway ?

Les principales options pour les alternatives à la passerelle Obot MCP dotées d'un contrôle avancé incluent TrueFoundry, Docker MCP Gateway et Lasso Security. Ces plateformes fournissent des fonctionnalités spécialisées telles que la latence ultra-faible, l'isolation native des conteneurs ou l'analyse de sécurité avancée. Chaque alternative répond à des besoins différents, qu'il s'agisse de plug-ins destinés aux développeurs ou de solutions complètes de gouvernance d'entreprise et d'observabilité.

Pourquoi devrais-je rechercher des alternatives à Obot MCP Gateway ?

Vous devriez envisager des alternatives si vous avez besoin de fonctionnalités à l'échelle de la production, telles qu'une latence inférieure à 3 ms, des pistes d'audit granulaires et une prise en charge multicloud. Bien qu'Obot constitue un point d'entrée utile, il ne dispose pas des normes de gouvernance et de conformité d'entreprise approfondies nécessaires aux organisations qui gèrent des données sensibles et une infrastructure d'IA distribuée complexe.

En quoi Obot MCP Gateway diffère-t-il des autres solutions MCP Gateway ?

Obot se concentre principalement sur la découverte de base des serveurs et le proxy interne pour des configurations plus simples. En revanche, des solutions avancées telles que TrueFoundry offrent un plan de contrôle complet pour les LLM et les outils. Cela inclut une meilleure observabilité grâce à un traçage structuré, une gestion intégrée des coûts et une mise à l'échelle native de Kubernetes que les registres de base ne peuvent égaler.

Existe-t-il des alternatives open source à Obot MCP Gateway ?

Oui, plusieurs options open source comme la passerelle de Lasso et divers plugins basés sur Docker offrent des fonctionnalités similaires avec une complexité variable. Ces projets pilotés par la communauté permettent aux développeurs de personnaliser les intercepteurs de sécurité ou d'ajouter des connecteurs propriétaires, évitant ainsi les coûts de licence commerciale tout en préservant la flexibilité dans la manière dont ils déploient et gèrent leurs serveurs MCP.

Qu'est-ce qui fait de TrueFoundry une alternative idéale à la passerelle Obot MCP ?

TrueFoundry est une alternative idéale à la passerelle Obot MCP car elle offre un plan de contrôle hautes performances avec une latence inférieure à 3 ms et une mise à l'échelle native de Kubernetes. Il unifie la gestion des modèles et la gouvernance des outils dans un tableau de bord unique tout en garantissant la résidence des données au sein de votre VPC. Cette combinaison de sécurité, de rapidité et de télémétrie approfondie en fait le premier choix pour les grandes entreprises.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)