Cursor Security : guide complet sur les risques, le flux de données et les meilleures pratiques

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Vous ne pensez probablement pas beaucoup à votre curseur, mais il peut affecter votre sécurité numérique bien plus que vous ne le pensez. Chaque fois que vous cliquez sur des liens ou que vous saisissez des informations, votre curseur interagit avec des sites Web et des applications, ce qui peut entraîner des risques si vous ne faites pas attention. Ce guide est conçu pour les équipes DevSecOps, les ingénieurs en sécurité et les développeurs qui ont besoin d'une image claire de ce qu'il advient de leur code : la sécurité du curseur, son fonctionnement, les types de données qu'il gère, les vulnérabilités passées, les principaux risques et les meilleures pratiques pour l'utiliser en toute sécurité.

.webp)

Qu'est-ce que Cursor Security et pourquoi est-ce important ?

Les IDE alimentés par l'IA ont rapidement évolué, passant d'outils « simples à avoir » à une infrastructure de développement de base, souvent plus rapidement que les équipes de sécurité ne peuvent s'adapter. Cursor, d'Anysphere, en est un excellent exemple : un éditeur basé sur VS Code avec une intégration approfondie de l'IA qui peut générer, refactoriser et même exécuter du code ou des actions externes.

Le curseur n'est plus une niche. À la mi-2025, des rapports ont mis en évidence sa croissance rapide, plaçant ses revenus autour de 500 millions de dollars ARR [Source]. Cursor lui-même indique qu'il est utilisé par « des dizaines de milliers d'entreprises », les clients étant nommés publiquement dans son article de lancement d'Enterprise [Source]. Le PDG de NVIDIA a également reconnu publiquement l'utilisation généralisée des outils de codage de l'IA, notamment Cursor, au sein de NVIDIA. [Source] Cette croissance a été largement organique, portée par l'adoption du virus, les communautés de développeurs et un modèle freemium généreux.

Ce qui rend Cursor unique, c'est son approche : vous ne vous contentez plus d'écrire du code manuellement ; vous dirigez un agent d'IA qui lit, écrit et exécute du code pour vous, une tendance souvent appelée « codage par vibrations ».

Cependant, l'intégration de l'IA agentique dans l'IDE pose de nouveaux défis de sécurité. Contrairement aux éditeurs traditionnels, Cursor fonctionne dans un environnement semi-autonome connecté au cloud où le code interagit en permanence avec des systèmes externes.

Pour les entreprises, ces risques sont importants. Compte tenu de l'adoption à grande échelle et des vulnérabilités émergentes telles que les exploits CVE-2025, il est essentiel de comprendre comment Cursor gère la sécurité.

Anatomie du curseur : comprendre la surface d'attaque

Avant de plonger dans l'infrastructure de sécurité du curseur, il est important de comprendre le moteur Cursor. Cursor n'est pas simplement un IDE statique ; c'est un ensemble d'agents à haute autonomie qui travaillent ensemble. En termes de sécurité, chaque fonctionnalité de Cursor représente une « tâche » de sécurité, qui constitue également une exposition potentielle. Voici comment les principales fonctionnalités de Cursor se traduisent en surface d'attaque.

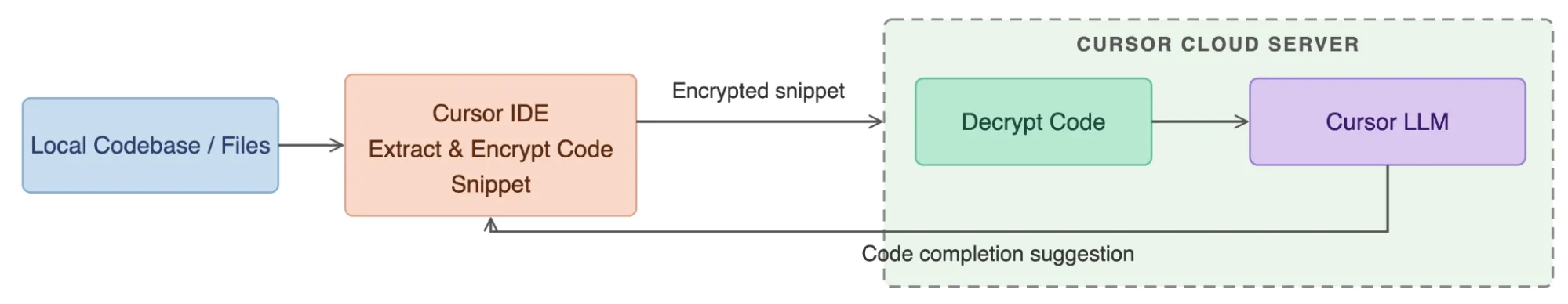

1. Complétion automatique du code

Le curseur prédit le code en ligne au fur et à mesure que vous tapez. De petits extraits de votre fichier actif sont chiffrés et envoyés aux serveurs de Cursor, où un LLM personnalisé génère des complétions en moins d'une seconde.

Risque de sécurité : Pour les entreprises, cela nécessite une conservation de données nulle (ZDR), garantissant que des millions de requêtes par seconde sont traitées uniquement en mémoire et ne sont jamais écrites dans des journaux permanents. Toute erreur peut exposer du code sensible.

2. Assistant de chat

Le curseur peut collaborer pour créer des fonctionnalités ou corriger des bogues. Il utilise un raisonnement agentique pour effectuer des recherches dans votre base de code indexée et combiner des extraits dans des invites riches pour le modèle d'IA.

Risque de sécurité : Malgré les améliorations apportées par rapport à l'IA basée sur des extraits de code, une injection rapide indirecte est possible. Des instructions malveillantes cachées dans des bibliothèques tierces, des fichiers README ou des commentaires peuvent « empoisonner » l'agent, l'obligeant à exécuter des tâches non autorisées ou à divulguer la logique interne vers une URL externe.

3. Mode d'édition en ligne (Cmd+K)

Le curseur remanie des blocs de code ciblés de manière précise et chirurgicale. Le code et les instructions sélectionnés sont envoyés au modèle, qui renvoie une différence qui est appliquée directement à votre fichier.

Risque de sécurité : Les refactorises rapides de l'IA peuvent introduire de subtiles failles de sécurité, en particulier lorsque les réviseurs sont fatigués. Les exemples incluent des entrées non validées, des secrets codés en dur ou des erreurs logiques hallucinées par l'IA. Les développeurs doivent examiner attentivement les modifications avant de les accepter.

.webp)

4. Révision automatique du code avec BugBot

BugBot examine les Pull Requests et suggère des correctifs, nécessitant un accès en lecture/écriture à vos dépôts GitHub privés.

Risque de sécurité : Votre pipeline CI/CD dépend désormais en partie de l'infrastructure cloud de Cursor. BugBot doit être traité comme une entité privilégiée, et ses autorisations doivent être strictement limitées afin de minimiser les risques.

5. Agents d'arrière-plan

Cursor décharge les tâches de longue durée vers des agents d'arrière-plan, comme l'exécution de suites de tests complètes sur des machines virtuelles Ubuntu isolées dans le cloud AWS de Cursor.

Risque de sécurité : Cela introduit l'exécution de code à distance dans le modèle de menace. L'isolation des locataires du cloud et la sécurité des machines virtuelles sont essentielles car le code propriétaire est transféré de votre machine locale vers les environnements cloud gérés par Cursor.

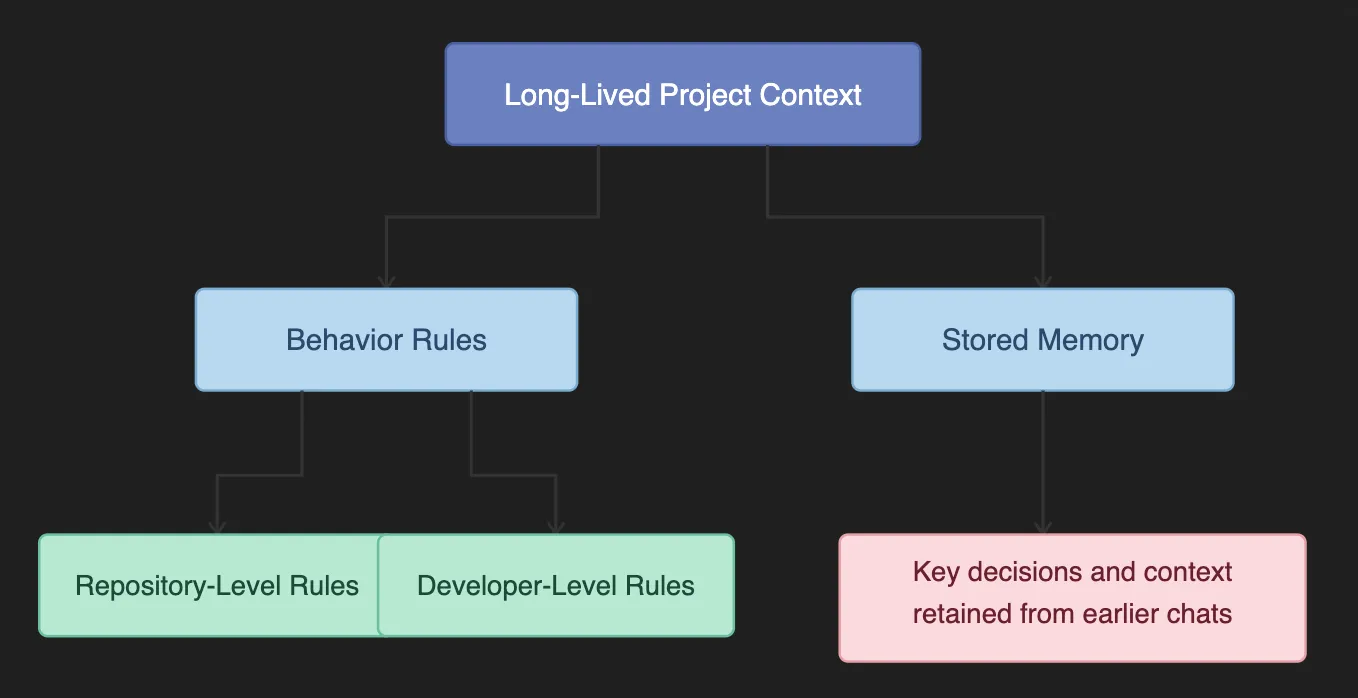

6. Comportement persistant

Le curseur mémorise les guides de style spécifiques au projet et les décisions architecturales passées. Il injecte des instructions provenant de fichiers .cursorrules et de « mémoires » dans le contexte de chaque invite.

Risque de sécurité : Un fichier .cursorrules compromis dans un référentiel partagé pourrait injecter des biais persistants et invisibles dans l'IA. Par exemple, les attaquants pourraient forcer l'IA à utiliser systématiquement une bibliothèque malveillante pour le chiffrement des IDE de l'équipe.

7. Intelligence de la base de code

Le curseur peut « comprendre » l'ensemble de votre projet et effectuer des recherches en fonction de sa signification sémantique, et pas seulement de mots clés. Il utilise la synchronisation Merkle Tree pour mapper le code dans les intégrations stockées dans une base de données vectorielle distante (Turbopuffer).

Risque de sécurité : La logique sensible ou les secrets (comme les fichiers .env) peuvent être vectorisés involontairement s'ils ne sont pas exclus avec .cursorignore. Cela expose des informations critiques au stockage à distance.

Maintenant que vous comprenez les capacités et la surface d'attaque de Cursor, l'étape suivante consiste à examiner où vont vos données, comment elles sont traitées et l'infrastructure multicouche utilisée par Cursor pour protéger votre code.

Comment Cursor gère-t-il votre code ?

Cursor s'intègre étroitement à votre IDE, apportant une automatisation pilotée par l'IA à votre flux de développement. Bien que cela soit synonyme de rapidité et de flexibilité, de nombreux développeurs considèrent leur IDE comme une boîte noire.

Si vous êtes un CISO, un ingénieur en sécurité ou un développeur d'IA senior, une question clé se pose :

« Où va exactement mon code ? »

Cursor y remédie grâce à une architecture à trois niveaux qui crée une chaîne de contrôle claire, depuis votre machine locale, en passant par l'orchestration cloud de Cursor, jusqu'à l'inférence basée sur l'IA, et inversement :

- Niveau 1 : Client (machine locale)

- Niveau 2 : Cursor Backend (Gateway)

- Niveau 3 : Sous-processeurs LLM tiers

.webp)

Niveau 1 : client (votre machine locale)

Le client Cursor, un fork de VS Code, conserve vos données les plus sensibles ancrées localement et effectue tous les prétraitements critiques avant que quoi que ce soit ne quitte votre environnement. Il indexe votre code, crée des intégrations locales, gère une arborescence Merkle de hachages de fichiers et effectue des recherches sémantiques pour sélectionner uniquement les extraits pertinents à envoyer au cloud. Cursor respecte également les règles .cursorignore et .gitignore, filtrant les fichiers sensibles, les secrets ou les informations d'identification personnelle.

Du point de vue de la sécurité, cela garantit la minimisation des données, seul un sous-ensemble restreint de code quitte votre machine et le filtrage avant la transmission, faisant du client la limite la plus efficace pour protéger votre code source.

Niveau 2 : Cursor Backend (Gateway)

Le backend Cursor agit comme une couche d'orchestration sécurisée, assemblant les invites de l'IA sans stocker votre code source. Hébergé principalement sur AWS, ce « Cursor Gateway » combine les requêtes des utilisateurs avec les extraits sélectionnés sur le client et des instructions de projet persistantes (comme .cursorrules). Elle s'applique ingénierie rapide, la logique de routage et les contrôles de sécurité, et même les clés d'API fournies par l'utilisateur sont transmises à des fins de gouvernance.

En mode confidentialité, tout le code est traité en mémoire avec une journalisation à rétention nulle, et aucun stockage à long terme n'est effectué. La passerelle représente la dernière limite contrôlée par le curseur avant que les données n'atteignent des fournisseurs LLM tiers.

Niveau 3 : Sous-processeurs LLM tiers

L'inférence est effectuée par l'intermédiaire de fournisseurs LLM tiers tels que OpenAI, Anthropic ou Google. Ces modèles reçoivent l'invite finale assemblée, la traitent et retransmettent la sortie au client via le backend.

Pour les entreprises clientes, les contrats ZDR (Zero Data Retention) garantissent que le code n'est pas stocké au-delà de la fenêtre d'inférence, que les instructions ne sont pas utilisées pour la formation et qu'aucune rétention secondaire n'a lieu. La sélection de fournisseurs conformes et l'application des garanties contractuelles sont essentielles au maintien de la sécurité et de la conformité de l'entreprise.

.webp)

Comment le curseur gère-t-il les différents types de données ?

Le curseur interagit avec plusieurs types de données, chacun passant par différents niveaux et présentant des considérations de sécurité uniques. Le tableau ci-dessous récapitule les principaux types de données, leurs niveaux principaux, des exemples et des notes de sécurité.

Quels sont les risques de sécurité liés à Cursor ?

Les fonctionnalités d'IA de Cursor permettent une automatisation puissante, mais elles présentent également de nouveaux défis en matière de sécurité. Voici un aperçu des sept principaux risques de sécurité liés à Cursor :

1. Exécution rapide malveillante

Les attaquants peuvent créer des invites conçues pour inciter l'IA de Cursor à exécuter des commandes involontaires ou à modifier des fichiers de projet critiques. Comme ces actions peuvent être exécutées directement dans votre terminal ou votre système de fichiers, leur exploitation peut entraîner une corruption du code ou même une compromission complète de l'environnement.

2. Contamination du contexte interprojets

Cursor utilise le contexte du projet et de la conversation pour améliorer les suggestions d'IA. Si ce contexte est empoisonné, par exemple, par des extraits ou des instructions trompeurs, il peut se répercuter sur d'autres projets. Cela peut entraîner des erreurs logiques, des failles de sécurité ou une fuite accidentelle d'informations sensibles.

3. Fichiers de règles compromis

Les fichiers de règles régissent le comportement des agents Cursor, y compris les déclencheurs et les paramètres d'exécution. Un fichier de règles altéré peut masquer des instructions malveillantes, octroyant ainsi aux attaquants un accès permanent ou la possibilité d'exécuter du code arbitraire chaque fois que le fichier est chargé.

4. Exécution automatique d'agents non supervisés

Le mode d'exécution automatique permet aux agents d'exécuter des commandes sans approbation humaine. Bien que pratique, il supprime les étapes critiques de révision, augmentant ainsi le risque que des scripts dangereux s'exécutent inaperçus et puissent introduire des logiciels malveillants ou compromettre l'environnement de développement.

5. Exposition aux titres de compétences

Les sorties générées par l'IA peuvent inclure accidentellement des clés d'API, des jetons d'authentification ou des informations de connexion. Si ces secrets sont révélés dans les journaux, le contrôle de version ou les environnements partagés, les attaquants pourraient accéder directement à des systèmes et à des données sensibles.

6. Exécution de dépendances malveillantes

Le curseur peut installer des packages automatiquement dans le cadre des flux de travail d'IA. Les packages malveillants ou compromis provenant de registres publics peuvent contenir des scripts obfusqués qui exfiltrent des données, déploient des logiciels malveillants ou exécutent des commandes non autorisées lors de l'installation.

7. Collisions d'espaces de noms et usurpation d'agent

Lorsque plusieurs agents partagent le même espace de noms, un acteur malveillant peut créer un agent usurpé qui se fait passer pour un agent fiable. Cela peut pirater le système d'agents de Cursor, permettant ainsi aux attaquants d'exécuter des commandes non autorisées ou d'exfiltrer des informations sensibles.

.webp)

Exploits du monde réel : CurXecute et McPoison

En 2025, des chercheurs ont identifié deux vulnérabilités très médiatisées dans la façon dont Cursor gère les serveurs MCP, mettant en évidence les risques réels liés à l'IA agentique dans les IDE.

CurxEcute

Le premier, CurXecute (CVE-2025-54135), a démontré les dangers d'une injection indirecte rapide. Les chercheurs ont découvert que Cursor autorisait la création de certains fichiers dans un espace de travail sans nécessiter l'approbation de l'utilisateur.

Cela signifiait qu'un attaquant pouvait créer un message malveillant, tel qu'une notification Slack surveillée par l'agent IA, qui inciterait l'IA à écrire un fichier .cursor/mcp.json dangereux. Étant donné que les anciennes versions de Cursor ne demandaient pas de confirmation lors de la création de nouveaux fichiers, cette faille pouvait être exploitée pour exécuter du code à distance (RCE) simplement en envoyant un message texte.

McPoison

La deuxième vulnérabilité, McPoison (CVE-2025-54136), a profité d'une faille de validation de confiance dans Gestion du serveur MCP par le curseur approbations. Dans les versions précédentes, une fois qu'un serveur était approuvé, Cursor lui faisait confiance indéfiniment. Un attaquant pourrait initialement valider une configuration bénigne dans un référentiel partagé et attendre qu'elle soit approuvée.

Plus tard, ils pourraient remplacer silencieusement la commande par une charge utile malveillante, telle qu'un shell inversé. Le nom du serveur étant resté inchangé, Cursor ne demandait pas à nouveau à l'utilisateur d'approuver, ce qui permettait l'exécution furtive de commandes malveillantes.

Ensemble, ces vulnérabilités soulignent l'importance de flux de travail d'approbation stricts, de la surveillance des fichiers de configuration et de la mise à jour des versions des IDE compatibles avec l'IA.

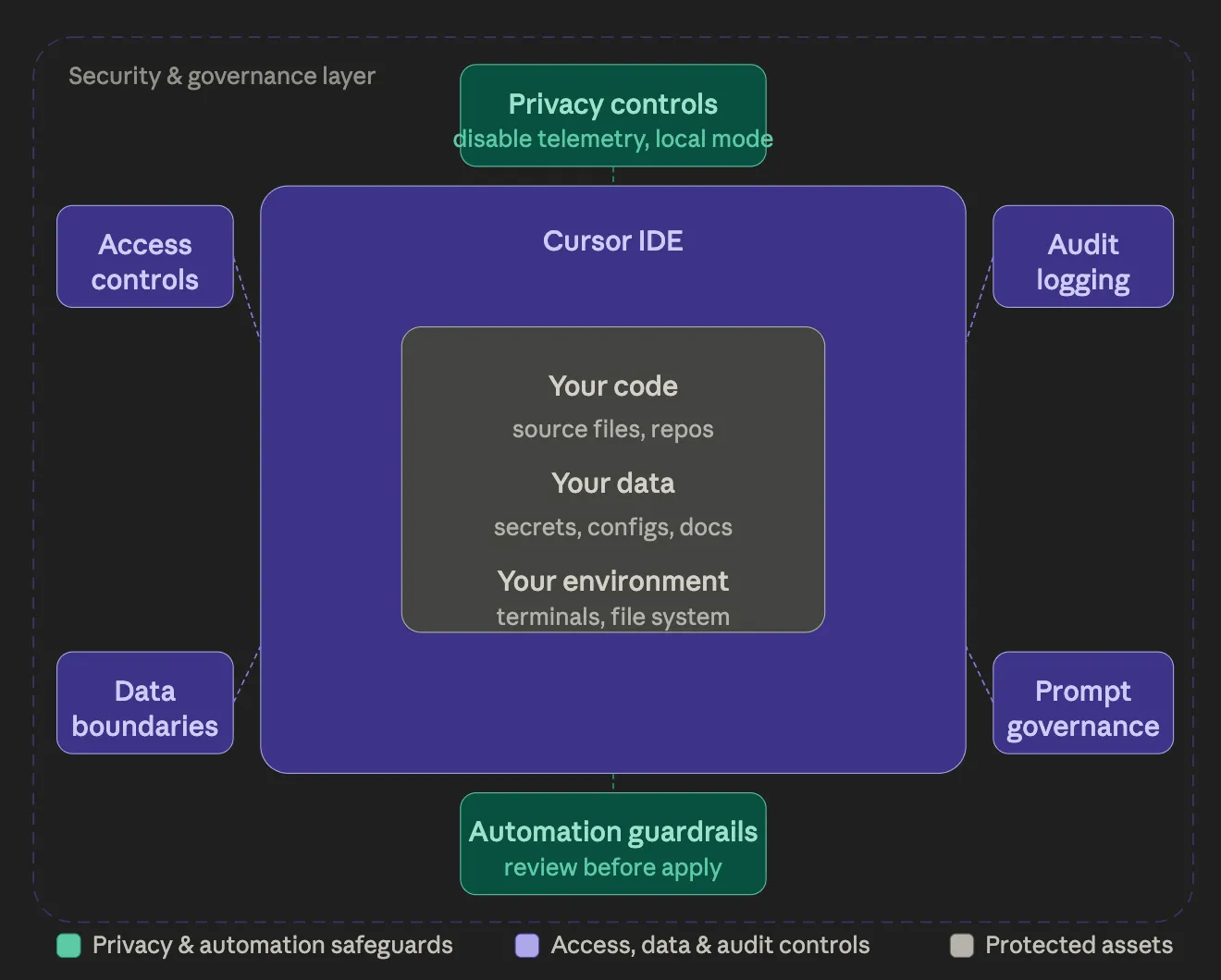

Meilleures pratiques en matière de curseur

La sécurisation du curseur implique de superposer les contrôles pour éviter que des erreurs, des suggestions trompeuses ou des comportements inattendus ne se transforment en incidents. Chaque couche ajoute une supervision humaine, limite les actions autonomes et améliore la visibilité. Ici, jetez un œil :

Niveau 1 : Renforcement immédiat de l'IDE (développeurs individuels)

Voici les étapes essentielles que chaque développeur doit mettre en œuvre dès le premier jour :

- Désactivez l'exécution automatique du terminal. L'exécution automatique peut être pratique, mais elle permet d'éviter la pause pendant laquelle des erreurs peuvent être détectées. Chaque commande suggérée par l'IA doit nécessiter un examen explicite avant son exécution afin d'éviter des actions destructrices accidentelles.

- Activez le mode confidentialité. Cela garantit que le code n'est pas conservé en dehors de la session locale. Le mode confidentialité préserve l'expérience utilisateur tout en réduisant de manière significative l'exposition au code sensible.

- Protégez les fichiers à points et les informations d'identification. De nombreuses fuites réelles proviennent de fichiers .env, de clés SSH et d'autres fichiers de configuration stockés sur la machine locale. L'activation de la protection par fichiers à points garantit que les agents IA n'accèdent jamais à ces fichiers.

Si les équipes mettent en œuvre ces trois étapes fondamentales, elles atténuent les risques individuels les plus évidents.

Niveau 2 : garde-corps au niveau du projet (par défaut de l'équipe)

Une fois que Cursor est utilisé par plusieurs développeurs au sein d'une équipe, la cohérence et les pratiques applicables deviennent essentielles :

- Utilisez toujours un fichier .cursorignore. Chaque référentiel doit exclure explicitement les fichiers sensibles, les informations personnelles ou les données d'environnement de l'indexation, de l'intégration et des invites de l'IA. Cela empêche les informations confidentielles de quitter la machine locale.

- Traitez .cursorrules comme du code de production. Les fichiers de règles définissent le comportement persistant de l'IA et influencent les décisions prises tout au long du projet. Reportez-vous à un second regard avant de fusionner des modifications et considérez-les comme des politiques plutôt que comme des préférences personnelles.

- Appliquez des paramètres de projet cohérents. La standardisation empêche les fuites accidentelles, garantit un comportement reproductible de l'IA et réduit le risque de contamination de la logique ou du contexte dans les projets.

- Utilisez le contrôle de version avec diligence. Suivez toutes les modifications dans Git ou un système similaire afin que les modifications suggérées par l'IA puissent être annulées si nécessaire.

Niveau 3 : Contrôles d'entreprise (gouvernance centralisée avec passerelle IA)

À une certaine échelle, il ne suffit pas de se fier à « veuillez configurer cela correctement ». Contrôles centralisés tels qu'un Passerelle IA sont nécessaires pour la visibilité, le routage et des garde-corps exécutoires.

Mets quelque chose au milieu

Une fois que Cursor est utilisé par les équipes, vous avez besoin d'un endroit central pour voir et contrôler ce que font les agents. Le modèle le plus simple consiste à acheminer le trafic des modèles et des outils via une couche de passerelle, au lieu de laisser chaque ordinateur portable parler directement aux fournisseurs et Serveurs MCP.

Par exemple, Passerelle TrueFoundry AI est conçu comme un proxy entre les applications et les fournisseurs LLM, et peut également être placé entre les applications et les serveurs MCP, afin que les équipes puissent standardiser le routage et ajouter une gouvernance en un seul endroit. Dans la pratique, cela donne aux équipes de sécurité un point de contrôle propre pour des aspects tels que l'observabilité des demandes, l'application des politiques et les garde-fous qui valident ou transforment les demandes et les réponses.

Cela est important car la plupart des outils AppSec (SAST/DAST/SCA) ne voient le code qu'après son écriture. Une passerelle vous donne une visibilité sur l'utilisation de l'IA en cours, c'est-à-dire là où l'injection rapide, l'utilisation non sécurisée d'outils et les violations des politiques commencent généralement.

Limite importante : Ce point de contrôle régit le trafic des modèles/outils, mais il n'empêche pas automatiquement les actions locales (comme l'exécution de commandes de terminal) à moins que votre environnement et vos paramètres n'appliquent ces contraintes séparément.

Standardisez les politiques en matière d'identité et de données : Si Cursor est largement utilisé, il doit être régi par les mêmes règles que les autres outils de développement. L'authentification unique, les paramètres cohérents et les politiques de conservation zéro des données réduisent les conjectures et facilitent les audits.

À ce stade, Cursor cesse d'être « un simple éditeur » et devient partie intégrante de votre infrastructure de développement.

Conclusion

Le curseur est puissant car il supprime les frictions, et c'est son objectif. Mais les frictions existent pour une raison, en particulier lorsqu'il s'agit d'exécuter des commandes ou de gérer des dépendances. Les équipes qui utilisent Cursor en toute sécurité ne luttent pas contre ces frictions et ne font pas confiance aveuglément à l'IA. Ils laissent l'IA gérer la réflexion et la rédaction, tandis que les humains restent responsables de l'approbation et de la responsabilité.

Le modèle mental est simple et efficace : l'IA peut suggérer, mais les humains décident.

À mesure que les outils de développement gagnent en efficacité, le succès n'appartiendra pas à ceux qui agissent le plus rapidement à tout prix. Il appartiendra aux équipes qui agiront vite et intentionnellement, en équilibrant rapidité, supervision délibérée et sécurité.

Sécurisez et gérez vos flux de travail d'IA avec TrueFoundry AI Gateway. Réservez une démo.

Questions fréquemment posées

Le curseur présente-t-il un risque de sécurité ?

Cursor présente des risques de sécurité tels que l'injection rapide, l'exécution automatique des agents et l'exposition via des intégrations tierces. Les risques sont réels mais gérables lorsque des contrôles, des paramètres de confidentialité et une supervision humaine appropriés sont appliqués. Les équipes d'entreprise doivent considérer Cursor comme faisant partie intégrante de leur infrastructure de sécurité.

La confidentialité de Cursor est-elle protégée ?

Le curseur peut être sécurisé pour des raisons de confidentialité si le mode confidentialité est activé. À une certaine échelle, il ne suffit pas de se fier à « veuillez configurer cela correctement ». Contrôles centralisés tels qu'un Passerelle IA sont nécessaires pour assurer la visibilité, le routage et des garde-fous applicables. Les fichiers sensibles sont protégés et des règles telles que .cursorignore sont utilisées. Sans ces mesures, des extraits de code pourraient quitter l'environnement local, exposant potentiellement des informations sensibles ou exclusives.

Est-ce que Cursor suit l'adresse IP ?

Le curseur peut enregistrer une télémétrie minimale, qui peut inclure des identifiants réseau tels que des adresses IP à des fins de diagnostic ou d'analyse. Les politiques de confidentialité de l'entreprise et le mode de confidentialité contribuent à limiter l'exposition, mais les utilisateurs doivent partir du principe que certaines métadonnées au niveau du réseau peuvent être visibles pour les fournisseurs de services

Le mode de confidentialité du curseur est-il sécurisé ?

Le mode confidentialité est efficace pour réduire la rétention du code en dehors de la session locale, minimisant ainsi l'exposition aux serveurs IA. Tout en renforçant la confidentialité, sa combinaison avec la protection des fichiers à points, .cursorignore et des intégrations contrôlées garantit une sécurité complète pour les projets sensibles.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)