Les 5 meilleures passerelles MCP en 2026

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Voici un scénario qui s'est déroulé dans des centaines d'équipes d'ingénierie d'entreprise fin 2024 : vous avez créé un agent d'IA capable d'écrire du code, d'analyser des données et de générer des rapports. Il fonctionne parfaitement dans les démonstrations et les présentations. Mais dès que vous essayez de le connecter à vos outils actuels, à Slack, à Jira, à des bases de données internes, vous êtes soudainement submergé par les flux d'authentification, les évaluations de sécurité et l'enfer de l'intégration.

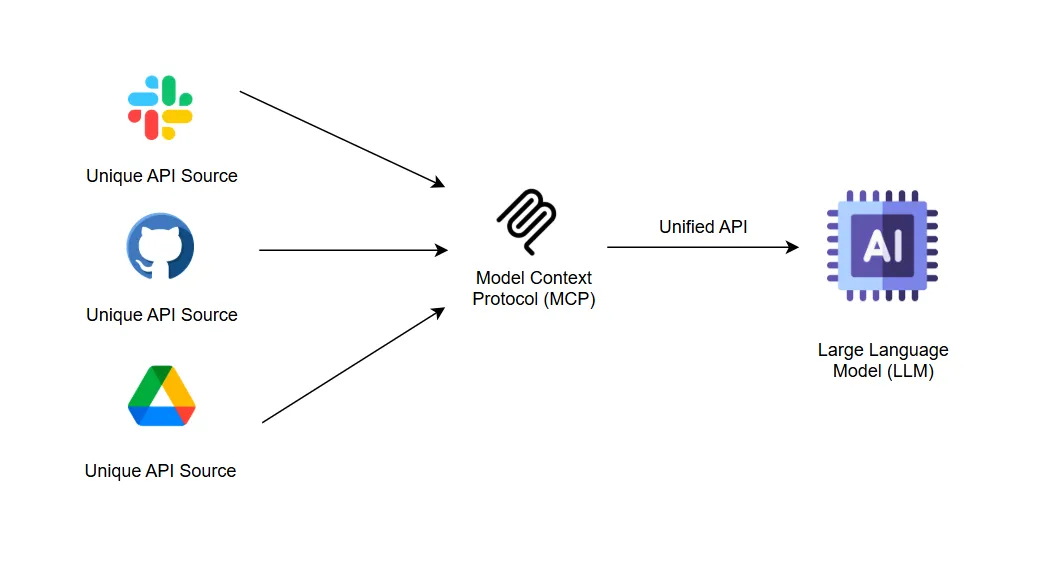

Cette lacune en matière d'infrastructure est exactement ce à quoi Anthropic a remédié en publiant le Protocole de contexte modèle (MCP) en novembre 2024. Le protocole promettait quelque chose d'élégant : une méthode standardisée permettant aux agents d'IA de découvrir et d'interagir avec les outils sans intégrations personnalisées pour chaque API, base de données ou système interne.

Cela différait des outils et connecteurs utilisés précédemment, qui étaient basés sur des API et conçus pour une intégration directe avec les systèmes via du code dans des formats spécifiés. Ils étaient difficiles à gérer pour les systèmes d'IA, ce qui posait toutes sortes de problèmes de fiabilité. MCP n'était pas simplement un nouveau schéma d'appel d'outils ; il s'agissait d'un protocole de communication complet, conçu pour les systèmes d'IA.

Mais voici ce que personne n'avait prévu : le passage de la spécification du protocole à une infrastructure prête à la production s'est avéré bien plus important que prévu. Les équipes se sont rapidement rendu compte que si le MCP avait résolu le problème d'intégration, il créait de nouveaux défis en matière de sécurité, d'observabilité et de gestion opérationnelle que le protocole de base ne permettait tout simplement pas de résoudre.

Avec l'arrivée soudaine de l'adoption du MCP, une autre lacune en matière d'infrastructure s'est creusée. Cette lacune était un enfer pour la gestion, qui était passée des LLM aux Connectors, puis aux MCP, le tout en deux ans seulement.

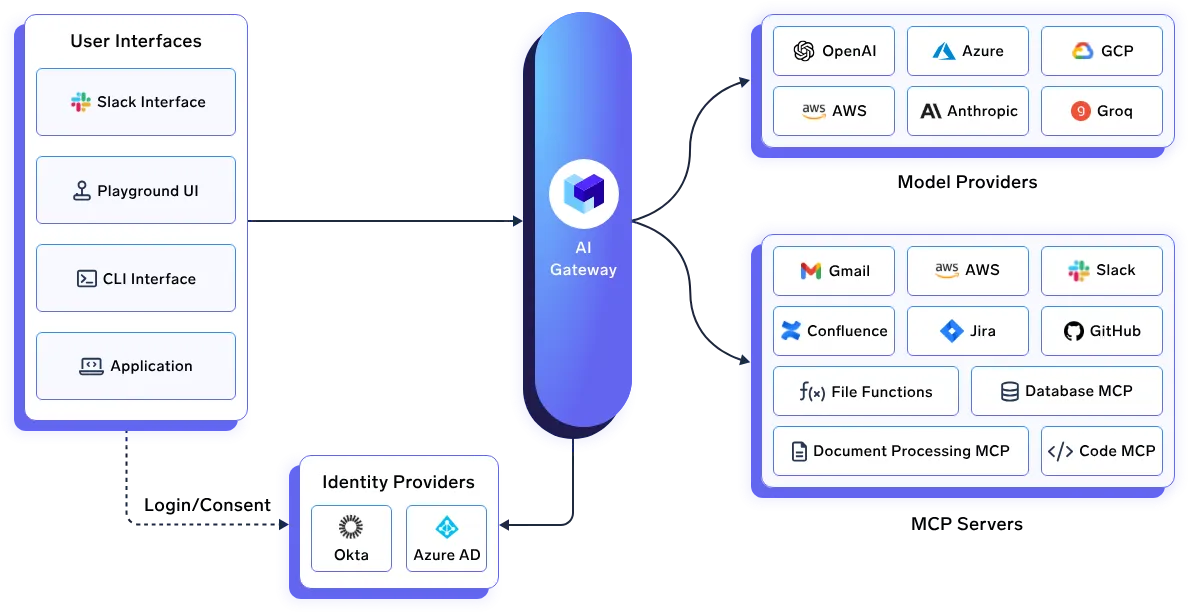

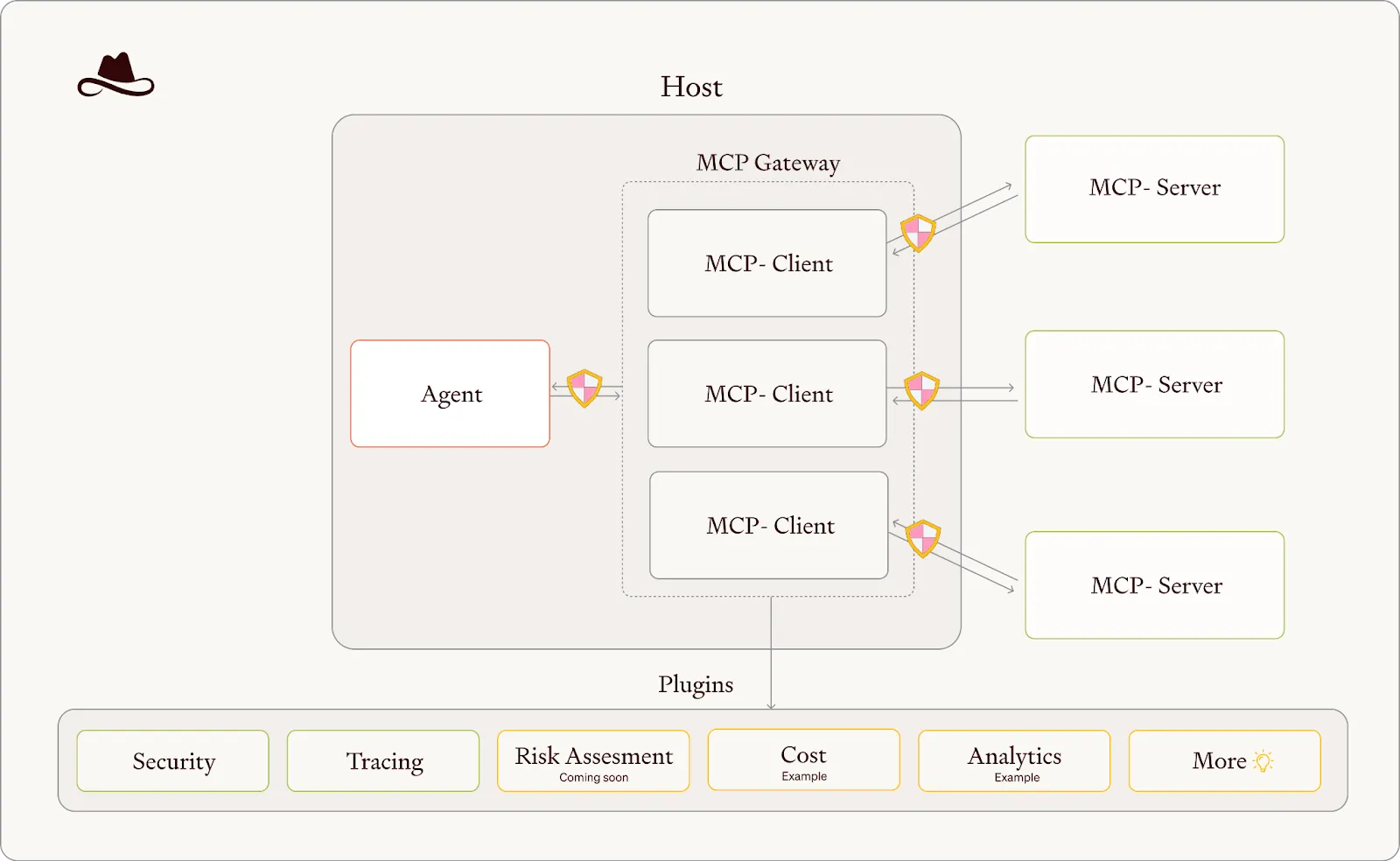

Entrez Passerelles MCP, la nouvelle couche d'infrastructure qui comble cette lacune. Il ne s'agit pas simplement de serveurs proxy ; il s'agit du panneau de configuration qui rend l'outil d'agent d'IA prêt à être utilisé par les entreprises. Aujourd'hui, nous examinons cinq solutions qui représentent des approches fondamentalement différentes pour relever le même défi crucial : comment gérer en toute sécurité et de manière centralisée les interactions des agents d'IA avec des outils du monde réel à grande échelle ?

Pourquoi avez-vous besoin de MCP Gateway

Avant de nous plonger dans des solutions spécifiques, déterminons d'abord ce que nous sommes réellement en train de résoudre. L'exécution d'une configuration MCP autonome peut fonctionner pour des cas d'utilisation restreints ou individuels, mais la mise à l'échelle vers serveur MCP d'entreprise expose trois problèmes critiques que les organisations ne peuvent ignorer :

Problèmes de sécurité : Les serveurs MCP s'exécutent avec les autorisations que vous leur accordez. La gestion des autorisations, des groupes de sécurité, des problèmes d'authentification, des rôles spécifiques aux utilisateurs, de l'isolation basée sur les conteneurs, etc., devient trop gênante et trop rapide à mesure que les systèmes se développent.

Le trou noir de visibilité: Les connexions MCP directes ne fournissent aucune information sur ce que les agents font réellement avec vos outils. Les journaux de votre système, leurs rapports et leurs analyses sont tous masqués, à moins qu'ils ne soient affichés de manière structurée sur un tableau de bord bien géré.

Chaos opérationnel : La gestion de serveurs MCP individuels devient rapidement complexe. Multipliez cela par des dizaines d'outils et de multiples environnements, et vous voilà face à un véritable cauchemar opérationnel.

Les passerelles MCP résolvent ces problèmes en fournissant une isolation de sécurité, une observabilité complète et une gestion centralisée. Mais comme nous allons le voir, chaque solution adopte une approche de conception nettement différente.

Lisez également : Qu'est-ce que MCP Gateway

1. True Foundry

Philosophie fondamentale : si vous gérez déjà une infrastructure d'IA, pourquoi la fragmenter entre différents systèmes ?

L'approche de TrueFoundry s'appuie sur une idée simple mais puissante : la plupart des organisations disposent déjà d'une infrastructure d'IA pour gérer les LLM. Au lieu de créer une infrastructure parallèle pour les outils MCP, ils ont tout unifié dans un seul panneau de contrôle qui gère les deux avec des caractéristiques de sécurité, d'observabilité et de performances identiques. Cela facilite la gestion des systèmes d'IA et fournit une plate-forme de contrôle et de surveillance centralisée.

Latence de la foudre

Les chiffres de performance en disent long : moins de 3 ms latence sous charge, obtenue en gérant l'authentification et en limitant le débit en mémoire plutôt que par le biais de requêtes de base de données. Lorsque les agents effectuent des centaines d'appels d'outils par conversation, cette différence de performance s'aggrave de manière significative.

Infrastructure centralisée et intégrée

Les groupes de serveurs MCP fournissent une isolation logique que les autres passerelles négligent souvent. Différentes équipes peuvent expérimenter différents serveurs MCP sans créer de failles de sécurité ni de conflits de configuration. Cela est plus important dans la pratique que ne le pensent la plupart des équipes. TrueFoundry prend également en charge déploiement de MCP conteneurisé, intégration unifiée avec ses Passerelle IA, sans soudure authentification et contrôle d'accès, ainsi que des configurations personnalisées, limitation de débit, équilibrage de charge, mécanismes de repli, garde-corps, et déploiements de modèles également sur le cloud. Le terrain de jeu interactif génère des extraits de code prêts à être mis en production dans plusieurs langages de programmation. Il ne s'agit pas simplement de faciliter la tâche des développeurs, il s'agit de réduire la barrière entre l'expérimentation et le déploiement réel.

Mais le plus gros avantage est peut-être facturation unifiée et observabilité. Les organisations qui suivent déjà les coûts de LLM obtiennent une vue consolidée des coûts d'utilisation des outils et des indicateurs de performance. Cela permet d'éviter les surprises budgétaires qui ont pris au dépourvu de nombreux premiers utilisateurs du MCP.

Public cible

Les organisations qui gèrent déjà d'importantes charges de travail d'IA et souhaitent étendre leur infrastructure existante plutôt que de la fragmenter. L'approche unifiée est particulièrement intéressante pour les équipes qui préfèrent une gestion complète de l'infrastructure d'IA auprès d'un seul fournisseur. Les organisations qui cherchent à s'adapter à une solution facile à utiliser, à gérer et riche en fonctionnalités devraient également opter pour cette solution. Il s'agit d'une excellente offre au niveau de l'entreprise pour la plupart des équipes d'ingénierie, y compris diverses intégrations (n8n, Slack, Claude Code, etc.) et offres cloud (déploiement, mise au point) en le complétant.

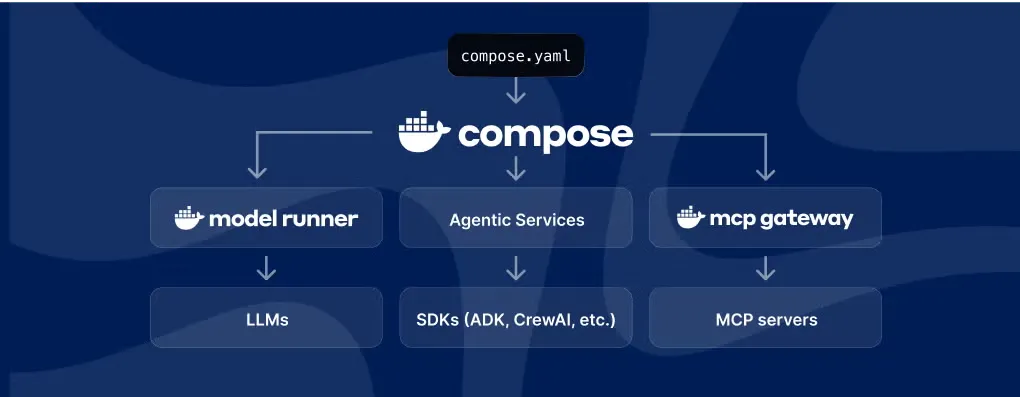

2. Docker

Philosophie fondamentale : Traitez les serveurs MCP comme toute autre charge de travail nécessitant une isolation, une sécurité et une gestion de l'environnement, le tout grâce à des solutions conteneurisées. Docker ont fait leur entrée dans le secteur des MCP en tirant parti de leur principale force : la conteneurisation, qui est très bénéfique pour les équipes d'ingénierie dont les infrastructures comportent de nombreux conteneurs.

L'avantage du conteneur

Le modèle d'isolation permet de remédier à un problème qui empêche les équipes de sécurité des entreprises de rester éveillées la nuit : les attaques par empoisonnement des outils. Chaque serveur MCP fonctionne avec un processeur limité à 1 cœur, une mémoire limitée à 2 Go et aucun accès au système de fichiers hôte par défaut. Il ne s'agit pas simplement d'un théâtre de sécurité ; il s'agit d'une utilisation prévisible des ressources et d'une protection contre les processus incontrôlables.

Les images de conteneurs signées cryptographiquement assurent la sécurité de la chaîne d'approvisionnement. Lorsque vous utilisez des outils qui peuvent accéder à des systèmes de production, il est essentiel de savoir exactement quel code vous exécutez.

L'intégration de Docker Desktop a considérablement réduit la barrière à l'expérimentation sécurisée et isolée, grâce à laquelle les développeurs peuvent expérimenter en toute sécurité sans procédures de configuration complexes.

Meilleur ajustement

Les organisations dotées d'une infrastructure axée sur les conteneurs, de cas d'utilisation spécifiques aux conteneurs (par exemple : exécution de code) et d'exigences de sécurité strictes. L'approche Docker fonctionne particulièrement bien pour les équipes qui sont à l'aise avec les modèles de sécurité des conteneurs et qui souhaitent appliquer des modèles familiers au déploiement du MCP.

3. Passerelle IBM MCP

Philosophie de base : Permettre des déploiements multipasserelles sophistiqués avec une flexibilité architecturale maximale.

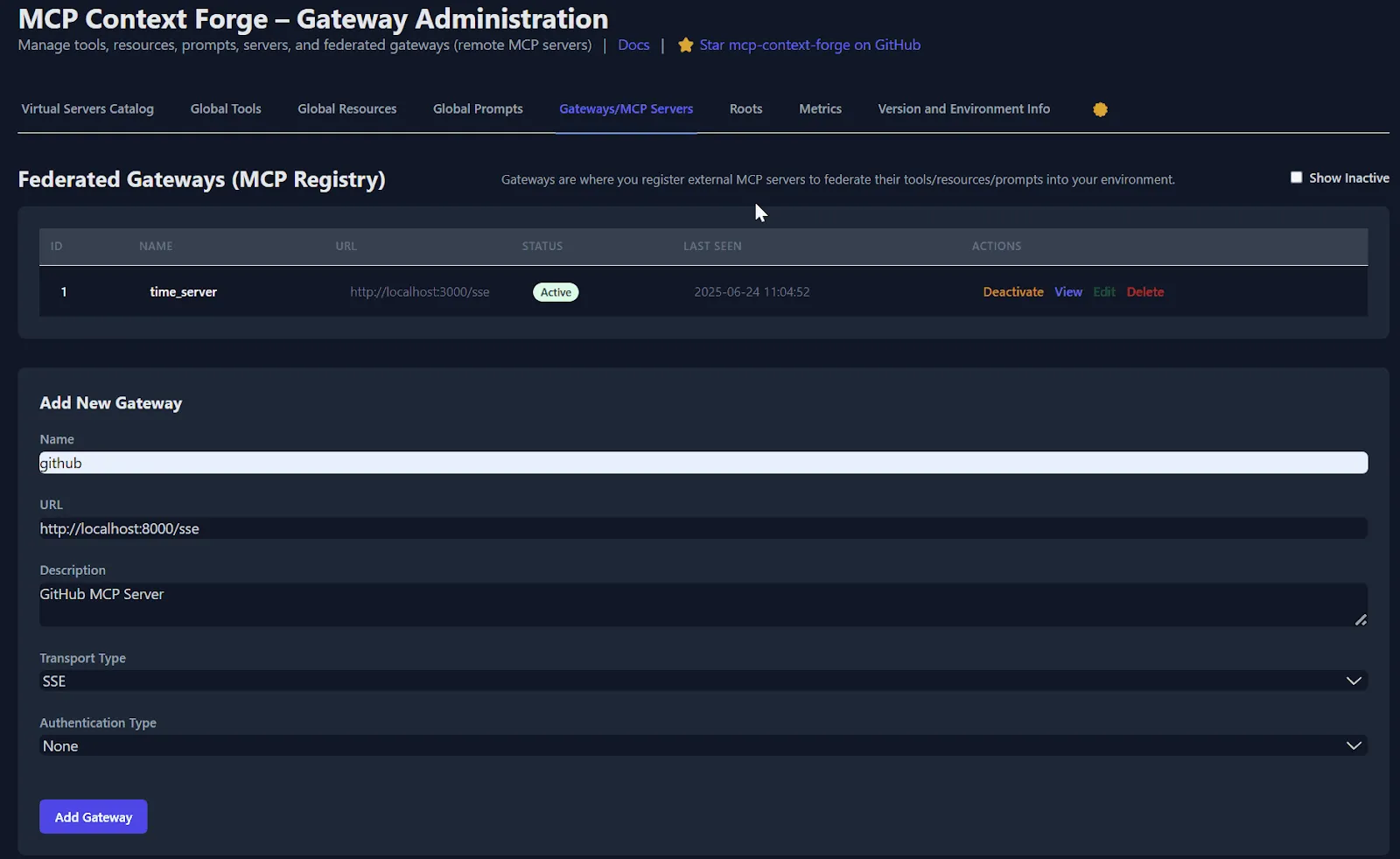

Context Forge d'IBM représente l'approche la plus ambitieuse du marché sur le plan architectural, bien que leur clause de non-responsabilité explicite concernant l'absence de support officiel d'IBM crée des difficultés d'adoption pour les entreprises clientes.

Capacités de fédération

Les fonctionnalités de fédération distinguent Context Forge des approches de passerelle plus simples. La découverte automatique via mDNS, la surveillance de l'état et la fusion des fonctionnalités permettent des déploiements dans lesquels plusieurs passerelles fonctionnent ensemble de manière fluide. Pour les très grandes organisations dotées d'une infrastructure complexe couvrant plusieurs environnements, ce modèle de fédération permet de résoudre de véritables problèmes opérationnels.

L'authentification flexible prend en charge les jetons JWT Bearer, l'authentification de base et les schémas d'en-tête personnalisés avec cryptage AES pour les informations d'identification des outils. La prise en charge de plusieurs bases de données (PostgreSQL, MySQL, SQLite) permet l'intégration avec les systèmes d'entreprise existants sans modification architecturale.

La fonctionnalité de composition du serveur virtuel vous permet de combiner plusieurs serveurs MCP en un seul point de terminaison logique, simplifiant ainsi les interactions entre les agents tout en préservant la flexibilité du backend.

Marché cible

Les grandes organisations dotées d'équipes DevOps sophistiquées maîtrisent parfaitement la gestion de l'infrastructure. Le modèle de fédération attire particulièrement les entreprises qui prévoient de gérer plusieurs Passerelle MCP déploiements dans différents environnements ou régions.

Mise en garde importante

Le statut alpha/bêta et l'absence explicite de support commercial en font un outil idéal pour les organisations disposant d'une expertise interne leur permettant de gérer les problèmes de production de manière indépendante, et c'est non recommandé pour la plupart des cas d'utilisation en entreprise. Des facteurs tels que la facilité de développement, la nature traditionnelle des produits IBM et ses processus de gestion complexes doivent être pris en compte avant de choisir ce choix.

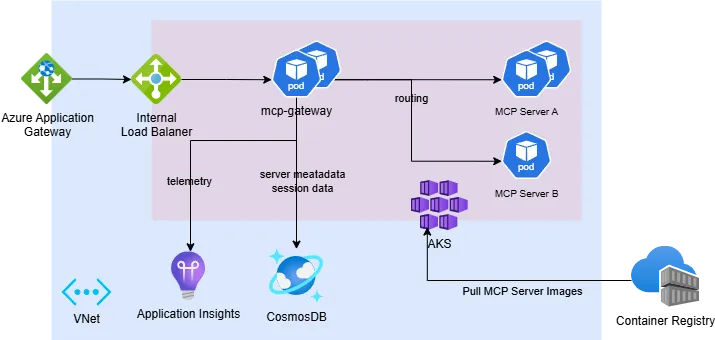

4. Passerelle Microsoft MCP

Philosophie de base : Tirez parti de l'infrastructure Azure existante plutôt que de créer des systèmes parallèles.

de Microsoft son approche reflète sa stratégie écosystémique plus large. Au lieu de créer une passerelle autonome, ils ont créé plusieurs points d'intégration MCP entre les services Azure qui fonctionnent ensemble.

Profondeur d'intégration d'Azure

L'intégration native d'Azure AD élimine la complexité de l'authentification pour les clients Azure. Les flux OAuth 2.0, l'application des politiques via Azure API Management et l'intégration avec les fournisseurs d'identité existants fonctionnent sans configuration supplémentaire. Le serveur Azure MCP permet une intégration directe avec d'autres applications et services cloud. Ce n'est pas seulement pratique ; cela réduit également le code requis pour connecter les agents IA à d'autres ressources Azure. L'architecture native de Kubernetes gère le routage sensible aux sessions et les déploiements multi-locataires à l'aide de modèles d'orchestration de conteneurs Azure familiers.

Matrice d'intégration

Scénario idéal

Les organisations centrées sur Azure qui souhaitent que les fonctionnalités MCP s'intègrent parfaitement à l'infrastructure cloud existante et qui sont prêtes à sacrifier les délais de développement rapides, l'intégration centralisée de l'IA et la facilité de surveillance pour garantir la robustesse opérationnelle et la flexibilité au niveau micro, sont adaptées aux cas d'utilisation d'entreprises à grande échelle. L'approche d'intégration native fonctionne particulièrement bien pour les équipes déjà fortement investies dans l'écosystème Azure et les solutions existantes.

Considérations

Les déploiements multicloud ou hybrides sont confrontés à des défis d'intégration que la conception axée sur Azure de Microsoft ne permet pas de résoudre avec élégance. Les organisations doivent examiner attentivement les implications liées au verrouillage des fournisseurs, les difficultés de développement et la nature extrêmement complexe de la gestion et de la surveillance. Il est recommandé d'explorer d'autres options plus flexibles et faciles à déploier/gérer du point de vue de l'entreprise.

5. Sécurité Lasso

Sécurité Lasso (reconnu comme l'un des meilleurs fournisseurs de sécurité de l'IA par Gartner en 2024) se concentre sur ce qu'ils appellent le problème des « agents invisibles », en fournissant visibilité et contrôle là où les outils de sécurité traditionnels ne suffisent pas.

Caractéristiques

L'architecture basée sur des plugins permet une analyse de sécurité en temps réel, le masquage des jetons et des garde-fous de sécurité basés sur l'IA. Cette conception modulaire permet aux entreprises d'ajouter des fonctionnalités de sécurité progressivement au lieu d'adopter une approche tout ou rien. L'analyse de la réputation des outils répond aux problèmes de sécurité de la chaîne d'approvisionnement que de nombreuses organisations considèrent comme leur principal obstacle à l'adoption du MCP. Le système suit et note les serveurs MCP en fonction des modèles de comportement, de l'analyse du code et des commentaires de la communauté. La détection des menaces en temps réel surveille les jailbreaks, les modèles d'accès non autorisés et les tentatives d'exfiltration de données. Contrairement aux outils de sécurité à usage général, ces fonctionnalités sont spécifiquement conçues pour les modèles de comportement des agents d'IA.

Segment cible

Les organisations opérant dans des secteurs réglementés ou manipulant des données sensibles pour lesquelles une surveillance complète de la sécurité n'est pas négociable. L'approche axée sur la sécurité est particulièrement intéressante pour les équipes qui ont besoin de pistes d'audit détaillées et de capacités spécialisées de détection des menaces.

Réalité en matière de performances et de coûts

Les données de déploiement réelles révèlent des différences importantes entre les allégations marketing et les performances de production. Sur la base de tests effectués sur plusieurs implémentations, voici ce à quoi les entreprises devraient réellement s'attendre :

Analyse de l'impact des coûts

Les implications en termes de coûts opérationnels sont plus nuancées que de simples comparaisons de prix :

- Surcharge de mise en cache: Coûts de stockage plus élevés en raison de la gestion du contexte des agents

- Amélioration du taux de réussite: Réduction des nouvelles tentatives et des coûts de gestion des erreurs

- Conformité de sécurité: économies potentielles liées à la réduction de la réponse aux incidents de sécurité

- Efficacité opérationnelle: Intégration et maintenance réduites des outils manuels

Comment évaluer la meilleure passerelle MCP ?

Le choix ne se limite pas aux caractéristiques, il s'agit de faire correspondre la philosophie architecturale à la réalité organisationnelle et à la stratégie à long terme.

Choisissez TrueFoundry si : Vous gérez déjà d'importantes charges de travail d'IA et souhaitez une infrastructure unifiée. L'approche consolidée réduit la complexité opérationnelle et fournit une observabilité complète à la fois en matière de LLM et d'utilisation des outils, sans fragmentation architecturale, délais de développement rapides et latence extrêmement faible.

Conclusion

Le marché de MCP Gateway évolue rapidement, mais les tendances fondamentales se précisent. Les solutions qui domineront sont celles qui équilibrent trois impératifs essentiels :

Profondeur de sécurité : à mesure que les capacités des agents s'étendent, l'impact potentiel des failles de sécurité augmente de façon exponentielle. Les passerelles qui fournissent une détection complète des menaces et l'application des politiques permettront de capter les segments de marché où la sécurité n'est pas négociable.

Simplicité opérationnelle : la complexité de la gestion de centaines d'outils MCP dans de multiples environnements favorisera l'adoption de solutions offrant une gestion et une observabilité unifiées sans sacrifier les fonctionnalités.

Adaptabilité architecturale : à mesure que les exigences en matière d'IA agentique évoluent, les organisations ont besoin d'une infrastructure capable de s'adapter et d'évoluer sans nécessiter de réimplémentation complète. Les fournisseurs qui créent aujourd'hui des plateformes flexibles et extensibles se positionnent pour réussir sur le long terme.

Mais voici un aperçu plus approfondi : les passerelles MCP ne représentent que la première vague d'exigences en matière d'infrastructure pour l'IA agentique. Les protocoles de communication agent-agent, les interfaces d'outils multimodales et l'orchestration autonome des flux de travail nécessiteront tous des couches d'infrastructure similaires. Les organisations qui développent aujourd'hui des capacités MCP complètes, sécurisées et évolutives jettent les bases d'une transformation plus large vers des systèmes d'IA autonomes.

Le marché évolue rapidement, mais les fondamentaux restent constants : les entreprises ont besoin de solutions qui fonctionnent de manière fiable à grande échelle, s'intègrent aux cadres de sécurité existants et fournissent une visibilité opérationnelle sur le comportement des agents d'IA. Les fournisseurs de MCP Gateway qui résolvent ces réalités d'entreprise, plutôt que de se contenter de la conformité aux protocoles, captureront la plus grande part du marché émergent des infrastructures d'IA agentiques.

Pour les organisations qui prennent des décisions en matière d'infrastructure aujourd'hui, l'essentiel est de choisir une solution capable d'évoluer en fonction de leurs besoins en matière d'IA agentique tout en résolvant leurs défis immédiats en matière de sécurité, d'observabilité et d'exploitation. L'avenir appartient aux équipes qui mettent en place cette couche d'infrastructure correctement, et cet avenir arrivera plus vite que la plupart des gens ne le pensent.

Questions fréquemment posées

Quelle est la meilleure passerelle MCP pour les entreprises ?

TrueFoundry est la meilleure passerelle MCP pour les entreprises en raison de ses fonctionnalités de gouvernance de niveau production telles que le RBAC et la gestion des secrets. Il fournit un plan de contrôle géré qui permet aux entreprises de déployer et de faire évoluer des connexions sur des clouds hybrides tout en respectant les normes de sécurité et d'auditabilité strictes requises pour les charges de travail d'IA à enjeux élevés.

Comment choisir la meilleure passerelle MCP ?

Pour évaluer la meilleure passerelle MCP, évaluez ses contrôles de sécurité, ses capacités de routage, son évolutivité, son observabilité et sa facilité d'intégration à votre infrastructure existante. Une solution performante doit gérer en toute sécurité l'accès aux serveurs MCP, gérer le trafic de manière fiable, fournir une visibilité de surveillance claire et s'intégrer parfaitement à votre environnement de production.

Quelles fonctionnalités devrait avoir la meilleure passerelle MCP ?

La meilleure passerelle MCP doit offrir une authentification et une autorisation fortes, un routage intelligent des demandes, une surveillance et une journalisation, une limitation du débit et la prise en charge de plusieurs serveurs MCP. Les solutions prêtes à l'emploi offrent également des fonctionnalités de fédération, des contrôles de politique et un déploiement fluide dans le cloud ou sur site.

Quelle passerelle MCP est la plus sécurisée ?

La passerelle MCP la plus sécurisée est celle qui fournit des mécanismes d'authentification robustes, un contrôle d'accès basé sur les rôles, des communications cryptées et une application centralisée des politiques. La sécurité dépend également de la manière dont la passerelle s'intègre aux fournisseurs d'identité et protège les informations d'identification des outils dans les environnements de production.

TrueFoundry est-il un bon choix pour une passerelle MCP ?

Oui, la passerelle MCP de TrueFoundry est un excellent choix. Il est conçu pour les systèmes d'IA de production et offre un contrôle d'accès sécurisé, un routage évolutif, une observabilité et une gouvernance de niveau entreprise. Il convient parfaitement aux équipes qui ont besoin d'un contrôle centralisé des serveurs MCP tout en préservant la fiabilité et la simplicité opérationnelle.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)