Claude Code Governance: cómo gestionar los despliegues de agentes con una puerta de enlace de IA

.png)

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Claude Code ya no es experimental. Lee bases de código completas, edita archivos, ejecuta comandos de terminal, ejecuta pruebas e itera las soluciones, todo ello a partir de instrucciones en lenguaje natural. Los equipos de ingeniería lo están implementando rápidamente porque las ganancias de productividad son reales.

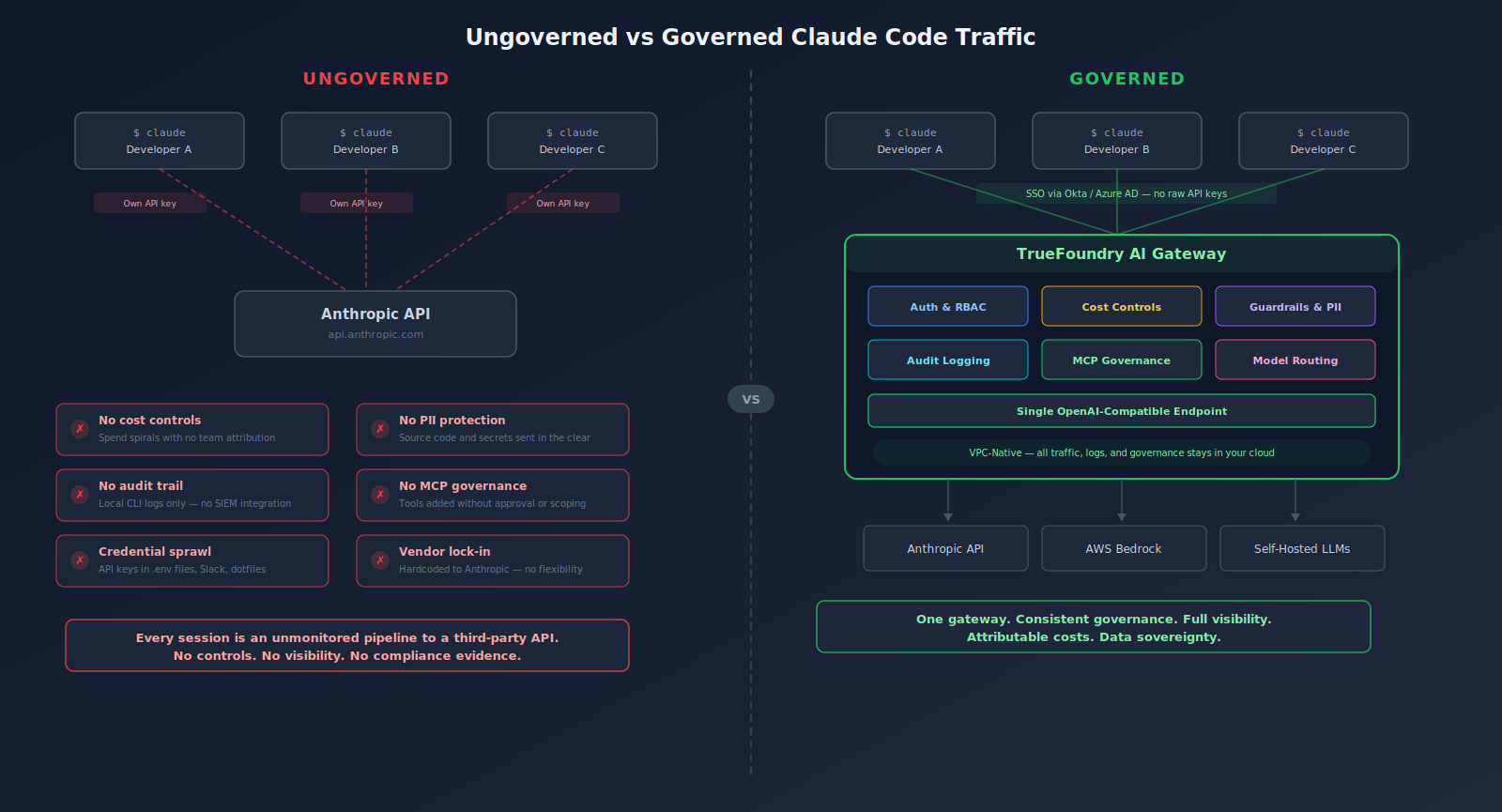

Pero cada sesión de Claude Code también es una canalización sin supervisión entre tus desarrolladores, tu base de código propietaria y la API de Anthropic. Sin una gobernanza centralizada, ese proceso conlleva graves riesgos de seguridad, costes y cumplimiento.

Esta guía desglosa los riesgos específicos de los despliegues descontrolados de Claude Code y muestra cómo AI Gateway de TrueFoundry brinda a los equipos de plataforma el plano de control que necesitan para controlar el tráfico de Claude Code a escala empresarial, sin ralentizar a los desarrolladores.

¿Qué es el código Claude y por qué es importante para la ingeniería empresarial?

Claude Code es la herramienta de codificación de agencias de Anthropic. A diferencia de los asistentes tradicionales para completar código, que sugieren la siguiente línea en un editor, Claude Code funciona como un agente autónomo. Puede:

- Lea bases de código completas y navegue por varios directorios

- Escribir, modificar y eliminar archivos

- Ejecute los comandos del shell e interprete la salida del error

- Ejecute pruebas e itere en caso de errores

- Conéctese a herramientas externas mediante el Protocolo de contexto modelo (MCP)

- Mantenga la memoria a nivel de proyecto a través de los archivos de configuración de Claude.md

Se ejecuta en la terminal, en IDE como VS Code y JetBrains, a través de una aplicación de escritorio y en el navegador. Funciona con los modelos de la familia Claude: Opus 4.6, Sonnet 4.6 y Haiku 4.5. Los clientes empresariales también pueden acceder a él a través de Amazon Bedrock o Google Cloud Vertex AI.

Las cifras de adopción reflejan el impacto. Encuesta para desarrolladores de Stack Overflow para 2025 descubrió que el 85% de los desarrolladores ya usan o planean usar herramientas de codificación de IA. Gartner predice que el 75% de los procesos de contratación incluirán pruebas de dominio de la IA para 2027. La codificación asistida por IA se está convirtiendo en una infraestructura de desarrollo estándar.

Para ver en detalle cómo Claude Code procesa realmente las tareas, desde la ingesta de contexto hasta la iteración, consulta nuestra Guía de flujos de trabajo de Claude Code.

Los riesgos empresariales de la implementación descontrolada del Código Claude

La adopción de Claude Code en toda la empresa no solo produce aumentos de productividad. También genera una nueva categoría de tráfico de LLM: tráfico de gran volumen, alto contenido de contexto y profundamente vinculado al código fuente propietario. Sin gobernanza, cinco riesgos se agravan rápidamente.

Exposición incontrolada a los costos

Las sesiones de Claude Code consumen los tokens de forma agresiva. Hacer referencia a cinco archivos de tamaño mediano en una sola sesión puede consumir más de 30 000 tokens. Los desarrolladores que repiten refactores complejos pueden generar cientos de llamadas a la API por día. Claude Code en sí no tiene ningún control presupuestario organizacional; esa responsabilidad recae en lo que se interponga entre el desarrollador y la API. Sin un control centralizado, los costos se disparan incluso antes de que el departamento de finanzas reciba la factura.

Fuga de datos confidenciales

Claude Code envía el contexto del código a los servidores de Anthropic para su procesamiento. El código fuente propietario, las variables de entorno, las claves de API, los archivos de configuración y los posibles datos de los clientes viajan por la red. Los investigadores de seguridad ya han identificado vulnerabilidades reales: CVE-2025-54794 (desvío de restricción de ruta) y CVE-2025-54795 (inyección de comandos) estaban parcheados, pero muestran la superficie de ataque. Sin una capa de gobierno que inspeccione el tráfico saliente, las organizaciones tienen una capacidad limitada para hacer cumplir la prevención de la pérdida de datos.

Sin registro de auditoría

Las industrias reguladas necesitan registros claros del uso de la IA: qué se envió, qué se devolvió, qué modelos se usaron, por quién y cuándo. Claude Code, listo para usar, no produce los registros de auditoría centralizados y estructurados que requieren los equipos de cumplimiento. Cada sesión no controlada es un punto ciego. Cuando un auditor pregunta: «¿A qué accedió su herramienta de codificación de IA el último trimestre?» — necesitas una respuesta mejor que «no lo sabemos».

Proliferación de IA oculta

Sin gobernanza, los desarrolladores encuentran sus propios caminos. Los diferentes equipos configuran Claude Code de forma diferente. Utilizan modelos diferentes, aplican prácticas de seguridad diferentes o eluden por completo los controles organizativos. Fragmentación de la IA oculta hace que sea imposible aplicar políticas de seguridad coherentes, pronosticar los costos con precisión o demostrar el cumplimiento en toda la organización.

Bloqueo de modelo y proveedor

Sin una capa de abstracción, las organizaciones codifican los flujos de trabajo directamente en la API de Anthropic. Si los precios cambian, los modelos quedan obsoletos o el equipo quiere evaluar alternativas, la migración se vuelve costosa y disruptiva. Una empresa que vincula las herramientas de cada desarrollador a un único proveedor ha renunciado a su capacidad de negociación y a su flexibilidad arquitectónica.

Banner CRO Título: Sus desarrolladores ya utilizan Claude Code: ¿quién controla el tráfico?

Subtexto: AI Gateway de TrueFoundry brinda a los equipos de plataforma autenticación centralizada, controles de costos, barreras de protección y registros de auditoría para cada sesión de Claude Code

GATO: Reserve una demostración

Por qué el patrón AI Gateway resuelve la gobernanza de Claude Code

El patrón de puerta de enlace de IA aborda estos riesgos al insertar un plano de control centralizado entre todas las aplicaciones que consumen IA (incluido Claude Code) y los modelos a los que llaman. Se trata del mismo principio arquitectónico que aplicaron las pasarelas de API al tráfico de REST y gRPC, que ahora se ha ampliado para gestionar los requisitos específicos de las cargas de trabajo de LLM.

Una puerta de enlace de IA se encuentra en la ruta de solicitud y refuerza la gobernanza en la capa de infraestructura:

- Autenticación y control de acceso — los desarrolladores nunca tienen claves de API sin procesar

- Límites de tarifas y presupuestos simbólicos — los límites por desarrollador, por equipo o por proyecto evitan costos desorbitados

- Registro de prontas y respuestas — registros de auditoría estructurados para cada sesión

- Filtrado de contenido y detección de PII — prevención de pérdida de datos en la capa de red

- Observabilidad — paneles de control en tiempo real con análisis específicos de IA

- Abstracción de proveedores — enrute el tráfico entre modelos y proveedores sin cambiar las configuraciones de los clientes

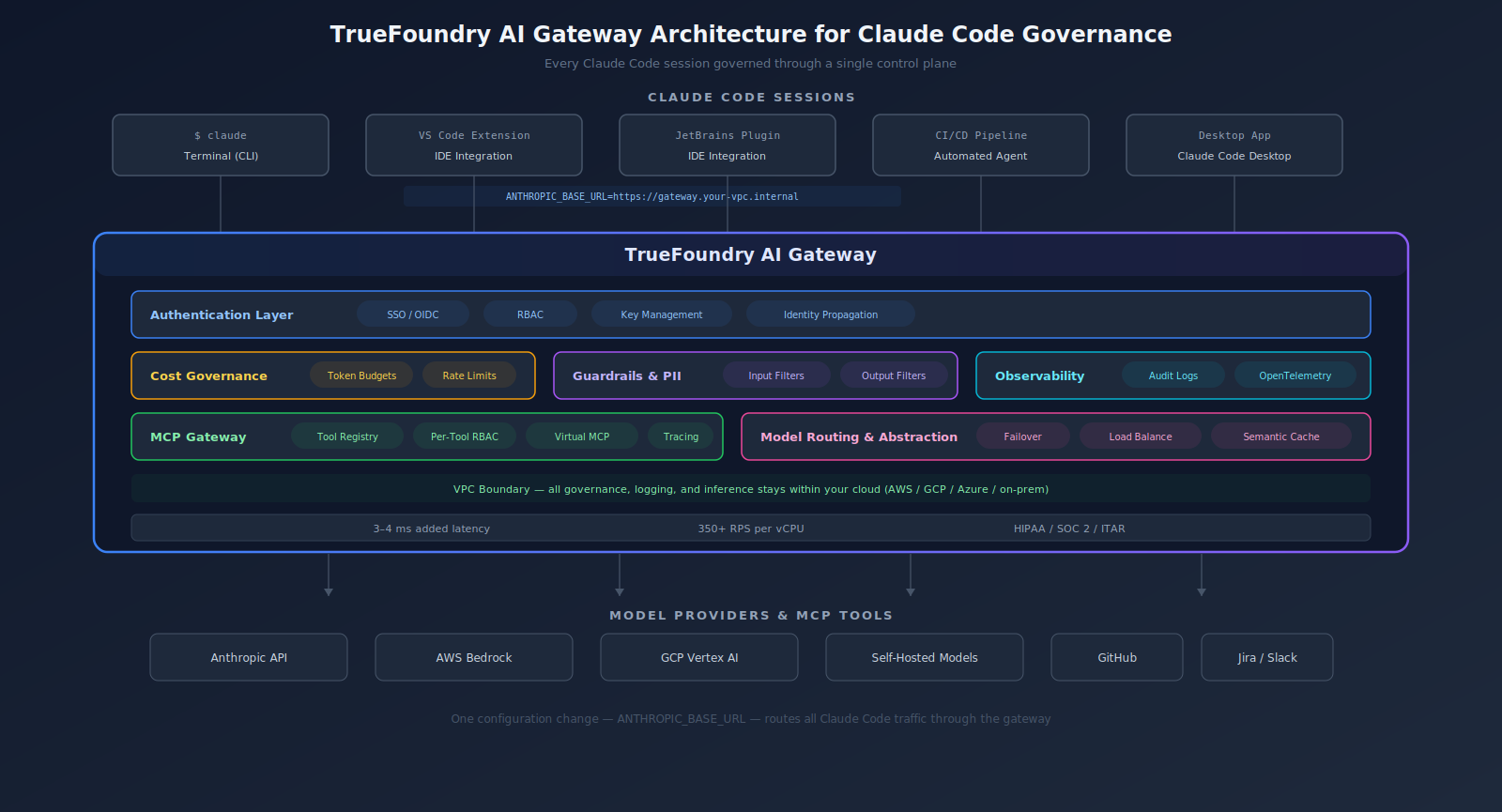

Para Claude Code específicamente, el patrón de puerta de enlace de IA es una opción natural. Claude Code se comunica con la API de Anthropic a través del HTTP estándar. Dirigir ese tráfico a través de una puerta de enlace no requiere cambios en el flujo de trabajo del desarrollador, solo un cambio de configuración que dirija a Claude Code al punto final de la puerta de enlace en lugar de dirigirlo directamente a Anthropic.

El patrón arquitectónico es ahora el consenso de la industria. El ciclo de promoción de la IA generativa 2025 de Gartner identifica las pasarelas de IA como una infraestructura crítica para escalar la IA de manera responsable. TrueFoundry fue reconocido en la Guía de mercado 2025 de Gartner para pasarelas de IA como proveedor de soluciones emergente en esta categoría.

Cómo controla TrueFoundry AI Gateway el tráfico de Claude Code

AI Gateway de TrueFoundry proporciona gobernanza, seguridad y observabilidad de nivel empresarial para el tráfico de LLM, incluido el tráfico de las sesiones de Claude Code. Va más allá de las capacidades tradicionales de las pasarelas de API, con controles nativos de la IA diseñados específicamente para las cargas de trabajo de LLM y de agencia.

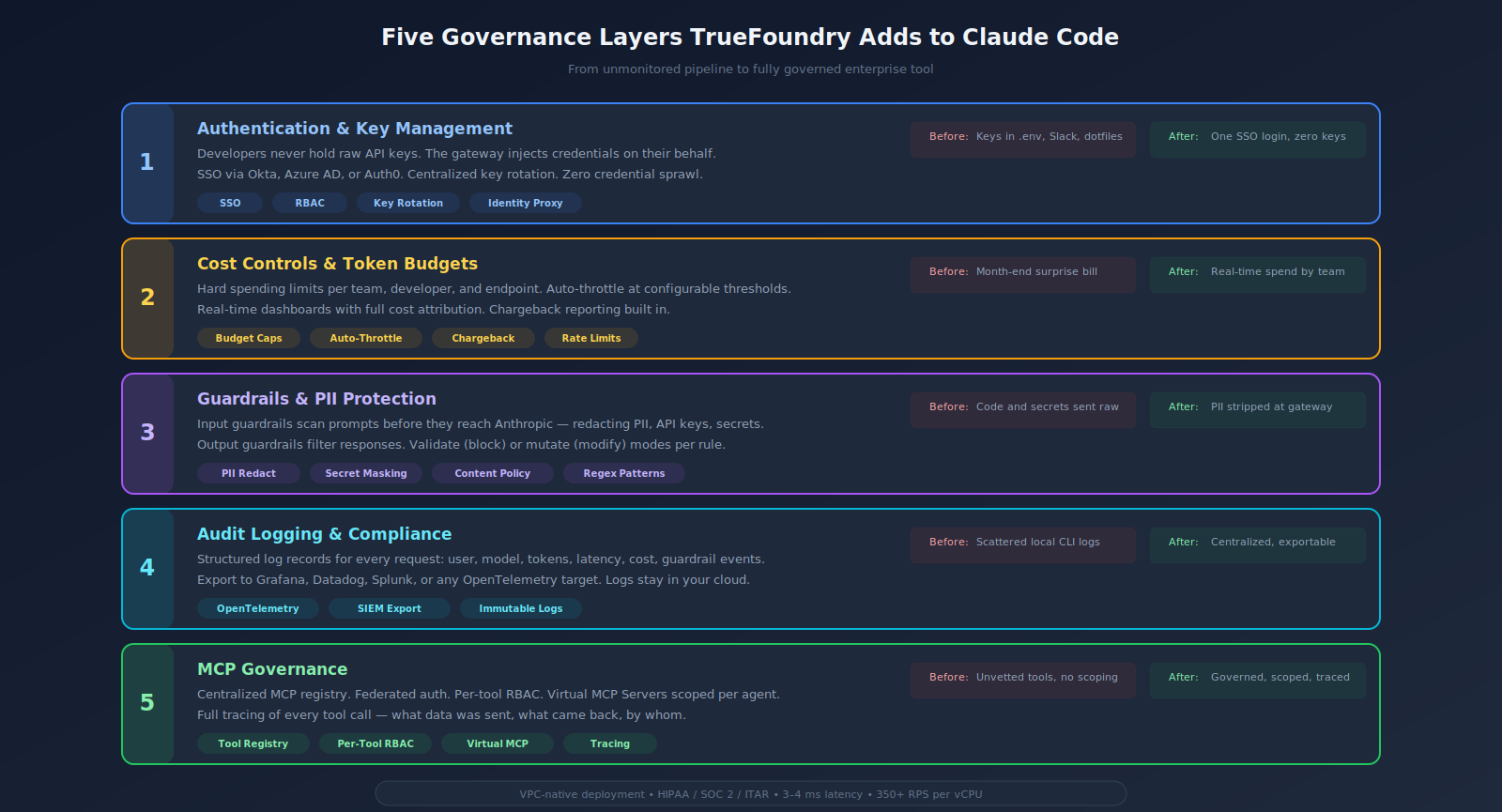

Autenticación y administración de claves centralizadas

Con la puerta de entrada de TrueFoundry en camino, los desarrolladores individuales nunca tienen ni administran las claves de API de Anthropic. La pasarela inyecta los encabezados de autenticación en nombre del desarrollador, utilizando las credenciales gestionadas de forma centralizada por el equipo de la plataforma. Los desarrolladores se autentican una vez a través de su proveedor de identidad actual (Okta, Azure AD, Auth0) mediante el SSO, y la puerta de enlace se encarga de la autenticación de todos los proveedores posteriores.

El resultado: no se generaliza la proliferación de credenciales, se simplifica la rotación de claves y no se filtran las claves de API a través de las estaciones de trabajo de los desarrolladores, los archivos.env o los mensajes de Slack.

Controles de costos por equipo y presupuestos simbólicos

TrueFoundry impone estrictos límites de gasto por equipo, por desarrollador y por punto final. La pasarela hace un seguimiento del consumo de fichas (fichas rápidas, fichas de finalización y coste total) para cada solicitud en tiempo real.

Los equipos de plataforma pueden:

- Establezca límites presupuestarios mensuales o diarios con umbrales de alerta configurables

- Acelera o bloquea automáticamente las solicitudes cuando se alcanzan los límites

- Desglose los gastos por equipo, proyecto, modelo o desarrollador individual

- Ejecute informes de contracargos sin exportar los registros a herramientas externas

Para obtener más información sobre la integración de la gobernanza de costos en la capa de IA, consulte nuestra Guía de FinOps para IA.

Barandas componibles y protección de PII

True Foundry motor de barandas funciona tanto en las entradas como en las salidas de la capa de puerta de enlace. En el caso específico del tráfico del Código Claude, esto significa:

- Barandas de entrada escanea las indicaciones antes de que lleguen a Anthropic: enmascarar la PII, redactar las claves de API y bloquear los patrones de contenido prohibido

- Barandas de salida filtra las respuestas del modelo antes de que lleguen al desarrollador, haciendo cumplir la política de contenido y detectando los resultados no seguros

Cada regla funciona en modo validar (bloquear) o mutar (modificar). Los equipos de plataforma configuran las barandillas de forma centralizada. Cada sesión de Claude Code las hereda automáticamente, sin necesidad de ninguna configuración por desarrollador.

Observabilidad del tráfico y registro de auditoría

Cada solicitud de Claude Code que se envía a través de la puerta de enlace produce registros estructurados: identidad del usuario, modelo utilizado, recuentos de tokens, métricas de latencia, eventos de activación de barreras y atribución de costos. Los registros permanecen en tu infraestructura y se exportan a tu sistema de observabilidad existente: Grafana, Datadog, Splunk o cualquier objetivo compatible con OpenTelemetry.

Cuando el departamento de cumplimiento pregunta: «¿quién usó Claude Code para modificar las configuraciones de producción el martes pasado?» — la pasarela tiene la respuesta.

Gobernanza de MCP para el acceso a las herramientas

A medida que se profundiza la integración de MCP de Claude Code (conectándose a herramientas como GitHub, Jira, Slack, Confluence y Datadog) La puerta de enlace MCP de TrueFoundry extiende la gobernanza al tráfico de herramientas:

- Registro MCP centralizado con RBAC por herramienta

- Autenticación federada para que los desarrolladores se conecten a la puerta de enlace, no a los servidores individuales

- Servidores MCP virtuales que determinan a qué herramientas puede acceder cada agente (o sesión de desarrollador)

- Seguimiento completo de cada llamada a la herramienta, incluidos los datos enviados y devueltos

Sin la gobernanza de MCP, cada nueva conexión de herramientas que agrega un desarrollador amplía la superficie de ataque. Nuestro guía de control de acceso a MCP empresarial cubre el patrón de implementación completo.

Implementación nativa de VPC con total soberanía de datos

Aquí es donde TrueFoundry se diferencia de las pasarelas basadas en SaaS. TrueFoundry se implementa en su cuenta de AWS, GCP o Azure. También es compatible con las implementaciones locales y aisladas.

Todo el tráfico de inferencia, la lógica de gobierno, los registros de auditoría y los datos de observabilidad permanecen dentro de los límites de la nube. No salen de su infraestructura las indicaciones, el contexto del código ni los datos de uso. Para las empresas del sector sanitario, de defensa, de servicios financieros o de cualquier sector regulado con requisitos estrictos de residencia de datos, esta es la diferencia entre «podemos usar el Código Claude» y «no podemos».

TrueFoundry cumple con los requisitos de HIPAA, SOC 2 e ITAR listos para usar. La puerta de enlace añade aproximadamente de 3 a 4 ms de latencia por solicitud, y cada instancia de proxy gestiona más de 350 solicitudes por segundo en una sola vCPU.

Abstracción de proveedores y enrutamiento de modelos

La puerta de enlace de TrueFoundry proporciona una API LLM universal en más de 250 modelos. Empieza a usar Claude Code en la API de Anthropic hoy mismo. Dirige mañana el tráfico a los modelos Claude alojados en Bedrock o Vertex. Cambia por GPT-4 o por un modelo Llama autohospedado para casos de uso específicos. No se requieren cambios en el flujo de trabajo de los desarrolladores, solo una actualización de la configuración de la puerta de enlace.

Banner CRO Título: Claude Code es un agente poderoso: su puerta de enlace debería gobernarlo como tal

Subtexto: Dirija todo el tráfico de Claude Code a través de la puerta de enlace de IA de TrueFoundry para obtener controles de costos, barreras, registros de auditoría y gobernanza de MCP centralizados

GATO: Comience gratis

Direct API frente a AI Gateway: una comparación de gobernanza

Comience a gobernar Claude Code

Sus desarrolladores ya utilizan Claude Code. La pregunta es si ese tráfico está controlado o si cada sesión es una canalización no supervisada hacia una API de terceros.

AI Gateway de TrueFoundry brinda a los equipos de la plataforma un plano de control único para todo el tráfico de Claude Code: autenticación centralizada, límites de costos por equipo, barreras de protección componibles, registros de auditoría estructurados, gobierno de MCP y soberanía total de los datos. Nativo de VPC. Preparado para SOC 2 e HIPAA.

Reserve una demostración para ver cómo TrueFoundry gobierna Claude Code a escala empresarial. O empieza gratis con una caja de arena activa, sin necesidad de tarjeta de crédito.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

Controle, implemente y rastree la IA en su propia infraestructura

Blogs recientes

Preguntas frecuentes

¿Cómo enrutar Claude Code a través de la pasarela IA de TrueFoundry?

Establezca la variable de entorno ANTHROPIC_BASE_URL en su punto de conexión de la pasarela TrueFoundry. La pasarela gestiona la autenticación con la API de Anthropic en su nombre. No se requieren cambios en el CLI de Claude Code ni en el flujo de trabajo del desarrollador, solo una actualización de configuración.

¿Puede TrueFoundry evitar que los desarrolladores envíen código sensible a Anthropic?

Sí. El motor de guardrails analiza cada solicitud saliente en la capa de la pasarela. Puede configurar reglas para detectar y redactar claves API, PII de clientes, nombres de proyectos internos o cualquier patrón regex, antes de que la solicitud salga de su infraestructura.

¿Usar una pasarela de IA añade latencia perceptible a las sesiones de Claude Code?

TrueFoundry añade aproximadamente 3-4 ms por solicitud. Comparado con los tiempos de inferencia de LLM (a menudo varios segundos), la sobrecarga es insignificante. El almacenamiento en caché semántico puede incluso reducir el tiempo total de ida y vuelta para consultas repetidas.

¿Cómo ayuda TrueFoundry con el cumplimiento de auditoría de Claude Code?

La pasarela captura registros estructurados para cada solicitud: identidad del usuario, modelo, tokens, latencia, costo y eventos de guardrail. Los registros permanecen en su infraestructura y se exportan a Grafana, Datadog, Splunk o cualquier destino OpenTelemetry. Sin registros locales dispersos en las máquinas de los desarrolladores.

¿Qué diferencia a TrueFoundry de otras pasarelas de IA para la gobernanza de Claude Code?

Despliegue nativo en VPC. TrueFoundry se ejecuta dentro de su cuenta de AWS, GCP o Azure. Todo el tráfico, los registros y los datos de gobernanza permanecen dentro de los límites de su nube, satisfaciendo los requisitos HIPAA, SOC 2 e ITAR que las pasarelas SaaS-first no pueden cumplir. Combinado con soporte nativo de MCP Gateway, controles FinOps por equipo y guardrails componibles, TrueFoundry proporciona la pila de gobernanza completa para Claude Code a escala empresarial.

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)