Comment créer une passerelle IA conforme à l'ITAR ?

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

ITAR, ou le Réglementation du trafic international d'armes, est un ensemble de réglementations gouvernementales américaines administrées par le Direction des contrôles commerciaux de défense (DDTC) du Département d'État. Son objectif principal est de contrôler l'exportation et la manipulation des articles, services et données techniques liés à la défense répertorié sous le Liste des munitions des États-Unis (USML).

En termes simples, l'ITAR régit la manière dont les technologies et informations militaires sensibles sont accessibles, partagées et transférées, en particulier au-delà des frontières nationales. Cela inclut non seulement les produits physiques tels que les armes ou les composants d'aéronefs, mais aussi actifs numériques tels que des fichiers de conception, du code logiciel ou de la documentation technique qui pourraient être utilisés pour le développement ou la maintenance de systèmes de défense.

Parmi les principales exigences de l'ITAR, citons :

- Accès réservé aux personnes américaines: Seules les personnes qui sont citoyens américains, résidents permanents légaux ou autorisées en vertu d'exemptions spécifiques peuvent accéder aux données contrôlées par l'ITAR.

- Résidence des données: Les données techniques contrôlées doivent rester sur le sol américain à moins qu'une licence d'exportation n'ait été accordée.

- Restrictions d'exportation: Toute transmission (y compris l'accès au cloud) de données ITAR vers des entités ou des sites étrangers est considérée comme une exportation et est strictement réglementée.

Les violations peuvent entraîner de lourdes sanctions, notamment des amendes de plusieurs millions de dollars, des poursuites pénales et la perte de privilèges d'exportation. Alors que les outils d'IA sont de plus en plus intégrés dans des secteurs sensibles tels que l'aérospatiale, la défense et le renseignement, La conformité ITAR devient essentielle dans la conception et le déploiement de tout système, en particulier des passerelles d'IA qui traitent des données techniques.

Qu'est-ce qu'une passerelle IA conforme à l'ITAR ?

UNE passerelle IA générative est essentiellement un proxy d'API sensible aux modèles pour les services d'IA. Il comprend des concepts spécifiques à l'IA tels que l'utilisation de jetons, le filtrage de contenu et le routage multimodèle. Il centralise l'application des politiques : par exemple, il inspecte chaque invite et chaque réponse de l'IA pour détecter tout contenu sensible (blocage ou suppression selon les besoins) et applique des quotas de jetons et des limites de débit par utilisateur ou par équipe. Il achemine également les demandes vers le modèle ou le centre de données optimal (par exemple, en basculant entre les modèles OpenAI, Anthropic ou sur site) en fonction de règles de coût, de performances ou de politique.

Un Conforme à la norme ITAR AI Gateway étend cette idée en ajoutant les contrôles requis par le Règlement sur le trafic international des armes. En bref, la conformité à l'ITAR signifie le respect des réglementations du Département d'État américain sur l'exportation et le traitement des données techniques liées à la défense. Cela inclut la conservation de toutes les données contrôlées dans les juridictions américaines approuvées et la limitation de l'accès aux personnes américaines. Ainsi, une passerelle IA conforme à l'ITAR garantit que tout appel de modèle d'IA impliquant des informations contrôlées par l'ITAR est soumis à ces restrictions. Par exemple, il peut bloquer les requêtes susceptibles d'envoyer des données techniques protégées à des serveurs étrangers non approuvés, de chiffrer le trafic de bout en bout à l'aide de clés détenues aux États-Unis et de s'intégrer à la gestion des identités pour vérifier la citoyenneté de l'utilisateur. En fait, il agit comme un « point de contrôle » sécurisé pour le trafic IA, tout comme la sécurité des aéroports inspecte les passagers et les bagages, la passerelle ITAR inspecte et gère les demandes d'IA. Une passerelle IA devient celle de votre organisation Pare-feu IA en apportant des contrôles de visibilité et de conformité à chaque interaction avec l'IA.

Pourquoi une passerelle d'IA conforme à l'ITAR est importante

Les entreprises qui gèrent des technologies de défense ou aérospatiales doivent se conformer à l'ITAR sous peine de sanctions sévères. Toute violation de l'ITAR peut entraîner de lourdes amendes, des peines d'emprisonnement et la perte des privilèges d'exportation. Même une utilisation bien intentionnée de l'IA peut enfreindre l'ITAR par inadvertance : par exemple, si un ingénieur envoie accidentellement des plans militaires propriétaires en guise d'invite à une API d'IA étrangère, cela constituerait une exportation non autorisée de données techniques. Dans les secteurs réglementés, la conformité à l'ITAR n'est pas facultative, elle l'est souvent requis pour remporter et conserver des contrats gouvernementaux.

Une passerelle d'IA conforme à l'ITAR est importante car elle permet aux organisations de exploiter l'IA générative en toute sécurité dans ces limites légales. Il empêche les « fuites » de données sensibles en dehors des canaux approuvés. Par exemple, en imposant la résidence des données uniquement aux États-Unis et en vérifiant l'identité des utilisateurs, la passerelle garantit qu'aucune donnée ITAR ne quitte les États-Unis ou n'est vue par des ressortissants étrangers. Il fournit également une piste d'audit : chaque demande et réponse d'IA est enregistrée pour un examen médico-légal, ce qui est essentiel pour démontrer la conformité aux régulateurs. En bref, la passerelle permet d'utiliser des modèles d'IA avancés tout en répondant aux exigences de sécurité de bout en bout de l'ITAR. Comme l'ont souligné les experts du secteur, pour IA régulée et multifournisseurs charges de travail, la solution consiste à déployer un plan de contrôle de passerelle spécialisé qui applique des politiques telles que les budgets de jetons, la sécurité du contenu et « l'application de la résidence des données ». Sans cette couche de contrôle, les entreprises risquent d'utiliser l'IA de manière incontrôlée, ce qui pourrait violer l'ITAR et compromettre la sécurité nationale.

Principales exigences de conformité ITAR dans les passerelles IA

Pour être conforme à l'ITAR, un Passerelle IA doit intégrer tous les contrôles de protection des données et d'accès imposés par l'ITAR pour les technologies liées à la défense. Les principales exigences sont les suivantes :

- Contrôles d'accès stricts : Seules les personnes autorisées des États-Unis peuvent accéder aux données contrôlées par l'ITAR. Cela implique l'intégration aux systèmes d'identité d'entreprise (par exemple SSO/AD) et l'application de l'authentification multifactorielle et des autorisations basées sur les rôles. Toute demande émanant d'un utilisateur non vérifié ou étranger doit être bloquée.

- Chiffrement (en transit et au repos) : Toutes les données sensibles transitant par la passerelle doivent être chiffrées de bout en bout. Cela inclut le chiffrement des demandes et des réponses d'API via TLS, ainsi que le cryptage des données stockées (par exemple, les journaux) au repos. Cela nécessite souvent des clés gérées par le client ou des modules de sécurité matériels qui restent aux États-Unis.

- Résidence des données aux États-Unis : La passerelle et tous les traitements (y compris l'inférence de modèles et la journalisation) doivent être effectués dans des installations américaines ou des régions cloud approuvées. En pratique, cela implique d'exécuter la passerelle sur site ou dans un cloud gouvernemental basé aux États-Unis, et d'invoquer uniquement des modèles d'IA qui fonctionnent dans les régions des États-Unis.

- Journalisation d'audit détaillée : L'ITAR exige une tenue de registres complète. La passerelle doit enregistrer chaque requête, réponse, identité utilisateur et horodatage. Ces journaux doivent être stockés en toute sécurité et facilement vérifiables. (« Les carnets de voyage sont tenus à jour » : chaque interaction avec l'IA est enregistrée à des fins de contrôle de conformité.)

- Filtrage du contenu : La passerelle doit détecter et empêcher l'exportation de données techniques contrôlées. Par exemple, il peut bloquer les invites ou les sorties qui contiennent des détails sur la conception de la défense ou des termes classifiés. Cette modération du contenu agit comme une analyse de sécurité des aéroports pour détecter les articles interdits.

- Meilleures pratiques organisationnelles : Au-delà des mesures techniques, les meilleures pratiques comprennent la formation régulière des employés aux règles ITAR et le maintien d'une culture de conformité. Les entreprises devraient mettre en place une réponse aux incidents et des procédures d'audit régulières pour s'assurer que les politiques de la passerelle sont à jour.

En répondant à ces exigences, une passerelle d'IA crée un environnement sécurisé dans lequel les charges de travail d'IA liées à la défense peuvent être exécutées sans risque de violation de l'ITAR.

Considérations relatives à la conception des passerelles IA conformes à l'ITAR

La construction d'une passerelle conforme à l'ITAR implique une conception architecturale minutieuse. Les principales considérations relatives à la conception sont les suivantes :

- Environnement de déploiement : La passerelle doit fonctionner dans une infrastructure approuvée. De nombreuses organisations optent pour un déploiement sur site ou isolé, ou utilisent une région cloud du gouvernement américain (par exemple AWS GovCloud ou Azure Government) certifiée pour ITAR et FedRAMP. Cela garantit la sécurité physique et juridictionnelle des données.

- Isolation du réseau et des données : La conception devrait segmenter la passerelle des réseaux publics. Tout le trafic destiné aux fournisseurs d'IA doit uniquement passer par la passerelle. Les connexions sortantes doivent être limitées afin que les données ne puissent pas circuler vers des terminaux non autorisés. L'utilisation de clouds privés virtuels (VPC) avec des règles de pare-feu strictes est courante.

- Gestion des clés : Les clés de chiffrement utilisées par la passerelle doivent être contrôlées par le client. Cela implique souvent l'intégration à un module de sécurité matériel (HSM) ou à un KMS basé aux États-Unis afin que les clés ne quittent jamais le sol américain. Cela protège contre tout accès étranger aux données déchiffrées.

- Gestion des identités et des accès : La passerelle doit s'intégrer aux systèmes IAM de l'entreprise (LDAP/AD, OAuth, etc.) pour renforcer l'éligibilité des utilisateurs. Dans un environnement fédéré, les passerelles peuvent avoir besoin de vérifier des attributs tels que la citoyenneté ou les indicateurs d'autorisation de sécurité avant d'accorder l'accès.

- Architecture de journalisation: La passerelle doit être conçue de manière à ce que les journaux et les analyses restent également dans l'environnement sécurisé. Par exemple, plutôt que de transférer les journaux vers un service d'analyse SaaS externe, il est possible de créer une passerelle pour écrire les journaux dans une base de données ou un magasin d'objets intégré au réseau. Cela préserve la souveraineté des données.

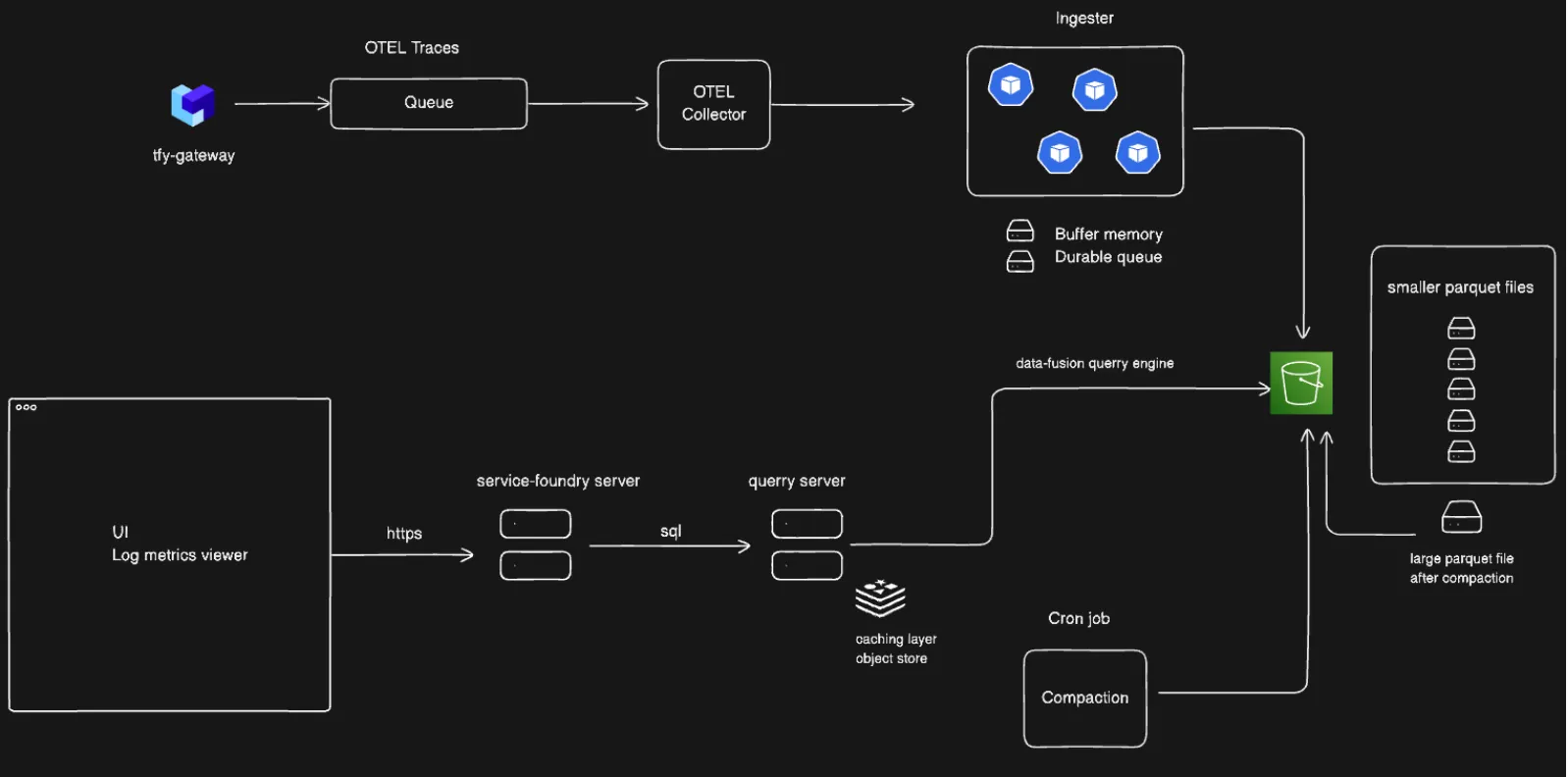

L'architecture de TrueFoundry, par exemple, découple les analyses afin que tous les journaux restent dans le plan de contrôle du client

- Politiques d'accès modèles : Tous les modèles d'IA ne répondront pas aux exigences de l'ITAR. La conception de la passerelle doit permettre de sélectionner uniquement des modèles approuvés. Par exemple, si vous utilisez un LLM cloud, assurez-vous qu'il est desservi par des centres de données américains et que le fournisseur signe un addendum sur le traitement des données couvrant l'ITAR. La passerelle peut appliquer une liste blanche des points de terminaison du modèle.

- Performances et résilience : Le chiffrement et le filtrage du contenu ajoutent de la latence. La conception devrait tenir compte de ces frais généraux, par exemple en adaptant automatiquement la passerelle ou en utilisant du matériel performant. La redondance et le basculement sont également importants (la passerelle est sur le chemin critique pour tous les appels d'IA).

- Renforcement de la sécurité : Des mesures standard telles que la détection des intrusions, le démarrage sécurisé et l'analyse des vulnérabilités doivent être appliquées au logiciel de passerelle. Un attaquant ne devrait pas être en mesure d'exploiter la passerelle pour divulguer des données.

Chacun de ces choix de conception permet de garantir que la passerelle applique les règles ITAR par architecture. Par exemple, en maintenant tous les composants à l'intérieur des frontières des États-Unis et sous un contrôle strict, la passerelle répond à l'exigence ITAR de « résidence des données aux États-Unis ». En se liant à l'identité de l'entreprise, il applique l'exigence selon laquelle « seules les personnes américaines autorisées » sont autorisées. En pratique, l'architecture de la passerelle doit traiter les données sensibles avec le même soin que n'importe quel système de défense classifié.

Fonctionnalités de base d'une passerelle IA conforme à l'ITAR

Une passerelle IA conforme à la norme ITAR fournit un ensemble complet de fonctionnalités de sécurité et de gestion adaptées à la conformité réglementaire. Les fonctionnalités principales incluent :

- Accès et authentification sécurisés : S'intègre à l'identité d'entreprise (LDAP/AD, SSO) et à l'IAM, garantissant que seuls les utilisateurs authentifiés et autorisés (vérifiés en tant que personnes américaines si nécessaire) peuvent utiliser les API d'IA. Supporte l'authentification multifactorielle et les autorisations affinées.

- Modération et filtrage du contenu : Analyse chaque invite et chaque réponse générée par l'IA pour détecter le contenu interdit. Cela peut inclure des termes techniques militaires, des données personnelles ou toute information classifiée. Les sorties risquées sont bloquées ou expurgées avant d'atteindre l'utilisateur.

- Routage multimodèle : Achemine les demandes vers les modèles d'IA ou les points de terminaison appropriés. Pour les cas d'utilisation ITAR, la passerelle peut être configurée pour envoyer des demandes uniquement aux modèles sur site approuvés ou aux modèles cloud hébergés dans les régions des États-Unis. Il peut basculer pour sauvegarder les modèles de manière transparente.

- Gouvernance de l'utilisation : Applique des quotas et des limites de débit à l'utilisation de l'IA. La passerelle suit la consommation de jetons par utilisateur, projet ou service, et peut limiter ou arrêter le trafic qui dépasse les limites fixées par les politiques. Cela permet d'éviter les requêtes intempestives et de contrôler les coûts.

- Cryptage de bout en bout : Toutes les communications via la passerelle sont cryptées. La passerelle utilise des clés gérées par le client pour le chiffrement TLS et les données, ce qui garantit que même les opérateurs de la passerelle ne peuvent pas lire les données sensibles en texte brut.

- Journalisation et audit complets : Chaque appel d'API et chaque réponse de modèle sont enregistrés en détail. Les journaux incluent des métadonnées telles que l'identité de l'utilisateur, les horodatages, les instructions complètes et les sorties. Ces journaux sont stockés en toute sécurité (par exemple dans un stockage crypté) pour un audit ou une enquête ultérieurs. La passerelle fournit souvent des tableaux de bord ou des intégrations pour surveiller la conformité en temps réel.

- Moteur d'application des politiques : La passerelle peut appliquer des règles de politique complexes à chaque demande. Par exemple, il peut automatiquement supprimer les informations personnelles des sorties, bloquer certaines catégories d'invites ou exiger l'approbation de requêtes sensibles. Les mises à jour des politiques prennent effet immédiatement dans l'ensemble de l'organisation.

- Observabilité et alertes : La passerelle inclut la surveillance de sa propre santé (latence, erreurs) et des flux de données. Il peut alerter les administrateurs en cas de tendances inhabituelles (par exemple, un pic de requêtes ou une tentative de violation des règles), afin que les équipes chargées de la conformité puissent réagir rapidement.

Ensemble, ces fonctionnalités transforment la passerelle en un point de contrôle unique pour tous les risques liés à l'IA. Comme le décrit TrueFoundry, la passerelle agit essentiellement comme une « tour de contrôle » IA, prenant des décisions éclairées sur le modèle à appeler, la manière de gérer les sorties et la manière de renforcer la sécurité pour chaque interaction avec l'IA.

Dans un contexte ITAR, chacune de ces fonctions essentielles est alignée sur la conformité : un contrôle d'accès et un cryptage stricts protègent les données, les filtres de contenu empêchent les exportations interdites, les choix de routage garantissent l'hébergement aux États-Unis et les journaux fournissent la piste d'audit requise par la loi.

Liste de contrôle de mise en œuvre et meilleures pratiques

Le déploiement réussi d'une passerelle d'IA conforme à l'ITAR implique à la fois des étapes techniques et des processus de gouvernance. Vous trouverez ci-dessous une liste des actions clés et des meilleures pratiques :

- Identifiez la portée de l'ITAR : Cataloguez toutes les données et tous les cas d'utilisation liés à l'IA pour déterminer ce qui est contrôlé par l'ITAR (par exemple, conceptions de défense, code logiciel militaire). Classez ces actifs selon la liste des munitions des États-Unis.

- Inscrivez-vous et planifiez : Assurez-vous que l'organisation est enregistrée auprès de la DDTC (Defense Trade Controls) si nécessaire et qu'il existe un plan de conformité ITAR écrit. Bien que cela ne soit pas spécifique à la passerelle, l'enregistrement réglementaire constitue une étape fondamentale.

- Sélectionnez l'environnement : Choisissez un environnement de déploiement qui répond aux exigences ITAR. Par exemple, déployez la passerelle dans une zone cloud réservée aux États-Unis ou dans une enclave sur site. Configurez le VPC/réseau de sorte qu'aucun trafic ne puisse contourner la passerelle.

- Mettre en œuvre le chiffrement et la gestion des clés : Utilisez un chiffrement robuste pour tous les flux de données. Stockez les certificats TLS et les clés de chiffrement dans un coffre-fort sécurisé ou un HSM (Hardware Security Module) aux États-Unis. Assurez-vous que les bases de données ou les compartiments de stockage pour les journaux sont également chiffrés et situés dans des emplacements approuvés.

- Intégrez les contrôles d'identité : Connectez la passerelle aux fournisseurs d'identité d'entreprise (par exemple, LDAP, Okta). Définissez des groupes d'utilisateurs qui correspondent aux rôles d'autorisation ITAR. Configurez le SSO et appliquez une authentification stricte (MFA) pour l'accès à la passerelle.

- Configurez les politiques de passerelle : Définissez les politiques d'utilisation réelles de l'IA dans la passerelle. Cela inclut la mise en liste blanche des points de terminaison des modèles approuvés (par exemple, des LLM auto-hébergés ou des services d'IA cloud spécifiques), la définition de règles de filtrage du contenu (par exemple, le blocage de toute sortie correspondant à des mots clés militaires) et la spécification de quotas.

- Activez la journalisation et la surveillance : Activez la journalisation détaillée des demandes/réponses. Vérifiez que les journaux capturent tous les champs obligatoires et sont écrits dans un espace de stockage sécurisé dont l'accès est contrôlé. Configurez des tableaux de bord ou des alertes SIEM pour surveiller l'activité de la passerelle afin de détecter d'éventuelles anomalies.

- Effectuer des tests et des validations : Simulez des cas d'utilisation courants (et des cas de mauvaise utilisation) pour tester la passerelle. Par exemple, essayez d'envoyer une invite sensible ou de vous connecter en tant qu'utilisateur non autorisé, et vérifiez que la passerelle la bloque. Effectuez un examen de sécurité ou un test d'intrusion sur la passerelle.

- Formez les utilisateurs et les administrateurs : Informez les utilisateurs d'IA et les opérateurs de plateformes à propos de la nouvelle passerelle. Assurez-vous que les développeurs savent comment acheminer tous les appels IA via la passerelle et comprennent les bases de l'ITAR. Offrez une formation en matière de conformité afin que le personnel connaisse l'importance de ces contrôles.

- Maintenir et auditer : La conformité à l'ITAR est en cours. Auditez régulièrement les journaux et les politiques. Mettez à jour les règles de la passerelle en fonction de l'évolution des réglementations ou des besoins commerciaux. Documentez toutes les activités de conformité en cas d'inspection.

Le respect de cette liste de contrôle permet de s'assurer que le déploiement technique est conforme aux exigences procédurales de l'ITAR. Par exemple, des pratiques strictes en matière d'accès et de cryptage répondent aux « principales exigences de cybersécurité de l'ITAR », telles que la limitation de l'accès au personnel autorisé et le cryptage des données en transit et au repos. Les étapes de formation et d'audit répondent aux exigences de l'ITAR en matière de culture de conformité. En fait, la mise en œuvre de la passerelle fait partie intégrante du programme global de conformité ITAR de l'organisation.

Défis liés au déploiement de passerelles IA conformes à l'ITAR

La mise en œuvre d'une passerelle conforme à l'ITAR n'est pas sans difficultés. Parmi les principaux défis, citons :

- Complexité de la réglementation : Les règlements de l'ITAR sont détaillés et sont souvent sujets à interprétation. Il peut être difficile de décider si une donnée particulière ou la sortie d'un modèle est une « donnée technique » soumise à l'ITAR. De nombreuses organisations éprouvent des difficultés à interpréter et à appliquer les règles en permanence.

- Gestion continue de la conformité : Même après la configuration initiale, il est difficile de maintenir la conformité de bout en bout pour tous les flux de données d'IA. Les employés peuvent générer de nouvelles invites ou utiliser de nouveaux modèles qui n'étaient pas prévus. Pour garantir que chaque interaction avec l'IA reste dans les limites de la conformité, une surveillance et des mises à jour constantes sont nécessaires.

- Services d'IA tiers : De nombreux modèles d'IA populaires sont hébergés par des fournisseurs étrangers ou commerciaux qui peuvent ne pas garantir une manipulation conforme à l'ITAR. Il peut être difficile de vérifier qu'une API d'IA externe traite les données uniquement dans les régions des États-Unis (et que le personnel du fournisseur est entièrement composé de personnes américaines). Cela oblige souvent les organisations à limiter leurs choix de modèles.

- Performances et frais généraux : Le chiffrement, le filtrage et la journalisation entraînent des frais supplémentaires. Les requêtes peuvent s'exécuter un peu plus lentement et tout héberger dans des environnements réservés aux États-Unis (ce qui peut être plus coûteux) augmente les coûts. La mise à l'échelle de la passerelle pour gérer les charges de l'entreprise tout en préservant la vitesse peut constituer un défi d'ingénierie.

- Utilisation de Shadow AI : Sans contrôles stricts, les utilisateurs peuvent tenter de contourner la passerelle en utilisant des outils non pris en charge ou en codant des clés API en dur. Détecter et empêcher cette utilisation de l' « IA fantôme » est crucial, mais ce n'est pas simple.

- Complexité de l'intégration : La passerelle doit être connectée à de nombreux systèmes (IAM, journalisation, modèles). Garantir la compatibilité et le bon fonctionnement de tous ces composants peut s'avérer complexe. Les organisations doivent également coordonner les équipes de sécurité, informatiques et de développement pour gérer efficacement la passerelle.

Dans la pratique, les entreprises sous-estiment souvent ces défis. Comme le note une analyse du secteur, « la conformité à l'ITAR présente une série de défis pour les organisations », qu'il s'agisse d'idées fausses sur ce que couvre l'ITAR ou de la difficulté persistante de contrôler les données ITAR. Surmonter ces obstacles nécessite une planification minutieuse, un engagement organisationnel et parfois un changement culturel. Malgré les efforts déployés, le risque de non-respect (avec ses lourdes sanctions) le rend impératif.

Conclusion

Alors que l'IA joue un rôle central dans l'innovation dans les domaines de la défense et de l'aérospatiale, il est essentiel de s'assurer que ces puissants outils respectent les réglementations en matière d'exportation. Une passerelle IA conforme à l'ITAR fournit la couche de contrôle nécessaire : elle agit comme un « pare-feu IA » qui applique les exigences strictes de l'ITAR tout en permettant une utilisation productive de l'IA. En combinant une sécurité robuste (cryptage, authentification, journalisation) à l'application de politiques spécifiques à l'IA (filtrage du contenu, routage des modèles), la passerelle aide les entreprises à tirer parti des avantages de l'IA sans risquer de violer la réglementation.

En résumé, la conformité ITAR pour l'IA est atteinte grâce à une conception et une gouvernance minutieuses. La passerelle doit fonctionner à l'intérieur de la juridiction américaine, chiffrer toutes les données, authentifier chaque utilisateur et conserver une piste d'audit de toutes les interactions. Bien que la mise en œuvre d'un tel système comporte des défis techniques et organisationnels, c'est en fin de compte ce qui rend l'utilisation de l'IA défendable dans les secteurs réglementés. Grâce aux directives décrites ci-dessus, les organisations peuvent adopter en toute confiance l'IA générative dans les contextes de défense, en sachant que leurs données et leurs requêtes restent du bon côté de l'ITAR.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)