Comment détecter l'IA fantôme et transformer le risque en avantage pour l'entreprise

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Il est 16 h 30 un jeudi. Alex, ingénieur backend senior de votre entreprise, est confronté à une date limite et à un bogue d'expression régulière particulièrement grave qui bloque la publication hebdomadaire.

La procédure « officielle » consiste à ouvrir un ticket Jira pour demander l'accès à l'assistant de codage IA approuvé par l'entreprise, à attendre l'approbation informatique, à attendre le provisionnement des achats et à manquer la fenêtre de publication.

Le parcours « non officiel » dure trente secondes. Alex installe une extension de navigateur gratuite appelée « CodeWizard-GPT », copie et colle l'extrait de code propriétaire dans la barre latérale et obtient le correctif instantanément. Le code est expédié. La journée est sauvée.

Mais qu'est-il arrivé à cet extrait de code ? Contenait-il des variables d'environnement codées en dur ? L'extension de navigateur nécessitait-elle des autorisations pour lire toutes les données des tableaux de bord internes ?

C'est le « Le paradoxe d'Alex. » Votre personnel utilise l'IA pour atteindre des niveaux de productivité sans précédent, souvent avec les meilleures intentions. Pourtant, cette adoption décentralisée...IA fantôme—crée une architecture invisible composée de fournisseurs non approuvés, de risques de fuite de données et de coûts imprévisibles.

Chez TrueFoundry, nous pensons que Shadow AI n'est pas une question disciplinaire, mais un signal d'infrastructure. Cela signifie que votre équipe a besoin d'une voie pavée vers l'innovation.

Voici comment détecter l'état actuel de l'IA fantôme dans votre entreprise et comment passer d'une adoption chaotique à une accélération contrôlée à l'aide de la plateforme TrueFoundry.

L'anatomie du trafic de l'IA fantôme

Contrairement à l'informatique parallèle traditionnelle, qui consistait souvent à contourner l'achat de logiciels moins chers, l'IA fantôme consiste à contourner les frictions pour une intelligence plus rapide. Cela ressemble rarement à une activité malveillante. Il semblerait que le travail soit terminé.

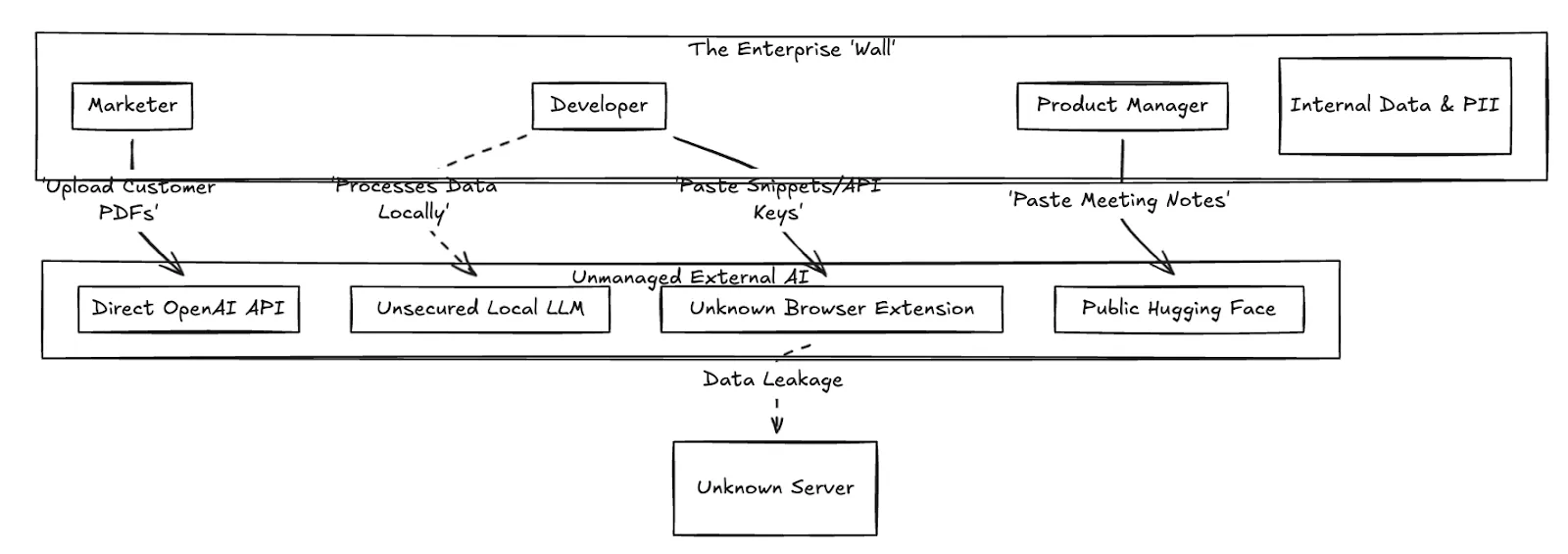

Vous trouverez ci-dessous une visualisation de l'état actuel, souvent chaotique, de la consommation d'IA dans les entreprises :

Comme le montre le schéma, les données quittent le périmètre sécurisé via divers canaux non surveillés. Pour mettre en lumière cette activité, nous devons rechercher des signaux spécifiques à travers les couches financières, identitaires et réseau.

Méthodes de détection pratiques

La détection de l'IA fantôme nécessite de trianguler les données provenant de différentes parties de la pile informatique. Nous avons compilé les signaux les plus efficaces dans le tableau ci-dessous :

La voie diplomatique à suivre : ne bloquez pas, Pave.

Lorsqu'on découvre l'étendue de l'IA fantôme, le réflexe institutionnel est souvent de bloquer des domaines et d'interdire des extensions. Bien que compréhensible du point de vue de la conformité, cette approche est souvent contre-productive.

Le blocage d'outils sans proposer d'alternatives viables n'élimine pas le risque ; cela ne fait que le rendre encore plus souterrain, vers les appareils personnels et les points d'accès cellulaires, où risque lié à l'IA fantôme devient plus difficile à détecter. En outre, cela indique à vos talents d'ingénieur que la sécurité est un obstacle à la vélocité plutôt qu'un facteur de facilitation.

Le paradigme TrueFoundry : gouvernance centralisée, innovation décentralisée

Le but n'est pas d'empêcher « Alex » de corriger le bogue rapidement. L'objectif est de s'assurer qu'Alex corrige rapidement le bogue en utilisant une infrastructure sécurisée, maîtrisée et conforme par défaut.

TrueFoundry permet aux entreprises d'intégrer la gouvernance à l'adoption de l'IA sans sacrifier l'expérience des développeurs. En passant d'un accès direct aux fournisseurs à une passerelle IA centralisée, vous bénéficiez d'un contrôle immédiat.

1. Visibilité instantanée et attribution des coûts

Au lieu de fouiller dans les notes de dépenses, le Passerelle TrueFoundry AI fournit un guichet unique pour toutes les dépenses liées à l'IA. Vous pouvez attribuer les coûts à des équipes, à des projets spécifiques ou même à des développeurs individuels en temps réel, ce qui permet des rétrofacturations précises et des alertes budgétaires.

2. Les garde-corps comme filet de sécurité

Vous n'avez plus besoin de croire que les développeurs ne colleront pas d'informations personnelles dans une invite. Garde-corps TrueFoundry intervenez avant que les données ne quittent votre périmètre. Vous pouvez configurer des politiques pour supprimer automatiquement les informations sensibles (telles que les SSN, les cartes de crédit ou les secrets) ou bloquer les invites qui enfreignent les politiques de l'entreprise, le tout sans ralentir le développeur.

La prochaine frontière : sécuriser l'IA fantôme « agentique » avec MCP

Alors que la plupart des entreprises sont encore aux prises avec les chatbots, vos ingénieurs les plus avancés (comme Alex) passent déjà au niveau supérieur : Agents d'IA.

Alex ne discute plus seulement avec GPT-4. Alex est en train de créer un agent capable de lire billets Jira, chercher Confluence Docs, et requête la base de données de production pour résoudre les problèmes automatiquement.

Pour ce faire, Alex doit permettre à l'IA d'accéder à ces outils. Dans un environnement « fantôme », cela conduit à L'étalement des accréditations: Alex code en dur un Jira Personal Access Token (PAT) et une chaîne de connexion à une base de données directement dans le script Python. Si ce script fuit, vos systèmes internes sont compromis.

C'est là que la prise en charge par TrueFoundry du Model Context Protocol (MCP) devient votre superpuissance en matière de sécurité.

Comment TrueFoundry MCP Auth résout le problème des « clés du royaume »

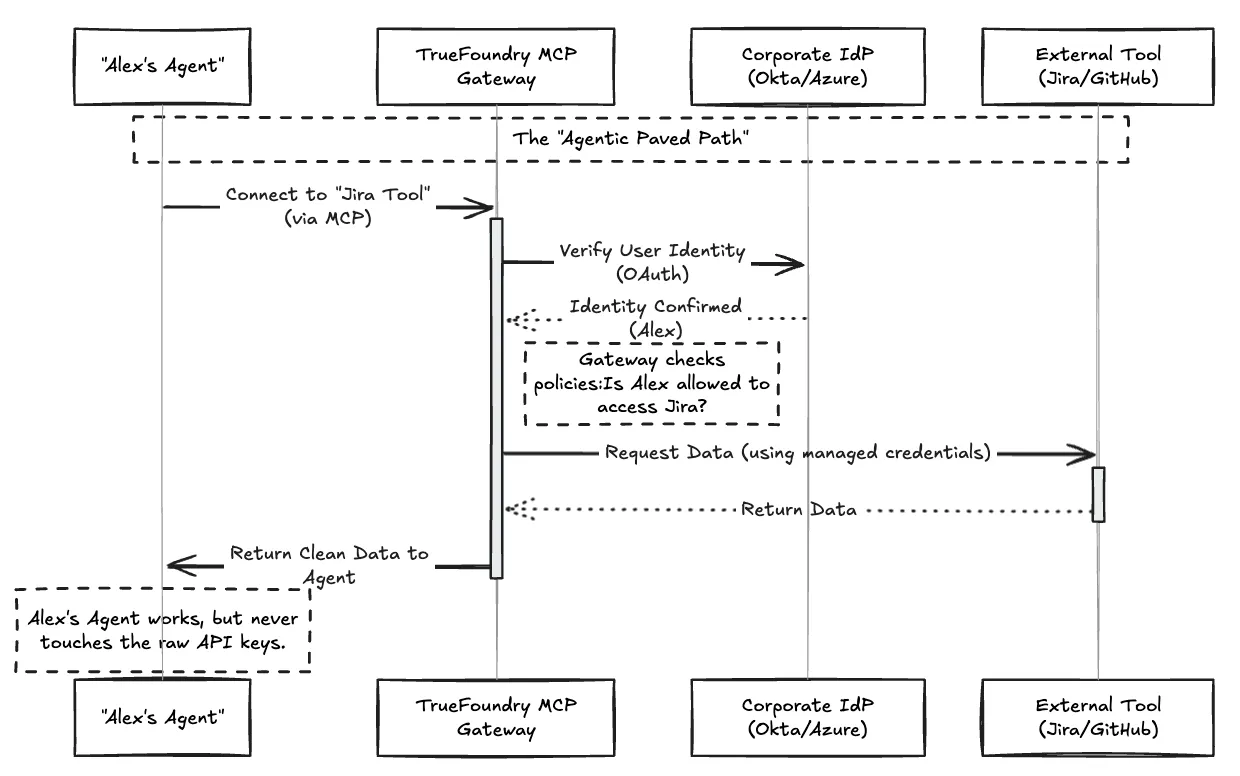

TrueFoundry agit en tant que courtier sécurisé entre vos agents d'IA et vos outils internes à l'aide du Model Context Protocol (MCP). Au lieu de coder des clés en dur, l'agent s'authentifie avec TrueFoundry, et TrueFoundry gère la prise de contact avec les outils en aval (GitHub, Slack, Jira, etc.).

Le flux de travail sécurisé : visualisé

En acheminant le trafic des agences via Passerelle MCP TrueFoundry, vous transformez un passif de sécurité en une capacité gérée.

Pourquoi c'est important pour 2026

Nous entrons dans l'ère de la « prolifération agentique ». Tout comme vous avez dû gérer la prolifération des solutions SaaS en 2020, vous devez gérer la prolifération des agents aujourd'hui. L'architecture MCP de TrueFoundry garantit que l'identité est le nouveau périmètre. Il permet à vos développeurs de créer des agents puissants et autonomes sans jamais dévoiler les « clés du royaume ».

Conclusion : la visibilité, c'est la sécurité

L'IA fantôme n'est pas un acte malveillant ; c'est un signal d'innovation. Vos employés veulent se déplacer plus rapidement.

Le « paradoxe d'Alex » n'est paradoxal que si vous forcez à choisir entre sécurité et rapidité. En utilisant True Foundry, vous n'avez pas à choisir. Vous pouvez détecter l'utilisation, la migrer vers une passerelle centralisée et sécuriser l'avenir de l'IA agentique grâce à une authentification MCP robuste.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)