Akto s'associe à TrueFoundry pour apporter des barrières de sécurité aux agents d'IA

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Nous sommes ravis d'annoncer notre partenariat avec Akto, qui intègre la sécurité de l'exécution directement au trafic des agents d'IA.

Les équipes qui acheminent le trafic des agents via la passerelle IA de TrueFoundry peuvent désormais connecter Akto Argus en tant que solution de protection de premier ordre pour bénéficier d'une visibilité en temps réel, de l'application des politiques et de la protection de l'exécution des invites, des réponses, des appels d'outils et des flux de travail des agents en production.

Alors que de plus en plus d'équipes passent des appels LLM uniques à des agents d'IA qui invoquent des outils, se connectent aux serveurs MCP et agissent sur des systèmes réels, la préparation à la production nécessite deux éléments qui fonctionnent ensemble :

- un moyen fiable de déployer, d'acheminer et de gérer le trafic des agents

- un moyen fiable d'observer, de contrôler et de sécuriser ce que font ces agents au moment de l'exécution

C'est exactement ce que TrueFoundry et Akto le partenariat porte ses fruits.

Pourquoi l'IA agentique d'entreprise a besoin de deux niveaux : la sécurité de la passerelle et celle de l'exécution

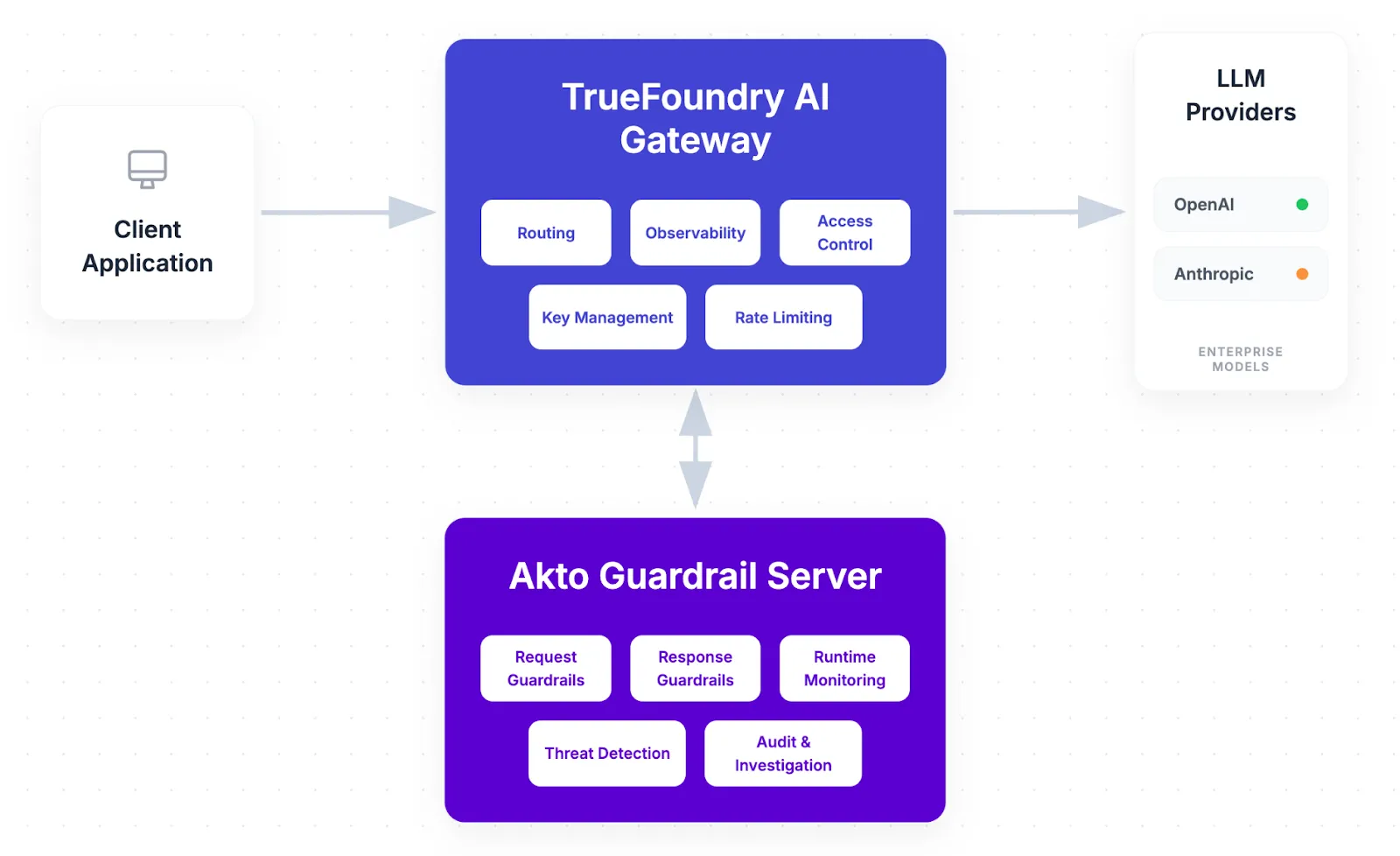

True Foundry fournit la couche de contrôle pour les systèmes d'IA de production. Avec AI Gateway, les équipes peuvent acheminer leur trafic LLM via une couche proxy et centraliser le routage des modèles, la gestion des clés, le contrôle d'accès, l'observabilité et la gouvernance entre les LLM, les outils et les flux de travail connectés au MCP.

Akto fournit la couche de sécurité d'exécution pour les agents d'IA, les interactions MCP et les applications basées sur LLM. Avec Akto Argus, les équipes peuvent appliquer des garde-fous aux invites, aux réponses, aux appels d'outils et aux actions des agents, en détectant et en répondant à des problèmes tels que l'injection rapide, les fuites de données, les sorties dangereuses et les comportements risqués des agents au fur et à mesure qu'ils surviennent.

Ensemble, les deux solutions créent une architecture de production propre pour l'IA d'entreprise :

- TrueFoundry gère le déploiement, le routage et le contrôle opérationnel

- Akto gère l'inspection du temps d'exécution, l'évaluation des risques liés à l'IA et l'application des politiques de garde-fou

Cette combinaison facilite l'exécution systèmes d'IA agentiques prêts à l'emploi pour les entreprises sans imposer de logique de sécurité à chaque agent ou service. Nous disposons d'un support citoyen de premier ordre pour les garde-corps Akto dans la passerelle TrueFoundry avec les crochets suivants : BeforeRequestHook, AfterRequestHook, MCPPretool, MCPPost Tool

L'écart entre les déploiements d'agents de production

La plupart des équipes qui créent des agents d'IA consacrent la majeure partie de leurs efforts au déploiement et à la fiabilité : faire en sorte que les agents appellent les bons outils, gèrent correctement le contexte, gèrent les nouvelles tentatives et évoluent en fonction des utilisateurs et des environnements. Cette approche est nécessaire mais elle n'est pas suffisante.

La sécurité de nombreux déploiements d'IA agentiques s'arrête toujours au périmètre : contrôles d'accès aux plateformes, listes d'autorisation des serveurs MCP, autorisations au niveau des outils, informations d'identification étendues pour les systèmes en aval et politiques de routage modèles.

Ces contrôles sont importants, mais ils ne répondent pas aux questions d'exécution les plus importantes :

- Que fait réellement l'agent une fois qu'il commence à s'exécuter ?

- Quels outils appelle-t-il, dans quel ordre et avec quelles données ?

- Accède-t-il à des ressources dépassant le cadre prévu ?

- Si une injection rapide se produit via un contexte récupéré, un serveur MCP ou une réponse d'API externe, est-ce que quelque chose arrête l'agent avant qu'il n'agisse ?

Gardes-corps d'exécution pour les agents IA

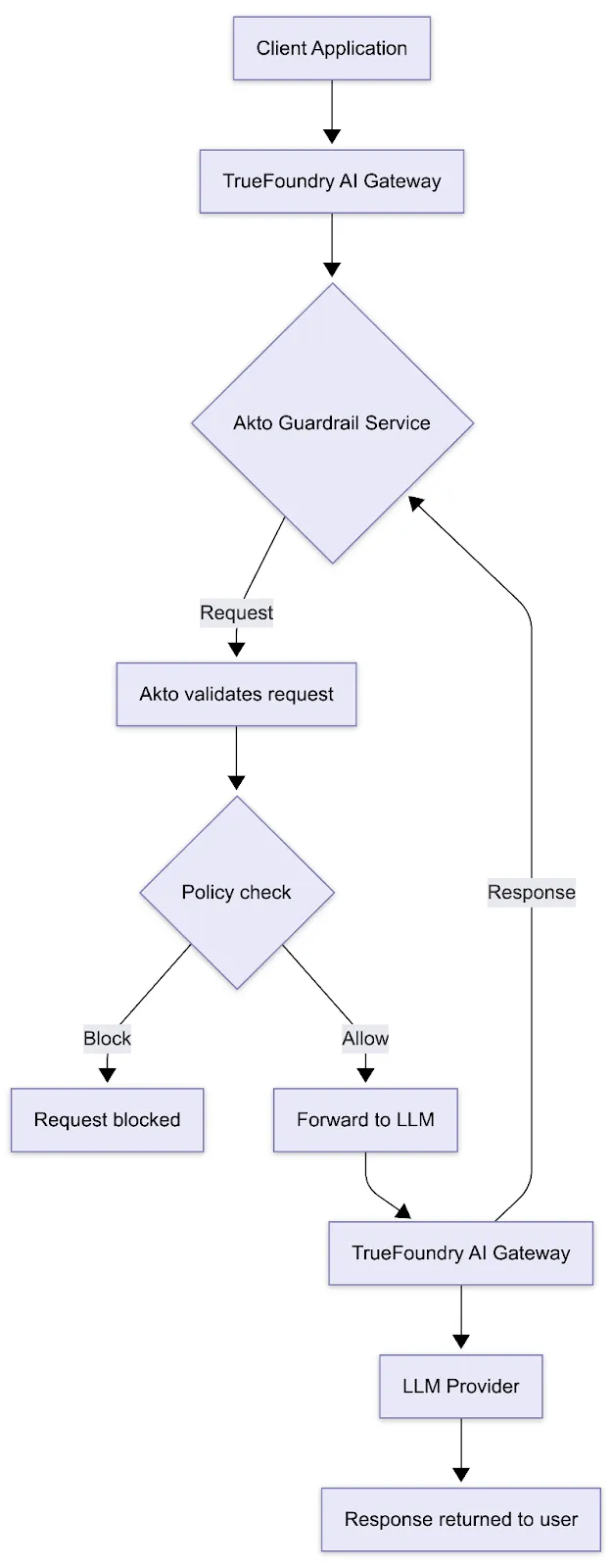

L'idée architecturale clé qui sous-tend ce partenariat technique est simple : si tout le trafic des modèles, des outils et du MCP passe déjà par la passerelle, c'est le bon endroit pour appliquer la sécurité d'exécution.

Avec Akto connecté à Passerelle TrueFoundry AI, les équipes peuvent appliquer garde-corps d'exécution sur le même chemin que celui où le trafic des agents est déjà acheminé et régi. Cela signifie que les équipes peuvent évaluer et contrôler le trafic d'IA en temps réel, et pas simplement examiner les traces après l'exécution.

Comment Akto ajoute une couche de sécurité à votre passerelle AI ?

Akto Argus est la couche de sécurité d'exécution pour les agents d'IA, les flux de travail connectés au MCP et les applications basées sur LLM.

Akto s'applique garde-corps d'exécution aux interactions qui se produisent en production, afin que les équipes puissent surveiller, évaluer et appliquer une politique sur le comportement des agents pendant qu'il se produit.

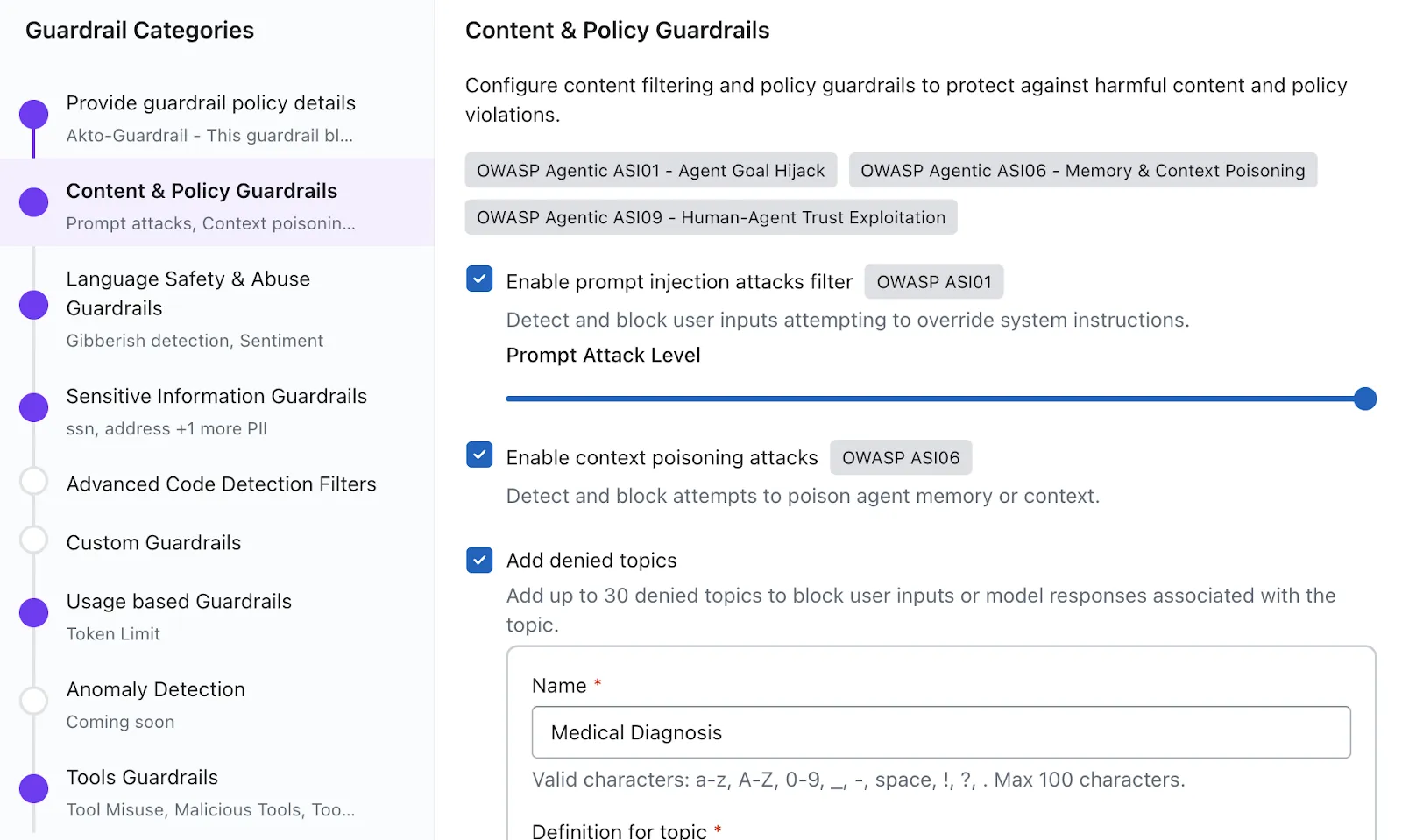

Avec Akto Garde-corps IA activé, les équipes peuvent appliquer des contrôles tels que :

- Protection rapide contre les attaques pour détecter et bloquer les tentatives d'injection et de jailbreak rapides

- Protection des données sensibles pour identifier et rédiger les informations personnelles, les secrets, les informations d'identification, les jetons et le contexte interne

- Filtrage des sorties pour détecter les réponses dangereuses ou contraires aux règles avant qu'elles n'atteignent les systèmes en aval ou les utilisateurs finaux

- Détection des anomalies comportementales pour mettre en évidence une utilisation inhabituelle d'outils, des flux de travail atypiques ou des actions dépassant le cadre prévu

- Application des politiques afin que les équipes chargées de la sécurité et de la plateforme puissent autoriser, rédiger, bloquer ou signaler les interactions risquées sans retravailler le code de l'agent

Pour les systèmes agentiques, Akto va au-delà d'une simple paire prompte/réponse. Il est conçu pour évaluer les invocations d'outils, les requêtes MCP et le contexte d'exécution en plusieurs étapes, car de nombreux échecs réels de l'IA agentique ne se produisent pas dans le cadre d'un seul modèle de réponse. Ils apparaissent tout au long de la chaîne d'actions.

Comment fonctionne le partenariat technique ?

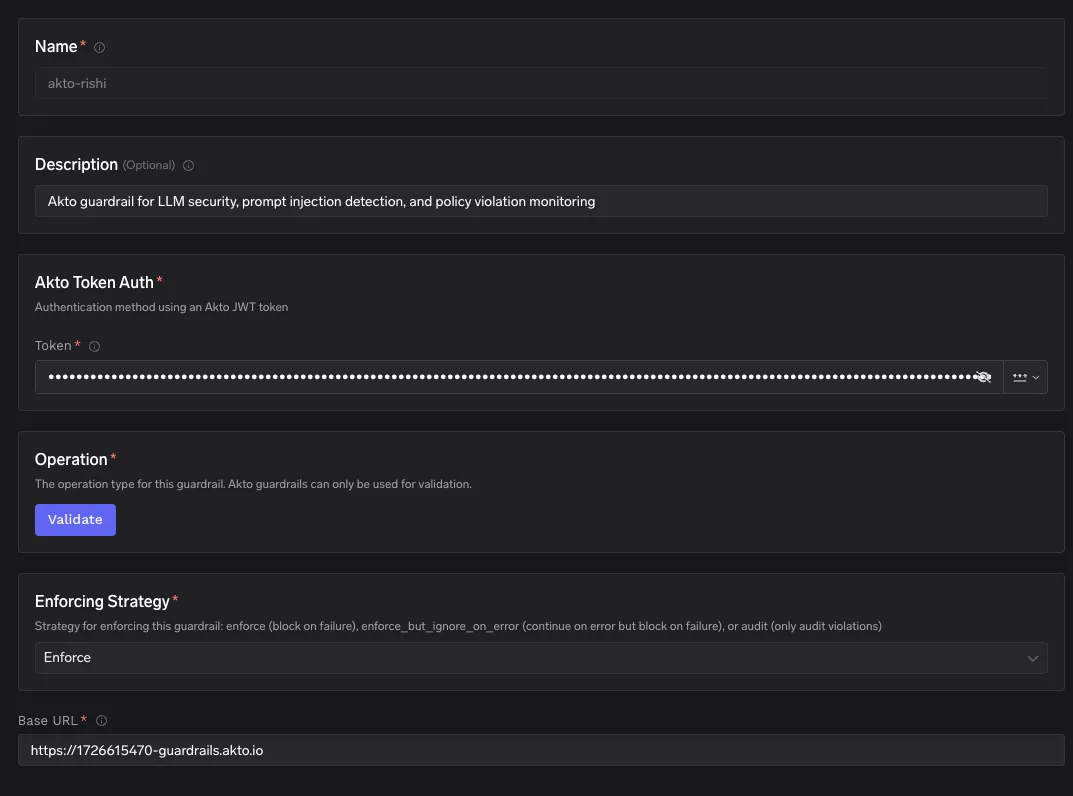

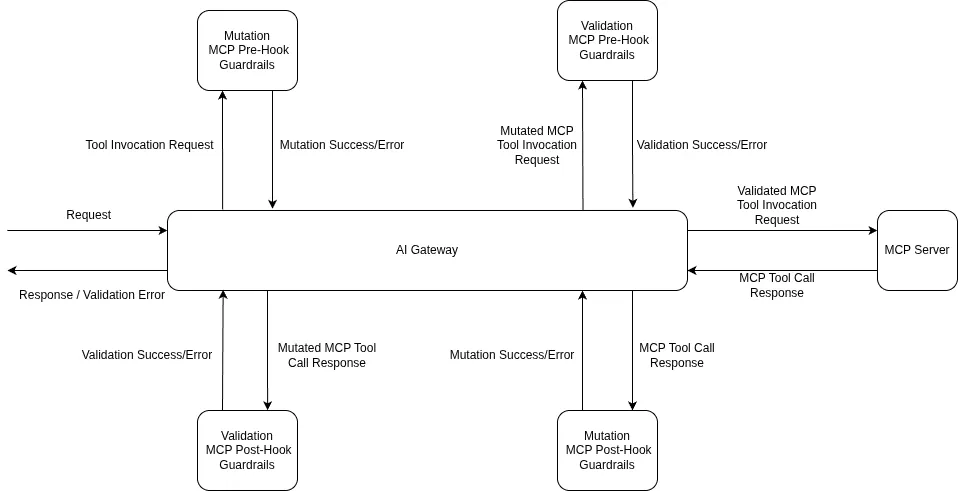

TrueFoundry AI Gateway applique les garde-corps Akto via quatre crochets discrets déclarés en tant que champs YAML dans la configuration des règles de garde-corps. Chaque hook correspond à un point d'application spécifique du cycle de vie de la demande, et aucune modification du code de l'agent n'est requise.

llm_input_guardrails intercepte une invite avant qu'elle n'atteigne le modèle. La passerelle envoie d'abord la demande à Akto Argus ; si une violation est détectée, la demande est bloquée et le LLM n'est jamais appelé. Il s'agit d'un point d'application difficile : l'appel de modèle ne se poursuit pas tant qu'Akto n'efface pas l'entrée.

llm_output_guardrails se déclenche après la réponse du LLM mais avant que la réponse ne soit délivrée en aval. Ce hook n'est pas bloquant, c'est-à-dire que l'utilisateur reçoit la réponse immédiatement tandis qu'Akto l'évalue de manière asynchrone pour détecter les sorties dangereuses, les fuites de données ou les violations des politiques. Les résultats apparaissent dans le tableau de bord Akto pour l'examen de la conformité.

mcp_tool_pre_invoke_guardrails se déclenche avant qu'un outil ne soit exécuté par l'agent. Akto évalue le nom de l'outil, ses arguments et le contexte d'appel à ce stade. Si les arguments contiennent des données sensibles ou indiquent un accès aux ressources hors champ, l'invocation de l'outil peut être bloquée avant qu'une action réelle ne se produise.

mcp_tool_post_invoke_guardrails se déclenche une fois que l'outil a renvoyé son résultat, avant que ce résultat ne soit renvoyé à l'agent. Il s'agit du point d'application permettant de détecter les fuites de données dans les sorties de l'outil, par exemple, les informations d'identification, les informations personnelles ou le contexte interne renvoyé par un serveur MCP avant qu'elles n'entrent dans la boucle de raisonnement de l'agent.

Les règles sont configurées dans la passerelle via un code YAML règles bloquer. Chaque règle utilise un quand bloc à deux conditions : cible (correspondant à modèle, Serveurs MCP, Outils MCP, ou demandez métadonnées) et sujets (correspondance de l'identité de l'utilisateur ou de l'équipe avec dans et pas_dedans opérateurs). Toutes les règles correspondant à une demande sont évaluées ensemble et leurs ensembles de garde-fous sont réunis par hameçon — si deux règles visent toutes les deux llm_input_guardrails, les deux garde-corps fonctionnent. Les équipes peuvent également contourner les garde-fous au niveau de chaque demande sans modifier la configuration globale, en passant le GARDE-CORPS X-TFY En-tête JSON spécifiant les sélecteurs de garde-corps pour n'importe quelle combinaison des quatre crochets.

Le connecteur Akto Argus se trouve dans la couche AI Gateway de TrueFoundry. Une fois configuré, chaque interaction d'agent et chaque appel LLM qui passe par la passerelle AI sont également observés par Argus. Aucune instrumentation n'est requise au niveau du code de l'agent. Les équipes disposent ainsi d'un plan de déploiement pratique : bloquez les zones où la confiance est élevée, surveillez les zones où la visibilité passe avant tout.

Conçu pour les systèmes d'IA des agences de production

Ce partenariat repose sur une idée simple : la sécurité doit suivre le même chemin que celui dans lequel le trafic des agents est déjà acheminé et régi.

Avec TrueFoundry AI Gateway comme plan de contrôle pour le trafic des modèles, des outils et du MCP, et Akto Argus comme couche de sécurité d'exécution attachée à ce chemin, les équipes disposent d'une architecture de production pratique pour l'IA d'entreprise sans ajouter de logique de sécurité par agent ni modifier la façon dont les applications sont créées.

Pour les clients, cela signifie :

- contrôle centralisé du trafic de l'IA et application des politiques d'exécution

- couverture de sécurité cohérente pour les invites, les réponses, les outils et les interactions MCP

- déploiement plus rapide des garde-corps avec une trajectoire claire entre la surveillance et le blocage

- visibilité partagée pour les équipes chargées de la plateforme, de la sécurité et de l'ingénierie

À mesure que de plus en plus d'équipes passent de simples intégrations LLM à de véritables systèmes agentiques, ce type d'architecture devient une exigence de base, et non un module complémentaire facultatif.

Prêt à démarrer ? Explorez le Docs du connecteur Akto pour TrueFoundry et Documentation sur la passerelle AI de TrueFoundry pour configurer Akto Guardrails.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)