Las 5 mejores alternativas a Obot MCP Gateway

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

El Protocolo de contexto modelo (MCP), introducido por Anthropic a finales de 2024, reconfiguró discretamente la forma en que conectamos a los agentes de IA con las herramientas y los datos que necesitan. En lugar de integraciones puntuales y frágiles, MCP estandariza la capa de «adaptador» para que los agentes puedan comunicarse con servicios como Slack, Jira o GitHub con mucho menos trabajo personalizado. Eso es poderoso y complicado. A medida que las empresas despliegan agentes con tecnología de LLM, están poniendo en marcha miles de servidores MCP. Sin un plano de control, ese crecimiento se convierte rápidamente en un caos de integración: conectores duplicados, credenciales dispersas y poca visibilidad sobre quién da acceso a qué a la IA.

Obot MCP Gateway (lanzado por Obot AI en agosto de 2025) intenta resolver este problema. Piense en ello como una tienda de aplicaciones interna y un controlador de tráfico aéreo: un plano de control central en el que el departamento de TI puede incorporar, proteger y supervisar los servidores MCP mientras los empleados descubren y conectan las herramientas aprobadas.

Si bien Obot ofrece un enfoque de código abierto bien diseñado, las empresas suelen necesitar una mayor capacidad de observación, soporte multinube y gobernanza, capacidades en las que Puerta de enlace TrueFoundry MCP y otras alternativas avanzadas conducen.

Esta guía explora cómo funciona Obot, dónde encaja y las cinco principales alternativas a Obot MCP Gateway para la infraestructura de IA a escala empresarial.

¿Qué es Obot MCP Gateway?

Obot es un plano de control de código abierto para servidores MCP diseñado para el gobierno empresarial. En esencia, resuelve tres problemas cotidianos: el descubrimiento (cómo los empleados encuentran las herramientas que pueden usar), el control de acceso (quién puede llamar a qué MCP) y la observabilidad (quién hizo qué, cuándo y con qué frecuencia). El resultado es que hay menos MCP «en la sombra» que funcionan sin control y conexiones más consistentes y auditables entre los agentes y los sistemas empresariales.

Prácticamente, Obot incluye un registro de servicios, un catálogo basado en la web, RBAC y aplicación de políticas, administración de credenciales y proxy. Los administradores pueden añadir entradas de MCP a través de una interfaz de usuario o GitOps, adjuntar documentos y metadatos y publicar un catálogo seleccionado para los empleados. Luego, los usuarios eligen una herramienta y obtienen una URL de conexión única que se conecta a un cliente de LLM, sin necesidad de autenticación manual ni cableado manual. Mientras tanto, Obot aplica las políticas y se sitúa entre el cliente y el servidor MCP para proporcionar un registro y una auditoría centralizados.

En pocas palabras: Obot brinda a los equipos de TI las herramientas necesarias para tratar los servidores MCP como una infraestructura gobernada de primera clase en lugar de un conjunto de conectores ad hoc en rápido crecimiento.

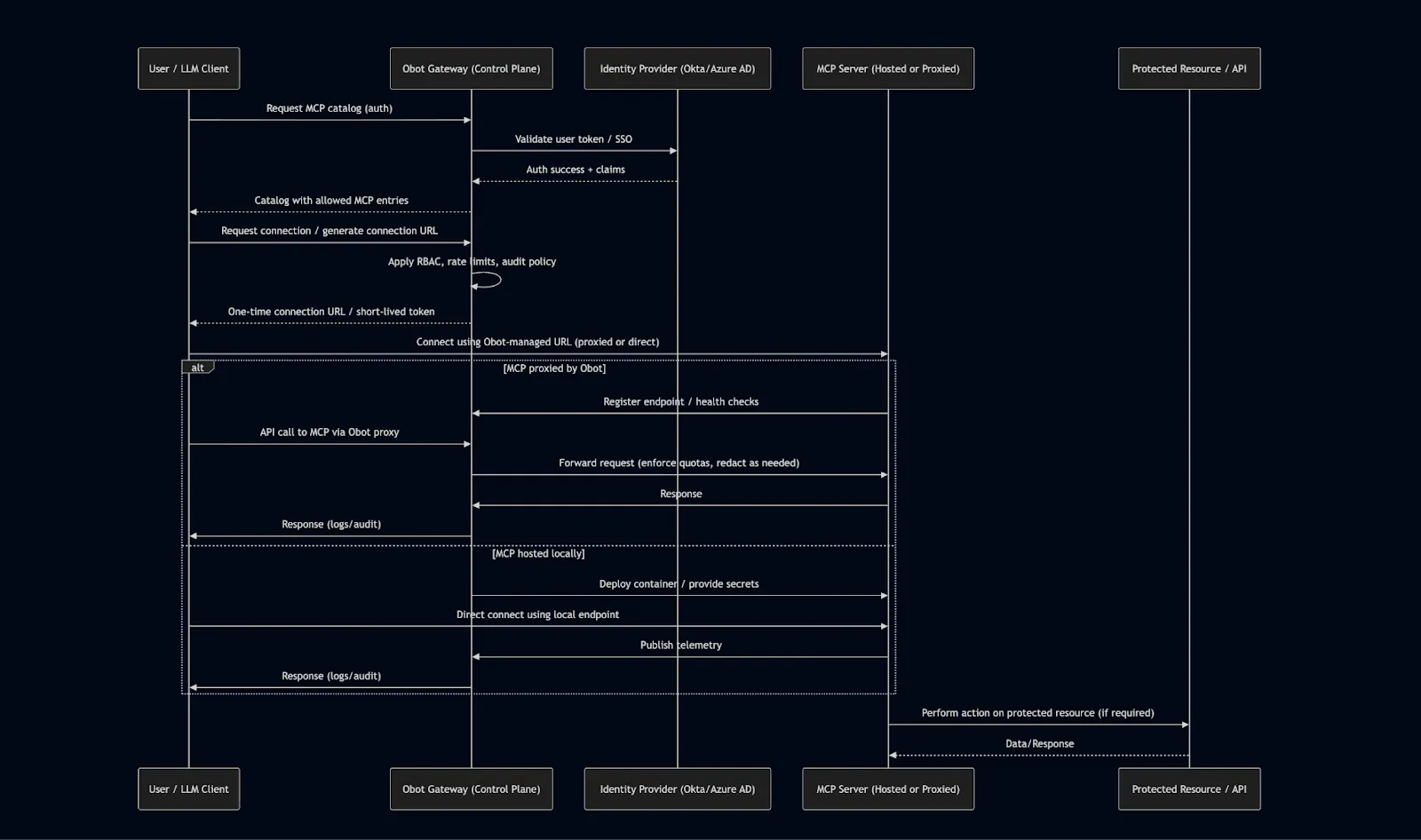

¿Cómo funciona Obot MCP Gateway?

Bajo el capó, Obot funciona como un proxy seguro y un plano de control para todo el tráfico de MCP. El flujo de trabajo típico es el siguiente:

Configuración e integración de administradores

El departamento de TI implementa Obot Gateway (a menudo en Kubernetes) y lo integra con proveedores de identidad como Okta, Azure AD o Google Workspace para una autenticación unificada.

Configuración del catálogo

Obot incluye conectores MCP comunes (Slack, GitHub, Notion, etc.) listos para usar. Los administradores pueden añadir más a través de una interfaz de usuario o un flujo de trabajo de GitOps, etiquetando cada uno con metadatos y documentos de uso.

Control de acceso y políticas

Los administradores definen qué equipos pueden acceder a qué servidores MCP. Las políticas se aplican directamente desde la puerta de enlace de Obot.

Descubrimiento y conexión de usuarios

Los empleados navegan por un catálogo web de MCP aprobados, se conectan mediante URL con un solo clic y autorizan instantáneamente a sus herramientas de IA a utilizar el servicio seleccionado.

Enrutamiento y observabilidad

Cada solicitud de MCP pasa por la capa de proxy de Obot, lo que proporciona un registro de auditoría unificado, registros de solicitudes y métricas de rendimiento para el cumplimiento y la depuración.

¿Por qué explorar las alternativas de Obot MCP Gateway?

Si bien Obot MCP Gateway ofrece una base sólida de código abierto para administrar servidores de Model Context Protocol, está diseñado principalmente para casos de uso interno livianos.

Las empresas que operan a gran escala, con cientos de agentes, requisitos de cumplimiento estrictos e implementaciones en múltiples nubes, requieren una gobernanza, una observabilidad y una optimización del rendimiento más profundas.

Las consideraciones clave incluyen:

Seguridad y cumplimiento: Algunas pasarelas (como Lasso Security) se centran en los controles de seguridad avanzados y en el análisis en tiempo real de las llamadas de los agentes. Una empresa que gestione datos confidenciales o regulados puede preferir una puerta de enlace con barreras de protección integradas y detección de amenazas.

Ecosistema de integración: Obot proporciona muchos conectores, pero otros proveedores (por ejemplo, TrueFoundry, Microsoft Azure Gateway) ofrecen una integración más profunda con plataformas o servicios específicos. Por ejemplo, si una organización invierte mucho en Azure, la puerta de enlace MCP de Microsoft (que está integrada en los servicios de Azure) podría adaptarse mejor a los flujos de trabajo existentes.

Rendimiento y escalabilidad: Las pasarelas se diferencian en cuanto a su sobrecarga y rendimiento. La puerta de enlace MCP de TrueFoundry, por ejemplo, promociona una latencia inferior a 3 ms bajo carga al gestionar los límites de autenticación y velocidad en la memoria. Si se esperan miles de llamadas simultáneas a las herramientas, es posible que se prefieran las soluciones optimizadas para el rendimiento.

Modelo de implementación: Algunos equipos dan prioridad a los enfoques nativos de los contenedores. El MCP Gateway de Docker trata cada MCP como un contenedor aislado con límites de recursos y seguridad estrictos. Las empresas que ya utilizan Docker pueden encontrar este enfoque familiar y fácil de adoptar.

Flexibilidad y extensibilidad: Las alternativas pueden ofrecer arquitecturas de complementos o funciones únicas. La pasarela de código abierto de Lasso, por ejemplo, permite a los usuarios añadir contenido personalizado interceptores de seguridad para filtrar o transformar las solicitudes. Otras plataformas (como Context Forge de IBM) permiten crear servidores MCP «virtuales» a partir de las API existentes.

Lea también: Qué es MCP Gateway

Las 5 mejores alternativas a Obot MCP Gateway

1. Verdadera fundición

Puerta de enlace TrueFoundry MCP es una solución de nivel empresarial diseñada para unificar y controlar las implementaciones de MCP a gran escala. Creada como parte del Plataforma de IA TrueFoundry, proporciona un único plano de control que se integra a la perfección con la infraestructura de IA existente (incluida la gestión del LLM, la telemetría y la aplicación del cumplimiento), lo que permite a los equipos gestionar tanto los modelos como las herramientas sin fragmentación.

Características principales

- Registro unificado («grupos de servidores MCP»): aísla y administra de forma lógica los conjuntos de herramientas en todos los equipos y entornos.

- Latencia ultrabaja: se compara a menos de 3 ms por solicitud, gracias al enrutamiento en memoria y a la simultaneidad optimizada.

- Seguridad de nivel empresarial: incluye inicio de sesión federado (Okta, Azure AD), RBAC detallado y administración de tokens de OAuth2.

- Observabilidad integral: rastreo estructurado completo, análisis de tokens y telemetría de extremo a extremo para cada llamada de agente y consulta de modelo.

- Administración automatizada de MCP: admite la implementación de MCP en contenedores, el equilibrio de carga y la orquestación de conmutación por error.

- Estrecha integración del ecosistema: facturación unificada, seguimiento del uso y observabilidad en todos los modelos y herramientas de MCP.

Debido a que está profundamente integrado en el ecosistema de TrueFoundry, las empresas obtienen una visión única de toda la actividad de la IA, desde las LLM hasta las herramientas conectadas, lo que garantiza una visibilidad uniforme de la gobernanza, el cumplimiento y el rendimiento.

En resumen, Puerta de enlace TrueFoundry MCP es más que un simple conector: es un plano de control completo de la infraestructura de IA. Para las organizaciones que necesitan escalabilidad, confiabilidad y cumplimiento, TrueFoundry se destaca como la alternativa más completa a Obot.

Para las empresas que evalúan el mejor puerta de enlace MCP Para la escalabilidad, el cumplimiento y el rendimiento, TrueFoundry ofrece un plano de control unificado diseñado específicamente para los sistemas de IA de producción.

Obot frente a TrueFoundry MCP Gateway: comparación de funciones

Por qué True Foundry Destaca

TrueFoundry va más allá de ser una puerta de entrada: es una plataforma completa de orquestación y gobierno para la infraestructura de IA.

Al unificar la administración de modelos, la observabilidad y la aplicación de políticas en un solo sistema, TrueFoundry elimina la expansión de la integración y proporciona un único panel de control para toda la actividad de los agentes de IA.

Su latencia inferior a 3 ms, su profunda capacidad de observación y su cumplimiento de nivel empresarial lo convierten en la opción preferida para las organizaciones que crean sistemas de IA escalables, seguros y compatibles.

2. Puerta de enlace Docker MCP

Puerta de enlace Docker MCP es una solución nativa de contenedores que se ofrece como Plugin Docker, dirigido a equipos que ya están familiarizados con los flujos de trabajo de contenedorización. Trata cada servidor MCP como un carga de trabajo en contenedores con fuertes límites de recursos y aislamiento, lo que permite agrupar varios servidores MCP en una única interfaz segura. Una característica destacada es su Marco de interceptores — permite que los scripts o complementos personalizados inspeccionen, modifiquen o bloqueen las solicitudes en tiempo real.

Por ejemplo:

- Un interceptor «anterior» podría imponer una regla de un repositorio por sesión en las llamadas de GitHub.

- Un interceptor «posterior» puede registrar las respuestas o enmascarar secretos automáticamente.

El MCP Gateway de Docker se destaca en cuanto a filtrado de seguridad y auditabilidad, con una estrecha integración en Docker Desktop y Docker Swarm. La desventaja es una latencia adicional (entre 50 y 200 ms, normalmente, ida y vuelta) y un modelo centrado en los contenedores, pero para los equipos que ya utilizan la infraestructura de Docker, ofrece familiaridad y un fuerte aislamiento de forma predeterminada.

3. Puerta de enlace IBM MCP

Context Forge de IBM es una puerta de enlace y registro MCP de código abierto diseñada para grandes empresas que necesitan federación y extensibilidad. Puede detectar automáticamente múltiples puertas de enlace a través de mDNS, combinar capacidades de diferentes despliegues e incluso agrupar varios servidores MCP en un único punto final.

Aspectos destacados principales:

- Soporta múltiples esquemas de autenticación (JWT, autenticación básica, encabezados personalizados).

- Cifra las credenciales de la herramienta y se integra con las bases de datos Postgres, MySQL o SQLite.

- Convierte las API REST en servidores MCP sobre la marcha para una integración flexible.

Context Forge se parece al middleware tradicional de IBM: altamente configurable, compatible con la federación y consciente de la seguridad.

Sin embargo, todavía está en fase beta y carece de soporte empresarial oficial, lo que lo hace más adecuado para las organizaciones con sólidas capacidades de DevOps que pueden gestionar una configuración propia.

4. Puerta de enlace MCP de Microsoft

En lugar de ofrecer una puerta de enlace independiente, Microsoft ha integrado la funcionalidad de MCP directamente en su ecosistema de Azure. Azure MCP Gateway actúa como un proxy inverso con reconocimiento de sesiones para los servidores MCP alojados en Kubernetes y se conecta con Azure API Management, Container Apps y Azure Monitor.

- La integración nativa de Azure AD gestiona la autenticación y la aplicación de políticas.

- Los flujos, los límites de velocidad y el registro de OAuth se administran a través de los servicios de Azure existentes.

- Ideal para equipos centrados en Azure que buscan una baja sobrecarga de configuración y una gobernanza nativa de la nube uniforme.

Si bien esto ofrece una integración profunda con Azure y operaciones simplificadas, las configuraciones locales o de múltiples nubes pueden ser más complejas y las opciones de personalización son limitadas.

En esencia, el enfoque de Microsoft favorece la conveniencia y la alineación del ecosistema por encima de la portabilidad.

5. Puerta de enlace MCP de Lasso Security

MCP Gateway de Lasso Security es una puerta de enlace de código abierto que prioriza la seguridad y se centra en la gestión de riesgos y la detección de amenazas. Actúa como proxy y orquestador para todas las interacciones de MCP, integrando la seguridad, la gobernanza y la supervisión en cada solicitud.

Los diferenciadores clave incluyen:

- Detección de amenazas por agencia y prevención de fugas de datos a nivel de protocolo.

- Filtros de seguridad configurables para eliminar las credenciales y bloquear el comportamiento sospechoso.

- Puntuación de amenazas en tiempo real, enmascaramiento de tokens e inspección de códigos maliciosos mediante complementos.

- Paneles de visibilidad unificados que garantizan que no haya actividad de los agentes «fuera de la pantalla».

Si bien la profunda capa de seguridad puede generar algunos gastos generales, Lasso es ideal para las industrias reguladas o las organizaciones que dan prioridad a la seguridad y que necesitan una auditabilidad y un control de políticas estrictos.

Conclusión

El Obot MCP Gateway representa un importante paso adelante en la integración unificada de la IA, ya que ofrece un plano de control gratuito y de código abierto que introduce la gobernanza, la escalabilidad y la interoperabilidad en las implementaciones modernas de MCP.

Sin embargo, a medida que la adopción de agentes de IA se acelera en las empresas, la necesidad de contar con pasarelas sólidas y de nivel de producción se vuelve cada vez más crítica.

Plataformas como Obot y TrueFoundry hacen hincapié en la orquestación de baja latencia y la gestión integral del ciclo de vida, mientras que proveedores como Docker, IBM y Microsoft amplían sus ecosistemas de infraestructura existentes para satisfacer las demandas de carga de trabajo de la IA. Mientras tanto, las pasarelas que dan prioridad a la seguridad, como Lasso Security, incorporan la detección de amenazas y la aplicación del cumplimiento directamente en la capa de comunicación, lo que protege las interacciones de la IA con las herramientas a gran escala.

Al comparar cuidadosamente estos enfoques, las empresas pueden seleccionar la puerta de enlace MCP que mejor se adapte a sus objetivos de arquitectura, gobierno y rendimiento.

A largo plazo, este ecosistema en evolución permitirá a las organizaciones conectar con confianza a los agentes de IA con los sistemas del mundo real, garantizando que la seguridad, la fiabilidad y la flexibilidad sigan siendo fundamentales para cada implementación.

Preguntas frecuentes

¿Cuáles son las mejores alternativas a Obot MCP Gateway?

Las principales opciones para las alternativas de puerta de enlace Obot MCP con control avanzado incluyen TrueFoundry, Docker MCP Gateway y Lasso Security. Estas plataformas ofrecen funciones especializadas, como una latencia ultrabaja, el aislamiento nativo del contenedor o el escaneo de seguridad avanzado. Cada alternativa satisface diferentes necesidades, que van desde complementos centrados en los desarrolladores hasta soluciones completas de gobernanza empresarial y observabilidad.

¿Por qué debo buscar alternativas a Obot MCP Gateway?

Debe considerar alternativas si necesita funciones a escala de producción, como una latencia inferior a 3 ms, registros de auditoría granulares y soporte para múltiples nubes. Si bien Obot es un punto de entrada útil, carece de los profundos estándares de gobernanza y cumplimiento empresarial necesarios para las organizaciones que gestionan datos confidenciales y una infraestructura de IA distribuida y compleja.

¿En qué se diferencia Obot MCP Gateway de otras soluciones MCP Gateway?

Obot se centra principalmente en el descubrimiento básico de servidores y en el proxy interno para configuraciones más sencillas. Por el contrario, las soluciones avanzadas como TrueFoundry ofrecen un plano de control integral tanto para los LLM como para las herramientas. Esto incluye una mayor capacidad de observación mediante un rastreo estructurado, una gestión de costos integrada y una escalabilidad nativa de Kubernetes que los registros básicos no pueden igualar.

¿Existen alternativas de código abierto a Obot MCP Gateway?

Sí, varias opciones de código abierto, como la puerta de enlace de Lasso y varios complementos basados en Docker, proporcionan una funcionalidad similar con una complejidad variable. Estos proyectos impulsados por la comunidad permiten a los desarrolladores personalizar los interceptores de seguridad o agregar conectores patentados, lo que evita los costos de licencias comerciales y, al mismo tiempo, mantiene la flexibilidad en la forma en que implementan y administran sus servidores MCP.

¿Qué hace que TrueFoundry sea una alternativa ideal a la puerta de enlace Obot MCP?

TrueFoundry es una alternativa ideal a la puerta de enlace MCP de Obot porque ofrece un plano de control de alto rendimiento con una latencia inferior a 3 ms y un escalado nativo de Kubernetes. Unifica la administración de modelos y el gobierno de las herramientas en un único panel, al tiempo que garantiza la residencia de los datos en su VPC. Esta combinación de seguridad, velocidad y telemetría profunda la convierte en la mejor opción para las grandes organizaciones.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)