Las 5 mejores pasarelas MCP en 2026

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Este es un escenario que se desarrolló en cientos de equipos de ingeniería empresarial a finales de 2024: ha creado un agente de IA que puede escribir código, analizar datos y generar informes. Funciona a la perfección en demostraciones y presentaciones. Pero en cuanto intentas conectarlo con tus herramientas actuales (Slack, Jira o bases de datos internas), de repente te sumerges en los flujos de autenticación, las revisiones de seguridad y el infierno de la integración.

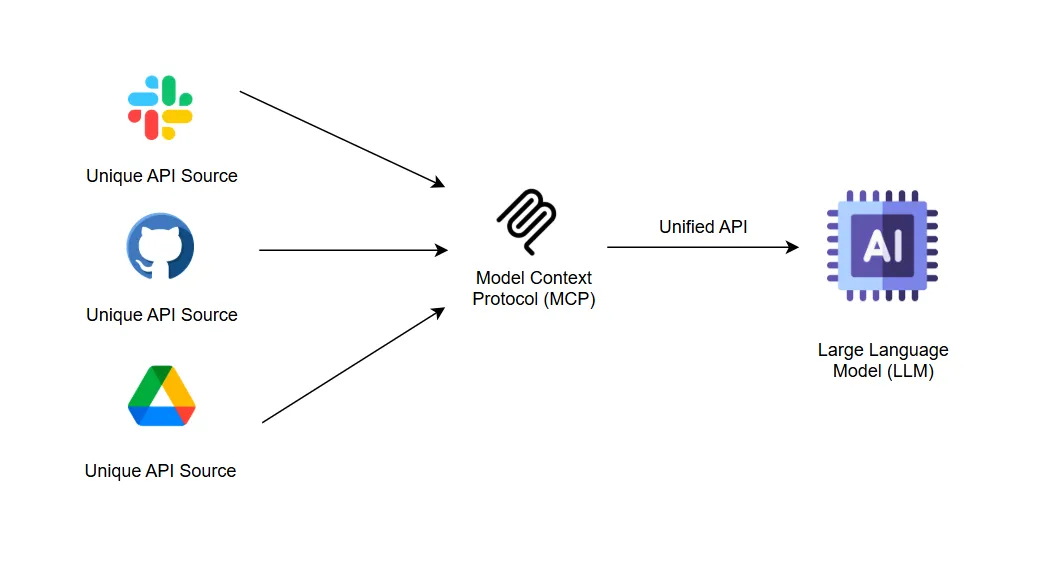

Esta brecha de infraestructura es exactamente lo que Anthropic abordó cuando lanzó el Protocolo de contexto modelo (MCP) en noviembre de 2024. El protocolo prometía algo elegante: una forma estandarizada para que los agentes de IA descubrieran las herramientas e interactuaran con ellas sin necesidad de integraciones personalizadas para cada API, base de datos o sistema interno.

Esto era diferente de las herramientas y conectores utilizados anteriormente, que estaban basados en API y diseñados para la integración directa con los sistemas mediante código en formatos específicos. Resultaban difíciles de manejar para los sistemas de inteligencia artificial, lo que provocaba todo tipo de problemas de confiabilidad. MCP no era solo un nuevo esquema de llamadas a herramientas; era un protocolo de comunicación completo, diseñado para sistemas de IA.

Pero esto es lo que nadie había previsto: el salto de la especificación del protocolo a la infraestructura lista para la producción resultó ser mucho mayor de lo que se esperaba. Los equipos se dieron cuenta rápidamente de que, si bien MCP resolvía el problema de la integración, creaba nuevos desafíos en materia de seguridad, observabilidad y administración operativa que el protocolo base simplemente no aborda.

Con la repentina llegada de la adopción de MCP, se estaba gestando otra brecha de infraestructura. Esta brecha supuso un infierno para la administración, pues en tan solo dos años había pasado de las LLM a las de Connectors a las de MCP.

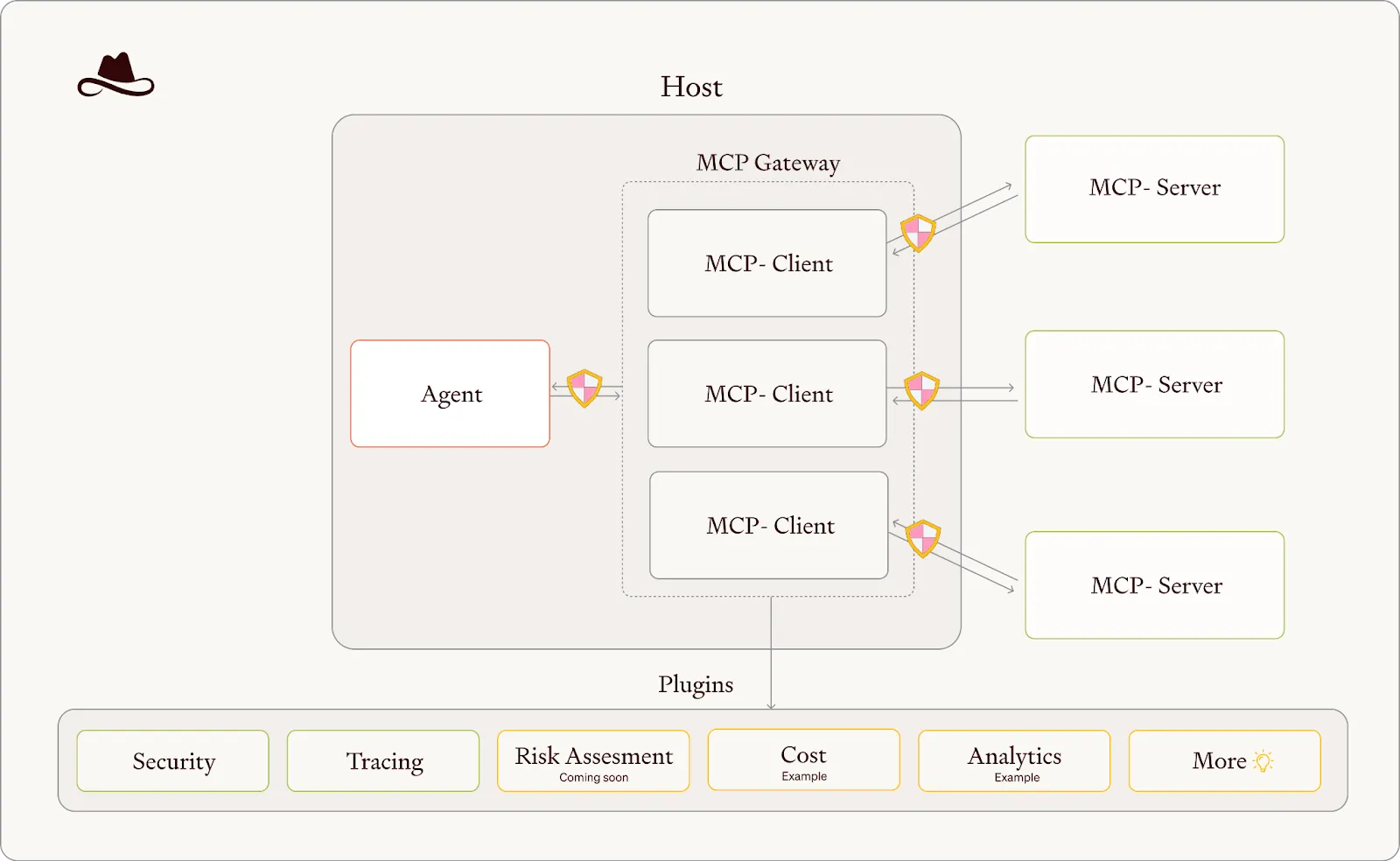

Entrar Puertas de enlace MCP, la nueva capa de infraestructura que cierra esta brecha. No se trata solo de servidores proxy; son el panel de control que hace que la herramienta de agentes de IA esté lista para la empresa. Hoy examinamos cinco soluciones que representan enfoques fundamentalmente diferentes para abordar el mismo desafío fundamental: ¿cómo se gestionan de forma segura y centralizada las interacciones de los agentes de IA con herramientas del mundo real a escala?

Por qué necesita MCP Gateway

Antes de sumergirnos en soluciones específicas, primero vamos a establecer lo que realmente estamos resolviendo. La ejecución de una configuración de MCP independiente puede funcionar para casos de uso pequeños o individuales, pero escalarla a una servidor MCP empresarial expone tres problemas críticos que las organizaciones no pueden ignorar:

Problemas de seguridad: Los servidores MCP se ejecutan con los permisos que les conceda. La administración de los permisos, los grupos de seguridad, los problemas de autenticación, las funciones específicas de los usuarios, el aislamiento basado en contenedores, etc., se convierte en algo demasiado incómodo y demasiado rápido a medida que los sistemas se expanden.

El agujero negro de la visibilidad: Las conexiones MCP directas no proporcionan información sobre lo que los agentes están haciendo realmente con sus herramientas. Los registros del sistema, sus informes y análisis están todos ocultos, a menos que se muestren de forma estructurada en un panel de control bien gestionado.

Caos operacional: La administración de servidores MCP individuales se vuelve difícil de manejar con rapidez. Multiplique esa cantidad por docenas de herramientas y múltiples entornos y tendrá una pesadilla operativa.

Las puertas de enlace MCP resuelven estos problemas al proporcionar aislamiento de seguridad, observabilidad integral y administración centralizada. Sin embargo, como veremos, cada solución adopta un enfoque de diseño claramente diferente.

Lea también: Qué es MCP Gateway

1. True Foundry

Filosofía básica: Si ya administra la infraestructura de IA, ¿por qué fragmentarla en diferentes sistemas?

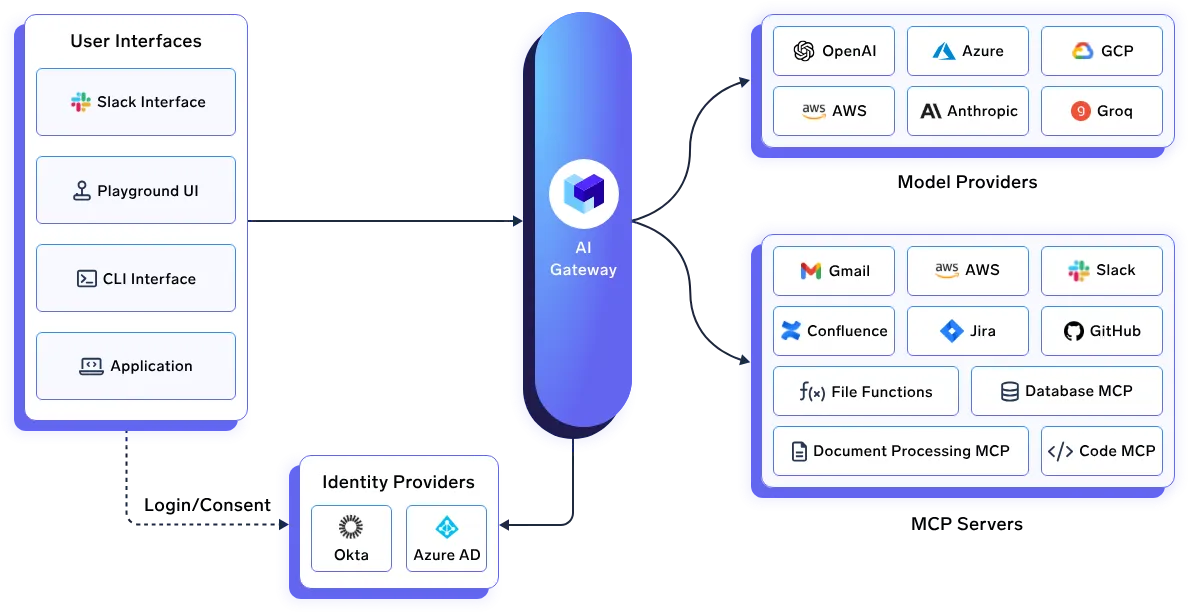

El enfoque de TrueFoundry se basa en una visión simple pero poderosa: la mayoría de las organizaciones ya tienen una infraestructura de IA para administrar los LLM. En lugar de crear una infraestructura paralela para las herramientas de MCP, han unificado todo en un único panel de control que gestiona ambas tareas con características idénticas de seguridad, observabilidad y rendimiento. Esto facilita la administración de los sistemas de inteligencia artificial y proporciona una plataforma centralizada de control y supervisión.

Latencia relámpago

Las cifras de rendimiento cuentan la historia: sub-3 ms latencia bajo carga, que se logra gestionando la autenticación y la limitación de velocidad en la memoria en lugar de mediante consultas a la base de datos. Cuando los agentes realizan cientos de llamadas a herramientas por conversación, esta diferencia de rendimiento se agrava considerablemente.

Infraestructura centralizada e integrada

Los grupos de servidores MCP proporcionan un aislamiento lógico que otras puertas de enlace suelen pasar por alto. Los diferentes equipos pueden experimentar con diferentes servidores MCP sin crear agujeros de seguridad ni conflictos de configuración. En la práctica, esto es más importante de lo que la mayoría de los equipos creen. TrueFoundry también es compatible despliegue de MCP en contenedores, integración unificada con su Puerta de enlace de IA, sin fisuras autenticación y control de acceso, junto con configuraciones personalizadas, límite de velocidad, equilibrio de carga, mecanismos de respaldo, barandas, y despliegues de modelos también en la nube. El campo de juego interactivo genera fragmentos de código listos para la producción en varios lenguajes de programación. No se trata solo de comodidad para los desarrolladores, sino de reducir la barrera entre la experimentación y la implementación real.

Pero quizás la mayor ventaja sea facturación unificada y observabilidad. Las organizaciones que ya están realizando un seguimiento de los costos de la LLM obtienen una visión consolidada de los costos de uso de las herramientas y las métricas de rendimiento. Esto evita las sorpresas presupuestarias que han sorprendido desprevenidos a muchos de los primeros usuarios de MCP.

Público objetivo

Organizaciones que ya ejecutan importantes cargas de trabajo de IA y desean ampliar su infraestructura existente en lugar de fragmentarla. El enfoque unificado atrae especialmente a los equipos que prefieren la gestión integral de la infraestructura de IA por parte de un solo proveedor. Las organizaciones que buscan adaptarse a una solución fácil de usar, administrar y con muchas funciones también deberían optar por ella. Es una excelente oferta de nivel empresarial para la mayoría de los equipos de ingeniería, incluidos varios integraciones (n8n, Slack, Claude Code, etc.) y ofertas en la nube (despliegue, ajuste) que lo complementan.

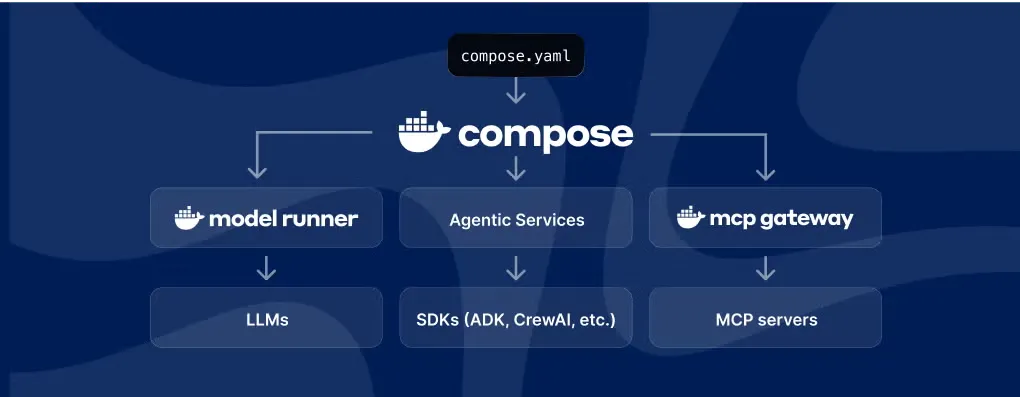

2. Estibador

Filosofía fundamental: trate los servidores MCP como cualquier otra carga de trabajo que necesite aislamiento, seguridad y administración del entorno, todo ello mediante soluciones en contenedores. Estibador se lanzaron al espacio de los MCP al aprovechar su punto fuerte principal: la contenedorización, que es muy beneficiosa para los equipos de ingeniería con infraestructuras con muchos contenedores.

La ventaja del contenedor

El modelo de aislamiento aborda algo que mantiene despiertos a los equipos de seguridad empresarial por la noche: los ataques por envenenamiento de herramientas. Cada servidor MCP funciona con una CPU limitada a 1 núcleo, una memoria limitada a 2 GB y sin acceso al sistema de archivos del host de forma predeterminada. No se trata solo de un teatro de seguridad; se trata de un uso predecible de los recursos y de la protección contra los procesos incontrolables.

Las imágenes de contenedores firmadas criptográficamente proporcionan seguridad a la cadena de suministro. Cuando se utilizan herramientas que pueden acceder a los sistemas de producción, es fundamental saber exactamente qué código se está ejecutando.

La integración de Docker Desktop ha reducido significativamente la barrera para la experimentación segura y aislada, donde los desarrolladores pueden experimentar de forma segura sin procedimientos de configuración complejos.

Mejor ajuste

Organizaciones con una infraestructura que prioriza los contenedores, casos de uso específicos de contenedores (por ejemplo, ejecución de código) y requisitos de seguridad estrictos. El enfoque de Docker funciona especialmente bien para los equipos que se sienten cómodos con los modelos de seguridad de contenedores y desean aplicar patrones familiares a la implementación de MCP.

3. Puerta de enlace IBM MCP

Filosofía principal: posibilite implementaciones sofisticadas de múltiples puertas de enlace con la máxima flexibilidad arquitectónica.

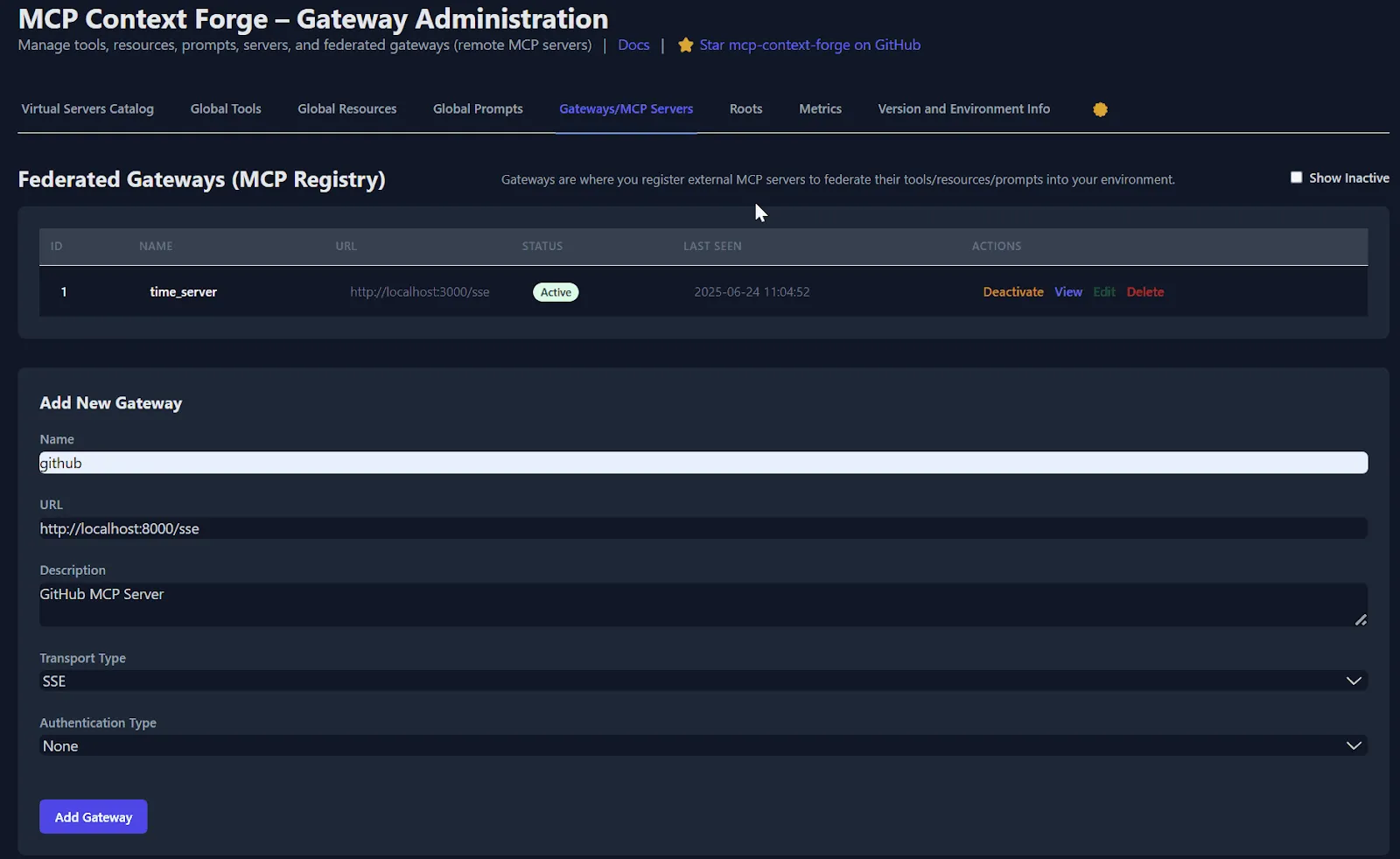

Context Forge de IBM representa el enfoque más ambicioso del mercado desde el punto de vista arquitectónico, aunque su descargo de responsabilidad explícito sobre la falta de soporte oficial de IBM crea algunos problemas de adopción para los clientes empresariales.

Capacidades de federación

Las características de federación distinguen a Context Forge de los enfoques de puerta de enlace más simples. La detección automática mediante mDNS, la supervisión del estado y la fusión de capacidades permiten realizar implementaciones en las que varias puertas de enlace funcionan juntas sin problemas. Para las organizaciones muy grandes con una infraestructura compleja que abarca varios entornos, este modelo de federación resuelve problemas operativos reales.

La autenticación flexible admite los tokens JWT Bearer, la autenticación básica y los esquemas de encabezado personalizados con cifrado AES para las credenciales de las herramientas. La compatibilidad con múltiples bases de datos (PostgreSQL, MySQL, SQLite) permite la integración con los sistemas empresariales existentes sin necesidad de realizar cambios en la arquitectura.

La función de composición de servidores virtuales le permite combinar varios servidores MCP en un único punto final lógico, lo que simplifica las interacciones entre los agentes y, al mismo tiempo, mantiene la flexibilidad del backend.

Mercado objetivo

Grandes organizaciones con equipos de DevOps sofisticados que se sienten cómodos con la administración de la infraestructura. El modelo de federación es especialmente atractivo para las empresas que prevén ejecutar múltiples Puerta de enlace MCP despliegues en diferentes entornos o regiones.

Advertencia importante

El estado alfa/beta y la falta explícita de soporte comercial hacen que esto sea principalmente adecuado para que las organizaciones con experiencia interna gestionen los problemas de producción de forma independiente, y es no recomendado para la mayoría de los casos de uso empresarial. Antes de elegir esta opción, se deben tener en cuenta aspectos como la facilidad de desarrollo, la naturaleza heredada de los productos de IBM y sus complicados procesos de gestión.

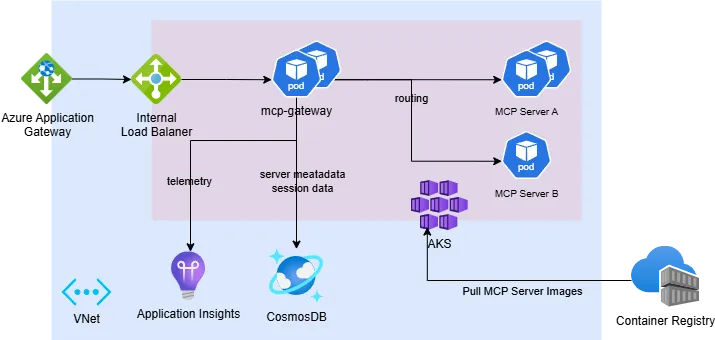

4. Puerta de enlace MCP de Microsoft

Filosofía básica: aprovechar la infraestructura de Azure existente en lugar de crear sistemas paralelos.

De Microsoft El enfoque refleja su estrategia ecosistémica más amplia. En lugar de crear una puerta de enlace independiente, han creado varios puntos de integración de MCP en todos los servicios de Azure que funcionan en conjunto.

Profundidad de integración de Azure

La integración nativa de Azure AD elimina la complejidad de la autenticación para los clientes de Azure. Los flujos de OAuth 2.0, la aplicación de políticas a través de la administración de API de Azure y la integración con los proveedores de identidad existentes funcionan sin necesidad de configuración adicional. El servidor MCP de Azure proporciona una integración directa con otras aplicaciones y servicios en la nube. Esto no es solo una cuestión de comodidad, sino que también reduce el código necesario para conectar a los agentes de IA con otros recursos de Azure. La arquitectura nativa de Kubernetes gestiona el enrutamiento con reconocimiento de sesiones y las implementaciones multiusuario mediante los conocidos patrones de orquestación de contenedores de Azure.

Matriz de integración

Escenario ideal

Las organizaciones centradas en Azure que desean que las capacidades de MCP se integren sin problemas con la infraestructura de nube existente y están dispuestas a sacrificar los tiempos de desarrollo rápidos, la integración centralizada de la IA y la facilidad de monitoreo para lograr solidez operativa y flexibilidad a nivel micrométrico, son adecuadas para casos de uso empresarial a gran escala. El enfoque de integración nativa funciona especialmente bien para los equipos que ya han invertido mucho en el ecosistema de Azure y en las soluciones antiguas.

Consideraciones

Las implementaciones híbridas o de múltiples nubes se enfrentan a desafíos de integración que el diseño de Microsoft, centrado en Azure, no aborda con elegancia. Las organizaciones deben considerar cuidadosamente las implicaciones de la dependencia de un proveedor, los puntos problemáticos del desarrollo y la naturaleza altamente complicada de la administración y la supervisión. Se recomienda explorar otras opciones que sean más flexibles y fáciles de implementar y administrar desde una perspectiva empresarial.

5. Lasso Security

Lasso Security (reconocido como uno de los mejores proveedores de seguridad de inteligencia artificial de Gartner en 2024) se centra en lo que denominan el problema del «agente invisible», y proporciona visibilidad y control cuando las herramientas de seguridad tradicionales no son suficientes.

Características

La arquitectura basada en complementos permite el escaneo de seguridad en tiempo real, el enmascaramiento de tokens y las barreras de seguridad de inteligencia artificial. Este diseño modular permite a las organizaciones agregar capacidades de seguridad de forma incremental en lugar de adoptar un enfoque de todo o nada. El análisis de reputación de la herramienta aborda los problemas de seguridad de la cadena de suministro que muchas organizaciones citan como su principal obstáculo para la adopción del MCP. El sistema rastrea y califica los servidores MCP en función de los patrones de comportamiento, el análisis del código y los comentarios de la comunidad. La detección de amenazas en tiempo real monitorea los jailbreaks, los patrones de acceso no autorizado y los intentos de exfiltración de datos. A diferencia de las herramientas de seguridad de uso general, estas funciones están diseñadas específicamente para los patrones de comportamiento de los agentes de IA.

Segmento objetivo

Organizaciones de sectores regulados o que manejan datos confidenciales en las que la supervisión integral de la seguridad no es negociable. El enfoque centrado en la seguridad es especialmente atractivo para los equipos que necesitan pistas de auditoría detalladas y capacidades especializadas de detección de amenazas.

Realidad de rendimiento y costos

Los datos de implementación en el mundo real revelan diferencias significativas entre las afirmaciones de marketing y el rendimiento de la producción. Sobre la base de las pruebas realizadas en varias implementaciones, esto es lo que las organizaciones deberían esperar realmente:

Análisis del impacto en los costos

Las implicaciones de los costos operativos son más matizadas que las simples comparaciones de precios:

- Sobrecarga de almacenamiento en caché: Mayores costos de almacenamiento debido a la administración del contexto de los agentes

- Mejora de la tasa de éxito: Menos costes de reintentos y gestión de errores

- Cumplimiento de seguridad: Posibles ahorros derivados de la reducción de la respuesta a los incidentes de seguridad

- Eficiencia operativa: Reducción de la integración y el mantenimiento de herramientas manuales

¿Cómo evaluar la mejor pasarela MCP?

La elección no se basa solo en las características, sino en hacer coincidir la filosofía arquitectónica con la realidad organizacional y la estrategia a largo plazo.

Elija TrueFoundry si: Ya administra importantes cargas de trabajo de IA y desea una infraestructura unificada. El enfoque consolidado reduce la complejidad operativa y proporciona una capacidad de observación integral tanto en la LLM como en el uso de las herramientas sin fragmentación de la arquitectura, tiempos de desarrollo rápidos y una latencia ultrabaja.

Conclusión

El mercado de MCP Gateway se mueve rápidamente, pero los patrones fundamentales están quedando claros. Las soluciones que prevalecerán son aquellas que equilibran tres imperativos críticos:

Profundidad de seguridad: a medida que se amplían las capacidades de los agentes, el impacto potencial de las fallas de seguridad aumenta exponencialmente. Las pasarelas que permiten la detección integral de amenazas y la aplicación de políticas capturarán los segmentos del mercado en los que la seguridad no es negociable.

Simplicidad operativa: la complejidad de administrar cientos de herramientas de MCP en varios entornos impulsará la adopción de soluciones que brinden administración y observabilidad unificadas sin sacrificar la funcionalidad.

Adaptabilidad arquitectónica: a medida que evolucionan los requisitos de IA de las agencias, las organizaciones necesitan una infraestructura que pueda adaptarse y escalar sin necesidad de una reimplementación completa. Los proveedores que crean plataformas flexibles y ampliables en la actualidad se están posicionando para alcanzar el éxito a largo plazo.

Pero esta es la visión más profunda: las puertas de enlace MCP representan solo la primera ola de requisitos de infraestructura para la IA de las agencias. Los protocolos de comunicación entre agentes, las interfaces de herramientas multimodales y la orquestación autónoma del flujo de trabajo requerirán capas de infraestructura similares. Las organizaciones que actualmente crean capacidades de MCP integrales, seguras y escalables están sentando las bases para una transformación más amplia hacia sistemas de IA autónomos.

El mercado se mueve rápidamente, pero los fundamentos permanecen constantes: las empresas necesitan soluciones que funcionen de manera confiable a escala, se integren con los marcos de seguridad existentes y brinden visibilidad operativa del comportamiento de los agentes de inteligencia artificial. Los proveedores de MCP Gateway que resuelvan estas realidades empresariales, y no solo el cumplimiento de los protocolos, se llevarán la mayor parte del mercado emergente de infraestructuras de IA para agencias.

Para las organizaciones que toman decisiones de infraestructura en la actualidad, la clave es elegir una solución que pueda evolucionar con los requisitos de inteligencia artificial de sus agentes y, al mismo tiempo, resolver sus desafíos inmediatos de seguridad, observabilidad y operaciones. El futuro pertenece a los equipos que utilizan correctamente esta capa de infraestructura, y ese futuro está llegando más rápido de lo que la mayoría de la gente cree.

Preguntas frecuentes

¿Cuál es el mejor MCP Gateway para empresas?

TrueFoundry es la mejor puerta de enlace de MCP para empresas debido a sus funciones de gobierno de nivel de producción, como RBAC y administración de secretos. Proporciona un plano de control gestionado que permite a las organizaciones implementar y escalar las conexiones en nubes híbridas, al tiempo que mantienen los estrictos estándares de seguridad y auditabilidad necesarios para las cargas de trabajo de IA de alto riesgo.

¿Cómo elijo la mejor puerta de enlace MCP?

Para evaluar cuál es la mejor puerta de enlace MCP, evalúe sus controles de seguridad, capacidades de enrutamiento, escalabilidad, observabilidad y facilidad de integración con su infraestructura existente. Una solución sólida debe gestionar de forma segura el acceso a los servidores MCP, gestionar el tráfico de forma fiable, proporcionar una visibilidad de supervisión clara y adaptarse perfectamente a su entorno de producción.

¿Qué características debe tener la mejor puerta de enlace MCP?

La mejor puerta de enlace MCP debe ofrecer una autenticación y autorización sólidas, enrutamiento inteligente de solicitudes, monitoreo y registro, limitación de velocidad y soporte para varios servidores MCP. Las soluciones preparadas para la empresa también proporcionan capacidades de federación, controles de políticas y una implementación impecable en la nube o en las instalaciones.

¿Qué puerta de enlace MCP es más segura?

La puerta de enlace MCP más segura es aquella que proporciona mecanismos de autenticación sólidos, control de acceso basado en roles, comunicación cifrada y aplicación centralizada de políticas. La seguridad también depende de qué tan bien la puerta de enlace se integre con los proveedores de identidad y proteja las credenciales de las herramientas en los entornos de producción.

¿Es TrueFoundry una buena opción para una puerta de enlace MCP?

Sí, la pasarela MCP de TrueFoundry es una excelente elección. Está diseñado para sistemas de IA de producción y ofrece un control de acceso seguro, un enrutamiento escalable, una capacidad de observación y una gobernanza de nivel empresarial. Es ideal para equipos que necesitan un control centralizado de los servidores MCP y, al mismo tiempo, mantener la confiabilidad y la simplicidad operativa.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)