Intégration de Pangea à la passerelle IA de TrueFoundry

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Les équipes LLM modernes évoluent rapidement, mais elles ont également besoin d'une sécurité IA réelle et pratique. Nous avons intégré de nombreux fournisseurs de garde-corps et nous proposons une autre intégration à nos entreprises clientes : Pangée intégration à la passerelle TrueFoundry AI, afin que les équipes puissent détecter les injections rapides, rédiger des données sensibles et appliquer des politiques de contenu sans recâbler leur pile.

Qu'est-ce que Pangea (et pourquoi l'associer à une passerelle IA) ?

Pangée fournit une suite de services de sécurité programmables adaptés aux charges de travail de l'IA, notamment AI Guard pour détecter les contenus à risque et appliquer les politiques, et Redact pour supprimer automatiquement les données sensibles. Il introduit l'idée des recettes : des configurations de protection réutilisables que vous définissez dans la console Pangea et que vous appelez depuis votre application ou votre plateforme. Intégrer Pangea à votre passerelle d'IA signifie que vous pouvez appliquer ces mesures de protection à chaque demande et réponse, quel que soit le fournisseur, le modèle, l'outil et l'agent, sans toucher aux chemins de code des applications.

Pourquoi la sécurité est importante pour une passerelle IA

- Défenses centralisées. Mettez en place des garde-fous à l'échelle de l'organisation sur la passerelle IA.

- Les données restent à la maison. Le trafic circule dans votre environnement contrôlé ; vous décidez ce qui est enregistré et où.

- Défense en profondeur. Détectez les injections, défaussez les URL, bloquez les tentatives d'exfiltration et rédigez les informations personnelles avant qu'elles n'atteignent les modèles ou les utilisateurs.

- Simplicité opérationnelle. Un seul endroit pour transférer les informations d'identification, une seule surface de politique pour gérer moins de dérive et une sécurité IA plus cohérente.

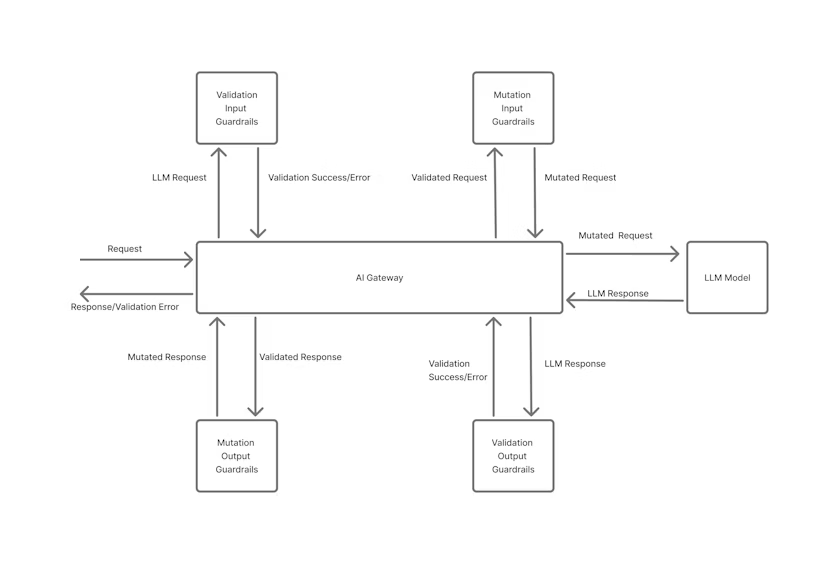

Comment fonctionne l'intégration

À un niveau élevé :

- Créez une recette AI Guard dans Pangea (par exemple, bloquez l'injection rapide, nettoyez les URL, modifiez les modèles).

- Dans TrueFoundry, ajoutez une protection Pangea à votre itinéraire ou à la politique de votre organisation. Dirigez-la vers votre domaine Pangea, votre domaine de projet et votre identifiant de recette ; faites référence à une clé d'API stockée.

- La passerelle IA appelle Pangea en ligne pour les demandes et/ou les complétions, puis applique la décision (autoriser, bloquer, rédiger, transformer) avant de la transmettre au modèle ou au client.

Types de protections pris en charge

Vous pouvez associer des checks Pangea à l'une de ces phases :

- Prompt (pré-modèle)

- Achèvement (après le modèle)

- Rapidité et achèvement (dans les deux sens)

Ils sont configurés en tant que « gardiens » dans la passerelle, avec Pangea comme fournisseur.

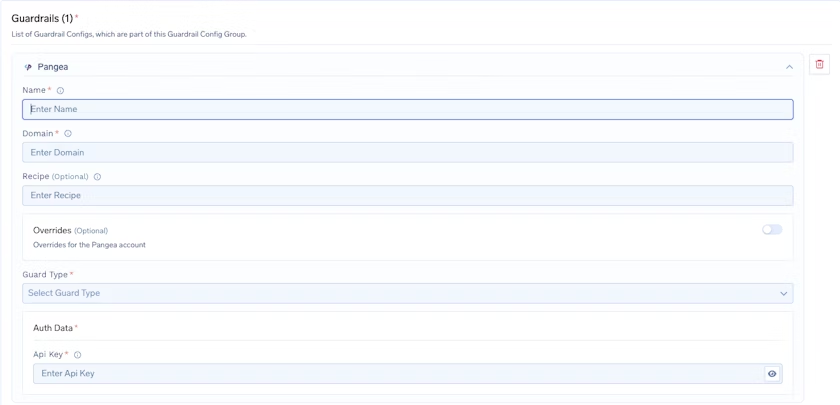

Ajouter l'intégration de Pangea

Pour ajouter un Intégration de Pangea, commencez par saisir nom pour votre groupe de garde-corps, puis ajoutez-en un collaborateurs qui devrait avoir accès pour gérer ou utiliser ce groupe. Ensuite, configurez Configuration Pangea en lui donnant un nom et en spécifiant domaine pour le fournisseur de cloud et la région où votre projet Pangea est configuré. Par exemple, si votre point de terminaison est <service_name>https://.aws.us-west-2.pangea.cloud/v1/text/guard, alors le domaine que vous devez saisir est aws.us-west-2.pangea.cloud. Vous pouvez également fournir, en option, un recette key, qui pointe vers une configuration prédéfinie dans la console utilisateur de Pangea qui définit les règles à appliquer au texte, telles que la suppression des URL malveillantes. Si vous souhaitez appliquer des paramètres personnalisés qui remplacent la configuration par défaut de votre compte Pangea, vous pouvez activer Remplace. Ensuite, choisissez Type de protection dans la liste déroulante, en fonction du type de protection que vous souhaitez appliquer.

Enfin, sous Données d'authentification Pangea, fournissez le Clé API utilisé pour authentifier les demandes adressées aux services de Pangea. Cette clé est requise pour que l'intégration fonctionne, et vous pouvez l'obtenir depuis la console Pangea en accédant au tableau de bord de votre projet et en ouvrant Jetons ou Clés d'API section. Assurez-vous que cette clé est sécurisée, car elle permet d'accéder à vos services de sécurité Pangea.

À quoi ressemble l'application de la loi

- Bloquer : la demande/réponse est arrêtée avec une raison claire et un chemin de code pour l'observabilité.

- Redact : les spans sensibles sont supprimés avant d'être transférés au LLM ou au client (à l'aide de Redact).

- Transformation : les constructions non sécurisées peuvent être contournées (par exemple, des URL), puis transmises en toute sécurité via la passerelle AI.

Toutes les décisions sont visibles dans les journaux de votre passerelle ; Pangea gère également une piste d'audit au sein de votre projet à des fins d'enquêtes et de révisions.

Une fois que Pangea est connecté à la passerelle, la plus grande victoire opérationnelle est la cohérence. Les équipes n'ont pas besoin de penser à « activer » la sécurité dans chaque microservice ou flux de travail d'agent, car les mêmes contrôles s'appliquent quel que soit le trafic, qu'il s'agisse d'une simple fin de discussion, d'un appel à l'outil d'un agent ou d'un pipeline augmenté par extraction. Cela réduit la dérive des politiques au fil du temps et facilite grandement le déploiement de nouvelles protections (ou le renforcement des protections existantes) sans coordonner les modifications de code entre plusieurs équipes.

Il améliore également les opérations du deuxième jour en cas de problème. Lorsqu'un utilisateur signale un résultat dangereux ou un comportement suspect, les équipes de la plateforme peuvent retracer exactement quel gardien a tiré, quelles mesures ont été prises, et quel itinéraire et quel modèle ont été impliqués, le tout à partir des journaux et des signaux d'audit de la passerelle. Cela accélère les enquêtes et aide les équipes de sécurité et d'IA à créer un flux de travail partagé et reproductible pour examiner les incidents, ajuster les recettes et valider les modifications avant qu'elles ne soient mises en production.

Au fil du temps, les équipes passent généralement d'un « blocage et une rédaction de base » à des politiques plus nuancées qui équilibrent sécurité et expérience utilisateur. Par exemple, vous pouvez choisir de bloquer les tentatives d'injection d'instructions claires, de rédiger des types d'informations personnelles spécifiques et de transformer les contenus risqués tels que les URL ou les extraits de code, tout en laissant le reste de la demande se poursuivre. Grâce aux recettes Pangea et à l'application au niveau de la passerelle, ces modifications deviennent des mises à jour de configuration plutôt que des réécritures, ce qui permet aux équipes d'itérer sur les contrôles de sécurité au même rythme que sur les instructions, les modèles et les fonctionnalités des produits.

Demandé fréquemment

Cela ajoute-t-il de la latence ?

L'appel a lieu sur la passerelle AI ; avec la mise en cache et des recettes concises, la surcharge est généralement faible par rapport à la latence du modèle.

Le choix du modèle est-il limité ?

Non. Les politiques s'appliquent à tous les fournisseurs et modèles puisqu'elles sont appliquées à la limite de la passerelle IA.

Pouvons-nous le combiner avec d'autres garde-corps ?

Oui, associez Pangea à des protections de passerelle supplémentaires pour une sécurité de l'IA à plusieurs niveaux.

Commencez

- Suivez la documentation TrueFoundry étape par étape pour la configuration de Pangea. Lien ici

- Passez en revue les concepts AI Guard de Pangea (recettes, actions) pour concevoir la bonne politique.

Si vous souhaitez dimensionner les charges de travail LLM, cette association vous offre un point de contrôle propre et centralisé : une sécurité basée sur l'IA qui accompagne chaque appel et une passerelle IA qui assure la rapidité, la cohérence et la conformité de vos applications.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)