Qu'est-ce que MCP Security : le guide complet du Zero Trust pour les systèmes d'IA agentic

.webp)

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Tout est parti d'une idée : confier à un agent d'IA une tâche de recherche en plusieurs étapes. Connectez-le à quelques outils via MCP, donnez-lui accès aux bonnes sources de données et laissez-le fonctionner.

Ce qui s'est réellement passé était plus instructif. L'agent avait plus d'accès que ne le nécessitait la tâche. Il appelait les outils selon des séquences que personne n'avait prévues, et il n'y avait aucun journal expliquant ce qu'il avait touché ou pourquoi.

Ce même jeton qui a permis à la démo de fonctionner aurait pu effacer le lecteur partagé de l'entreprise si le modèle avait halluciné ou avait rencontré une invite malveillante intégrée dans le document qu'il était invité à lire.

C'est le défi fondamental de la sécurité du MCP. Alors que le protocole Model Context devient la norme pour connecter les LLM à des outils et bases de données externes, la sécurisation de ces connexions nécessite des mesures de sécurité strictes.

Ce guide explique pourquoi la sécurité traditionnelle des API échoue pour les agents IA, à quoi ressemblent les véritables vecteurs d'attaque et ce que signifie Zero Trust dans ce contexte. Il détaille également la manière dont certaines plateformes facturent une prime pour les contrôles de sécurité qui devraient être standard.

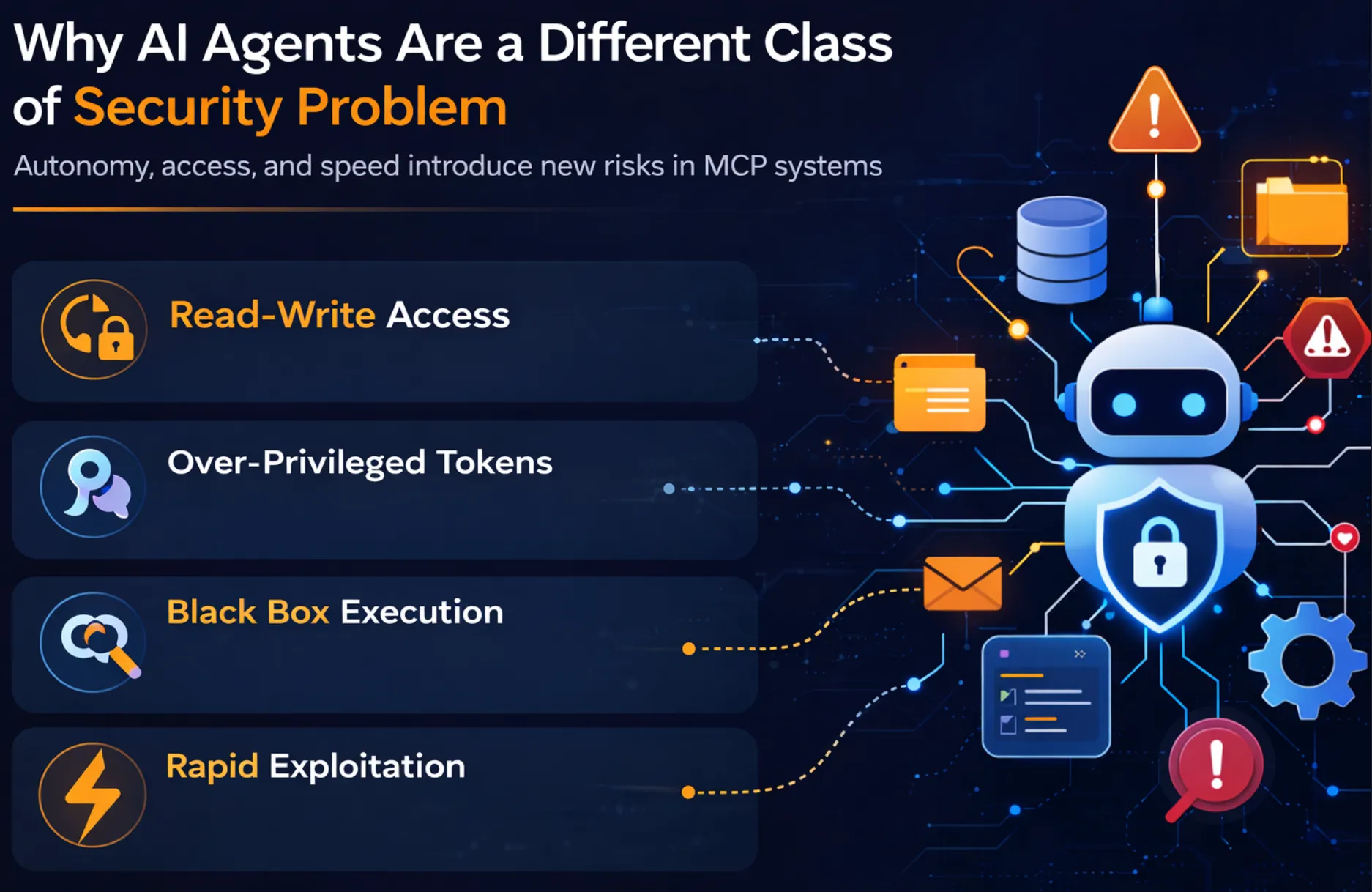

Pourquoi les agents d'IA constituent un type de problème de sécurité différent

Contrairement aux logiciels traditionnels qui exécutent des flux de travail déterministes, les agents d'IA prennent des décisions dynamiques quant aux outils MCP à utiliser et à la manière de les utiliser. Cette autonomie modifie la façon dont le risque se propage dans les environnements MCP et introduit de nouvelles catégories d'exposition qui ont un impact sur votre posture de sécurité.

Les agents d'IA présentent un nouveau type de risque qui est fondamentalement différent des systèmes logiciels traditionnels. Leur combinaison unique d'autonomie, d'accès et de vitesse crée des risques de sécurité uniques, en particulier dans les systèmes basés sur MCP.

- Des systèmes en lecture seule aux systèmes en lecture-écriture : Contrairement aux systèmes d'IA précédents principalement utilisés pour générer des sorties via le langage naturel, les agents d'IA peuvent exécuter du code malveillant, envoyer des e-mails, modifier des bases de données et supprimer des données. Ce changement fondamental du comportement de l'outil, du mode passif au mode actif, augmente le rayon d'action en cas de panne ou de mauvaise utilisation.

- Le problème des jetons trop privilégiés : Les agents IA ont souvent accès via des comptes de service ou des jetons d'API qui accordent de larges privilèges sur les ressources de l'entreprise. Cela contraste avec les logiciels traditionnels, où le principe du moindre privilège est courant. Les agents IA reçoivent des jetons surprivilégiés, qui sont très précieux pour les acteurs malveillants et susceptibles d'être exploités.

- Le problème d'exécution de la boîte noire : Les agents d'IA, en particulier les LLM, sont dynamiques. Ils décident quels appels d'API effectuer, définissent les paramètres et exécutent le code de manière non déterministe et non transparente. Cela crée un risque car il est difficile d'anticiper ou d'auditer de tels comportements, ce qui nuit à l'efficacité de la sécurité du cloud.

- La rapidité de l'exploitation : En cas de panne ou d'utilisation malveillante, les agents IA peuvent déclencher plusieurs appels d'outils et exécuter du code en quelques secondes, causant de graves dommages.

Les vecteurs d'attaque réellement introduits par MCP

Le protocole Model Context permet une orchestration puissante des outils, mais il crée également de nouvelles surfaces d'attaque à travers les invites, les métadonnées des outils et les flux d'exécution des agents. Contrairement aux API traditionnelles, les agents interprètent les instructions et les métadonnées de manière dynamique, ce qui rend les manipulations subtiles bien plus dangereuses.

Les sections ci-dessous décrivent les principaux vecteurs d'attaque introduits par les systèmes compatibles MCP.

Injection rapide indirecte

L'injection rapide n'est pas une nouveauté, mais le MCP l'étend à une plus grande échelle. Étant donné que l'agent se connecte à des outils actifs, les messages malveillants, même au sein de contenus externes, peuvent déclencher de véritables actions. L'attaquant inclut des instructions malveillantes dans un document, une page Web ou une réponse d'API que l'agent traite.

L'agent traite les instructions comme étant légitimes et agit en conséquence, sans savoir qu'elles proviennent d'une source malveillante. Cette injection rapide indirecte constitue une grave menace pour les implémentations du MCP.

Empoisonnement des outils et manipulation de schémas

Alors que les équipes se concentrent sur la sécurisation de l'utilisation des données par l'agent, peu se concentrent sur la sécurisation de l'outil lui-même. L'empoisonnement des outils se produit au niveau auquel l'agent fait le plus confiance. L'attaquant manipule les descriptions des outils, les schémas de paramètres ou les manifestes des outils, ce qui amène l'agent à effectuer des appels de fonctions malveillants déguisés en appels légitimes.

L'agent fait confiance aux métadonnées de l'outil, et c'est là que l'exploitation se produit, ce qui crée des risques de sécurité importants pour l'entreprise.

Exfiltration de données non autorisée via le chaînage d'outils

Le risque ne réside pas uniquement dans l'appel à un outil malveillant, mais dans son enchaînement. Les agents enchaînent plusieurs outils pour effectuer une tâche donnée, dans le cadre de laquelle l'exfiltration des données s'effectue avec des autorisations ouvertes.

Un agent ayant un accès direct aux données internes des clients et à une fonctionnalité de recherche externe sur le Web peut être exploité pour résumer les données internes et les transmettre par le biais de requêtes de recherche.

Aucune commande spécifique « envoi de données » n'est requise ; l'agent est exploité à l'aide de combinaisons d'outils légitimes, ce qui met en danger les systèmes sensibles.

Intoxication contextuelle dans les pipelines à agents multiples

La limite de confiance s'est étendue avec les systèmes multi-agents orchestrés. Chaque interaction entre les agents est un point potentiel pour les attaques par injection, car le contexte passe d'un agent à un autre.

Dans les systèmes où les agents transmettent des informations, un client MCP en amont compromis transmet un faux contexte à l'état partagé.

L'agent en aval traite le contexte compromis comme étant fiable et poursuit la propagation sans interaction avec l'utilisateur d'origine, ce qui nuit aux opérations commerciales.

Jetons statiques dans les fichiers de configuration

Bien que l'hygiène des informations d'identification soit un problème connu, les systèmes MCP introduisent de nouveaux points de pression. La rapidité du prototypage des agents dépasse les pratiques de sécurité, et les jetons statiques présents dans les fichiers de configuration en font des victimes.

Les systèmes MCP incluent fréquemment des informations d'identification cloud codées en dur dans les fichiers de configuration qui se propagent dans les systèmes et les environnements de contrôle de version.

Les jetons statiques sans rotation ni portée figurent parmi les défaillances les plus fréquemment documentées dans l'architecture MCP.

Les principes du Zero Trust appliqués à MCP

- Sensible à l'identité, au nom de l'exécution : Les agents ne doivent jamais utiliser de comptes de service mondiaux. Chaque utilisation d'un outil doit être exécutée avec les autorisations exactes de l'utilisateur initiateur, afin d'empêcher tout accès non autorisé.

- Privilège minimal au niveau du serveur : Un serveur MCP doit avoir une portée étroite afin que les agents n'accèdent qu'aux outils dont leur rôle spécifique a réellement besoin pour fonctionner, rien de plus.

- Contrôles intégrés à l'intervention humaine pour les actions destructrices : Tout outil capable de modifier l'état du système doit nécessiter une approbation humaine synchrone avant d'être exécuté, ce qui bloque les actions irréversibles et limite la surface d'attaque.

Zero Trust par rapport à la sécurité traditionnelle pour MCP, côte à côte

Les modèles de sécurité des API classiques s'appuient largement sur les défenses périmétriques et sur des acteurs internes fiables. Les agents compatibles MCP fonctionnent différemment, invoquant des outils de manière dynamique et enchaînant les actions entre les systèmes. Cette évolution nécessite un modèle de sécurité Zero Trust dans lequel l'identité, l'accès et l'exécution sont vérifiés en permanence.

Comment les concurrents transforment-ils MCP Security en une source de revenus ?

À mesure que l'adoption du MCP augmente, une nouvelle catégorie d'outils est apparue autour de la sécurisation de l'accès des agents aux outils et aux données. Cependant, de nombreux fournisseurs proposent des fonctionnalités de sécurité de base sous forme de fonctionnalités premium, ce qui crée des obstacles opérationnels et financiers pour les équipes déployant des systèmes d'IA de production.

- Sensible à l'identité, au nom de l'exécution: Les agents ne doivent jamais utiliser de comptes de service mondiaux. Chaque appel d'outil doit être exécuté avec les autorisations exactes de l'utilisateur initiateur, plutôt que des informations d'identification partagées.

- Privilège minimal au niveau du serveur: les serveurs MCP doivent avoir une portée limitée, permettant aux agents d'accéder uniquement aux outils requis par le rôle spécifique qu'ils jouent, et rien d'autre.

- Des commandes intégrées à l'humain pour les actions destructrices: Tout outil ayant un potentiel destructeur doit être approuvé par un humain avant d'être exécuté, ce qui met un terme à de telles actions.

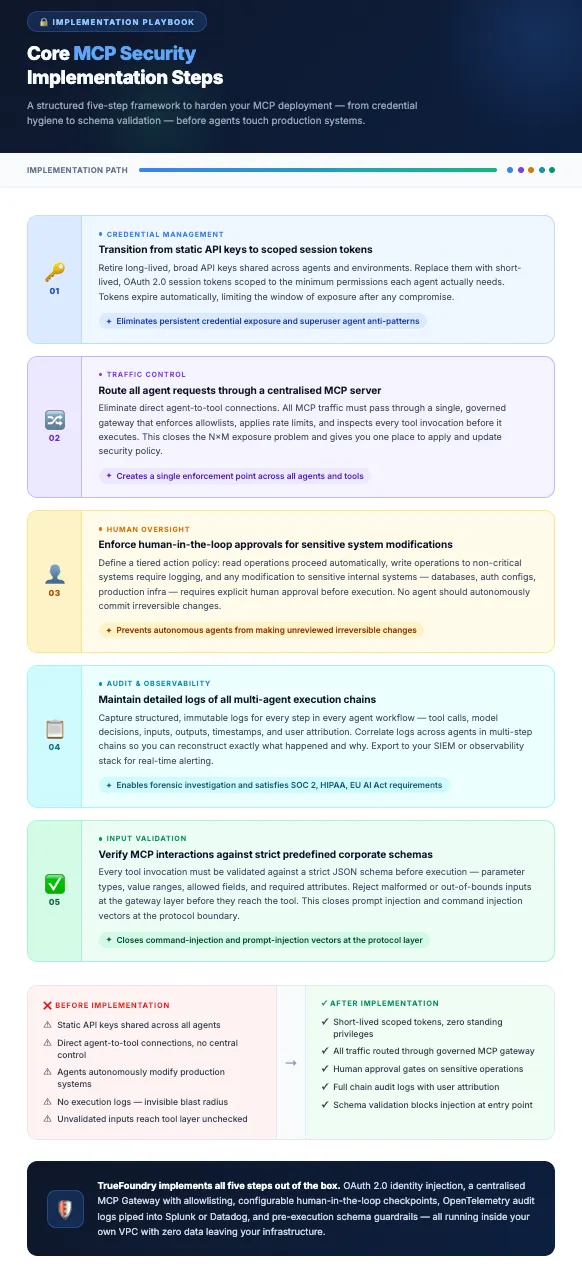

Comment TrueFoundry fournit une sécurité MCP Zero Trust sans taxe d'entreprise

TrueFoundry est une plateforme d'IA d'entreprise conçue pour aider les équipes de sécurité à créer, déployer et exploiter des systèmes d'IA de production en toute sécurité. Alors que les organisations adoptent des agents basés sur MCP, TrueFoundry fournit l'infrastructure nécessaire pour renforcer la gouvernance, l'identité et le contrôle d'accès dans toutes les interactions.

La plateforme intègre la sécurité Zero Trust MCP dans la couche d'exécution afin que les équipes puissent déployer des agents sans ajouter de passerelles de sécurité distinctes ni de modules complémentaires d'entreprise.

- Une passerelle MCP centrale : La passerelle MCP de TrueFoundry fait office de point d'entrée régi unique pour tout le trafic agent-outil, empêchant ainsi les actions involontaires non autorisées. Chaque serveur MCP doit être enregistré dans un registre vérifié avant que les agents puissent y accéder, ce qui élimine les vulnérabilités de configuration éparpillées.

- Native On-Behalf of Execution : Les agents héritent des autorisations exactes de l'utilisateur qui a lancé la tâche. L'intégration intégrée d'Okta et d'Azure AD garantit une application cohérente et vérifiable de l'ensemble des flux de travail.

- Garde-corps avant et après l'appel : TrueFoundry valide chaque appel d'outil par rapport à des schémas définis avant son exécution et inspecte les sorties par la suite. Cela permet d'appliquer Zero Trust au niveau du protocole, évitant ainsi de graves risques de sécurité mcp.

- Fonctionnalités complètes d'observabilité et de sécurité incluses en standard : Chaque appel à un outil et chaque action de l'agent sont enregistrés avec des métadonnées structurées dans votre propre VPC, ce qui permet de résoudre les principaux problèmes de sécurité. Les journaux d'audit et le RBAC sont fournis en standard et ne sont pas bloqués par des niveaux de mise à niveau coûteux pour les entreprises, garantissant ainsi une chaîne d'approvisionnement sécurisée.

Conclusion : ne laissez pas les agents noter leurs propres devoirs

Le taux d'adoption du MCP est tel que la plupart des équipes fonctionnent sous pression, et sous pression, elles prennent des raccourcis. Une démo fonctionne, l'agent est fonctionnel et la gouvernance est une fonctionnalité à ajouter ultérieurement, qui est rarement gratuite.

Le problème est structurel. Lorsqu'un agent peut passer des appels de manière autonome entre des systèmes internes et des API externes, aucune gouvernance rapide ne peut atténuer une passerelle qui n'a jamais été conçue pour une telle réalité. Vous ne vous contentez pas de sécuriser une demande, vous sécurisez un processus de prise de décision qui peut prendre des dizaines d'actions avant même qu'un résultat ne soit présenté à un humain.

Les équipes qui regretteront leur adoption du MCP ne sont pas celles qui sont allées trop vite. Ce sont les équipes qui pensent que leur infrastructure de sécurité existante s'adaptera et s'ajustera sans modifications importantes. Les passerelles API ne comprennent généralement pas les schémas d'outils. Les modèles d'authentification n'étaient traditionnellement pas conçus pour le compte de scénarios impliquant des agents autonomes. Et les paywalls destinés aux entreprises dont le contrôle d'accès de base basé sur les rôles est une fonctionnalité premium ne constituent pas un modèle de sécurité, mais un modèle de revenus.

Zero Trust pour MCP n'est pas une case à cocher, c'est un engagement. Chaque appel d'outil est vérifié, chaque action de l'agent est enregistrée et chaque autorisation est basée sur l'utilisateur qui a lancé le flux de travail. La différence entre les équipes qui font les choses correctement et celles qui le font après une faille est simplement de savoir si la gouvernance a été au cœur de la passerelle dès le premier jour. TrueFoundry en fait la fonctionnalité par défaut et non une fonctionnalité.

Questions fréquemment posées

Qu'est-ce que la sécurité MCP ?

La sécurité MCP implique des mécanismes qui régissent la manière dont les agents d'IA accèdent aux outils à l'aide du protocole Model Context. Le MCP permettant un accès dynamique aux outils, la sécurité doit aller au-delà de la protection de base des API. Cela inclut la propagation des identités, la validation des schémas et les pistes d'audit. TrueFoundry fournit cela via une passerelle centrale qui gère l'identité, les contrôles de sécurité et les journaux d'exécution.

Quels sont les risques de sécurité liés à MCP ?

La sécurité MCP présente des risques car les agents interagissent de manière dynamique avec les API. Les risques de sécurité incluent les attaques par injection rapide, la manipulation de schémas d'outils et les jetons de service surprivilégiés. Les pipelines multi-agents peuvent propager un contexte compromis sur des systèmes sensibles. Pour atténuer ces menaces, les appels d'outils doivent être validés et les autorisations basées sur l'identité doivent être appliquées. TrueFoundry fournit une passerelle sécurisée pour gérer ces interactions.

Le Model Context Protocol est-il sûr à utiliser ?

Le MCP est un protocole neutre qui normalise la façon dont les modèles d'IA interagissent avec les outils. La sécurité dépend des mesures de sécurité appliquées. Les agents peuvent obtenir des autorisations élevées et accéder à des bases de données privées. Cependant, en fournissant une infrastructure de sécurité robuste, telle que la passerelle fournie par TrueFoundry, le protocole peut être mis en œuvre en toute sécurité pour éviter d'exposer les ressources de l'entreprise.

Comment le Zero Trust s'applique-t-il aux agents IA utilisant MCP ?

Zero Trust part du principe qu'aucune entité n'est digne de confiance. Pour un agent IA utilisant MCP, cela signifie que tous les appels d'outils doivent être authentifiés et validés avant leur exécution pour arrêter un serveur malveillant. Les agents doivent s'exécuter avec les mêmes privilèges que l'utilisateur initiateur. TrueFoundry applique le Zero Trust en exigeant la propagation des identités et en surveillant tous les appels d'outils.

Qu'est-ce qu'une attaque adjointe confuse concernant un agent basé sur l'IA ?

Une attaque secondaire confuse se produit lorsqu'un agent d'IA doté de privilèges élevés est amené à effectuer des actions pour le compte d'un acteur malveillant, ce qui peut entraîner des fuites de données. Étant donné que l'agent AI possède des privilèges valides, il est possible que le système ne détecte pas l'attaque. Pour éviter cela, il faut définir la portée des privilèges des agents et valider les sorties des appels d'outils.

Pourquoi une passerelle API standard n'est-elle pas suffisante pour un système MCP ?

Les passerelles API classiques gèrent les appels déterministes dont les points de terminaison sont connus. Les agents basés sur le MCP se comportent différemment ; ils découvrent des outils et créent des paramètres de manière dynamique. La sécurité doit être renforcée au niveau du schéma de l'outil, et pas seulement au niveau du réseau, pour bloquer les codes malveillants. TrueFoundry étend les passerelles traditionnelles pour répondre aux nouveaux besoins de sécurité liés au MCP.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)