Tirer parti de la passerelle TrueFoundry AI pour la conformité à la norme FIPS

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Vitesse, sécurité, souveraineté : la passerelle IA conforme à la norme FIPS

Dans le secteur public, nous assistons aujourd'hui à une collision. D'un côté, nous avons Une force imparable de l'IA générative. Les dirigeants d'agences savent que les grands modèles linguistiques (LLM) peuvent réduire les délais de traitement des documents de quelques jours à quelques secondes. Ils voient le potentiel de gains d'efficacité considérables.

De l'autre côté se trouve le Objet immobile: Conformité. Plus précisément, les exigences des normes fédérales de traitement de l'information (FIPS). Il ne s'agit pas simplement de formalités administratives ; ce sont les lois physiques non négociables applicables aux données gouvernementales.

La croyance populaire est qu'il faut choisir : Rapidité ou sécurité. Vous pouvez soit disposer d'une pile d'IA moderne et agile qui enfreint les règles, soit d'une pile conforme et « sûre » qui a des années de retard.

Nous ne sommes pas d'accord. Tu n'es pas obligée de choisir. Vous avez juste besoin de la bonne architecture, que nous proposons via Passerelle Truefoundry AI. Nous l'appelons Stratégie « On-Prem Cloud ».

Pourquoi la conformité n'est pas facultative

Avant de parler de la solution, faisons preuve de diplomatie mais abordons le problème de manière directe. Pourquoi avons-nous besoin de la norme FIPS ? Pourquoi ne pouvons-nous pas simplement utiliser les clés d'API standard pour OpenAI ou Anthropic ?

Note de synthèse : Le mandat de la FIPS et le problème « secret »

Avant de discuter de la solution, nous devons définir clairement la contrainte.

FIPS (Federal Information Processing Standards), en particulier FIPS 140-3 (https://csrc.nist.gov/pubs/fips/140-3/final), est la norme officielle du gouvernement américain pour les modules cryptographiques. Il ne demande pas simplement : « Vos données sont-elles cryptées ? » Il pose une question bien plus rigoureuse : « Le module mathématique spécifique effectuant le chiffrement est-il validé par un laboratoire accrédité par le NIST ? »

Pour les agences gouvernementales, cela n'est pas négociable. Si les données, ou les secrets qui les protègent, sont gérées par un module non validé (comme la norme OpenSSL que l'on trouve dans la plupart des logiciels commerciaux), elles sont considérées comme du « texte en clair » aux yeux d'un auditeur.

Le conflit avec l'IA moderne : la conservation des secrets L'intersection entre FIPS et Generative AI crée une vulnérabilité critique concernant les clés d'API. Les LLM modernes (comme GPT-4 ou Claude 3.5) fonctionnent en échangeant des secrets à long terme (clés API) qui donnent accès aux données et au budget de votre agence.

- Le risque lié au SaaS : dans le cadre d'un déploiement SaaS standard, vous téléchargez ces clés d'API de grande valeur sur le cloud d'un fournisseur. Tu perds la garde. Si ce fournisseur les stocke dans une base de données standard qui repose sur un cryptage non validé, vous avez effectivement exposé vos informations d'identification à un environnement non autorisé.

- L'avantage sur site : en déployant Truefoundry « On-Prem », vous reprenez votre souveraineté. Vos clés d'API sont stockées dans votre propre AWS Secrets Manager ou Azure Key Vault (qui sont des services validés par la norme FIPS). L'AI Gateway les récupère par programmation uniquement pendant la milliseconde nécessaire pour signer une demande. Les clés ne quittent jamais vos limites validées par la norme FIPS et ne sont jamais visibles pour le fournisseur du logiciel.

Les conséquences de l'IA fantôme : lorsque les agences ne fournissent pas d'architecture conforme pour ces clés, les équipes sont obligées de faire preuve de maladresse.

- L'incident de Samsung : En 2023, des ingénieurs bien intentionnés de Samsung ont collé du code propriétaire dans la version publique de ChatGPT afin de l'optimiser. Ils n'ont rien « piraté » ; ils ont juste essayé d'être efficaces. Le résultat ? Cette adresse IP sensible est tombée dans le domaine public.

- La leçon Equifax : Les violations majeures se produisent souvent non pas parce que le chiffrement était manquant, mais parce qu'il a été mal mis en œuvre (clés faibles, certificats expirés). La FIPS empêche cela en imposant validés modules cryptographiques.

Le plat à emporter : Si vous ne donnez pas à vos équipes un moyen sécurisé et conforme d'utiliser l'IA, elles trouveront un moyen peu sûr de le faire.

La solution : Truefoundry « sur site » dans le cloud

Truefoundry est une passerelle IA, un plan de contrôle qui gère vos interactions LLM. Il apporte des fonctionnalités de pointe telles que le routage des modèles, la mise en cache et le suivi des coûts.

Passons maintenant à l'éléphant dans la pièce : Le logiciel de Truefoundry lui-même n'est pas validé par la norme FIPS 140-2. Il détient de solides certifications commerciales telles que SOC 2 Type II et HIPAA, ce qui prouve qu'il est mature et sécurisé pour une utilisation en entreprise. Mais il ne porte pas le badge FedRAMP High spécifique requis pour les charges de travail de défense.

Alors, comment l'utiliser dans un environnement gouvernemental ?

Nous utilisons le « Stratégie de forteresse. »

Nous déployons Truefoundry Plan de données en tant que charge de travail auto-hébergée (« sur site ») à l'intérieur votre existant AWS GovCloud ou Administration Azure par Microsoft Azure ou Secteur public de Google de l'environnement GCP (dans la suite du blog, nous utilisons AWS GovCloud pour illustrer mais le même principe s'applique à Azure et GCP).

- Le réservoir (infrastructure) : AWS GovCloud fournit l'armure validée par la norme FIPS. Il gère la sécurité physique et les tâches cryptographiques les plus lourdes.

- Le moteur (Truefoundry) : L'AI Gateway offre rapidité et intelligence.

En imbriquant l'application dans l'infrastructure sécurisée, nous assurons la conformité grâce à héritage.

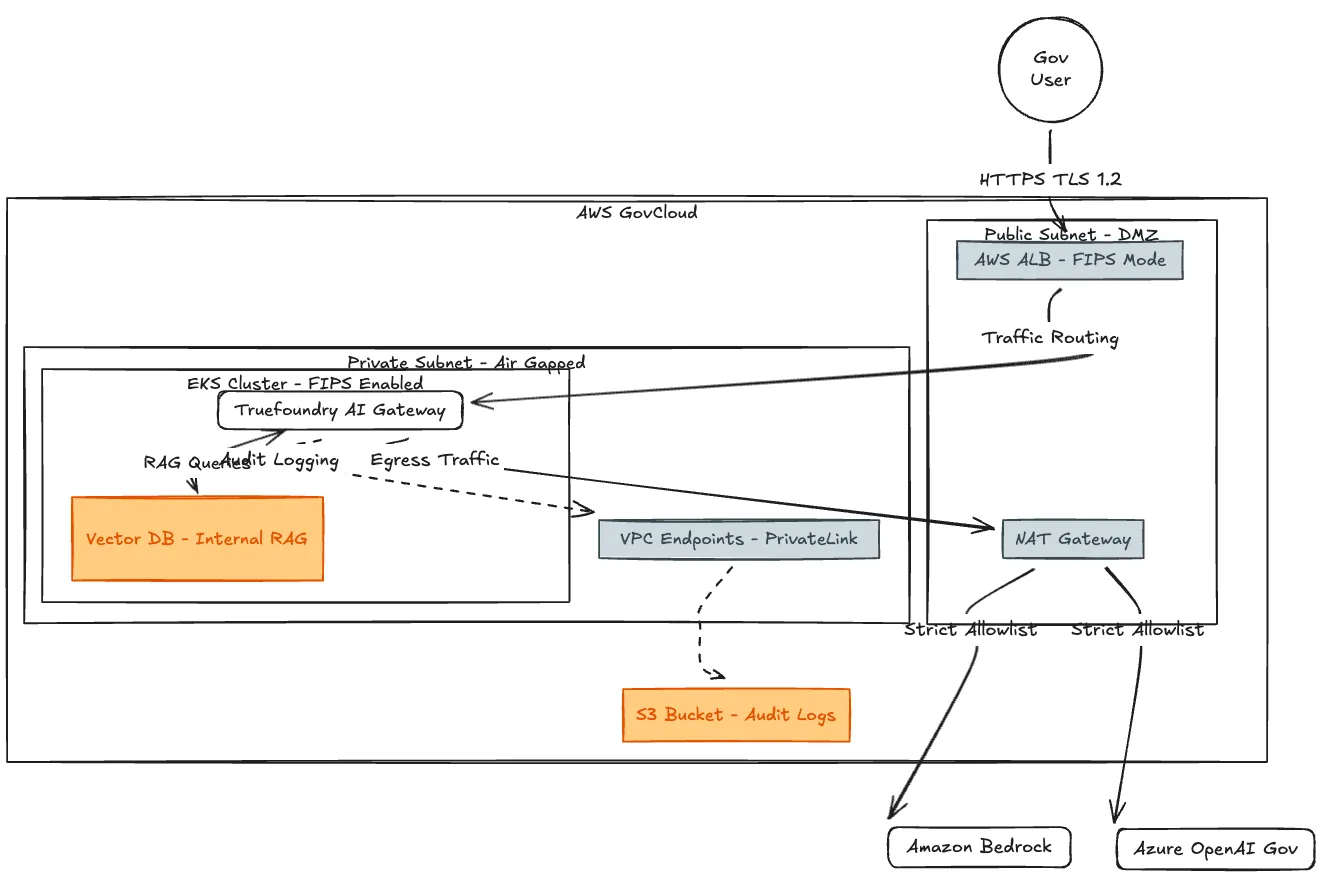

Architecture en profondeur : La forteresse

Comment isoler les logiciels non FIPS à l'intérieur d'un shell conforme à la norme FIPS ? Nous traitons la passerelle Truefoundry comme une « boîte noire » protégée par les services AWS.

Figure 1 : Modèle conceptuel global

Le décodeur d'acronymes (pourquoi nous l'avons construit de cette façon)

- ALB (équilibreur de charge d'application) compatible FIPS : Voici notre « Bouncer ». Nous configurons cet ALB pour utiliser des suites de chiffrement validées FIPS 140-3 ou précédemment FIPS 140-2. Il met fin à la connexion TLS ici. Cela signifie que la « poignée de main cryptographique » est gérée par le matériel validé par AWS, et non par le conteneur Truefoundry. L'application « hérite » effectivement de cette conformité pour l'entrée.

- PVC avec espace d'aération : La passerelle se trouve dans un sous-réseau privé sans route directe vers Internet. Il ne peut « parler » que lorsque l'ALB lui parle, ou « chuchoter » à des fournisseurs LLM spécifiques via un pare-feu NAT Gateway strict.

- WORM Storage (écriture unique, lecture multiple) : Nous acheminons les journaux d'audit vers Amazon S3 avec Object Lock activé. Cela crée une piste d'audit juridiquement défendable qui satisfait les responsables de la conformité : une fois qu'un journal est écrit, il ne peut pas être supprimé.

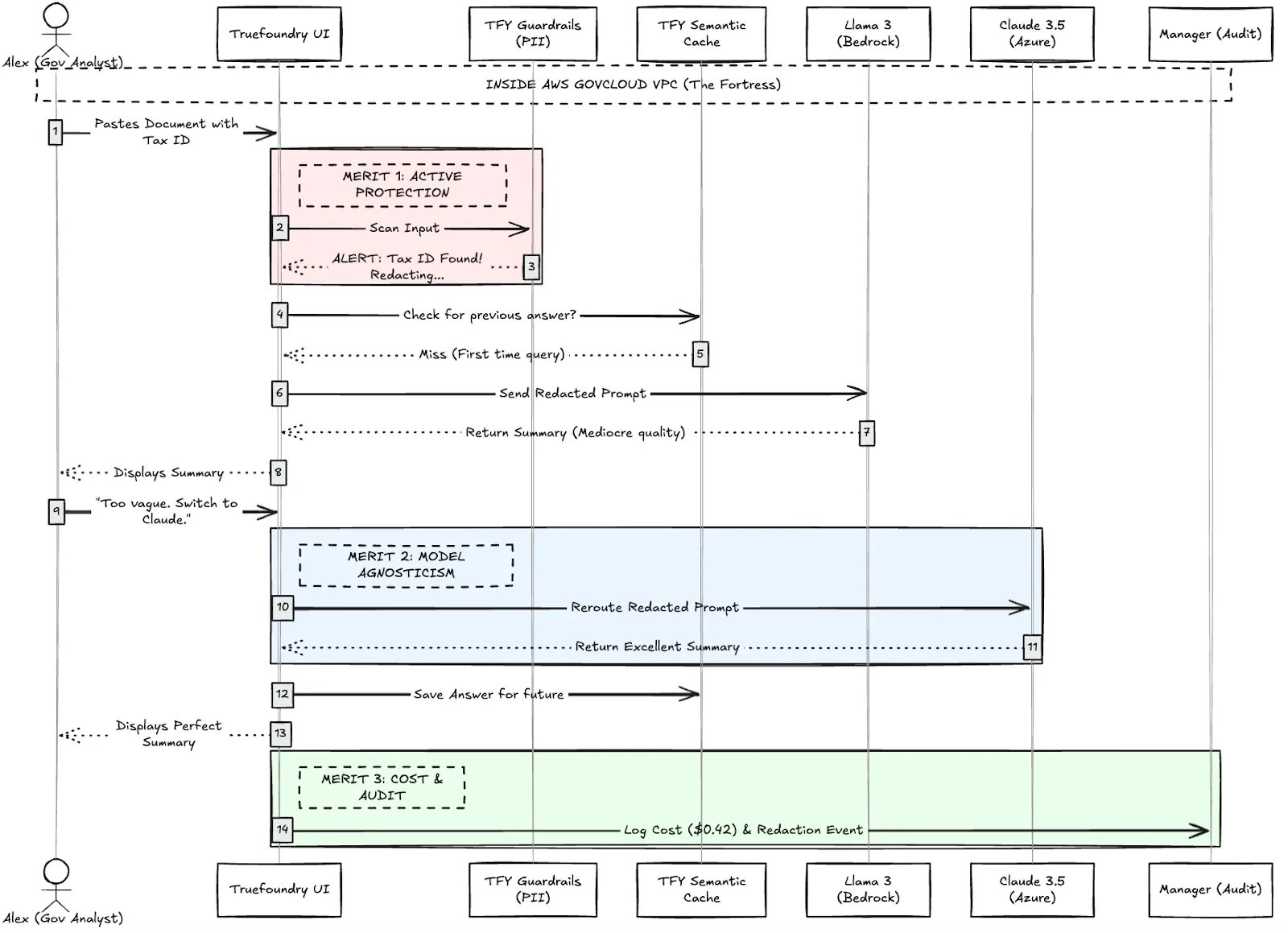

Parcours utilisateur : « Safe Speed » avec Alex

Les diagrammes d'architecture sont parfaits pour les ingénieurs, mais voyons comment cela change la réalité quotidienne pour Alex, analyste principal. Ce flux de travail montre comment la « Forteresse » gère une tâche du monde réel tout en protégeant l'agence des erreurs.

La mission : Alex a une proposition de fournisseur contenant Informations contrôlées non classifiées (CUI) et des informations personnelles potentielles. Il a besoin d'un résumé dans 20 minutes.

Figure 2 : Flux de travail utilisateur avec Merits by TrueFoundry

Phase 1 : Protection active (le « filet de sécurité »)

Alex colle le texte dans l'interface utilisateur de Truefoundry. Il ne remarque pas que la page 4 contient le Numéro fiscal.

- L'interception : Alors qu'Alex appuie sur Entrée, le Truefoundry Rambardes scannez l'entrée instantanément.

- L'action : Le système détecte le modèle d'identification fiscale. Il ne se contente pas de bloquer la demande ; il le fait chirurgicalement expurgations les chiffres sensibles.

- Le résultat : L'invite qui est réellement envoyée au LLM est sûre. Alex reçoit une notification : « Numéro d'identification fiscale trouvé ! Rédaction... » Il est protégé contre les fuites accidentelles.

Phase 2 : L'agnosticisme des modèles (le « pivot »)

Le système achemine l'invite expurgée vers Llama 3 sur Bedrock. Le résumé se révèle « médiocre ».

- Le commutateur : Alex n'a pas besoin d'appeler le service informatique. Il sélectionne « Claude 3.5 (bleu azur) » dans le menu déroulant et cliquez sur « Régénérer ».

- Le routage : Truefoundry redirige automatiquement la demande vers un fournisseur de cloud complètement différent. La complexité de l'authentification avec Azure par rapport à AWS est cachée à Alex. Il obtient juste une meilleure réponse.

Phase 3 : Coûts et audit (la « trace écrite »)

Une fois qu'Alex obtient son « résumé parfait », deux processus d'arrière-plan se déclenchent :

- Mise en cache : La réponse est enregistrée. Si un collègue pose la même question demain, il obtiendra la réponse instantanément pour un coût de 0,00$.

- Journal d'audit : Le système enregistre l'intégralité de l'interaction, y compris l'événement de rédaction et le coût (0,42$), et l'envoie au gestionnaire via le stockage S3 WORM pour une conservation permanente des dossiers.

Conclusion : un multiplicateur de force

L'approche « sur site » de Truefoundry permet aux agences gouvernementales d'avoir leur gâteau et de le manger en même temps.

En imbriquant le plan de données Truefoundry dans AWS GovCloud, vous créez un système qui est :

- Souverain : Vos données ne quittent jamais votre contrôle sans autorisation.

- Agilité : Vous pouvez changer de modèle (OpenAI, Anthropic, Llama) instantanément en fonction de l'évolution de la technologie.

- Conforme : Vous tirez parti des validations FIPS existantes d'AWS pour protéger l'application.

Il ne s'agit pas simplement de cocher une case sur un formulaire de conformité. Il s'agit de donner à des personnes comme Alex les moyens de faire leur travail de manière sûre, efficace et sans craindre de devenir la prochaine une des journaux.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)