Meilleurs registres MCP en 2026 : comparés pour les développeurs et les entreprises

.webp)

Conçu pour la vitesse : latence d'environ 10 ms, même en cas de charge

Une méthode incroyablement rapide pour créer, suivre et déployer vos modèles !

- Gère plus de 350 RPS sur un seul processeur virtuel, aucun réglage n'est nécessaire

- Prêt pour la production avec un support complet pour les entreprises

Il y a quelques mois, la plupart des équipes considéraient leurs serveurs MCP comme des améliorations légères. Vous en avez trouvé un sur GitHub, vous l'avez connecté à Claude Desktop ou à Cursor via un fichier de configuration JSON, et vous avez poursuivi votre activité. Cette approche s'est révélée efficace pour un nombre limité de serveurs.

Cependant, une fois que vous commencez à étendre votre utilisation à des dizaines de serveurs MCP répartis sur plusieurs équipes, chacun nécessitant une authentification, des attentes en matière de disponibilité, un propriétaire, etc. distincts, vous manquez rapidement de capacité pour tous les gérer.

Toutes ces différentes équipes se retrouvent avec des serveurs dupliqués, avec leurs informations d'identification éparpillées dans l'environnement, sans aucun moyen de savoir quels outils utilisent quel agent.

Dans le même temps, l'évolution rapide du protocole Model Context en a fait une couche d'intégration standard pour l'IA agentique. Le soutien croissant des principaux écosystèmes d'IA et de dizaines de milliers de serveurs a entraîné une évolution beaucoup plus rapide de l'écosystème MCP que l'infrastructure disponible pour le prendre en charge.

C'est là qu'interviennent les registres MCP. Les registres MCP servent de couche d'intégration et de découverte pour les serveurs MCP. Leur portée est très variable, allant de simples catalogues de découverte à des plateformes qui tentent de résoudre les problèmes d'hébergement, de gouvernance et de contrôle d'entreprise.

Le choix de la mauvaise approche peut entraîner :

- Modèles d'hébergement inefficaces qui contribuent à augmenter les coûts du cloud

- Connexions non sécurisées entre des serveurs non vérifiés

- L'absence de pistes d'audit crée des lacunes en matière de conformité

- Des frais d'ingénierie peuvent survenir lors de la gestion manuelle de l'infrastructure

Dans ce guide, nous analysons les meilleurs registres MCP pour 2026, en examinant leurs performances en matière de découverte, de gouvernance, d'hébergement et de préparation des entreprises. Cela vous permettra de sélectionner la plate-forme appropriée pour configurer votre infrastructure d'agents d'IA.

.webp)

Qu'est-ce qu'un registre MCP et pourquoi est-ce important ?

Un registre MCP est un catalogue centralisé qui permet de suivre tous les serveurs MCP, leurs fonctionnalités et la manière de s'y connecter. Vous pouvez considérer le registre MCP comme la couche de découverte de vos outils d'IA.

Les registres MCP ne sont pas les mêmes que les serveurs réels. Ils stockent les métadonnées du serveur telles que :

- Descriptions et fonctionnalités des serveurs

- Points de terminaison de connexion et détails du protocole

- Exigences en matière d'authentification

- Informations sur la version et la compatibilité

Les serveurs réels existent là où ils ont été déployés, que ce soit localement, dans le cloud ou auprès d'un tiers. Cette distinction prend de l'importance à mesure que la taille des systèmes augmente.

Les développeurs peuvent configurer les serveurs manuellement lorsqu'il n'y en a que quelques-uns à gérer. Lorsque les agents se multiplient et que les outils se connectent à de nombreux systèmes à la fois, des problèmes de fragmentation apparaissent :

- Dérive de configuration au sein de l'équipe

- Serveurs dupliqués en cours de création

- Propriété du serveur peu claire

- Application incohérente des risques et des politiques de sécurité sur tous les serveurs

Les entreprises sont de plus en plus conscientes de ce problème croissant : l'IA fantôme. Les équipes peuvent connecter des agents d'automatisation à des outils externes sans supervision, sans aucun moyen de gérer ces connexions potentiellement dangereuses d'exposition aux données, ni aucun contrôle d'accès.

Sans registre MCP central, il n'existe aucun mécanisme permettant de suivre ou d'administrer ces connexions. Le registre MCP fournit la visibilité et le contrôle dont les équipes de la plateforme ont besoin avant que la prolifération des outils ne devienne un problème systémique.

.webp)

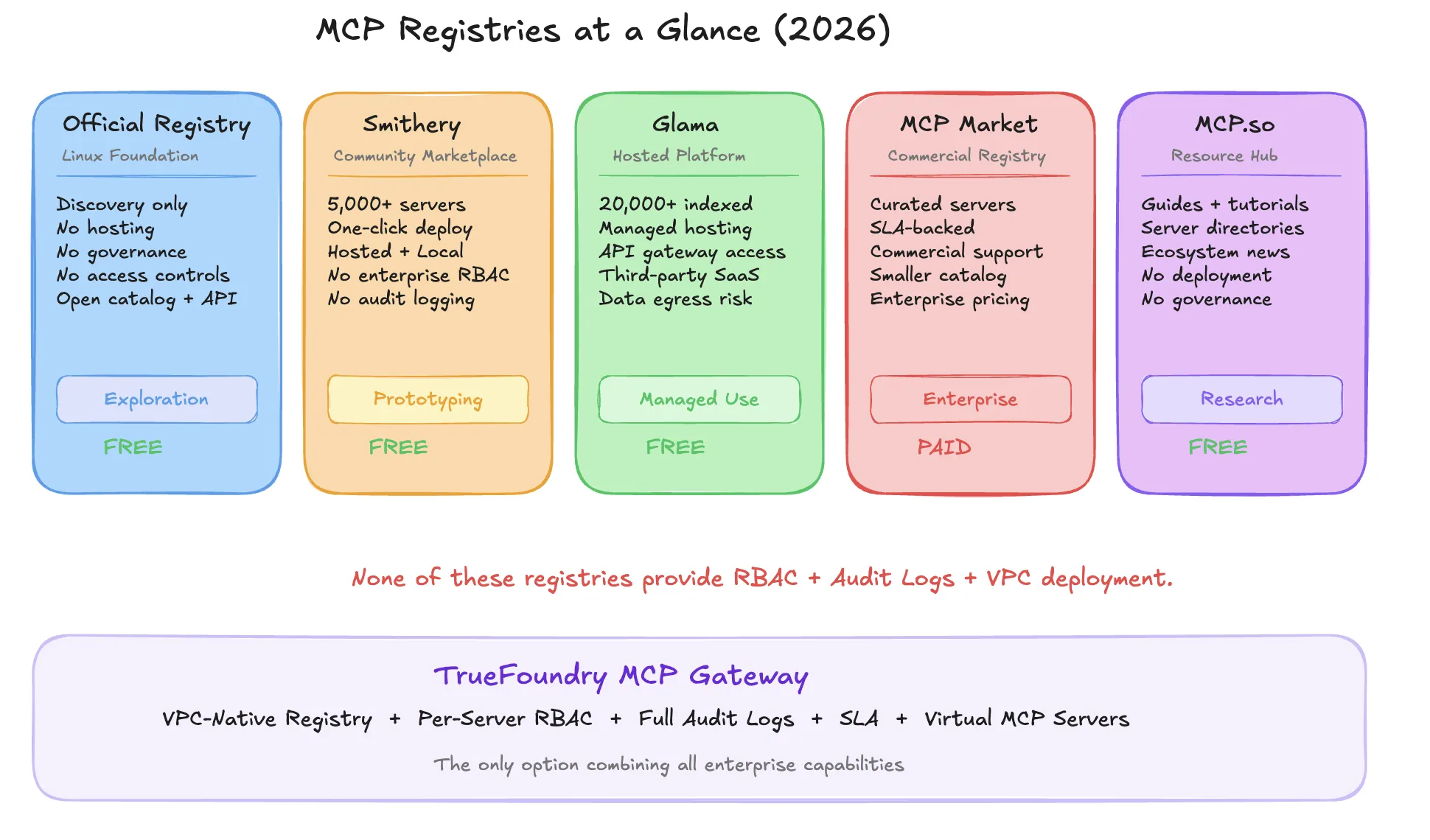

Les meilleurs registres MCP en 2026

Les registres MCP existent pour de nombreuses raisons, notamment la recherche d'un serveur, la fourniture d'un emplacement pour héberger une application ou la gestion de l'utilisation globale du MCPS au sein de l'entreprise.

Vous trouverez ci-dessous un résumé des meilleurs registres MCP comparés en fonction de leur fonction et de leurs capacités.

Registre MCP officiel (registry.modelcontextprotocol.io)

Un référentiel centralisé de métadonnées publiques pour les serveurs MCP, soutenu par Anthropic, GitHub, PulseMCP et Microsoft. Il s'agit d'un méta-registre. Cela signifie que même s'il contient des métadonnées sur les packages, il ne contient PAS le code ou les fichiers binaires réels (qui se trouvent sur npm, PyPI, Docker Hub, etc.).

Limitation :

- Métadonnées uniquement ; ne fournit pas de service d'hébergement ou de fonctionnement ;

- Toujours en préversion et peut subir des modifications importantes ;

- Spécialement conçu pour une consommation programmatique. Ne convient pas à la navigation de l'utilisateur final ;

- Aucune fonctionnalité intégrée de curation, de notation ou de gouvernance ;

Idéal pour

- Auteurs de serveurs MCP qui souhaitent publier leurs métadonnées dans un emplacement canonique ; cela permet à tous les registres et places de marché en aval de le découvrir.

- Développeurs de clients MCP qui souhaitent implémenter des fonctionnalités de découverte à l'aide de l'API REST fournie. Entreprises ayant besoin d'une source UPSTREAM normalisée pour alimenter leurs propres sous-registres privés.

Forgerie

Smithery est l'équivalent le plus proche de Docker Hub dans l'écosystème MCP. Cet outil dispose de plus de 7 000 serveurs disponibles qui peuvent être installés localement à l'aide de la CLI ou exécutés sur l'infrastructure de Smithery en tant que serveurs distants hébergés. Pour les serveurs hébergés, Smithery gérera le runtime et fournira des modaux OAuth aux auteurs de serveurs, afin qu'ils n'aient pas à créer leur propre flux d'authentification à partir de zéro. Le temps entre l'identification de votre outil et sa mise en service est généralement inférieur à une minute.

Limitation :

- Aucun mécanisme de gouvernance d'entreprise tel que le RBAC, les journaux d'audit ou les flux de travail d'approbation

- Aucune visibilité sur les risques de sécurité ou le cycle de vie des jetons pour les serveurs MCP

- La qualité et la fiabilité des serveurs MCP accessibles au public ne sont pas cohérentes

- Non conçu pour répondre aux besoins de conformité dans les environnements de production

Idéal pour :

Les développeurs ou les petites équipes qui souhaitent prototyper les flux de travail des agents en permettant une découverte et une configuration rapides ou menant des expériences impliquant des intégrations MCP.

Glama

Glamas est une source centralisée pour les métadonnées des serveurs MCP publics, gérée par Anthropic, GitHub, PulseMCP et Microsoft, et fait office de méta-registre. Il contient toutes les métadonnées du package MCP mais ne stocke pas le code source ni les fichiers binaires réels. Le code source et les fichiers binaires sont disponibles dans les référentiels standard (NPM, PyPI, Docker Hub) et sont accessibles via Linda.

Restrictions :

- Aucun code source ou package n'est enregistré dans le référentiel Glama ; les contrôles de sécurité reposent entièrement sur les référentiels de packages correspondants.

- Toujours en version préliminaire, sans aucune garantie contre les réinitialisations de données ou les modifications importantes avant la disponibilité générale.

- Conçu principalement pour la récupération programmatique des métadonnées MCP par des sous-registres ; pas pour la navigation des utilisateurs finaux.

- Aucune évaluation ou évaluation intégrée ; celles-ci sont fournies par des sous-registres en aval.

- Ne gère aucun registre pour les clients MCP ou les applications hôtes.

Idéal pour :

- Auteurs de MCP Server qui souhaitent publier facilement leurs métadonnées afin que tous les registres et places de marché en aval puissent les localiser.

- Développeurs de clients MCP qui développent et implémentent des fonctionnalités de découverte à l'aide de l'API REST.

- Les utilisateurs professionnels qui recherchent une source commune en amont de métadonnées MCP à utiliser comme base pour créer des sous-registres privés.

Marché MCP

Marché en ligne pour les outils MCP, MCPMarket.com répertorie plus de 10 000 serveurs MCP dans plus de 23 catégories, notamment les outils de développement, le développement d'API, la science des données et le ML, et la productivité et le flux de travail.

Il s'agit d'un répertoire « organisé par la communauté » doté d'une interface utilisateur Web consultable qui vous permet de filtrer par catégorie, de voir les serveurs MCP en vedette ou officiels et d'obtenir les détails d'installation. Si vous utilisez Cline, le flux de travail d'installation est plus intégré, mais le répertoire lui-même est indépendant du client.

Restrictions :

- L'annuaire communautaire tiers n'est pas un projet MCP officiel. (c'est-à-dire aucune vérification de l'espace de noms ou aucune authentification de l'éditeur comme dans le cas du registre MCP officiel)

- Aucune API programmatique pour MCPMarket.com : il s'agit d'un site Web consultable uniquement (c'est-à-dire qu'il ne s'agit pas d'un registre basé sur une API ; par conséquent, impossible de créer des outils en aval qui s'interfacent avec MCPMarket.com).

- Aucune garantie de qualité ou de sécurité (étant donné que toutes les annonces sont soumises par la communauté, aucun processus d'évaluation officiel ne semble être en place).

- Aucune installation en un clic depuis Mcpmarket.com, sauf si vous utilisez un client spécifique (tel que Cline).

Idéal pour :

Développeurs qui souhaitent parcourir et découvrir les serveurs MCP par catégorie via une interface utilisateur Web, plutôt que d'interroger une API. Un outil utile pour obtenir un aperçu visuel rapide de ce qui est disponible au sein de l'écosystème MCP.

MCP. Donc

MCP.so est un répertoire géré par la communauté pour les serveurs MCP tiers. Il fait partie des plus grands annuaires disponibles aujourd'hui, avec plus de 19 000 serveurs soumis. N'importe qui peut ajouter une entrée au répertoire en soumettant un problème sur GitHub ; c'est à la fois ce qui le rend populaire et ce qui le rend difficile à utiliser.

Limitation :

- Répertoire uniquement ; pas de possibilité d'exécuter du code, pas d'installation en un clic et pas d'API programmatique pour les clients MCP

- Aucune tentative d'évaluation ou de vérification de la qualité ou des risques de sécurité de chaque annonce ; trouver quelque chose qui convient aux environnements de production demande des efforts considérables compte tenu du volume

- Aucune vérification de la propriété de l'espace de noms ni authentification de l'éditeur

- Pas de notes, d'avis ou de statistiques d'utilisation ; il est difficile de savoir quelles annonces sont abandonnées

Idéal pour :

Découverte étendue si vous souhaitez voir le plus grand choix possible de serveurs MCP. Cela peut être utile pour recueillir des informations générales ou pour trouver des serveurs MCP obscurs qui ne figurent peut-être pas sur d'autres listes organisées.

Tableau de comparaison des registres MCP

Comparons les cinq principaux registres MCP selon des paramètres clés :

Qu'est-ce que la plupart des registres ne peuvent pas faire pour les équipes d'entreprise ?

Les limites fonctionnelles de nombreux registres MCP créent quatre lacunes importantes pour le personnel de l'entreprise :

- Absence de restrictions au niveau du serveur : N'importe quel agent IA peut se connecter à n'importe quel serveur enregistré sans contrôle d'accès.

- Aucune piste d'audit : Il n'existe aucun enregistrement indiquant quel agent a accédé à quels outils, quand ou quelles entrées ont été utilisées.

- Aucune gouvernance d'accès : Les registres ne contrôlent pas les paramètres d'autorisation des utilisateurs, des groupes ou des agents au niveau du registre.

- Risque de fuite de données : Les registres hébergés acheminent les appels des outils via une infrastructure réseau externe, ce qui crée des risques de conformité et de sécurité pour les organisations soumises au SOC 2, au RGPD ou à des cadres similaires.

Ces fonctionnalités ne sont pas facultatives. Ils sont exigés par toute organisation soumise à des audits de conformité ou exploitant des systèmes sensibles dans des secteurs réglementés.

.webp)

Pourquoi les entreprises ont-elles besoin d'un registre interne, et pas seulement d'un registre public ?

Les serveurs MCP accessibles au public vous aident à déterminer quels outils existent. Les organisations doivent également déterminer qui peut accéder à ces outils et dans quelles conditions. Un registre interne fournit trois fonctionnalités essentielles :

1. Une seule source d'informations sur tous les serveurs publics et privés

De nombreuses organisations utilisent une combinaison de serveurs externes et de serveurs développés sur mesure pour héberger leurs MCP. Le registre interne crée un emplacement centralisé et contrôlé pour l'archivage des deux types de serveurs.

2. Restrictions du flux de travail d'approbation pour empêcher l'utilisation de Shadow MCP

Avant que les agents puissent accéder à un serveur, celui-ci doit être vérifié afin que l'équipe de sécurité puisse gérer l'accès de l'agent.

3. Les fonctionnalités de contrôle de version et de restauration assurent la stabilité

Les gestionnaires de plateforme pourront attribuer et épingler un agent à une version de serveur spécifique et, si nécessaire, revenir à la version précédente.

Sans ces capacités, les entreprises qui adoptent la technologie MCP à grande échelle seront confrontées aux mêmes défis que ceux créés par les précédentes évolutions vers l'informatique parallèle. Les risques liés à la chaîne d'approvisionnement logicielle posés par les serveurs MCP non gérés sont analogues à ceux posés par les composants logiciels traditionnels non gérés dans les chaînes d'approvisionnement logicielles modernes.

.webp)

.webp)

Comment la passerelle MCP de TrueFoundry résout ce que les registres seuls ne peuvent pas résoudre

Les registres MCP permettent aux agents de découvrir quels outils existent, mais ils n'appliquent pas le contrôle d'accès, ne suivent pas l'utilisation et ne protègent pas les systèmes sensibles contre les modifications du backend. TrueFoundry fournit un plan de contrôle complet qui étend le registre à une couche d'infrastructure gouvernée.

Un registre interne régi au sein de votre propre VPC

Au sein d'un plan de contrôle déployé dans leur propre environnement (AWS, GCP, Azure ou sur site), les utilisateurs peuvent enregistrer des instances de serveurs MCP auto-hébergées et publiques à l'aide de TrueFoundry. Toutes les interactions resteront à l'intérieur du périmètre réseau de l'utilisateur, et les agents ne pourront interagir qu'avec les serveurs autorisés pour les équipes soumises au RGPD ou aux exigences de résidence des données ; c'est indispensable pour le contrôle.

Contrôle d'accès granulaire par serveur

Tous les agents ne devraient pas avoir accès à tous les outils. TrueFoundry utilise le contrôle d'accès basé sur les rôles (RBAC) au niveau du serveur, de sorte que chaque équipe/agent ne peut consulter et invoquer que les outils qu'il est autorisé à utiliser. Les équipes de la plateforme définissent le niveau d'accès dont disposera une fois une équipe ou un agent, puis TrueFoundry l'appliquera à tous les accès à l'outil.

Journalisation des audits de bout en bout avec Identity Context

Toutes les utilisations de l'outil sont automatiquement capturées à l'aide de métadonnées très détaillées et structurées ; cela inclut l'utilisateur qui a appelé l'outil (l'agent), l'identité de l'agent, l'identité du serveur qui a reçu l'appel, la date et l'heure de l'appel, toute entrée dans l'appel et toute sortie de l'appel. Cela fournit des pistes d'audit automatisées conformes à des réglementations telles que SOC 2 et GDPR sans nécessiter de journalisation pour séparer l'infrastructure.

Serveurs MCP virtuels pour plus de stabilité et de flexibilité

En créant un serveur MCP virtuel, TrueFoundry fournit une couche d'abstraction qui permet aux agents de communiquer avec les services principaux (TrueFoundry peut ainsi s'adapter aux modifications apportées aux services sans modifier la logique de l'agent). Par conséquent, les organisations disposeront de processus de production stables et constants, quelles que soient les modifications apportées à l'infrastructure en arrière-plan (cette invariance est maintenue même après la modification de l'infrastructure).

.webp)

Conclusion : la découverte n'est que le point de départ

Les registres MCP communautaires sont appropriés pour l'expérimentation et l'exploration. Cependant, lorsque les entreprises commencent à déployer des MCP dans des environnements de production, ceux-ci ne sont pas suffisants pour assurer la gouvernance et le contrôle requis par les systèmes d'entreprise réglementés ou multi-équipes.

Au fur et à mesure qu'une organisation étend son utilisation des MCP, des défis communs apparaissent : visibilité limitée sur l'utilisation des outils, accès non contrôlé à des services externes, gestion fragmentée des informations d'identification et pipelines de livraison de logiciels dépourvus de contrôles politiques. Sans une couche interne réglementée, ces problèmes peuvent rapidement devenir des problèmes de conformité et de sécurité. Les risques sont similaires à ceux observés avec l'IA parallèle lors des précédentes vagues d'adoption non réglementée de technologies.

TrueFoundry permet aux entreprises d'aller au-delà d'un simple registre MCP en fournissant un plan de contrôle qui inclut la découverte des serveurs, le contrôle d'accès, la journalisation des audits et le déploiement VPC natif sur une plate-forme unique. Les utilisateurs de MCP disposent ainsi d'une base solide pour gérer de manière fiable l'infrastructure MCP dans les environnements de production.

Questions fréquemment posées

Qu'est-ce qu'un registre MCP et comment fonctionne-t-il ?

Un registre MCP est un catalogue centralisé de serveurs MCP stockant les métadonnées du serveur relatives aux outils détectables dynamiquement par les agents. Vos agents peuvent découvrir des outils sans les coder en dur dans votre configuration. Les registres suivent les fonctionnalités, les points de terminaison de connexion et les exigences d'authentification, agissant en tant que couche de découverte pour l'écosystème MCP au sein des équipes de développement et des environnements de production.

Quelle est la différence entre un registre MCP et une passerelle MCP ?

Le registre MCP est un mécanisme de découverte des outils et des ressources disponibles dans l'écosystème MCP. La passerelle MCP fait office de mécanisme d'exécution. Le registre répertorie les outils ; la passerelle contrôle qui a le contrôle d'accès, comment les demandes sont acheminées et comment elles sont enregistrées. Les deux sont nécessaires pour les déploiements d'entreprise gouvernés.

Puis-je utiliser un registre MCP public tel que Smithery dans un environnement d'entreprise de production ?

Les serveurs MCP accessibles au public et les registres MCP publics fonctionnent bien pour la découverte et le prototypage. Cependant, ils ne disposent pas de la gouvernance institutionnelle, du contrôle d'accès et de la journalisation des audits nécessaires pour protéger les données sensibles et les systèmes sensibles dans les environnements de production soumis à des exigences de conformité.

Comment les entreprises gèrent-elles le contrôle d'accès des serveurs MCP à grande échelle ?

Les serveurs MCP accessibles au public et les registres MCP publics fonctionnent bien pour la découverte et le prototypage. Cependant, ils ne disposent pas de la gouvernance institutionnelle, du contrôle d'accès et de la journalisation des audits nécessaires pour protéger les données sensibles et les systèmes sensibles dans les environnements de production soumis à des exigences de conformité.

Que dois-je rechercher dans un registre MCP d'entreprise en 2026 ?

Les entreprises combinent généralement une passerelle MCP, un contrôle d'accès basé sur les rôles, des flux de travail d'approbation et une authentification centralisée pour déterminer quels agents d'automatisation peuvent accéder à quels outils. Cette approche du plan de contrôle empêche les flux de travail d'automatisation non autorisés et crée les pistes d'audit nécessaires à la vérification de la conformité.

TrueFoundry AI Gateway offre une latence d'environ 3 à 4 ms, gère plus de 350 RPS sur 1 processeur virtuel, évolue horizontalement facilement et est prête pour la production, tandis que LiteLM souffre d'une latence élevée, peine à dépasser un RPS modéré, ne dispose pas d'une mise à l'échelle intégrée et convient parfaitement aux charges de travail légères ou aux prototypes.

Le moyen le plus rapide de créer, de gérer et de faire évoluer votre IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)