¿Qué es un MCP Gateway? Una guía práctica para los equipos de IA empresariales

Actualizado: March 12, 2026

.webp)

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Los sistemas de IA ya no se limitan a responder preguntas. Actúan cada vez más. Leen los tickets de soporte, consultan las bases de datos internas, actualizan los CRM, resuelven problemas de Jira y, a veces, activan flujos de trabajo de producción. El paso de los asistentes conversacionales a los agentes operativos cambia la arquitectura subyacente.

La mayoría de los equipos comienzan con conexiones directas. Un LLM llama a una API de Slack. Otro agente consulta Postgres. Un tercero habla con GitHub. Funciona, al principio. Pero a medida que aumenta el número de agentes y herramientas, el patrón se vuelve frágil. Las credenciales están dispersas. Las reglas de acceso se encuentran dentro de las instrucciones. Hay poca visibilidad centralizada de lo que un agente determinado está haciendo realmente.

El Protocolo de contexto modelo (MCP) introduce una forma estándar para que los modelos descubran e invoquen herramientas externas. Elimina la necesidad de crear un código adhesivo personalizado para cada combinación de modelos y herramientas. Eso por sí solo tiene sentido.

Pero el MCP por sí solo no resuelve la gobernabilidad. No impone el control de acceso. No proporciona auditorías centralizadas ni límites de costos. En los entornos empresariales, esas brechas son importantes.

Aquí es donde surge la idea de un MCP Gateway. No se trata de un complemento opcional, sino de una capa de control que hace que MCP se pueda utilizar a gran escala.

Deploy a secure MCP Gateway inside your own cloud environment with TrueFoundry.

- Run the MCP Gateway inside your cloud while maintaining full control over security and access.

¿Por qué los agentes de IA necesitan una capa de integración estandarizada?

La primera generación de sistemas LLM fue en gran medida pasiva. Has enviado un mensaje. Recibiste un mensaje de texto. Si la respuesta era incorrecta, era inconveniente, no catastrófico. Ese modelo ya no es válido.

Los agentes de IA modernos consultan bases de datos, modifican tickets, envían correos electrónicos y activan la automatización posterior. No solo generan lenguaje. Ejecutan la intención. Y una vez que la ejecución entra en escena, la arquitectura importa más que la ingeniería rápida.

La mayoría de los equipos comienzan con integraciones directas. Un agente recibe una clave de API de GitHub. Otro obtiene las credenciales de Slack. Un tercero se conecta al CRM. Cada integración se crea de forma independiente, a menudo dentro del código de la aplicación o de scripts empaquetadores. Se siente rápido. Es rápido. Pero no escala.

Cada agente administra sus propias credenciales. Las reglas de acceso están dispersas. La observabilidad se fragmenta entre los sistemas. Para agregar una nueva herramienta es necesario conectar otra conexión directa. Pronto, nadie tendrá una idea clara de qué agente puede tocar qué sistema.

El patrón tiene un aspecto parecido al siguiente:

.webp)

No hay capa de control. No hay un registro de auditoría central. Sin una aplicación unificada de políticas.

A medida que aumenta el número de agentes, esta topología se vuelve frágil. Lo que comienza como flexibilidad se convierte gradualmente en un riesgo operativo. Una capa de integración estandarizada no es cuestión de elegancia. Se trata de contención.

¿Qué es un protocolo de contexto modelo (MCP)?

El Model Context Protocol, o MCP, es un protocolo abierto que define cómo los modelos de IA descubren e interactúan con herramientas externas. En lugar de que cada modelo se integre con cada API de forma diferente, MCP introduce un lenguaje compartido entre los agentes y los sistemas. Se basa en conceptos similares al protocolo de servidor de idiomas y aplica la misma idea de negociación de capacidades estandarizada al uso de herramientas de inteligencia artificial.

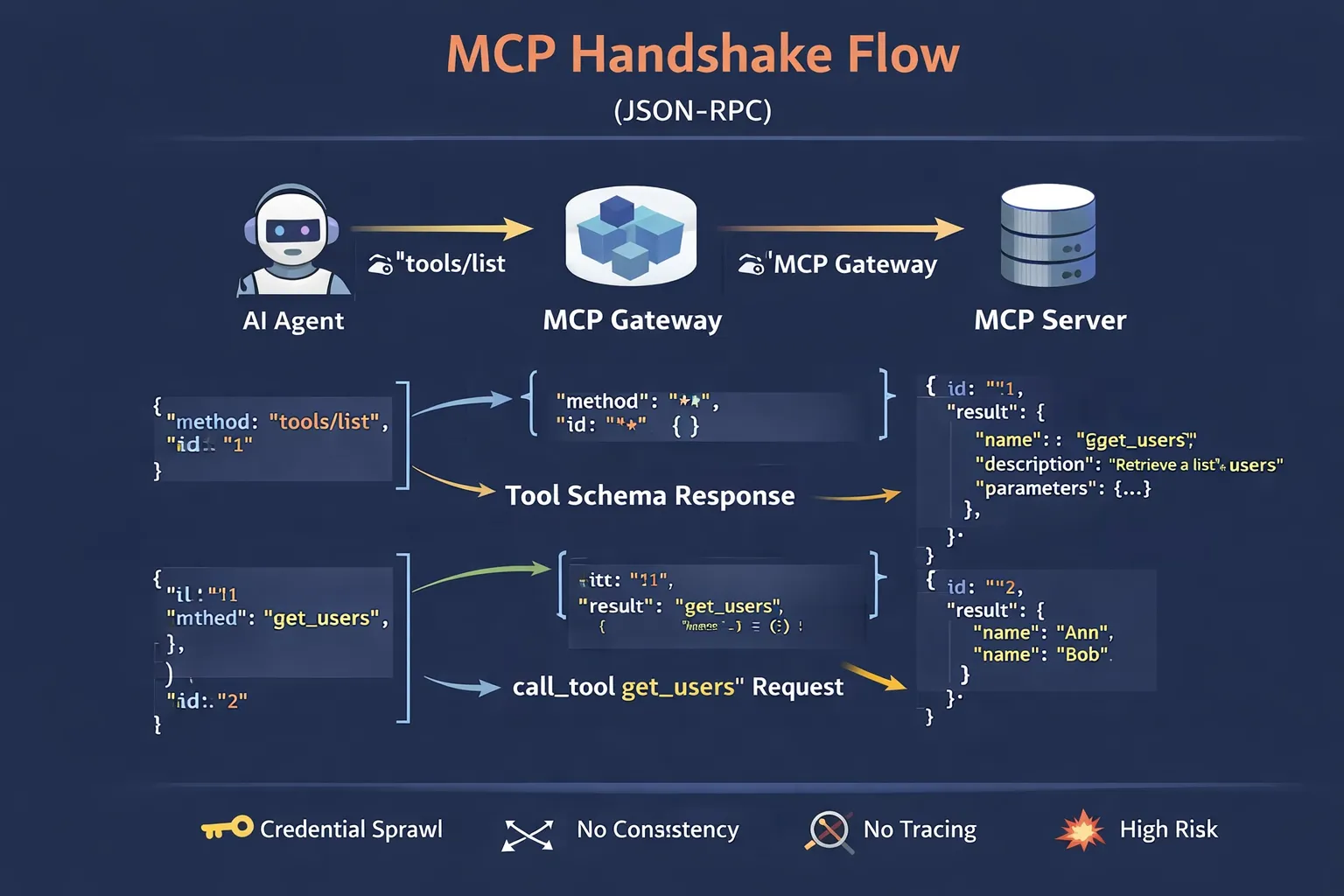

En esencia, MCP usa JSON-RPC a través de HTTP. Cuando un cliente MCP se conecta a un servidor MCP, realiza un paso de detección. El modelo envía una solicitud de herramientas o listas para saber qué herramientas disponibles están expuestas.

{

«método»: «tools/lista»

}

El servidor responde con una lista estructurada de herramientas de MCP, incluidos sus nombres, esquemas de entrada y resultados esperados. Desde allí, el agente puede invocar una herramienta específica mediante el método call_tool y pasar los argumentos que se ajusten al esquema declarado.

Este apretón de manos importa. Estandariza el descubrimiento y la invocación de capacidades en todos los proveedores y sistemas. Un conector GitHub y un conector Postgres exponen las herramientas de manera diferente en el backend, pero a través de MCP presentan una interfaz unificada para el modelo.

En efecto, MCP elimina la explosión combinatoria de integraciones personalizadas. En lugar de escribir código personalizado para cada combinación de modelos y herramientas, los equipos implementan los servidores MCP una vez y permiten que los modelos interactúen mediante un protocolo uniforme. Este se ha convertido en el estándar de MCP para la forma en que los modelos de IA se comunican con los servicios de backend y las fuentes de datos de todo el ecosistema de MCP.

Sin embargo, la estandarización del protocolo no es lo mismo que la gobernanza. Esa distinción se vuelve importante.

¿Qué es un MCP Gateway?

Si el MCP define cómo los modelos hablan con las herramientas, un MCP Gateway define quién puede hablar y en qué condiciones.

Una puerta de enlace MCP se encuentra entre los agentes de IA y uno o más servidores MCP. En lugar de que los agentes establezcan conexiones directas a los servidores, conectores de bases de datos o motores de flujo de trabajo de GitHub, se conectan a la puerta de enlace. La puerta de enlace se convierte en el punto final único: un punto central de entrada para el descubrimiento y la invocación de herramientas. Funciona como un proxy centralizado para todo el tráfico de MCP.

Desde la perspectiva del agente, nada cambia estructuralmente. Aún ejecuta un protocolo de enlace entre herramientas y listas. Sigue emitiendo solicitudes de call_tool. Sin embargo, la puerta de enlace intercepta, evalúa y enruta esas solicitudes antes de que cualquier sistema de respaldo las ejecute.

Como mínimo, el MCP Gateway desempeña cuatro funciones.

En primer lugar, el control de detección. Filtra qué herramientas son visibles para qué agentes.

En segundo lugar, el enrutamiento. Reenvía las solicitudes al servidor MCP apropiado.

En tercer lugar, la autenticación. Valida la identidad y puede propagar las credenciales en nombre de un usuario.

En cuarto lugar, la aplicación de políticas. Puede aplicar límites de velocidad, restricciones de alcance o restricciones de ejecución antes de reenviar el tráfico.

Desde el punto de vista arquitectónico, la diferencia es simple pero profunda:

.webp)

El MCP Gateway centraliza el control sin modificar los servidores individuales. MCP sigue siendo el protocolo. La puerta de enlace se convierte en la capa de administración que hace que el uso del protocolo sea seguro en la producción.

Lea también: Qué es MCP Gateway

Donde el MCP por sí solo se queda corto en los entornos empresariales

El MCP estandariza la interacción. No estandariza el control.

De fábrica, MCP no define el control de acceso basado en funciones. Si un agente puede conectarse a un servidor, puede descubrir todas las herramientas que expone ese servidor. No existe un concepto nativo de determinar el alcance de la visibilidad por equipo, por carga de trabajo o por usuario. El acceso se convierte en un problema de infraestructura ajeno al protocolo en sí.

Tampoco hay una capa de auditoría centralizada. Cada servidor MCP puede registrar su propia actividad, pero no hay un punto de agregación inherente que muestre qué agente invocó qué herramienta, en nombre de quién y en qué secuencia. Reconstruir la intención en diferentes servidores MCP se convierte en un ejercicio manual.

La gobernanza de costos presenta una brecha similar. MCP no rastrea el consumo de tokens ni impone límites de uso. Un agente puede invocar las herramientas de forma repetida, lo que desencadena llamadas a modelos o consultas a bases de datos, sin restricciones presupuestarias integradas.

Luego está el problema de la explosión de la herramienta. A medida que las organizaciones añaden conectores (GitHub, Slack, servicios internos y sistemas de observabilidad), crece la lista de herramientas que se pueden encontrar. Sin controles de visibilidad, los agentes están expuestos a funciones que tal vez no necesiten, lo que complica el razonamiento y aumenta el radio de acción. En tiempo real, la ausencia de políticas de seguridad convierte una brecha de gobierno en un pasivo activo.

El MCP es necesario. No es suficiente. La implementación empresarial exige una capa de control adicional.

Qué es un MCP Gateway y su papel en los sistemas de IA de producción

En entornos de producción, ¿cómo se entiende mejor un MCP Gateway? No es solo un proxy de enrutamiento, sino que se comporta más como un plano de control que se extiende por encima de varios planos de ejecución.

El plano de ejecución se compone de servidores MCP. Se conectan a GitHub, Postgres, Slack, a las API internas y a los sistemas antiguos. Realizan acciones. Devuelven resultados.

El plano de control se encuentra en la puerta de enlace. Decide qué agente puede ver qué herramientas, con qué identidad y con qué restricciones. Esa separación es sutil, pero cambia la forma en que se gestiona el riesgo. Un MCP Gateway es un proxy inverso diseñado específicamente para el tráfico MCP, con funciones de seguridad que los proxies estándar no ofrecen.

Una capacidad crítica es la propagación de identidades. En muchos sistemas reales, un agente de IA actúa en nombre de un usuario humano. Sin propagación, el agente suele ejecutarse con una cuenta de servicio compartida. Con una puerta de enlace, la identidad del usuario autenticado se puede inyectar posteriormente mediante tokens OAuth u OIDC.

El flujo tiene un aspecto similar al siguiente:

.webp)

La puerta de enlace valida el JWT, lo asigna a los permisos de Alice y reenvía la solicitud con sus credenciales específicas. Si Alice no puede eliminar un repositorio, tampoco puede hacerlo el agente que actúa en su nombre. La autorización se aplica en la capa de protocolo, no se asume en las solicitudes.

El corte de herramientas es otra función fundamental. La pasarela filtra las herramientas y lista las respuestas, y muestra solo un subconjunto relevante para un equipo o una carga de trabajo en particular. Las capacidades peligrosas simplemente nunca aparecen en el contexto del agente. Los datos confidenciales y los terminales con altos privilegios permanecen invisibles para los agentes que no tienen por qué acceder a ellos.

Por último, la aplicación de las políticas se produce en la capa de protocolo. Antes de que una solicitud de call_tool llegue a un servidor, la puerta de enlace puede inspeccionar los argumentos, aplicar cuotas o bloquear las operaciones por completo.

En los sistemas de IA de producción, esa capa de mediación se convierte en la diferencia entre la experimentación y la infraestructura gobernable.

Riesgos operativos y de seguridad sin una puerta de enlace MCP

Las conexiones directas del modelo a la herramienta parecen eficaces hasta que se examinan los modos de fallo.

El primer problema es la expansión de las credenciales. Cada agente suele tener sus propias claves de API o cuentas de servicio. Esas claves se encuentran en variables de entorno, archivos de configuración o almacenes secretos repartidos por los servicios. La rotación de credenciales se vuelve tediosa. Revocar el acceso directo a un flujo de trabajo comprometido es peor. No hay un punto de estrangulamiento único.

Luego viene la exposición excesiva de la herramienta. Cuando los agentes tienen un acceso amplio y directo a todos los servidores MCP disponibles, la respuesta entre las herramientas y las listas puede aumentar. Los modelos funcionan mejor cuando el espacio de acción es limitado. Exponer docenas de herramientas externas poco relacionadas aumenta la complejidad del razonamiento y aumenta la probabilidad de que la selección de herramientas sea incorrecta. En otras palabras, la postura de seguridad y el rendimiento del modelo se degradan a la vez.

La observabilidad también sufre. Sin una puerta de enlace que agrupe el tráfico de MCP, rastrear el comportamiento de un agente requiere revisar los registros de varios servidores de MCP. No hay un cronograma de ejecución unificado. La depuración se convierte en conjeturas.

Por último, hay un radio de explosión. Si un agente se conecta directamente a los sistemas de producción con credenciales de alto nivel de privilegio, los errores se propagan inmediatamente. Una instrucción mal interpretada puede desencadenar operaciones irreversibles.

La ausencia de una capa de control no solo reduce la elegancia. Aumenta el riesgo operativo de manera que se agrava silenciosamente con el tiempo.

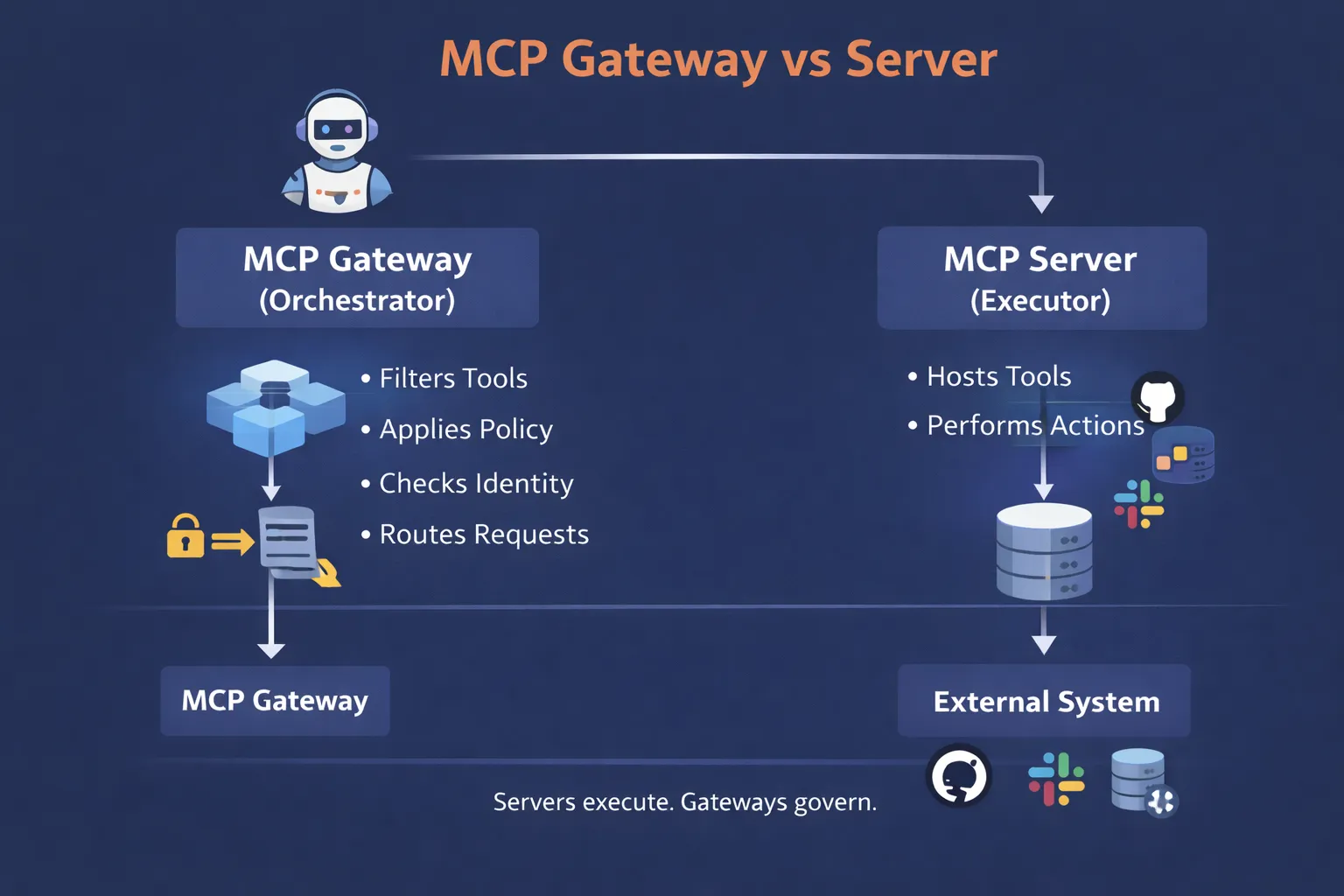

Puerta de enlace MCP frente a servidor

La terminología puede resultar confusa, especialmente porque ambos componentes hablan MCP.

Un servidor MCP es un ejecutor. Se conecta a un sistema específico (GitHub, Slack, Postgres, una API interna) y expone herramientas que realizan acciones concretas. Sabe cómo traducir una solicitud de call_tool en una consulta de base de datos o una llamada a la API. Hace el trabajo.

Un MCP Gateway, por el contrario, es un orquestador. No ejecuta la lógica empresarial. Rige el control de acceso a los servidores de fondo. Filtra las respuestas de detección, impone la autenticación, propaga la identidad, aplica políticas de seguridad y dirige las solicitudes al punto final de ejecución correcto.

La distinción es estructural:

Sin servidores, no hay herramientas. Sin pasarelas, no hay control centralizado. En las arquitecturas de producción, ambas funciones suelen coexistir y cada una opera con un nivel de responsabilidad diferente. Agregar nuevos servidores MCP es sencillo cuando se registran a través de una puerta de enlace; los servidores nuevos se incorporan una vez y sus herramientas están disponibles de forma selectiva en lugar de universal.

¿MCP es mejor que una puerta de enlace de API?

MCP no sustituye a las API ni a una puerta de enlace de API.

Las API siguen siendo la interfaz fundamental entre los sistemas. Definen los contratos, aplican los esquemas y exponen las capacidades empresariales de forma estructurada. Las pasarelas de API se encuentran frente a esas interfaces y gestionan la autenticación, la limitación de la velocidad, la gestión del tráfico y, a veces, la transformación.

El MCP opera en una capa diferente. No reemplaza a los puntos finales REST ni a GraphQL. En cambio, hace que esas API sean utilizables por los modelos de IA. Mediante el descubrimiento y la invocación de herramientas estandarizadas, MCP traduce las capacidades estructuradas de las API a un formato con el que los modelos puedan razonar. Esta distinción es especialmente importante en el caso de la integración de sistemas que incluye tanto los servicios tradicionales como los flujos de trabajo impulsados por la IA.

En las arquitecturas empresariales modernas, las dos suelen coexistir. Las API sirven para servicios e integraciones de aplicaciones. Las pasarelas de API controlan el tráfico HTTP tradicional. Los servidores MCP exponen las capacidades seleccionadas a los agentes. A continuación, una puerta de enlace MCP controla el control de acceso de los agentes.

La relación es complementaria, no competitiva. Eliminar las API colapsaría la integración del sistema. La eliminación de MCP haría que esas API fueran invisibles para los modelos. Los sistemas de IA de producción suelen requerir que ambas capas trabajen juntas.

Capacidades principales de una puerta de enlace MCP empresarial

No todas las puertas de enlace que reenvían el tráfico JSON-RPC califican como preparadas para la empresa. Los entornos de producción exigen algo más que enrutamiento. Requieren identidad, visibilidad y un análisis deliberado de todos los casos de uso, que van desde la atención al cliente hasta los complejos flujos de trabajo de varios pasos.

Autenticación unificada (en nombre del acceso)

.webp)

En despliegues serios, los agentes rara vez actúan solos. Actúan en nombre de alguien. Una puerta de enlace MCP empresarial valida el contexto del usuario entrante, normalmente mediante JWT u OIDC, y propaga esa identidad en sentido descendente. En lugar de una clave de servicio compartida, las solicitudes se ejecutan en nombre de un usuario específico.

Esto evita el problema del «agente genérico». Si un usuario no puede acceder a un repositorio de producción, el agente tampoco. La identidad se aplica en la capa de protocolo, no se asume en las solicitudes.

Registro centralizado de herramientas

Un MCP Gateway empresarial mantiene un registro de los servidores MCP y las herramientas MCP disponibles. En lugar de que cada agente lo descubra todo de forma predeterminada, la visibilidad se gestiona de forma centralizada. Las nuevas capacidades de los servidores nuevos se registran una vez y se exponen de forma selectiva. Esta configuración elimina la falta de documentación que suele surgir cuando los equipos no saben qué herramientas existen y quién puede usarlas.

Registro de auditoría

Todas las invocaciones de tools/list y call_tool se pueden registrar con metadatos: identidad del agente, contexto del usuario, argumentos y estado de respuesta. Esto crea un registro de auditoría coherente en todos los sistemas. Las revisiones de depuración y cumplimiento se vuelven manejables en lugar de forenses.

Agrupación lógica de herramientas

Los sistemas de producción a menudo requieren una exposición limitada. Un agente de soporte no necesita herramientas de administración de bases de datos. Un flujo de trabajo financiero no necesita controles de despliegue. Este tipo de análisis mejora directamente la experiencia del usuario; los agentes se comportan de manera más predecible cuando su espacio de acción es limitado intencionadamente.

Una configuración sencilla podría tener el siguiente aspecto:

servidor_virtual:

nombre: support-scope

permitir_herramientas:

- github.list_issues

- github.get_comments

- crm.update_ticket

La puerta de enlace filtra las respuestas de descubrimiento en consecuencia. Los agentes solo ven lo que deben ver.

La capacidad empresarial no consiste en añadir más herramientas. Se trata de reducir la superficie no controlada.

¿Cómo ayuda MCP Gateway de TrueFoundry a las empresas?

El MCP Gateway de TrueFoundry está diseñado para funcionar donde realmente residen las cargas de trabajo empresariales: dentro del entorno de nube del cliente. Se puede implementar en una VPC dedicada mediante contenedores Docker, lo que significa que el tráfico de herramientas, las credenciales y las interacciones entre modelos no tienen que atravesar una infraestructura compartida externa. Para las industrias reguladas, ese modelo de implementación por sí solo reduce la fricción.

El control de acceso se gestiona con un RBAC detallado entre los agentes, las herramientas de MCP y los equipos. En lugar de codificar las credenciales para convertirlas en tiempos de ejecución de los agentes, la pasarela se integra con los proveedores de identidad centralizados y asigna las funciones a una visibilidad limitada de las herramientas. Las políticas de seguridad son declarativas. La autorización se produce antes de la ejecución.

La bóveda de credenciales es otra preocupación práctica. Las claves de API y los tokens de servicio se almacenan y administran de forma centralizada, en lugar de estar incrustados en archivos de código o entorno. Las políticas de rotación se pueden aplicar una vez a nivel de MCP Gateway, en lugar de aplicarlas a docenas de agentes.

Los entornos de prueba seguros son igualmente importantes. Los equipos pueden definir herramientas aisladas para los agentes de ensayo, lo que evita el acceso directo y accidental a los sistemas de producción. Esa separación se aplica estructuralmente, no solo por convención.

La observabilidad une el sistema. Las invocaciones de herramientas, la propagación de identidades, la telemetría y las decisiones políticas son totalmente rastreables. Las métricas sobre los patrones de uso, la latencia y el tráfico de MCP se muestran en un único panel. Cuando algo se comporta mal, puede inspeccionar la cadena de ejecución sin reconstruir los eventos en varios sistemas.

El objetivo no es la abstracción en sí misma. Se trata de la contención, la claridad y la ejecución controlada en todos los ámbitos Plataformas de automatización MCP dentro de la infraestructura que ya gobierna.

MCP Gateway frente a los enfoques tradicionales

Cuando los equipos evalúan las pasarelas MCP, la comparación real no es solo con otras pasarelas. Va en contra de las alternativas que ya están utilizando.

Una comparación detallada para ver el posicionamiento de TrueFoundry.

| Aspect | Direct Tool Access | API Gateway Only | TrueFoundry MCP Gateway |

|---|---|---|---|

| Tool Governance | None | Limited | Built-in |

| Access Control | Manual | App-centric | Agent-aware RBAC |

| Observability | Minimal | API-level | Tool and intent-level |

| Deployment Model | Ad-hoc | SaaS or self-hosted | Runs in your cloud |

El control de acceso directo maximiza la velocidad, pero deja el control distribuido y frágil. Una puerta de enlace de API mejora la seguridad perimetral, pero no comprende la intención de los agentes ni el alcance de las herramientas. Una puerta de enlace MCP introduce una capa de administración que reconoce específicamente la ejecución basada en modelos y el tráfico de MCP.

La distinción es sutil, pero determina si los sistemas de IA siguen siendo experimentos o se convierten en infraestructura.

Reserva una demostración para obtener más información sobre cómo funciona TrueFoundry MCP Gateway en entornos empresariales.

Reflexiones finales sobre MCP Gateways

MCP proporciona un lenguaje compartido entre modelos y herramientas. Eso por sí solo es un importante paso adelante. Reduce la expansión de la integración y estandariza la manera en que los agentes descubren e invocan sistemas externos. Sin embargo, la estandarización no es gobernanza.

A medida que los agentes de IA se acercan a los sistemas operativos, la arquitectura que los rodea se vuelve decisiva. ¿Quién puede ver qué herramientas? Bajo cuya identidad se ejecutan las acciones. Dónde se encuentran las pistas de auditoría. Cómo se contiene el riesgo. Esas preguntas están por encima de la capa de protocolo.

Una puerta de enlace MCP les responde introduciendo el control sin interrumpir la interoperabilidad.

Para los equipos empresariales, el verdadero cambio es mental. Los agentes ya no son experimentos conectados a las API. Son actores dentro de la infraestructura de producción. Una vez que lo aceptas, la necesidad de un plano de control se vuelve menos opcional y más estructural.

Preguntas frecuentes

¿Qué hace una puerta de enlace MCP?

Una puerta de enlace MCP se encuentra entre los agentes de IA y los servidores MCP. Controla qué herramientas puede ver un agente, aplica la autenticación, enruta las solicitudes y registra la actividad. En lugar de conectarse directamente a sistemas como GitHub o bases de datos, los agentes se conectan a la puerta de enlace, que actúa como capa de control. TrueFoundry lo pone en práctica al proporcionar una interfaz unificada que administra estas conexiones en todo el ecosistema de IA.

¿Cuál es la diferencia entre una puerta de enlace MCP y un servidor?

Una puerta de enlace MCP rige el acceso a esos servidores. Gestiona la identidad, la visibilidad y la aplicación de las políticas antes de invocar cualquier herramienta. Un servidor MCP ejecuta acciones. Se conecta a una herramienta o fuente de datos específica y realiza operaciones. El registro MCP de TrueFoundry le permite organizar estos servidores en grupos gobernados para un mejor control administrativo.

¿Cuál es la diferencia entre la puerta de enlace API y la puerta de enlace MCP?

Un MCP Gateway está diseñado para flujos de trabajo impulsados por agentes. Controla el descubrimiento y la ejecución de las herramientas MCP dentro del protocolo MCP, añadiendo una autorización y una capacidad de observación que las puertas de enlace de API no proporcionan. Una puerta de enlace de API administra el tráfico tradicional de las aplicaciones. Comprende las rutas HTTP, la autenticación y los límites de velocidad. TrueFoundry cierra esta brecha al ofrecer un plano de control de IA especializado que comprende el contexto único de las interacciones entre la LLM y la herramienta.

¿MCP es mejor que API?

No, MCP y las API tienen diferentes propósitos: las API definen las interfaces del sistema y los puntos finales REST, mientras que MCP hace que esas interfaces sean utilizables y detectables por los modelos de IA. En la mayoría de los sistemas empresariales, es necesario que ambas capas trabajen juntas para garantizar una integración perfecta. La plataforma TrueFoundry apoya esta coexistencia al proporcionar interfaces de conector estándar que no requieren cambios en el SDK de las herramientas existentes.

¿Cómo ayuda la pasarela TrueFoundry MCP a las empresas?

TrueFoundry proporciona una puerta de enlace MCP administrada que se ejecuta en su nube. Centraliza la administración de credenciales, aplica un control de acceso detallado y proporciona capacidad de observación en todos los flujos de trabajo de los agentes.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

One Layer of Control for All AI

Controle, implemente y rastree la IA en su propia infraestructura

Reserva 30 minutos con nuestro Experto en IA

La forma más rápida de crear, gobernar y escalar su IA

Demo del libroDescubra más

Blogs recientes

Best AI Agent Platforms in 2026: Compared for Enterprise and Developer Teams

Ashish Dubey

PII Redaction at the Gateway vs. the Application Layer: A Performance and Correctness Analysis

Boyu Wang

Context Engineering at the Gateway Layer: How Session Management Enables Long-Running Agents

Boyu Wang

.webp)

How to Test AI-Powered Systems and LLM Workflows in Production-Like Environments

Ashish Dubey

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)