¿Cómo construir una puerta de enlace de IA compatible con ITAR?

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

GUITARRA, o el Reglamento sobre el tráfico internacional de armas, es un conjunto de reglamentos del gobierno de los EE. UU. administrados por la Dirección de Controles Comerciales de Defensa (DDTC) del Departamento de Estado. Su objetivo principal es controlar la exportación y la manipulación de artículos, servicios y datos técnicos relacionados con la defensa listadas bajo el Lista de municiones de los Estados Unidos (USML).

En pocas palabras, el ITAR rige la forma en que se accede, comparte y transfiere la información y las tecnologías militares sensibles, especialmente a través de las fronteras nacionales. Esto incluye no solo los productos físicos, como armas o componentes de aeronaves, sino también activos digitales como archivos de diseño, código de software o documentación técnica que podrían usarse en el desarrollo o mantenimiento de los sistemas de defensa.

Algunos requisitos clave del ITAR incluyen:

- Acceso de personas en EE. UU.: Solo las personas que son ciudadanos estadounidenses, residentes permanentes legales o que están autorizadas en virtud de exenciones específicas pueden acceder a los datos controlados por el ITAR.

- Residencia de datos: Los datos técnicos controlados deben permanecer en suelo estadounidense a menos que se haya otorgado una licencia de exportación.

- Restricciones de exportación: Cualquier transmisión (incluido el acceso a la nube) de datos del ITAR a entidades o ubicaciones extranjeras se considera una exportación y está estrictamente regulada.

Las infracciones pueden conllevar sanciones severas, incluidas multas de millones de dólares, cargos penales y la pérdida de privilegios de exportación. A medida que las herramientas de inteligencia artificial se integren más en industrias delicadas como la aeroespacial, la defensa y la inteligencia, El cumplimiento del ITAR se vuelve fundamental en el diseño y la implementación de cualquier sistema, especialmente las pasarelas de IA que procesan datos técnicos.

¿Qué es una puerta de enlace de IA compatible con ITAR?

UN puerta de enlace de IA generativa es esencialmente un proxy de API compatible con modelos para servicios de IA. Comprende conceptos específicos de la IA, como el uso de tokens, el filtrado de contenido y el enrutamiento multimodelo. Centraliza la aplicación de las políticas: por ejemplo, inspecciona todos los avisos y respuestas de la IA para detectar contenido confidencial (lo bloquea o redacta según sea necesario) y establece cuotas de fichas y límites de velocidad por usuario o equipo. También dirige las solicitudes al modelo o centro de datos óptimo (por ejemplo, al cambiar entre modelos OpenAI, Anthropic o locales) en función del coste, el rendimiento o las normas normativas.

Un Cumple con ITAR AI Gateway amplía esta idea al agregar los controles requeridos por el Reglamento Internacional de Tráfico de Armas. En resumen, el cumplimiento del ITAR significa seguir las normas del Departamento de Estado de los Estados Unidos sobre la exportación y el manejo de datos técnicos relacionados con la defensa. Esto incluye mantener todos los datos controlados en las jurisdicciones estadounidenses aprobadas y limitar el acceso a las personas estadounidenses. Por lo tanto, una pasarela de IA compatible con el ITAR garantiza que cualquier llamada a un modelo de IA que implique información controlada por el ITAR esté sujeta a estas restricciones. Por ejemplo, puede bloquear las consultas que enviarían datos técnicos protegidos a servidores extranjeros no autorizados, cifrar el tráfico de principio a fin con claves almacenadas en EE. UU., e integrarse con la gestión de la identidad para verificar la ciudadanía del usuario. En efecto, actúa como un «punto de control» seguro para el tráfico de inteligencia artificial: del mismo modo que el personal de seguridad de los aeropuertos inspecciona a los pasajeros y el equipaje, la pasarela ITAR inspecciona y controla las solicitudes de inteligencia artificial. Una puerta de enlace de IA pasa a ser la de su organización Firewall de IA al brindar controles de visibilidad y cumplimiento a cada interacción de la IA.

Por qué es importante una puerta de enlace de IA compatible con ITAR

Las empresas que manejan tecnología aeroespacial o de defensa deben cumplir con el ITAR o enfrentarse a sanciones severas. La violación del ITAR puede resultar en fuertes multas, encarcelamiento y pérdida de los privilegios de exportación. Incluso el uso bien intencionado de la IA puede infringir inadvertidamente el ITAR: por ejemplo, si un ingeniero envía accidentalmente planos militares propios como aviso a una API de IA extranjera, se estaría exportando datos técnicos sin autorización. En los sectores regulados, el cumplimiento del ITAR no es opcional, sino con frecuencia requerido para ganar y mantener contratos gubernamentales.

Una puerta de enlace de IA compatible con el ITAR es importante porque permite a las organizaciones aproveche la IA generativa de forma segura dentro de estos límites legales. Evita que los datos confidenciales se «filtren» fuera de los canales aprobados. Por ejemplo, al imponer la residencia de datos exclusivamente en EE. UU. y comprobar la identidad de los usuarios, la pasarela garantiza que ningún dato del ITAR salga de EE. UU. ni sea visto por ciudadanos extranjeros. También proporciona un registro de auditoría: todas las solicitudes y respuestas de la IA se registran para su revisión forense, lo cual es crucial para demostrar el cumplimiento ante los reguladores. En resumen, la pasarela permite utilizar modelos avanzados de IA y, al mismo tiempo, satisfacer los requisitos de seguridad integrales del ITAR. Como han destacado los expertos del sector, para IA regulada y con múltiples proveedores cargas de trabajo, la solución consiste en implementar un plano de control de pasarelas especializado que aplique políticas como los presupuestos simbólicos, la seguridad del contenido y la «aplicación de la residencia de datos». Sin esta capa de control, las empresas corren el riesgo de utilizar la IA de forma descontrolada, lo que podría infringir el ITAR y comprometer la seguridad nacional.

Requisitos clave para el cumplimiento del ITAR en las pasarelas de IA

Para cumplir con el ITAR, un Puerta de enlace de IA debe incorporar todos los controles de acceso y protección de datos que el ITAR exige para la tecnología relacionada con la defensa. Los requisitos clave incluyen:

- Controles de acceso estrictos: Solo las personas estadounidenses autorizadas pueden acceder a los datos controlados por el ITAR. Esto significa integrarse con los sistemas de identidad corporativos (por ejemplo, el SSO/AD) y aplicar la autenticación multifactor y los permisos basados en funciones. Debe bloquearse cualquier solicitud de un usuario extranjero o no autorizado.

- Cifrado (en tránsito y en reposo): Todos los datos confidenciales que pasen por la puerta de enlace deben estar cifrados de extremo a extremo. Esto incluye cifrar las solicitudes y respuestas de la API mediante TLS y cifrar los datos almacenados (por ejemplo, los registros) en reposo. A menudo, esto requiere claves administradas por el cliente o módulos de seguridad de hardware que permanezcan en los EE. UU.

- Residencia de datos en EE. UU.: La puerta de enlace y todo el procesamiento (incluidos la inferencia y el registro del modelo) deben realizarse en instalaciones o regiones de nube aprobadas de EE. UU. En la práctica, esto significa ejecutar la puerta de enlace en las instalaciones o en una nube gubernamental con sede en EE. UU., y solo invocar modelos de IA que funcionen en regiones de EE. UU.

- Registro de auditoría detallado: El ITAR exige un mantenimiento exhaustivo de los registros. La pasarela debe registrar cada consulta, respuesta, identidad de usuario y marca de tiempo. Estos registros deben almacenarse de forma segura y ser fácilmente auditables. («Los registros de viaje se mantienen»: cada interacción de la IA se registra para su revisión de cumplimiento).

- Filtrado de contenido: La pasarela debe detectar e impedir la exportación de datos técnicos controlados. Por ejemplo, puede bloquear las solicitudes o los resultados que contengan detalles del diseño de la defensa o términos clasificados. Esta moderación de contenido actúa como si la seguridad de un aeropuerto escaneara en busca de artículos prohibidos.

- Mejores prácticas organizacionales: Más allá de las medidas técnicas, las mejores prácticas incluyen la formación regular de los empleados sobre las normas del ITAR y el mantenimiento de una cultura de cumplimiento. Las empresas deben establecer procedimientos de respuesta a los incidentes y de auditoría periódicos para garantizar que las políticas del portal estén actualizadas.

Al cumplir estos requisitos, una puerta de enlace de IA crea un entorno seguro en el que las cargas de trabajo de IA relacionadas con la defensa se pueden realizar sin correr el riesgo de una infracción del ITAR.

Consideraciones de diseño para puertas de enlace de IA compatibles con ITAR

La creación de una puerta de enlace compatible con el ITAR implica un diseño arquitectónico cuidadoso. Entre las principales consideraciones de diseño se incluyen las siguientes:

- Entorno de implementación: La puerta de enlace debe ejecutarse en una infraestructura aprobada. Muchas organizaciones optan por una implementación local o aislada, o utilizan una región de nube del gobierno de EE. UU. (por ejemplo, AWS GovCloud o Azure Government) certificada para ITAR y FedRAMP. Esto garantiza la seguridad física y jurisdiccional de los datos.

- Aislamiento de redes y datos: El diseño debe segmentar la puerta de enlace de las redes públicas. Todo el tráfico dirigido a los proveedores de inteligencia artificial debe pasar únicamente por la puerta de enlace. Las conexiones salientes deben restringirse para que los datos no puedan fluir a puntos finales no autorizados. Es habitual utilizar nubes privadas virtuales (VPC) con reglas de firewall estrictas.

- Administración de claves: Las claves de cifrado utilizadas por la puerta de enlace deben estar bajo el control del cliente. Con frecuencia, esto implica la integración con un módulo de seguridad de hardware (HSM) o un KMS con sede en EE. UU., de modo que las claves nunca salgan del territorio estadounidense. Esto protege contra cualquier acceso extranjero a los datos descifrados.

- Administración de identidades y accesos: La puerta de enlace debe integrarse con los sistemas de IAM corporativos (LDAP/AD, OAuth, etc.) para garantizar la elegibilidad de los usuarios. En un entorno federado, es posible que las pasarelas deban comprobar atributos como los indicadores de ciudadanía o de acreditación de seguridad antes de conceder el acceso.

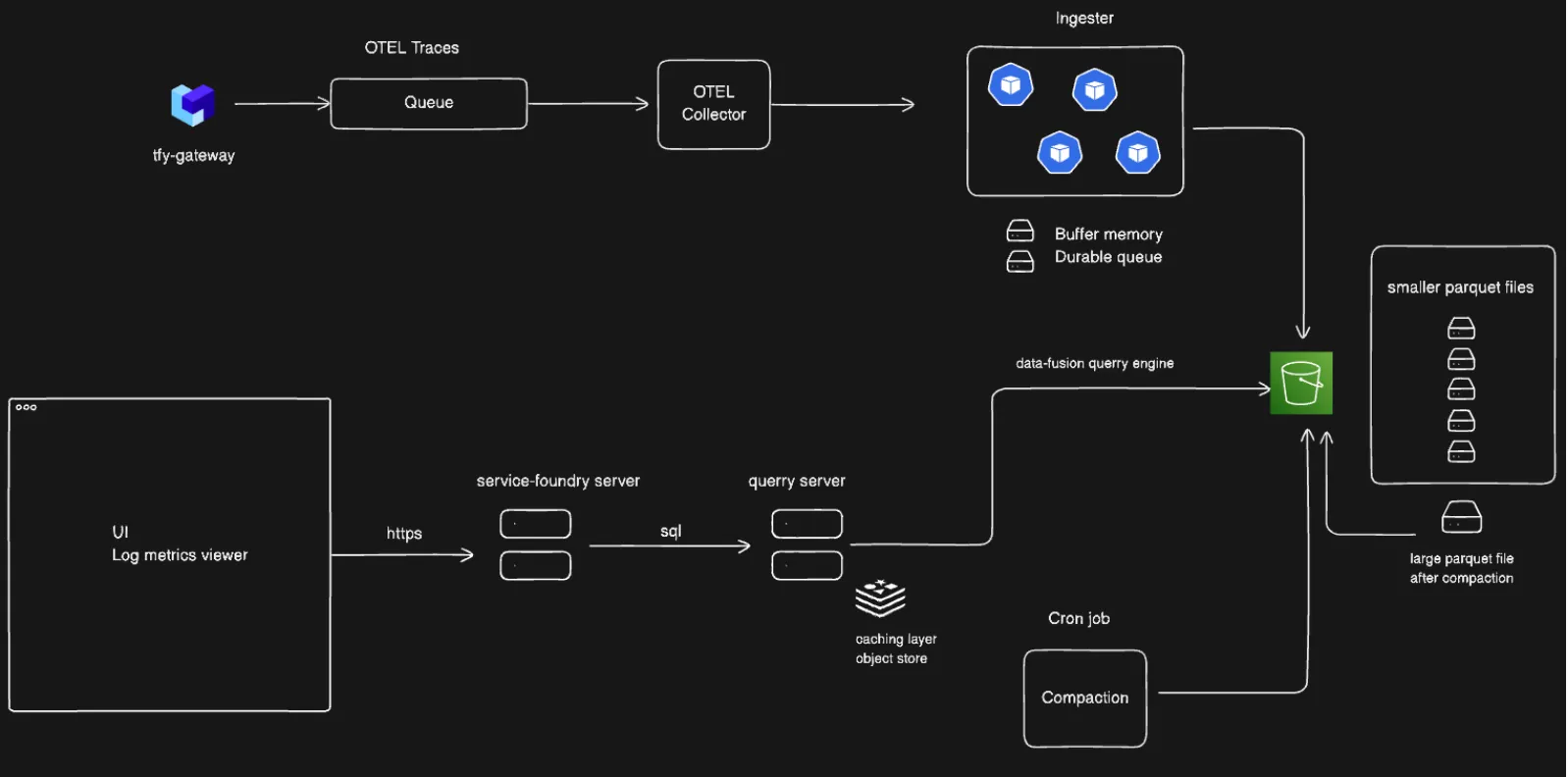

- Arquitectura de registro: La puerta de enlace debe diseñarse de manera que los registros y los análisis también permanezcan dentro del entorno seguro. Por ejemplo, en lugar de reenviar los registros a un servicio de análisis SaaS externo, se puede crear una puerta de enlace para escribir los registros en una base de datos o un almacén de objetos dentro de la red. Esto preserva la soberanía de los datos.

La arquitectura de TrueFoundry, por ejemplo, desacopla los análisis para que todos los registros permanezcan en el plano de control del cliente

- Políticas de acceso modelo: No todos los modelos de IA cumplirán los requisitos del ITAR. El diseño de la pasarela debería permitir seleccionar solo los modelos aprobados. Por ejemplo, si utilizas un LLM en la nube, asegúrate de que el servicio se realice desde centros de datos de EE. UU. y de que el proveedor firme un anexo sobre el procesamiento de datos que abarque el ITAR. La pasarela puede imponer una lista blanca de puntos finales modelo.

- Rendimiento y resiliencia: El cifrado y el filtrado de contenido añaden latencia. El diseño debería tener en cuenta estos gastos generales, tal vez mediante el escalado automático de la puerta de enlace o el uso de hardware de alto rendimiento. La redundancia y la conmutación por error también son importantes (la puerta de enlace se encuentra en la ruta crítica para todas las llamadas de IA).

- Fortalecimiento de la seguridad: Las medidas estándar, como la detección de intrusos, el arranque seguro y el análisis de vulnerabilidades, deben aplicarse al software de puerta de enlace. Un atacante no debería poder aprovechar la puerta de enlace para filtrar datos.

Cada una de estas opciones de diseño ayuda a garantizar que la puerta de enlace aplique las reglas del ITAR por arquitectura. Por ejemplo, al mantener todos los componentes dentro de los límites de los EE. UU. y bajo un control estricto, la pasarela cumple con el requisito del ITAR de «residencia de los datos en los EE. UU.». Al vincularse a la identidad corporativa, hace cumplir el requisito de «solo personas estadounidenses autorizadas». En la práctica, la arquitectura de la pasarela debe tratar los datos confidenciales con el mismo cuidado que cualquier sistema de defensa clasificado.

Capacidades principales de una puerta de enlace de IA compatible con ITAR

Una puerta de enlace de IA compatible con ITAR proporciona un amplio conjunto de capacidades de seguridad y administración diseñadas para cumplir con las normativas. Las funciones principales incluyen:

- Acceso y autenticación seguros: Se integra con la identidad empresarial (LDAP/AD, SSO) y la IAM, lo que garantiza que solo los usuarios autenticados y autorizados (verificados como personas estadounidenses si es necesario) puedan usar las API de IA. Admite la autenticación multifactorial y los permisos detallados.

- Moderación y filtrado de contenido: Analiza todos los avisos y respuestas generadas por la IA en busca de contenido no permitido. Esto puede incluir términos técnicos militares, datos personales o cualquier información clasificada. Las salidas riesgosas se bloquean o censuran antes de que lleguen al usuario.

- Enrutamiento multimodelo: Dirige las solicitudes a los modelos o puntos finales de IA apropiados. En los casos de uso del ITAR, la pasarela se puede configurar para enviar solicitudes únicamente a los modelos locales aprobados o a los modelos en la nube alojados en regiones de EE. UU. Puede realizar una conmutación por error para hacer copias de seguridad de los modelos de forma transparente.

- Gobernanza del uso: Aplica las cuotas y los límites de velocidad en el uso de la IA. La pasarela hace un seguimiento del consumo de tokens por usuario, proyecto o departamento, y puede reducir o interrumpir el tráfico que supere los límites de las políticas. Esto evita las consultas infrecuentes y ayuda a controlar los costos.

- Cifrado extremo a extremo: Toda la comunicación a través de la puerta de enlace está cifrada. La puerta de enlace utiliza claves administradas por el cliente para el TLS y el cifrado de datos, lo que garantiza que ni siquiera los operadores de la puerta de enlace puedan leer datos confidenciales en texto plano.

- Registro y auditoría exhaustivos: Cada llamada a la API y cada respuesta del modelo se registra en detalle. Los registros incluyen metadatos como la identidad del usuario, las marcas de tiempo, las solicitudes completas y los resultados. Estos registros se almacenan de forma segura (por ejemplo, en un almacenamiento cifrado) para su posterior auditoría o investigación. La pasarela suele proporcionar paneles de control o integraciones para supervisar el cumplimiento en tiempo real.

- Motor de aplicación de políticas: La pasarela puede aplicar reglas de políticas complejas a cada solicitud. Por ejemplo, puede eliminar automáticamente la información personal identificable de los resultados, bloquear determinadas categorías de mensajes o solicitar la aprobación de las consultas confidenciales. Las actualizaciones de las políticas entran en vigor inmediatamente en toda la organización.

- Observabilidad y alertas: La pasarela incluye la supervisión de su propio estado (latencia, errores) y de los flujos de datos. Puede alertar a los administradores si se producen patrones inusuales (por ejemplo, un aumento en el número de consultas o un intento de infracción de una política), para que los equipos de cumplimiento puedan responder con rapidez.

En conjunto, estas capacidades transforman la puerta de enlace en un punto de control único para todos los riesgos relacionados con la IA. Como describe TrueFoundry, la puerta de enlace actúa básicamente como una «torre de control» de la IA, ya que toma decisiones informadas sobre a qué modelo recurrir, cómo gestionar los resultados y cómo reforzar la seguridad en cada interacción con la IA.

En el contexto del ITAR, cada una de estas funciones principales está alineada con el cumplimiento: el estricto control de acceso y el cifrado protegen los datos, los filtros de contenido impiden las exportaciones prohibidas, las opciones de enrutamiento garantizan el alojamiento en EE. UU. y los registros proporcionan el registro de auditoría exigido por la ley.

Lista de verificación de implementación y mejores prácticas

La implementación exitosa de una puerta de enlace de IA compatible con el ITAR implica tanto pasos técnicos como procesos de gobierno. A continuación se muestra una lista de verificación de las acciones clave y las mejores prácticas:

- Identifique el alcance del ITAR: Cataloga todos los datos y casos de uso relacionados con la IA para determinar qué está controlado por el ITAR (por ejemplo, diseños de defensa, código de software militar). Clasifique estos activos de acuerdo con la lista de municiones de EE. UU.

- Regístrese y planifique: Asegúrese de que la organización esté registrada en la DDTC (Defense Trade Controls) si es necesario y de que haya un plan de cumplimiento del ITAR por escrito. Si bien no es específico de la pasarela, el registro reglamentario es un paso fundamental.

- Seleccione el entorno: Elija un entorno de despliegue que cumpla con los requisitos del ITAR. Por ejemplo, implemente la puerta de enlace en una región de nube exclusiva de EE. UU. o en un enclave local. Configure la red o la VPC para que ningún tráfico pueda eludir la puerta de enlace.

- Implemente el cifrado y la administración de claves: Utilice un cifrado seguro para todos los flujos de datos. Guarde los certificados TLS y las claves de cifrado en una bóveda segura o un HSM (módulo de seguridad de hardware) dentro de los EE. UU. Asegúrese de que las bases de datos o los depósitos de almacenamiento de registros también estén cifrados y en ubicaciones aprobadas.

- Integre los controles de identidad: Conecte la puerta de enlace a los proveedores de identidad corporativos (por ejemplo, LDAP, Okta). Defina grupos de usuarios que se asignen a las funciones de autorización del ITAR. Configure el SSO y aplique la autenticación estricta (MFA) para el acceso a las puertas de enlace.

- Configure las políticas de puerta de enlace: Defina las políticas reales de uso de la IA en la puerta de enlace. Esto incluye incluir en la lista blanca los puntos finales de los modelos aprobados (por ejemplo, las LLM autohospedadas o servicios específicos de IA en la nube), el establecimiento de reglas de filtrado de contenido (por ejemplo, bloquear cualquier resultado que coincida con palabras clave militares) y la especificación de cuotas.

- Habilitar el registro y la supervisión: Activa el registro detallado de solicitudes/respuestas. Verifique que los registros capturen todos los campos obligatorios y estén escritos en un almacenamiento seguro y con acceso controlado. Configure paneles o alertas de SIEM para supervisar la actividad de las puertas de enlace en busca de anomalías.

- Realizar pruebas y validaciones: Simule casos de uso comunes (y casos de uso indebido) para probar la puerta de enlace. Por ejemplo, intente enviar un mensaje confidencial o conectarse como usuario no autorizado y confirme que la puerta de enlace lo bloquea. Realice una revisión de seguridad o una prueba de penetración en la puerta de enlace.

- Capacite a los usuarios y administradores: Informe a los usuarios de IA y a los operadores de plataformas sobre la nueva puerta de enlace. Asegúrese de que los desarrolladores sepan cómo enrutar todas las llamadas de IA a través de la pasarela y entiendan los conceptos básicos del ITAR. Brinde capacitación sobre cumplimiento para que el personal conozca la importancia de estos controles.

- Mantenimiento y auditoría: El cumplimiento del ITAR es continuo. Audite regularmente los registros y las políticas. Actualice las reglas del portal a medida que cambien las regulaciones o las necesidades empresariales. Documente todas las actividades de cumplimiento en caso de una inspección.

Seguir esta lista de verificación ayuda a garantizar que el despliegue técnico se alinee con los requisitos de procedimiento del ITAR. Por ejemplo, las prácticas estrictas de acceso y cifrado abordan los «requisitos clave de ciberseguridad del ITAR», como limitar el acceso al personal autorizado y cifrar los datos en tránsito y en reposo. Las medidas de formación y auditoría cumplen con las exigencias del ITAR en cuanto a una cultura de cumplimiento. De hecho, la implementación de la pasarela pasa a formar parte del programa general de cumplimiento del ITAR de la organización.

Desafíos en la implementación de pasarelas de IA compatibles con ITAR

La implementación de una puerta de enlace compatible con ITAR no está exenta de dificultades. Algunos de los principales desafíos incluyen:

- Complejidad regulatoria: Los reglamentos del ITAR son detallados y, a menudo, están abiertos a la interpretación. Decidir si un dato determinado o el resultado de un modelo son «datos técnicos» sujetos al ITAR puede resultar complicado. A muchas organizaciones les resulta difícil interpretar y aplicar las reglas de forma continua.

- Gestión continua del cumplimiento: Incluso después de la configuración inicial, es difícil mantener el cumplimiento de principio a fin para todos los flujos de datos de IA. Los empleados pueden generar nuevas instrucciones o usar modelos nuevos que no estaban previstos. Garantizar que cada interacción de la IA se mantenga dentro del «límite» de cumplimiento requiere una supervisión y actualizaciones constantes.

- Servicios de IA de terceros: Muchos modelos de IA populares están alojados por proveedores extranjeros o comerciales que pueden no garantizar un manejo seguro de ITAR. Verificar que una API de IA externa solo procese datos en regiones de EE. UU. (y que el personal del proveedor esté compuesto exclusivamente por personas estadounidenses) puede resultar difícil. Esto a menudo obliga a las organizaciones a limitar las opciones de modelos.

- Gastos generales de rendimiento y costes: El cifrado, el filtrado y el registro suponen una sobrecarga. Las consultas pueden ejecutarse un poco más despacio, y hospedar todo en entornos exclusivos de EE. UU. (lo que puede resultar más caro) aumenta los costos. Ampliar la puerta de enlace para gestionar las cargas empresariales y, al mismo tiempo, preservar la velocidad puede ser un desafío de ingeniería.

- Uso de Shadow AI: Sin controles estrictos, los usuarios pueden intentar eludir la puerta de enlace mediante herramientas no compatibles o claves de API codificadas de forma rígida. Detectar y prevenir este uso de la «IA oculta» es crucial, pero no sencillo.

- Complejidad de la integración: La puerta de enlace debe conectarse a muchos sistemas (IAM, registro, modelos). Garantizar la compatibilidad y el buen funcionamiento de todos estos componentes puede resultar complejo. Las organizaciones también deben coordinar los equipos de seguridad, TI y desarrollo para administrar la puerta de enlace de manera eficaz.

En la práctica, las empresas suelen subestimar estos desafíos. Como señala un análisis del sector, «el cumplimiento del ITAR presenta una serie de desafíos para las organizaciones», desde ideas erróneas sobre lo que abarca el ITAR hasta la dificultad constante de controlar los datos del ITAR. Superar estos obstáculos requiere una planificación cuidadosa, un compromiso organizacional y, a veces, un cambio cultural. Sin embargo, a pesar del esfuerzo, el riesgo de no cumplir (con sus severas sanciones) hace que sea imperativo.

Conclusión

A medida que la IA se vuelve fundamental para la innovación en la defensa y la industria aeroespacial, es fundamental garantizar que estas poderosas herramientas obedezcan las regulaciones de exportación. Un portal de IA compatible con el ITAR proporciona la capa de control necesaria: actúa como un «firewall de inteligencia artificial» que hace cumplir los estrictos requisitos del ITAR y, al mismo tiempo, posibilita un uso productivo de la IA. Al combinar una seguridad sólida (cifrado, autenticación y registro) con la aplicación de políticas específicas para la IA (filtrado de contenido, enrutamiento por modelos), la pasarela ayuda a las empresas a aprovechar los beneficios de la IA sin correr el riesgo de infringir la normativa.

En resumen, el cumplimiento del ITAR para la IA se logra mediante un diseño y una gobernanza cuidadosos. La pasarela debe operar dentro de la jurisdicción de los EE. UU., cifrar todos los datos, autenticar a todos los usuarios y mantener un registro de auditoría de todas las interacciones. Si bien la implementación de un sistema de este tipo implica desafíos técnicos y organizativos, en última instancia es lo que hace que el uso de la IA sea defendible en las industrias reguladas. Con las directrices descritas anteriormente, las organizaciones pueden adoptar con confianza la IA generativa en contextos de defensa, con la confianza de que sus datos y consultas se mantienen en el lado correcto del ITAR.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)