TrueFoundry contra Apigee (Google): Por qué un plano de control de IA diseñado específicamente supera a una estrategia de MCP que prioriza la administración de API

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

§0 — TL; DR and quick selection

Escenario real: de las API a los agentes

Una gran empresa ya utiliza Apigee para las API internas y de socios. El equipo de IA ahora quiere permitir que los agentes usen esas API como herramientas. A primera vista, la respuesta parece obvia: basta con exponer las API a través del soporte MCP de Apigee y reutilizar la pila de políticas existente.

Eso te ayuda a tomar parte del camino.

Pero el verdadero sistema de producción tiene más partes móviles:

- selección de modelos y conmutación por error,

- presupuestos simbólicos y cuotas,

- control rápido de versiones,

- descubrimiento y selección de herramientas,

- verificaciones de políticas previas y posteriores a la herramienta,

- intermediación de credenciales de usuario a herramienta,

- trazas que conectan las llamadas a modelos con las llamadas a herramientas,

- patrones de implementación para entornos regulados y autohospedados.

Apigee aborda claramente una parte de esa superficie. Direcciones de TrueFoundry todo ello como un límite de productos de IA de primera clase. [4] [5] [6] [7] [8] [9] [10] [11]

Selección rápida editorial

- Elige Apigee si tu objetivo principal es convierta las API existentes en herramientas de MCP gobernadas y ya tienes un entorno de API sólido centrado en Apigee. [1] [2] [3]

- Elija TrueFoundry si tu objetivo principal es opere la IA de agencia empresarial de principio a fin: modele el acceso, el enrutamiento, los presupuestos, las solicitudes, los servidores MCP, las barreras, los seguimientos y los flujos de trabajo de los agentes en una sola plataforma. [4] [5] [6] [7] [8] [9] [10] [11]

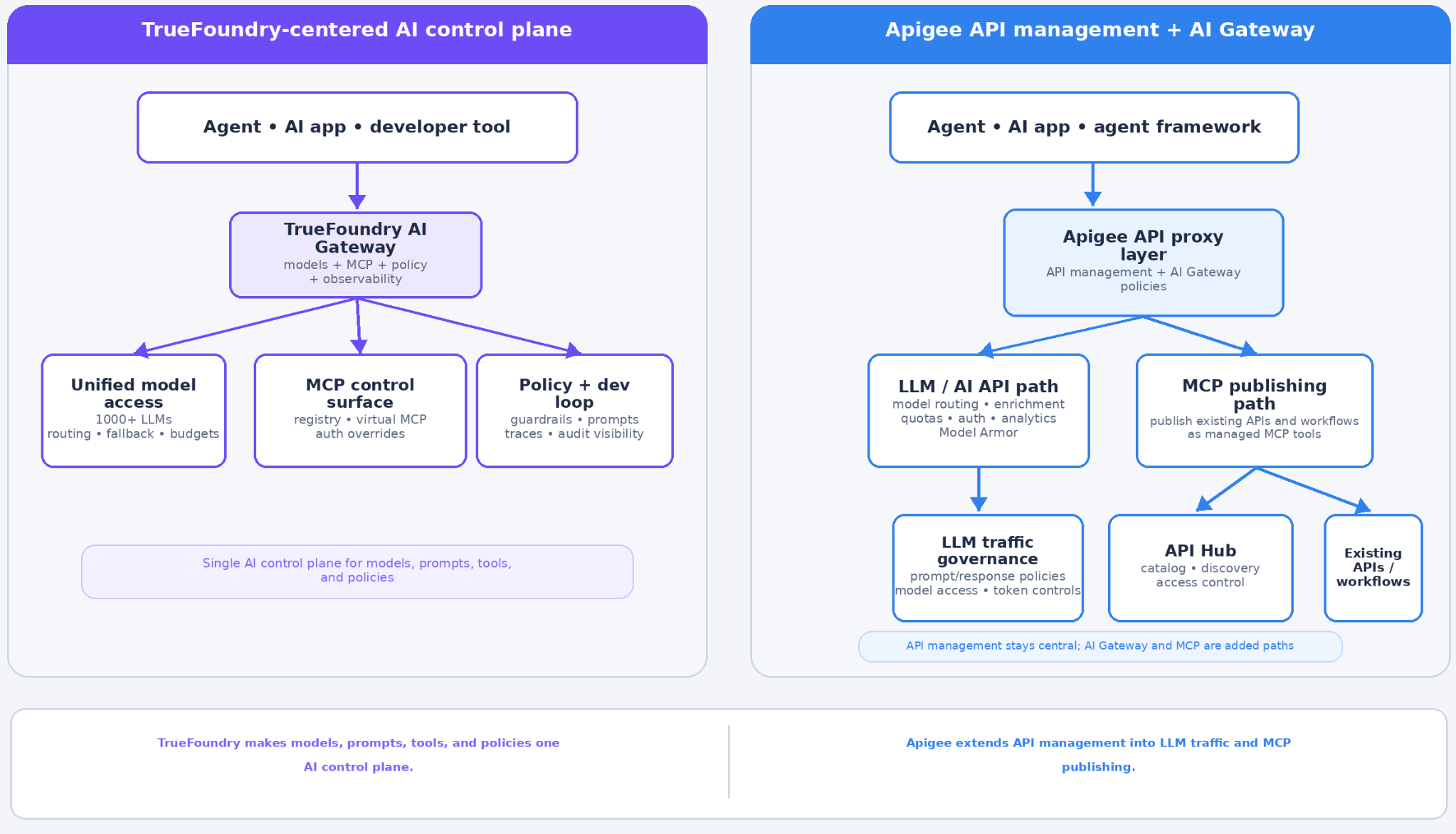

§1 — La diferencia arquitectónica central

Apigee parte del mundo de las pasarelas de API y se extiende hacia la IA.

TrueFoundry parte del mundo de las pasarelas de IA y se extiende a las API, los servidores MCP y los agentes.

Esa distinción no es cosmética. Cambia la forma del plano de control.

Los propios documentos de Apigee afirman que es la plataforma de gestión de API nativa de Google Cloud, que proporciona proxies de API de alto rendimiento y una rica capa de políticas para los servicios de backend. [1] Su compatibilidad con MCP permite a los agentes utilizar API seguras y gobernadas y flujos de trabajo personalizados en API Hub como herramientas, a menudo sin cambiar las API de backend existentes. [2] [3]

Se trata de una excelente habilitación de API a agente.

Los documentos de TrueFoundry, por otro lado, describen el AI Gateway como el proxy entre aplicaciones y LLM Suppliers and MCP servers, with unified models of access, enrutation, governance, observability, quick administration, MCP registry and capacidades orientadas a los agentes. [4] [5] [6] [7] [8] [9] [10] [11]

La implicación práctica es sencilla:

Apigee adapta tu entorno de API para que lo usen los agentes. TrueFoundry controla todo el tiempo de ejecución de la agencia.

En otras palabras, Apigee convierte a MCP en una función de la administración de API.

TrueFoundry está haciendo que las API, los modelos, las instrucciones y las herramientas sean todas las características de un plano de control de IA.

Esa es la principal ventaja arquitectónica.

§2 — Qué hace bien Apigee

Cualquier comparación seria debería decir esto claramente:

1) Apigee ofrece a las empresas una forma sólida de adaptar las API existentes

Google documenta que, con la compatibilidad con MCP de Apigee, puedes usar las API existentes como herramientas de MCP y registrar los proxies de MCP implementados en API Hub. [2] [3] El blog de Google Cloud dice explícitamente que puedes hacerlo sin cambiar las API existentes, escribir código adicional o administrar tú mismo los servidores MCP locales o remotos. [2]

Esta es una historia de migración poderosa para empresas con grandes conjuntos de API.

2) Apigee cuenta con una maquinaria madura de políticas de tráfico y seguridad

El sistema de políticas principales de Apigee es amplio. Incluye políticas estándar y ampliables, controles de seguridad, mediación, speed limitation, cuotas y lógica personalizada mediante políticas de JavaScript, Python, Java y XSLT. [1] [12]

Para el tráfico específico de la IA, los documentos de Google:

- PromptToken limit para la limitación inmediata de los tokens, [13]

- Cuota de token LLM para controlar el consumo de fichas durante intervalos más largos, [14]

- Saneamiento model based in blindaje for indications and respuestas model, [15] [16]

- y una integración más amplia de las políticas de Model Armor en los proxies de Apigee. [17]

Esto significa que Apigee ya no es «solo una puerta de enlace API genérica» en este ámbito.

3) Apigee es fuerte cuando el sistema de registro sigue siendo API

Si su arquitectura es fundamentalmente:

- API empresariales existentes,

- una sólida gobernanza de los productores de API,

- catálogos de API Hub existentes,

- los equipos de operaciones de Apigee existentes,

entonces Apigee ofrece una ruta de extensión de baja fricción hacia herramientas de agencia. [1] [2] [3]

Todo eso es real.

§3 — Por qué TrueFoundry es la mejor opción para la IA empresarial

El argumento riguroso no es «Apigee no puede usar IA». Evidentemente sí que puede.

El caso riguroso es el siguiente:

Apigee sigue dando prioridad a la administración de las API. TrueFoundry prioriza el tiempo de ejecución de la IA.

Esto es importante porque la IA de las agencias empresariales no es solo la exposición a las API.

1) TrueFoundry unifica la gobernanza de modelos y herramientas en una sola plataforma

Los documentos de TrueFoundry dicen explícitamente que AI Gateway se encuentra entre las aplicaciones y los proveedores de LLM y los servidores MCP. [4] Esto significa que el acceso al modelo y el acceso a las herramientas se rigen en el mismo lugar.

Esta es una arquitectura más sólida que la unión:

- un sistema para modelar el enrutamiento,

- un sistema para un ciclo de vida rápido,

- un sistema para la exposición al MCP,

- un sistema de rastreo.

Cuando el plano de control está fragmentado, la política se fragmenta con él.

2) Cuenta con modelos de enrutamiento, presupuestos, límites de velocidad y almacenamiento en caché de primera clase

TrueFoundry documenta públicamente:

- acceso unificado a Más de 100 LLM, [4]

- direccionamiento/política de modelo virtual con reintentos y retrocesos, [5]

- speed limit for LLM work cargas, [6]

- límite de presupuesto with estratificate rules, [7]

- seguimiento de costos, [8]

- almacenamiento en caché exacto y semántico. [9]

Apigee documenta las políticas de tokens y los controles de tarifas para el tráfico de IA. [13] [14] Sin embargo, la historia pública de Apigee MCP sigue centrada en exponer las API como herramientas. No presenta a Apigee como el mismo tipo de plano de control unificado y multimodelo del tiempo de ejecución de la IA que presenta TrueFoundry. [2] [3]

Esa es una diferencia estructural importante.

3) TrueFoundry tiene una superficie de control nativa de MCP más profunda

Los documentos de MCP de TrueFoundry muestran:

- registro MCP centralizado, [10]

- gestión unificada de tokens, [10]

- arquitectura de autenticación entrante/saliente dividida, [11]

- RBAC/ABAC a nivel de herramienta, [10] [11]

- Authentication anulations para credenciales específicas del usuario, [18]

- Virtual MCP server para paquetes de herramientas seleccionados para varios servidores sin implementación adicional, [19]

- De API abierta a MCP caminos, [20]

- basado en un estudio hospedado y otros patrones de implementación de MCP. [21]

La historia de MCP de Apigee es real, pero gira en torno a los proxies MCP para las API y el análisis de API Hub. [2] [3] La historia de MCP de TrueFoundry se basa más en la gobernanza de las herramientas de IA empresarial en sí.

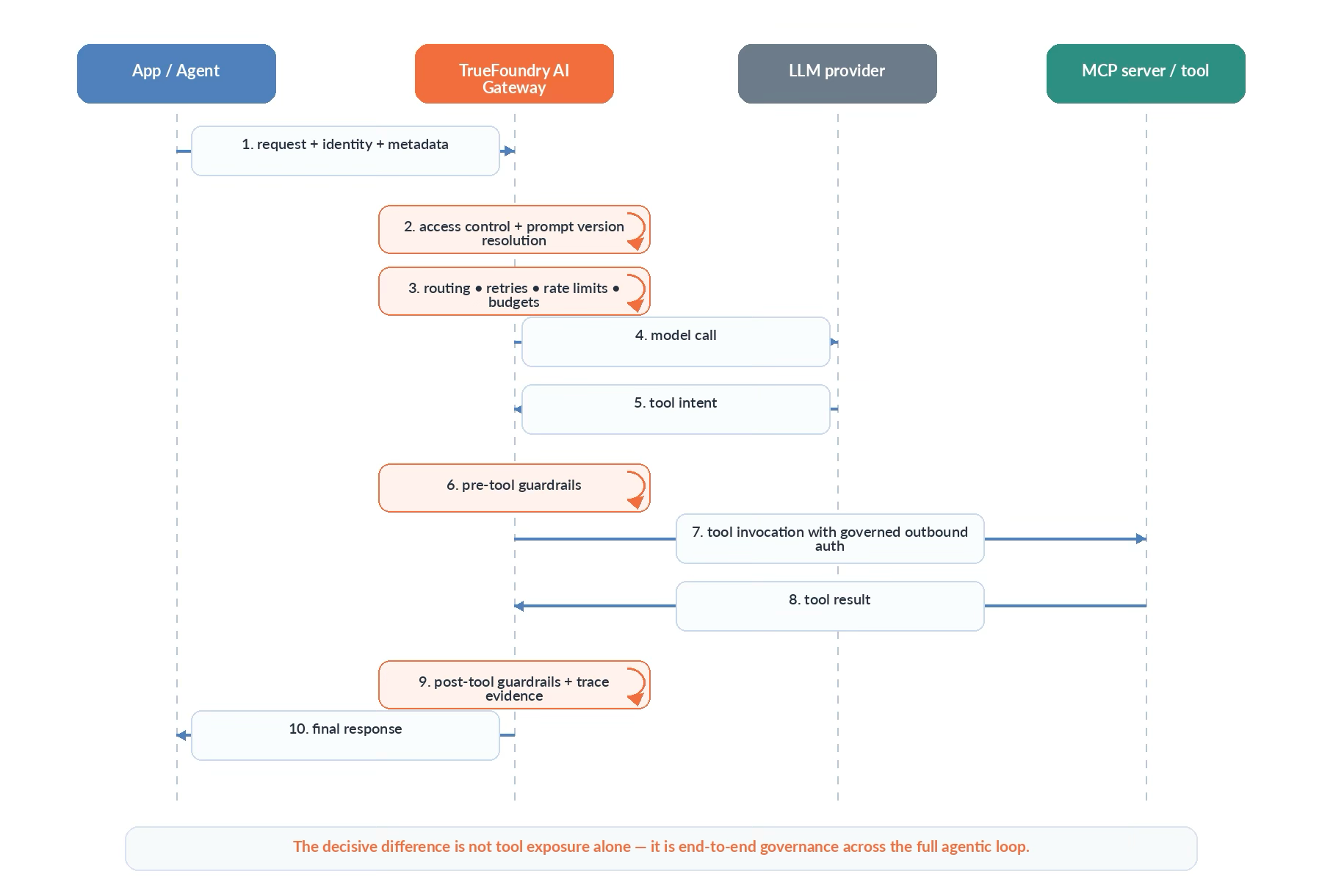

4) TrueFoundry documenta las barreras dedicadas al ciclo de vida de MCP

Este es uno de los diferenciadores más fuertes.

TrueFoundry documenta la ejecución de las barandillas de MCP antes y después de la herramienta, las pruebas en Playground y la inspección mediante trazas. [22] También documenta las barandillas de Cedar y OPA para obtener una autorización detallada sobre las ejecuciones de herramientas de MCP. [23] [28]

Apigee documenta el saneamiento basado en Model Armor para obtener indicaciones y respuestas modelo, lo cual es valioso para la seguridad de la LLM. [15] [16] [17] Pero eso no es lo mismo que un documento documentado públicamente Model of protection the previous and later life cycle to MCP native tool.

Esto convierte a TrueFoundry en la mejor opción para los flujos de trabajo de agencias, en los que el momento peligroso no es solo la solicitud del modelo, sino también la invocación de la herramienta en sí misma.

5) TrueFoundry integra indicaciones, modelos, MCP y observabilidad en un ciclo de desarrollador

TrueFoundry documenta públicamente:

- Gestión rápida, [24]

- Control rápido de versiones, [25]

- un patio de juegos de AI Gateway con modelos, barandas, servidores MCP y mensajes reutilizables juntos, [26]

- métricas y trazas como parte de la misma superficie de AI Gateway. [10] [26]

Esa distinción es importante porque las fallas de la IA de producción suelen ocurrir en toda la cadena de modelos, solicitudes y herramientas, no solo en la capa de API.

Apigee es bastante bueno a la hora de controlar el tráfico de las API. TrueFoundry está mejor alineado para controlar todo el flujo de trabajo de modelos, indicaciones y herramientas.

6) Ofrece una arquitectura más limpia para los equipos de plataformas de IA que la modernización de API

La propuesta de valor de MCP de Apigee es, en parte, que puedes reutilizar tu patrimonio de API. [2]

Eso está bien.

Sin embargo, adaptar las API a las herramientas de los agentes no es lo mismo que ejecutar un plano de control de IA diseñado específicamente.

Un equipo de plataforma que adopta TrueFoundry obtiene un plano de control más limpio para:

- identidades de IA,

- modelos de IA virtuales,

- identidades de herramientas,

- versiones rápidas,

- límites tarifarios y presupuestos,

- trazas de pruebas,

- and options of implementación centradas en las cargas de trabajo de IA, incluidos los entornos autohospedados, aislados y regulados. [4] [5] [6] [7] [8] [9] [10] [11]

Esto reduce la cantidad de lógica de control específica de la IA que tiene que ensamblar usted mismo a partir de las primitivas de API generales.

§4 — Limitaciones importantes de Apigee en los documentos públicos actuales de MCP

Un caso de superioridad rigurosa también debería denunciar con precisión las limitaciones públicas actuales.

1) La descripción general de Apigee MCP actualmente no se aplica a Apigee Hybrid

La descripción general del MCP de Google en Apigee dice explícitamente que la página se aplica a Apigee, pero no al híbrido Apigee. [3]

Eso no significa que Google no tenga una respuesta futura o adyacente. Lo que sí significa que el panorama público actual del MCP no se enmarca como una historia híbrida universal.

Para las organizaciones con requisitos estrictos de autogestión o que prioricen la tecnología híbrida, eso es importante.

2) El manejo de las herramientas MCP de API Hub tiene advertencias documentadas

Google documenta al menos dos advertencias actuales sobre el manejo de las herramientas MCP de API Hub:

- API Hub analiza las herramientas de MCP únicamente a partir de la última revisión implementada.

- El archivo OAS subyacente no está convertido actualmente al esquema de especificación MCP; Google lo marca como un problema conocido. [22]

Ésas no son limitaciones descalificantes. Pero son exactamente el tipo de detalle por el que los compradores rigurosos deberían preocuparse.

3) Algunas políticas de IA son ampliables y pueden tener implicaciones en cuanto a costos y medio ambiente

Los documentos PromptTokenLimit y LLMTokenQuota de Google afirman que se trata de políticas ampliables y que pueden tener implicaciones en el costo o la utilización según la licencia y el tipo de entorno. [13] [14] [12]

Una vez más, no se trata de un defecto fatal. Es simplemente parte de la verdadera historia operativa.

§5 — La matriz de comparación

TrueFoundry vs. Apigee: capacity by capacity

§6 — El punto técnico decisivo: la reutilización no es lo mismo que la aptitud

El argumento más fuerte de Apigee es la reutilización:

«Ya tienes APIs. Podemos gobernarlas y exponerlas a los agentes».

Eso es convincente.

Pero la reutilización no es lo mismo que la aptitud de la plataforma.

La cuestión empresarial más profunda es si el sistema puede gobernar all the agency bucle.

Aquí es donde la arquitectura especialmente diseñada de TrueFoundry tiene una clara ventaja.

Apigee puede exponer las API a los agentes.

TrueFoundry rige la ruta de ejecución de la agencia de extremo a extremo.

Esa es una capacidad de orden superior.

§7 — Veredicto editorial

El veredicto justo

Apigee es una muy buena respuesta a esta pregunta:

«¿Cómo aplico el gobierno de las API empresariales a las API a las que los agentes deben llamar?»

TrueFoundry es la mejor respuesta a esta pregunta:

«¿Cómo puedo operar la IA de las agencias empresariales como un tiempo de ejecución gobernado en todos los modelos, las instrucciones, las herramientas y los rastros?»

El veredicto más agudo

Apigee es una excelente plataforma de API que se extiende a las herramientas para agentes. TrueFoundry es la plataforma de IA empresarial más sólida para los equipos cuyo plano de control debe abarcar modelos y herramientas; para los equipos cuyo plano de control debe abarcar modelos y herramientas a la vez.

Ese es el argumento de superioridad riguroso y técnicamente defendible.

References

- Google Cloud, ¿Qué es Apigee? — https://docs.cloud.google.com/apigee/docs/api-platform/get-started/what-apigee

- Blog de Google Cloud, MCP Support for Apigee — https://cloud.google.com/blog/products/ai-machine-learning/mcp-support-for-apigee

- Google Cloud, Descripción general del protocolo de contexto modelo (MCP) in Apigee — https://docs.cloud.google.com/apigee/docs/api-platform/apigee-mcp/apigee-mcp-overview

- True Foundry, Introducción a AI Gateway — https://www.truefoundry.com/docs/ai-gateway/intro-to-llm-gateway

- True Foundry, Configuración de enrutamiento y modelos virtuales — https://www.truefoundry.com/docs/ai-gateway/load-balancing-overview

- True Foundry, Speed Limitation — https://www.truefoundry.com/docs/ai-gateway/ratelimiting

- True Foundry, Litiación del presupuesto — https://www.truefoundry.com/docs/ai-gateway/budgetlimiting

- True Foundry, Costos follow-up — https://www.truefoundry.com/docs/ai-gateway/cost-tracking

- True Foundry, Almacenamiento en caché (exacto y semántico) — https://www.truefoundry.com/docs/ai-gateway/caching

- True Foundry, Descripción general de MCP Gateway — https://www.truefoundry.com/docs/ai-gateway/mcp/mcp-overview

- True Foundry, Autenticación y seguridad para servidores MCP — https://www.truefoundry.com/docs/ai-gateway/mcp/mcp-gateway-auth-security

- Google Cloud, Descripción general de las referencias de políticas — https://docs.cloud.google.com/apigee/docs/api-platform/reference/policies/reference-overview-policy

- Google Cloud, PromptTokenLimit Policy — https://docs.cloud.google.com/apigee/docs/api-platform/reference/policies/prompt-token-limit-policy

- Google Cloud, LLM Tokens Quotes Policy — https://docs.cloud.google.com/apigee/docs/api-platform/reference/policies/llm-token-quota-policy

- Google Cloud, Política: SanitizeUserPrompt — https://docs.cloud.google.com/apigee/docs/api-platform/reference/policies/sanitize-user-prompt-policy

- Google Cloud, Política de sanitizeModelResponse — https://docs.cloud.google.com/apigee/docs/api-platform/reference/policies/sanitize-llm-response-policy

- Google Cloud, Empieza a usar las políticas de Apigee Model Armor — https://docs.cloud.google.com/apigee/docs/api-platform/tutorials/using-model-armor-policies

- True Foundry, Authentication anulations — https://www.truefoundry.com/docs/ai-gateway/mcp/mcp-server-auth-overrides

- True Foundry, Virtual MCP server — https://www.truefoundry.com/docs/ai-gateway/mcp/virtual-mcp-server

- True Foundry, OpenAPI en el servidor MCP — https://www.truefoundry.com/docs/ai-gateway/mcp/openapi-mcp-server

- True Foundry, Servidor MCP hospedado basado en Estudio y Descripción general de la implementación de MCP — https://www.truefoundry.com/docs/ai-gateway/mcp/stdio-mcp-server, https://www.truefoundry.com/docs/mcp-server-deployment/mcp-server-deployment-overview

- Google Cloud, Gestione las herramientas de MCP en API Hub — https://docs.cloud.google.com/apigee/docs/apihub/manage-mcp-tools

- True Foundry, Primeros pasos con guardarraíles, Barandas de cedro, Barandas OPA — https://www.truefoundry.com/docs/ai-gateway/guardrails-getting-started, https://www.truefoundry.com/docs/ai-gateway/cedar-guardrails, https://www.truefoundry.com/docs/ai-gateway/opa-guardrails

- True Foundry, Rapid management — https://www.truefoundry.com/docs/ai-gateway/prompt-management

- True Foundry, Control rápido de versiones — https://www.truefoundry.com/docs/ai-gateway/prompt-versioning

- True Foundry, AI Gateway Games Area — https://www.truefoundry.com/docs/ai-gateway/playground-overview

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)