Cómo detectar la IA oculta y convertir el riesgo en una ventaja empresarial

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Son las 16:30 de un jueves. Alex, un ingeniero de backend sénior de su empresa, se enfrenta a una fecha límite y a un error de expresión regular particularmente grave que bloquea la publicación semanal.

La ruta «oficial» consiste en abrir un ticket de Jira para solicitar el acceso al asistente de codificación de IA aprobado por la empresa, esperar a la aprobación de TI, esperar al aprovisionamiento de adquisiciones y perder el plazo de lanzamiento.

La ruta «no oficial» dura treinta segundos. Alex instala una extensión de navegador gratuita llamada «CodeWizard-GPT», copia y pega el fragmento de código propietario en la barra lateral y lo soluciona al instante. El código se envía. El día está salvado.

Pero, ¿qué pasó con ese fragmento de código? ¿Contenía variables de entorno codificadas? ¿La extensión del navegador requería permisos para leer todos los datos de los paneles internos?

Este es el «La paradoja de Alex». Su fuerza laboral utiliza la IA para lograr niveles de productividad sin precedentes, a menudo con las mejores intenciones. Sin embargo, esta adopción descentralizada:IA en la sombra—crea una arquitectura invisible de proveedores no examinados, riesgos de fuga de datos y costos impredecibles.

En TrueFoundry, creemos que la IA en la sombra no es una cuestión disciplinaria, sino una señal de infraestructura. Significa que tu equipo necesita un camino pavimentado hacia la innovación.

A continuación se explica cómo detectar el estado actual de la IA oculta en su empresa y cómo pasar de una adopción caótica a una aceleración controlada mediante la plataforma TrueFoundry.

La anatomía del tráfico de inteligencia artificial en la sombra

A diferencia de la TI en la sombra tradicional, que a menudo consistía en eludir la adquisición de software más barato, la IA en la sombra consiste en evitar la fricción para obtener una inteligencia más rápida. Rara vez parece una actividad malintencionada. Parece que se está trabajando.

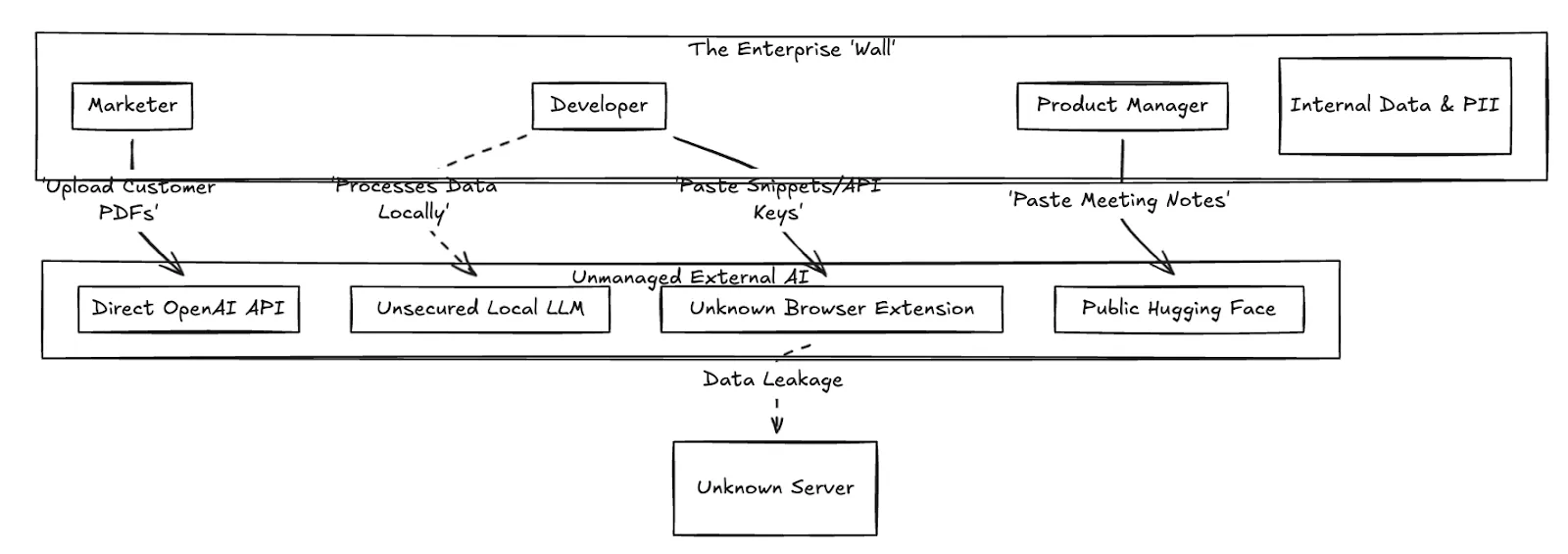

A continuación se muestra una visualización del estado actual, a menudo caótico, del consumo de IA empresarial:

Como se muestra en el diagrama, los datos salen del perímetro seguro a través de varios canales no supervisados. Para sacar a la luz esta actividad, debemos buscar señales específicas en los niveles financiero, de identidad y de red.

Métodos prácticos de detección

La detección de la IA oculta requiere triangular los datos de diferentes partes del conjunto de TI. Hemos recopilado las señales más eficaces en la siguiente tabla:

El camino diplomático hacia adelante: no bloquee, allane.

Al descubrir el alcance de la IA oculta, el reflejo institucional suele ser bloquear los dominios y prohibir las extensiones. Si bien es comprensible desde el punto de vista del cumplimiento, este enfoque suele ser contraproducente.

Bloquear las herramientas sin ofrecer alternativas viables no elimina el riesgo; simplemente lo lleva a la clandestinidad, a los dispositivos personales y a los puntos de acceso celulares, donde riesgo de IA en la sombra se hace más difícil de detectar. Además, indica a sus talentos de ingeniería que la seguridad es un impedimento para la velocidad, más que un factor que lo posibilita.

El paradigma de TrueFoundry: gobernanza centralizada, innovación descentralizada

El objetivo no es impedir que «Alex» solucione el error rápidamente. El objetivo es garantizar que Alex corrija el error rápidamente utilizando una infraestructura segura, con costos controlados y que cumpla con las normas de forma predeterminada.

TrueFoundry permite a las empresas centrarse en la adopción de la IA sin sacrificar la experiencia del desarrollador. Al pasar del acceso directo del proveedor a una puerta de enlace de inteligencia artificial centralizada, usted obtiene el control inmediato.

1. Visibilidad instantánea y atribución de costos

En lugar de buscar entre los informes de gastos, Puerta de enlace de IA TrueFoundry proporciona un único panel de cristal para todos los gastos de IA. Puedes atribuir los costos a equipos o proyectos específicos o incluso a desarrolladores individuales en tiempo real, lo que permite recibir alertas presupuestarias y devoluciones precisas.

2. Las barandillas como red de seguridad

Ya no necesita confiar en que los desarrolladores no pegarán la PII en un mensaje. Barandas TrueFoundry intervenga antes de que los datos abandonen su perímetro. Puede configurar políticas para eliminar automáticamente información confidencial (como números de seguro social, tarjetas de crédito o secretos) o bloquear las solicitudes que infrinjan la política corporativa, todo ello sin ralentizar al desarrollador.

La próxima frontera: proteger la IA oculta «agencial» con MCP

Si bien la mayoría de las empresas todavía están lidiando con los chatbots, sus ingenieros más avanzados (como Alex) ya están pasando al siguiente nivel: Agentes de IA.

Alex ya no solo está chateando con el GPT-4. Alex está creando un agente que pueda leer entradas para Jira, búsqueda Documentos de Confluence y consulta la base de datos de producción para resolver problemas automáticamente.

Para ello, Alex necesita dar a la IA acceso a estas herramientas. En un entorno «sombrío», esto lleva a Expansión de credenciales: Alex codifica un token de acceso personal (PAT) de Jira y una cadena de conexión a la base de datos directamente en el script de Python. Si ese script se filtra, tus sistemas internos se ven comprometidos.

Aquí es donde la compatibilidad de TrueFoundry con el Model Context Protocol (MCP) se convierte en su superpotencia de seguridad.

Cómo la autenticación MCP de TrueFoundry resuelve el problema de las «llaves del reino»

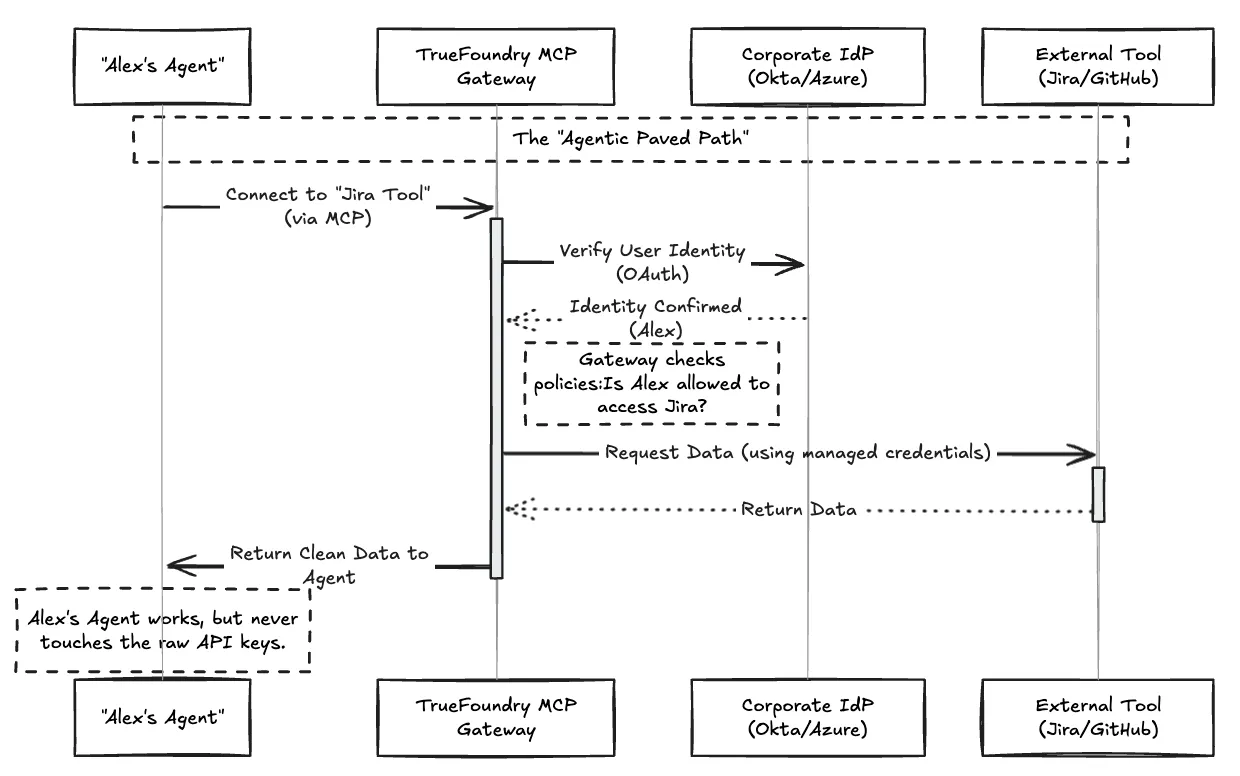

TrueFoundry actúa como un intermediario seguro entre sus agentes de IA y sus herramientas internas mediante el Protocolo de contexto modelo (MCP). En lugar de programar las claves de forma rígida, el agente se autentica con TrueFoundry y TrueFoundry gestiona el apretón de manos con las herramientas posteriores (GitHub, Slack, Jira, etc.).

El flujo de trabajo seguro: visualizado

Al enrutar el tráfico de los agentes a través del Puerta de enlace TrueFoundry MCP, transforma un pasivo de seguridad en una capacidad gestionada.

Por qué esto es importante para 2026

Estamos entrando en la era de la «expansión de agencias». Del mismo modo que tuvo que gestionar la expansión del SaaS en 2020, hoy debe gestionar la expansión de los agentes. La arquitectura MCP de TrueFoundry garantiza que la identidad es el nuevo perímetro. Permite a tus desarrolladores crear agentes poderosos y autónomos sin tener que exponer las «llaves del reino».

Conclusión: La visibilidad es seguridad

La IA oculta no es un acto malintencionado; es una señal de innovación. Sus empleados quieren avanzar más rápido.

La «paradoja de Alex» es solo una paradoja si se fuerza a elegir entre seguridad y velocidad. Mediante el uso True Foundry, no tienes que elegir. Puede detectar el uso, migrarlo a una puerta de enlace centralizada y proteger el futuro de la IA de los agentes con una sólida autenticación MCP.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)