Akto se asocia con TrueFoundry para llevar barreras de seguridad a los agentes de IA

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Nos complace anunciar nuestra asociación con Akto, que lleva la seguridad del tiempo de ejecución directamente al tráfico de agentes de IA.

Los equipos que dirigen el tráfico de agentes a través de AI Gateway de TrueFoundry ahora pueden conectar Akto Argus como una solución de protección de primera clase para obtener visibilidad en tiempo real, aplicación de políticas y protección del tiempo de ejecución en las indicaciones, las respuestas, las llamadas de herramientas y los flujos de trabajo de los agentes en producción.

A medida que más equipos pasan de llamadas únicas de LLM a agentes de IA que invocan herramientas, se conectan a servidores MCP y actúan en sistemas reales, la preparación para la producción requiere que dos cosas trabajen juntas:

- una forma fiable de implementar, enrutar y controlar el tráfico de agentes

- una forma fiable de observar, controlar y proteger lo que hacen esos agentes en tiempo de ejecución

Eso es exactamente lo que TrueFoundry y Akto la asociación cumple.

Por qué la IA de las agencias empresariales necesita dos capas: seguridad de puerta de enlace y de tiempo de ejecución

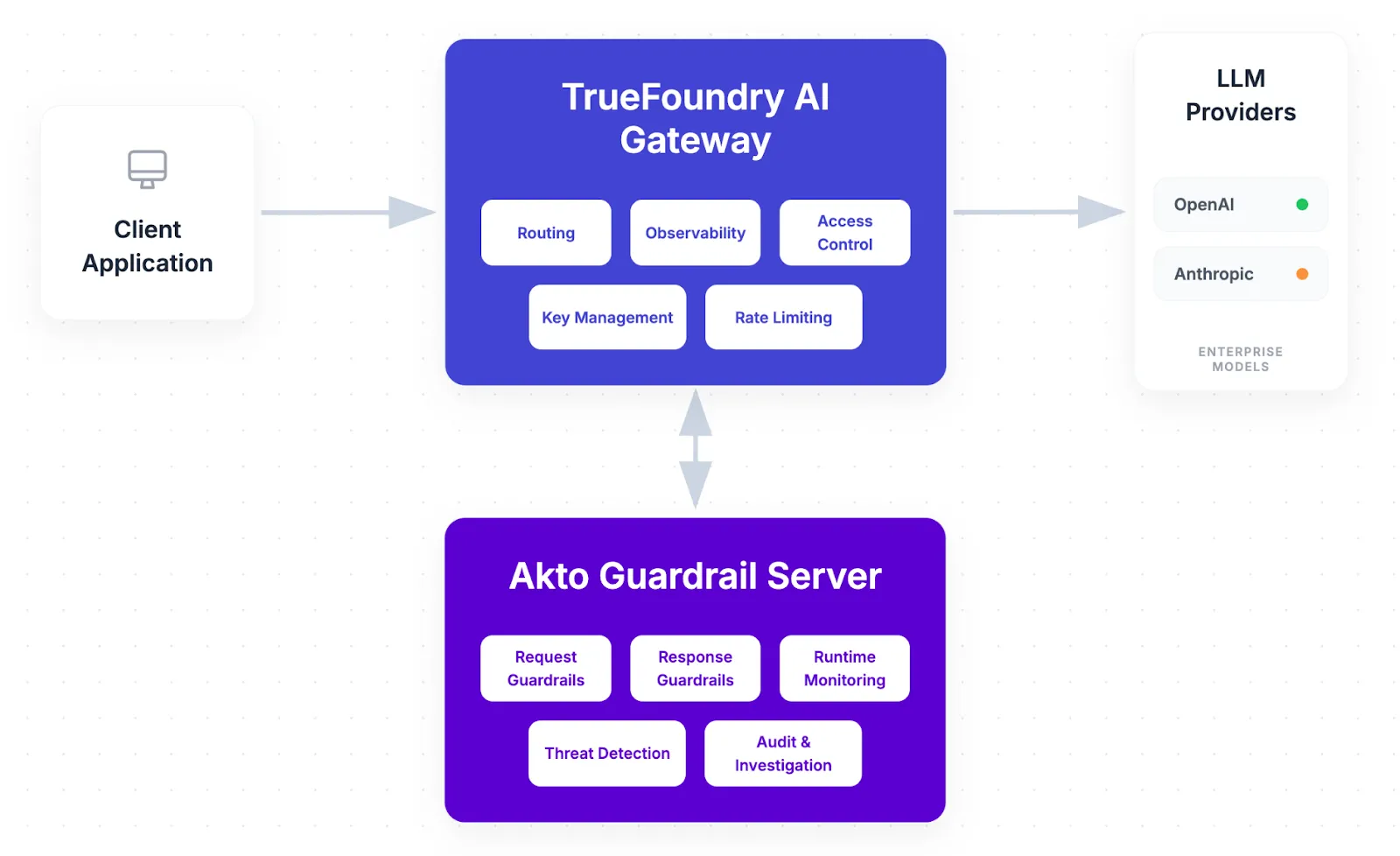

True Foundry proporciona la capa de control para los sistemas de IA de producción. Con AI Gateway, los equipos pueden dirigir su tráfico de LLM a través de una capa proxy y centralizar el enrutamiento por modelos, la administración de claves, el control de acceso, la observabilidad y la gobernanza en todos los flujos de trabajo conectados a los LLM, las herramientas y los MCP.

Akto proporciona la capa de seguridad en tiempo de ejecución para los agentes de IA, las interacciones de MCP y las aplicaciones impulsadas por LLM. Con Akto Argus, los equipos pueden proteger las solicitudes, las respuestas, las llamadas a herramientas y las acciones de los agentes, y así detectar y responder a problemas como la inyección rápida, la filtración de datos, los resultados inseguros y el comportamiento riesgoso de los agentes a medida que se producen.

Juntas, las dos soluciones crean una arquitectura de producción limpia para la IA empresarial:

- TrueFoundry gestiona la implementación, el enrutamiento y el control operativo

- Akto se encarga de la inspección del tiempo de ejecución, la evaluación de riesgos de la IA y la aplicación de políticas de salvaguardia

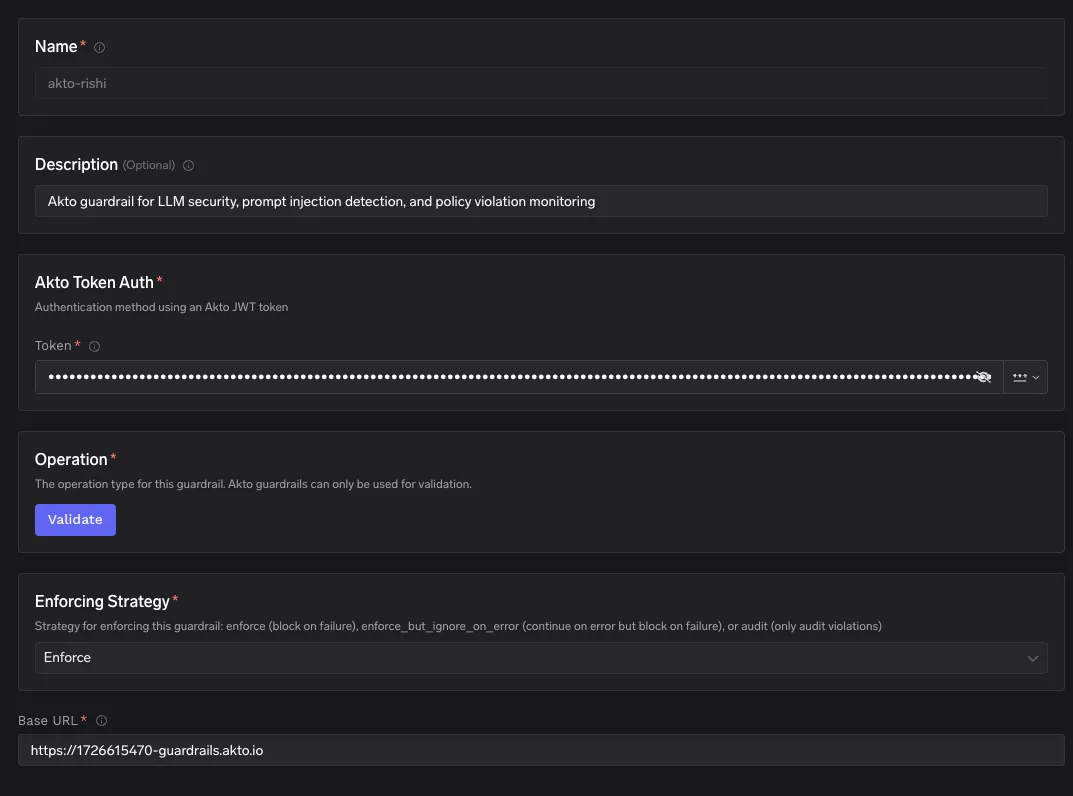

Esa combinación hace que sea más fácil de ejecutar sistemas de IA para agencias listos para la empresa sin introducir la lógica de seguridad en cada agente o servicio individual. Tenemos un apoyo ciudadano de primera clase para las barandillas de Akto que se encuentran dentro de TrueFoundry Gateway con los siguientes ganchos compatibles: Antes de Request Hook, después de Request Hook, MCPPretool, MCPPostTool

La brecha en las implementaciones de agentes de producción

La mayoría de los equipos que crean agentes de IA dedican la mayor parte de sus esfuerzos a la implementación y la confiabilidad: lograr que los agentes utilicen las herramientas adecuadas, administren el contexto correctamente, gestionen los reintentos y escalen según los usuarios y los entornos. Este enfoque es necesario pero no suficiente.

La seguridad en muchos despliegues de IA por parte de agencias sigue siendo perimetral: los controles de acceso a la plataforma, las listas de servidores MCP permitidos, los permisos a nivel de herramienta, las credenciales con alcance para los sistemas posteriores y las políticas de enrutamiento modelo.

Esos controles son importantes, pero no responden a las preguntas más importantes sobre el tiempo de ejecución:

- ¿Qué hace realmente el agente una vez que comienza a ejecutarse?

- ¿A qué herramientas llama, en qué secuencia y con qué datos?

- ¿Está accediendo a recursos fuera de su alcance previsto?

- Si una inyección rápida se filtra a través del contexto recuperado, un servidor MCP o una respuesta de API externa, ¿hay algo que detenga al agente antes de que actúe?

Barreras de tiempo de ejecución para los agentes de IA

La idea arquitectónica clave detrás de esta asociación técnica es simple: si todo el tráfico de modelos, herramientas y MCP ya fluye a través de la puerta de enlace, ese es el lugar correcto para aplicar la seguridad del tiempo de ejecución.

Con Akto conectado a Puerta de enlace de IA TrueFoundry, los equipos pueden hacer cumplir barandas de tiempo de ejecución en la misma ruta en la que el tráfico de los agentes ya está siendo enrutado y gobernado. Esto significa que los equipos pueden evaluar y controlar el tráfico de IA en tiempo real, y no solo revisar los rastros después de la ejecución.

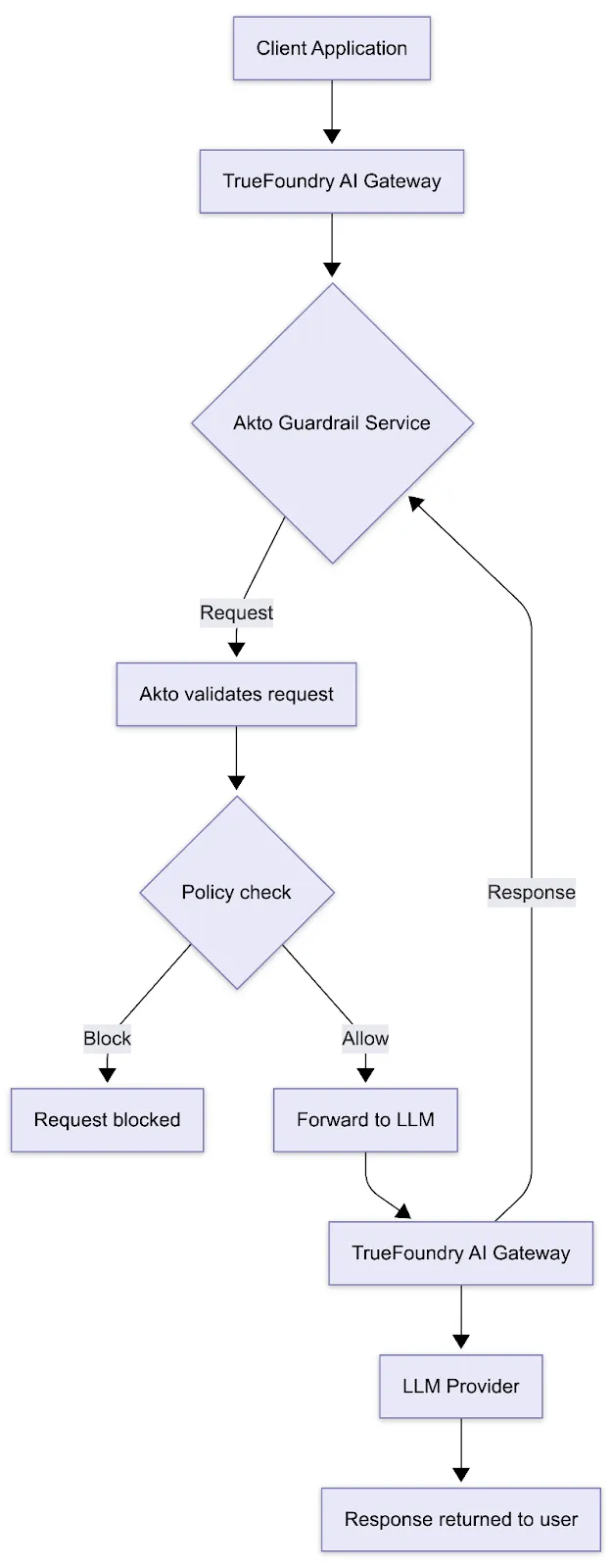

¿Cómo añade Akto una capa de seguridad a su puerta de enlace de IA?

Akto Argus es la capa de seguridad del tiempo de ejecución para los agentes de IA, los flujos de trabajo conectados a MCP y las aplicaciones impulsadas por LLM.

Akto aplica barandas de tiempo de ejecución a las interacciones que tienen lugar en la producción, de modo que los equipos puedan supervisar, evaluar y hacer cumplir las políticas sobre el comportamiento de los agentes mientras se produce.

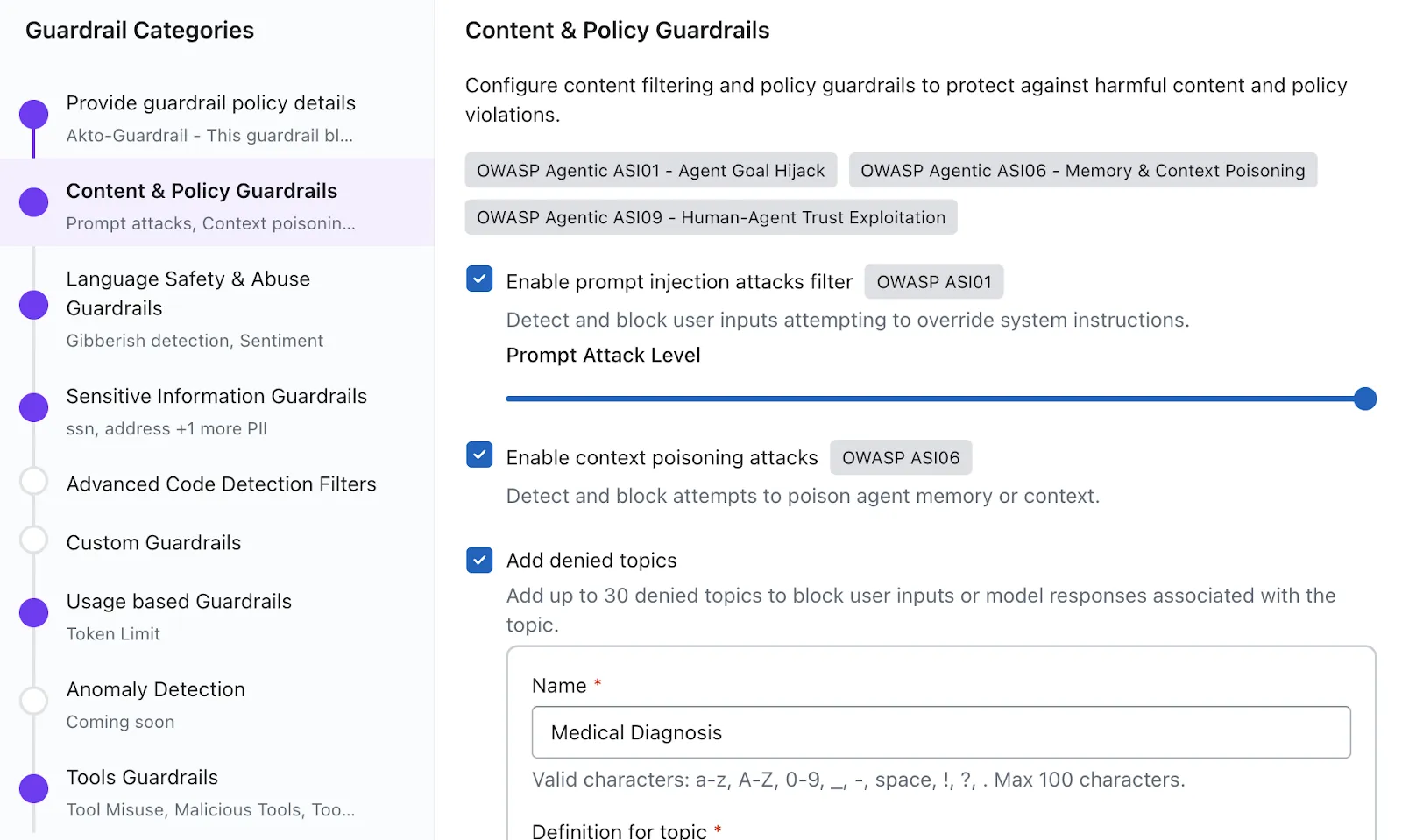

Con Akto Barandas AI habilitados, los equipos pueden aplicar controles como:

- Protección inmediata contra ataques para detectar y bloquear los intentos rápidos de inyección y jailbreak

- Protección de datos sensibles para identificar y redactar la PII, los secretos, las credenciales, los tokens y el contexto interno

- Filtrado de salida para detectar respuestas inseguras o que infrinjan las políticas antes de que lleguen a los sistemas intermedios o a los usuarios finales

- Detección de anomalías de comportamiento para mostrar el uso inusual de herramientas, flujos de trabajo fuera del patrón o acciones fuera del alcance esperado

- Aplicación de políticas para que los equipos de seguridad y plataforma puedan permitir, redactar, bloquear o marcar interacciones riesgosas sin tener que modificar el código del agente

En el caso de los sistemas de agencia, Akto va más allá de un único par de aviso y respuesta. Está diseñado para evaluar invocaciones de herramientas, solicitudes de MCP y contexto de ejecución de varios pasos, porque muchas fallas reales en la IA de las agencias no ocurren en la respuesta de un modelo. Surgen a lo largo de toda la cadena de acciones.

¿Cómo funciona la asociación técnica?

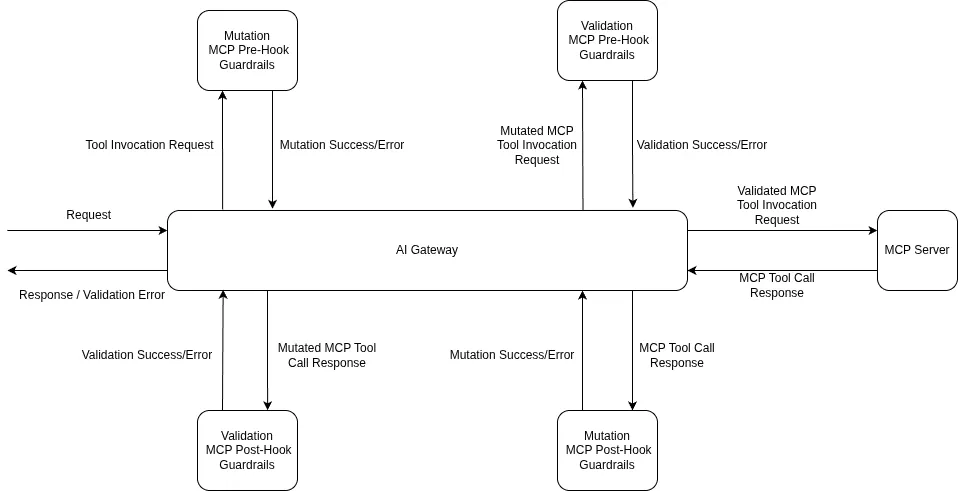

TrueFoundry AI Gateway aplica las barandillas de Akto a través de cuatro ganchos discretos declarados como campos YAML en la configuración de reglas de barandilla. Cada enlace se asigna a un punto de cumplimiento específico del ciclo de vida de la solicitud y no es necesario realizar ningún cambio en el código del agente.

barandas llm_input_ intercepta un mensaje antes de que llegue al modelo. La pasarela envía primero la solicitud a Akto Argus; si se detecta una infracción, la solicitud se bloquea y nunca se llama al LLM. Este es un punto de cumplimiento estricto: la llamada al modelo no continúa hasta que Akto borre la entrada.

barandales llm_output_ se activa después de que el LLM haya respondido, pero antes de que la respuesta se entregue aguas abajo. Este enlace no bloquea, es decir, el usuario recibe la respuesta inmediatamente, mientras que Akto la evalúa de forma asincrónica para detectar resultados inseguros, fugas de datos o infracciones de políticas. Los resultados aparecen en el panel de control de Akto para revisar el cumplimiento.

guardarraíles mcp_tool_pre_invoke_ se activa antes de que el agente ejecute una herramienta. En este punto, Akto evalúa el nombre de la herramienta, sus argumentos y el contexto de la llamada. Si los argumentos contienen datos confidenciales o indican que el acceso a los recursos está fuera del alcance, la invocación de la herramienta se puede bloquear antes de que se produzca cualquier acción real.

guardarraíles mcp_tool_post_invoke_ se activa después de que la herramienta devuelva su resultado, antes de que ese resultado se devuelva al agente. Este es el punto de referencia para detectar fugas de datos en los resultados de la herramienta (por ejemplo, las credenciales, la PII o el contexto interno devueltos por un servidor MCP antes de que entren en el ciclo de razonamiento del agente).

Las reglas se configuran en la puerta de enlace mediante un YAML reglas bloquear. Cada regla usa un cuando bloquear con dos condiciones: objetivo (coincidente en modelo, Servidores MCP, Herramientas MCP, o solicitar metadatos) y temas (haciendo coincidir la identidad del usuario o del equipo con en y no está en operadores). Todas las reglas que coinciden con una solicitud se evalúan juntas y sus conjuntos de barandillas son unidos por gancho — si dos reglas tienen como objetivo barandas llm_input_, ambas barandillas funcionan. Los equipos también pueden anular las barreras de protección a nivel de solicitud sin modificar la configuración global, pasando el BARANDAS X-TFY- Encabezado JSON que especifica los selectores de barandilla para cualquier combinación de los cuatro ganchos.

El conector Akto Argus se encuentra dentro de la capa AI Gateway de TrueFoundry. Una vez configurado, Argus también observa todas las interacciones entre los agentes y las llamadas de LLM que fluyen a través de la puerta de enlace de IA. No se requiere instrumentación a nivel de código de agente. Esto ofrece a los equipos una ruta de implementación práctica: bloquee donde la confianza es alta, supervise dónde la visibilidad es lo primero.

Creado para sistemas de IA de agencias de producción

Esta asociación se basa en una idea simple: la seguridad debe seguir el mismo camino en el que el tráfico de agentes ya se dirige y controla.

Con TrueFoundry AI Gateway como plano de control para el tráfico de modelos, herramientas y MCP, y Akto Argus como la capa de seguridad del tiempo de ejecución adjunta a esa ruta, los equipos obtienen una arquitectura de producción práctica para la IA empresarial sin añadir una lógica de seguridad por agente ni cambiar la forma en que se crean las aplicaciones.

Para los clientes, esto significa:

- control centralizado sobre la aplicación de políticas de tráfico y tiempo de ejecución de la IA

- cobertura de seguridad uniforme en las indicaciones, las respuestas, las herramientas y las interacciones de MCP

- despliegue más rápido de las barandillas con una ruta despejada desde la supervisión hasta el bloqueo

- visibilidad compartida para los equipos de plataforma, seguridad e ingeniería

A medida que más equipos pasan de simples integraciones de LLM a sistemas de agencia reales, este tipo de arquitectura se convierte en un requisito básico, no en un complemento opcional.

¿Estás listo para empezar? Explore el Documentos del conector Akto para TrueFoundry y Documentación de AI Gateway de TrueFoundry para configurar Akto Guardrails.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)