Qué es MCP Security: la guía completa sobre la confianza cero para los sistemas de inteligencia artificial de las agencias

.webp)

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Comenzó con una idea: dejar que un agente de IA se encargara de una tarea de investigación de varios pasos. Conéctelo a unas cuantas herramientas a través de MCP, dele acceso a las fuentes de datos correctas y déjelo funcionar.

Lo que ocurrió en realidad fue más instructivo. El agente tenía más acceso del requerido para la tarea. Llamaba a las herramientas en secuencias que nadie había previsto, y no había registros que explicaran lo que había tocado ni por qué.

Esa misma ficha que hizo que la demostración funcionara podría haber borrado el disco compartido de la empresa si la modelo hubiera tenido alucinaciones o hubiera encontrado un mensaje malicioso incrustado en el documento que se le pidió que leyera.

Este es el desafío fundamental de la seguridad de MCP. A medida que el Protocolo de contexto modelo se convierte en el estándar para conectar los LLM a herramientas y bases de datos externas, proteger estas conexiones requiere medidas de seguridad estrictas.

Esta guía explica por qué falla la seguridad de las API tradicionales para los agentes de IA, cuáles son los vectores de ataque reales y qué significa Zero Trust en este contexto. También detalla cómo algunas plataformas cobran una prima por los controles de seguridad que deberían ser estándar.

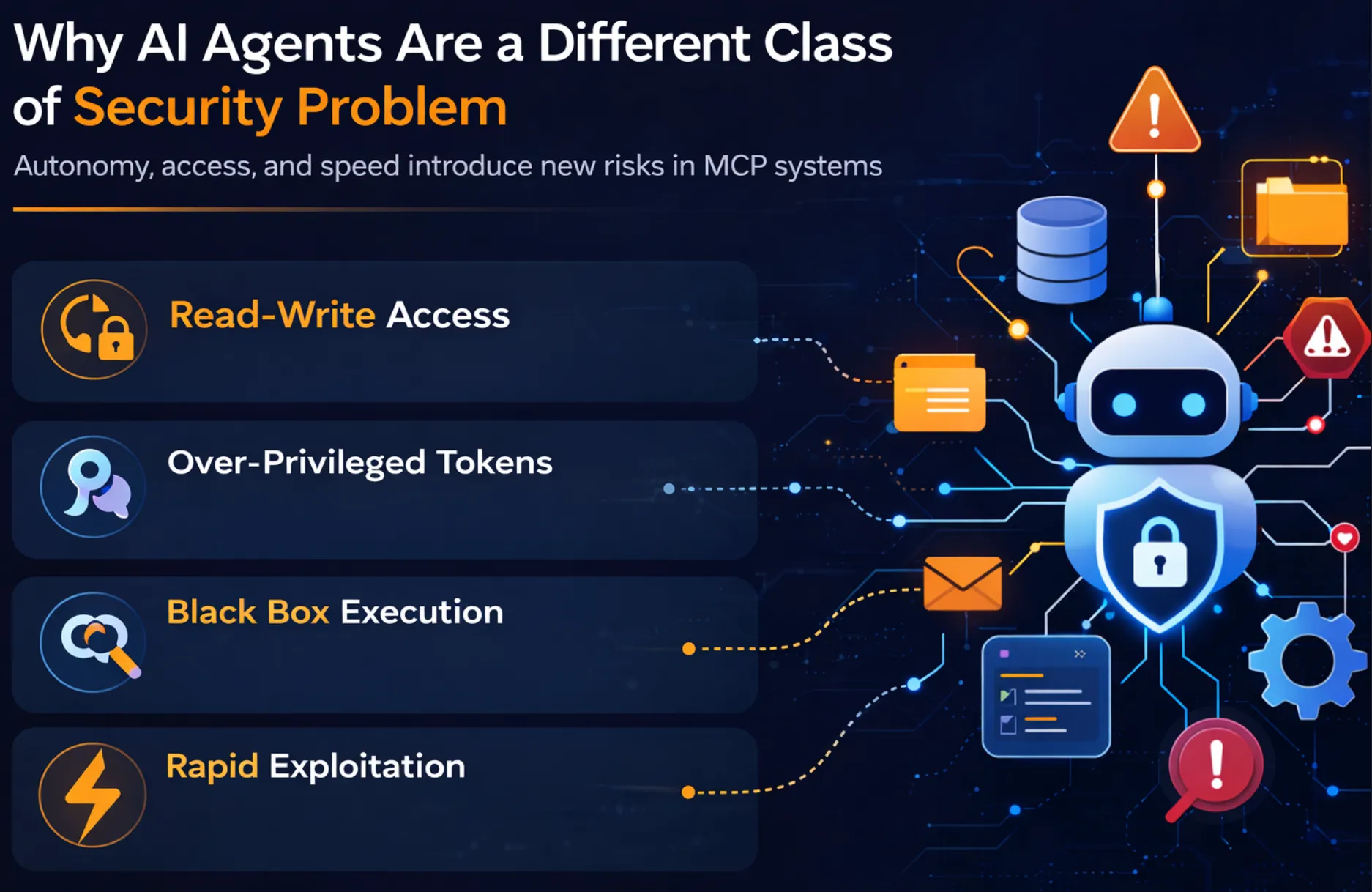

Por qué los agentes de IA son una clase diferente de problema de seguridad

A diferencia del software tradicional que ejecuta flujos de trabajo deterministas, los agentes de IA toman decisiones dinámicas sobre qué herramientas de MCP usar y cómo usarlas. Esta autonomía cambia la forma en que el riesgo se propaga en los entornos de MCP e introduce nuevas clases de exposición que afectan a su postura de seguridad.

Los agentes de IA representan un nuevo tipo de riesgo que es fundamentalmente diferente de los sistemas de software tradicionales. Su combinación única de autonomía, acceso y velocidad crea riesgos de seguridad únicos, especialmente en los sistemas basados en MCP.

- De sistemas de solo lectura a sistemas de lectura y escritura: A diferencia de los sistemas de IA anteriores que se utilizaban principalmente para generar resultados a través del lenguaje natural, los agentes de IA pueden ejecutar código malicioso, enviar correos electrónicos, modificar bases de datos y eliminar datos. Este cambio fundamental en el comportamiento de las herramientas, que pasan de ser pasivas a activas, amplía el radio de acción de cualquier fallo o uso indebido.

- El problema de los tokens sobreprivilegiados: Los agentes de IA suelen tener acceso a través de cuentas de servicio o tokens de API que otorgan amplios privilegios sobre los recursos corporativos. Esto contrasta con el software tradicional, en el que el principio del mínimo privilegio es común. Los agentes de IA reciben tokens con privilegios excesivos, que son muy valiosos para los actores malintencionados y propensos a ser explotados.

- El problema de ejecución de la caja negra: Los agentes de IA, especialmente los LLM, son dinámicos. Deciden qué llamadas a la API realizar, establecen los parámetros y ejecutan el código de una manera no determinista ni transparente. Esto crea un riesgo porque es difícil anticipar o auditar ese comportamiento, lo que dificulta la seguridad eficaz de la nube.

- La velocidad de la explotación: En caso de fallo o uso indebido malintencionado, los agentes de IA pueden activar varias llamadas a herramientas y ejecutar código en cuestión de segundos, lo que provoca graves daños.

Los vectores de ataque que realmente introduce MCP

El protocolo Model Context permite una potente orquestación de herramientas, pero también crea nuevas superficies de ataque en las solicitudes, los metadatos de las herramientas y los flujos de ejecución de los agentes. A diferencia de las API tradicionales, los agentes interpretan las instrucciones y los metadatos de forma dinámica, lo que hace que la manipulación sutil sea mucho más peligrosa.

En las secciones siguientes se describen los principales vectores de ataque introducidos por los sistemas compatibles con MCP.

Inyección inmediata indirecta

La inyección inmediata no es nueva, pero la MCP la lleva a una escala más amplia. Como el agente se conecta a herramientas activas, las solicitudes malintencionadas, incluso dentro de contenido externo, pueden desencadenar acciones reales. El atacante incluye instrucciones malintencionadas en un documento, una página web o una respuesta de API que procesa el agente.

El agente procesa las instrucciones como legítimas y actúa en consecuencia, sin saber que provienen de una fuente malintencionada. Esta inyección inmediata indirecta es una grave amenaza para las implementaciones de MCP.

Envenenamiento de herramientas y manipulación de esquemas

Si bien los equipos se centran en proteger el uso de los datos por parte del agente, pocos se centran en proteger la herramienta en sí. La intoxicación por herramientas se produce en el nivel en el que el agente confía más. El atacante manipula las descripciones de las herramientas, los esquemas de parámetros o los manifiestos de herramientas, lo que hace que el agente realice llamadas a funciones malintencionadas disfrazadas de legítimas.

El agente confía en los metadatos de la herramienta, y ahí es donde ocurre la explotación, lo que crea importantes riesgos de seguridad para la empresa.

Exfiltración de datos no autorizada mediante el encadenamiento de herramientas

El riesgo no es solo la utilización de herramientas maliciosas, sino su encadenamiento. Los agentes encadenan varias herramientas para realizar una tarea determinada, en la que la filtración de datos se produce con permisos abiertos.

Un agente con acceso directo a los datos internos de los clientes y a la funcionalidad de búsqueda web externa puede aprovecharse para resumir los datos internos y transmitirlos a través de consultas de búsqueda.

No se necesita un comando específico de «enviar datos»; el agente se explota mediante combinaciones de herramientas legítimas, lo que pone en riesgo los sistemas sensibles.

Envenenamiento del contexto en oleoductos con múltiples agentes

El límite de confianza se ha ampliado con sistemas orquestados de múltiples agentes. Cada interacción entre agentes es un punto potencial para los ataques por inyección, ya que el contexto pasa de un agente a otro.

En los sistemas en los que los agentes transmiten información, un cliente MCP ascendente comprometido pasa el contexto falso al estado compartido.

El agente descendente trata el contexto comprometido como confiable y continúa la propagación sin interactuar con el usuario original, lo que corrompe las operaciones comerciales.

Tokens estáticos en los archivos de configuración

Si bien la higiene de las credenciales es un problema conocido, los sistemas MCP introducen nuevos puntos de presión. La velocidad de creación de prototipos de los agentes supera a la de las prácticas de seguridad, y los tokens estáticos de los archivos de configuración se convierten en víctimas.

Los sistemas MCP suelen incluir credenciales de nube codificadas de forma rígida en los archivos de configuración que se propagan a los sistemas y entornos de control de versiones.

Los tokens estáticos sin rotación ni alcance se encuentran entre las fallas más comúnmente documentadas en la arquitectura MCP.

Los principios de la confianza cero aplicados a MCP

- Reconociendo la identidad, en nombre de la ejecución: Los agentes nunca deben usar cuentas de servicio globales. Cada uso de la herramienta debe ejecutarse con los permisos exactos del usuario que la inició, para evitar el acceso no autorizado.

- Privilegio mínimo a nivel de servidor: Un servidor MCP debe tener un alcance limitado para que los agentes solo accedan a las herramientas que su función específica realmente necesita para funcionar, nada más.

- Controles humanos integrados para acciones destructivas: Cualquier herramienta capaz de alterar el estado del sistema debe requerir la aprobación humana sincrónica antes de ejecutarse, lo que crea una barrera para las acciones irreversibles y limita la superficie de ataque.

La confianza cero frente a la seguridad tradicional para MCP, lado a lado

Los modelos de seguridad de API convencionales se basan en gran medida en las defensas perimetrales y en actores internos confiables. Los agentes compatibles con MCP funcionan de manera diferente: invocan las herramientas de forma dinámica y encadenan las acciones entre los sistemas. Este cambio requiere un modelo de seguridad de confianza cero en el que la identidad, el acceso y la ejecución se verifiquen continuamente.

¿Cómo convierten los competidores la seguridad de MCP en una línea de ingresos?

A medida que crece la adopción de MCP, ha surgido una nueva categoría de herramientas para garantizar el acceso de los agentes a las herramientas y los datos. Sin embargo, muchos proveedores incluyen las capacidades de seguridad básicas como funciones de primera calidad, lo que crea barreras operativas y de costos para los equipos que implementan sistemas de IA de producción.

- Reconociendo la identidad, en nombre de la ejecución: Los agentes nunca deben usar cuentas de servicio globales. Cada llamada a la herramienta debe ejecutarse con los permisos exactos del usuario que la inicia, en lugar de con credenciales compartidas.

- Privilegio mínimo a nivel de servidor: Los servidores MCP deben tener un alcance limitado, lo que permite a los agentes acceder solo a las herramientas requeridas por la función específica que desempeñan, y nada más.

- Controles interconectados por humanos para acciones destructivas: Cualquier herramienta con potencial destructivo debe ser aprobada por un ser humano antes de ser ejecutada, lo que crea un obstáculo para este tipo de acciones.

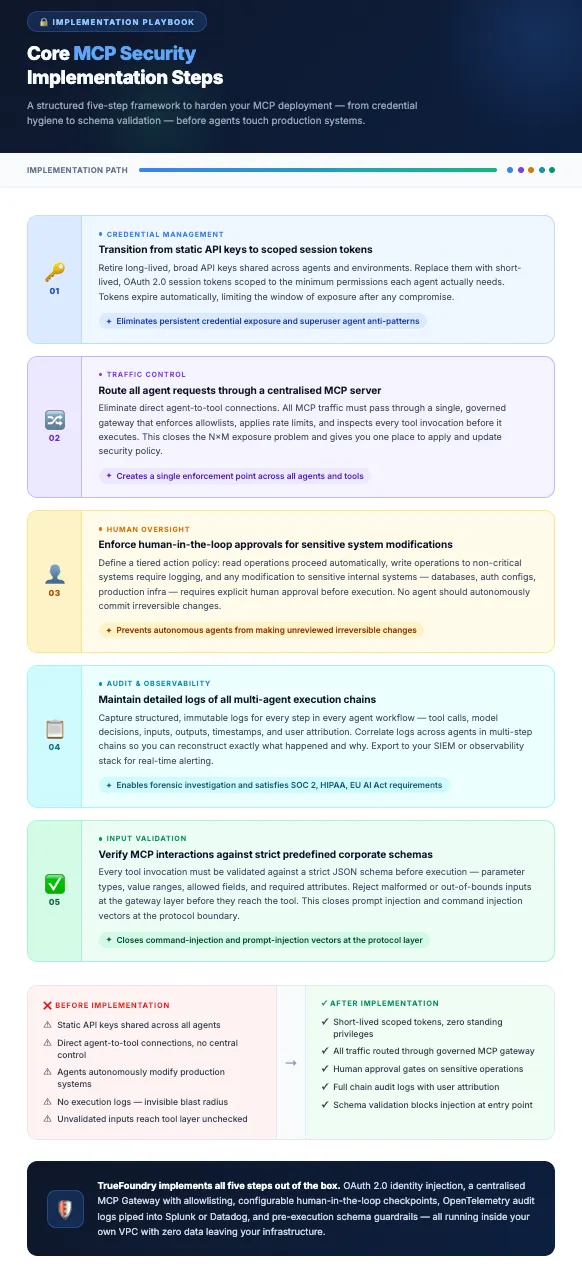

Cómo TrueFoundry ofrece una seguridad MCP de confianza cero sin el impuesto empresarial

TrueFoundry es una plataforma de IA empresarial diseñada para ayudar a los equipos de seguridad a crear, implementar y operar sistemas de IA de producción de forma segura. A medida que las organizaciones adoptan agentes basados en MCP, TrueFoundry proporciona la infraestructura necesaria para reforzar la gobernanza, la identidad y el control de acceso en todas las interacciones.

La plataforma incorpora la seguridad Zero Trust MCP en la capa de ejecución para que los equipos puedan implementar agentes sin agregar pasarelas de seguridad o complementos empresariales independientes.

- Una puerta de enlace MCP central: El MCP Gateway de TrueFoundry actúa como el único punto de entrada gobernado para todo el tráfico de agente a herramienta, lo que evita acciones no deseadas no autorizadas. Todos los servidores MCP deben estar registrados en un registro verificado antes de que los agentes puedan acceder a ellos, lo que elimina las vulnerabilidades de configuración dispersas.

- Ejecución nativa en nombre de la ejecución: Los agentes heredan los permisos exactos del usuario que inició la tarea. La integración integrada de Okta y Azure AD garantiza una aplicación uniforme y auditable en todos los flujos de trabajo.

- Barreras antes y después de la llamada: TrueFoundry valida cada llamada a la herramienta comparándola con los esquemas definidos antes de la ejecución y, posteriormente, inspecciona los resultados. Esto refuerza la confianza cero en la capa de protocolo, lo que evita graves riesgos de seguridad para el MCP.

- Características completas de observabilidad y seguridad incluidas de serie: Cada llamada a la herramienta y cada acción del agente se registra con metadatos estructurados dentro de su propia VPC, lo que resuelve los principales problemas de seguridad. Los registros de auditoría y el RBAC vienen de serie y no se limitan a costosos niveles de actualización empresarial, lo que garantiza una cadena de suministro segura.

Conclusión: No permita que los agentes califiquen sus propios deberes

La tasa de adopción del MCP es tal que la mayoría de los equipos operan bajo presión y, bajo presión, toman atajos. La demostración funciona, el agente es funcional y la gobernanza es una función que se añadirá más adelante y que rara vez es gratuita.

El problema es estructural. Cuando un agente puede realizar llamadas de forma autónoma entre sistemas internos y API externas, ninguna gobernanza rápida puede mitigar una puerta de enlace que nunca se diseñó para tal realidad. No solo se protege una solicitud, sino que se asegura un proceso de toma de decisiones que puede llevar a cabo docenas de acciones incluso antes de que se le presente un resultado a una persona.

Los equipos que se arrepentirán de haber adoptado el MCP no son los equipos que han ido demasiado rápido. Son los equipos que creen que su sistema de seguridad actual se adaptará y ajustará sin cambios significativos. Las pasarelas de API tradicionalmente no entienden los esquemas de herramientas. Los modelos de autenticación tradicionalmente no se diseñaban para escenarios en los que intervinieran agentes autónomos. Y los paywalls para las empresas en las que el control de acceso básico basado en funciones es una función de primera calidad no son un modelo de seguridad, sino un modelo de ingresos.

Zero Trust for MCP no es una casilla de verificación; es un compromiso. Se verifican todas las llamadas a las herramientas, se graba cada acción del agente y cada permiso se basa en el usuario que inició el flujo de trabajo. La diferencia entre los equipos que lo hacen bien y los que lo hacen después de una infracción es simplemente si la gobernanza ha sido una parte fundamental del proceso desde el primer día. TrueFoundry lo convierte en la opción predeterminada, no en una función.

Preguntas frecuentes

¿Qué es la seguridad de MCP?

La seguridad de MCP implica mecanismos que rigen la forma en que los agentes de IA acceden a las herramientas mediante el Protocolo de contexto modelo. Dado que el MCP permite el acceso dinámico a las herramientas, la seguridad debe ir más allá de la protección básica de la API. Incluye la propagación de identidades, la validación de esquemas y los registros de auditoría. TrueFoundry lo proporciona a través de una puerta de enlace central que administra la identidad, los controles de seguridad y los registros de ejecución.

¿Cuáles son los riesgos de seguridad de MCP?

La seguridad de MCP plantea riesgos porque los agentes interactúan dinámicamente con las API. Los riesgos de seguridad incluyen los ataques por inyección inmediata, la manipulación del esquema de las herramientas y los tokens de servicio con privilegios excesivos. Las canalizaciones de múltiples agentes pueden propagar el contexto comprometido en sistemas sensibles. Para mitigar estas amenazas, se deben validar las llamadas a las herramientas y aplicar los permisos basados en la identidad. TrueFoundry proporciona una puerta de enlace segura para controlar estas interacciones.

¿Es seguro usar Model Context Protocol?

El MCP es un protocolo neutral que estandariza la forma en que los modelos de IA interactúan con las herramientas. Que sea seguro depende de las medidas de seguridad que se apliquen. Los agentes pueden obtener permisos elevados y acceder a bases de datos privadas. Sin embargo, al proporcionar una infraestructura de seguridad sólida, como la puerta de enlace proporcionada por TrueFoundry, el protocolo se puede implementar de forma segura para evitar exponer los recursos corporativos.

¿Cómo se aplica Zero Trust a los agentes de IA que utilizan MCP?

Zero Trust asume que ninguna entidad es confiable. Para un agente de IA que utilice MCP, esto significa que todas las llamadas a las herramientas deben autenticarse y validarse antes de ejecutarse para detener un servidor malintencionado. Los agentes deben ejecutar con los mismos privilegios que el usuario iniciador. TrueFoundry refuerza la confianza cero al exigir la propagación de la identidad y la supervisión de todas las llamadas a las herramientas.

¿Qué es un ataque de diputado confuso con respecto a un agente basado en IA?

Se produce un confuso ataque adjunto cuando se engaña a un agente de IA con altos privilegios para que realice acciones en nombre de un actor malintencionado, lo que puede provocar filtraciones de datos. Como el agente de IA tiene privilegios válidos, es posible que el sistema no detecte el ataque. Para evitarlo, es necesario determinar el alcance de los privilegios de los agentes y validar las salidas de las llamadas a las herramientas.

¿Por qué una puerta de enlace API estándar no es suficiente para un sistema MCP?

Las puertas de enlace de API convencionales gestionan las llamadas deterministas cuando se conocen los puntos finales. Los agentes basados en MCP se comportan de manera diferente; descubren herramientas y crean parámetros de forma dinámica. La seguridad debe aplicarse a nivel del esquema de herramientas, no solo a nivel de red, para bloquear el código malintencionado. TrueFoundry amplía las pasarelas tradicionales para satisfacer las nuevas necesidades de seguridad relacionadas con el MCP.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)