Presentamos TrueFoundry MCP Gateway: resolviendo el problema de integración de N × M para los agentes de IA

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Si está creando agentes de IA que necesitan interactuar con herramientas y API externas, es probable que se haya topado con el mismo muro que nosotros: el problema de la integración de N×M. A medida que aumenta el número de agentes (N) y herramientas (M), cada agente acaba implementando su propia conexión, autenticación y gestión de errores para cada herramienta. Esto crea una matriz N×M de integraciones punto a punto que resulta difícil de administrar, proteger y observar. Cada agente que se conecta directamente a cada herramienta crea una red intrincada de conexiones punto a punto.

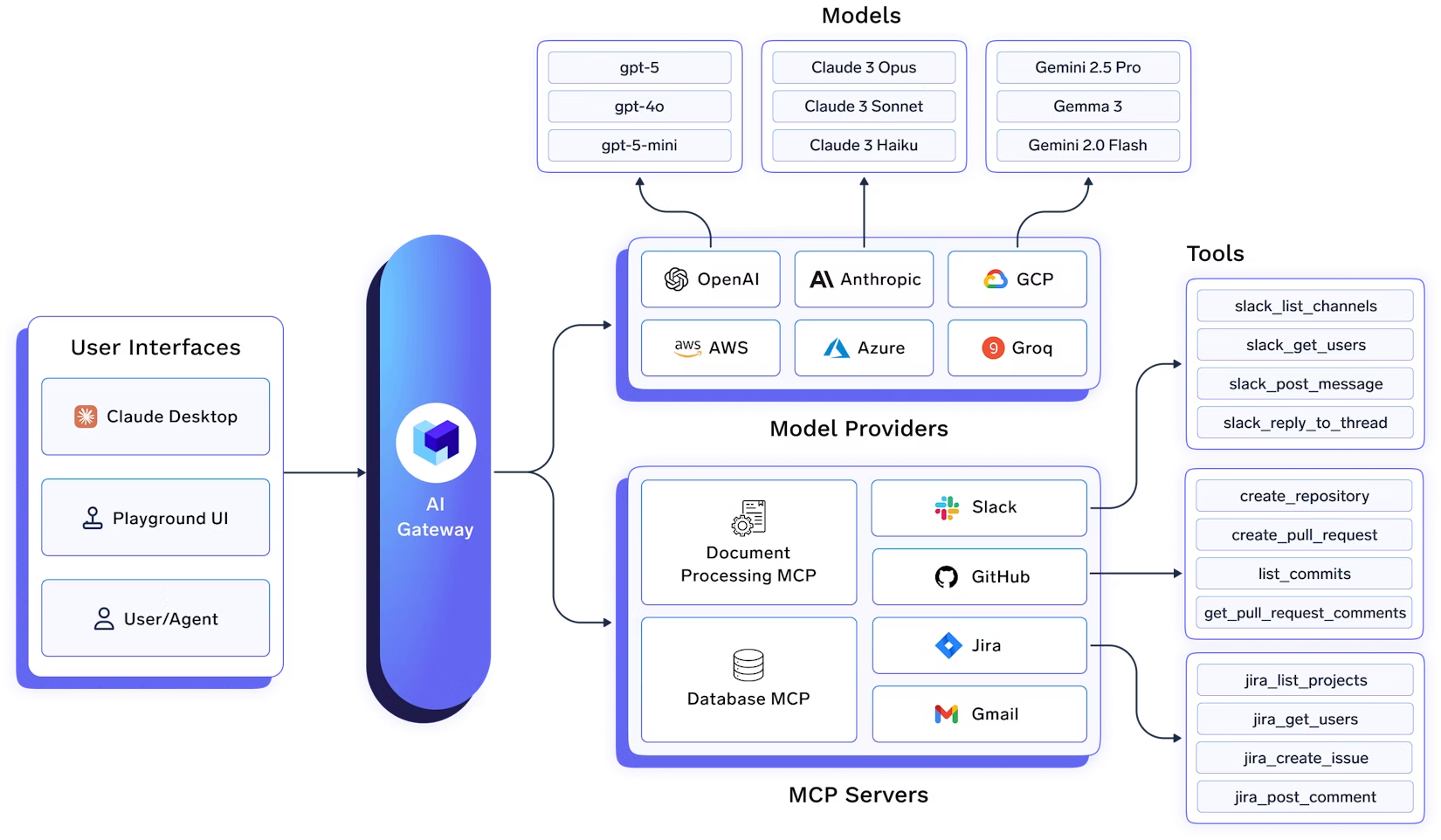

Hoy, nos complace anunciar el Puerta de enlace TrueFoundry MCP - una plataforma preparada para la empresa que centraliza el acceso a las herramientas de desarrollo de IA mediante el Protocolo de contexto modelo (MCP). En lugar de gestionar cientos de configuraciones de herramientas individuales en sus equipos de desarrollo, puede proporcionar un acceso seguro y controlado a herramientas de IA seleccionadas a través de una única plataforma.

El problema: agente directo → Las conexiones de las herramientas no escalan

Cuando los agentes se conectan directamente a las herramientas, cada agente se convierte en su propio centro de integración en miniatura. Esto funciona bien si un agente se comunica con una herramienta, pero se desmorona rápidamente a medida que la aplicación crece.

Expansión de credenciales y riesgos de seguridad

En un modelo de conexión directa, cada agente almacena y administra las credenciales de cada herramienta a la que accede. Esto crea una superficie de ataque masiva. Tienes claves de API, tokens de OAuth y cadenas de conexión a bases de datos repartidas en varias bases de código de agentes, archivos de configuración y variables de entorno. Esta proliferación de credenciales hace que la rotación segura sea prácticamente imposible y aumenta considerablemente el riesgo de que se produzca una filtración. Si un agente se ve comprometido, podría exponer las credenciales de docenas de servicios internos y externos críticos.

Observabilidad: agujeros negros

Sin un punto central de control del tráfico, no se puede obtener una visión unificada de las interacciones entre el agente y la herramienta. ¿Es lenta una herramienta específica? ¿Un agente hace demasiadas llamadas? ¿Qué acción del usuario provocó una cascada de cinco llamadas a herramientas diferentes? Para responder a estas preguntas, tendría que unir los registros de N agentes diferentes, lo que a menudo no es práctico. El resultado es un agujero negro de observabilidad en el que la depuración es reactiva y el ajuste del rendimiento se basa en conjeturas, no en datos.

Gestión de errores y reintentos inconsistentes

Cada herramienta externa tiene sus propios modos de fallo, límites de frecuencia y condiciones de error transitorias. En un modelo descentralizado, todos los desarrolladores de agentes deben implementar una gestión sólida de los errores, como el retroceso exponencial, los reintentos para operaciones idempotentes y los disyuntores. Esto da como resultado implementaciones inconsistentes y, a menudo, incompletas. Un agente puede volver a intentar una llamada fallida de forma agresiva y lanzar accidentalmente un ataque de denegación de servicio contra una herramienta que no funciona correctamente, mientras que otro puede fallar silenciosamente y arruinar un proceso empresarial fundamental.

Altos gastos de mantenimiento

Cada nueva integración de herramientas se convierte en un esfuerzo de desarrollo importante, que se repite en varios agentes. Los desarrolladores pierden tiempo escribiendo código repetitivo para la autenticación, la firma de solicitudes y el análisis de respuestas, en lugar de centrarse en la lógica básica de los agentes. Cuando la API de una herramienta cambia, hay que identificar y actualizar cada agente que la usa de forma individual. Esta elevada sobrecarga de mantenimiento ralentiza la velocidad de desarrollo y dificulta la ampliación de las capacidades de un agente.

La solución: MCP Gateway

MCP es un protocolo abierto que estandariza la forma en que las aplicaciones proporcionan contexto a los LLM. Piense en el MCP como un puerto USB-C para aplicaciones de IA: proporciona una forma estandarizada de conectar modelos de IA a diferentes fuentes de datos y herramientas.

Los servidores MCP son programas que exponen datos y capacidades a los LLM a través del protocolo MCP. Por ejemplo:

- Un servidor MCP de Slack puede exponer herramientas como «Enviar un mensaje a un canal» o «Buscar mensajes»

- Un servidor MCP de GitHub puede exponer herramientas como «Obtener la lista de repositorios» o «Crear una solicitud de extracción»

Un MCP Gateway es un proxy inverso especializado que se encuentra entre sus agentes de IA (los clientes) y sus herramientas (los servidores MCP). En la práctica, funciona de forma centralizada Concentrador MCP, consolidando el descubrimiento, la autenticación, el enrutamiento y la observabilidad de las herramientas en un único punto de control para todas las interacciones entre el agente y la herramienta. En lugar de que los agentes se conecten directamente a docenas de terminales de herramientas diferentes, todos se conectan a un único punto final de puerta de enlace unificado. A continuación, la puerta de enlace dirige las solicitudes de forma segura a las herramientas ascendentes adecuadas. Esta arquitectura resuelve los problemas críticos para los desarrolladores que crean sistemas de agencia:

Seguridad y gobierno centralizados: La puerta de enlace se convierte en un único punto de estrangulamiento para todas las interacciones entre el agente y la herramienta. Puede aplicar la autenticación y la autorización (como el control de acceso basado en funciones) y crear registros de auditoría detallados en un solo lugar.

Observabilidad unificada: Un MCP Gateway centraliza el registro, las métricas y el seguimiento. Puede supervisar la latencia, realizar un seguimiento de las tasas de error y rastrear una tarea compleja de un agente en varias llamadas a herramientas desde un único panel de control.

Eficiencia operativa: Una puerta de enlace simplifica la administración de las herramientas. Mantiene un registro central de las herramientas disponibles para que los agentes puedan descubrirlas de forma dinámica. Gestiona las credenciales de todas las herramientas principales y las inyecta de forma segura en las solicitudes según sea necesario.

Administración de costos: Los agentes de IA pueden ser costosos, ya que realizan muchas llamadas a LLM y API de herramientas de pago. Una pasarela le brinda el control necesario para administrar estos costos mediante el almacenamiento en caché, la limitación de tarifas y los controles presupuestarios.

TrueFoundry MCP Gateway: arquitectura y características

El TrueFoundry AI Gateway es una plataforma preparada para la empresa que centraliza el acceso a las herramientas de desarrollo de IA mediante MCP. Proporciona una Registro MCP, autenticación centralizada y un cliente MCP integrado que organiza el bucle de agencia entre los servidores LLM y MCP.

Descripción general de la arquitectura

Los agentes se autentican una vez en el MCP Gateway, que dirige sus solicitudes de MCP a los servidores MCP registrados (Slack, GitHub, herramientas internas), y el plano de control administra los tokens, los flujos de OAuth y las políticas de acceso.

Características principales de MCP Gateway

1. Registro MCP centralizado

Puede agregar servidores MCP públicos y autohospedados que estén registrados en el plano de control de TrueFoundry. El plano de control mantiene el registro centralizado de todos los servidores MCP y sus mecanismos de autenticación. Gestiona los flujos de OAuth2 específicos de cada usuario, almacena y actualiza de forma segura los tokens de acceso y garantiza que los usuarios solo puedan acceder a los recursos para los que están autorizados.

Esto resuelve el problema de la proliferación de credenciales: en lugar de que cada desarrollador administre sus propias claves de API y tokens de OAuth para cada herramienta, la pasarela los administra de forma centralizada. Los usuarios se autentican una vez en la puerta de enlace, que se encarga de toda la autenticación posterior.

2. Control de acceso detallado

Al registrar un servidor MCP, puede especificar la lista de usuarios/equipos que tienen acceso a él. Esto permite un control de acceso detallado a nivel empresarial. Esto se hace a través de los grupos de servidores MCP, en los que puede definir los administradores que pueden administrar los servidores MCP y dar acceso a otros usuarios a ellos.

Por ejemplo, es posible que tengas:

- Un grupo de servidores MCP de «ingeniería» con acceso a GitHub, JIRA y herramientas internas de CI/CD

- Un grupo de servidores MCP «Sales» con acceso a Salesforce, HubSpot y herramientas de correo electrónico

- Un grupo de servidores MCP «financiero» con acceso a herramientas de procesamiento de pagos y contabilidad

Cada grupo solo ve las herramientas que está autorizado a usar, lo que reduce la superficie de ataque y evita el uso indebido accidental.

3. Autentica unificada

Cualquier usuario puede generar un único token de acceso personal (PAT) con el que puede acceder a todos los modelos y servidores MCP a los que tiene acceso. También puede generar un token de cuenta virtual (IVA) para dar acceso a una aplicación a un conjunto específico de servidores MCP.

La puerta de enlace admite varios métodos de autenticación:

- Claves de API de TrueFoundry: para usuarios con cuentas de TrueFoundry

- Tokens de IDP: para la integración con su proveedor de identidad actual (Okta, Azure AD, etc.). *Esto permite que la pasarela MCP de Truefoundry también valide los tokens de sus clientes finales.

La puerta de enlace gestiona la complejidad de los flujos de OAuth2, que incluyen:

- Inicio de los flujos de autorización de OAuth2

- Almacenamiento y administración segura de los tokens de acceso

- Actualización automática de los tokens caducados

- Asignación de tokens de usuario a tokens de OAuth para diferentes servidores MCP

4. Servidores MCP virtuales

Una de las funciones más potentes es la capacidad de crear servidores MCP virtuales. Estas le permiten combinar herramientas de varios servidores MCP en un único servidor MCP seleccionado al que su aplicación se puede conectar.

Por ejemplo, supongamos que tiene servidores MCP integrados para GitHub y Slack. Un equipo de tu empresa está trabajando en un agente que requiere acceso a estos dos servidores MCP, pero tú no quieres exponer herramientas peligrosas como `delete_project`, `delete_pr`, etc.

Un servidor MCP virtual te permite crear un nuevo servidor MCP tomando un subconjunto de herramientas seguras de los servidores MCP de GitHub y Slack. Se puede acceder a este nuevo servidor MCP virtual como cualquier otro servidor MCP remoto y no requiere una implementación. La puerta de enlace lo administra en su totalidad.

Esto es especialmente útil para:

- Creación de conjuntos de herramientas seguros y seleccionados para diferentes equipos

- Combinación de herramientas de múltiples fuentes en agrupaciones lógicas

- Implementar el acceso con privilegios mínimos al exponer solo las herramientas necesarias

5. Agent Playground

TrueFoundry AI Gateway proporciona un campo de juego en el que los usuarios pueden experimentar con las indicaciones y las diferentes herramientas de los servidores MCP para crear agentes. La puerta de enlace incluye herramientas de uso común, como la búsqueda web, el webscraping, la extracción de documentos y la ejecución de código.

La puerta de enlace comprende un cliente MCP que organiza la ejecución de las herramientas decididas por los proveedores de LLM. La pasarela también transmite el progreso de la solicitud a la interfaz de usuario para que el usuario pueda ver las respuestas del LLM, las llamadas a las herramientas y las respuestas de las herramientas en tiempo real.

Esto facilita a los desarrolladores:

- Pruebe diferentes combinaciones de herramientas

- Comportamiento del agente de depuración

- Comprenda cómo se llaman las herramientas

- Realice iteraciones rápidamente según las indicaciones del agente

6. Utilice servidores MCP en el código

El Gateway proporciona fragmentos de código que muestran cómo puede empezar a utilizar los servidores MCP de su código. Puede usar la API de MCP Gateway directamente o integrarla con las bibliotecas cliente de MCP más populares.

Este es un ejemplo del uso de la puerta de enlace de Python:

import asyncio

from fastmcp import Client

from fastmcp.client.transports import StreamableHttpTransport

async def main():

# Connect to the gateway using your Personal Access Token

transport = StreamableHttpTransport(

url="https://{controlPlaneURL}/mcp/{groupName}/{mcpServerName}/server",

auth="Bearer your-tfy-token"

)

async with Client(transport=transport) as client:

# List available tools

tools = await client.list_tools()

print(f"Available tools: {tools}")

# Call a tool

result = await client.call_tool(

name="github_list_repositories",

arguments={"org": "my-org"}

)

print(f"Result: {result}")

asyncio.run(main())6. Autenticación y autorización de cuatro capas

La puerta de enlace implementa un sistema integral de autenticación y autorización de cuatro capas:

Capa 1: autenticación de puerta de enlace

Cualquier usuario o aplicación requiere un token para comunicarse con la puerta de enlace, ya sea una clave de API de TrueFoundry o tu propio token de IDP. TrueFoundry AI Gateway puede verificar tu propio token de IDP y extraer el correo electrónico del usuario del token según la configuración del SSO.

Esto significa que puede integrarse con su proveedor de identidad actual (Okta, Azure AD, Google Workspace, etc.) sin necesidad de que los usuarios creen cuentas de TrueFoundry independientes.

Capa 2: Control de acceso a la puerta de enlace

Puede definir en la capa de puerta de enlace qué usuarios tienen acceso a qué servidores MCP. Esto permite un control de acceso detallado a nivel empresarial. Esto se hace a través de los grupos de servidores MCP, en los que puede definir los administradores que pueden administrar los servidores MCP y dar acceso a otros usuarios a ellos.

Capa 3: Autorización de servicio externo (autenticación de servidor MCP)

Esta es la autorización implementada por el servidor MCP para acceder al servicio externo. TrueFoundry permite que los servidores MCP se integren con los siguientes mecanismos de autenticación:

- Sin autenticación: para API de demostración o API públicas (no se recomienda para producción)

- Autenticación estática basada en encabezados: para servidores MCP que usan claves de API o tokens estáticos (por ejemplo, Hugging Face)

- Autenticación basada en OAuth2 y DCR: para servidores MCP compatibles con OAuth2 (GitHub, Slack, Atlassian, etc.)

La puerta de enlace gestiona la complejidad de los flujos de OAuth2:

- Almacena y administra los tokens de OAuth para diferentes servidores MCP para cada usuario

- Mantiene un mapa de los tokens de usuario a los tokens de OAuth para diferentes servidores MCP.

- Actualiza los tokens automáticamente cuando caducan

- Esto permite a los usuarios comunicarse con el Gateway con un único token sin tener que administrar varios tokens.

Capa 4: encabezados personalizados

Puede pasar cualquier encabezado personalizado a los servidores MCP mediante el comando `encabezados x-tfy-mcp`encabezado. Esto es útil para los tokens de autenticación, los metadatos o cualquier encabezado que necesite su servidor MCP. Los encabezados personalizados siempre anulan la autenticación predeterminada configurada para el servidor MCP.

Casos de uso del mundo real

Caso de uso 1: Equipos de desarrollo empresarial

Una gran organización de ingeniería quiere dar a todos los desarrolladores acceso a GitHub, JIRA y Slack a través de agentes de IA, pero con diferentes niveles de permiso:

- Desarrolladores junior: acceso de solo lectura a GitHub (pueden enumerar repositorios, ver relaciones públicas, pero no pueden fusionarse)

- Desarrolladores sénior: acceso total a GitHub, acceso de solo lectura a JIRA

- Gerentes de ingeniería: acceso completo a todas las herramientas

Con TrueFoundry MCP Gateway:

- El departamento de TI crea grupos de servidores MCP para cada función

- Cada grupo está configurado con los alcances de OAuth apropiados

- Los desarrolladores se autentican una vez en la puerta de enlace mediante su IDP corporativo

- La puerta de enlace gestiona todos los flujos de OAuth y la administración de tokens

- Los desarrolladores utilizan un único token de acceso personal para acceder a todas las herramientas autorizadas

Caso de uso 2: Plataforma SaaS multiusuario

Una plataforma SaaS quiere permitir a sus clientes crear agentes de IA que interactúen con las propias herramientas del cliente (por ejemplo, su GitHub o Slack):

- Cada cliente se autentica con su propio token de IDP

- La pasarela asigna los tokens de los clientes a sus tokens de OAuth para sus herramientas

- Los clientes solo pueden acceder a sus propios recursos (impuestos por los ámbitos de OAuth)

- La plataforma tiene una visibilidad total del uso de las herramientas para la facturación y el soporte.

Caso de uso 3: Herramientas internas seguras

Una organización quiere exponer las herramientas internas (bases de datos, API) a los agentes de IA, pero con requisitos de seguridad estrictos:

- Los servidores MCP internos se registran con autenticación basada en encabezados

- El acceso está restringido a equipos específicos a través de grupos de servidores MCP

- Todas las llamadas a las herramientas se registran y auditan

- Los servidores MCP virtuales se utilizan para exponer a los agentes solo herramientas seguras y de solo lectura

Cómo empezar

Comenzar a usar TrueFoundry MCP Gateway es sencillo:

- Cree un grupo de servidores MCP: organice sus servidores MCP en grupos lógicos

- Agregar servidores MCP: registre servidores MCP públicos o autohospedados con la autenticación adecuada

- Configurar el control de acceso: defina qué usuarios/equipos pueden acceder a qué servidores

- Generar tokens de acceso: los usuarios generan tokens de acceso personales para conectarse a la puerta de enlace

- Empieza a crear: usa el campo de juego para experimentar o integrarlo directamente en tu código

La puerta de enlace admite tanto la autenticación de usuarios (mediante flujos de OAuth2) como la autenticación de máquina a máquina (mediante la concesión de credenciales de cliente), lo que la hace adecuada tanto para agentes interactivos como para flujos de trabajo automatizados.

Tutorial: Creación de un servidor MCP protegido por OAuth desde cero e integración con Truefoundry AI Gateway

Veamos cómo crear un servidor MCP completo con autenticación OAuth2 e integrarlo con TrueFoundry MCP Gateway. Crearemos un servidor MCP de calculadora simple que demuestre tanto la autenticación de usuarios (a través de la puerta de enlace) como la autenticación de máquina a máquina.

Consulte esta documentación para ver el tutorial completo - https://docs.truefoundry.com/docs/ai-gateway/mcp-server-oauth-okta

El código completo de este tutorial está disponible en nuestro [Repositorio GitHub]

Este tutorial demuestra lo siguiente:

- Creación de servidores MCP: uso de FastMCP para crear herramientas a las que los LLM puedan llamar

- Integración con OAuth2: protección de servidores MCP con OAuth2 mediante Okta

- Autenticación de máquina a máquina: permite el acceso programático sin la interacción del usuario

- Integración de puerta de enlace: centralización del acceso al servidor MCP a través de TrueFoundry MCP Gateway

- Autenticación de usuarios: permitir que los usuarios finales se autentiquen mediante flujos de OAuth gestionados por la puerta de enlace

La puerta de enlace gestiona la complejidad de los flujos de OAuth, la administración de los tokens y la actualización, lo que permite a los usuarios acceder a todos sus servidores MCP autorizados con un único token de acceso personal.

Por qué es importante

A medida que los agentes de IA pasan de los prototipos a la producción, la arquitectura de integración se vuelve fundamental. El problema de la integración de N×M no es solo un problema teórico, sino un verdadero obstáculo para crear sistemas de agentes confiables, seguros y escalables.

Un MCP Gateway ya no es un componente de nicho. Es una infraestructura crítica para cualquier agente de IA de nivel de producción que forme equipos. Proporciona el plano de control esencial para gestionar la seguridad, la observabilidad y la complejidad operativa de las interacciones entre el agente y la herramienta a escala.

Al centralizar el acceso a las herramientas a través de una puerta de enlace, no solo está resolviendo los problemas actuales, sino que también está sentando una base escalable para el futuro. A medida que su ecosistema de agentes crece, la puerta de enlace crece con él, lo que proporciona patrones de seguridad, observabilidad y operaciones consistentes en todas las interacciones entre agentes y herramientas.

El TrueFoundry MCP Gateway resuelve los desafíos fundamentales de integración a los que se enfrentan todos los agentes de IA que forman equipos. Al proporcionar una plataforma centralizada, segura y observable para las interacciones entre agentes y herramientas, permite a los equipos:

- Avance más rápido: los desarrolladores se centran en la lógica de los agentes, no en el modelo de integración

- Manténgase seguro: administración centralizada de credenciales y control de acceso detallado

- Mantenga la visibilidad: observabilidad unificada en todas las interacciones entre el agente y la herramienta

- Escale con confianza: arquitectura que crece con sus necesidades

Si está creando agentes de IA y tiene problemas con el problema de la integración de N×M, nos encantaría saber de usted. El TrueFoundry MCP Gateway ya está disponible y estamos deseando ver lo que puedes crear con él.

Para obtener más información, consulte nuestra documentación o comunícate con nosotros para hablar sobre tu caso de uso específico.

¿Qué opinas de MCP Gateways? ¿Se ha enfrentado a desafíos de integración similares? Nos encantaría escuchar tus experiencias en los comentarios.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)