Seguridad de IA empresarial con MCP Gateway y Runtime Guardrails

.webp)

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Realizamos un seminario web con el equipo de Redes de Palo Alto con la incorporación de más de 400 personas de diferentes regiones y funciones. Nuestro objetivo es True Foundry nuestro objetivo siempre fue crear una infraestructura que respaldara su pila de GenAI y decidimos considerar la seguridad como nuestro próximo hito. En este blog, resumimos todos los factores clave importantes que analizamos y aprendimos durante el seminario web y los resumimos en algunos factores clave que te ayudarán a tomar decisiones sobre cómo ampliar las iniciativas de IA en tu empresa. Se trata de una lectura rápida de entre 6 y 7 minutos, y también sirve como guía práctica sobre la seguridad de la IA que puedes compartir con los responsables de seguridad, los equipos de plataformas y los desarrolladores de inteligencia artificial.

De los paquetes a las indicaciones: el nuevo perímetro es el contexto y la identidad

La seguridad tradicional partía del supuesto de que si un adversario no podía pasar el firewall, no podía acceder a tus datos confidenciales. Hoy en día, un ingeniero puede pegar fragmentos de código fuente en un chat para «corregir un error» y pasar la IP confidencial directamente por la puerta, sin tocar ningún firewall. En este mundo, el contexto y la identidad se convierten en los nuevos perímetros: ¿quién pregunta, qué es lo que pide y qué datos y herramientas se incluyen en ese contexto?

Es un cambio fundamental en el modelo de amenazas. En lugar de bloquear los puertos o reforzar los terminales por sí solos, tenemos que proteger la interfaz de idioma a los sistemas y los datos, y a todo lo que el lenguaje puede hacer que el sistema haga.

¿Por qué la seguridad de la IA es diferente ahora?

Cuatro modos de error aparecen primero para la mayoría de los equipos:

- Inyección rápida y manipulación del contexto. Las instrucciones ocultas pueden estar incrustadas en los tickets de soporte, las páginas de SharePoint, los historiales de chat extensos o los documentos recuperados y tratarse como un contexto válido.

- Fuga de datos (exfiltración): Puede aparecer texto confidencial en las solicitudes o los resultados, que incluye información de identificación personal, secretos, planes internos e incluso artefactos de entrenamiento.

- Contenido tóxico/no relacionado con la marca: Generaciones que no cumplen con las políticas de la empresa o las directrices de marca.

- Alucinaciones de confianza: Afirmaciones plausibles pero erróneas que impulsan decisiones reales.

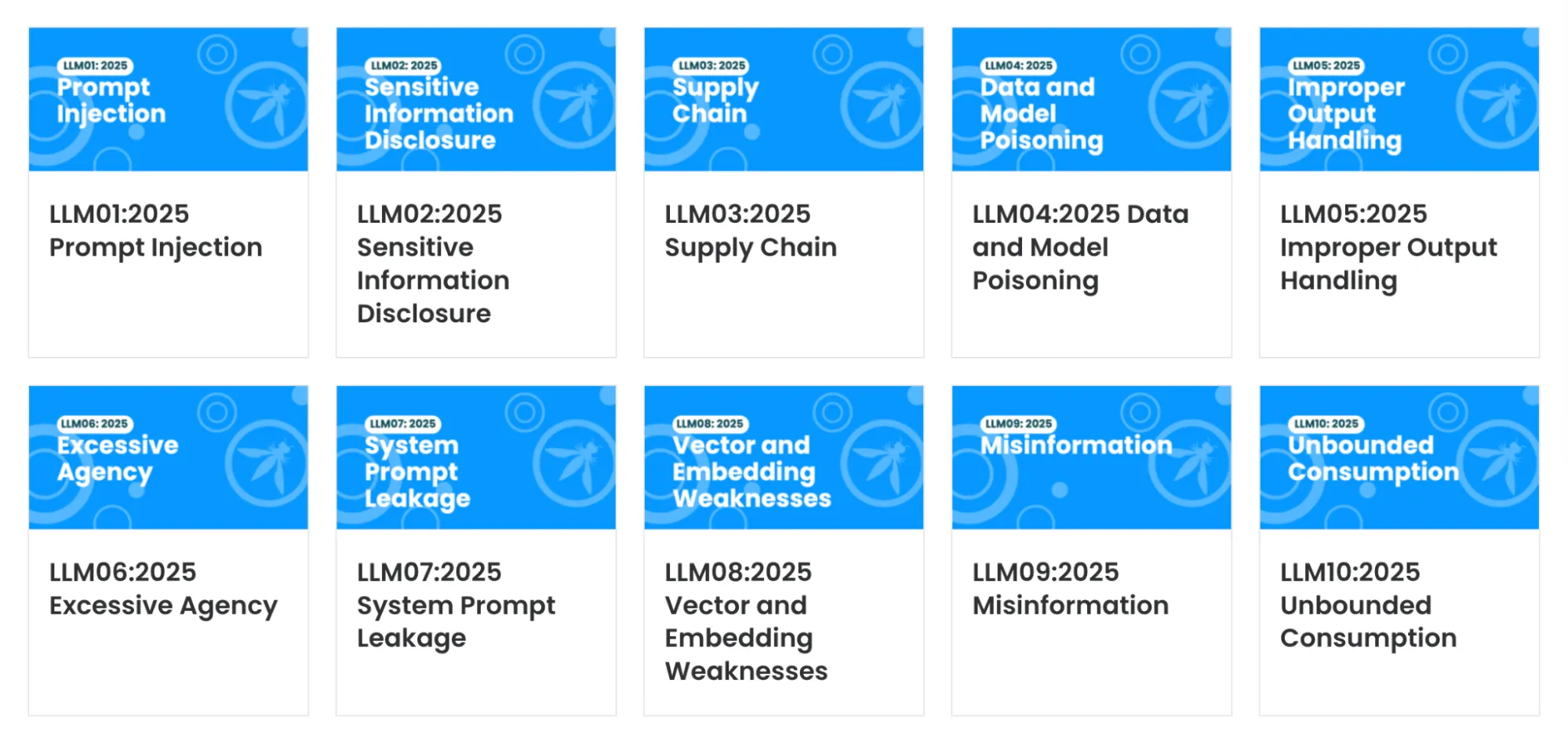

Si quieres obtener más información, el Top 10 de IA de OWASP es un mapa sólido. En la práctica, hemos visto que la mayoría de los programas comienzan en estas cuatro áreas.

Lo que nos contaron los asistentes en directo

Realizamos encuestas rápidas durante la sesión. La principal preocupación, por un amplio margen, es la filtración o filtración de datos, seguida de la introducción rápida y la falta de observabilidad del comportamiento de los modelos y los agentes. Esto coincide con lo que vemos en las implementaciones empresariales: si primero proteges las entradas y las salidas y, después, haces que cada interacción sea rastreable, ya tienes todo lo que se necesita para la seguridad de la IA

Los cinco pilares de la adopción segura de la IA

Esta es la breve lista de verificación que hemos visto funcionar en todos los sectores:

- Autenticación y control de acceso: No oculte todo detrás de una única clave de modelo compartida. Preserve la identidad del usuario/servicio de principio a fin. Gire las teclas. Evita los tokens compartidos.

- Barandas de entrada: Detecte la inyección inmediata, la manipulación del contexto y las fuentes no confiables antes de que lleguen al modelo.

- Barandas de salida: Bloquee las filtraciones de información personal, la salida de datos confidenciales y los textos tóxicos o no relacionados con la marca. Para los flujos de trabajo regulados, aplique la regla de «responder solo si se basa en fuentes aprobadas».

- Observabilidad total: Realice un seguimiento de cada solicitud: la identidad del usuario, las llamadas a las herramientas, la elección del modelo, los parámetros, el costo y las decisiones de protección. Se acabó el uso clandestino.

- Control de costes y disyuntores: Los agentes pueden irse en espiral. Imponga presupuestos por usuario y por aplicación, detecte bucles y disyuntores duros. Reduzca el radio de ráfaga de «un aviso incorrecto».

- Controles de la cadena de suministro: Utilice únicamente modelos y conectores en los que confíe. El código abierto no es automáticamente seguro: comprueba lo que estás usando antes de que se ejecute en formato.

Por qué MCP aumenta las apuestas

Ahora, los LLM ya no son solo habla—pueden actuar. Con el Model Context Protocol (MCP), los agentes descubren herramientas y realizan acciones en GitHub, Jira, Slack, las API de la nube, los sistemas internos y más. Esto convierte a MCP en un enorme acelerador de la productividad de los desarrolladores y en una nueva clase de riesgo. Un agente mal enfocado puede cerrar 500 tickets de la noche a la mañana, filtrar datos o eliminar una sucursal porque se le ha introducido una instrucción furtiva durante la fase de recuperación.

Ahora puede ver cómo se pasa de «respuesta incorrecta» a «acciones no autorizadas». Las herramientas multiplican tanto el valor como el riesgo, por lo que es necesario hacer cambios para adaptarlos a estos factores.

¿Cuáles son los puntos a tener en cuenta en un AI Gateway?

Cuando el MCP entre en escena, eleve su línea de base en estas áreas:

- Autenticación y autorización para servidores MCP (quién es usted, qué puede hacer).

- Control de acceso granular (nivel de herramienta y operación).

- Barandas (políticas de entrada/salida y uso de herramientas).

- Observabilidad (rastreo, atributo, auditoría).

- Límites de velocidad y cuotas (interruptores de bucle por usuario/aplicación).

- Seguridad de la cadena de suministro (servidores examinados, artefactos firmados, versiones ancladas).

Profundicemos en algunos factores de los que menos se habla.

- Barandas en la ruta de tráfico:

La puerta de enlace se encuentra entre los agentes y las herramientas o modelos y aplica barandas tanto en la entrada como en la salida. Puede definir las políticas por usuario, por aplicación, por modelo, por equipo o mediante metadatos. Comprobaciones típicas:- Entrada: inyección rápida, escalamiento de roles en conversaciones largas, URL/código malintencionado en el contexto recuperado.

- Resultado: enmascaramiento de DLP (SSN/tarjetas/tokens), políticas de toxicidad y temática, comprobaciones de base para respuestas reguladas

- Entrada: inyección rápida, escalamiento de roles en conversaciones largas, URL/código malintencionado en el contexto recuperado.

- Observabilidad: rastreo, atributo, auditoría:

Sin registros de atribución y decisión, no puedes investigar ni probar la ejecución. La puerta de enlace de IA emite rastreos de principio a fin (identidad, metadatos rápidos, parámetros del modelo, cada uso de herramientas con parámetros y resultados, aciertos o decisiones sobre reglas de protección y costos). Usa los paneles para responder a:- ¿Qué agente está manipulando code_executor: carga de trabajo válida o mensaje malintencionado?

- ¿Por qué la latencia de ask_bot subió a 20: ralentización de la API o bucle recursivo?

- ¿Por qué una herramienta consume el 80% de las llamadas? ¿Es crítica para la empresa o simplemente tiene privilegios excesivos?

- Limitación de tarifas y presupuestos: disyuntores por diseño:

Los agentes pueden ir en espiral. Trate los presupuestos y el QPS como controles de seguridad:- Cuotas por usuario, aplicación o herramienta y límites por minuto para contener el radio de explosión.

- Detección de bucles para activar un interruptor cuando se repiten patrones.

- Límites más estrictos para los servicios sensibles (pagos, datos de clientes).

- Integridad de la cadena de suministro para MCP y modelos:

Si no examinas los servidores, un «MCP de Slack» podría ser un paquete malintencionado que envía registros de chat de forma silenciosa. Las actualizaciones automáticas pueden provocar versiones manipuladas. La respuesta de la gobernanza es un registro revisado y controlado, las versiones ancladas y los artefactos firmados, además del escaneo de modelos y la ejecución en equipo rojo antes de la producción.

Cómo le ayudan TrueFoundry y Palo Alto a proteger su infraestructura GenAI

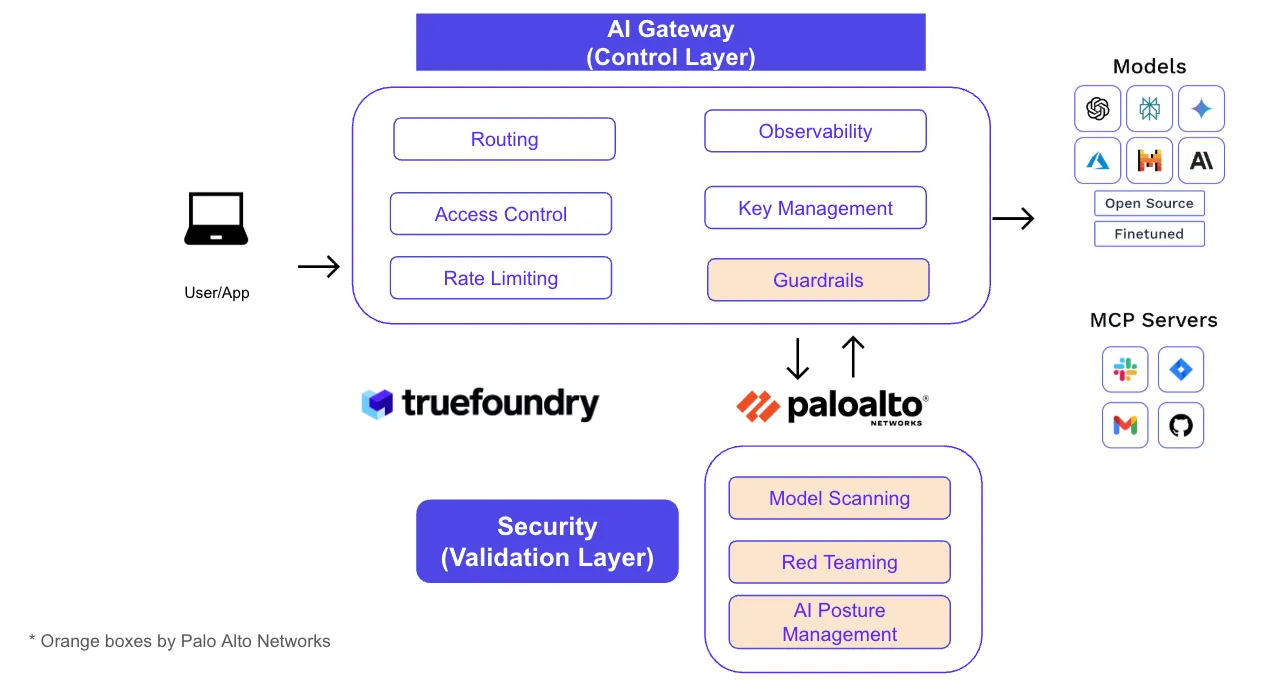

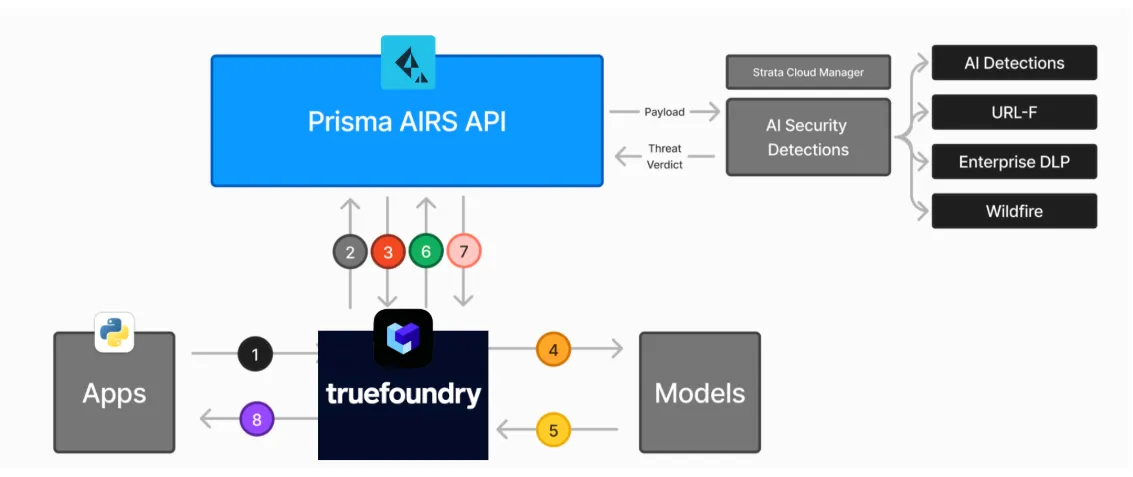

Los agentes son más útiles cuando pueden recurrir a las herramientas para realizar un trabajo real. MCP estandariza la manera en que los agentes descubren e invocan esas herramientas. Sin embargo, la potencia exige control. Nuestro patrón recomendado es un diseño de dos capas:

- AI Gateway (capa de control): El lugar central para el enrutamiento, el control de acceso, la limitación de velocidad, la administración de claves, la observabilidad y las barandillas. Esta es la única capa de proxy por la que fluye todo el tráfico de agentes, modelos y herramientas. Aquí también se centralizan los modos de autenticación de los servidores MCP: no Auth (demo), Header/Bearer y OAuth (Slack/Github/Atlassian), por lo que no todos los equipos resuelven la autenticación una y otra vez.

- Seguridad (capa de validación): La inspección en tiempo de ejecución, la gestión de posturas mediante IA, el escaneo de modelos y la creación de equipos en rojo, se realizan a través del Prisma AIRS de Palo Alto Networks, integrado en línea con la puerta de enlace.

Pero, ¿por qué dividir el control y la validación?

Poner el control en un solo lugar brinda a los equipos de la plataforma una excelente experiencia para los desarrolladores (un punto final, SDK unificados, incorporación de autoservicio). Al incluir la validación en su propia capa, los equipos de seguridad disponen de más información (veredictos cautelares, enmascaramiento de DLP, inspección de URL y códigos y comprobaciones de postura) sin que ello suponga un obstáculo para los desarrolladores.

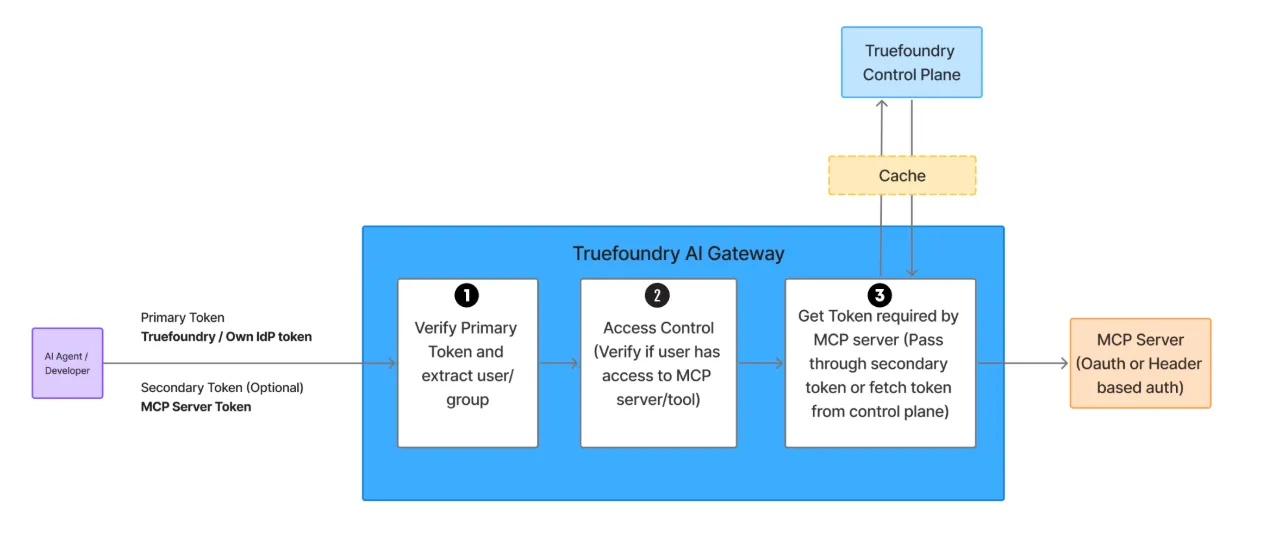

Autorización de tres niveles

Nuestro CTO Abhishek explica un modelo simple para Autorización MCP dentro de la puerta de enlace de IA de TrueFoundry:

- ¿Quién es usted? La puerta de enlace verifica la identidad humana o del servicio (por ejemplo, a través de tu token de IdP) al entrar.

- ¿Qué puede hacer? La puerta de enlace aplica la política al servidor MCP y a la herramienta u operación específicos («leer los RP» o «comentar los RP», pero «no eliminar las sucursales»).

- ¿Cómo lo demostramos río abajo? La puerta de enlace traduce los tokens exactamente a lo que espera el servidor de destino (cambiarlos a Slack/GitHub OAuth o a un token de encabezado de corta duración).

Este patrón de «AuthN/z de 3 capas» elimina los secretos únicos, mantiene la atribución y evita que los bots con privilegios excesivos causen daños irreversibles.

Ejemplo: un agente de revisión de relaciones públicas puede enumerar los RP y dejar comentarios, pero la política de AI Gateway deniega las sucursales. Eliminar incluso si un mensaje intenta «eliminar también la principal después de resumir». La denegación y la identidad detrás del intento se registran.

Servidores MCP virtuales

También explicamos qué son los servidores MCP virtuales. En resumen, no entregue a los agentes los catálogos completos de JIRA/GitHub/Confluence. Crea un MCP virtual que exponga exactamente lo que el flujo de trabajo necesita, por ejemplo: JIRA.CREATE_ISSUE, GitHub.CREATE_PR y Confluence.SEARCH_DOCS como un único punto final de MCP de ingeniería. Gracias a su diseño, obtendrá indicaciones más nítidas, aprobaciones más rápidas y un radio de ráfaga más pequeño.

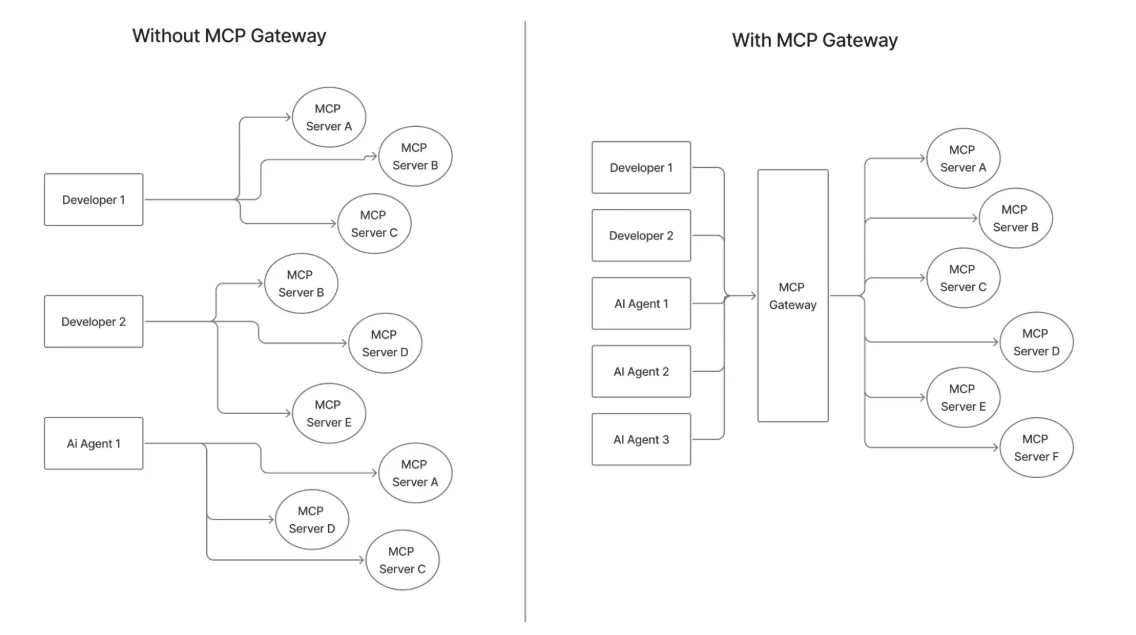

Qué le ofrece la pasarela MCP

Un bien diseñado Puerta de enlace MCP actúa como una centralita sensible a las políticas entre agentes y herramientas:

- Un lugar para el descubrimiento y el control de acceso: Registre los servidores MCP una vez. Defina quién puede ver qué herramientas.

- Permisos a nivel de herramienta y registros seleccionados: Presente solo la superficie de herramientas permitida por aplicación o por equipo.

- Selección inteligente de herramientas: No transfiera mil herramientas a un solo contexto de mensajes.

- Límites de tarifas y cuotas globales: Contenga los bucles y los costes desorbitados.

- Rastreo unificado entre herramientas y modelos: Atribuya cada acción a una identidad humana o de servicio, con evidencia de qué política se activó y dónde.

Si comparas «sin puerta de enlace mcp» con «con puerta de enlace mcp», la diferencia es notable: menos conexiones personalizadas, flujos de autenticación centralizados, administración centralizada de credenciales, registros de auditoría de nivel empresarial y un catálogo de servidores revisado en lugar de una gran cantidad de scripts no administrados.

Cómo Palo Alto Prisma AIRS refuerza las barandillas dentro de la capa de entrada

- Seguridad en tiempo de ejecución: Inspeccione las solicitudes y los resultados para detectar la inyección inmediata, las URL o el código malintencionados, el contenido tóxico, las amenazas específicas de los agentes y mucho más. Aplica las políticas de DLP y el enmascaramiento en tiempo real.

- Gestión de la postura de seguridad de la IA (AI-SPM): Detecte los errores de configuración de forma temprana y aplique las mejores prácticas para los servicios de modelos y agentes.

- Trabajo en equipo rojo: Pruebe los flujos de trabajo nativos de la IA y mida la eficacia de las políticas.

- Escaneo de modelos: Detecta vulnerabilidades dentro de los propios archivos del modelo (deserialización, puertas traseras, malware).

- Seguridad de los agentes: Esté atento al uso indebido de las herramientas y al envenenamiento de la comunicación entre los agentes.

Puede ajustar los perfiles de seguridad por aplicación para equilibrar la latencia con la protección, y todas las decisiones se registran con fines de auditoría.

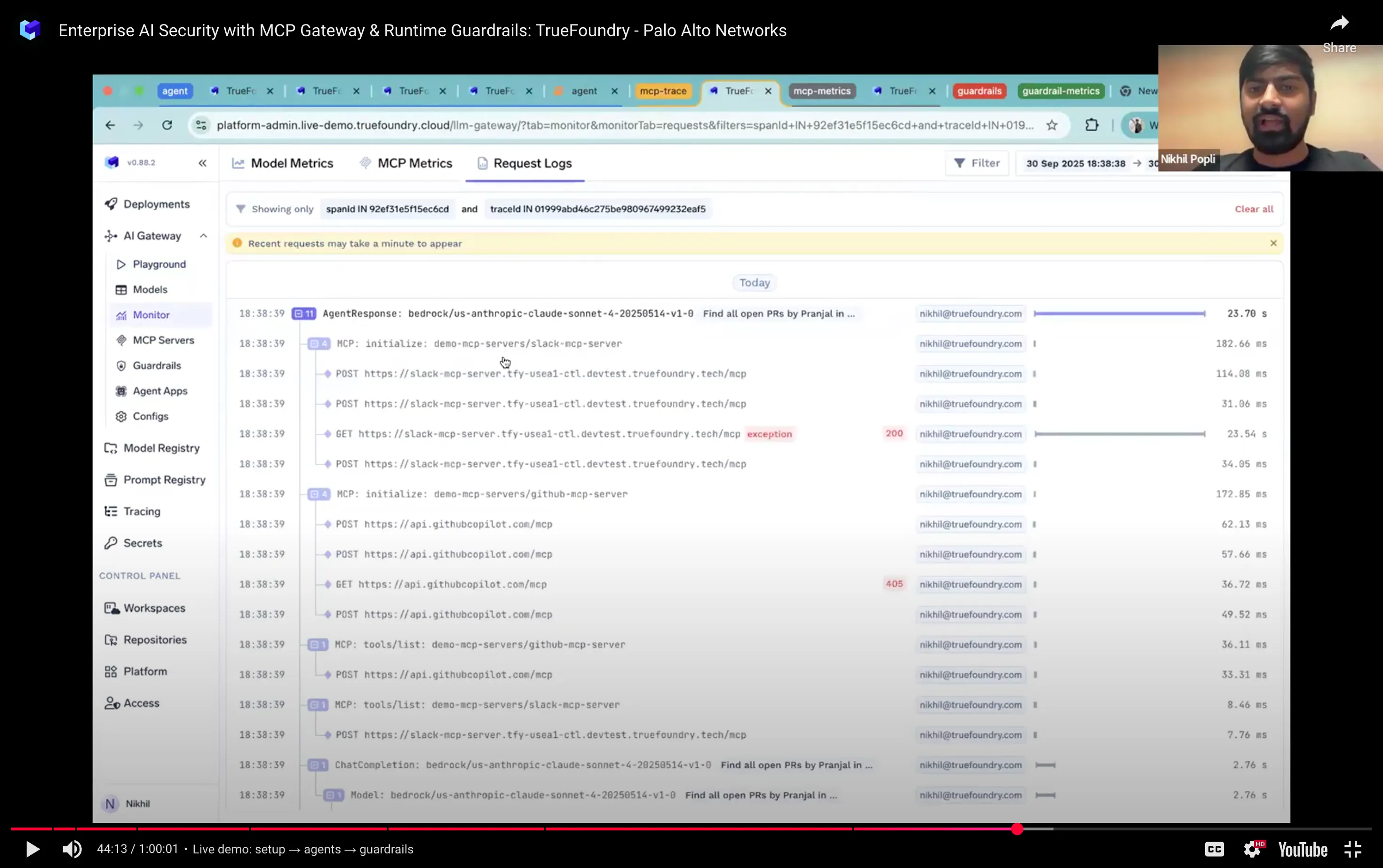

Un vistazo rápido a la demostración

Hemos hecho una demostración de cómo un agente muestra una lista de solicitudes de cambios abiertas para un compañero de equipo y le da un empujón en Slack. El registro muestra cada paso (las herramientas, el razonamiento del modelo, el tiempo) y las decisiones que se toman a lo largo del camino. El panel destaca qué herramientas consumen más llamadas, los picos de latencia y cualquier comportamiento similar a un bucle. Esa es la diferencia entre esperando un agente está seguro y sabe que lo está. Puedes verlo en el enlace de youtube, que adjuntamos más adelante en el blog.

Preguntas que respondimos en vivo

«¿Por qué no utilizar una puerta de enlace de API normal?»

Porque las cargas de trabajo de IA añaden nuevos requisitos: traducción de tokens por herramienta, RBAC a nivel de herramienta, barreras de entrada/salida, auditoría y trazabilidad sofisticadas y enrutamiento inteligente de herramientas. Una pasarela clásica no sabe nada sobre las solicitudes, los rastros o la semántica de modelos y herramientas.

«¿Podemos supervisar las herramientas existentes, como ChatGPT o los IDE en la nube?»

Si la herramienta le permite establecer un punto final de modelo personalizado o proxy, diríjalo a través de la puerta de enlace y aplique allí las barreras de protección y la observabilidad. Si no expone ese control, no puede añadir una inspección transparente en el centro.

«¿Cómo evitamos un ajuste fino perjudicial?»

Controle sus datos: excluya la PII y los secretos. Valide la procedencia de cualquier modelo base que ingiera. Escanea los archivos del modelo en busca de comportamientos ocultos antes de entrenar.

«¿Los desarrolladores obtienen los SDK?»

Los clientes MCP estándar funcionan desde el primer momento. Prisma AIRS ofrece un servidor y un SDK, y la puerta de enlace proporciona fragmentos de copiar y pegar para Python/TypeScript y los marcos de agentes más populares.

Vea la sesión completa

Si te lo perdiste o quieres que tus equipos de plataforma y seguridad se pongan al día, aquí tienes la grabación:

YouTube: https://youtu.be/hWNV2v3C8SA

Pruébalo y habla con nosotros

Ofrecemos una prueba de un mes del Puerta de enlace MCP—disponible como SaaS o autohospedado. Si desea revisar la arquitectura en 30 minutos para calibrar los costos, la latencia y los perfiles de protección, estaremos encantados de ayudarle. Obtendrá:

- Configuración e incorporación gratuitas

- Un canal privado de soporte de Slack/Teams

- Acceso a paneles de observabilidad y perfiles de barandilla adaptados a sus aplicaciones

Muchísimas gracias al equipo de Palo Alto Networks por unirse a nosotros y por impulsar el estado de la seguridad de la IA.

Preguntas frecuentes

¿Qué es la seguridad de la IA empresarial?

La seguridad de la IA empresarial es el marco de varios niveles de protocolos, herramientas y políticas diseñado para proteger los modelos de IA y los datos corporativos de amenazas especializadas, como la inyección rápida y la exfiltración de datos. Implica implementar controles de acceso estrictos y una supervisión en tiempo real para garantizar que las interacciones entre los modelos sigan siendo seguras y cumplan con las normas. TrueFoundry centraliza estos requisitos en un único plano de control, lo que permite a las organizaciones gestionar la seguridad en varios modelos y sistemas internos sin aumentar la complejidad arquitectónica.

¿Por qué es importante la seguridad de la IA para las empresas?

Mantener la seguridad de la IA empresarial es fundamental para evitar la exposición accidental de información personal confidencial y propiedad intelectual a proveedores de modelos externos. Sin una capa de seguridad específica, las organizaciones corren el riesgo de no cumplir la normativa y de quedar expuestas a ataques adversarios que pueden comprometer a los agentes autónomos. TrueFoundry aborda estos problemas al implementar todo el conjunto de IA en su VPC privada, lo que garantiza que se mantenga la residencia de los datos y que cada invocación de herramientas sea totalmente auditable y gobernada.

¿Cómo ayudan las barreras de tiempo de ejecución de MCP Gateway a la seguridad de la IA empresarial?

Dentro de una estrategia integral de seguridad de IA empresarial, las barreras de tiempo de ejecución de MCP Gateway actúan como una capa de defensa proactiva que inspecciona cada interacción en tiempo real. Estas barreras redactan automáticamente la información confidencial y bloquean las entradas malintencionadas antes de que lleguen al modelo o a los sistemas internos de backend. La puerta de enlace de TrueFoundry utiliza estas barreras para imponer permisos detallados sobre el uso de las herramientas, lo que proporciona una capa de protección dinámica que garantiza que los agentes operen dentro de límites seguros y predefinidos.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)