Los mejores registros de MCP en 2026: comparados entre desarrolladores y empresas

.webp)

Diseñado para la velocidad: ~ 10 ms de latencia, incluso bajo carga

¡Una forma increíblemente rápida de crear, rastrear e implementar sus modelos!

- Gestiona más de 350 RPS en solo 1 vCPU, sin necesidad de ajustes

- Listo para la producción con soporte empresarial completo

Hace unos meses, la mayoría de los equipos consideraban que sus servidores MCP eran mejoras ligeras. Encontraste uno en GitHub, lo conectaste a Claude Desktop o Cursor mediante un archivo de configuración JSON y continuaste con tu negocio. Este enfoque resultó efectivo para un número limitado de servidores.

Sin embargo, una vez que comience a ampliar su uso a docenas de servidores MCP en varios equipos, cada uno de los cuales requiere autenticación, expectativas de tiempo de actividad, propiedad, etc., por separado, se queda rápidamente sin capacidad para administrarlos todos.

Todos estos equipos diferentes terminan con servidores duplicados, con sus credenciales dispersas por todo el entorno y sin forma de saber qué herramientas utilizan qué agente.

Al mismo tiempo, la rápida evolución del Model Context Protocol lo ha convertido en una capa de integración estándar del sector para la IA de agencia. El rápido aumento del soporte por parte de los principales ecosistemas de IA y de decenas de miles de servidores ha provocado que el ecosistema de MCP evolucione mucho más rápido que la infraestructura disponible para respaldarlo.

Aqui es donde entran en juego los registros de MCP. Los registros MCP sirven como capa de integración y descubrimiento para los servidores MCP. Su alcance varía ampliamente, desde simples catálogos de detección hasta plataformas que intentan resolver problemas de hospedaje, gobierno y control empresarial.

La elección del enfoque incorrecto puede resultar en:

- Modelos de hospedaje ineficientes que contribuyen a aumentar los costos de las nubes

- Conexiones no seguras entre servidores no verificados

- La falta de pistas de auditoría crea brechas de cumplimiento

- La administración manual de la infraestructura puede provocar una sobrecarga de ingeniería

En esta guía, analizamos los mejores registros de MCP para 2026 y analizamos su desempeño con respecto al descubrimiento, la gobernanza, el alojamiento y la preparación empresarial. Esto le permitirá seleccionar la plataforma correcta para configurar su infraestructura de agentes de IA.

.webp)

¿Qué es un registro MCP y por qué es importante?

Un registro MCP es un catálogo centralizado que realiza un seguimiento de todos los servidores MCP, sus capacidades y cómo conectarse a ellos. Puede pensar en el registro MCP como la capa de descubrimiento de sus herramientas de IA.

Los registros de MCP no son los mismos que los servidores reales. Storm the server metadatos, tales como:

- Descripciones y capacidades del servidor

- Details of protocol and connection points

- Authentication requirements

- Información sobre la versión y la compatibilidad

Los servidores reales existen donde se han implementado, ya sea localmente, en la nube o con un tercero. Esta distinción se hace más importante a medida que los sistemas aumentan de tamaño.

Los desarrolladores pueden configurar los servidores manualmente cuando solo hay unos pocos que administrar. Cuando los agentes se multiplican y las herramientas se conectan a muchos sistemas a la vez, surgen problemas de fragmentación:

- La configuración varía en todo el equipo

- Si están creando servidores duplicados

- Poca clara server property

- Aplicación incoherente de las políticas y los riesgos de seguridad en los servidores

Las empresas son cada vez más conscientes de este problema creciente: la IA en la sombra. Los equipos pueden conectar los agentes de automatización con herramientas externas sin supervisión, utilizar cualquier forma de gestionar estas conexiones potencialmente peligrosas que exponen datos o controlar el acceso.

Sin un registro MCP central, no hay ningún mecanismo para rastrear o administrar estas conexiones. El registro MCP proporciona la visibilidad y el control que necesitan los equipos de la plataforma antes de que la proliferación de herramientas se convierta en un problema sistémico.

.webp)

Los mejores registros de MCP en 2026

Los registros de MCP existen por muchas razones; algunas incluyen la búsqueda de un servidor, la provisión de un lugar para alojar una aplicación o la administración del uso general de MCPS en la empresa.

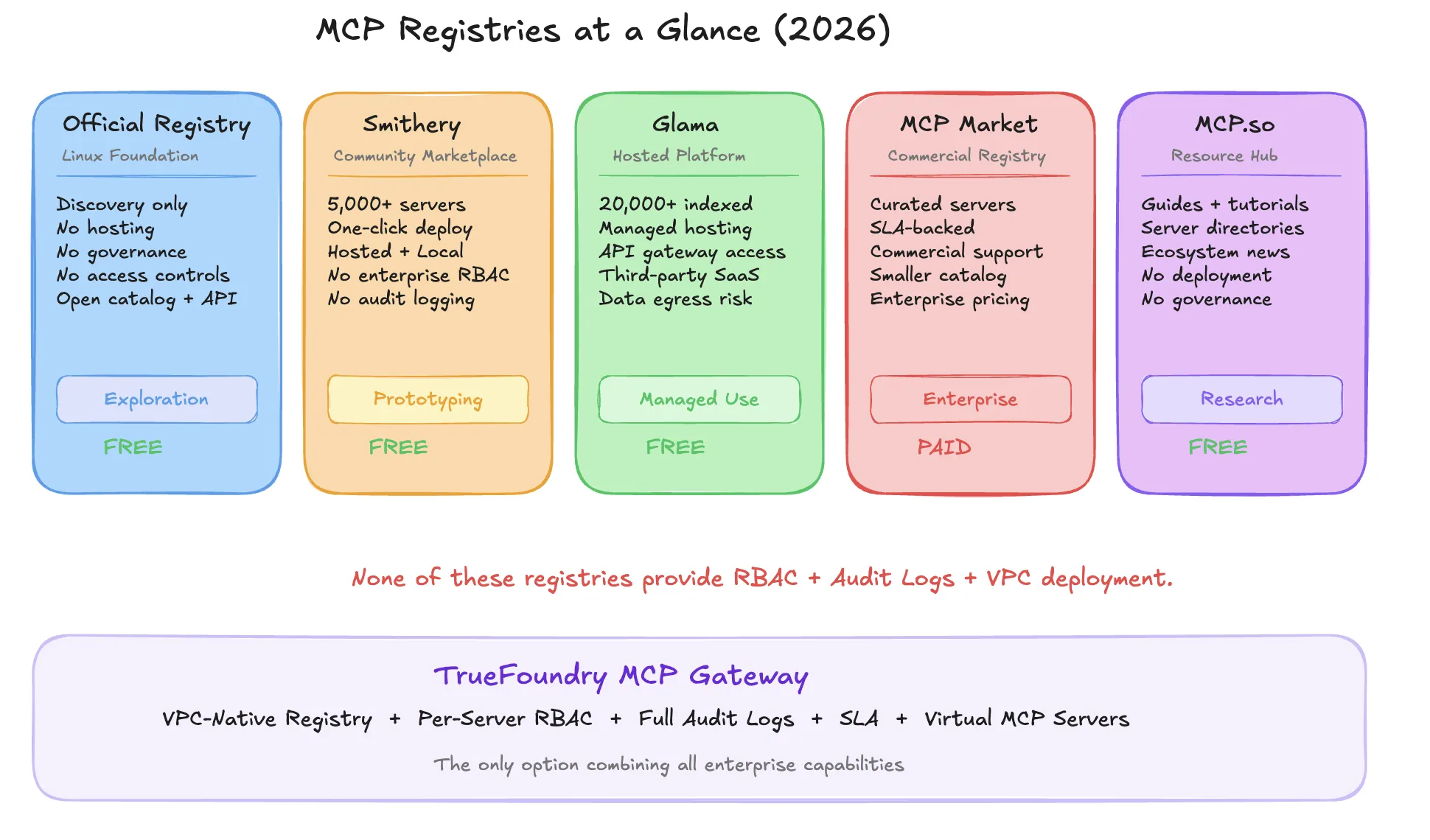

A continuación se muestra un resumen de los mejores registros de MCP comparados según su función y capacidades.

Registro oficial de MCP (registry.modelcontextprotocol.io)

Un repositorio centralizado de metadatos públicos para servidores MCP, respaldado por Anthropic, GitHub, PulseMCP y Microsoft. Se trata de un metaregistro, lo que significa que, si bien contiene metadatos sobre paquetes, NO contiene el código real ni los binarios (que se encuentran en npm, PyPI, Docker Hub, etc.).

Limitación:

- Solo metadatos; no proporciona un servicio de alojamiento o ejecución;

- Todavía está en versión preliminar y puede experimentar cambios importantes;

- Diseñado específicamente para el consumo programático. No apto para la navegación de los usuarios finales;

- Sin funciones integradas de selección, calificación o gobierno;

Lo mejor para

- Autores de servidores MCP que desean una ubicación canónica desde la que publican sus metadatos; esto permite que todos los registros y mercados posteriores la descubran.

- Desarrolladores de clientes MCP que desean implementar funciones de detección mediante el uso de la API REST proporcionada. Empresas que necesitan una fuente UPSTREAM estandarizada para alimentar sus propios subregistros privados.

Herrería

Smithery es el equivalente más cercano a Docker Hub en el ecosistema MCP. Esta herramienta tiene más de 7000 servidores disponibles que pueden instalarse localmente mediante la CLI o ejecutarse en la infraestructura de Smithery como servidores remotos alojados. En el caso de los servidores alojados, Smithery administrará el tiempo de ejecución y proporcionará modelos de OAuth a los autores de servidores, de modo que no tendrán que crear su propio flujo de autenticación desde cero. El tiempo que transcurre desde la identificación de la herramienta hasta su puesta en funcionamiento suele ser inferior a un minuto.

Limitación:

- Sin mecanismos de gobierno empresarial, como RBAC, registros de auditoría o flujos de trabajo de aprobación

- No hay visibilidad de los riesgos de seguridad ni de los ciclos de vida de los tokens para los servidores MCP

- La calidad y la confiabilidad de los servidores MCP disponibles públicamente son inconsistentes

- No está diseñado para gestionar las necesidades de cumplimiento en entornos de producción

Ideal para:

Desarrolladores o equipos pequeños que desean crear prototipos de los flujos de trabajo de los agentes al permitir un descubrimiento y una configuración rápidos o realizar experimentos con integraciones de MCP.

Glamour

Glamas es una fuente centralizada de metadatos de servidores públicos MCP, mantenida por Anthropic, GitHub, PulseMCP y Microsoft, y actúa como un metarregistro. Contiene todos los metadatos del paquete MCP, pero no almacena el código fuente real ni los archivos binarios. El código fuente y los archivos binarios están disponibles en los repositorios estándar (NPM, PyPI, Docker Hub) y se puede acceder a ellos a través de Linda.

Limitaciones:

- No se guarda ningún código fuente ni paquete en el repositorio de Glama; las comprobaciones de seguridad se basan exclusivamente en los repositorios de paquetes correspondientes.

- Todavía está en versión preliminar y no hay garantías contra el restablecimiento de los datos o los cambios importantes antes de la disponibilidad general.

- Diseñado principalmente para la recuperación programática de los metadatos del MCP por parte de los subregistros; no para la navegación del usuario final.

- No hay calificaciones ni reseñas integradas; estas son proporcionadas por los subregistros posteriores.

- No mantiene ningún registro de clientes o aplicaciones host de MCP.

Ideal para:

- Autores de MCP Server que desean una manera fácil de publicar sus metadatos para que todos los registros y mercados posteriores puedan localizarlos.

- Desarrolladores de clientes MCP que desarrollan e implementan funciones de detección mediante la API REST.

- Usuarios empresariales que buscan una fuente ascendente común de metadatos de MCP para utilizarla como base para crear subregistros privados.

Mercado MCP

MCPmarket.com, un mercado en línea para herramientas de MCP, incluye más de 10 000 servidores de MCP en más de 23 categorías, que incluyen herramientas para desarrolladores, desarrollo de API, ciencia de datos y aprendizaje automático y productividad y flujo de trabajo.

Se trata de un directorio «curado por la comunidad» con una interfaz de usuario web navegable que le permite filtrar por categoría, ver los servidores MCP oficiales o destacados y obtener detalles de instalación. Si utilizas Cline, el flujo de trabajo de instalación está más integrado; sin embargo, el directorio en sí es independiente del cliente.

Limitaciones:

- El directorio comunitario de terceros no es un proyecto oficial de MCP. (es decir, no se ha verificado el espacio de nombres ni se ha autenticado al editor, como en el caso del registro oficial de MCP)

- Sin API programática para McPmarket.com: Solo se trata de un sitio web navegable (es decir, no es un registro que priorice la API; por lo tanto, no puede crear herramientas posteriores que interactúen con McPmarket.com).

- No hay garantía de calidad o seguridad (dado que todos los anuncios son enviados por la comunidad, parece que no hay ningún proceso de revisión formal).

- No se puede instalar con un solo clic desde McPmarket.com a menos que esté utilizando un cliente específico (como Cline).

Ideal para:

Desarrolladores interesados en explorar y descubrir servidores MCP por categoría a través de una interfaz de usuario web, en lugar de consultar una API. Una herramienta útil para obtener una visión general rápida de lo que está disponible en el ecosistema de MCP.

MCP.so

MCP.so es un directorio dirigido por la comunidad para servidores MCP de terceros. Es uno de los directorios más grandes disponibles en la actualidad, con más de 19 000 servidores enviados. Cualquier persona puede añadir una entrada al directorio enviando un problema a GitHub; esto es lo que lo hace popular y lo que hace que sea difícil de usar.

Limitación:

- Solo directorio; no se puede ejecutar código, no se puede instalar con un solo clic y no hay API programática para los clientes de MCP

- No intento evaluar o verificar los riesgos de calidad o seguridad de cada anuncio; encontrar algo adecuado para los entornos de producción requiere un esfuerzo considerable dado el volumen

- Sin verificación de propiedad del espacio de nombres ni autenticación del editor

- No hay valoraciones, reseñas ni estadísticas de uso; es difícil saber qué anuncios están abandonados

Ideal para:

Descubrimiento amplio si desea ver la mayor selección posible de servidores MCP. Esto puede ser útil para recopilar información básica o para encontrar servidores MCP poco conocidos que tal vez no figuren en otras listas seleccionadas.

Tabla comparativa de registros de MCP

Comparamos los cinco registros principales de MCP según los parámetros clave:

¿Qué es lo que la mayoría de los registros no pueden hacer por los equipos empresariales?

Las limitaciones funcionales de muchos registros de MCP crean cuatro brechas importantes para el personal de nivel empresarial:

- Falta de restricciones a nivel de servidor: Cualquier agente de IA puede conectarse a cualquier servidor registrado sin control de acceso.

- Sin registro de auditoría: No hay ningún registro de qué agente accedió a qué herramientas, cuándo o qué entradas se utilizaron.

- Governanza sin acceso: Los registros no controlan la configuración de permisos de usuario, grupo o agente a nivel de registro.

- Data output risk: Los registros alojados dirigen las llamadas de las herramientas a través de una infraestructura de red externa, lo que crea riesgos de cumplimiento y seguridad para las organizaciones sujetas al SOC 2, el RGPD o marcos similares.

Estas funciones no son opcionales. Son requeridas por cualquier organización que esté sujeta a auditorías de cumplimiento o que opere sistemas sensibles en industrias reguladas.

.webp)

¿Por qué las empresas necesitan un registro interno, no solo un público?

Los servidores MCP disponibles públicamente ayudan a determinar qué herramientas existen. Las organizaciones también deben determinar quién puede acceder a esas herramientas y en qué condiciones. Un registro interno proporciona tres funciones fundamentales:

1. Una fuente de información sobre todos los servidores públicos y privados

Muchas organizaciones utilizan una combinación de servidores desarrollados a medida y de origen externo para alojar sus MCP. El registro interno crea una ubicación centralizada y controlada para archivar ambos tipos de servidores.

2. Restricciones del flujo de trabajo de aprobación para evitar el uso de Shadow MCP

Antes de que los agentes puedan acceder a un servidor, este debe ser examinado para que el equipo de seguridad pueda gestionar el acceso del agente.

3. El control de versiones y la funcionalidad de reversión brindan estabilidad

Los administradores de plataformas podrán asignar y fijar un agente a una versión de servidor específica y, si es necesario, volver a la versión anterior.

Sin estas capacidades, las organizaciones que adopten la tecnología MCP a gran escala se enfrentarán a los mismos desafíos creados por los movimientos anteriores hacia la TI en la sombra. Los riesgos para la cadena de suministro de software que suponen los servidores MCP no controlados son análogos a los que plantean los componentes de software tradicionales no gestionados en las cadenas de suministro de software modernas.

.webp)

.webp)

Cómo el MCP Gateway de TrueFoundry resuelve lo que los registros por sí solos no pueden

Los registros de MCP permiten a los agentes descubrir qué herramientas existen, pero no imponen el control de acceso, rastrean el uso ni protegen los sistemas sensibles a los cambios en el backend. TrueFoundry proporciona un plan de control completo que amplía el registro convertido hasta en una capa de infraestructura gobernada.

Un registro interno gobernado dentro de su propia VPC

Dentro de un plano de control implementado en su propio entorno (AWS, GCP, Azure o local), los usuarios pueden registrar instancias de servidor MCP públicas y autohospedadas mediante TrueFoundry. Todas las interacciones permanecerán dentro del perímetro de la red del usuario y los agentes solo podrán interactuar con los servidores autorizados de los equipos sujetos al RGPD o a los requisitos de residencia de datos; esto es algo imprescindible para el control.

Control granular de acceso por servidor

No todos los agentes deberían tener acceso a todas las herramientas. TrueFoundry usa el control de acceso basado en roles (RBAC) a nivel de servidor, de modo que cada equipo o agente puede ver e invocar solo las herramientas que está autorizado a usar. Los equipos de plataforma definen el nivel de acceso que tendrá un equipo o un agente una vez y, a continuación, TrueFoundry lo aplicará en todos los accesos a la herramienta.

Extreme to Extreme Audit Register with identity context

Todo el uso de la herramienta se captura automáticamente con datos de metaetiquetas muy detallados y estructurados; esto incluye el usuario que llamó a la herramienta (el agente), la identidad del agente, la identidad del servidor que recibió la llamada, la fecha y la hora en que se produjo la llamada, cualquier entrada a la llamada y cualquier resultado de la llamada. Esto proporciona registros de auditoría automatizados que cumplen con las normativas, como el SOC 2 y el RGPD, sin necesidad de iniciar sesión en una infraestructura independiente.

Servidores MCP virtuales para mayor estabilidad y flexibilidad

Al crear un servidor MCP virtual, TrueFoundry proporciona una capa de abstracción que permite a los agentes comunicarse con los servicios de fondo (de este modo, TrueFoundry puede adaptarse a los cambios en los servicios sin cambiar la lógica del agente). En consecuencia, esto proporcionará a las organizaciones procesos de producción estables y consistentes, independientemente de los cambios que se realicen en la infraestructura entre bastidores (esta invariabilidad se mantiene incluso después de que se haya modificado la infraestructura).

.webp)

Conclusión: el descubrimiento es solo el punto de partida

Los registros de MCP basados en la comunidad son apropiados para la experimentación y la exploración. Sin embargo, cuando las organizaciones comienzan a implementar los MCP en los entornos de producción, no son suficientes para la gobernanza y el control que requieren los sistemas empresariales regulados o con varios equipos.

A medida que una organización amplía el uso de los MCP, surgen desafíos comunes: visibilidad limitada del uso de las herramientas, acceso incontrolado a servicios externos, administración de credenciales fragmentada y canales de entrega de software que carecen de verificaciones de políticas. Sin una capa interna gobernada, estos problemas pueden convertirse rápidamente en responsabilidades de cumplimiento y seguridad. Los riesgos son similares a los observados con la IA clandestina en las oleadas anteriores de adopción descontrolada de la tecnología.

TrueFoundry permite a las organizaciones ir más allá de un simple registro de MCP al proporcionar un plano de control que incluye la detección de servidores, el control de acceso, el registro de auditorías y la implementación nativa de VPC en una sola plataforma. Esto brinda a los usuarios de MCP una base sólida para ejecutar de manera confiable la infraestructura de MCP en entornos de producción.

Questions frecuentes

¿Qué es un registro MCP y cómo funciona?

Un registro MCP es un catálogo centralizado de servidores MCP que almacena los metadatos del servidor sobre las herramientas que los agentes pueden descubrir dinámicamente. Sus agentes pueden descubrir las herramientas sin necesidad de incluirlas en su configuración. Los registros rastrean las capacidades, los puntos finales de conexión y los requisitos de autenticación, y actúan como la capa de descubrimiento del ecosistema MCP en todos los equipos de desarrollo y entornos de producción.

¿Cuál es la diferencia entre un registro MCP y una puerta de enlace MCP?

El registro MCP es un mecanismo de descubrimiento de las herramientas y los recursos disponibles en el ecosistema MCP. La puerta de enlace del MCP actúa como mecanismo de aplicación. El registro enumera las herramientas; la puerta de enlace controla quién tiene el control de acceso, cómo se envían las solicitudes y cómo se registran. Ambas son necesarias para las implementaciones empresariales gobernadas.

¿Puedo usar un registro MCP público como Smithery en un entorno empresarial de producción?

Los servidores MCP disponibles públicamente y los registros MCP públicos funcionan bien para el descubrimiento y la creación de prototipos. Sin embargo, carecen de la gobernanza institucional, el control de acceso y el registro de auditoría necesarios para proteger los datos confidenciales y los sistemas confidenciales en los entornos de producción sujetos a los requisitos de cumplimiento.

¿Cómo gestionan las empresas el control de acceso a los servidores MCP a escala?

Los servidores MCP disponibles públicamente y los registros MCP públicos funcionan bien para el descubrimiento y la creación de prototipos. Sin embargo, carecen de la gobernanza institucional, el control de acceso y el registro de auditoría necesarios para proteger los datos confidenciales y los sistemas confidenciales en los entornos de producción sujetos a los requisitos de cumplimiento.

¿Qué debo buscar en un registro empresarial MCP en 2026?

Las empresas suelen combinar una puerta de enlace MCP, un control de acceso basado en funciones, flujos de trabajo de aprobación y autenticación centralizada para determinar qué agentes de automatización pueden acceder a qué herramientas. Este enfoque de plano de control evita los flujos de trabajo de automatización no autorizados y crea los registros de auditoría necesarios para verificar el cumplimiento.

TrueFoundry AI Gateway ofrece una latencia de entre 3 y 4 ms, gestiona más de 350 RPS en una vCPU, se escala horizontalmente con facilidad y está listo para la producción, mientras que LitellM presenta una latencia alta, tiene dificultades para superar un RPS moderado, carece de escalado integrado y es ideal para cargas de trabajo ligeras o de prototipos.

La forma más rápida de crear, gobernar y escalar su IA

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)

.webp)